数日前、 ローザンヌ連邦工科大学の研究者が発表 彼らが特定したこと マッチメイキング方法の脆弱性 基準を満たすデバイス Bluetooth クラシック(Bluetooth BR / EDR)。

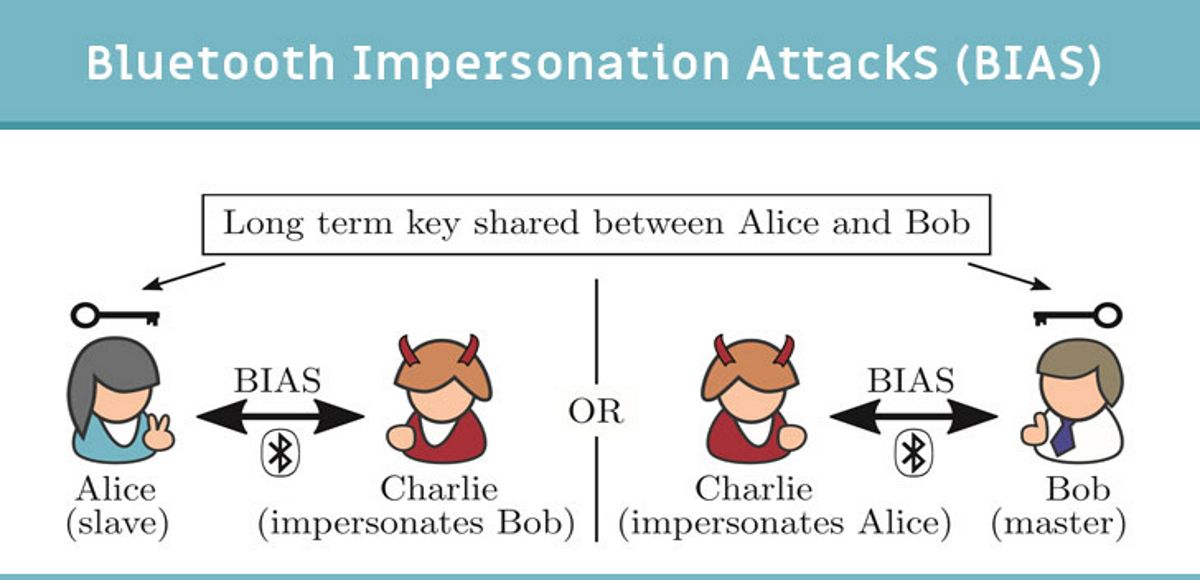

脆弱性のコード名はBIASです と問題 攻撃者がデバイスの代わりに偽のデバイスの接続を整理できるようにします 以前にログインしたユーザーから デバイスの最初のペアリング中に生成されたチャネルキー(リンクキー)を知らずに、各接続で手動の確認手順を繰り返さずに許可することなく、認証手順に正常に合格します。

この方法の本質は、接続するときに セキュア接続モードをサポートするデバイスに、 攻撃者はこのモードがないことをアナウンスし、古い認証方法の使用に戻ります (「継承」モード)。 「レガシー」モードでは、攻撃者はマスタースレーブの役割の変更を開始し、デバイスを「マスター」として提示して、認証手順を引き継ぎます。 次に、攻撃者はチャネルキーがなくても、認証が正常に完了したことを通知し、デバイスは反対側に認証します。

Bluetoothスプーフィング攻撃(BIAS)は、XNUMXつのデバイス間の接続を確立するために以前に使用されたセキュアシンプルペアリング方法(レガシーセキュア接続またはセキュア接続)に応じて、XNUMXつの異なる方法で実行できます。 ペアリング手順がセキュア接続方式を使用して完了した場合、攻撃者は、以前にペアリングされたリモートデバイスがセキュア接続をサポートしなくなったと主張し、認証のセキュリティを低下させる可能性があります。

その後、攻撃者は短すぎる暗号化キーの使用に成功する可能性があります。 1バイトのエントロピーのみを含む 開発したKNOB攻撃を適用します 以前は同じ研究者が正規のデバイスを装って暗号化されたBluetooth接続を確立していました(デバイスがKNOB攻撃から保護されており、キーサイズを縮小できなかった場合、攻撃者は暗号化された通信チャネルを確立できませんが、引き続きホストに対して認証されます)。

搾取を成功させるために 脆弱性の、攻撃者のデバイスは、脆弱なBluetoothデバイスと攻撃者の範囲内にある必要があります 以前に接続が確立されたリモートデバイスのアドレスを特定する必要があります。

研究者は、提案された攻撃方法を実装するプロトタイプツールキットを公開し、LinuxラップトップとCYW2Bluetoothカードを使用して以前にペアリングされたPixel920819スマートフォンの接続をスプーフィングする方法を示しました。

BIAS方式は、次の理由で実行できます。セキュア接続の確立Bluetoothが暗号化されておらず、セキュア接続ペアリング方式の選択がすでに確立されているペアリングに適用されない、レガシーセキュア接続のセキュア接続の確立が適用されない相互認証が必要であり、Bluetoothデバイスはベースバンド検索後いつでも役割の変更を実行でき、セキュア接続とペアリングされたデバイスは、セキュア接続を確立しながらレガシーセキュア接続を使用できます。

この問題はメモリの欠陥が原因で発生し、複数のBluetoothスタックに現れます およびBluetoothチップのファームウェア、 Intel、Broadcom、Cypress Semiconductor、Qualcomm、Apple、Samsungを含む スマートフォン、ラップトップ、シングルボードコンピューター、およびさまざまなメーカーの周辺機器で使用されるトークン。

研究者は30台のデバイスをテストしました (Apple iPhone / iPad / MacBook、Samsung Galaxy、LG、Motorola、Philips、Google Pixel / Nexus、Nokia、Lenovo ThinkPad、HP ProBook、Raspberry Pi 3B +など)、28種類のチップを使用し、昨年XNUMX月の脆弱性。 どのメーカーがソリューションでファームウェアアップデートをリリースしたかはまだ詳しく説明されていません。

これを考えると、 組織BluetoothSIG Bluetooth標準の開発を担当 Bluetoothコア仕様のアップデートの開発を発表しました。 新版では、主従の役割の切り替えが許可される場合を明確に定義しており、「レガシー」モードに戻す場合は相互認証が必須であり、暗号化の種類を確認して減少を防ぐことをお勧めします。接続保護レベル。