ラップトップの端末で作業しているときに、まさにその瞬間に別のオフィスに行くように頼まれたり、端末で「何か」をしていて都合や必要性のために別のオフィスに行かなければならないということが何度も起こりました。このような場合、友人に私のラップトップを数分間使用させてください... ユーザーセッションを完全にブロックせずに、ターミナルでの操作を保護するにはどうすればよいですか?

幸いなことに、次のパッケージがあります。 ヴロック

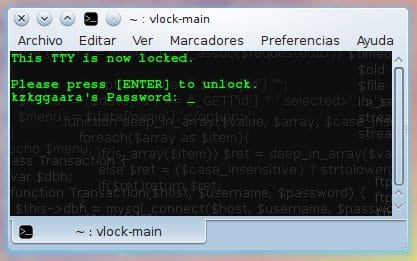

このパッケージをシステムにインストールし、ターミナルで実行するだけです (vlock)、端末がブロック/保護されたことがわかり、[Enter]を押してパスワードを入力するまで、このように続きます 😉

失敗した試行、成功したログイン試行などに関するログを確認したい場合は、ファイル /var/log/auth.log をパラメータとして渡して cat するだけです。 grep 「ヴロック」

あれは:

cat /var/log/auth.log | grep "vlock"

これは簡単なヒントですが、すでに役立っています...あなたもそうしてくれることを願っています 😀

よろしく

+1プログラムは非常に興味深いものですが、重要なコマンドを実行するにはルートパスが必要であり、そのパスがある場合はctrl + alt + f1を使用してxqを使用できるため、あなたが言及した状況ではそれほど有用ではありません。 f2など、ttyを開き、rootとしてログインして、同じダメージを与えます。

また、通常のユーザーとして端末からアクセスできるコマンドは、多くの場合、プログラムを介してアクセスできます。 ファイルの読み取り、コピー、削除、さらには$ホーム内に隠されたスパイプログラムへのリンクを自動開始に入れることができるという事実に加えて、セッションを開始するたびに開きます。

このプログラムは何よりも、複数の PC が管理されており、それらの PC を使用するユーザーが端末にアクセスできるようにしたくない場合に、このプログラムも同時に実行しない限り、tty 端末の数の削減に加えて設計されているように思えます。それらをブロックします。

仰るとおりです。 これによって、別の端末が開くことは妨げられません。 そして、他のものが以前に何を実行していたかを知りたい場合は、~/.bash_history ファイル (またはディストリビューションによっては同様のもの) を見てください。

面白いパッケージですが、セッションをブロックするのがベストだと思います。

セッションをブロックする方が良いと思いますが、それは便利なようです... bashセッションが失われる恐れがある場合は、GNU画面を使用することをお勧めします。 引数「screen-D-R」でアクセスする場合は、常に同じセッションにアクセスし、キーボードショートカット「Ctrl + a」と「d」で終了します(つまり、最初にCtrl + aを実行してから、「d」を押します。 »)、つまり、セッションをバックグラウンドで開いたままにするようにプログラムに指示します。

ヒントをありがとう!

PS: これは、ログイン セッションでターミナルを使用しようとしているユーザーのみを対象としていますよね? ユーザーを作成するとき、または既存のユーザーを変更するときに、シェルをブロックすることも可能です。

それでも、よろしくお願いします!

ご挨拶!

見てみましょう。別の端末を開くには、ユーザー名とパスワードを入力する必要があると想定されています。

異なるのは、グラフィカル環境下にあり、xtermまたはその他を実行することです。

Xを含むコンピューター全体をブロックするアプリケーションにもっと賭けます。

キーボードを外して持っていきます😛

これは、グラフィカル環境を使用せず、tty でチェスをしたりツイートしたりしている場合に便利です。その場合は邪魔にならず、ビジネスを続けることができます。

アレハンドロ、だめだよ、緑色の蛍光体モニターが存在していたときのことを覚えているけど、それは耐えられなくて、目が溶けてしまうほどだった。だから、後に琥珀色に、その後単色に変えたのだ。

その上に、文字だらけの背景を追加するのは間違いです。 ははは!!! 😀

vlock に関しては、vlock-matrix と呼ばれる優れたフォークがあることに注意してください。これは、画面をロックすると文字のカスケードを明らかに表示します。

このカスケードは、表示したい文字や色などに応じて設定できます。 これの唯一の欠点と、私がこれを使用しない理由は、「マトリックス」エフェクトが私の好みに対してプロセッサーを大量に消費するように見えることです。

もう 6 つ: vlock は、プロセスをバックグラウンドで実行したままにし、端末をブロックし、7、8、XNUMX 以降を含む他の端末の残りの部分にアクセスして機器を完全に制御できるため、tty で作業するときに非常に便利です。

ご挨拶!

はははははは、私は端末ではこのような明るい色が好きなんです、想像してみてください... 😀

フォークについて興味深い😉

tty (xej: crtl + alt + f1) からユーザーまたは root としてログインし、vlock -a を使用するとすべての tyy がブロックされ、セッション (ctrl + alt + f7) に入ることができないことがわかります。この場合、セッションをブロックするよりも良いでしょう。

もちろん、グラフィカルセッションからvlockを実行しても、無害です。

私は正直にそれの使用を見ていません

その後ログインも要求され、それでも誰でも tty を変更できるため、その効果は「exit」コマンドと同じです。

あなたの機能は何ですか?

理解できません

私はそれを転がす前に読んだもので答えます

vlock -a

これは本当に便利です、私は注意します

感謝

🙂

私はその存在を知りませんでした。vlock と入力しただけでクラッシュしてしまいました。ありがとう!! 😀

少し想像してみてください。もちろん、ルートなしでユーザーとのセッションを開いています。ルートにアクセスできる端末をブロックしたい、または別のマシンへのsshがある端末をブロックしたい、友人がコンピューターを使用してナビゲートしたいしかし、私はその端末をsshまたはrootで妥協したくありません。なぜなら、私はvlockを使用しているからです。彼らが役に立たないと思うのは、想像力があまりないということです。

すみません、Ubuntu で使った人はいますか? ターミナルに vlock と入力し、[Enter] を押してターミナルのロックを解除すると、root ユーザーのパスワードを正しく入力してもエラーが発生し、開いて編集します。上記の設定の行か何かですか?

ありがとうございます!

ハハ、あなたはPWNEDです!!!

ああ!! Ubuntu、Ubuntu ... xD

Canonical の GENIUSES は、SUDO ツールの出現により、root が独自のパスワードを持つのは愚かである、そうすることで攻撃ベクトルを「排除」できるからだとずっと前に判断したことをご存知ですか?

このようにして、すべての Ubuntus は root アカウントを無効にして、つまりパスワードなしでリリースされます。

基本的な計算を行うと、VLOCK が root パスワードで動作する場合でも、root パスワードは存在しないことがわかるでしょう。 その場合、システム XDD に再度ログインすることはできません。

オプションは XNUMX つあります。処理方法が異なる別のディストリビューションを使用するか、基本システムをユーザーから隠さないほとんどのディストリビューションと同様に root ユーザーのパスワードを作成するかのいずれかです。

[コード]

$ sudo su

#passwd

[/コード[

完了しました。これで VLOCK を使用できるようになりました。ただし、これは Ubuntu の設計に反します。更新されたソフトウェアと更新されたカーネルを含むリポジトリを Debian *cof* に追加するようなものです。

xDDD Ubuntuを使用したとき、最初に行ったのはターミナルを開いて次のようにすることでした。

$ sudo passwd rootユーザーが私をロードした場合、システムをどのように管理するのでしょうか。 xDDD