ハッキングとペンテスト:GNU / LinuxDistroをこのIT分野に適応させる

しかし ハッキング 必ずしもコンピュータ分野ではありません、 ペンテスト 完全にそうなら。 彼 ハッキング またはであること ハッカーむしろ、それは一般的な用語であり、通常、考え方や生き方に関連しています。 しかし、すべてが関連付けられているこれらの現代では ITドメイン、と考えるのは論理的です ハッカー あります コンピューターの専門家 本質的にまたは専門的な研究によって。

一方、用語 ペンテスト または ペンテスター、それが明らかに関連しているものである場合 ITドメイン、主にサイバーセキュリティと法医学情報のトピックに向けられた、特別で高度なコンピュータアプリケーションの知識、習熟、および必要な使用を考えると。

主題に完全に入る前に、7つの以前の関連出版物を読むことをお勧めします。 GNU / Linuxの高度な使用 他のIT分野と現在のトピックに関する3、つまりトピック ハッキング/ハッカー、後続の読み取りを補完し、大きすぎないようにします。

に関連する以下の出版物 GNU / Linuxの高度な使用 音:

そして、に関連する以下の出版物 ハッキング/ハッカースコープ 音:

ハッキングとペンテスト:興味深いIT分野

以下の用語を明確にします ハッキング/ハッカー と用語 ペンテスト/ペンテスター 次に、次の質問に答えるために必要なヒントと推奨事項を進めます。 GNU / Linux DistrosをハッキングとペンテストのIT分野に適応させる方法は?

ハッキングとハッカー

コンピューターに関して言えば、かなり受け入れられ、一般的な定義 ハッキング 次のとおりです。

「コンピュータシステム、それらのセキュリティメカニズム、それらの脆弱性、これらの脆弱性を利用する方法、およびそれを行う方法を知っている人々から身を守るためのメカニズムに関連するすべての知識の永続的な検索 . ハッキング、クラッキング、その他の定義

その結果、 ハッカー ITは次のような人です。

「必然的にICTを使用して支配し、知識のソースと既存の制御メカニズム(社会的、政治的、経済的、文化的、技術的)に効率的かつ効果的にアクセスして、すべての人の利益のために必要な変更を加える傾向があります . ハッカー運動:ライフスタイルと無料ソフトウェア

ペンテストとペンテスター

その間彼は ペンテスト 次のように明確に要約できます。

「外部からの攻撃を防ぐために、既存の障害、脆弱性、およびその他のセキュリティエラーを特定するためにコンピュータシステムを攻撃するアクションまたはアクティビティ。 さらに、ペンテストは実際にはハッキングの一形態であり、実際の損害を引き起こす意図があることに加えて、テストされる機器の所有者の同意があるため、この慣行のみが完全に合法です。 . ペンテストとは何ですか?サイバー攻撃を検出して防止する方法は?

したがって、 ペンテスター その人として定義することができます:

「その仕事は、適切な検査を保証するいくつかのプロセスまたは特定のステップに従うことであり、したがって、システムの障害または脆弱性について可能なすべての問い合わせを行うことができます。 したがって、それはしばしばサイバーセキュリティ監査人と呼ばれます . ペンテストとは何ですか?

GNU / Linux DistrosをハッキングとペンテストのIT分野に適応させる方法は?

ハッキングとペンテストのためのGNU / Linux Distros

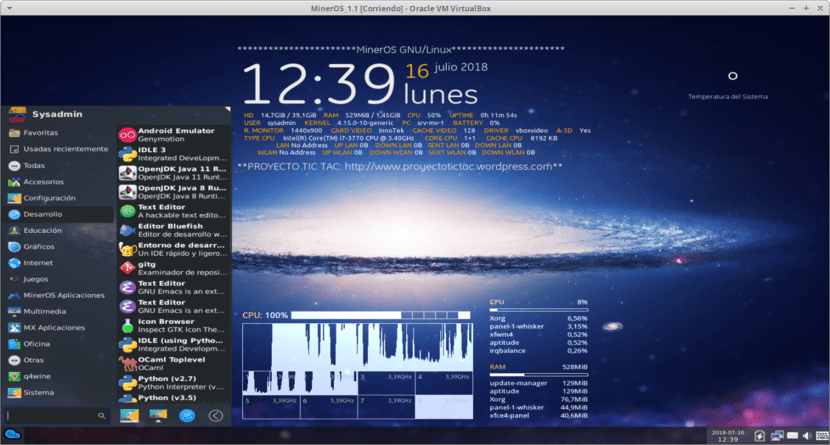

確かに現在はたくさんあります GNU / Linux Distros 特別に ITドメイン インクルード ハッキング Y·エル ペンテスト例えば:

- カーリー:Debianに基づく-> https://www.kali.org/

- オウム:Debianに基づく-> https://www.parrotlinux.org/

- バックボックス:Ubuntuに基づく-> https://www.backbox.org/

- ケイン:Ubuntuに基づく-> https://www.caine-live.net/

- 悪魔:Debianに基づく-> https://www.demonlinux.com/

- バグトラックス:Ubuntu、Debian、OpenSUSEに基づく-> http://www.bugtraq-apps.com/

- ArchStrike:アーチに基づく-> https://archstrike.org/

- ブラックアーチ:アーチに基づく-> https://blackarch.org/

- Pentoo:Gentooに基づく-> https://www.pentoo.ch/

- Fedoraセキュリティラボ:Fedoraに基づく-> https://pagure.io/security-lab

- WiFiLax:Slackwareに基づく-> https://www.wifislax.com/

- ドラコス:LFS(Linux from Scratch)に基づく-> https://dracos-linux.org/

- サムライWebテストフレームワーク:Ubuntuに基づく-> https://github.com/SamuraiWTF/samuraiwtf

- ネットワークセキュリティツールキット:Fedoraに基づく-> https://sourceforge.net/projects/nst/files/

- 後:Ubuntuに基づく-> http://na.mirror.garr.it/mirrors/deft/

- オニオンセキュリティ:Ubuntuに基づく-> https://securityonion.net/

- 三徳:LFSベースに基づく-> https://santoku-linux.com/

- その他の放棄されたプロジェクト: スパイロック、Beini、XiaopanOS、Live Hacking、Blackbuntu、STD、NodeZero、Matriux、Ubnhd2、およびPHLAK。

ハッキングとペンテスト用のGNU / LinuxDistrosリポジトリをインポートする

しかし、私たちの多くは GNU / Linux Distros 母親または伝統的な直接、 Debian、Ubuntu、Arch、GentooまたはFedora、インストールするだけです アプリケーションのハッキングとペンテスト 私たちを通して パッケージマネージャー 含まれる

また、従来のリポジトリの多くには、有効な完全なツールや最新のツールが含まれていないため、 GNU / Linux Distros 私たちに基づいた同等の専門プログラム、つまり、 Debian GNU / Linux のリポジトリをインポートする必要があります カリとオウムたとえば、後でそれらをインストールします。 もちろん、のパッケージバージョンを尊重します Debian GNU / Linux パッケージまたはオペレーティングシステム全体の修復不可能な破裂を回避するために、これらの特殊なDistroのそれらと一緒に。

手順

をインポートするには カリリポジトリ Debianでは、次の手順を実行する必要があります。

- 独自のまたは新しい.listファイルに組み込みます。これは、上記のDistroの適切なリポジトリであり、その中には次のものがあります。

# deb http://http.kali.org/kali kali-rolling main non-free contrib

# deb http://http.kali.org/kali kali-last-snapshot main non-free contrib

# deb http://http.kali.org/kali kali-experimental main non-free contrib- 次のコマンドを使用して、リポジトリから要求されたキーを追加します。

# sudo gpg --keyserver hkp://keys.gnupg.net --recv-key 7D8D0BF6

# sudo gpg -a --export ED444FF07D8D0BF6 | sudo apt-key add -をインポートするには オウムのリポジトリ Debianでは、次の手順を実行する必要があります。

- 独自のまたは新しい.listファイルに組み込みます。これは、上記のDistroの適切なリポジトリであり、その中には次のものがあります。

# deb http://deb.parrotsec.org/parrot rolling main contrib non-free

# deb http://deb.parrotsec.org/parrot stable main contrib non-free

# deb https://deb.parrot.sh/parrot/ rolling main contrib non-free

# deb https://deb.parrot.sh/parrot/ rolling-security main contrib non-free

# deb http://mirrors.mit.edu/parrot/ parrot main contrib non-free # NORTEAMERICA

# deb https://mirror.cedia.org.ec/parrot/ parrot main contrib non-free # SURAMERICA

# deb https://ba.mirror.garr.it/mirrors/parrot/ parrot main contrib non-free # EUROPA

# deb https://mirror.yandex.ru/mirrors/parrot/ parrot main contrib non-free # ASIA

# deb http://mjnlk3fwben7433a.onion/parrot/ parrot main contrib non-free # RED TOR- 次のコマンドを使用して、リポジトリから要求されたキーを追加します。

# sudo gpg --keyserver hkp://keys.gnupg.net --recv-key 6EB1660A

# sudo gpg -a --export B56FFA946EB1660A | sudo apt-key add -この後、既知のお気に入りの最新のものをインストールするだけです。 アプリケーションのハッキングとペンテスト これらのリポジトリのうち、私たちを壊さないように細心の注意を払って Debian GNU / Linuxオペレーティングシステム。 残りの GNU / Linux Distros 母親または伝統的な、同じことは、のように、それらの同等物で行われるべきです アーチ 次の 次の例 とともに ブラックアーチ.

そうでなければ、最後のオプションは ダウンロード、コンパイル、インストール 各ツールの ハッキングとペンテスト 公式ウェブサイトとは別に、これは時々推奨されます。 そして、誰かがどのツールかわからない場合 ハッキングとペンテスト 知ってインストールするのが理想的です次をクリックしてください リンク 始めるために。 インストールの簡単な可能性もありますが«Fsociety:ハッキングツールの優れたパック"

結論

これを願っています 「便利な小さな投稿 オン «¿Cómo adaptar nuestras Distros GNU/Linux al ámbito TI del Hacking y el Pentesting?»、独自のリポジトリまたは外部リポジトリからのアプリケーションの直接インストールや、利用可能な独立したアプリケーションの使用など、さまざまな方法や代替手段を検討することは、全体として非常に興味深く有用です。 «Comunidad de Software Libre y Código Abierto» そして、アプリケーションの素晴らしい、巨大で成長しているエコシステムの普及に大きく貢献しています «GNU/Linux».

そして、詳細については、いつでも訪問することを躊躇しないでください オンラインライブラリ として OpenLibra y ジェディット 読む 書籍(PDF) このトピックまたは他の人について 知識分野。 今のところ、これが好きなら «publicación», それを共有するのをやめないでください 他の人と、あなたの中で お気に入りのウェブサイト、チャンネル、グループ、またはコミュニティ ソーシャルネットワークの、できれば無料でオープンな マストドン、または安全でプライベートのように Telegram.

または、次のホームページにアクセスしてください。 DesdeLinux または公式チャンネルに参加する の電報 DesdeLinux この出版物または他の興味深い出版物を読んで投票する «Software Libre», «Código Abierto», «GNU/Linux» およびに関連するその他のトピック «Informática y la Computación»、そして、 «Actualidad tecnológica».

Fedora / Centos / RHLユーザーの場合、fedoraはSecurity Labと呼ばれるスピンを維持しているため、からダウンロードできます。 https://labs.fedoraproject.org/en/security/

Kaliほど完全ではありませんが、かなりの数のユーティリティがあります。

または、すでにFedoraを使用している場合は、ターミナルからインストールします。

sudo dnf groupinstall "セキュリティラボ"

または、リポジトリをインポートするcentosから。

こんにちはFedoriano21。 素晴らしい貢献、コメントありがとうございます。