誰かがあなたに言ったことがありますか«あなたのwifiを無料のままにしておきます、あなたは無料が好きではありませんか?""わがままにならないでください»そしてたくさんのこと。 真実は、私が個人的に私のwifiを誰かと共有することに何の問題も見ないということです。 問題は、ワイヤレスネットワークに誰かがいること、さらに悪いことに、公園やカフェなどにあるこれらのパブリックネットワークに接続することの危険性です...

今日は、これらの危険のXNUMXつについて少しお話しします。 私はあなたを紹介します:

ARPSpoofin

ウィキペディアによると。

«はネットワークに侵入するために使用される手法です イーサネット 切り替え(に基づく スイッチ ではなく ハブ)、これにより、攻撃者はLAN上のデータパケットを読み取ることができます(ローカルエリアネットワーク)、トラフィックを変更するか、停止することもできます。」

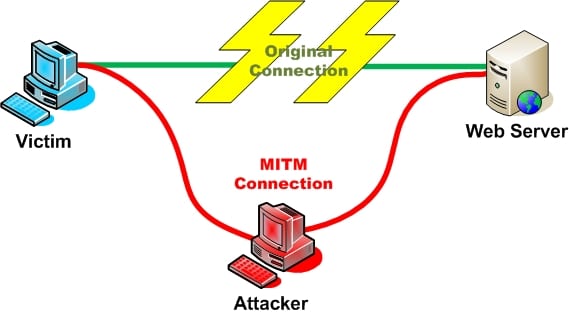

Según @jlcmax (つまり、D)Arp Spoofinは、ルーターまたはAPに通知するか、被害者のコンピューターのMACがあることを主張して、デバイスが被害者に送信されるパケットを最初に送信するように、ルーターまたはAPを混乱させようとします。 したがって、被害者に到達する前に、これらのパケットをリダイレクトまたは変更できます。 そのとき、被害者のトラフィックをすべて確認するか、停止するだけです(サービスの拒否)

結論として、写真が示すように。 ネットワークと被害者の間に代替チャネルを作成して、すべてのトラフィックが被害者に到達する前に攻撃者を通過するようにします

このようにして、次のようなさまざまなタイプのソフトウェアを使用できます。 msnspy または、MSN、Facebookなどからの会話を確認して、パスワード、ハイジャックCookie、およびすべてのトラフィックをコンピューターに通過させることで大幅に促進されるさまざまな種類の攻撃を確認できるその他のユーザー。

Wiresharkのようなツールを使用すると、このすべてのトラフィックを確認できます。 または、他のタイプのスニファーを使用して、さまざまなタイプのパケットをキャプチャします。

これらのタイプの攻撃から自分を解放するためのツールと方法はありますが…それに直面しましょう。 誰がそれらを使用しますか? 事実上誰も。

ただし、これらの攻撃を阻止するためのツールをいくつか挙げます。

ARPON-小さなチュートリアル

ArpWatch(リポジトリ内) チュートリアル

ご挨拶。

このトピックは非常に興味深いので、私のページで共有するつもりです。 ありがとう。

とても良い。 私はホーム ネットワークを開くのが好きではありません。さらに、WPA2、かなり長いパスワード、MAC フィルタリングを使用しています。 それをすべてスキップできることはわかっていますが、この分野では誰もそれをするつもりはありませんははは

ご挨拶!

さて、私は私の妄想を続けたほうがいいのですが、それは明らかに正当化されています...

Wi-Fiを開いたままにしておきますか? ハハハ、違うよ。 私に超帯域幅があれば、おそらく、私の低速では、すべてにそれが必要です 😉

いつものように、良い投稿です。 しかし、インターネットが必要な場合は、お金を払わなければなりません(ふふふ)。 嘘です、共有することに何も問題はありません。

とても良い情報です…確認しなければなりませんが、まあ、私の家の周りにはそれについて知っている人はいません(まあ、私がそう言うのですが)、ふふ、でもとにかく知っておくと便利です… 🙂

良い記事です。 人々が情報技術におけるセキュリティの重要性を認識するのは良いことです。 残念なことに、多くの人は攻撃の犠牲になるまでそれを無視することを好みます。 ファイアウォールの痕跡を観察して、ロシア、中国、韓国、ブラジル、アルゼンチン、南アフリカなど、予想外の場所から PC に侵入しようとする者が常にいることを確認するだけで十分です。

私の街には 10 個の AP ブリッジのようなハード Wi-Fi があり、街のほぼ全体を占めています。人々はそれを使ってプレイしていますが、友人や私はソーシャル ネットワーク、status.net などを追加したいと思っています...

現在はMacフィルターでセキュリティがかかっていますが、それは初心者向けなのでRADIUSサーバーを立てる予定です。ローカルネットワークなのでハッキングするものは何もなく、Wowサーバーとジャバーしかありません。後で心配する必要がありますが、先にWowアカウントをハッキングしたい場合は、鎧を脱いで同盟戦士にTバックを付けるのは楽しいに違いありません。

この記事はとても興味深いです。 私の家にはD-Linkルーターがあり、WEP2と非常に長い、奇妙な記号、数字、大文字と小文字のパスワードを設定しています。 ただし、ワイヤレス ネットワークを安全に設定する方法について詳しく知りたいです。

これが YouTube のコメントであれば、「ルーターを安全に設定する方法を説明するビデオ (この場合は記事) を作成者に作成してほしい場合は賛成します」というような質問になるかもしれません。 そして、それを読んだ人は、そのリクエストが著者によって考慮されるようにスコアを付けることができます。

×d。 私は個人的にはあまり気にしません。 ただ隠しているだけです。 WPA2-PSK を使用しており、それを常に監査しています。

私がやったことは、数日間開いたままにしたところ、接続したすべての人が MAC によって禁止されました。 😀

また、DHCP を無効にして、ルーターからの IP を使用して MAC のみを認証することもできるため、自分で IP を割り当てても機能しません。

小さなネズミがこれらすべてを侵害する可能性があります。 でも、行きます。 彼らは4日間努力すると疲れるだろう

ウォレットを有効にしている場合、煩わしい場合もありますが、ネットワークに入ろうとするときにパスワードを要求されます。 XD。

VPN を作成するのも悪い考えではありませんが。

非常に興味深いトピックですので、少し調べてみます...

Wi-Fi ネットワークの唯一の問題は電磁放射です。この問題の専門家として電磁波の増加とその程度によるものです。XNUMX 日後に取り外したり接続したりして確認できます。ケーブルは無害で不可侵です。だまされないでください。

YouTubeのダウンローダ

なんて長いこと

この問題が発生しました。Windows 7 のラップトップを使用していますが、zonealarm がこれをブロックしますが、依然として Wireshark と networkminer で、ラップトップの Mac のアドレスをルーター xx.xx.xxx.xx に変更したいときに表示されるエラーが表示されます。 Wireshark では、Mac ルーターが私のラップトップにどのように arp を行うかを示します。例として、私の Mac ルーターは 00.00.00.00.00.00 で、ラップトップは 11.11.11.11.11.11 です。 私の質問はこれです。ラップトップを Wi-Fi に接続する前に、管理者として Wireshark を実行し、常に LAN と Wi-Fi の両方をすべて選択します。 次のように接続すると、次のようになります。

GemtekTe_xx:xx:xx ARP ect .. 次に、192.168.1.x が配置されているアドレス、たとえばルーターの Mac で、そのアドレスに接続している人を尋ねます ect ..、今、ubuntu で networkminer をインストールしようとしましたが、すべて問題ありませんが、グラフィカル インターフェイスが表示されると、開始ボタンと停止ボタンが表示されません。