特定のディレクトリ/フォルダに含まれるファイルへの「アクセスを制限」する必要があった人、または特定のファイルのコンテンツを表示、削除、または変更できないようにする必要がある人はどれくらいいますか? 複数ありますよね? 愛するペンギンでそれを達成できますか? 答えは: もちろんはい :D.

はじめに

Windowsから来た私たちの多くは、この「問題」を非常に異なる方法で処理することに慣れていました。この目的を達成するには、ファイルをその属性で非表示にしたり、ファイルを移動したりするなど、非正統的な「手法」に頼らなければなりませんでした。チームの最も離れた場所(20,000フォルダー内)に情報を送信して、「敵」XDを思いとどまらせたり、ファイル拡張子を変更または削除したり、最も「一般的な」方法を試したりするために、「アクセスするためのパスワードを要求する素敵なダイアログボックスの後ろにあるディレクトリを閉じます。 私たちははるかに良い選択肢がありましたか? いいえ.

「Windolero」の友達には大変申し訳ありませんが(私はそれをとても愛情を込めて言っているので、誰も気分を害することはありません、いいですか?;))、しかし今日はWindows:Pで少し自分自身を学ぶ必要があります。この機能をネイティブにします。

私たちが「Windows」コンピューターの後ろに座っていると(たとえそれが私たちのものでなくても)、コンピューターに含まれるすべてのもの(画像、ドキュメント、プログラムなど)の所有者になることに気付いた人はどれくらいいますか? どういう意味ですか? そうですね、「Windowsの制御」を行うだけで、この情報の「所有者」であるかどうかに関係なく、フォルダやファイルを左右にコピー、移動、削除、作成、開く、または変更できます。 これは、オペレーティングシステムの重大なセキュリティ上の欠陥を反映していますね。 これはすべて、Microsoftのオペレーティングシステムがマルチユーザー向けにゼロから設計されていないためです。 MS-DOSのバージョンとWindowsの一部のバージョンがリリースされたとき、エンドユーザーがそれぞれのコンピューターを「保護」する責任があり、他のユーザーがそこに保存されている情報にアクセスできないようにすることを完全に信頼していました。 ¬。 WinUsersの友達、あなたはすでにこの「謎」がある理由を知っています:D。

一方、GNU / Linuxは、基本的にネットワーキング用に設計されたシステムであり、多くのユーザーがアクセスできる、またはアクセスできる可能性があるため、コンピューター(サーバーは言うまでもなく)に保存する情報のセキュリティが基本です。これらのコンピューターで管理されるソフトウェアリソース(アプリケーションと情報の両方)およびハードウェアの一部。

これで、許可システムが必要な理由がわかります。 トピックに飛び込みましょう;)。

GNU / Linuxでは、ユーザーがそれに含まれる特定のファイルに対して持つことができる権限または権利は、XNUMXつの明確に区別されたレベルで確立されます。 これらのXNUMXつのレベルは次のとおりです。

<° 所有者の許可。

<° グループ権限。

<° 残りのユーザー(または「その他」とも呼ばれる)の権限。

これらの概念を明確にするために、ネットワークシステム(ペンギンなど)には、常に管理者、スーパーユーザー、またはルートの図があります。 この管理者は、ユーザーの作成と削除、および各ユーザーがシステムで持つ特権の確立を担当します。 これらの特権は、各ユーザーのHOMEディレクトリと、管理者がユーザーがアクセスできると判断したディレクトリとファイルの両方に対して確立されます。

所有者の権限

所有者は、作業ディレクトリ(HOME)内、または権限を持つ他のディレクトリにファイル/フォルダを生成または作成するユーザーです。 各ユーザーには、デフォルトで、作業ディレクトリ内に必要なファイルを作成する権限があります。 原則として、彼と彼だけが、あなたのHOMEディレクトリのファイルとディレクトリに含まれる情報にアクセスできる人になります。

グループ権限

最も普通のことは、各ユーザーがワークグループに属していることです。 このように、グループを管理する場合、そのグループに属するすべてのユーザーが管理されます。 つまり、各ユーザーに個別に特権を割り当てるよりも、システムで特定の特権が付与されているグループに複数のユーザーを統合する方が簡単です。

残りのユーザーの権限

最後に、任意のディレクトリに含まれるファイルの特権は、問題のファイルが統合されているワークグループに属していない他のユーザーによっても保持されている可能性があります。 つまり、ファイルが配置されているワークグループに属していないが、他のワークグループに属しているユーザーは、他のシステムユーザーと呼ばれます。

とてもいいですが、どうすればこれをすべて識別できますか? 簡単です。ターミナルを開いて、次の手順を実行します。

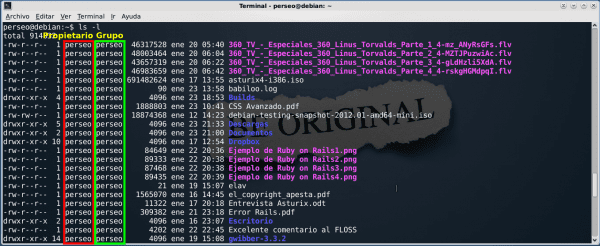

$ ls -l

注意: 小文字の「L」です😉

次のように表示されます。

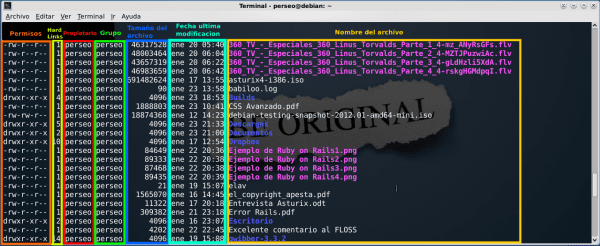

ご覧のとおり、このコマンドは私のHOMEのコンテンツを表示または「リスト」します。私たちが扱っているのは、赤と緑の線です。 赤いボックスは所有者を示し、緑のボックスは上記の各ファイルとフォルダがどのグループに属しているかを示します。 この場合、所有者とグループの両方が「Perseus」と呼ばれますが、「sales」などの別のグループに遭遇した可能性があります。 残りの部分については、今のところ心配しないでください。後で説明します:D。

GNU / Linuxでの権限の種類

GNU / Linuxで権限がどのように設定されるかを学ぶ前に、システムが持つことができるさまざまなタイプのファイルをどのように区別できるかを知る必要があります。

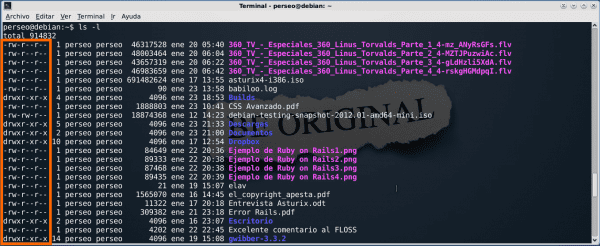

GNU / Linuxの各ファイルは、呼び出される10文字で識別されます。 仮面。 これらの10文字のうち、最初の文字(左から右)はファイルタイプを示します。 次の9つは、左から右へ、3つのブロックで、それぞれ所有者、グループ、その他に付与される権限を示しています。 これらすべてを示すスクリーンショット:

ファイルの最初の文字は次のとおりです。

| すみません | 識別する |

| – | アーカイブ |

| d | ディレクトリ |

| b | 特殊ブロックファイル(デバイス特殊ファイル) |

| c | 特殊文字ファイル(ttyデバイス、プリンター...) |

| l | リンクファイルまたはリンク(ソフト/シンボリックリンク) |

| p | チャネル特殊ファイル(パイプまたはパイプ) |

次のXNUMX文字は、システムユーザーに付与されるアクセス許可です。 XNUMX文字ごとに、所有者、グループ、およびその他のユーザー権限が参照されます。

これらの権限を定義する文字は次のとおりです。

| すみません | 識別する |

| – | 許可無く |

| r | 読み取り許可 |

| w | 書き込み許可 |

| x | 実行許可 |

ファイルのアクセス許可

<° 読み取り:基本的に、ファイルの内容を表示できます。

<° 書き込み:ファイルの内容を変更できます。

<° 実行:ファイルを実行可能なプログラムであるかのように実行できます。

ディレクトリ権限

<° 読み取り:この権限を持つディレクトリに含まれるファイルとディレクトリを知ることができます。

<° 書き込み:通常のファイルまたは新しいディレクトリのいずれかで、ディレクトリにファイルを作成できます。 ディレクトリの削除、ディレクトリ内のファイルのコピー、移動、名前の変更などを行うことができます。

<° 実行:ディレクトリに移動して、その内容を調べたり、ファイルをコピーしたり、ディレクトリにコピーしたりできます。 読み取りと書き込みのアクセス許可もある場合は、ファイルとディレクトリに対して可能なすべての操作を実行できます。

注意: 実行権限がない場合、このアクションは拒否されるため、(「cd」コマンドを使用しても)そのディレクトリにアクセスすることはできません。 また、パスの一部としてディレクトリの使用を区切ることもできます(そのディレクトリにあるファイルのパスを参照として渡す場合のように。フォルダ "にあるファイル" X.ogg "をコピーするとします。 / home / perseo / Z”-フォルダ“ Z”に実行権限がない場合、次のようにします。

$ cp /home/perseo/Z/X.ogg /home/perseo/Y/

これにより、ファイルにアクセスするための十分な権限がないことを通知するエラーメッセージが表示されます:D)。 ディレクトリの実行権限が無効になっている場合、そのコンテンツを表示することはできますが(読み取り権限がある場合)、このディレクトリは必要なパスの一部であるため、ディレクトリに含まれるオブジェクトにアクセスすることはできません。オブジェクトの場所を解決します。

GNU / Linuxでの権限管理

これまで、GNU / Linuxでの権限の目的について説明してきましたが、以下では、権限または権限を割り当てたり削除したりする方法を説明します。

開始する前に、システムにユーザーを登録または作成するときに、ユーザーに特権を自動的に付与することに注意する必要があります。 もちろん、これらの特権は合計ではありません。つまり、ユーザーは通常、スーパーユーザーと同じ権限と権限を持ちません。 ユーザーが作成されると、システムはデフォルトでファイル管理とディレクトリ管理のユーザー特権を生成します。 明らかに、これらは管理者が変更できますが、システムは、各ユーザーが自分のディレクトリ、ファイル、および他のユーザーのディレクトリとファイルに対して実行するほとんどの操作に対して、多かれ少なかれ有効な特権を生成します。 これらは通常、次の権限です。

<°ファイルの場合: – rw-r-– r-–

<°ディレクトリの場合: – rwx rwx rwx

注意: これらは、すべてのGNU / Linuxディストリビューションに対して同じ権限ではありません。

これらの権限により、ファイルの作成、コピー、削除、新しいディレクトリの作成などが可能になります。 これを実際に見てみましょう:D:

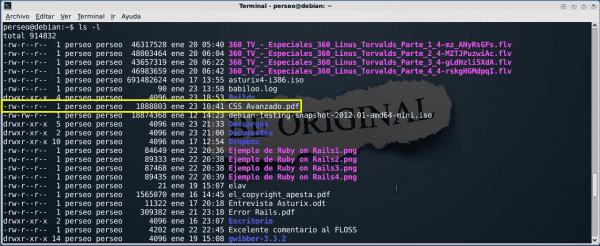

例として「AdvancedCSS.pdf」ファイルを取り上げましょう。 次のように表示されることを確認しましょう。 –わ、わ、–r-– …高度なCSS.pdf。 よく見てみましょう。

| ティポ | ユーザー | グルポ | 残りのユーザー(その他) | ファイル名 |

| – | rw- | r-– | r-– | 高度なCSS.pdf |

この意味は:

<°タイプ: アーカイブ

<°ユーザーは次のことができます。 ファイルの読み取り(コンテンツの表示)と書き込み(変更)。

<°ユーザーが属するグループは次のことができます。 ファイルの読み取り(のみ)。

<°他のユーザーは次のことができます。 ファイルの読み取り(のみ)。

ls -lによって取得されたリストの他のフィールドが何を参照しているのか、現時点で疑問に思っている人のために、ここに答えがあります。

ハードリンクとソフト/シンボリックリンクについて詳しく知りたい場合は、ここに説明とその diferencias.

よく友達、私たちは問題の主題の最も興味深くそして重い部分に来ます...

権限の割り当て

コマンド chmod (「変更モード」)では、マスクを変更して、ファイルまたはディレクトリに対して実行できる操作を増減できます。つまり、chmodを使用すると、各タイプのユーザーの権限を削除または削除できます。 特権の削除、配置、または割り当てを行うユーザーのタイプが指定されていない場合、操作を実行すると、すべてのユーザーに同時に影響が及ぶことになります。

覚えておくべき基本的なことは、次のレベルで権限を付与または削除することです。

| パラメータ | Nivel | 説明 |

| u | 所有者 | ファイルまたはディレクトリの所有者 |

| g | グループ | ファイルが属するグループ |

| o | 他人 | 所有者またはグループではない他のすべてのユーザー |

権限の種類:

| すみません | 識別する |

| r | 読み取り許可 |

| w | 書き込み許可 |

| x | 実行許可 |

所有者に実行の許可を与えます。

$ chmod u+x komodo.sh

すべてのユーザーから実行権限を削除します。

$ chmod -x komodo.sh

他のユーザーに読み取りおよび書き込み権限を付与します。

$ chmod o+r+w komodo.sh

ファイルが属するグループに読み取り権限のみを残します。

$ chmod g+r-w-x komodo.sh

XNUMX進数形式の権限

chmodコマンドを使用する別の方法があります。これは、多くのユーザーにとって「より快適」ですが、事前に理解するのはやや複雑です。

ユーザーの各グループの値の組み合わせは20進数を形成し、「x」ビットは1、つまり21、wビットは2、つまり22、rビットは4、つまりXNUMXであり、次のようになります。

<° r = 4

<° w = 2

<° x = 1

各グループのビットのオンまたはオフの組み合わせにより、XNUMXつの可能な値の組み合わせ、つまり、オンのビットの合計が得られます。

| すみません | オクタル値 | 説明 |

| – – – | 0 | あなたには許可がありません |

| – – x | 1 | 実行許可のみ |

| --w- | 2 | 書き込み許可のみ |

| -wx | 3 | 書き込みおよび実行権限 |

| r – – | 4 | 読み取り許可のみ |

| r – x | 5 | 読み取りおよび実行権限 |

| rw- | 6 | 読み取りおよび書き込み権限 |

| rwx | 7 | すべての権限の設定、読み取り、書き込み、および実行 |

ユーザー、グループ、およびその他のアクセス許可を組み合わせると、ファイルまたはディレクトリのアクセス許可を構成するXNUMX桁の番号を取得します。 例:

| すみません | 勇気 | 説明 |

| rw– –– - - - | 600 | 所有者には読み取りおよび書き込み権限があります |

| rwx-–バツ -–x | 711 | 所有者は読み取り、書き込み、実行、グループなどは実行のみ |

| rwx rx rx | 755 | 読み取り、書き込み、実行の所有者、グループなどがファイルの読み取りと実行を行うことができます |

| rwx rwx rwx | 777 | ファイルは誰でも読み取り、書き込み、実行できます |

| r– - - –– – - | 400 | 所有者だけがファイルを読み取ることができますが、ファイルを変更または実行することはできません。もちろん、グループも他の人もファイル内で何もできません。 |

| rw-r-– ––– | 640 | 所有者ユーザーは読み取りと書き込みができ、グループはファイルを読み取ることができ、他のユーザーは何もできません |

特別な許可

考慮すべき許可にはまだ他の種類があります。 これらは、SUID(ユーザーIDの設定)許可ビット、SGID(グループIDの設定)許可ビット、およびスティッキービット(スティッキービット)です。

setuid

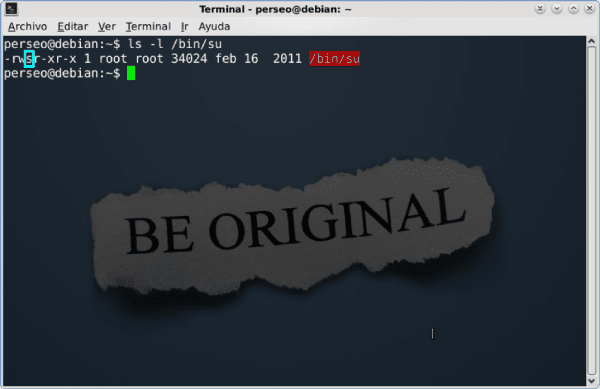

setuidビットは実行可能ファイルに割り当てることができ、ユーザーがそのファイルを実行するときに、プロセスが実行されたファイルの所有者のアクセス許可を取得できるようにします。 setuidビットを持つ実行可能ファイルの最も明確な例は次のとおりです。

$ su

次のキャプチャでは、ビットが「s」として割り当てられていることがわかります。

このビットをファイルに割り当てるには、次のようになります。

$ chmod u+s /bin/su

そしてそれを削除するには:

$ chmod u-s /bin/su

注意: システムの特権がエスカレートする可能性があるため、このビットは細心の注意を払って使用する必要があります。

セットギッド

setidビットを使用すると、ファイルに割り当てられたグループの特権を取得できます。また、ディレクトリにも割り当てることができます。 これは、同じグループの複数のユーザーが同じディレクトリ内のリソースを操作する必要がある場合に非常に役立ちます。

このビットを割り当てるには、次のようにします。

$ chmod g+s /carpeta_compartida

そしてそれを削除するには:

$ chmod g-s /carpeta_compartida

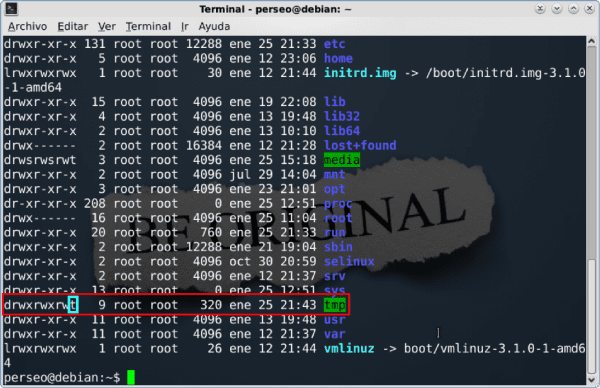

スティッキー

このビットは通常、すべてのユーザーがアクセスできるディレクトリに割り当てられ、すべてのユーザーが書き込み権限を持っているため、ユーザーがそのディレクトリ内の別のユーザーのファイル/ディレクトリを削除できないようにします。

次のキャプチャでは、ビットが「t」として割り当てられていることがわかります。

このビットを割り当てるには、次のようにします。

$ chmod o+t /tmp

そしてそれを削除するには:

$ chmod o-t /tmp

友よ、今あなたはあなたの情報をよりよく保護する方法を知っています、これであなたが代わりを探すのをやめることを願っています フォルダのロック o フォルダーガード GNU / Linuxでは、XDはまったく必要ありません。

追伸: この特定の記事は、友人のいとこXDの隣人から要求されました、私はあなたの疑問を解決したと思います...…

優れた記事、非常によく説明されています。

友達に感謝します😀

優れたペルセウス、私はオクタル数値形式のパーミッション(これは非常に興味深い小さなことです)または特別なパーミッション(setuid / setgid / sticky)については知りませんでした。

私は眠りについたのですが、これで少し起きました。すでにコンソールを手に入れたいです😀+ 1000

それが役に立ったことは良いことです、Greetings😉

素晴らしい、説明は非常に明確です、どうもありがとうございました。

セットギッド

ビット setuid 特権を取得することができます

その部分には小さなエラーがあります。

観察とコメントをありがとう、時々私の指は「もつれた」XDになります...

ご挨拶

私はすでに修正されています😀

とても良い記事、ペルセウス。 いずれにせよ、情報がより完全になるように、いくつかの観察を行いたいと思います。

ファイルに多くのアクセス許可を与える可能性があるため、アクセス許可を再帰的に適用する場合は注意してください(chmod -R)。 これを回避するXNUMXつの方法は、findコマンドを使用してファイルまたはフォルダーを区別することです。 例えば:

find /var/www -type d -print0 | xargs -0 chmod 755find /var/www -type f -print0 | xargs -0 chmod 644

もうXNUMXつのこと:LiveCDを使用したり、ハードディスクを別のPCに置いたりしても、フォルダにアクセスするのは難しくないため、ディレクトリまたはファイルに対する特権を確立することは、情報を保護するための確実な方法ではありません。 機密情報を保護するには、暗号化ツールを使用する必要があります。 たとえば、TrueCryptは非常に優れており、クロスプラットフォームでもあります。

そして最後に、ほとんどのユーザーがWindowsでファイルシステムの権限を変更しないからといって、変更が不可能であるとは限りません。 少なくともNTFSファイルシステムはEXTと同じくらい保護できます。私の仕事では、実行権限や書き込み権限などのない完全なパーティションがあるためです。 これは、セキュリティタブ(通常は非表示)を使用して実行できます。 Windowsの主な問題は、デフォルト設定ですべてが許可されることです。

トピックを拡大していただきありがとうございます;)。 に関して:

[...] establecer privilegios sobre directorios o archivos no es un método infalible para proteger la información, ya que con un LiveCD o poniendo el disco duro en otra PC no es difícil acceder a las carpetas [...]あなたは絶対に正しいです。Winでも同じことが起こります。おそらく後で、情報の暗号化に役立つさまざまなツールについて説明します。

ご挨拶😀

ヒューゴの友達お元気ですか😀

TrueCryptの問題は...ライセンスが「奇妙な」ものであるということですが、それについて詳しく教えてください。 🙂

あいさつコンパ

TrueCryptライセンスは少し奇妙ですが、少なくともバージョン3.0のライセンス(現在のライセンス)では、無制限のワークステーションで個人的および商用で使用でき、コピー、ソースコードの確認、変更、配布も可能です。派生物は(名前が変更されている限り)機能するため、100%無料でない場合は、率直に言ってかなり近いです。

古いペルセウスは、その完全性のために彼の記事でチームの他のメンバーを悪くします。

ここの誰も誰よりも優れていますね? そして私よりはるかに良いJAJAJAJAJAJAJA

ハハハハ、気をつけて友達、私たちが同じ船に乗っていることを忘れないでください😀

コメントありがとうございます😉

許可は、ある日から次の日へではなく、日々学ぶものなので、heheheheを勉強しましょう

優れた記事ペルセウス。

ヒント:各シンボルに記号を書く必要はありません。一度だけ示すだけで十分です。 例:

$ chmod o + r + w komodo.sh

それは次のように見えることがあります

$ chmod o + rw komodo.sh

と同じ

$ chmod g + rwx komodo.sh

それはまたのように見えることができます

$ chmod g + r-wx komodo.sh

そのフォーマットに従って、これを行うことができます

$ a-rwx、u + rw、g + w +またはexample.txt

注:a =すべて。

ご挨拶。

うわー友達、私はそれを知りませんでした、共有してくれてありがとう😀

非常に良い記事、すべてが非常によく説明されています。

ファイルの権限をXNUMX月に、より明確に変更する方が快適です。 私は他の方法を理解するのに十分だと思いますが、これはずっと前のことです笑

こんにちは人々、ペルセウス。 私はそのページが本当に気に入りました。 一緒に仕事ができるようになりたいです。 それは可能ですか?私のニックネームをクリックすると、参照があります!! はは。

私は通常散発的な出版物をします、そして私はますますSLの活動家です、私が利用可能で、数本の指を持っている限り、私は私の人生で放棄しない何かです。 まあ、彼らは私のメールを持っていると思います。 私には「ブロガーが団結した!」と思われるプロジェクトとの抱擁と強さ、ACA ES LA TRENDENCIA !! これが未来のウェブの作り方です。

ハハハハハ、あなたが私たちに参加して、elavまたはgaaraにあなたの要求を見てもらうことは大きな喜びです😉

気をつけてください。すぐにここでお会いできることを願っています😀

私は今あなたにメールを書きます(あなたがコメントに入れたアドレスに)🙂

私は疑問を持っています。 ディレクトリに権限を適用する方法と、rootを含め、ディレクトリを変更したユーザーに関係なく、ディレクトリが属性を変更しないようにする方法。

ご挨拶。

多分 この記事では 少し明確にする..

よく書かれたこの記事、知識を共有してくれてありがとう

どれだけ役に立ったか、またここでお会いしましょう。 ご挨拶😉

とても良い記事です。

よろしくお願いします😉

Linuxでファイルをフォルダシステムに移動することに同意しないという真実は頭痛の種です。 すべてに許可を与え、パスワードを入力する必要があります。 Windowsでは、同じWindowsフォルダー内であっても、ファイルの移動は簡単です。 Windowsではコピーと貼り付けが簡単な場合に、Linuxでファイルをフォルダに移動する手順全体。 私は両方のオペレーティングシステムを使用しています。 ミント2マヤシナモンとウィンドウズ13

私はLinuxを数年使用していますが、正直なところ、これらの問題はかなり長い間発生していません。

ファイル/フォルダを問題なく移動でき、HDDを2にパーティション分割しています。明らかに、最初にパスワードを入力する必要がありますが、その後は二度と他のパーティションにアクセスしません。

まれな問題が発生した場合は、お知らせください。喜んでお手伝いいたします😉

Linuxの部分に関する限り、正しい記事。 Windowsでのアクセス許可の管理に関するコメント:アクセス許可がどのように設定されているかはまったくわかりません。 これらのはるかに強力な制御(16ビットバージョン、Windows 95、98、Me、および携帯電話を除く)、ペンギンシステムでの管理方法、および崇高な粒度、および両方のオペレーティングシステムを扱っている記録それらのどちらにも反対するマニアはいない。

私のアドバイス:少し掘り下げると、外部プログラムはまったく必要ないことがわかります。 すべてのために非常に良い。 😉

とても良い記事です。 許可の主題は学ぶのに興味深いものです。 あるディレクトリで実行権限を持っていなかったために、長いパスのファイルにアクセスできないことが一度ありました。 少なくともスティッキービットのような特別な権限の存在を知ることも良いことです。

PS:私はしばらくブログをフォローしていますが、登録していませんでした。 とても面白い記事がありますが、一番気になったのはユーザー同士の扱いです。 違いがあるかもしれないという事実を超えて、一般的に、誰もが彼らの経験を貢献することによって互いに助け合うことを試みます。 トロルや炎上戦争でいっぱいの他のサイトとは異なり、それは注目に値するものです😉

非常に興味深いですが、パーミッションについては、オクタルではなくバイナリで別の方法で学習しました。たとえば、「7」が111の場合、すべてのパーミッションがあることを意味するため、777を入力するとすべてのユーザー、グループにすべての権限を付与します...

挨拶。

印象的で、簡潔で、明確で、話題になっています。

なんて良い記事、おめでとう、そしてすべての説明に感謝します…..

salu2。

あなたのチュートリアルで多くを学ぶとすごい、私はLinuxであるこの広大な分野で小さなバッタのように感じますが、ライブCDを配置し、ファイルが暗号化されていない場合、このコメントの行でHugoがかつて言ったことを制限します保護する余地はあまりありません。さらに、Windowsでは、winオペレーティングシステム内で管理者ユーザーと制限付きアカウントを作成して、管理者アカウントデータを保護することにそれほど問題はなかったと思います…。 しかし、本当に、この記事をありがとうございました、私はあなたのおかげで問題についてより知識があります...😀

真実は、実行可能なxDを実行したかったのですが、xファイルを開いたり書き込んだりするときにアクセス許可が拒否されたと表示されましたが、ここを少し読んで何かを学び、ファイルと実行可能ファイルを含むフォルダーが最後に覚えているアクセス許可を確認するのに役立ちました。私がやったのは、フォルダにアクセスしたかったのですが、名前が長かったので、簡単なxDの間で変更しました。次に、権限を調べて、admについて述べているものを調べました。ファイルに移動し、プロパティを配置して、プロパティを削除せずにadmと書かれたものを選択しました。フォルダーに入って実行可能ファイルを実行すると、問題なく起動できるようになりましたxD何をしたかわからないのですが、フォルダーの名前を変更したためだと思いますが、わからないので実行できました。問題ない。

こんにちは私はいくつか質問があります、

Linuxサーバーにイメージを書き込む必要のあるWebシステムがあります。

詳細は、それを登録することを許可しないということです、許可を変更してみてください、しかしそれはできませんでした、

私はこれに不慣れです、私はあなたが私を導いて欲しいので、ありがとう。

これが私を助けてくれたことに行きなさい、貢献してくれてありがとう。

個人的には、ドキュメントは私が学ぶのに役立ち、それは私の仕事の活動で実践されました。

私が行った関連するプラクティスはDebianでした。 おめでとうございます。

GNU / Linuxでの権限に関する優れたチュートリアル。 LinuxユーザーおよびGNU / Linuxディストリビューションに基づくサーバーの管理者としての私の経験では、発生する可能性のある技術的な問題の多くは、グループおよびユーザーのアクセス許可の管理に基づいています。 これは考慮しなければならないことです。 Perseusのブログを祝福します。また、このブログでGNU軍に参加することに興味があります。 メキシコからのご挨拶、仲間たち!

こんにちは、まず第一に、私はあなたに非常に良い記事を祝福します、そして私はあなたに私がこの場合を持っているとあなたに相談します:

感謝

Windows:フォルダ、右ボタン、プロパティ>セキュリティタブを選択します。そこでユーザーまたはグループを追加または削除でき、それぞれが必要な権限(読み取り、書き込み、フルコントロールなど)を設定します。 どういう意味かわからない

ちなみに、私は毎日linuxを使っており、ubuntuをベースにしたエレメンタリーを使っています。

うまくいく

素晴らしくそれは最もよく説明された記事です

感謝

友人:

非常に良い貢献でした、それは私を大いに助けました。

ありがとうございます。

雌犬の息子、これも機能しません。

私たちが「Windows」コンピュータの後ろに座っているとき、その部分は完全に嘘であることに気付いた人はどれくらいいますか。なぜなら、Windows NT以降、Windows 98の前でさえ、セキュリティがないという問題は完全に誤りだからです。

Windowsのセキュリティは、Microsoftが非常に真剣に取り組んでいる理由であり、今日最も広く使用されているデスクトップオペレーティングシステムです。

この記事はGNU / Linuxの権限について十分に説明されていますが、これらの記事でいつも行われているように、それを書いた人はWindowsを使用していないか、Windowsが気に入らず、否定的なレビューしか得られないため、使用方法がわかりません。

強調しなければならないのは、Windowsは、ファイルシステムを非常に安全にするすべてのWindows NTからWindowsに搭載されているACL(アクセス制御リスト)特性を備えたファイルシステムで非常に安全であるということです。 GNU / Linuxでは彼らもそれを実装しました。

Windows Vista以降、(ユーザーアカウント制御)UAC機能が実装され、管理者でなくてもWindowsを快適に使用できるようになりました。

私にとっては、管理者権限のないユーザーとしてWindows XPを使用することが可能だったため、彼らが実装した優れた機能ですが、自宅でそのように使用したのは誰ですか? UACのようなものを持っていないことがどれほど不快だったのか、ほとんど誰もいませんでした。

GNU / Linux ACLについて説明していなくても、記事を書いた人が自分が何を書いているのかを知っていることが明らかだったとしたらどうでしょうか。

こんにちは友人、良い情報、ただ聞きたかった

被害者のマシンの内部で、metasploitにいることでこれを行う方法はありますか?

これらのアクセス許可を使用して、そのファイルを不適格にすることはできますか、それとも不可能ですか?つまり、metasploit内にいることを意味しますか?

このブログ、非常に良い情報をありがとうございました。