シリーズの一般的なインデックス: SME向けのコンピュータネットワーク:はじめに

federicotoujague@gmail.com

https://blog.desdelinux.net/author/fico

こんにちは友達と友達!

記事のタイトルは次のようになっているはずです:«Centos7でのPAM認証を使用したMATE + NTP + Dnsmasq +ゲートウェイサービス+ Apache + Squid -SMEネットワーク«。 実用上の理由から、短縮します。

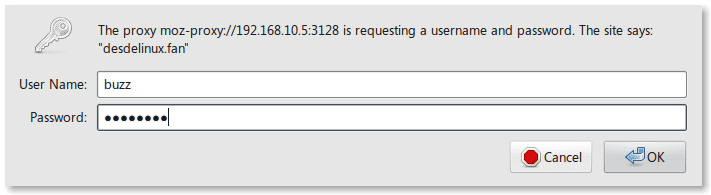

PAMを使用してLinuxコンピューター上のローカルユーザーへの認証を続行します。今回は、同じコンピューターに保存されている認証資格情報を使用して、コンピューターの小規模ネットワークに対してSquidでプロキシサービスを提供する方法を確認します。サーバーが実行されています いか.

現在、OpenLDAP、RedHatのDirectoryServer 389、Microsoft Active Directoryなどに対してサービスを認証することは非常に一般的な方法であることがわかっていますが、最初に単純で安価なソリューションを実行し、次に最も複雑なソリューションに直面する必要があると考えています。 私たちは、単純なものから複雑なものへと移行しなければならないと信じています。

ステージ

これは、無料ソフトウェアの使用をサポートすることに専念し、次の名前を選択した小さな組織です。 DesdeLinux。ファン。 彼らはさまざまなOS愛好家です CentOSの 単一のオフィスにグループ化されました。 彼らは、「サーバー」として機能するために専用のワークステーション(プロのサーバーではない)を購入しました。

愛好家は、OpenLDAPサーバーまたはSamba 4 AD-DCを実装する方法についての広範な知識を持っておらず、Microsoft ActiveDirectoryのライセンスを取得する余裕もありません。 ただし、ブラウジングを高速化するために、プロキシを介したインターネットアクセスサービスと、最も価値のあるドキュメントを保存してバックアップコピーとして機能するスペースが必要です。

彼らは今でも主に合法的に取得したMicrosoftオペレーティングシステムを使用していますが、「サーバー」から始めて、Linuxベースのオペレーティングシステムに変更したいと考えています。

彼らはまた、現在使用しているGmail、Yahoo、HotMailなどのサービスから(少なくとも発信元から)独立した独自のメールサーバーを持つことを目指しています。

インターネットに対するファイアウォールとルーティングルールは、契約したADSLルーターでそれを確立します。

インターネット上でサービスを公開する必要がないため、実際のドメイン名はありません。

GUIのないサーバーとしてのCentOS7

グラフィカルインターフェイスのないサーバーの新規インストールから開始しています。プロセス中に選択するオプションは«のみです。インフラストラクチャサーバー»シリーズの以前の記事で見たように。

初期設定

[root @ linuxbox〜] #cat / etc / hostname

リナックスボックス

[root @ linuxbox〜] #cat / etc / hosts

127.0.0.1 ローカルホスト ローカルホスト.ローカルドメイン ローカルホスト4 ローカルホスト4.ローカルドメイン4 ::1 ローカルホスト ローカルホスト.ローカルドメイン ローカルホスト6 ローカルホスト6.ローカルドメイン6 192.168.10.5 linuxbox。desdelinux.fan Linuxbox

[root @ linuxbox〜]#ホスト名

リナックスボックス

[root @ linuxbox〜] #hostname -f

リナックスボックス。desdelinux。ファン

[root @ linuxbox〜] #ip addr list

[root @ linuxbox〜] #ifconfig -a

[root @ linuxbox〜] #ls / sys / class / net /

ens32 ens34 it

ネットワークマネージャーを無効にします

[root @ linuxbox〜] #systemctl stop NetworkManager [root @ linuxbox〜] #systemctl disable NetworkManager [root @ linuxbox〜] #systemctl status NetworkManager ●NetworkManager.service-ロードされたネットワークマネージャー:ロードされた(/usr/lib/systemd/system/NetworkManager.service;無効;ベンダープリセット:有効)アクティブ:非アクティブ(デッド)ドキュメント:man:NetworkManager(8) [root @ linuxbox〜] #ifconfig -a

ネットワークインターフェイスを構成します

内部ネットワークに接続されたEns32LANインターフェース

[root @ linuxbox〜] #nano / etc / sysconfig / network-scripts / ifcfg-ens32

DEVICE=ens32

ONBOOT=yes

BOOTPROTO=static

HWADDR=00:0c:29:da:a3:e7

NM_CONTROLLED=no

IPADDR=192.168.10.5

NETMASK=255.255.255.0

GATEWAY=192.168.10.1

DOMAIN=desdelinux.fan DNS1=127.0.0.1

ゾーン=パブリック

[root @ linuxbox〜] #ifdown ens32 && ifup ens32

インターネットに接続されたEns34WANインターフェース

[root @ linuxbox〜] #nano / etc / sysconfig / network-scripts / ifcfg-ens34 DEVICE=ens34 ONBOOT=yes BOOTPROTO=static HWADDR=00:0c:29:da:a3:e7 NM_CONTROLLED=no IPADDR=172.16.10.10 NETMASK=255.255.255.0 # ADSL ルーターは # このインターフェースに # 次のアドレスで接続されていますIPゲートウェイ=172.16.10.1ドメイン=desdelinux.fan DNS1=127.0.0.1 ゾーン=外部 [root @ linuxbox〜] #ifdown ens34 && ifup ens34

リポジトリの構成

[root @ linuxbox〜] #cd /etc/yum.repos.d/ [root @ linuxbox〜]#元のmkdir [root @ linuxbox〜] #mv Centos- *オリジナル/ [root @ linuxbox〜] #nano centos.repo [Base-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/base/x86_64/ gpgcheck=0 enabled=1 [CentosPlus-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/centosplus/x86_64/ gpgcheck=0 enabled=1 [Epel-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/epel/x86_64/ gpgcheck=0 enabled=1 [Updates-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/updates/x86_64/ gpgcheck=0 enabled=1 [root @ linuxbox yum.repos.d] #yum clean all ロードされたプラグイン:fastestmirror、langpacksリポジトリのクリーニング:Base-Repo CentosPlus-Repo Epel-Repo Media-Repo:Updates-Repoすべてのクリーンアップ最速のミラーのリストのクリーンアップ

[root @ linuxbox yum.repos.d] #yum update ロードされたプラグイン:fastestmirror、langpacks Base-Repo | 3.6 kB 00:00CentosPlus-リポジトリ| 3.4 kB 00:00Epel-レポ| 4.3 kB00:00メディアレポ| 3.6 kB00:00更新-リポジトリ| 3.4 kB 00:00(1/9):ベースレポ/ group_gz | 155 kB 00:00(2/9):Epel-Repo / group_gz | 170 kB 00:00(3/9):メディア-リポジトリ/ group_gz | 155 kB 00:00(4/9):Epel-Repo / updateinfo | 734 kB 00:00(5/9):メディア-リポジトリ/ primary_db | 5.3 MB 00:00(6/9):CentosPlus-リポジトリ/ primary_db | 1.1 MB 00:00(7/9):更新-リポジトリ/ primary_db | 2.2 MB 00:00(8/9):Epel-Repo / primary_db | 4.5 MB 00:01(9/9):ベースリポジトリ/ primary_db | 5.6 MB00:01最速のミラーの決定更新のマークが付いたパッケージはありません

メッセージ "更新のマークが付いたパッケージはありません»インストール中に、自由に使用できるのと同じローカルリポジトリを宣言したために表示されます。

MATEデスクトップ環境を備えたCentos7

CentOS / Red Hatが提供するグラフィカルインターフェイスを備えた非常に優れた管理ツールを使用するために、また常にGNOME2がないため、MATEをデスクトップ環境としてインストールすることにしました。

[root @ linuxbox〜] #yum groupinstall "Xウィンドウシステム" [root @ linuxbox〜] #yum groupinstall "MATE Desktop"

MATEが正しくロードされることを確認するには、コンソールで次のコマンドを実行します-ローカルまたはリモート-:

[root @ linuxbox〜]#systemctlisolategraphical.target

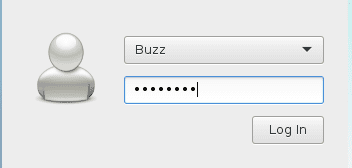

そして、デスクトップ環境をロードする必要があります-ローカルチームで-スムーズに、 lightdm グラフィカルログインとして。 ローカルユーザーの名前とそのパスワードを入力し、MATEを入力します。

伝えるには systemd デフォルトのブートレベルは5-グラフィック環境-次のシンボリックリンクを作成します。

[root @ linuxbox〜] #ln -sf /lib/systemd/system/runlevel5.target /etc/systemd/system/default.target

システムを再起動すると、すべて正常に動作します。

ネットワーク用タイムサービスをインストールします

[root @ linuxbox〜] #yum install ntp

インストール中に、ローカルクロックが機器のタイムサーバーと同期するように構成します システム管理者。desdelinux。ファン IP付き 192.168.10.1. そこで、ファイルを保存します ntp.conf オリジナル:

[root @ linuxbox〜] #cp /etc/ntp.conf /etc/ntp.conf.original

ここで、次の内容で新しいものを作成します。

[root @ linuxbox〜] #nano /etc/ntp.conf#インストール中に構成されたサーバー:server 192.168.10.1 iburst#詳細については、次のマニュアルページを参照してください。#ntp.conf(5)、ntp_acc(5) 、ntp_auth(5)、ntp_clock(5)、ntp_misc(5)、ntp_mon(5)。 ドリフトファイル/ var / lib / ntp /ドリフト#タイムソースとの同期を許可しますが、#ソースがこのサービスを参照または変更することを許可しませんrestrict default nomodify notrap nopeer noquery#インターフェイスへのすべてのアクセスを許可しますループバック制限127.0.0.1制限:: 1#ローカルネットワーク上のコンピューターに少し制限します。 192.168.10.0マスクを制限する255.255.255.0nomodify notrap#プロジェクトのパブリックサーバーを使用するpool.ntp.org#プロジェクトに参加する場合は、#(http://www.pool.ntp.org/join.html)にアクセスしてください。 #broadcast 192.168.10.255 autokey#ブロードキャストサーバーbroadcastclient#ブロードキャストクライアント#broadcast 224.0.1.1 autokey#マルチキャストサーバー#multicastclient 224.0.1.1#マルチキャストクライアント#manycastserver 239.255.254.254#manycastサーバー#manycastclient 239.255.254.254 autokey#manycastクライアントブロードキャスト192.168.10.255。 4#パブリック暗号化を有効にします。 #crypto includefile / etc / ntp / crypto / pw#キーとキー識別子を含むキーファイル#対称キー暗号化キーで操作するときに使用されます/ etc / ntp / keys#信頼できるキー識別子を指定します。 #trustedkey 8 42 8#ntpdcユーティリティで使用するキー識別子を指定します。 #requestkey 8#ntpqユーティリティで使用するキー識別子を指定します。 #controlkey 2013#統計レジスタの書き込みを有効にします。 #statistics clockstats cryptostats loopstats peerstats#デフォルトの制約にnoqueryフラグが含まれていない場合、#ntpdc monlistコマンドを使用して攻撃の増幅を防ぐために#離脱モニターを無効にします。 詳細については、CVE-5211-XNUMX#をお読みください。 #注:制限付き制限フラグを使用しても、モニターは無効になりません。 モニターを無効にする

NTPサービスを有効にし、開始し、確認します

[root @ linuxbox〜] #systemctl status ntpd

●ntpd.service-ロードされたネットワークタイムサービス:ロードされました(/usr/lib/systemd/system/ntpd.service;無効;ベンダープリセット:無効)アクティブ:非アクティブ(デッド)

[root @ linuxbox〜] #systemctl enable ntpd

/etc/systemd/system/multi-user.target.wants/ntpd.serviceから/usr/lib/systemd/system/ntpd.serviceへのシンボリックリンクを作成しました。

[root @ linuxbox〜] #systemctl start ntpd

[root @ linuxbox〜] #systemctl status ntpd

[root @ linuxbox〜] #systemctl status ntpd

● ntpd.service-ネットワークタイムサービス

ロード済み:ロード済み(/usr/lib/systemd/system/ntpd.service;有効;ベンダープリセット:無効)アクティブ:アクティブ(実行中)2017年04月14日金曜日15:51:08 EDT; 1秒前プロセス:1307 ExecStart = / usr / sbin / ntpd -u ntp:ntp $ OPTIONS(コード=終了、ステータス= 0 /成功)メインPID:1308(ntpd)CGroup:/system.slice/ntpd.service└─ 1308 / usr / sbin / ntpd -u ntp:ntp -g

Ntpとファイアウォール

[root @ linuxbox〜]#firewall-cmd --get-active-zones 外部 インターフェイス:ens34 公共 インターフェイス:ens32 [root @ linuxbox〜]#firewall-cmd --zone = public --add-port = 123 / udp --permanent 成功 [root @ linuxbox〜]#firewall-cmd --reload 成功

Dnsmasqを有効にして構成します

Small Business Networksシリーズの前回の記事で見たように、DnsamasqはデフォルトでCentOS7インフラストラクチャサーバーにインストールされます。

[root @ linuxbox〜] #systemctl status dnsmasq ●dnsmasq.service-DNSキャッシングサーバー。 ロード済み:ロード済み(/usr/lib/systemd/system/dnsmasq.service;無効;ベンダープリセット:無効)アクティブ:非アクティブ(デッド) [root @ linuxbox〜] #systemctl enable dnsmasq /etc/systemd/system/multi-user.target.wants/dnsmasq.serviceから/usr/lib/systemd/system/dnsmasq.serviceへのシンボリックリンクを作成しました。 [root @ linuxbox〜] #systemctl start dnsmasq [root @ linuxbox〜] #systemctl status dnsmasq ●dnsmasq.service-DNSキャッシングサーバー。 ロード済み:ロード済み(/usr/lib/systemd/system/dnsmasq.service;有効;ベンダープリセット:無効)アクティブ:アクティブ(実行中)2017年04月14日金曜日16:21:18 EDT; 4秒前メインPID:33611(dnsmasq)CGroup:/system.slice/dnsmasq.service└─33611/usr / sbin / dnsmasq -k [root @ linuxbox〜] #mv /etc/dnsmasq.conf /etc/dnsmasq.conf.original [root @ linuxbox〜] #nano /etc/dnsmasq.conf # -------------------------------------------------- ------------------ # 一般オプション # ----------------------------- -------------------------------------- ドメインが必要 # ドメインなしで名前を渡さないでくださいpart bogus-priv # ルーティングされていないスペースでアドレスを渡さない Expand-hosts # ホストにドメインを自動的に追加しますinterface=ens32 # LAN インターフェース strict-order # /etc/resolv.conf ファイルがクエリされる順序 conf- dir=/etc /dnsmasq.d ドメイン=desdelinux.fan # ドメイン名アドレス=/time.windows.com/192.168.10.5 # WPAD 値の空のオプションを送信します。 # Windows 7 以降のクライアントが正しく動作するために必要です。 ;-) dhcp-option=252,"\n" # 「禁止」される HOSTS を宣言するファイル addn-hosts=/etc/banner_add_hosts local=/desdelinux。ファン/ # - - - - - - - - - - - - - - - - - - - - - - - ---------- # RECORDSCNAMEMXTXT # ------------------------ --------------------------------------- # このタイプのレコードにはエントリが必要です # /etc/hosts ファイル内 # 例: 192.168.10.5 linuxbox。desdelinux.fan linuxbox # cname=ALIAS,REAL_NAME cname=mail.desdelinux.ファン、linuxbox。desdelinux.fan # MX RECORDS # という名前の MX レコードを返します。desdelinux.fan" # メールチーム宛。desdelinux.fan および優先度 10 mx-host=desdelinux。ファンレター。desdelinux.fan,10 # localmx オプションを使用して作成された MX レコードのデフォルトの宛先は、 # mx-target=mail になります。desdelinux.fan # すべてのローカルマシン localmx # TXT レコードの mx-target を指す MX レコードを返します。 SPF レコード txt-record= を宣言することもできます。desdelinux.fan,"v=spf1 a -all" txt-record=desdelinux。ファン、"DesdeLinux、フリー ソフトウェア専用のブログ" # -------------------------------------- ------------------------ # RANGEANDITSOPTIONS # --------------------- ----- -------------------------------------- # IPv4範囲とリース時間 # 1 ~ 29 はサーバーおよびその他のニーズ用です dhcp-range=192.168.10.30,192.168.10.250,8h dhcp-lease-max=222 # リースするアドレスの最大数 # デフォルトでは 150 # IPV6 範囲# dhcp-range=1234::, ra-only # RANGE のオプション # OPTIONS dhcp-option=1,255.255.255.0 # NETMASK dhcp-option=3,192.168.10.5 # ROUTER GATEWAY dhcp-option=6,192.168.10.5 # DNS サーバー dhcp-option =15、desdelinux.fan # DNS ドメイン名 dhcp-option=19,1 # オプション ip-forwarding ON dhcp-option=28,192.168.10.255 # BROADCAST dhcp-option=42,192.168.10.5 # NTP dhcp-authoritative # サブネット上の DHCP 権限 # --- --- ---------------------------------------------- --- ----------- # クエリ ログを /var/log/messages に保存する場合は # 以下の行のコメントを解除します # ---------- ------- -------------------------------------- ------- #ログクエリ #ファイル/etc/dnsmasq.confの終わり#--------------------------------------- ----------------------------

ファイルを作成します /など/ banner_add_hosts

[root @ linuxbox〜]#nano /など/ banner_add_hosts 192.168.10.5 windowsupdate.com 192.168.10.5 ctldl.windowsupdate.com 192.168.10.5 ocsp.verisign.com 192.168.10.5 csc3-2010-crl.verisign.com 192.168.10.5 www.msftncsi.com 192.168.10.5 ipv6.msftncsi.com 192.168.10.5 teredo.ipv6.microsoft.com 192.168.10.5 ds.download.windowsupdate.com 192.168.10.5 download.microsoft.com 192.168.10.5 fe2.update.microsoft.com 192.168.10.5 crl.microsoft.com 192.168.10.5 www .download.windowsupdate.com 192.168.10.5 win8.ipv6.microsoft.com 192.168.10.5 spynet.microsoft.com 192.168.10.5 spynet1.microsoft.com 192.168.10.5 spynet2.microsoft.com 192.168.10.5 spynet3.microsoft.com192.168.10.5。 4 spynet192.168.10.5.microsoft.com 5 spynet192.168.10.5.microsoft.com 15 office192.168.10.5client.microsoft.com 192.168.10.5 addons.mozilla.org XNUMX crl.verisign.com

固定IPアドレス

[root @ linuxbox〜] #nano / etc / hosts 127.0.0.1 ローカルホスト ローカルホスト.ローカルドメイン ローカルホスト4 ローカルホスト4.ローカルドメイン4 ::1 ローカルホスト ローカルホスト.ローカルドメイン ローカルホスト6 ローカルホスト6.ローカルドメイン6 192.168.10.5 linuxbox。desdelinux.fan linuxbox 192.168.10.1 システム管理者。desdelinux.fan システム管理者

ファイル/etc/resolv.confを構成します- リゾルバ

[root @ linuxbox〜] #nano /etc/resolv.conf サーチ desdelinux.fan nameserver 127.0.0.1 # 外部または # 非ドメイン DNS クエリ用 desdelinux.fan # ローカル=/desdelinux.fan/ネームサーバー 8.8.8.8

ファイル構文を確認します dnsmasq.conf、サービスを開始してステータスを確認します

[root @ linuxbox〜] #dnsmasq --test dnsmasq:構文チェックOK。 [root @ linuxbox〜] #systemctl restart dnsmasq [root @ linuxbox〜] #systemctl status dnsmasq

Dnsmasqとファイアウォール

[root @ linuxbox〜]#firewall-cmd --get-active-zones

外部

インターフェイス:ens34

公共

インターフェイス:ens32

サービス ドメイン oドメインネームサーバー(dns)。 プロトコル スワイプ «暗号化されたIP«

[root @ linuxbox〜]#firewall-cmd --zone = public --add-port = 53 / tcp --permanent 成功 [root @ linuxbox〜]#firewall-cmd --zone = public --add-port = 53 / udp --permanent 成功

外部DNSサーバーへのDnsmasqクエリ

[root @ linuxbox〜]#firewall-cmd --zone = external --add-port = 53 / tcp --permanent 成功 [root @ linuxbox〜]#firewall-cmd --zone = external --add-port = 53 / udp --permanent 成功

サービス ブート o BOOTPサーバー (dhcp)。 プロトコル ippc «インターネットプルリバスパケットコア«

[root @ linuxbox〜]#firewall-cmd --zone = public --add-port = 67 / tcp --permanent 成功 [root @ linuxbox〜]#firewall-cmd --zone = public --add-port = 67 / udp --permanent 成功 [root @ linuxbox〜]#firewall-cmd --reload 成功 [root @ linuxbox〜]#firewall-cmd --info-zone public public(active) ターゲット:デフォルトicmp-block-inversion:インターフェイスなし:ens32ソース:サービス:dhcp dns ntp sshポート:67 / tcp 53 / udp 123 / udp 67 / udp 53 / tcpプロトコル:マスカレード:転送ポートなし:ソースポート:icmp -ブロック:豊富なルール: [root @ linuxbox〜]#firewall-cmd --info-zone external external(アクティブ) ターゲット:デフォルトicmp-block-inversion:インターフェースなし:ens34ソース:サービス:dnsポート:53 / udp 53 / tcpプロトコル:マスカレード:はいフォワードポート:ソースポート:icmp-blocks:パラメーター-問題リダイレクトルーター-アドバタイズメントルーター-勧誘ソース-リッチルールをクエンチします。

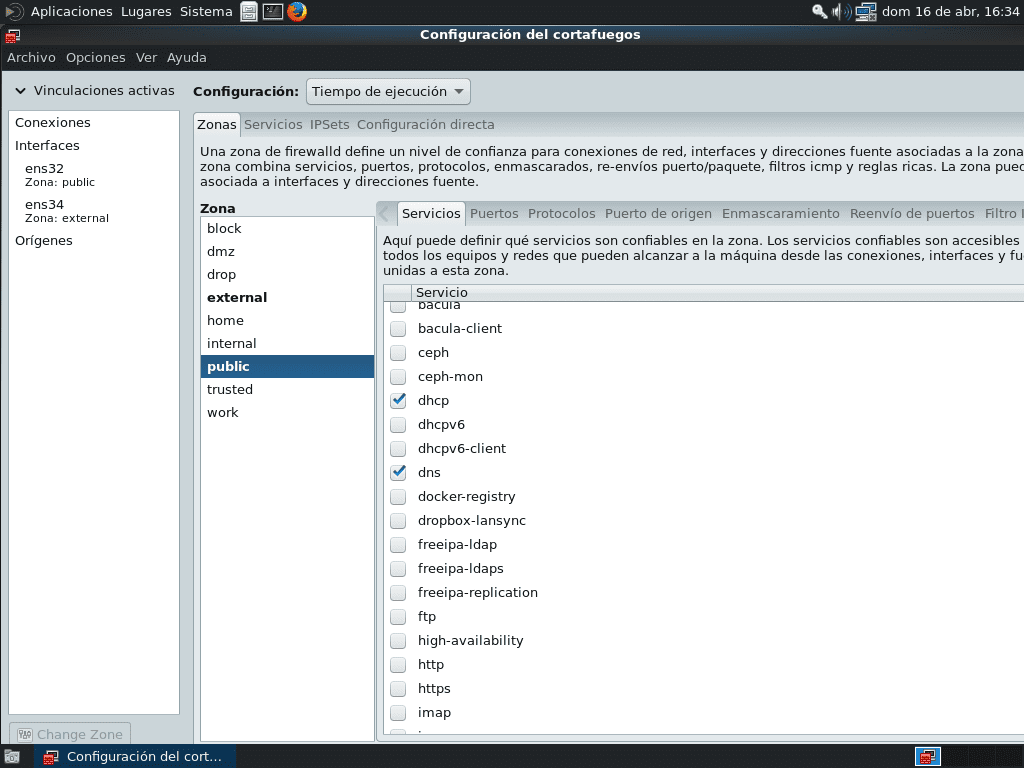

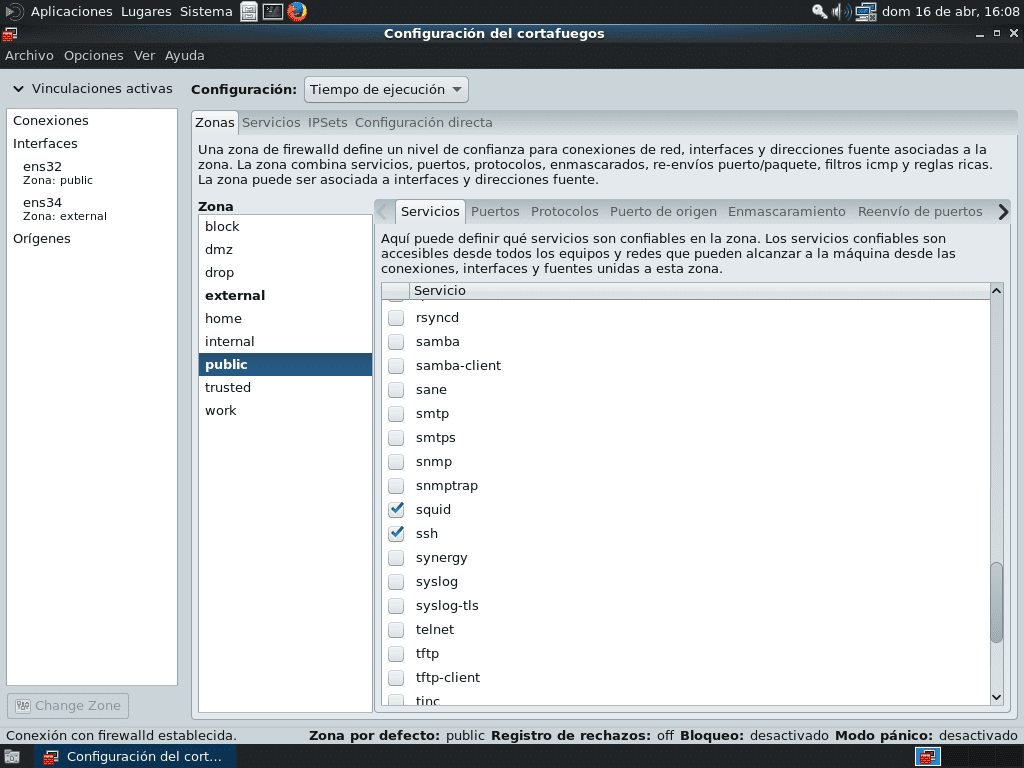

グラフィカルインターフェイスを使用してCentOS7でファイアウォールを構成する場合は、一般メニューを確認します。サブメニューが表示されるデスクトップ環境によって異なります。アプリケーション«Firewall»を実行し、ユーザーのパスワードを入力した後、 ルート、プログラムインターフェイスにアクセスします。 MATEでは、メニューに表示されます«システム»-> "管理"-> "ファイアウォール".

エリアを選択します«公共»そして、LAN上で公開したいサービスを承認します。 dhcp、dns、 ntp とssh。 サービスを選択し、すべてが正しく機能することを確認した後、RuntimeでPermanentに変更する必要があります。 これを行うには、[オプション]メニューに移動し、オプション«を選択します。永続的な実行時間"

後でエリアを選択します«外部»そして、インターネットとの通信に必要なポートが開いていることを確認します。 私たちが何をしているのかよくわかっていない限り、このゾーンでサービスを公開しないでください!.

オプション«を使用して永続的に変更を加えることを忘れないでください永続的な実行時間»そして悪魔をリロードする FirewallD、この強力なグラフィックツールを使用するたびに。

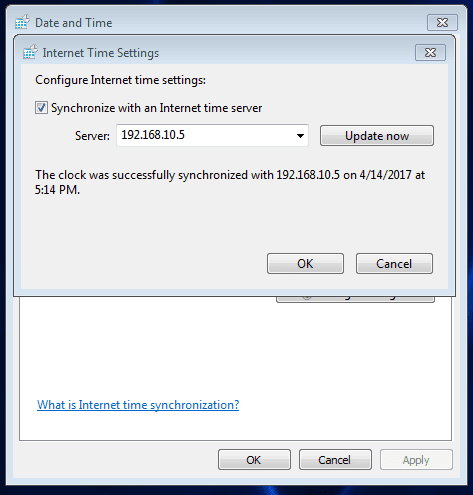

Windows7クライアントからのNTPとDnsmasq

NTPとの同期

外部

リースされたIPアドレス

Microsoft Windows [バージョン6.1.7601] Copyright(c)2009 MicrosoftCorporation。 全著作権所有。 C:\ Users \ buzz> ipconfig /すべてのWindowsIP構成ホスト名。 。 。 。 。 。 。 。 。 。 。 。 : セブン

プライマリDnsサフィックス。 。 。 。 。 。 。 :

ノードタイプ。 。 。 。 。 。 。 。 。 。 。 。 : ハイブリッド IP ルーティングが有効です。 。 。 。 。 。 。 。 : WINS プロキシが有効になっていません。 。 。 。 。 。 。 。 : DNS サフィックス検索リストがありません。 。 。 。 。 。 : desdelinux.fan イーサネット アダプタ ローカル エリア接続: 接続固有の DNS サフィックス。 : desdelinux.fan 説明 。 。 。 。 。 。 。 。 。 。 。 : Intel(R) PRO/1000 MT ネットワーク接続の物理アドレス。 。 。 。 。 。 。 。 。 : 00-0C-29-D6-14-36 DHCP が有効です。 。 。 。 。 。 。 。 。 。 。 : はい 自動構成が有効です。 。 。 。 : フォーク

IPv4アドレス。 。 。 。 。 。 。 。 。 。 。 :192.168.10.115(優先)

サブネットマスク 。 。 。 。 。 。 。 。 。 。 。 : 255.255.255.0 リースを取得しました。 。 。 。 。 。 。 。 。 。 :14 年 2017 月 5 日金曜日 12:53:15 リースの有効期限が切れます。 。 。 。 。 。 。 。 。 。 :2017年1月12日土曜日 午前53時192.168.10.1分192.168.10.5秒 デフォルトゲートウェイ 。 。 。 。 。 。 。 。 。 : 192.168.10.5 DHCPサーバー。 。 。 。 。 。 。 。 。 。 。 : 9 DNS サーバー。 。 。 。 。 。 。 。 。 。 。 : 00 NetBIOS over Tcpip。 。 。 。 。 。 。 。 : 有効なトンネル アダプタのローカル エリア接続* 00: メディアの状態。 。 。 。 。 。 。 。 。 。 。 : メディアが切断されました 接続固有の DNS サフィックス。 : 説明 。 。 。 。 。 。 。 。 。 。 。 : Microsoft Teredo トンネリング アダプタの物理アドレス。 。 。 。 。 。 。 。 。 : 00-00-00-00-00-0-XNUMX-EXNUMX DHCP が有効です。 。 。 。 。 。 。 。 。 。 。 : 自動構成は有効になっていません。 。 。 。 : はい トンネルアダプター isatap。desdelinux.fan: メディアの状態。 。 。 。 。 。 。 。 。 。 。 : メディアが切断されました 接続固有の DNS サフィックス。 : desdelinux.fan 説明 。 。 。 。 。 。 。 。 。 。 。 : Microsoft ISATAP アダプター #2 の物理アドレス。 。 。 。 。 。 。 。 。 : 00-00-00-00-00-00-00-E0 DHCP が有効です。 。 。 。 。 。 。 。 。 。 。 : 自動構成は有効になっていません。 。 。 。 : はい C:\Users\buzz>

先端

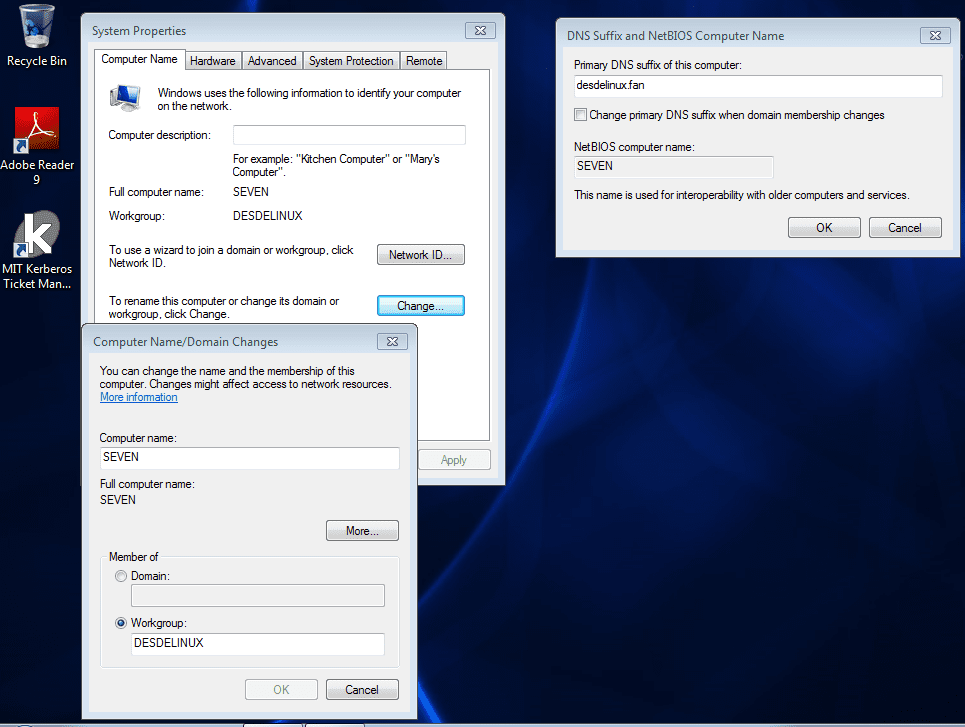

Windowsクライアントの重要な値は、「PrimaryDnsSuffix」または「Mainconnectionsuffix」です。 Microsoft Domain Controllerが使用されていない場合、オペレーティングシステムはそれに値を割り当てません。 記事の冒頭で説明したようなケースに直面していて、その値を明示的に宣言したい場合は、次の図に示すように続行し、変更を受け入れて、クライアントを再起動する必要があります。

もう一度走れば CMD-> ipconfig / all 次のようになります。

Microsoft Windows [バージョン6.1.7601] Copyright(c)2009 MicrosoftCorporation。 全著作権所有。 C:\ Users \ buzz> ipconfig /すべてのWindowsIP構成ホスト名。 。 。 。 。 。 。 。 。 。 。 。 : セブン

プライマリDnsサフィックス。 。 。 。 。 。 。 : desdelinux。ファン

ノードタイプ。 。 。 。 。 。 。 。 。 。 。 。 : ハイブリッド IP ルーティングが有効です。 。 。 。 。 。 。 。 : WINS プロキシが有効になっていません。 。 。 。 。 。 。 。 : DNS サフィックス検索リストがありません。 。 。 。 。 。 : desdelinux。ファン

残りの値は変更されません

DNSチェック

buzz @ sysadmin:〜$ host spynet.microsoft.com spynet.microsoft.com のアドレスは 127.0.0.1 です。ホスト spynet.microsoft.com が見つかりません: 5(拒否) spynet.microsoft.com メールは 1 つのメールで処理されます。desdelinux。ファン。 buzz @ sysadmin:〜$ host linuxbox リナックスボックス。desdelinux.fan のアドレスは 192.168.10.5 linuxbox です。desdelinux.fan mailは1メールで処理されます。desdelinux。ファン。 buzz @ sysadmin:〜$ host sysadmin システム管理者。desdelinux.fan のアドレスは 192.168.10.1 sysadmin です。desdelinux.fan mailは1メールで処理されます。desdelinux。ファン。 buzz @ sysadmin:〜$ホストメール 郵便物。desdelinux.fan は linuxbox のエイリアスです。desdelinux。ファン。リナックスボックス。desdelinux.fan のアドレスは 192.168.10.5 linuxbox です。desdelinux.fan mailは1メールで処理されます。desdelinux。ファン。

インストールします-テスト専用-権限のあるDNSサーバーNSD システム管理者。desdelinux。ファン、およびIPアドレスを含めます 172.16.10.1 アーカイブ内 /etc/resolv.conf チームの リナックスボックス。desdelinux。ファン、Dnsmasqがフォワーダー機能を正しく実行していたことを確認します。 NSDサーバー上のサンドボックスは favt.org y toujague.org。 すべてのIPは架空のものであるか、プライベートネットワークからのものです。

WANインターフェースを無効にした場合 ens34 コマンドを使用する ifdown ens34、Dnsmasqは外部DNSサーバーにクエリを実行できなくなります。

[buzz @ linuxbox〜] $ sudo ifdown ens34 [buzz @ linuxbox〜] $ host -t mx toujague.org ホストtoujague.orgが見つかりません:3(NXDOMAIN) [buzz @ linuxbox〜] $ host pizzapie.favt.org ホストpizzapie.favt.orgが見つかりません:3(NXDOMAIN)

ens34インターフェイスを有効にして、もう一度確認してみましょう。

[buzz @ linuxbox〜] $ sudo ifup ens34

buzz @ linuxbox〜] $ host pizzapie.favt.org pizzapie.favt.orgは、paisano.favt.orgのエイリアスです。 paisano.favt.orgのアドレスは172.16.10.4です [buzz @ linuxbox〜] $ host pizzapie.toujague.org ホストpizzas.toujague.orgが見つかりません:3(NXDOMAIN) [buzz @ linuxbox〜] $ host poblacion.toujague.org poblacion.toujague.orgのアドレスは169.18.10.18です。 [buzz @ linuxbox〜] $ host -t NS favt.org favt.orgネームサーバーns1.favt.org。 favt.orgネームサーバーns2.favt.org。 [buzz @ linuxbox〜] $ host -t NS toujague.org toujague.orgネームサーバーns1.toujague.org。 toujague.orgネームサーバーns2.toujague.org。 [buzz @ linuxbox〜] $ host -t MX toujague.org toujague.orgメールは10mail.toujague.orgによって処理されます。

から相談しましょう システム管理者。desdelinux。ファン:

buzz @ sysadmin:〜$ cat /etc/resolv.conf サーチ desdelinux.fanネームサーバー192.168.10.5 xeon @ sysadmin:〜$ host mail.toujague.org mail.toujague.orgのアドレスは169.18.10.19です。

Dnsmasqは次のように機能しています フォワーダー 正しく

いか

PDF形式の本で«Linuxサーバーの構成»25年2016月XNUMX日付け、著者による JoelBarriosDueñas (darkshram@gmail.com – http://www.alcancelibre.org/)、私が以前の記事で参照したテキストには、専用の章全体があります Squidの基本構成オプション.

Web-Proxyサービスの重要性のため、前述の本でSquidの概要を再現します。

105.1。 前書き。

105.1.1。 中間サーバー(プロキシ)とは何ですか?

英語での用語 「プロキシ」 非常に一般的であると同時に曖昧な意味を持っていますが

常にの概念の同義語と見なされます 「中級」。 通常、厳密な意味で、次のように翻訳されます。 委任する o 代理 (他の人に対して力を持っている人)。

Un 中間サーバー これは、クライアントが他のネットワークサービスに間接的にネットワーク接続できるようにすることで構成されるネットワークサービスを提供するコンピューターまたはデバイスとして定義されます。 プロセス中に、次のことが発生します。

- クライアントはに接続します プロキシサーバー.

- クライアントは、別のサーバーで利用可能な接続、ファイル、またはその他のリソースを要求します。

- 中間サーバーは、指定されたサーバーに接続することによってリソースを提供します

またはキャッシュから提供します。 - 場合によっては 中間サーバー クライアントの要求または

さまざまな目的のためのサーバー応答。

たくさん プロキシサーバー それらは一般に、で動作する防火壁として同時に機能するように作られています ネットワークレベル、の場合のように、パケットフィルタとして機能します iptables またはで動作します アプリケーションレベル、の場合のように、さまざまなサービスを制御する TCPラッパー。 状況に応じて、火の壁はとしても知られています BPD o B注文 P回転 Deviceまたはちょうど パケットフィルター.

の一般的なアプリケーション プロキシサーバー ネットワークコンテンツ(主にHTTP)のキャッシュとして機能し、クライアントの近くにリモートHTTPサーバー上のネットワークを介して利用可能なページとファイルのキャッシュを提供し、ローカルネットワークのクライアントがそれらにアクセスできるようにします。より速く、より信頼性があります。

内の指定されたネットワークリソースに対する要求を受信したとき URL (Uニフォーム R電子源 Locator) 中間サーバー の結果を探す URL キャッシュ内。 見つかった場合、 中間サーバー 要求されたコンテンツをすぐに提供することにより、顧客に応答します。 要求されたコンテンツがキャッシュにない場合、 中間サーバー リモートサーバーからフェッチし、要求したクライアントに配信して、コピーをキャッシュに保持します。 キャッシュ内のコンテンツは、年齢、サイズ、および履歴に応じて、有効期限アルゴリズムによって削除されます。 リクエストへの応答 (ヒット)(例: LRU, ルフダ y GDSF).

ネットワークコンテンツのプロキシサーバー(Webプロキシ)は、提供されるコンテンツのフィルターとして機能し、任意の基準に従って検閲ポリシーを適用することもできます。.

インストールするSquidのバージョンは 3.5.20-2.el7_3.2 リポジトリから アップデート.

インストール

[root @ linuxbox〜] #yum install squid [root @ linuxbox〜] #ls / etc / squid / cachemgr.conf errorpage.css.default squid.conf cachemgr.conf.default mime.conf イカ.conf.デフォルト errorpage.css mime.conf.default [root @ linuxbox〜] #systemctl enable squid

重要

- この記事の主な目的は、LANに接続されている他のコンピューターからSquidに接続することをローカルユーザーに許可することです。 さらに、他のサービスが追加されるサーバーのコアを実装します。 イカ専用の記事ではありません。.

- Squidの構成オプションについては、3.5.20行の/usr/share/doc/squid-7915/squid.conf.documentedファイルをご覧ください。.

SELinuxとSquid

[root @ linuxbox〜] #getsebool -a | grep squid squid_connect_any->オンsquid_use_tproxy->オフ [root @ linuxbox〜] #setsebool -P squid_connect_any = on

コンフィギュレーション

[root @ linuxbox〜] #nano /etc/squid/squid.conf #LAN acl localnet src 192.168.10.0/24 acl SSL_ports port 443 21 acl Safe_portsポート80#http acl Safe_portsポート21#ftp acl Safe_portsポート443#https acl Safe_portsポート70#gopher acl Safe_portsポート210#wais acl Safe_portsポート1025-65535#未登録ポートacl Safe_portsポート280#http-mgmt aclSafe_portsポート488#gss-http acl Safe_ports port 591#filemaker acl Safe_ports port 777#multiling http acl CONNECT method CONNECT#非セキュアポートのクエリを拒否しますhttp_access deny!Safe_ports#非セキュアポートのCONNECTメソッドを拒否しますhttp_access deny CONNECT!SSL_ports#アクセスlocalhostからのみキャッシュマネージャーhttp_accessallow localhost manager http_access deny manager#「localhost」上のサービスにアクセスできるのはローカルのみであると考えるプロキシサーバーで実行されている無実のWebアプリケーションを保護するために、以下のコメントを解除することを強くお勧めしますuser http_access deny to_localhost ##ここに独自のルールを挿入して、クライアントからのアクセスを許可します## PAM認証 auth_param基本プログラム/ usr / lib64 / squid / basic_pam_auth auth_param 基本の子 5 auth_param 基本レルム desdelinux.fan auth_param Basic credentialsttl 2 時間 auth_param Basic casesensitive off # Squid アクセスには認証が必要です acl Enthusiasts proxy_auth REQUIRED # 認証されたユーザーへのアクセスを許可します # PAM 経由 http_accessdeny !Enthusiasts # FTP サイトへのアクセス acl ftp proto FTP http_accessallow ftp http_accessallow localnet http_access allow localhost # http_access プロキシへの他のアクセスを拒否します すべて拒否します # Squid は通常、ポート 3128 でリッスンします http_port 3128 # 最初のキャッシュ ディレクトリに「コアダンプ」を残します coredump_dir /var/spool/squid # # 独自のfresh_pattern を追加しますこれらの上のエントリ。 # リフレッシュパターン ^ftp: 1440 20% 10080 リフレッシュパターン ^ゴファー: 1440 0% 1440 リフレッシュパターン -i (/cgi-bin/|\?) 0 0% 0 リフレッシュパターン 。 0 20% 4320cache_mem 64 MB # メモリ キャッシュmemory_replacement_policy lru キャッシュ_replacement_policy ヒープ LFUDA キャッシュ_ディレクトリ aufs /var/spool/squid 4096 16 256 最大オブジェクトサイズ 4 MB キャッシュ_スワップ_ロー 85 キャッシュ_スワップ_高 90 キャッシュ_mgruzzs@desdelinux.fan # その他のパラメータvisible_hostname linuxbox。desdelinux。ファン

ファイルの構文を確認します /etc/squid/squid.conf

[root @ linuxbox〜] #squid -k parse 2017/04/16 15:45:10|スタートアップ: 認証スキームを初期化しています... 2017/04/16 15:45:10|スタートアップ: 初期化された認証スキーム 'basic' 2017/04/16 15:45:10|スタートアップ: 初期化された認証スキーム「ダイジェスト」 2017/04/16 15:45:10|スタートアップ: 初期化された認証スキーム 'negotiate' 2017/04/16 15:45:10|起動: 認証スキーム「ntlm」を初期化しました 2017/04/16 15:45:10|起動: 認証が初期化されました。 2017/04/16 15:45:10|処理設定ファイル: /etc/squid/squid.conf (深さ0) 2017/04/16 15:45:10|処理中: ACL ローカルネット ソース 192.168.10.0/24 2017/04/16 15:45:10|処理中: acl SSL_ports ポート 443 21 2017/04/16 15:45:10|処理中: acl Safe_ports ポート 80 # http 2017/04/16 15:45:10|処理中: acl Safe_ports ポート 21 # ftp 2017/04/16 15:45:10|処理中: acl Safe_ports ポート 443 # https 2017/04/16 15:45:10|処理中: acl Safe_ports ポート 70 # gopher 2017/04/16 15:45:10|処理中: acl Safe_ports ポート 210 # wais 2017/04/16 15:45:10|処理中: acl Safe_ports ポート 1025-65535 # 未登録のポート 2017/04/16 15:45:10|処理中: acl Safe_ports ポート 280 # http-mgmt 2017/04/16 15:45:10|処理中: acl Safe_ports ポート 488 # gss-http 2017/04/16 15:45:10|処理中: acl Safe_ports ポート 591 # filemaker 2017/04/16 15:45:10|処理: acl Safe_ports ポート 777 # マルチリング http 2017/04/16 15:45:10|処理: acl CONNECT メソッド CONNECT 2017/04/16 15:45:10|処理中: http_access 拒否 !Safe_ports 2017/04/16 15:45:10|処理中: http_access 拒否 CONNECT !SSL_ports 2017/04/16 15:45:10|処理中: http_access 許可 localhost マネージャー 2017/04/16 15:45:10|処理中: http_アクセス拒否マネージャー 2017/04/16 15:45:10|処理中: http_access 拒否 to_localhost 2017/04/16 15:45:10|処理中: auth_param 基本プログラム /usr/lib64/squid/basic_pam_auth 2017/04/16 15:45:10|処理: auth_param 基本的な子 5 2017/04/16 15:45:10|処理: auth_param 基本レルム desdelinux.ファン 2017/04/16 15:45:10|処理: auth_param 基本認証情報sttl 2 時間 2017/04/16 15:45:10|処理中: auth_param 基本大文字小文字区別オフ 2017/04/16 15:45:10|処理中: acl 愛好家 proxy_auth が必要です 2017/04/16 15:45:10|処理中: http_access 拒否 !愛好家 2017/04/16 15:45:10|処理: acl ftp プロト FTP 2017/04/16 15:45:10|処理中: http_access 許可 ftp 2017/04/16 15:45:10|処理中: http_access 許可 localnet 2017/04/16 15:45:10|処理中: http_access 許可 localhost 2017/04/16 15:45:10|処理中: http_access すべて拒否 2017/04/16 15:45:10|処理中: http_port 3128 2017/04/16 15:45:10|処理中: coredump_dir /var/spool/squid 2017/04/16 15:45:10|処理中:refresh_pattern ^ftp: 1440 20% 10080 2017/04/16 15:45:10|処理中:refresh_pattern ^gopher: 1440 0% 1440 2017/04/16 15:45:10|処理中:refresh_pattern -i (/cgi-bin/|\?) 0 0% 0 2017/04/16 15:45:10|処理中:refresh_pattern 。 0 20% 4320 2017/04/16 15:45:10|処理中:cache_mem 64 MB 2017/04/16 15:45:10|処理中:memory_replacement_policy lru 2017/04/16 15:45:10|処理中:cache_replacement_policy ヒープ LFUDA 2017/04/16 15:45:10|処理中:cache_dir aufs /var/spool/squid 4096 16 256 2017/04/16 15:45:10|処理中: 最大オブジェクトサイズ 4 MB 2017/04/16 15:45:10|処理中:cache_swap_low 85 2017/04/16 15:45:10|処理中:cache_swap_high 90 2017/04/16 15:45:10|処理中:cache_mgruzze@desdelinux.ファン 2017/04/16 15:45:10|処理中:visible_hostname linuxbox。desdelinux.ファン 2017/04/16 15:45:10| httpsプロキシコンテキストの初期化

権限を調整します / usr / lib64 / squid / basic_pam_auth

[root @ linuxbox〜] #chmod u + s / usr / lib64 / squid / basic_pam_auth

キャッシュディレクトリを作成します

#念のため... [root @ linuxbox〜] #service squid stop / bin / systemctl stopsquid.serviceにリダイレクトします [root @ linuxbox〜] #squid -z [root @ linuxbox〜]# 2017/04/16 15:48:28 kid1 | 現在のディレクトリを/ var /スプール/ squidに設定します2017/04/16:15:48 kid28 | 不足しているスワップディレクトリの作成1/2017/04:16:15 kid48 | / var /スプール/イカが存在します28/1/2017:04:16 kid15 | / var / scroll / squid / 48 28/1/00 2017:04:16kid15にディレクトリを作成する| / var / scroll / squid / 48 28/1/01 2017:04:16kid15にディレクトリを作成する| / var / scroll / squid / 48 28/1/02 2017:04:16kid15にディレクトリを作成する| / var / scroll / squid / 48 28/1/03 2017:04:16kid15にディレクトリを作成する| / var / scroll / squid / 48 28/1/04 2017:04:16kid15にディレクトリを作成する| / var /スプール/ squid / 48 28/1/05 2017:04:16kid15にディレクトリを作成する| / var /スプール/ squid / 48 28/1/06 2017:04:16kid15にディレクトリを作成する| / var /スプール/ squid / 48 28/1/07 2017:04:16kid15にディレクトリを作成する| / var /スプール/ squid / 48 28/1/08 2017:04:16kid15にディレクトリを作成する| / var / scroll / squid / 48 28/1/09 2017:04:16kid15にディレクトリを作成する| / var / scroll / squid / 48A 28/1/0 2017:04:16kid15にディレクトリを作成する| / var / scroll / squid / 48B 28/1/0 2017:04:16kid15にディレクトリを作成する| / var / scroll / squid / 48C 28/1/0 2017:04:16kid15にディレクトリを作成する| / var / scroll / squid / 48D 29/1/0 2017:04:16kid15にディレクトリを作成する| / var / scroll / squid / 48E 29/1/0 2017:04:16kid15にディレクトリを作成する| / var /スプール/ squid / 48Fにディレクトリを作成する

この時点で、コマンドプロンプトが返されるまでに時間がかかる場合は、Enterキーを押します。

[root @ linuxbox〜] #service squid start [root @ linuxbox〜] #service squid restart [root @ linuxbox〜] #service squid status / bin / systemctl statusにリダイレクトしますsquid.service●squid.service-Squidキャッシングプロキシロード済み:ロード済み(/usr/lib/systemd/system/squid.service;無効;ベンダープリセット:無効)アクティブ:dom以降アクティブ(実行中) 2017-04-16 15:57:27 EDT; 1秒前プロセス:2844 ExecStop = / usr / sbin / squid -k shutdown -f $ SQUID_CONF(コード=終了、ステータス= 0 /成功)プロセス:2873 ExecStart = / usr / sbin / squid $ SQUID_OPTS -f $ SQUID_CONF(コード=終了、ステータス= 0 /成功)プロセス:2868 ExecStartPre = / usr / libexec / squid / cache_swap.sh(コード=終了、ステータス= 0 /成功)メインPID:2876(squid)CGroup:/system.slice/squid .service└─2876/ usr / sbin / squid -f/etc/squid/squid.conf16月15日57:27:1linuxbox systemd [16]:Squidキャッシングプロキシを開始しています... 15月57日27:1:16linuxbox systemd [15]:Squidキャッシングプロキシを開始しました。 57月27日2876:1:16linuxbox squid [15]:Squid Parent:57人の子供を開始します27月2876日1:2878:16 linuxbox squid [15]:Squid Parent:(squid-57)プロセス27 ... ed Apr 2876 1 :2878:1 linuxbox squid [XNUMX]:Squid Parent:(squid-XNUMX)process XNUMX ... XNUMXヒント:一部の行が省略されています。-lを使用して完全に表示してください [root @ linuxbox〜] #cat / var / log / messages | grep squid

ファイアウォールの修正

ゾーンでも開く必要があります«外部「ポート 80HTTP y 443HTTPS Squidはインターネットと通信できます。

[root @ linuxbox〜]#firewall-cmd --zone = external --add-port = 80 / tcp --permanent 成功 [root @ linuxbox〜]#firewall-cmd --zone = external --add-port = 443 / tcp --permanent 成功 [root @ linuxbox〜]#firewall-cmd --reload 成功 [root @ linuxbox〜]#firewall-cmd --info-zone external 外部(アクティブ)ターゲット:デフォルトicmp-block-inversion:インターフェイスなし:ens34ソース:サービス:dnsポート: 443 / tcp 53 / udp 80 / tcp 53 / tcp プロトコル:マスカレード:はい転送ポート:ソースポート:icmp-ブロック:パラメータ-問題リダイレクトルーター-アドバタイズメントルーター-要請ソース-クエンチリッチルール:

- グラフィックアプリケーションに行くのはアイドルではありません«ファイアウォール設定»そして、ポート443 tcp、80 tcp、53 tcp、および53udpがゾーンに対して開いていることを確認します«外部«、そして私たちは彼女のためにサービスを公開していません.

basic_pam_authヘルパープログラムに関する注意

このユーティリティのマニュアルを参照すると 男basic_pam_auth 通常のユーザーがツールにアクセスするための十分な権限を持っていないディレクトリにプログラムを移動することを著者自身が強く推奨していることを読みます。

一方、この認証スキームでは、資格情報はプレーンテキストで移動し、敵対的な環境では安全ではないことが知られています。オープンネットワークを読んでください。

ジェフ・イェストラムスカス 記事を捧げる«ハウツー:SSL暗号化、Squid Caching Proxy、およびPAM認証を使用して安全なWebプロキシを設定します»この認証スキームを使用してセキュリティを強化し、潜在的に敵対的なオープンネットワークで使用できるようにする問題。

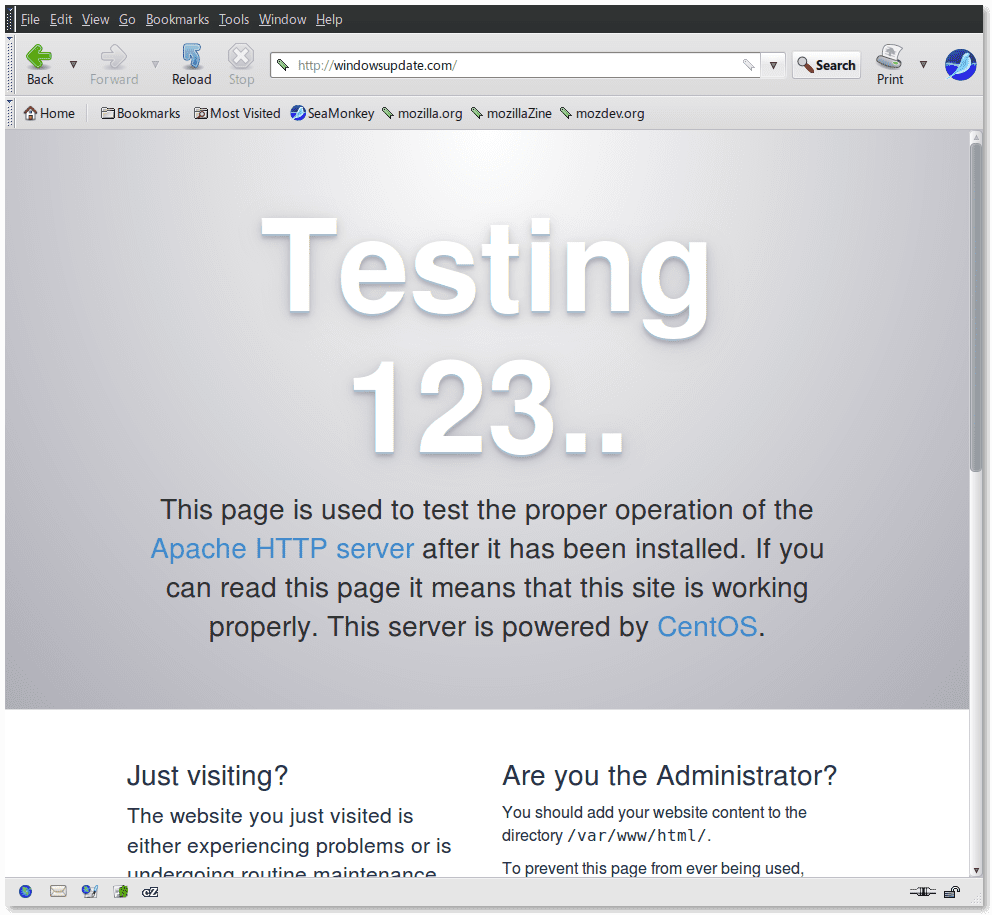

httpdをインストールします

Squidの動作、そしてちなみにDnsmasqの動作を確認する方法として、サービスをインストールします httpdの -ApacheWebサーバー-実行する必要はありません。 Dnsmasqに関連するファイル内 /など/ banner_add_hosts 禁止したいサイトを宣言し、それと同じIPアドレスを明示的に割り当てます リナックスボックス。 したがって、これらのサイトのいずれかにアクセスを要求した場合、 httpdの.

[root @ linuxbox〜] #yum install httpd [root @ linuxbox〜] #systemctl enable httpd /etc/systemd/system/multi-user.target.wants/httpd.serviceから/usr/lib/systemd/system/httpd.serviceへのシンボリックリンクを作成しました。 [root @ linuxbox〜] #systemctl start httpd [root @ linuxbox〜] #systemctl status httpd ●httpd.service-ロードされたApacheHTTPサーバー:ロードされました(/usr/lib/systemd/system/httpd.service;有効、ベンダープリセット:無効)アクティブ:Sun 2017-04-16 16:41以降アクティブ(実行中): 35 EDT; 5秒前ドキュメント:man:httpd(8)man:apachectl(8)メインPID:2275(httpd)ステータス:「リクエストを処理しています...」CGroup:/system.slice/httpd.service├─2275/usr / sbin / httpd-DFOREGROUND├─2276/ usr / sbin /httpd-DFOREGROUND├─2277/ usr / sbin /httpd-DFOREGROUND├─2278/ usr / sbin /httpd-DFOREGROUND├─2279/ usr / sbin / httpd-D / usr / sbin / httpd -DFOREGROUND 2280月16日16:41:35linuxbox systemd [1]:ApacheHTTPサーバーを起動しています... 16月16日41:35:1linuxbox systemd [XNUMX]:ApacheHTTPサーバーを起動しました。

SELinuxとApache

Apacheには、SELinuxコンテキスト内で構成するいくつかのポリシーがあります。

[root @ linuxbox〜] #getsebool -a | grep httpd httpd_anon_write->オフhttpd_builtin_scripting->オンhttpd_can_check_spam->オフhttpd_can_connect_ftp->オフhttpd_can_connect_ldap->オフhttpd_can_connect_mythtv->オフhttpd_can_connectネットワークoff_zabbix_>オフhttpd_can_connect_zabbix_workb httpd_can_network_memcache->オフhttpd_can_network_relay->オフhttpd_can_sendmail->オフhttpd_dbus_avahi->オフhttpd_dbus_sssd->オフhttpd_dontaudit_search_dirs->オフhttpd_enable_cgi-> httpd_enable_offmirs->オフhttpd_enable_cgi-> httpd_enable_offmirs-> httpd_enable httpd_graceful_shutdown-> on httpd_manage_ipa-> off httpd_mod_auth_ntlm_winbind-> off httpd_mod_auth_pam-> off httpd_read_user_content-> off httpd_run_ipa-> off httpd_run_preupgrade-> off httpd_runcobshift offlimerfift_run httpd_ssi_exec->オフhttpd_sys_script_anon_write->オフhttpd_tmp_exec->オフhttpd_tty_comm- >オフhttpd_unified->オフhttpd_use_cifs->オフhttpd_use_fusefs->オフhttpd_use_gpg->オフhttpd_use_nfs->オフhttpd_use_openstack->オフhttpd_use_sasl->オフhttpd_verify_dns->オフ

以下のみを構成します。

Apacheを介してメールを送信する

root @ linuxbox〜] #setsebool -P httpd_can_sendmail 1

Apacheがローカルユーザーのホームディレクトリにあるコンテンツを読み取れるようにします

root @ linuxbox〜] #setsebool -P httpd_read_user_content 1

FTPまたはFTPSを介して管理する任意のディレクトリの管理を許可する

ApacheまたはApacheがFTPポートを介して要求をリッスンするFTPサーバーとして機能できるようにする

[root @ linuxbox〜] #setsebool -P httpd_enable_ftp_server 1

詳細については、お読みください Linuxサーバーの構成.

認証を確認します

ワークステーションでブラウザを開いて、たとえば、 http://windowsupdate.com。 リクエストがlinuxboxのApacheホームページに正しくリダイレクトされることを確認します。 実際、ファイルで宣言されているサイト名はすべて /など/ banner_add_hosts 同じページにリダイレクトされます。

記事の最後にある画像はそれを証明しています。

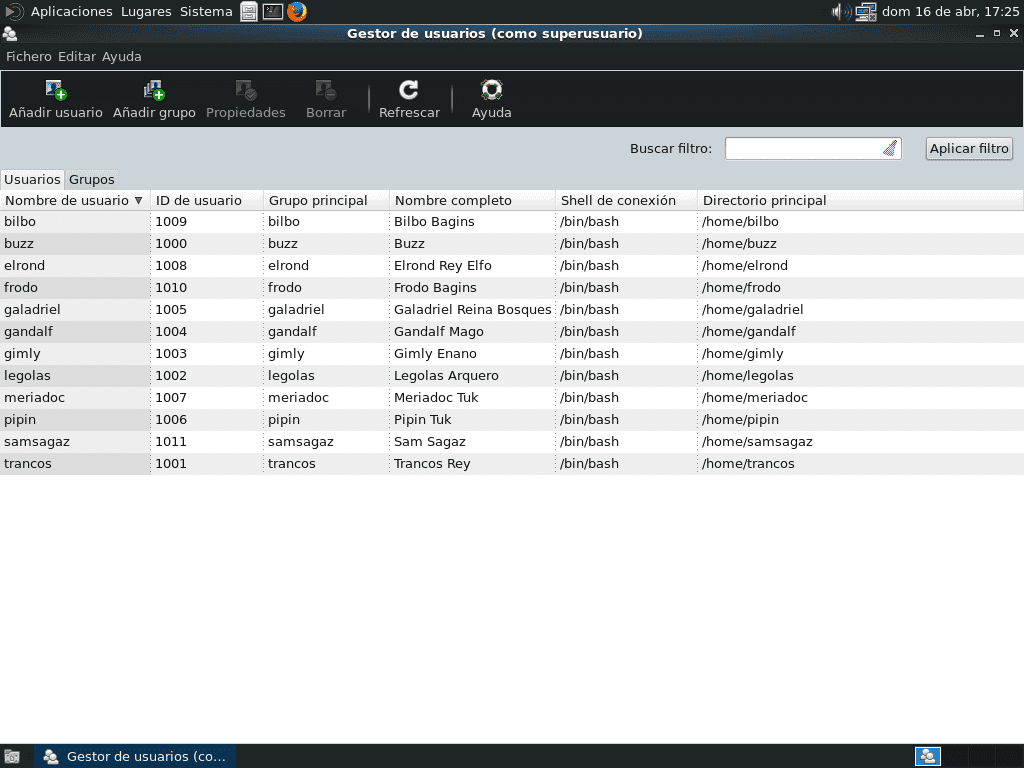

ユーザー管理

グラフィックツールを使用して行います«ユーザー管理»メニューの[システム]-> [管理]-> [ユーザー管理]からアクセスします。 新しいユーザーを追加するたびに、そのフォルダーが作成されます /ホーム/ユーザー 自動的に。

バックアップ

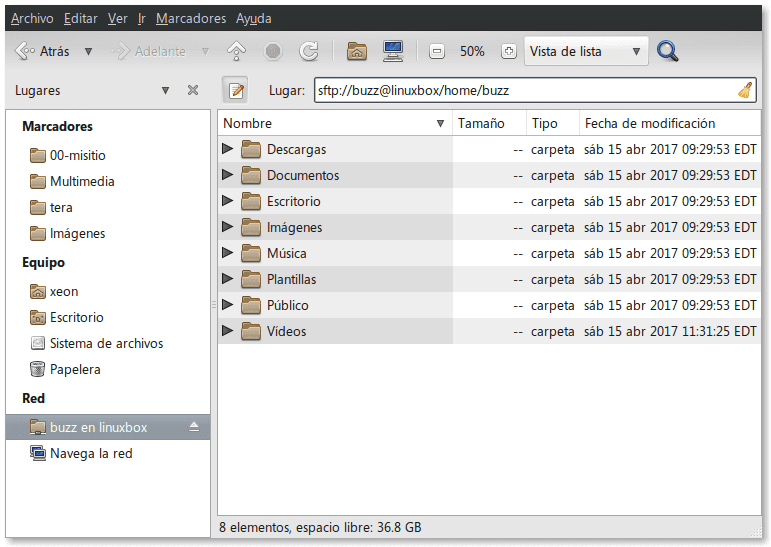

Linuxクライアント

通常のファイルブラウザのみが必要で、接続することを示します。次に例を示します。 ssh:// buzz @ linuxbox / home / buzz パスワードを入力すると、ディレクトリが表示されます ホーム ユーザーの バズ.

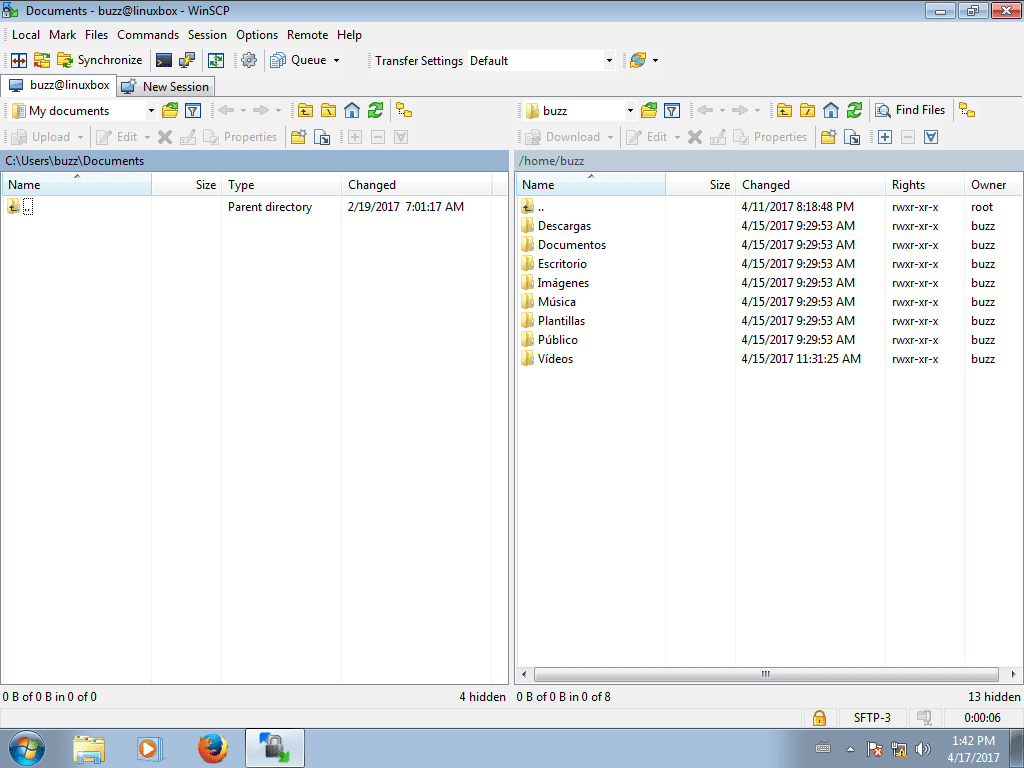

Windowsクライアント

Windowsクライアントでは、ツールを使用します WinSCPの。 インストールしたら、次のように使用します。

簡単ですよね?

要約

PAMを使用して、小規模なネットワークおよび管理された環境でサービスを認証することが可能であることがわかりました。 ハッカー。 これは主に、認証資格情報がプレーンテキストで送信されるため、空港やWi-Fiネットワークなどのオープンネットワークで使用される認証スキームではないためです。 ただし、これは単純な認証メカニズムであり、実装と構成が簡単です。

相談した情報源

- Linuxサーバーの構成

- コマンドマニュアル- マニュアルページ

PDF版

PDF版をダウンロードする ここで.

次の記事まで!

フィコさん、すさまじいポストが治りました。 あなたの知識を共有してくれてありがとう。

私は、非常に明確なテスト、そして何よりも標準に適合した概念と戦略を備えた、このような詳細レベルの記事をまとめることがいかに難しいかを知っています。 私はこの貢献の宝石に帽子を脱いでいます、このような良い仕事をしてくれたフィコに感謝します。

私はイカとパム認証を組み合わせたことがありませんが、私の研究室でこの練習をするために可能な限り行きます...目標を抱きしめて、私たちは続けます!!

NaTiluS:コメントと評価をありがとうございます。

リザード:あなたにも、コメントと評価をありがとうございます。

このような記事の作成に費やした時間と労力は、コミュニティを訪問する人々の読書とコメントによってのみ報われます。 DesdeLinux。日々の業務にお役立ていただければ幸いです。

続けます!

信じられないほどの市民の貢献!!!! 私はあなたのそれぞれの記事を読みました、そして私は(私のような)フリーソフトウェアの高度な知識を持っていない人でさえこの絶妙な記事を段階的にたどることができると言うことができます。 乾杯!!!!

この他の素晴らしい記事を提供してくれたFicoに感謝します。 すでに公開されているすべての投稿ではそれだけでは不十分であるかのように、これまでPYMESシリーズでカバーされていなかったサービスがあります。これは非常に重要です。「SQUID」またはLANのプロキシです。 私たちが「sysadmins」であると考える人々の家族がここに私たちの知識を研究し、深めるための他の良い資料を持っていることは何もありません。

コメントありがとうございます。 次の記事では、Cyrus-SASLを介したローカル資格情報(PAM)に対する認証を使用するProsodyチャットサーバーについて説明します。このサービスは、この同じサーバーに実装されます。

良い時期に田舎者!!!! 私のようにフリーソフトウェアの知識があまりない人でも、これほど精巧な記事で学ぶことに情熱を注いでいます。 私はあなたの貢献をフォローしてきましたが、私は無秩序に読んでいて、詳細を見逃す価値のあるコンテンツがたくさんあると思うので、このシリーズのSMEネットワークから始めることをお勧めする記事を知りたいと思います。 それ以上のことなしに、挨拶と共有された知識とソフトウェアが無料のままであるかもしれません!!

田舎者の挨拶!!!。 長い道のりのように見えるかもしれませんが、迷子にならないように最短の道であるため、最初から始めることをお勧めします。 インデックス内-最後のXNUMXつの記事で更新されていません- https://blog.desdelinux.net/redes-computadoras-las-pymes-introduccion/、シリーズの推奨読書順序を確立しました。これは、私のやり方から始まります。 ワークステーション、主題に捧げられたいくつかの投稿を続けます 仮想化、いくつかの封筒が続きます BIND、Isc-Dhcp-Server、およびDnsmasq、以下同様に、現在のSMEネットワークのサービス実装部分に到達します。 お役に立てば幸いです。

まあそれは!!!! すぐにシリーズから始めて、新しい記事を楽しみにしています。 乾杯!!!!