シアン化物入りの赤い丸薬が欲しかったですか? ここで私はあなたにそれらを持ってきます。

XNUMX年半前 住所が暗号化されていると郵便配達員は手紙を送ることができないと言った。 当時、サイレントサークルのブログ(当時メールサービスを停止していた)は説明していました 電子メールが完全に安全になることは決してない理由、そしてそれはメタデータのためです。 メッセージの本文は暗号化できますが、受信者のメールアドレス、送信日時、件名などは暗号化できません。

おそらくそれが、Ladar Levison、Michael Janke、Jon Callas、PhilZimmermannによって設立されたDarkMailAllianceが2013年後半に次のように述べた理由です。 あなたはお金を集めなければなりませんでした メールを送信するための新しいプロトコルを考えることができます。

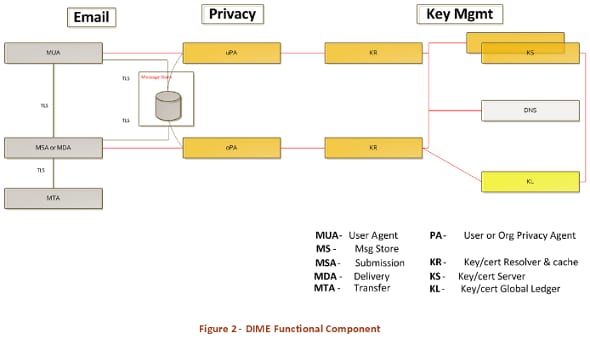

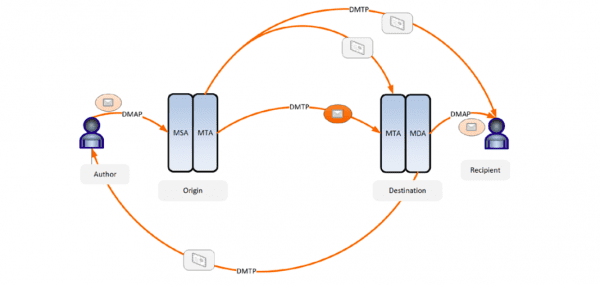

さて、そこにあると言えます 初期仕様だけではありません (まだ不完全ですが、一般に公開されています)だけでなく それを実装するコード。 DIME環境(Dark Internet Mail Environment)とDMTPおよびDMAPプロトコル(SMTPおよびIMAPの代わりになります)のXNUMXつがあります。

そしてそれはどのように機能しますか?

仕様のどの言語も高レベルではありませんが、重要なポイントは次のとおりです。

- 自動キー処理

- 透過的な暗号化と署名

- 高度な永続的脅威による操作への抵抗

- セキュリティをユーザーのパスワードとエンドポイントの防御に関連付ける

- 公開されたメタデータを最小限に抑える

- ユーザーコントロールを与える

そしてそれはどのように達成されますか?

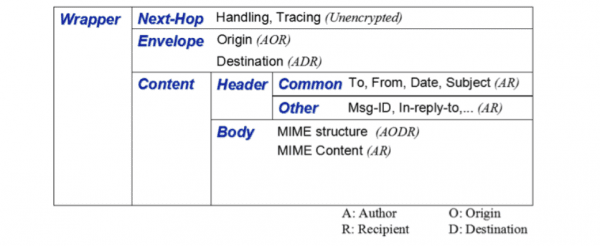

メッセージの表現は、次のXNUMXつの要素で構成されています。

- すべてをラップするラッパー。

- トランスポート管理情報(プレーンテキスト)を含むネクストホップ(ネクストホップ)

- 個別に暗号化された、ホストの情報を含むエンベロープ(ホストは自分のホストの情報のみを表示でき、作成者と受信者は両方のホストの情報を表示できます)

- メッセージの本文、アドレス、および残りのメタデータを含むコンテンツも個別に暗号化されます(作成者と受信者のみがアクセスできます)

次に、DIMEは認証機関を信用せず、キーの検証にDNSSEC(Security Extensions for DNS)の使用を推奨します。

プロトコルに関しては、DMTPはSMTPとほぼ同じですが、メールボックスがプロトコル会話の一部として含まれていないこと、電子メールアドレス(暗号化されたメッセージから抽出する必要がある)、およびTLSのサポート(私がTLSを排他的に使用しているためではなく、セキュリティを強化するため)。 DMAPからは、IMAPに似ているがサーバー側の検索がないふりをすることを除いて、何も入力しませんでした。

この仕様では、DNS処理レコード、シグネットの使用法、メッセージ形式、処理される潜在的な脅威などの他の事項についても説明しています。 そして皮肉なアイシングとして、すべての努力を動機付けるためのNSAへの献身。 あなたが興味を持っているなら、あなたはですべてに従うことができます darkmailフォーラム

実験の学術環境の外で、またはセキュリティの分野で成功することは困難であり、簡単に困難になります...

Microsoft、Google、またはYahooがこのプロトコルを採用していない限り、90%以上の人がこれらの会社に電子メールアカウントを持っているため、darkmailを成功させることは困難です。

私はすでに実際のケースを見ています:「わかりました、私にメールを送ってください...ああ、忘れましたが、私たちが話すことができるように、darkmailプロトコルのメールアカウントを持っている必要があります」そして、その人がコンピューティングにあまり精通していない場合、彼らはあなたを次のように見ますまれなバグ。

新しいサービスを作成するための適切なニッチがあります。たとえば、最初に送信ホストから受信ホストにプロトコルを指定しているかどうかを尋ねるのではなく、「安全でない」方法で送信するかどうかをユーザーに尋ねることで、両方の可能性があります。

コミュニティの誰かがサインアップしますか?

実際、仕様では、サーバーの4つのモード(レガシー、実験、混合、厳密)について説明しており、送信元サーバーと宛先サーバーのモードに基づいて、DMTPとSMTPのどちらを使用して送信するかを決定します。

このプロトコルが実装されていれば非常に興味深いでしょう。 もう一つは、上記の企業に採用されていることです。