SSH の学習: SSH サーバーで行うべきグッド プラクティス

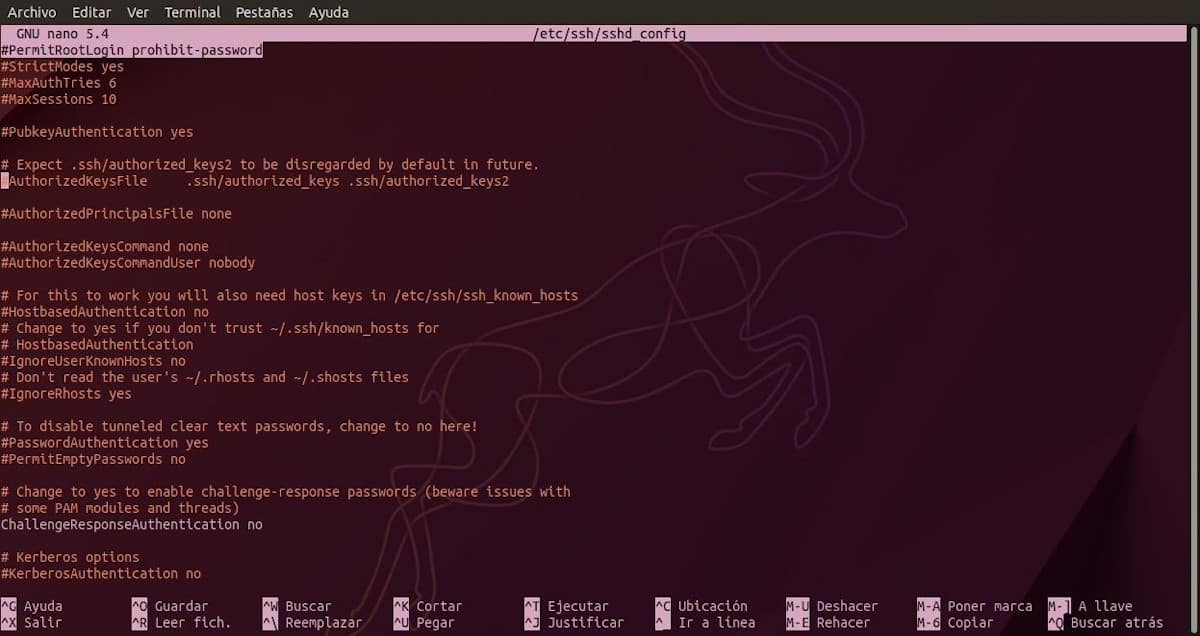

この現在では、 XNUMX番目で最後の投稿、 一連の投稿から SSHの学習 の構成と使用について、実際的な方法で説明します。 で指定されたオプション OpenSSH 構成ファイル 側で処理される ssh サーバー、つまりファイル 「SSHD構成」 (sshd_config)。 これについては、前回の記事で取り上げました。

簡潔で単純かつ直接的な方法で知ることができるような方法で、いくつかの ベスト プラクティス (推奨事項とヒント) SSH サーバーをセットアップする自宅でもオフィスでも。

SSH の学習: SSHD 構成ファイルのオプションとパラメーター

そして、今日の話題を始める前に、ベストについて 「SSH サーバーの構成に適用するグッド プラクティス」、後で読むために、関連する出版物へのリンクをいくつか残しておきます。

SSH サーバーのグッド プラクティス

SSH サーバーを構成する際に適用される推奨事項は何ですか?

次に、オプションとパラメータに基づいて del SSHD 構成ファイル (sshd_config), 前の投稿で以前に見た、これらはいくつかの ベスト プラクティス 上記ファイルの構成に関して実行すること、 保険をかける 私たちの最高の リモート接続, 着信と発信、特定の SSH サーバーで:

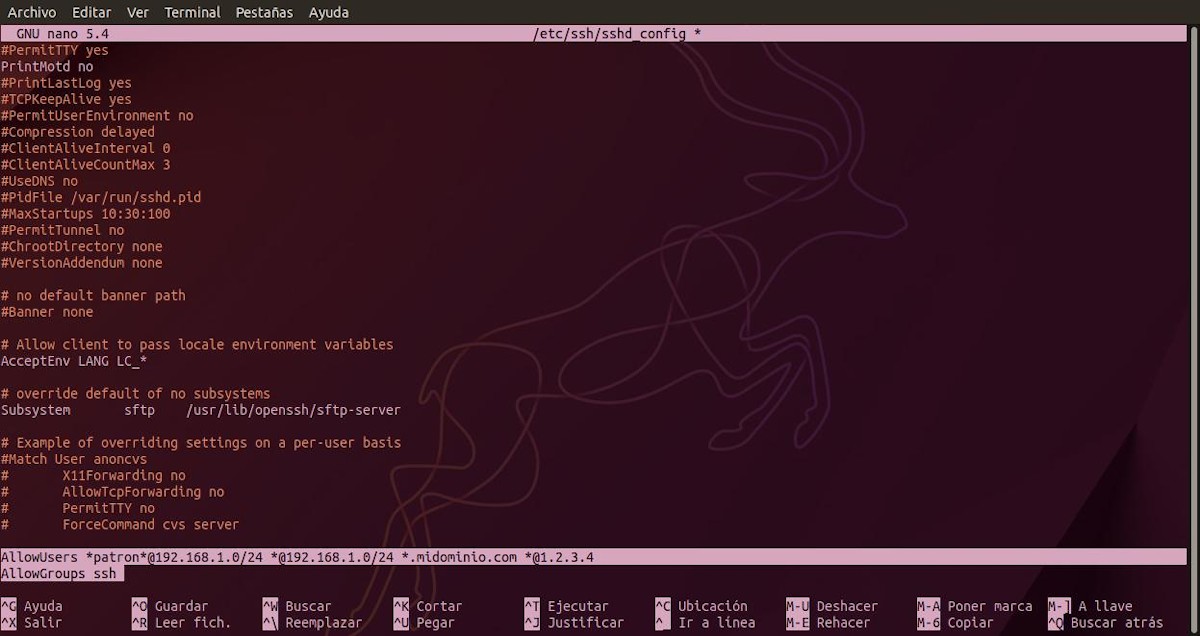

オプションでSSHログインできるユーザーを指定する ユーザーを許可

このオプションまたはパラメーターは通常、デフォルトでは上記のファイルに含まれていないため、ファイルの最後に挿入できます。 を利用する ユーザー名パターンのリスト、スペースで区切られています。 そのため、指定された場合、 ログインの場合、構成されたパターンの XNUMX つに一致するユーザー名とホスト名の一致に対しては、同じもののみが許可されます。

たとえば、次のようになります。

AllowUsers *patron*@192.168.1.0/24 *@192.168.1.0/24 *.midominio.com *@1.2.3.4

AllowGroups ssh

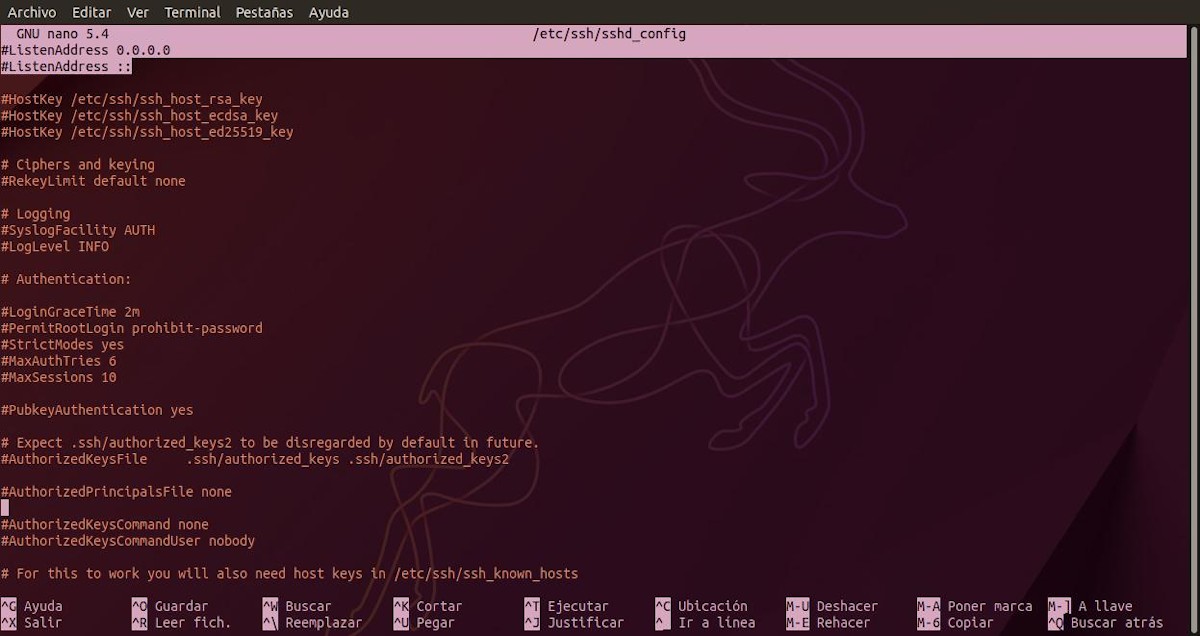

ListenAddress オプションを使用して、リッスンするローカル ネットワーク インターフェイスを SSH に伝える

これを行うには、 選択 リッスンアドレス、から来ますe デフォルトで 値「0.0.0.0」、しかし実際には動作します オールモード、つまり、使用可能なすべてのネットワーク インターフェイスでリッスンします。 したがって、上記の値は、どちらかまたはどちらかが指定されるような方法で確立する必要があります。 ローカルIPアドレス これらは、sshd プログラムが接続要求をリッスンするために使用されます。

たとえば、次のようになります。

ListenAddress 129.168.2.1 192.168.1.*

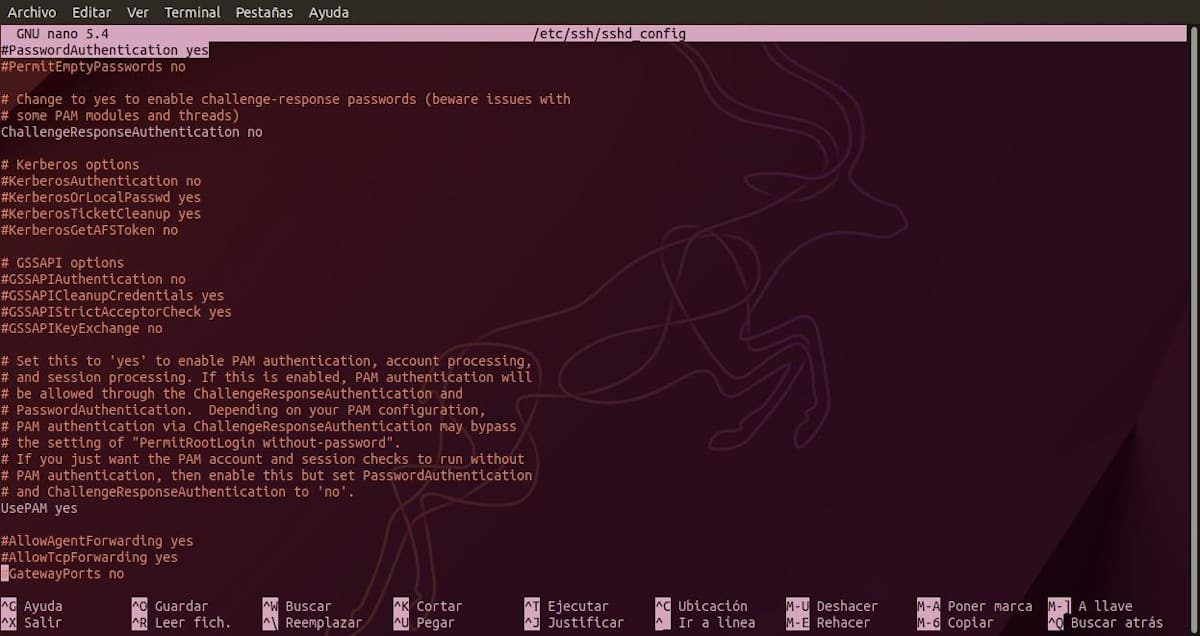

オプションでキーを介してSSHログインを設定します パスワード認証

これを行うには、 選択 パスワード認証、から来ますe デフォルトで はい値. そして、その値を次のように設定します "しない"、特定のマシンへのアクセス認証を達成するために公開鍵と秘密鍵の使用を要求するため。 以前に許可されたコンピューターまたは複数のコンピューターから、リモート ユーザーのみが入ることができるようにする。 たとえば、次のようになります。

PasswordAuthentication no

ChallengeResponseAuthentication no

UsePAM no

PubkeyAuthentication yes

オプションでSSH経由のルートログインを無効にします AllowRootLogin

これを行うには、 PermitRootLogin オプション、から来ますe デフォルトで 「禁止パスワード」値. ただし、それが完全に必要な場合は、 root ユーザーは SSH セッションを開始できません。設定する適切な値は次のとおりです。 "しない". たとえば、次のようになります。

PermitRootLogin no

Port オプションでデフォルトの SSH ポートを変更する

これを行うには、 ポートオプション、デフォルトで付属しています 値「22」。 それにもかかわらず、既知のポートを介して行われる可能性のある攻撃、手動またはブルートフォースの数を軽減および回避するために、ポートを他の使用可能なポートに変更することが重要です。 この新しいポートが利用可能であり、サーバーに接続する他のアプリケーションで使用できることを確認することが重要です。 たとえば、次のようになります。

Port 4568

設定するその他の便利なオプション

最後に、それ以来 SSH プログラムが広すぎる、および前回の記事では、各オプションについてより詳細に説明しました。以下では、複数のさまざまなユースケースに適したいくつかの値とともに、さらにいくつかのオプションのみを示します.

そして、これらは次のとおりです。

- バナー /etc/issue

- ClientAliveInterval 300

- ClientAliveCountMax 0

- ログイン猶予時間 30

- ログレベル ご利用ガイド

- 最大認証試行回数 3

- 最大セッション 0

- マックス スタートアップス 3

- AllowEmptyPasswords いいえ

- はい

- PrintLastLogはい

- 厳密モード 有り

- Syslogファシリティ AUTH

- X11 転送はい

- X11ディスプレイオフセット5

注意注:経験や専門知識のレベルによっては、 システム管理者 また、各テクノロジ プラットフォームのセキュリティ要件に応じて、これらのオプションの多くは、当然のことながら、論理的に非常に異なる方法で変化する可能性があります。 さらに、さまざまな操作環境で役立つ、または必要とされる、より高度な、または複雑なオプションを有効にすることができます。

その他のグッドプラクティス

とりわけ SSH サーバーに実装するためのグッド プラクティス 我々は次のことを言及することができる:

- すべてまたは特定の SSH 接続に対して警告メール通知を設定します。

- Fail2ban ツールを使用して、ブルート フォース攻撃からサーバーへの SSH アクセスを保護します。

- SSH サーバーなどの Nmap ツールを使用して定期的にチェックし、許可されていない、または必要な開いているポートを探します。

- IDS(侵入検知システム)やIPS(侵入防止システム)を導入し、IT基盤のセキュリティを強化。

要約

要するに、この最新の分割払いで 「SSHの学習」 に関連するすべての説明コンテンツを終了しました OpenSSHの. 確かに、近いうちに、私たちは、 SSHプロトコル、そして彼に関して コンソールで使用 介して シェルスクリプト. だから私たちはあなたがそうであることを願っています 「SSH サーバーのグッド プラクティス」、GNU/Linuxを使用するとき、個人的にも専門的にも多くの価値を追加しました.

この投稿が気に入ったら、コメントして他の人と共有してください。 そして覚えておいてください、私たちの訪問 «ホームページ» より多くのニュースを探索するだけでなく、の公式チャンネルに参加する の電報 DesdeLinux、 西 グループ 今日のトピックの詳細については。

この記事の第 XNUMX 部で、最後の点をさらに詳しく説明することを楽しみにしています。

IDS(侵入検知システム)やIPS(侵入防止システム)を導入し、IT基盤のセキュリティを強化。

ありがとうございました!

よろしく、Lhoqvso。 その実現を待ちたいと思います。 ご訪問、コンテンツの閲覧、コメントありがとうございます。