いつ システム管理者は通常l以内彼らが通常実行する最も日常的なタスク (電子メールパスワードの作成と回復に加えて)、 機器のメンテナンスと監督があります。

一般に、非常に多くの問題を回避するために、アプリケーションのインストールに関する機器の機能は通常制限されており、ビジネスネットワーク内でいくつかの制限があります。 これらの一般的なタスクでは、多くの人がスタッフを過小評価する傾向があります 単純な制限を実行するだけで、機器を使用する人。

管理者はほとんどいません システムの Linuxコンピュータが自分でカーネルをコンパイルする責任があるのは誰ですか USBポートが一般的にバイパスされる制限を実行できるようにするため。

これが優れたツールの出番です。 ネットサーフィンで見つけたもの。 彼の名前は ウスブリップ、その作成者の言葉で

「これは、Linuxマシン上のUSBデバイスアーティファクト(つまり、USBイベント履歴)を追跡できるCLIインターフェイスを備えたオープンソースのフォレンジックツールです。」

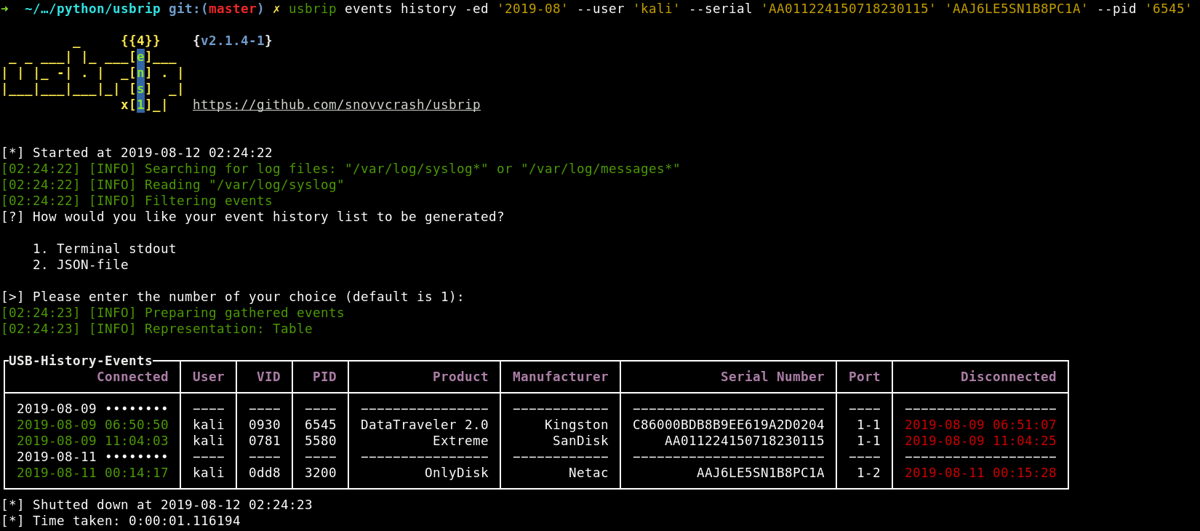

USBRipを使用すると、表示することができます より明確に迅速に Linuxログを分析することによって。 Linuxログファイルを解析する純粋なPython3(いくつかの外部モジュールを使用)で記述されたこの小さなソフトウェア( / var / log / syslog *および/ var / log / messages * ディストリビューションに応じて)USBイベント履歴テーブルを作成します。

あなたが提供する情報の中で、以下が表示されます:ログインの日時、ユーザー、プロバイダーID、製品ID、メーカー、シリアル番号、ポート、およびログアウトの日時。

さらに、次のこともできます。

- 収集した情報をJSONダンプとしてエクスポートします(もちろん、そのようなダンプを開きます)。

- 承認された(信頼できる)USBデバイスのリストをJSONとして生成します(auth.jsonと呼びます)。

- auth.jsonに基づいて「違反」イベントを検索します。履歴に表示され、auth.jsonに表示されないUSBデバイスを表示(またはJSONで別のイベントを生成)します。

- -s *を指定してインストールすると、暗号化されたストレージ(7zipファイル)が作成され、crontabを使用してUSBイベントを自動的にバックアップおよび蓄積します。 VIDおよび/またはPIDに基づいて特定のUSBデバイスに関する追加の詳細を検索できることに加えて。

LinuxにUsbripをインストールするにはどうすればいいですか?

このツールをインストールできることに興味がある人のために、 Python3がインストールされている必要があります システムとpip(Pythonのパッケージ管理システム)

Usbripをインストールするには ターミナルを開いて、次のコマンドを入力するだけです。

pip3 install usbrip

pip install terminaltables termcolor

pip install tqdm

今同じように プロジェクトコードをダウンロードして、そこからツールを使用できます。 これを行うには、端末から入力するだけです。

git clone https://github.com/snovvcrash/usbrip.git usbrip

そして、次のコマンドでディレクトリに入ります。

cd usbrip

そして、次の方法で依存関係を解決します。

python3 -m venv venv && source venv/bin/activate

Usbripの使用法

このツールの使用は比較的簡単です。 そのため イベントの履歴を表示するには、次のコマンドを実行するだけです。

usbrip events history

O

python3 usbrip.py events history

イベントが表示される場所。 同様に、日数または特別な範囲でフィルタリングできます.

例えば

usbrip events history -e -d "Oct 10" "Oct 11" "Oct 12" "Oct 13" “Oct 14" "Oct 15"

O

python3 usbrip.py events history -e -d "Oct 10" "Oct 11" "Oct 12" "Oct 13" “Oct 14" "Oct 15"

この操作により、10月15日からXNUMX日までの間に機器に接続されたすべての外部USBデバイスの情報が表示されます。

フィルタを操作するため。 利用可能なフィルタリングには4つのタイプがあります。 外部USBイベント(簡単に削除できるデバイス-e)のみ。 日付別(-d); フィールド(–user、–vid、–pid、–product、–manufact、–serial、–port)および出力として取得された入力の数(-n)。

イベントを含むJSONファイルを生成するには:

usbrip events gen_auth /ruta/para/el/archivo.json -a vid pid -n 10 -d '2019-10-30'

O

python3 usbrip.py events gen_auth /ruta/para/el/archivo.json -a vid pid -n 10 -d '2019-10-30'

10年30月2019日に接続された最初のXNUMX台のデバイスに関する情報が含まれます。

このツールの使用法についてもっと知りたい場合は、次のことができます。 次のリンクを確認してください。