SSH ಕಲಿಕೆ: SSH ಸರ್ವರ್ನಲ್ಲಿ ಮಾಡಲು ಉತ್ತಮ ಅಭ್ಯಾಸಗಳು

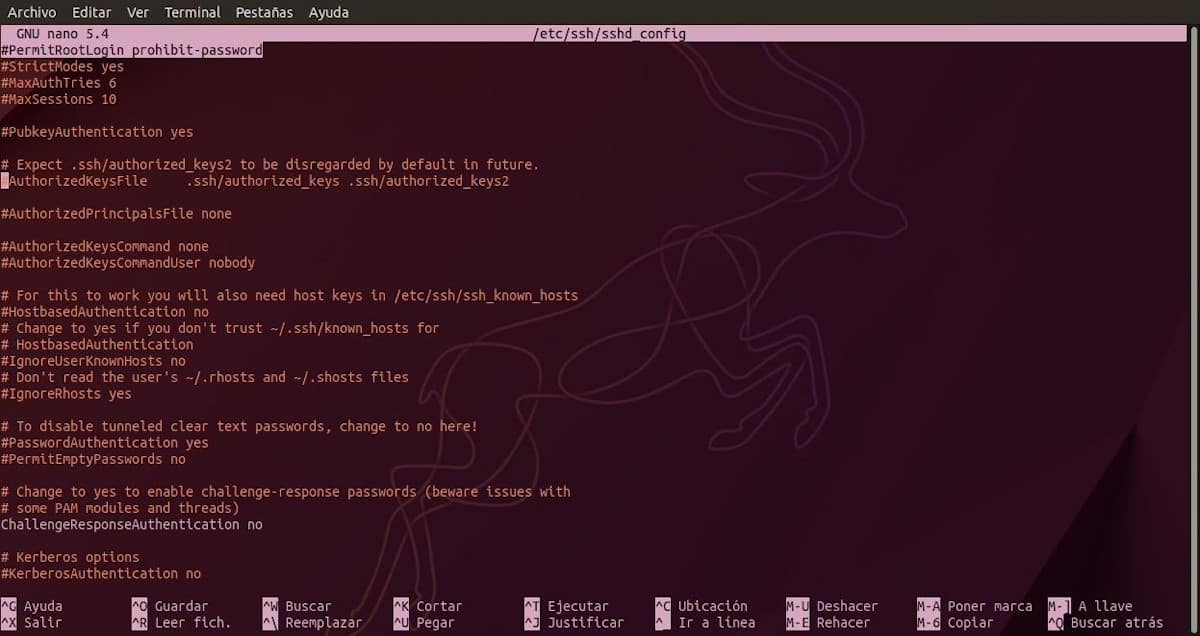

ಈ ಪ್ರಸ್ತುತದಲ್ಲಿ, ಆರನೇ ಮತ್ತು ಕೊನೆಯ ಪೋಸ್ಟ್, ನಮ್ಮ ಪೋಸ್ಟ್ಗಳ ಸರಣಿಯಿಂದ SSH ಕಲಿಕೆ ನಾವು ಪ್ರಾಯೋಗಿಕ ರೀತಿಯಲ್ಲಿ, ಸಂರಚನೆ ಮತ್ತು ಬಳಕೆಯನ್ನು ತಿಳಿಸುತ್ತೇವೆ ನಲ್ಲಿ ನಿರ್ದಿಷ್ಟಪಡಿಸಿದ ಆಯ್ಕೆಗಳು OpenSSH ಕಾನ್ಫಿಗರೇಶನ್ ಫೈಲ್ ಬದಿಯಲ್ಲಿ ನಿರ್ವಹಿಸಲಾಗುತ್ತದೆ ssh-ಸರ್ವರ್, ಅಂದರೆ, ಫೈಲ್ "SSHD ಸಂರಚನೆ" (sshd_config). ಯಾವುದು, ನಾವು ಹಿಂದಿನ ಕಂತಿನಲ್ಲಿ ತಿಳಿಸಿದ್ದೇವೆ.

ಸಂಕ್ಷಿಪ್ತವಾಗಿ, ಸರಳವಾಗಿ ಮತ್ತು ನೇರವಾದ ರೀತಿಯಲ್ಲಿ ನಾವು ತಿಳಿದುಕೊಳ್ಳಬಹುದಾದ ರೀತಿಯಲ್ಲಿ, ಕೆಲವು ಉತ್ತಮ ಉತ್ತಮ ಅಭ್ಯಾಸಗಳು (ಶಿಫಾರಸುಗಳು ಮತ್ತು ಸಲಹೆಗಳು) ಯಾವಾಗ SSH ಸರ್ವರ್ ಅನ್ನು ಹೊಂದಿಸಿಮನೆಯಲ್ಲಿ ಮತ್ತು ಕಚೇರಿಯಲ್ಲಿ ಎರಡೂ.

SSH ಕಲಿಕೆ: SSHD ಕಾನ್ಫಿಗರ್ ಫೈಲ್ ಆಯ್ಕೆಗಳು ಮತ್ತು ನಿಯತಾಂಕಗಳು

ಮತ್ತು, ಇಂದಿನ ವಿಷಯವನ್ನು ಪ್ರಾರಂಭಿಸುವ ಮೊದಲು, ಉತ್ತಮವಾದ ಬಗ್ಗೆ "SSH ಸರ್ವರ್ನ ಕಾನ್ಫಿಗರೇಶನ್ಗಳಲ್ಲಿ ಅನ್ವಯಿಸಲು ಉತ್ತಮ ಅಭ್ಯಾಸಗಳು", ನಂತರದ ಓದುವಿಕೆಗಾಗಿ ನಾವು ಸಂಬಂಧಿತ ಪ್ರಕಟಣೆಗಳಿಗೆ ಕೆಲವು ಲಿಂಕ್ಗಳನ್ನು ಬಿಡುತ್ತೇವೆ:

SSH ಸರ್ವರ್ನಲ್ಲಿ ಉತ್ತಮ ಅಭ್ಯಾಸಗಳು

SSH ಸರ್ವರ್ ಅನ್ನು ಕಾನ್ಫಿಗರ್ ಮಾಡುವಾಗ ಯಾವ ಉತ್ತಮ ಅಭ್ಯಾಸಗಳು ಅನ್ವಯಿಸುತ್ತವೆ?

ಮುಂದೆ, ಮತ್ತು ಆಯ್ಕೆಗಳು ಮತ್ತು ನಿಯತಾಂಕಗಳನ್ನು ಆಧರಿಸಿ ಡಿel SSHD ಕಾನ್ಫಿಗ್ ಫೈಲ್ (sshd_config), ಹಿಂದಿನ ಪೋಸ್ಟ್ನಲ್ಲಿ ಹಿಂದೆ ನೋಡಿದ, ಇವುಗಳಲ್ಲಿ ಕೆಲವು ಉತ್ತಮ ಉತ್ತಮ ಅಭ್ಯಾಸಗಳು ಹೇಳಿದ ಫೈಲ್ನ ಕಾನ್ಫಿಗರೇಶನ್ ಬಗ್ಗೆ ನಿರ್ವಹಿಸಲು, ಗೆ ವಿಮೆ ಮಾಡಿ ನಮ್ಮ ಅತ್ಯುತ್ತಮ ದೂರಸ್ಥ ಸಂಪರ್ಕಗಳು, ಒಳಬರುವ ಮತ್ತು ಹೊರಹೋಗುವ, ನೀಡಿರುವ SSH ಸರ್ವರ್ನಲ್ಲಿ:

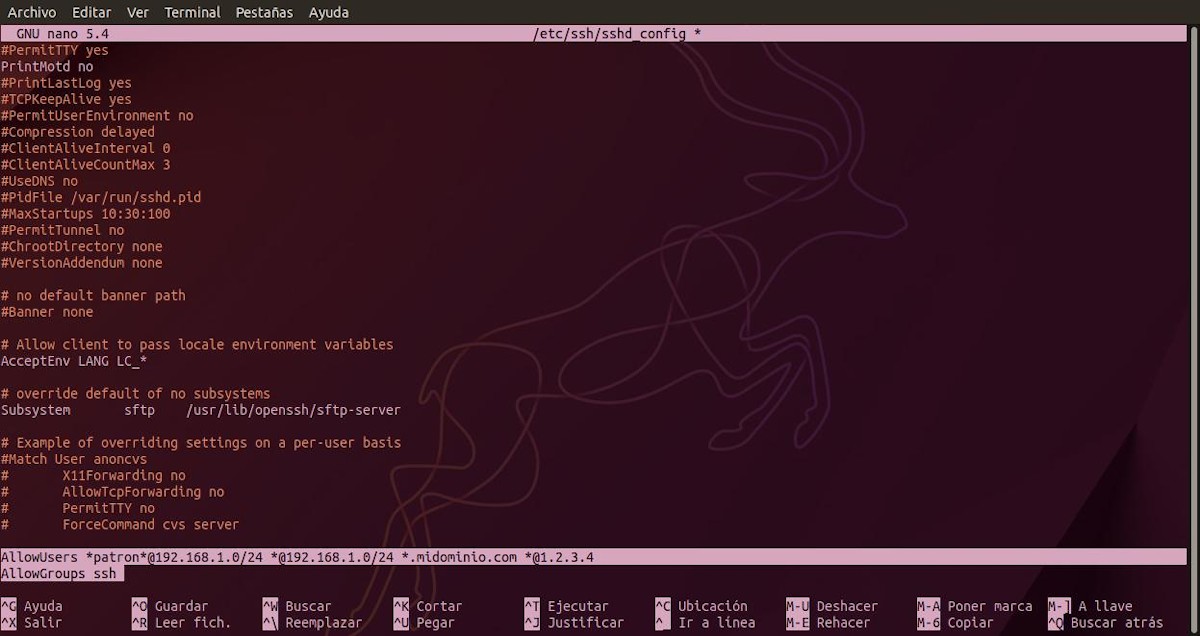

ಆಯ್ಕೆಯೊಂದಿಗೆ SSH ಗೆ ಲಾಗ್ ಇನ್ ಮಾಡಬಹುದಾದ ಬಳಕೆದಾರರನ್ನು ನಿರ್ದಿಷ್ಟಪಡಿಸಿ ಅನುಮತಿಸುವವರು

ಈ ಆಯ್ಕೆ ಅಥವಾ ನಿಯತಾಂಕವನ್ನು ಸಾಮಾನ್ಯವಾಗಿ ಹೇಳಿದ ಫೈಲ್ನಲ್ಲಿ ಪೂರ್ವನಿಯೋಜಿತವಾಗಿ ಸೇರಿಸಲಾಗಿಲ್ಲವಾದ್ದರಿಂದ, ಅದನ್ನು ಅದರ ಕೊನೆಯಲ್ಲಿ ಸೇರಿಸಬಹುದು. ಎ ಬಳಕೆ ಮಾಡುವುದು ಬಳಕೆದಾರಹೆಸರು ಮಾದರಿಗಳ ಪಟ್ಟಿ, ಸ್ಥಳಗಳಿಂದ ಬೇರ್ಪಡಿಸಲಾಗಿದೆ. ಆದ್ದರಿಂದ, ನಿರ್ದಿಷ್ಟಪಡಿಸಿದರೆ, ಲಾಗಿನ್, ನಂತರ ಕಾನ್ಫಿಗರ್ ಮಾಡಲಾದ ಮಾದರಿಗಳಲ್ಲಿ ಒಂದಕ್ಕೆ ಹೊಂದಿಕೆಯಾಗುವ ಬಳಕೆದಾರಹೆಸರು ಮತ್ತು ಹೋಸ್ಟ್ಹೆಸರು ಹೊಂದಾಣಿಕೆಗಳಿಗೆ ಮಾತ್ರ ಅನುಮತಿಸಲಾಗುತ್ತದೆ.

ಉದಾಹರಣೆಗೆ, ಕೆಳಗೆ ನೋಡಿದಂತೆ:

AllowUsers *patron*@192.168.1.0/24 *@192.168.1.0/24 *.midominio.com *@1.2.3.4

AllowGroups ssh

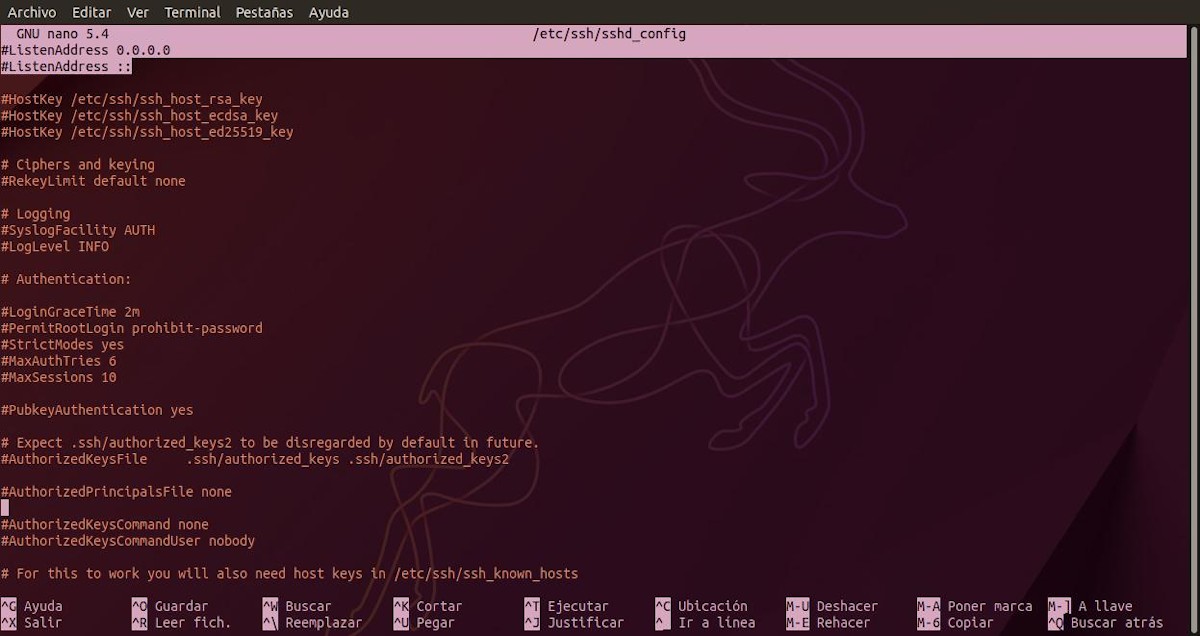

ListenAddress ಆಯ್ಕೆಯೊಂದಿಗೆ ಕೇಳಲು ಯಾವ ಸ್ಥಳೀಯ ನೆಟ್ವರ್ಕ್ ಇಂಟರ್ಫೇಸ್ ಅನ್ನು SSH ಗೆ ತಿಳಿಸಿ

ಇದನ್ನು ಮಾಡಲು, ನೀವು ಸಕ್ರಿಯಗೊಳಿಸಬೇಕು (ಕಾಮೆಂಟ್ ಮಾಡಬೇಡಿ). ಆಯ್ಕೆ ಆಲಿಸಿ ವಿಳಾಸ, ಇದು ಬರುತ್ತದೆಇ ಡೀಫಾಲ್ಟ್ ಜೊತೆಗೆ ಮೌಲ್ಯ "0.0.0.0", ಆದರೆ ಇದು ವಾಸ್ತವವಾಗಿ ಕೆಲಸ ಮಾಡುತ್ತದೆ ಎಲ್ಲಾ ಮೋಡ್, ಅಂದರೆ, ಲಭ್ಯವಿರುವ ಎಲ್ಲಾ ನೆಟ್ವರ್ಕ್ ಇಂಟರ್ಫೇಸ್ಗಳನ್ನು ಆಲಿಸಿ. ಆದ್ದರಿಂದ, ನಂತರ ಹೇಳಿದ ಮೌಲ್ಯವು ಯಾವುದನ್ನು ನಿರ್ದಿಷ್ಟಪಡಿಸುವ ರೀತಿಯಲ್ಲಿ ಸ್ಥಾಪಿಸಬೇಕು ಅಥವಾ ಸ್ಥಳೀಯ ಐಪಿ ವಿಳಾಸಗಳು ಸಂಪರ್ಕ ವಿನಂತಿಗಳನ್ನು ಕೇಳಲು ಅವುಗಳನ್ನು sshd ಪ್ರೋಗ್ರಾಂ ಬಳಸುತ್ತದೆ.

ಉದಾಹರಣೆಗೆ, ಕೆಳಗೆ ನೋಡಿದಂತೆ:

ListenAddress 129.168.2.1 192.168.1.*

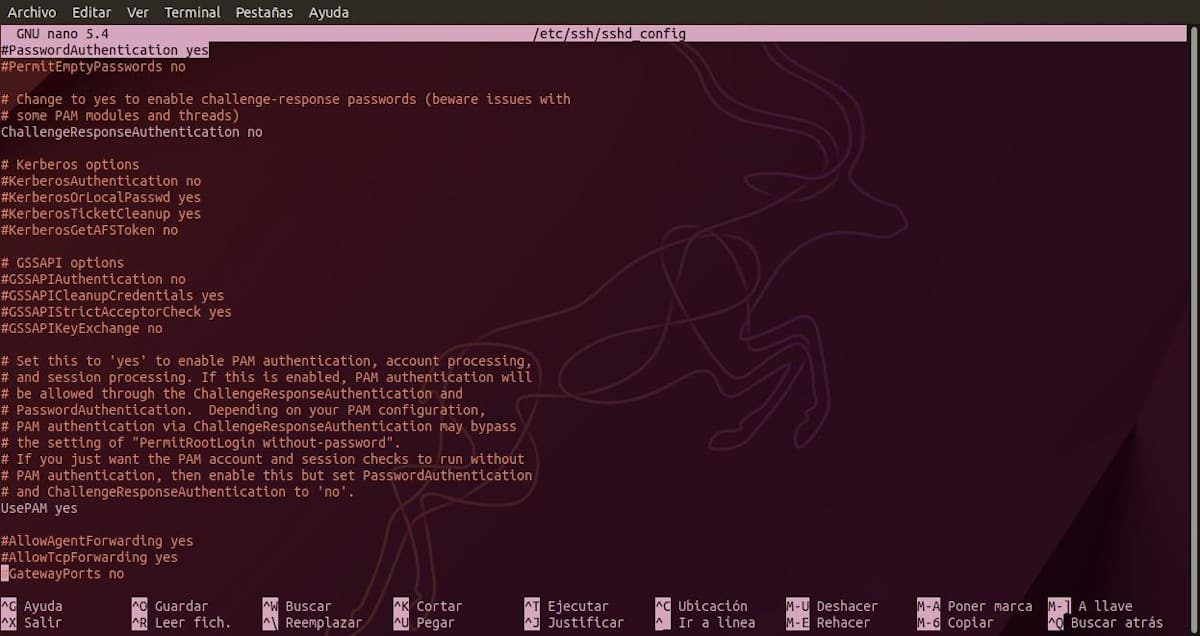

ಆಯ್ಕೆಯೊಂದಿಗೆ ಕೀಗಳ ಮೂಲಕ SSH ಲಾಗಿನ್ ಅನ್ನು ಹೊಂದಿಸಿ ಪಾಸ್ವರ್ಡ್ ದೃಢೀಕರಣ

ಇದನ್ನು ಮಾಡಲು, ನೀವು ಸಕ್ರಿಯಗೊಳಿಸಬೇಕು (ಕಾಮೆಂಟ್ ಮಾಡಬೇಡಿ). ಆಯ್ಕೆ ಪಾಸ್ವರ್ಡ್ ದೃಢೀಕರಣ, ಇದು ಬರುತ್ತದೆಇ ಡೀಫಾಲ್ಟ್ ಜೊತೆಗೆ ಹೌದು ಮೌಲ್ಯ. ತದನಂತರ, ಆ ಮೌಲ್ಯವನ್ನು ಹೊಂದಿಸಿ "ಬೇಡ", ಒಂದು ನಿರ್ದಿಷ್ಟ ಗಣಕಕ್ಕೆ ಪ್ರವೇಶ ದೃಢೀಕರಣವನ್ನು ಪಡೆಯಲು ಸಾರ್ವಜನಿಕ ಮತ್ತು ಖಾಸಗಿ ಕೀಲಿಗಳ ಬಳಕೆಯ ಅಗತ್ಯವಿರುವ ಸಲುವಾಗಿ. ಈ ಹಿಂದೆ ಅಧಿಕೃತವಾಗಿರುವ ಕಂಪ್ಯೂಟರ್ ಅಥವಾ ಕಂಪ್ಯೂಟರ್ಗಳಿಂದ ದೂರಸ್ಥ ಬಳಕೆದಾರರು ಮಾತ್ರ ಪ್ರವೇಶಿಸಬಹುದು ಎಂಬುದನ್ನು ಸಾಧಿಸುವುದು. ಉದಾಹರಣೆಗೆ, ಕೆಳಗೆ ನೋಡಿದಂತೆ:

PasswordAuthentication no

ChallengeResponseAuthentication no

UsePAM no

PubkeyAuthentication yes

ಆಯ್ಕೆಯೊಂದಿಗೆ SSH ಮೂಲಕ ರೂಟ್ ಲಾಗಿನ್ ಅನ್ನು ನಿಷ್ಕ್ರಿಯಗೊಳಿಸಿ ಪರ್ಮಿಟ್ ರೂಟ್ ಲೋಗಿನ್

ಇದನ್ನು ಮಾಡಲು, ನೀವು ಸಕ್ರಿಯಗೊಳಿಸಬೇಕು (ಕಾಮೆಂಟ್ ಮಾಡಬೇಡಿ). PermitRootLogin ಆಯ್ಕೆ, ಇದು ಬರುತ್ತದೆಇ ಡೀಫಾಲ್ಟ್ ಜೊತೆಗೆ "ನಿಷೇಧ-ಪಾಸ್ವರ್ಡ್" ಮೌಲ್ಯ. ಆದಾಗ್ಯೂ, ಅದು ಪೂರ್ಣವಾಗಿ ಬಯಸಿದರೆ, ರೂಟ್ ಬಳಕೆದಾರರಿಗೆ SSH ಸೆಶನ್ ಅನ್ನು ಪ್ರಾರಂಭಿಸಲು ಅನುಮತಿಸಲಾಗುವುದಿಲ್ಲ, ಹೊಂದಿಸಲು ಸೂಕ್ತವಾದ ಮೌಲ್ಯವಾಗಿದೆ "ಬೇಡ". ಉದಾಹರಣೆಗೆ, ಕೆಳಗೆ ನೋಡಿದಂತೆ:

PermitRootLogin no

ಪೋರ್ಟ್ ಆಯ್ಕೆಯೊಂದಿಗೆ ಡೀಫಾಲ್ಟ್ SSH ಪೋರ್ಟ್ ಅನ್ನು ಬದಲಾಯಿಸಿ

ಇದನ್ನು ಮಾಡಲು, ನೀವು ಸಕ್ರಿಯಗೊಳಿಸಬೇಕು (ಕಾಮೆಂಟ್ ಮಾಡಬೇಡಿ). ಪೋರ್ಟ್ ಆಯ್ಕೆ, ಇದು ಪೂರ್ವನಿಯೋಜಿತವಾಗಿ ಬರುತ್ತದೆ ಮೌಲ್ಯ "22". ಅದೇನೇ ಇದ್ದರೂ, ಹೇಳಲಾದ ಪ್ರಸಿದ್ಧ ಬಂದರಿನ ಮೂಲಕ ಮಾಡಬಹುದಾದ ದಾಳಿಗಳು, ಹಸ್ತಚಾಲಿತ ಅಥವಾ ವಿವೇಚನಾರಹಿತ ಶಕ್ತಿಯ ಸಂಖ್ಯೆಯನ್ನು ತಗ್ಗಿಸಲು ಮತ್ತು ತಪ್ಪಿಸಲು, ಲಭ್ಯವಿರುವ ಯಾವುದೇ ಪೋರ್ಟ್ ಅನ್ನು ಬದಲಾಯಿಸುವುದು ಅತ್ಯಗತ್ಯ. ಈ ಹೊಸ ಪೋರ್ಟ್ ಲಭ್ಯವಿದೆಯೇ ಮತ್ತು ನಮ್ಮ ಸರ್ವರ್ಗೆ ಸಂಪರ್ಕಿಸಲಿರುವ ಇತರ ಅಪ್ಲಿಕೇಶನ್ಗಳು ಇದನ್ನು ಬಳಸಬಹುದೆಂದು ಖಚಿತಪಡಿಸಿಕೊಳ್ಳುವುದು ಮುಖ್ಯವಾಗಿದೆ. ಉದಾಹರಣೆಗೆ, ಕೆಳಗೆ ನೋಡಿದಂತೆ:

Port 4568

ಹೊಂದಿಸಲು ಇತರ ಉಪಯುಕ್ತ ಆಯ್ಕೆಗಳು

ಕೊನೆಯದಾಗಿ, ಮತ್ತು ಅಂದಿನಿಂದ SSH ಪ್ರೋಗ್ರಾಂ ತುಂಬಾ ವಿಸ್ತಾರವಾಗಿದೆ, ಮತ್ತು ಹಿಂದಿನ ಕಂತಿನಲ್ಲಿ ನಾವು ಈಗಾಗಲೇ ಪ್ರತಿಯೊಂದು ಆಯ್ಕೆಗಳನ್ನು ಹೆಚ್ಚು ವಿವರವಾಗಿ ತಿಳಿಸಿದ್ದೇವೆ, ಕೆಳಗೆ ನಾವು ಕೆಲವು ಹೆಚ್ಚಿನ ಆಯ್ಕೆಗಳನ್ನು ಮಾತ್ರ ತೋರಿಸುತ್ತೇವೆ, ಕೆಲವು ಮೌಲ್ಯಗಳು ಬಹು ಮತ್ತು ವಿಭಿನ್ನ ಬಳಕೆಯ ಸಂದರ್ಭಗಳಲ್ಲಿ ಸೂಕ್ತವಾಗಿರುತ್ತದೆ.

ಮತ್ತು ಇವುಗಳು ಕೆಳಕಂಡಂತಿವೆ:

- ಬ್ಯಾನರ್ / ಇತ್ಯಾದಿ/ಸಮಸ್ಯೆ

- ಕ್ಲೈಂಟ್ ಅಲೈವ್ ಇಂಟರ್ವಲ್ 300

- ಕ್ಲೈಂಟ್ ಅಲೈವ್ಕೌಂಟ್ಮ್ಯಾಕ್ಸ್ 0

- ಲಾಗಿನ್ಗ್ರೇಸ್ಟೈಮ್ 30

- ಲಾಗ್ಲೆವೆಲ್ ಮಾಹಿತಿ

- MaxAuthTries 3

- ಮ್ಯಾಕ್ಸ್ ಸೆಷನ್ಸ್ 0

- ಗರಿಷ್ಠ ಪ್ರಾರಂಭಗಳು 3

- ಪರ್ಮಿಟ್ ಖಾಲಿ ಪಾಸ್ವರ್ಡ್ಗಳು ಇಲ್ಲ

- PrintMotd ಹೌದು

- PrintLastLog ಹೌದು

- ಕಟ್ಟುನಿಟ್ಟಾದ ವಿಧಾನಗಳು ಹೌದು

- ಸಿಸ್ಲಾಗ್ ಫೆಸಿಲಿಟಿ AUTH

- X11 ಫಾರ್ವರ್ಡ್ ಮಾಡಲಾಗುತ್ತಿದೆ ಹೌದು

- X11DisplayOffset 5

ನೋಟಾಗಮನಿಸಿ: ಅನುಭವ ಮತ್ತು ಪರಿಣತಿಯ ಮಟ್ಟವನ್ನು ಅವಲಂಬಿಸಿ ಎಂಬುದನ್ನು ದಯವಿಟ್ಟು ಗಮನಿಸಿ ಸಿಸ್ ಅಡ್ಮಿನ್ಸ್ ಮತ್ತು ಪ್ರತಿ ತಂತ್ರಜ್ಞಾನದ ಪ್ಲಾಟ್ಫಾರ್ಮ್ನ ಭದ್ರತಾ ಅಗತ್ಯತೆಗಳು, ಈ ಹಲವು ಆಯ್ಕೆಗಳು ಸರಿಯಾಗಿ ಮತ್ತು ತಾರ್ಕಿಕವಾಗಿ ವಿಭಿನ್ನ ರೀತಿಯಲ್ಲಿ ಬದಲಾಗಬಹುದು. ಹೆಚ್ಚುವರಿಯಾಗಿ, ಇತರ ಹೆಚ್ಚು ಸುಧಾರಿತ ಅಥವಾ ಸಂಕೀರ್ಣವಾದ ಆಯ್ಕೆಗಳನ್ನು ಸಕ್ರಿಯಗೊಳಿಸಬಹುದು, ಏಕೆಂದರೆ ಅವುಗಳು ವಿಭಿನ್ನ ಕಾರ್ಯಾಚರಣಾ ಪರಿಸರಗಳಲ್ಲಿ ಉಪಯುಕ್ತ ಅಥವಾ ಅವಶ್ಯಕವಾಗಿರುತ್ತವೆ.

ಇತರ ಉತ್ತಮ ಅಭ್ಯಾಸಗಳು

ಇತರರಲ್ಲಿ SSH ಸರ್ವರ್ನಲ್ಲಿ ಅಳವಡಿಸಲು ಉತ್ತಮ ಅಭ್ಯಾಸಗಳು ನಾವು ಕೆಳಗಿನವುಗಳನ್ನು ಉಲ್ಲೇಖಿಸಬಹುದು:

- ಎಲ್ಲಾ ಅಥವಾ ನಿರ್ದಿಷ್ಟ SSH ಸಂಪರ್ಕಗಳಿಗೆ ಎಚ್ಚರಿಕೆ ಇಮೇಲ್ ಅಧಿಸೂಚನೆಯನ್ನು ಹೊಂದಿಸಿ.

- Fail2ban ಉಪಕರಣವನ್ನು ಬಳಸಿಕೊಂಡು ಬ್ರೂಟ್ ಫೋರ್ಸ್ ದಾಳಿಗಳ ವಿರುದ್ಧ ನಮ್ಮ ಸರ್ವರ್ಗಳಿಗೆ SSH ಪ್ರವೇಶವನ್ನು ರಕ್ಷಿಸಿ.

- ಸಂಭವನೀಯ ಅನಧಿಕೃತ ಅಥವಾ ಅಗತ್ಯವಿರುವ ತೆರೆದ ಪೋರ್ಟ್ಗಳ ಹುಡುಕಾಟದಲ್ಲಿ SSH ಸರ್ವರ್ಗಳು ಮತ್ತು ಇತರವುಗಳಲ್ಲಿ Nmap ಉಪಕರಣದೊಂದಿಗೆ ಕಾಲಕಾಲಕ್ಕೆ ಪರಿಶೀಲಿಸಿ.

- IDS (ಒಳನುಗ್ಗುವಿಕೆ ಪತ್ತೆ ವ್ಯವಸ್ಥೆ) ಮತ್ತು IPS (ಒಳನುಗ್ಗುವಿಕೆ ತಡೆಗಟ್ಟುವಿಕೆ ವ್ಯವಸ್ಥೆ) ಅನ್ನು ಸ್ಥಾಪಿಸುವ ಮೂಲಕ IT ಪ್ಲಾಟ್ಫಾರ್ಮ್ನ ಭದ್ರತೆಯನ್ನು ಬಲಪಡಿಸಿ.

ಸಾರಾಂಶ

ಸಂಕ್ಷಿಪ್ತವಾಗಿ, ಈ ಇತ್ತೀಚಿನ ಕಂತು ಆನ್ ಆಗಿದೆ "ಕಲಿಕೆ SSH" ನಾವು ಸಂಬಂಧಿಸಿದ ಎಲ್ಲದರ ವಿವರಣಾತ್ಮಕ ವಿಷಯವನ್ನು ಪೂರ್ಣಗೊಳಿಸಿದ್ದೇವೆ ಓಪನ್ ಎಸ್ಎಸ್ಹೆಚ್. ಖಂಡಿತವಾಗಿ, ಕಡಿಮೆ ಸಮಯದಲ್ಲಿ, ನಾವು ಅದರ ಬಗ್ಗೆ ಸ್ವಲ್ಪ ಹೆಚ್ಚು ಅಗತ್ಯ ಜ್ಞಾನವನ್ನು ಹಂಚಿಕೊಳ್ಳುತ್ತೇವೆ ಎಸ್ಎಸ್ಹೆಚ್ ಪ್ರೋಟೋಕಾಲ್, ಮತ್ತು ನಿಮ್ಮ ಬಗ್ಗೆ ಕನ್ಸೋಲ್ ಮೂಲಕ ಬಳಸಿ ಮೂಲಕ ಶೆಲ್ ಸ್ಕ್ರಿಪ್ಟಿಂಗ್. ಆದ್ದರಿಂದ ನೀವು ಎಂದು ನಾವು ಭಾವಿಸುತ್ತೇವೆ "SSH ಸರ್ವರ್ನಲ್ಲಿ ಉತ್ತಮ ಅಭ್ಯಾಸಗಳು", GNU/Linux ಅನ್ನು ಬಳಸುವಾಗ ವೈಯಕ್ತಿಕವಾಗಿ ಮತ್ತು ವೃತ್ತಿಪರವಾಗಿ ಸಾಕಷ್ಟು ಮೌಲ್ಯವನ್ನು ಸೇರಿಸಿದೆ.

ನೀವು ಈ ಪೋಸ್ಟ್ ಅನ್ನು ಇಷ್ಟಪಟ್ಟರೆ, ಅದರ ಮೇಲೆ ಕಾಮೆಂಟ್ ಮಾಡಲು ಮತ್ತು ಇತರರೊಂದಿಗೆ ಹಂಚಿಕೊಳ್ಳಲು ಮರೆಯದಿರಿ. ಮತ್ತು ನೆನಪಿಡಿ, ನಮ್ಮ ಭೇಟಿ «ಮುಖಪುಟ» ಹೆಚ್ಚಿನ ಸುದ್ದಿಗಳನ್ನು ಅನ್ವೇಷಿಸಲು, ಮತ್ತು ನಮ್ಮ ಅಧಿಕೃತ ಚಾನಲ್ಗೆ ಸೇರಲು ಟೆಲಿಗ್ರಾಮ್ DesdeLinux, ಪಶ್ಚಿಮ ಗುಂಪು ಇಂದಿನ ವಿಷಯದ ಕುರಿತು ಹೆಚ್ಚಿನ ಮಾಹಿತಿಗಾಗಿ.

ಈ ಲೇಖನದ ಎರಡನೇ ಭಾಗವನ್ನು ನಾನು ಎದುರು ನೋಡುತ್ತಿದ್ದೇನೆ, ಅಲ್ಲಿ ನೀವು ಕೊನೆಯ ಹಂತದಲ್ಲಿ ಇನ್ನಷ್ಟು ವಿಸ್ತರಿಸುತ್ತೀರಿ:

IDS (ಒಳನುಗ್ಗುವಿಕೆ ಪತ್ತೆ ವ್ಯವಸ್ಥೆ) ಮತ್ತು IPS (ಒಳನುಗ್ಗುವಿಕೆ ತಡೆಗಟ್ಟುವಿಕೆ ವ್ಯವಸ್ಥೆ) ಅನ್ನು ಸ್ಥಾಪಿಸುವ ಮೂಲಕ IT ಪ್ಲಾಟ್ಫಾರ್ಮ್ನ ಭದ್ರತೆಯನ್ನು ಬಲಪಡಿಸಿ.

ಧನ್ಯವಾದಗಳು!

ವಂದನೆಗಳು, ಲ್ಹೋಕ್ವ್ಸೊ. ಅದರ ಸಾಕ್ಷಾತ್ಕಾರಕ್ಕಾಗಿ ನಾನು ಕಾಯುತ್ತೇನೆ. ನಮ್ಮನ್ನು ಭೇಟಿ ಮಾಡಿದ್ದಕ್ಕಾಗಿ, ನಮ್ಮ ವಿಷಯವನ್ನು ಓದಿದ್ದಕ್ಕಾಗಿ ಮತ್ತು ಕಾಮೆಂಟ್ ಮಾಡಿದ್ದಕ್ಕಾಗಿ ಧನ್ಯವಾದಗಳು.