|

파일, 텍스트 등의 암호화 또는 암호화 모든 Linux 사용자가 알아야 할 도구이며, 안타깝게도 매일 알고 사용하는 사람은 거의 없습니다. 이것은 리눅스의 명성을 "안전한 운영 체제"로 생각할 때 특히 두드러집니다. 이것은 Linux가 보안을 향상시키기 위해 손끝으로 제공하는 도구 중 하나입니다. 왜 사용하지 않습니까? 무지에서? 글쎄,이 게시물은 그 "간격"을 채우기 위해 왔습니다정보를 암호화하는 가장 쉬운 방법은 GNU 프라이버시 가드 (GPG). 이 미니 하우투는 우분투에서의 설치와 취급을 머리부터 발끝까지 설명합니다. 작성하는 데 거의 이틀이 걸렸으므로 도움이 되셨기를 바랍니다. |

GPG 작동 원리

GPG는 대칭 및 비대칭 암호화를 결합한 하이브리드 시스템을 사용합니다.

비대칭 암호화는 항상 키 쌍. 그들 중 하나는 당신이 될 것입니다 "공개"키 그리고 다른 당신 "개인"키. 이름에서 알 수 있듯이 암호화 된 메시지를 보내려는 사람에게 공개 키를 제공 할 수 있으며 다른 사람이이를 보면 위험하지 않습니다. 실제로는 일반적으로 액세스를 용이하게하기 위해 공개 서버에 게시됩니다. 반면에 개인 키는 비밀이어야하며 다른 사람과 공유 할 필요가 없습니다. 이 모든 것의 가장 아름다운 점은 아래에서 볼 수 있듯이 두 키가 개인 데이터를 기반으로 GPG에서 직접 생성된다는 것입니다. 마지막 단계는 "암호"를 통해이 두 키를 "밀봉"하는 것입니다. 따라서 결국 기억해야 할 유일한 암호는 "암호"입니다.

덕분에 깨끗한 전달 비대칭 암호화, 발신자가 수신자의 공개 키를 사용하여 메시지를 암호화하는 경우 암호화 된 후에는 수신자의 개인 키만이 메시지를 알고있는 유일한 사람이므로이 메시지를 해독 할 수 있습니다.. 따라서 메시지 전송의 기밀성이 달성됩니다. 수신자를 제외한 누구도 암호를 해독 할 수 없습니다. 키 쌍의 소유자가 개인 키를 사용하여 메시지를 암호화하는 경우 누구나 공개 키를 사용하여 암호를 해독 할 수 있습니다. 이 경우 발신자의 식별 및 인증이 이루어집니다., 자신 만 개인 키를 사용할 수 있다는 것이 알려져 있기 때문입니다 (누군가가 훔칠 수없는 경우).

제가 언급하고 싶은 흥미로운 마지막 코멘트는 다음을 위해 비대칭 암호가 발명되었다는 것입니다. 키 교환 문제를 완전히 피하십시오. 대칭 암호. 공개 키를 사용하면 발신자와 수신자가 사용할 키에 동의 할 필요가 없습니다. 필요한 것은 비밀 통신을 시작하기 전에 발신자가 수신자의 공개 키 사본을 얻는 것입니다. 또한 소유자와 통신하려는 모든 사람이 동일한 공개 키를 사용할 수 있습니다.

GPG는 얼마나 안전합니까?

El 연산 GPG에서 사용하는 것은 DSA / ElGamal, "무료"이며 "독점"특허에 속하지 않기 때문입니다.

에 관하여 키 길이, 사용자 요구 사항에 따라 다릅니다. 안전과 공정 최적화 사이의 균형이 필요합니다. 키가 높을수록 메시지를 가로채는 경우 메시지가 디코딩 될 위험이 낮아 지지만 프로세스를 계산하는 데 걸리는 시간도 늘어납니다. GnuPG에 필요한 최소 크기는 768 비트이지만 많은 사람들이 2048이어야한다고 생각합니다. (현재 GnuPG의 최대치입니다). 보안이 시간보다 우선 순위가 높은 경우 허용되는 가장 큰 키 크기를 선택하는 옵션이 있습니다.

Ubuntu에 GPG 설치

Ubuntu는 GPG와 Seahorse라는 GPG 용 그래픽 인터페이스와 함께 "즉시 사용할 수 있습니다". Seahorse에 액세스하려면 응용 프로그램> 액세서리> 암호 및 암호화 키로 이동하면됩니다.

그 전에 터미널을 열고 다음을 입력하는 것이 좋습니다.

sudo aptitude install seahorse-plugins sudo killall nautilus

이것이 우리에게 허용하는 것은 GPG를 Nautilus에 통합. 이제부터 파일을 마우스 오른쪽 버튼으로 클릭하면 "암호화"및 "서명"이라는 두 가지 옵션이 더 표시됩니다. 아래에서 이러한 새 도구를 사용하는 방법을 살펴 보겠습니다.

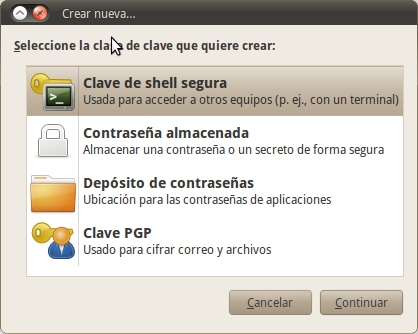

키 만들기

메시지와 파일을 암호화하기 전에 앞서 살펴본 것처럼 먼저 비대칭 키와 "암호"를 만들어야합니다. 이를 위해 응용 프로그램> 액세서리> 암호 및 암호화 키로 이동합니다. 파일> 새로 만들기> PGP 키로 이동합니다.

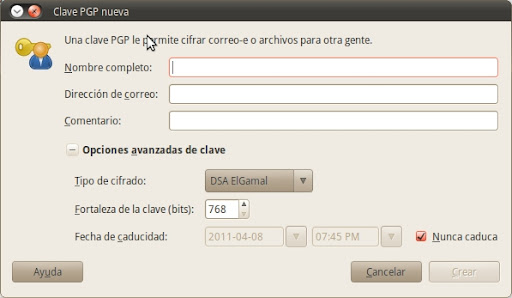

그러면 시스템이 이름, 이메일 주소 및 댓글. 후자는 선택 사항이며 처음 두 개는 필수입니다. 선택한 이메일 주소는 사용자 식별자에 서명하는 데 사용되므로 유효한 주소 여야합니다. 이 주소가 어떤 식 으로든 수정되면 서명이 일치하지 않습니다. 이 데이터를 기반으로 키가 생성됩니다..

섹션에서 고급 다른 암호화 유형을 선택할 수 있습니다. 권장되는 것은 "DSA Elgamal 768 비트"이지만 충분히 안전하고 유연하다고 간주되므로 "DSA Elgamal 2048 비트"로 변경하는 것이 좋습니다. 만료 날짜는 키가 더 이상 암호화 또는 서명 작업에 유용하지 않은 날짜입니다. 이를 위해서는 6 개월이 합리적입니다. 이 기간이 지난 후에 만료 날짜를 변경하거나 새 키 또는 하위 키를 생성해야합니다.

마지막 단계는 비밀번호를 입력하는 것입니다. "password"라는 단어에 대한 Anglo-Saxon 용어의 차이점에 유의하십시오.암호»표시«암호», 동안 용어«암호문»표시는«골조 도중에". 따라서이 암호는 두 단어 이상으로 구성되어야합니다. 암호가 유효 (보안) 되려면 다음을 수행해야합니다.:

길다.

대문자, 소문자 및 숫자를 결합하십시오.

특수 문자 (영숫자가 아님)를 포함합니다.

추측하기 어렵습니다. 따라서 이름, 중요한 날짜, 전화 번호, 문서 번호, ...

일반적으로 강력한 암호를 만들려면 minusCulas, 숫자, 기타 영숫자가 아닌 문자 등으로 대문자를 삽입하는 것이 좋습니다.. 단어와 구문을 선택할 때 너무 분명한 단어 나 중요한 날짜를 피해야하며 책이나 유명한 구문의 인용문을 사용하지 않아야합니다. 즉, 우리가 선택한 암호는 "무차별 대입 공격"이나 "사전 공격"에 의해 해독 될 수 없을만큼 어렵지만 우리가 쉽게 기억할 수 있도록해야합니다. 암호를 잊어 버린 경우 키는 완전히 쓸모없고 암호가 암호화되어 해독 할 수 없습니다. 이러한 가능성을 고려할 때 항상 키와 함께 해지 인증서를 만드는 것이 좋습니다.

필요한 모든 데이터를 입력하면 키 생성 프로세스가 시작되며 키의 크기와 컴퓨터 속도에 따라 상당한 시간이 걸립니다. 이 과정에서 프로그램은 키를 생성하는 데 사용할 임의의 데이터를 수집합니다. 완료되면 Seahorse가 닫힙니다.

공개 키 서버

내 공개 키 게시

공개 키 서버는 공개 키를 정확하게 배포하는 데 사용됩니다. 이러한 방식으로 데이터베이스에서 누군가 (이름 또는 이메일로)를 검색하고 그들의 공개 키를 찾아 암호화 된 메시지를 보내는 것이 매우 쉽습니다 (그 사람 만 해독 할 수 있음).

공개 키를 이러한 서버에 "업로드"하려면 Seahorse를 열고 키를 선택한 다음 원격> 동기화 및 키 게시로 이동하면됩니다. 이렇게하면 선택한 공개 키가 게시된다는 경고가 표시됩니다.

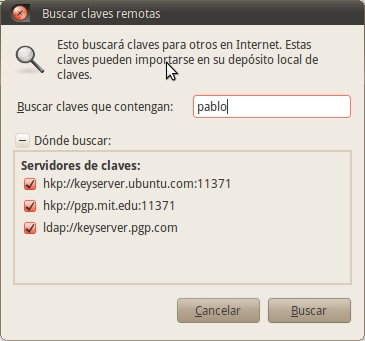

내 친구의 공개 키 가져 오기

Seahorse를 열고 메뉴 원격> 원격 키 찾기로 이동합니다. 찾고있는 사람의 이름 또는 이메일을 입력하십시오. 그런 다음 해당 키를 선택합니다. 완료되면 새 키가 "기타 키"탭에 추가 된 것을 볼 수 있습니다.

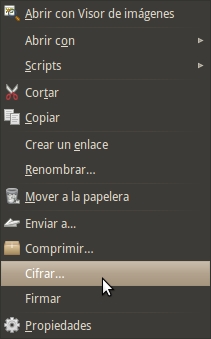

(De) 파일 및 폴더 암호화

키 쌍이 생성되면 파일을 암호화하고 해독하는 것은 매우 간단합니다. 파일을 선택하고 마우스 오른쪽 버튼을 클릭 한 다음 "암호화"를 선택하기 만하면됩니다..

나타나는 대화 상자에서 이전에 만든 키를 선택하고 확인을 클릭합니다.

암호화 할 폴더를 선택한 경우 폴더 내의 각 파일을 개별적으로 암호화할지 아니면 나중에 암호화 할 ZIP 파일을 만들지 묻는 메시지가 표시됩니다.. 두 번째 옵션은 대부분의 경우에 가장 좋습니다.

파일을 암호화하는 경우 암호화가 완료되면 이름은 같지만 확장자가 .pgp 인 파일을 만들어야합니다. 프로세스가 완료되면 이전 파일을 삭제할 수 있습니다. 폴더를 암호화 한 경우 두 개의 새 파일, 즉 확장자가 .pgp 인 암호화 된 버전과 폴더의 원래 버전이있는 .zip 파일을 찾아야합니다. 암호화 후 ZIP과 원본 폴더를 모두 삭제할 수 있습니다.

보안상의 이유로 파일의 암호화되지 않은 버전은 단순히 휴지통으로 보내는 것이 아니라 영구적으로 삭제해야합니다. 그러나 먼저 암호화 된 파일의 암호를 해독하여 모든 것이 정상인지 확인하십시오.

이렇게하려면 .pgp 파일을 두 번 클릭하고 요청시 암호를 입력하기 만하면됩니다. 그러면 원본 파일이 다시 나타납니다. 폴더 인 경우 .zip 파일이 표시되고 해당 내용을 추출해야합니다.

내 다른 컴퓨터의 파일 암호 해독

이것은 휴대용 암호화 파일을 생성하도록 설계된 시스템이 아닙니다. ( TrueCrypt가). 다른 컴퓨터에서 자신의 파일을 해독하려면 키를 내 보낸 다음 두 번째 컴퓨터로 가져와야합니다.. 이것은 보안 위험을 나타냅니다.. 그러나 때때로이 작업을 수행해야 할 수도 있습니다 (예 : PC와 노트북이 있고 각 컴퓨터에 대해 하나가 아닌 단일 GPG 키 쌍을 갖고 싶은 경우, 마치 서로 다른 "ID"인 것처럼). 따라서이 경우 따라야 할 단계는 다음과 같습니다.

키를 생성 한 컴퓨터에서 Seahorse (응용 프로그램> 보조 프로그램> 암호 및 암호화 키)를 시작하고 개인 키를 마우스 오른쪽 단추로 클릭하고 "속성"을 선택하십시오.

나타나는 대화 상자에서 "세부 정보"탭을 클릭 한 다음 "전체 키 내보내기"옆에있는 "내보내기"버튼을 클릭합니다. 데스크탑에 파일을 저장하십시오. 확장자가 .asc 인 새 파일이 생성되었음을 알 수 있습니다. 일반 텍스트로 된 키입니다.

.asc 파일을 USB 스틱에 복사하고 거기에서 두 번째 컴퓨터로 복사합니다. 이제 해당 컴퓨터에서 Seahorse를 시작하고 "가져 오기"버튼을 클릭합니다. .asc 파일을 저장 한 위치로 이동하고 "열기"를 클릭합니다. 키를 가져옵니다. Seahorse를 닫고 키로 암호화 된 파일을 두 번 클릭하여 해독합니다. 암호를 묻기 때문에 적어 두십시오. 그 후 원본 파일은 .pgp 파일이있는 폴더에 저장됩니다.

마지막으로, 키를 생성 / 가져 오기 / 내보내기하는 컴퓨터의 시간과 날짜가 정확해야합니다. 다양한 기술적 인 이유로 Seahorse 및 gpg 명령은 PC의 시간과 날짜가 생성 된 날짜보다 작 으면 키를 가져올 수 없습니다. 물론 이것은 키를 만든 컴퓨터의 날짜가 잘못된 경우 키를 만들고 사용하는 데 상당한 문제가 발생할 수 있음을 의미합니다.

텍스트 암호화

선택한 텍스트를 암호화하는 Gedit 플러그인이 있습니다.. 활성화하려면 편집> 환경 설정> 플러그인으로 이동하십시오. 저는 "텍스트 암호화"를 선택했습니다. 플러그인이 활성화되면 편집> 암호화 / 복호화 / 서명 옵션이 활성화됩니다.

GPG 및 Firefox

Firefox 용 플러그인이 있습니다. (파이어GPG) 웹 페이지의 모든 텍스트에 GPG 작업 ((de) 암호화, 서명 및 서명 확인 포함)을 적용하기위한 통합 그래픽 인터페이스를 제공합니다.

파이어GPG 웹 메일 작업도 가능합니다. (Gmail 등), 테스트 당시에는 Gmail과의 통합이 "깨졌습니다". FireGPG가 작동하는 웹 메일의 전체 목록을 보려면 : http://getfiregpg.org/s/webmails

FireGPG 다운로드 : http://getfiregpg.org/stable/firegpg.xpi

암호화 프로세스 속도 향상 ...

항상 동일한 "ID"를 사용하여 정보를 (de) 암호화하려면 시스템> 기본 설정> 암호화 및 키 저장소로 이동하는 것이 좋습니다. 그런 다음 "암호화"탭에 액세스하여 "기본 키"라고 표시했습니다. 정보를 암호화 (해제)하는 데 항상 사용할 키를 선택하십시오.. 궁금하다면 "PGP passphrase"탭을 살펴보고 GPG를 최대로 조정하는 것이 좋습니다.

서명 및 확인

여러 번 암호화 된 이메일을 보내고 싶지 않지만 수신자가 보낸 사람이 본인임을 확신하기를 원합니다. 이를 위해 디지털 서명이 사용됩니다. GPG와 발신자의 공개 키를 사용하여 이메일을 확인하기 만하면됩니다.

우리가 본 것처럼 이메일을 암호화하기 위해 한 쌍의 키가 사용됩니다. 그들 중 하나는 비밀이고 다른 하나는 대중입니다. 전자 서명의 경우 내가 서명 한 이메일을받은 모든 사람들은이 이메일이 내가 작성한 것이며 이메일이 내 개인 키를 사용하여 서명했기 때문에 공개 키를 사용하여 이메일이 악의적으로 변경되지 않았 음을 확인할 수 있습니다..

이러한 이유로 암호화의 가장 큰 문제 중 하나는 발급자가 키 또는 디지털 서명의 경우 실제로 서명의 소유자라고 주장하는 사람에게 속해 있음을 매우 확신해야한다는 것입니다. . 결국 나는 "Monica Lewinsky"라고 주장하고 그녀의 이름을 내 디지털 서명에 넣을 수 있습니다. 이 문제를 해결하기 위해 공개 키 서명이 있습니다. 그래서, 누군가 내 공개 키에 서명하면 해당 키가 내 소유임을 확인합니다.. 즉, 그들은이 열쇠가 내 것임을 보증합니다. "신뢰의 웹"또는 "신뢰의 네트워크"인 Robert De Niro에 따르면 키의 상호 서명이 형성됩니다. 주제에 대한 자세한 내용은 다음을 방문하는 것이 좋습니다. http://www.rubin.ch/pgp/weboftrust.

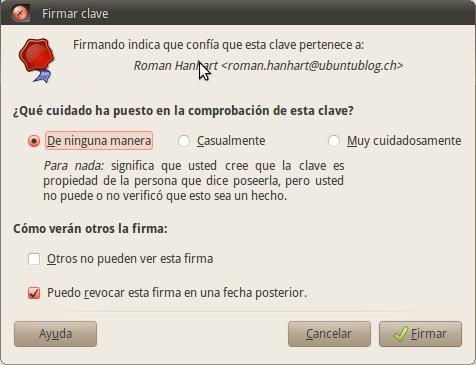

1) 신뢰할 수있는 키 또는 기타 수집 된 키 탭에서 서명하려는 키를 선택합니다.

2) 도구 모음에서 로그인 또는 파일> 서명을 선택합니다.

3) 키를 얼마나 철저하게 확인했는지 선택하고,

4) 서명이 귀하의 키 보증금에 해당해야하는지, 서명을 취소 할 수 있는지 표시합니다.

5) 서명을 클릭합니다.

GPG 및 Thunderbird

Thunderbird 및 Seamonkey 용 플러그인이 있습니다. Enigmail GPG를 사용하여 서명 및 / 또는 암호화 된 메시지를 쓰고받을 수 있습니다.

이 플러그인을 처음 실행하면 완료해야하는 일련의 양식이 나타납니다. GPG 사용 방법을 설명하는 가이드도 포함되어 있습니다.

GPG에 대한 자세한 내용은 다음을 읽어 보시기 바랍니다.

- GNUPG Mini 좋아요 : http://www.dewinter.com/gnupg_howto/spanish/index.html

- 암호 및 암호화 키 설명서에서 Ubuntu에 제공되는 도움말입니다. Seahorse> 도움말> 색인을 엽니 다.

- http://aplawrence.com/Basics/gpg.html

- http://commons.oreilly.com/wiki/index.php/Ubuntu_Hacks/Security#Encrypt_Your_Email_and_Important_Files

- http://ubuntuforums.org/showthread.php?t=680292

글쓰기를 통해 내 생각, 행성 및 디지털 교육 표준을 숙달 할 수 있습니다.

교실 웹 로그 상황에서 서로 아이디어를 공유

Lanphear 부인과 블로깅. 선물 가방은 구성 요소입니다

무엇보다도 그것이 새로운 것으로의 전환을 다루는 방법이 아니라는 것을 인정합니다.

또한 내 페이지를 방문하십시오. 여기를 클릭하세요

좋은 파블로! 내 브라우저인지 모르겠지만이 자습서의 텍스트가 잘립니다. 즉, 각 줄의 끝이 누락되었습니다. 도와 주셔서 감사합니다!

귀하의 튜토리얼은 매우 좋습니다! 잘 했어요, 도움을 찾고 있었어요! 너무 좋아 !!

pD : 의심이있는 사람들은 잘 읽습니다. 그 좋은 느낌 !!

데일 치도 맨 !!! ONDAAAAA 아주 좋은 TUTO

치! 예누 나의 cheleee b0las !! papahuevoo !! 무슨 ric000 frut000 papitoo !! l0ra pendej00s의 conxa!

Firefox에서는 좋아 보입니다 ...

좋은 기사! 매우 흥미로운. 오늘 밤 나는 더 많은 시간을 가지고 다시 읽어

고마운 친구 .. 베네수엘라에서 인사드립니다.

추정,

귀하의 훌륭한 작업과이 튜토리얼을 생성하기위한 절차의 컴파일을 공유 해주셔서 매우 감사합니다.

친애하는,

D.

부에노스 아이레스.

와! 아주 좋은 튜토리얼!

한 가지 의심이 있습니다. 키를 .asc 파일로 내보낼 때 공개 키와 개인 키를 모두 내보내나요? 나는 공개적인 것이 이미 온라인 상태이기 때문에 비공개적인 것을 잃어 버릴 두려움이 있지만, 비공개는 내가 알지 못하는 시스템 어딘가에 있습니다. 사본을 만들고 비밀 USB에 두 개의 키를 갖고 싶습니다. 또한 두 컴퓨터 간의 ID "동기화"를 원합니다.

내 의심을 명확히 해주거나 내 개인 키가 어디에 있는지 선언 해 주시면 (이미 ~ / .gnupg를 보았지만 그것이 무엇인지 모르겠습니다) 매우 감사 할 것입니다 🙂 이메일을 보낼 수 있다면 더 좋을 것입니다. 내 Disqus 프로필에서 찾아보세요.

안녕하십니까!

쟈드!

나는 이미 그것에 대해 알고 있다고 생각합니다. 나중에 테스트하겠습니다 ...

그래서 이제는 터미널로 개인 키와 공개 키를 구하는 방법을 알아야합니다. 왜냐하면 이제 Launchpad의 서버로 둘 다 전송했다고 생각하기 때문입니다! D : (내 키를 "내보내기"하는 텍스트를 그에게 보냈기 때문에 그렇게 말합니다. 두 키인 것 같습니다.)

답변 해 주셔서 감사합니다!

쟈드!

안녕

GnuPG는 특허가없는 알고리즘을 사용하지만 SMIME이 자유 소프트웨어가 아닌 알고리즘을 사용하는지 알고 싶습니다.

감사합니다

내가 이해 한 바에 따르면, s / mime은 "개방형 표준"이고 GNUPG (버전 2부터)는 s / mime을 지원합니다. 요컨대 GNUPG의 사람들이 그것을 통합한다면 그것은 그들의 알고리즘이 무료이고 표준이 개방되어 있기 때문에 문제없이 사용할 수 있기 때문이라고 생각합니다.

사실은 모르겠습니다. 어쨌든 업데이트 할 때라고 생각하지 않습니까? 건배! 폴.

06 년 12 월 2012 일 18:06에«Disqus»작성 :

… 여전히 지원 (LTS)이 있습니다… 😉… 어쨌든 감사합니다.

살루2.

10.04에 해마 버그가 있는지 아십니까?… 다른 버전에서는 완벽하지만 10.04에서는 키를 생성 할 때 오류가 발생합니다.

튜토리얼 조각! 다음은 하드웨어 기본 xD의 마지막 연습입니다.

감사합니다 Piter! 도움이되어 기쁩니다. 아이디어였습니다 ... 🙂

포옹! 폴.

나는 그것을 전혀 좋아하지 않는다 그것은 역겨운 !!!!!!!!!!!!!!!!!!!

또한 Swiftcoin을 사용하여 암호화 된 메일 인 FNIB 서비스를 사용할 수 있습니다.

http://www.youtube.com/watch?v=U3_pMGXlOMM

안녕하세요

아주 좋은 포스트

하지만 의심이 좀 있습니다 ...

나는 현재 maivelope에 있었지만 문제가 생겼습니다.

PGP를 사용하여 보낸 이메일을 해독 할 수 없습니다.

PGP를 사용하여 메시지를 보낸 연락처가 있지만 암호를 해독 할 수 없습니다. 오류 메시지가 표시됩니다. 이 메시지에 대한 개인 키를 찾을 수 없습니다. 필수 개인 키 ID : 187C3E990A964C30 또는 BDA0CFE6BF5E5C1C 이미 개인 키를 사용하여 메시지를 보내려고 했는데도 메시지가 나타납니다. 내가 뭘 잘못하고 있습니까?

휴대용 PGP로 전환했지만 암호가 무엇인지 모르겠습니다 ...

나는 maivelope가 나에게 물어 보거나 그것을 나타 내기 위해 무언가를 한 기억이 없습니다 ...

훌륭한 튜토리얼!

역겹다 고 말하는 사람은 무슨 일인지 몰라

안녕하세요.

드롭 다운을 암호화하기 위해 (오른쪽 버튼을 클릭하여) 파일 또는 폴더를 클릭 한 후 표시되지 않도록 암호화 된 것처럼 보이지만 그렇지 않습니다. lubuntu 16.04와 xubuntu 16.04 모두에서 나에게 발생합니다.

안녕하세요, 저는 "sudo aptitude install seahorse-plugins"라는 첫 번째 코드를 사용할 수 없습니다. "sudo : aptitude : command not found"라고 말합니다.

안녕하세요, Ubuntu 19.10에서 첫 번째 명령은 나를 받아들이지 않고이 패키지를 사용할 수 없지만 다른 패키지를 참조한다고 알려줍니다. 또한 seahorse-plugins 패키지가 없거나 이미 오래되었거나 다른 소스에서 구할 수 있다고 알려줍니다.

안부