며칠 전 로잔 연방 폴리 테크닉 스쿨 연구원 석방 그들이 확인한 매치 메이킹 방법의 취약점 표준을 충족하는 장치 Bluetooth 클래식 (Bluetooth BR / EDR).

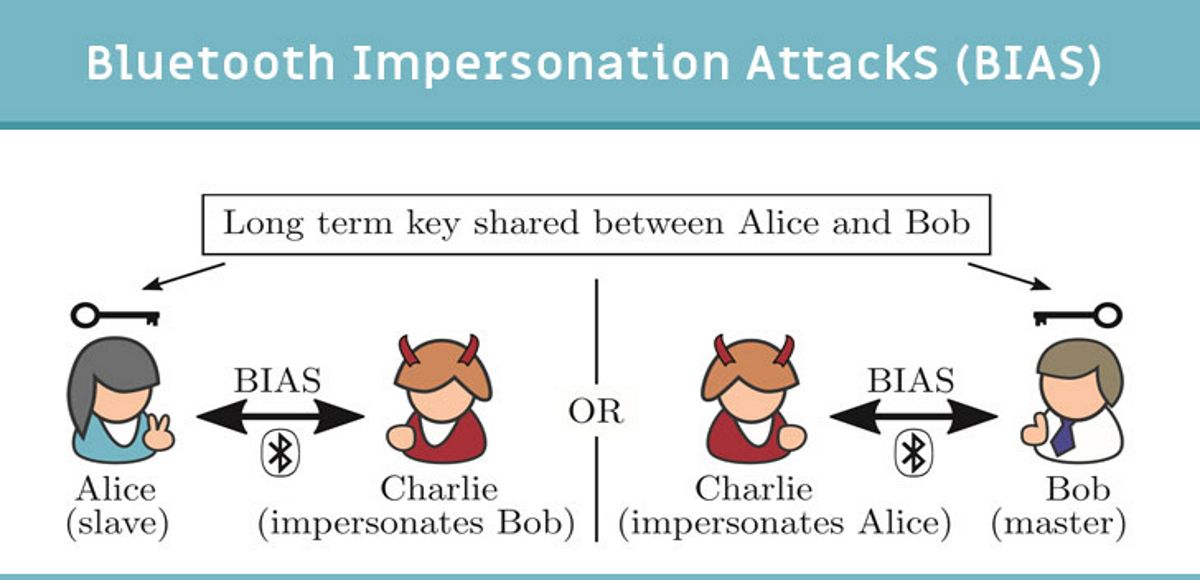

취약점은 코드 명 BIAS입니다. 그리고 문제 공격자가 장치 대신 가짜 장치의 연결을 구성 할 수 있습니다. 이전에 로그인 한 사용자로부터 장치의 초기 페어링 중에 생성 된 채널 키 (링크 키)를 모르고 인증 절차를 성공적으로 통과하고 각 연결에 대해 수동 확인 절차를 반복하지 않고 허용합니다.

방법의 본질은 연결할 때 보안 연결 모드를 지원하는 장치에 공격자는이 모드가 없음을 알리고 오래된 인증 방법을 사용하도록 되돌립니다. ( "상속"모드). "레거시"모드에서 공격자는 마스터-슬레이브 역할 변경을 시작하고 자신의 장치를 "마스터"로 표시하여 인증 절차를 이어받습니다. 그런 다음 공격자는 채널 키가 없어도 인증이 성공적으로 완료되었다는 알림을 보내고 장치는 자신을 다른쪽에 인증합니다.

Bluetooth 스푸핑 공격 (BIAS)은 이전에 두 장치 간의 연결을 설정하는 데 사용 된 보안 단순 페어링 방법 (레거시 보안 연결 또는 보안 연결)에 따라 두 가지 다른 방식으로 수행 될 수 있습니다. 보안 연결 방법을 사용하여 페어링 절차를 완료 한 경우 공격자는 더 이상 보안 연결을 지원하지 않는 이전에 페어링 된 원격 장치라고 주장하여 인증 보안을 약화시킬 수 있습니다.

그 후 공격자는 너무 짧은 암호화 키를 사용하여 성공할 수 있습니다. 1 바이트의 엔트로피 만 포함 개발 한 KNOB 공격 적용 이전에 동일한 연구원이 합법적 인 장치를 가장하여 암호화 된 Bluetooth 연결을 설정했습니다 (장치에 KNOB 공격에 대한 보호 기능이 있고 키 크기를 줄일 수없는 경우 공격자는 암호화 된 통신 채널을 설정할 수 없지만 호스트에 계속 인증됩니다).

성공적인 착취를 위해 취약성의, 공격자의 장치는 취약한 Bluetooth 장치와 공격자의 범위 내에 있어야합니다. 이전에 연결 한 원격 장치의 주소를 확인해야합니다.

연구원들은 제안 된 공격 방법을 구현하는 프로토 타입 툴킷을 발표하고 Linux 노트북과 CYW2 Bluetooth 카드를 사용하여 이전에 페어링 된 Pixel 920819 스마트 폰의 연결을 스푸핑하는 방법을 시연했습니다.

BIAS 방법은 다음과 같은 이유로 수행 될 수 있습니다. 보안 연결 설정 Bluetooth가 암호화되지 않았고 보안 연결 페어링 방법의 선택이 이미 설정된 페어링에 적용되지 않음, Legacy Secure Connections의 보안 연결 설정이 적용됨 상호 인증이 필요하지 않으며 Bluetooth 장치는베이스 밴드 검색 후 언제든지 역할 변경을 수행 할 수 있으며 보안 연결과 페어링 된 장치는 보안 연결을 설정하는 동안 레거시 보안 연결을 사용할 수 있습니다.

이 문제는 메모리 결함으로 인해 발생하며 여러 Bluetooth 스택에서 나타납니다. 블루투스 칩의 펌웨어, Intel, Broadcom, Cypress Semiconductor, Qualcomm, Apple 및 Samsung 포함 다양한 제조업체의 스마트 폰, 노트북, 단일 보드 컴퓨터 및 주변 장치에 사용되는 토큰입니다.

연구원들은 30 개의 기기를 테스트했습니다. (애플 아이폰 / 아이 패드 / 맥북, 삼성 갤럭시, LG, 모토로라, 필립스, 구글 픽셀 / 넥서스, 노키아, 레노버 씽크 패드, HP 프로 북, 라즈베리 파이 3B + 등), 제조사에 취약점 신고 지난 28 월. 어떤 제조업체가 솔루션과 함께 펌웨어 업데이트를 출시했는지는 아직 상세하지 않습니다.

이것을 감안할 때 조직 Bluetooth SIG Bluetooth 표준 개발 담당 Bluetooth Core 사양에 대한 업데이트 개발을 발표했습니다.. 새 버전은 마스터-슬레이브 역할 전환이 허용되는 경우를 명확하게 정의하고 "레거시"모드로 되돌릴 때 상호 인증을위한 필수 요구 사항이 있으며 연결 보호가 저하되지 않도록 암호화 유형을 확인하는 것이 좋습니다. 수평.