Prieš kelias dienas milžinišką skandalą internete sukėlė Donjono sukurtas leidinys (saugumo konsultacijos), kuriame iš esmės aptarė įvairius „Kaspersky Password Manager“ saugumo klausimus ypač savo slaptažodžių generatoriuje, nes jis parodė, kad žiaurios jėgos ataka gali nulaužti kiekvieną jo sugeneruotą slaptažodį.

Ir tai yra saugumo konsultantas Donjonas jis atrado tai Nuo 2019 m. Kovo iki 2020 m. Spalio „Kaspersky Password Manager“ sugeneruoti slaptažodžiai, kuriuos galima nulaužti per kelias sekundes. Įrankis naudojo pseudoatsitiktinių skaičių generatorių, kuris buvo išskirtinai netinkamas kriptografijos tikslams.

Mokslininkai atrado, kad slaptažodžių generatorius jis turėjo keletą problemų ir viena iš svarbiausių buvo ta, kad PRNG naudojo tik vieną entropijos šaltinį Trumpai tariant, sugeneruoti slaptažodžiai buvo pažeidžiami ir nebuvo visiškai saugūs.

„Prieš dvejus metus peržiūrėjome„ Kaspersky Password Manager “(KPM),„ Kaspersky “sukurtą slaptažodžių tvarkytuvę. „Kaspersky Password Manager“ yra produktas, saugiai saugantis slaptažodžius ir dokumentus šifruotame, slaptažodžiu apsaugotame seife. Šį seifą saugo pagrindinis slaptažodis. Taigi, kaip ir kiti slaptažodžių valdytojai, vartotojai turi prisiminti vieną slaptažodį, kad galėtų naudoti ir valdyti visus savo slaptažodžius. Produktą galima naudoti skirtingose operacinėse sistemose („Windows“, „MacOS“, „Android“, „iOS“, žiniatinklyje ...). Šifruotus duomenis galima automatiškai sinchronizuoti tarp visų jūsų įrenginių, visada apsaugant pagrindiniu slaptažodžiu.

„Pagrindinis KPM bruožas yra slaptažodžių valdymas. Pagrindinis slaptažodžių tvarkytuvų punktas yra tas, kad, skirtingai nei žmonės, šios priemonės sugeba sugeneruoti tvirtus, atsitiktinius slaptažodžius. Kad sugeneruotų tvirtus slaptažodžius, „Kaspersky Password Manager“ turi pasikliauti stiprių slaptažodžių generavimo mechanizmu “.

Į problemą jam buvo priskirtas indeksas CVE-2020-27020, kur galioja įspėjimas, kad „užpuolikui reikės žinoti papildomos informacijos (pavyzdžiui, slaptažodžio sugeneravimo laikas)“, faktas yra tas, kad „Kaspersky“ slaptažodžiai buvo aiškiai mažiau saugūs, nei žmonės manė.

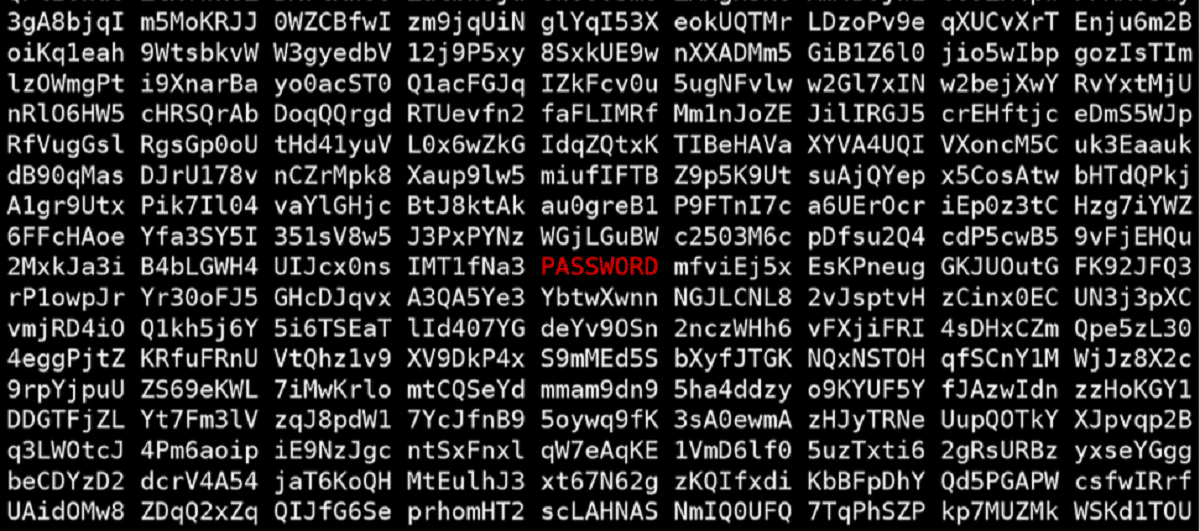

„Slaptažodžių generatorius, įtrauktas į„ Kaspersky Password Manager “, susidūrė su keliomis problemomis“, - antradienio įraše paaiškino „Dungeon“ tyrimų grupė. „Svarbiausia, kad jis kriptografijos tikslais naudojo netinkamą PRNG. Vienintelis jo entropijos šaltinis buvo dabartinis laikas. Bet kurį jūsų sukurtą slaptažodį galima žiauriai sugadinti per kelias sekundes. "

„Dungeon“ pabrėžia, kad didelė Kaspersky klaida buvo sistemos laikrodžio naudojimas per kelias sekundes kaip sėklos pseudoatsitiktinių skaičių generatoriuje.

„Tai reiškia, kad kiekvienas„ Kaspersky Password Manager “pavyzdys pasaulyje sugeneruos tą patį slaptažodį per nurodytą sekundę“, - sako Jean-Baptiste Bédrune. Anot jo, kiekvienas slaptažodis gali būti žiaurios jėgos išpuolio taikinys “. „Pavyzdžiui, nuo 315,619,200 iki 2010 m. Yra 2021 315,619,200 XNUMX sekundžių, taigi KPM galėtų sugeneruoti daugiausiai XNUMX XNUMX XNUMX slaptažodžių tam tikram simbolių rinkiniui. Žiaurios jėgos puolimas šiame sąraše trunka tik kelias minutes “.

Tyrėjai iš Požemis padarė išvadą:

„„ Kaspersky Password Manager “naudojo sudėtingą metodą savo slaptažodžiams generuoti. Šiuo metodu buvo siekiama sukurti sunkiai nulaužiamus slaptažodžius įprastų slaptažodžių įsilaužėliams. Tačiau toks metodas sumažina sugeneruotų slaptažodžių stiprumą, palyginti su specialiais įrankiais. Mes parodėme, kaip sugeneruoti tvirtus slaptažodžius, kaip pavyzdį naudojant „KeePass“: paprasti metodai, tokie kaip loterijos, yra saugūs, kai tik atsikratote „modulio šališkumo“ žiūrėdami į raidę nurodytoje simbolių srityje.

„Mes taip pat išanalizavome„ Kaspersky “PRNG ir parodėme, kad jis buvo labai silpnas. Jo vidinė struktūra - „Mersenne“ tornadas iš bibliotekos „Boost“ - nėra tinkamas kriptografinei medžiagai generuoti. Tačiau didžiausias trūkumas yra tas, kad šis PRNG buvo pasėtas dabartiniu laiku per kelias sekundes. Tai reiškia, kad kiekvieną slaptažodį, kurį sugeneruoja pažeidžiamos KPM versijos, galima žiauriai sugadinti per kelias minutes (arba per sekundę, jei žinote maždaug kartos laiką).

Kaspersky apie pažeidžiamumą buvo informuotas 2019 m. Birželio mėn., O taisymo versiją išleido tų pačių metų spalį. 2020 m. Spalio mėn. Vartotojai buvo informuoti, kad kai kuriuos slaptažodžius reikės atkurti, o „Kaspersky“ 27 m. Balandžio 2021 d. Paskelbė savo patarimą dėl saugumo:

„Visos viešosios„ Kaspersky Password Manager “versijos, atsakingos už šią problemą, dabar turi naują. Slaptažodžių generavimo logika ir slaptažodžio atnaujinimo perspėjimas tais atvejais, kai sugeneruotas slaptažodis tikriausiai nėra pakankamai stiprus “, - sako saugos įmonė

Fuente: https://donjon.ledger.com

Slaptažodžiai yra kaip spynos: nėra 100% saugių, tačiau kuo sudėtingesnis, tuo daugiau laiko ir pastangų reikia.

Gana neįtikėtina, bet kas neturi prieigos prie jos kompiuterio, net negali patekti pas mokytoją. Šiuo metu kiekvienas turi savo kompiuterį, nebent kažkieno draugas eina į jų namus ir atsitiktinai nustato, kad turi tą programą.

Jiems pasisekė, kad jie turėjo programos šaltinio kodą, kad galėtų suprasti, kaip jie buvo sukurti, jei jis buvo dvejetainis, pirmiausia jį reikia dekompiliuoti, o tai sunku, nedaugelis supranta bitų kalbą arba tiesiogiai grubia jėga nesuprasdamas kaip tai veikia.