Kitą dieną dirbau su kai kurių virtualių mašinų (VM, Virtuali mašina) ir man nutiko taip, kad neprisiminiau slaptažodis de Šaknis nei nuo kito vartotojo. Oi! Vargšas, kokia netvarka aš patyriau! !Ką aš padariau!? Kuriuo metu pakeičiau slaptažodį, kurio nepamenu? Tada kilo keletas minčių, kurių negaliu atgaminti, bet jūs galite įsivaizduoti ...

Ieškodama tinklaraštyje radau seną draugo įrašą gyvas punktas Keisti šakninį slaptažodį Debian / LMDE. Deja, man tai netiko, todėl pateikiamas kitas metodas.

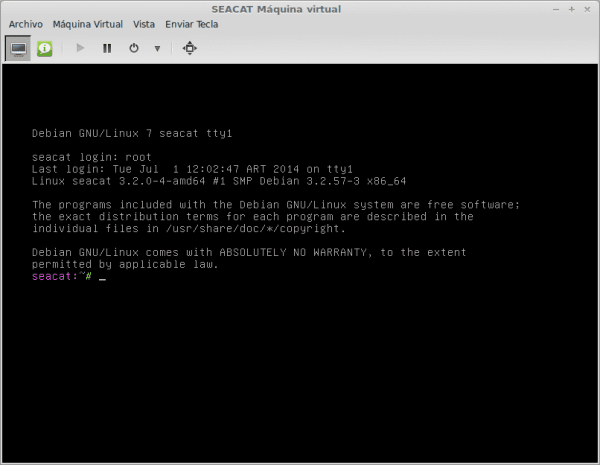

Na, faktas yra tas, kad jis neprisiminė slaptažodžio ir to, kurį buvo išsaugojęs KeePassX tai neveikė bet kuriam vartotojui. Taigi, atsisakęs išbandyti tūkstantį ir vieną raktą, kuris kilo mano galvoje, aš tiesiog pasiryžau atkurti slaptažodis de Šaknis nuo GRUB mano brangiajam debian.

Redaguoti GRUB parinktis

Procesas yra gana paprastas ir viskas, ko mums reikia, yra turėti GRUB įdiegta (jau nekalbant apie tai, kad mes turime turėti prieigą, norėdami pamatyti mašinos įkrovą, tiesa?). Mano atveju aš prisijungiau prie virt-vadybininkas (Aš turiu VM su KVM) ir perkrauniau mašiną, bet tai veikia ir tikroje mašinoje.

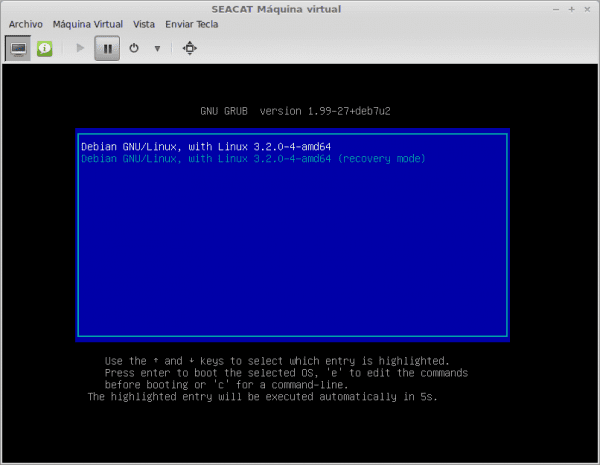

Kai GRUB pradėti turime redaguoti įkrovos parinktis paspausdami klavišą e.

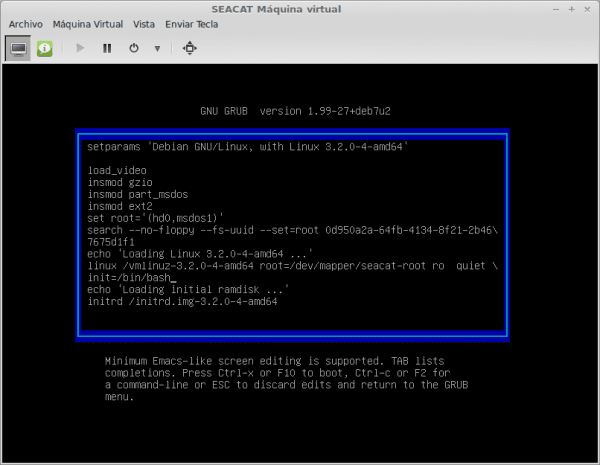

Dabar turime redaguoti sistemos paleidimo parinktis. Mes pereiname prie linijos, įkeliančios operacinės sistemos branduolį. Pradedama eilutė Linux:

echo 'Įkeliama Linux 3.2.0-4-amd64 ...' linux /vmlinuz-3.2.0-4-amd64 root = / dev / mapper / seacat-root ro quiet

Ir mes pridedame:

init=/bin/bash

Po žodžio tylus. Linija turėtų būti:

linux /vmlinuz-3.2.0-4-amd64 root=/dev/mapper/seacat-root ro quiet init=/bin/bash

Kai tai bus redaguota, mes tiesiog turėsime paleisti mašiną. Kaip sakoma paveikslėlyje, su "Ctrl"+x o F10 paleidžiame sistemą šiomis galimybėmis.

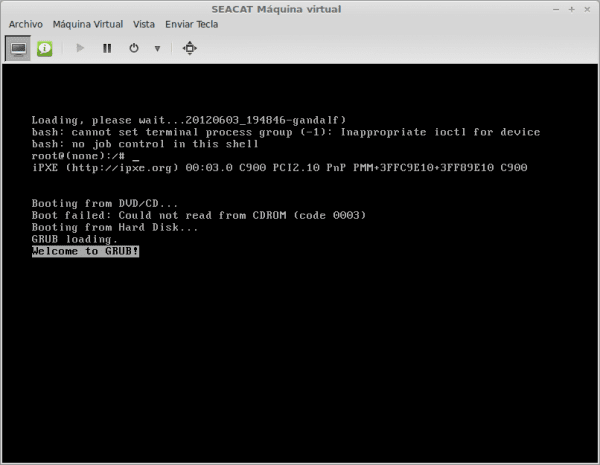

Tai grąžins apvalkalą ir galėsime redaguoti failą / etc / shadow.

Pašalinti pagrindinį slaptažodį

Ketvirtoje vaizdo eilutėje raginimas rodomas taip:

root@(none):/#

Pirmas dalykas, kurį turime padaryti, yra grįžti atgal Failų sistema kad jis turėtų rašymo teises. Tam mes vykdome:

root@(none):/# mount -o remount rw /

Dabar taip, mes galime tęsti redagavimą nanotechnologijų byla / etc / shadow.

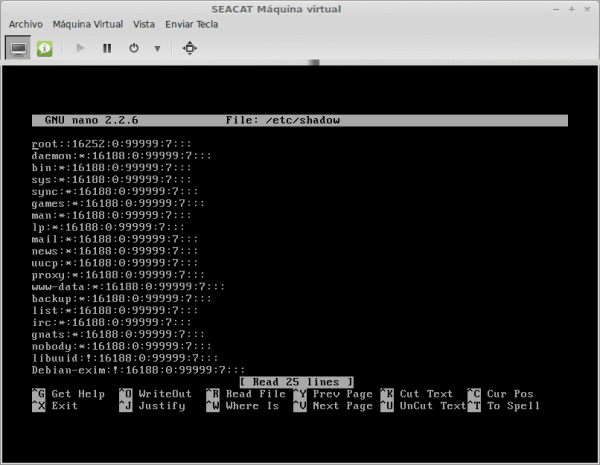

Failas / etc / shadow pirmoje eilutėje turite informaciją šaknis. Kiekvienai eilutei turime laukų rinkinį, kurį skiria du taškai (:).

Pirmasis laukas atitinka vartotojo vardą, antrasis laukas yra maišas, atitinkantis slaptažodis. Ką turime padaryti, tai ištrinti visus simbolius, kad jie būtų be slaptažodis de šaknis. Kaip matyti paveikslėlyje:

Failą išsaugome su "Ctrl"+o ir mes palikome nano su "Ctrl"+x. Dabar mes turime tik paleisti mašiną iš naujo. Kai sistema paprašo prisijungti, galime įvesti kaip šaknis be jokio įėjimo slaptažodis.

Paleidus sistemą, mes įveskite kaip šaknis ir dabar mes galime bėgti passwd ir mes nustatėme naują slaptažodis de šaknis:

# passwd

Tikiuosi, kad tai pasitarnavo!

Tai yra vienas iš tų daiktų, kuriuos turite turėti po ranka, nes įvykus katastrofai. Tai anksčiau ar vėliau atsitiks!

Aš tai išsprendžiau labai panašiai, bet nereikėjo liesti šešėlių. Savo tinklaraštyje pasakoju, kaip aš tai padariau.

http://unbrutocondebian.blogspot.com.es/2014/03/restablecer-la-contrasena-de-root.html

Sveiki, LITOS, aš esu megafanas iš jūsų dienoraščio !!!!

Labai geras tuto. Man patiko, kaip jūs iš naujo nustatėte šakninį slaptažodį.

Tai siaubingas saugumo pažeidimas !!! ... jei tai veikia.

Kaip tai padaryti, kad to išvengtumėte? Ar turite idėjų?

Tai nėra saugos gedimas, tai yra būdas atkurti sistemą nuo rimtos problemos, pvz., Pamiršti administratoriaus slaptažodį.

Dėl šios priežasties CPD turi ribotą prieigą, kad išvengtumėte triukšmo su „grub“. Bet jei numatote, kad to nepakanka arba negalima apriboti prieigos, turite apsaugoti grub

https://blog.desdelinux.net/como-proteger-grub-con-una-contrasena-linux/

Atsipalaiduok, gyvenime niekas nėra tikra! Tereikia viską žinoti, atnaujinti, stebėti! 🙂

Sutinku su partneriu, tai visiems leidžia prieiti prie mūsų kompiuterio, rimtai, tiesa?

Saugumo trūkumas? Tarsi pasakytum tą variantą Atstatyti slaptažodį jūsų el. paštas buvo pavojingas.

sekdami klasikinį skaidymą ir užšifruodami kai kuriuos skaidinius / aplankus asmenine informacija, atskirdami / root / home / usr / var / boot ir tiek daug prijungimo taškų, kad dabar jie yra viename skaidinyje.

Sveikinimai kolegos, labai geras tinklaraštis ir labai geras vadovas, norėjau paaiškinti, kad šio žingsnio šaknis @ (nėra): / # mount -o remount rw / nėra būtinas sistemose, pagrįstose debianu, ir daugelyje sistemų, pagrįstų „Red Hat“, ir tik keli Šiam žingsniui reikalingi „Dentos“, kurių pagrindas yra „Gentoo“, atlikę aprašytus veiksmus, tiesiog paleiskite „passwd“, kad patektumėte į sistemą be pagrindinio slaptažodžio.

Labai gera pamoka, kaip sakoma aukščiau, įvykus nelaimei, baigiasi, tačiau to beveik visada išvengiama tinkamai valdant pokyčius.

Ačiū už dalinimąsi.

Sveikinimai.

prie mėgstamiausių ar žymių = D

Taigi, jei kas nors nori pasiekti mano kompiuterį, jis tiesiog turi jį paleisti iš naujo, pasiekti „grub“, „smuikuoti“ ir „voila“.

Taip, nebent slaptažodžiu apsaugote „Grub“, kurį galima padaryti saugiai.

Neišsigąskite, jei blogasis vaikinas filme turi fizinę prieigą prie kompiuterio ir kažką žino, neišvengiamai jis pasieks savo tikslus.

Šis „grub“ metodas leidžia šiek tiek lengviau atlikti tai, ką visada galite užfiksuoti iš „live-cd / dvd“.

Bet jei vartotojas, kuriam priklauso kompiuteris, pakeis šakninį slaptažodį, jis supras, kodėl nebegalės įvesti.

Tai būtų kažkas, kas užsidegtų iš „live-cd / dvd“ ir padarytų „/ etc / shadow“ failo kopiją „pendrive“, kad galėtų smagiai praleisti laiką su john-the-rupper savo kompiuteryje. Tai būtų prisukta, nes nežinotum jūsų root ir vartotojo slaptažodžiai buvo nulaužti.

Compa labai ačiū, tai man labai padėjo

Sveiki, iš to, ką matau, jūs manote, kad visi, kurie skaito jūsų pamoką, turi būti bent jau pažengę valdant „Linux“, bet ką daryti, jei jis nėra !!!!! Taigi man įdomu, kas yra tas nano ir kaip jį atidaryti, su kokia komanda ir kur tą komandą pateikti? / Etc / shadow failas, kur yra tas failas ir kaip patekti į tą aplanką, kad galėčiau padaryti tai, ką sako ši mokymo programa. „EYE“ Aš nekritikuoju pamokos, priešingai, ji yra labai gera, puiki, bet jūs turite pagalvoti ir apie tuos, kurie daug neišmano (aš įtraukiu save) apie komandų valdymą „Linux“. Aš paaiškinu, maniau, kad nano rašymas atvers redaktorių ir tai padarė, bet tada aš nežinojau, kaip patekti į / etc / shadow esant nano. Atleiskite likusius vartotojus, bet ne visi esame ekspertai, daugelis iš mūsų yra tik entuziastingi besimokantieji ... daugiau informacijos ... ačiū ...

puiku šiandien kažkas panašaus nutiko man ir aš žinojau, kad per grub tai daroma ir patikėk manimi kelis kartus aš tai padariau, bet daug sudėtingiau

Šioje pamokoje jis tai paaiškina labai paprastai, jei įmanoma, pritaikysiu šią savaitę

ačiū už indėlį tūkstantis sveikinimų

BUE - NÍ - TAIP - MO.

Tai išgelbėjo mane iš naujo suformatuoti „Debian“.

Tai galioja ir „Debian 8“, su kuriuo aš jį išbandžiau.

Muchísimas Gracias.

Man tai neveikė, aš vis dar turiu tą pačią problemą, aš nežinau, ar aš turiu pamatyti faktą, kad aš įdiegiu debianą grafiniu režimu „virtualbox“, norėčiau, kad jūs man padėtumėte: /,

Puiku! Buvau suformatavęs užrašą su debian 8, ir jis mane pasiekė, kai pamiršau leidimą. Sutinku, kad tai nėra „nesėkmė“, bet kuriuo atveju manau, kad jų siūlomos apsaugos sistemos yra labai stiprios. Kalbant apie vartotoją, kuris abejoja, užuot sakęs „jūs manote, kad mes visi esame ekspertai“, aš tiesiog galėčiau pateikti abejones be išankstinių nusistatymų ;-D.

Labai ačiū, kad dalinatės!

ps: Aš turėjau atlikti montavimo žingsnį, buvau redagavęs savo šuniuko „Linux“ leidimą, hehe, bet vis tiek turėjau įvesti „grub“ parinktis, kad pritaikyčiau „passwd“ (jokiu būdu!)

Sveiki, pirmiausia, labai ačiū už indėlį, tai tik tai, ko man reikėjo, kad nebūtų įdiegta iš naujo „Debian 8“, bet turiu rimtesnę problemą ir kad kai aš atlieku visą procesą ir paleidžiu „bash“ režimu, OS neveikia klaviatūra ... taip pat jo neaptinka, taip pat neveikia klaviatūros lemputės ar nieko, todėl negaliu nieko pakeisti iš „bash root“ režimo.

PS: ko verta, turėjau panašią problemą, kai įdiegiau „debian“, įdiegiau „grub“ įkrovos įrankį kitame nepriklausomame skaidinyje ir „debian“ kitame skaidinyje, tai jau patyriau anksčiau su kitomis sistemomis ir tai visada veikė man, šiuo atveju su „debian“ ne , ir esque, kai debianas pradėjo tik įdiegti, grafinė sąsaja neveikė klaviatūra ar pele, tik tada, kai turite įvesti slaptažodį, kad pradėtumėte sesiją.

IŠ ANKSTO AČIŪ, KAD PADĖTUME KITIEMS, PASveikinimais.

Labai ačiū už indėlį. Greitas ir efektyvus sprendimas 😉

Ačiū! Tu mane išgelbėjai! ; D

sveiki visi, kuriems man reikia pagalbos, aš padariau visą procesą, kur turėjau parašyti r mount -o remount rw / ir iš ten atsiranda keletas raidžių, jie greitai praeina, bet jis nepasiekia r mount -o remount rw ekrano / ką aš turiu daryti?

Labai ačiū už šią pamoką, ji man tikrai buvo labai naudinga, debian 9 neleido man įeiti kaip root vartotojui ir tai buvo išspręsta, dar kartą ačiū.

Tobulinkite „Tuto“ labai gerai, kad esate capo!

Hey.

Bandžiau taikyti šį metodą, bet jis man netiko.

Problema ta, kad, nors mes galime redaguoti „šešėlinį“ failą, negalime jo išsaugoti. Redagavus be privilegijų, jis atidaromas tik skaitymo režimu.

Sveikinimai.

[quote] Pirmas dalykas, kurį turime padaryti, yra perstatyti failų sistemą taip, kad ji turėtų rašymo teises. Tam mes vykdome:

root @ (none): / # mount -o perstatyti rw / [quote]

Manau, kad dėl to jūs turite grįžti atgal.

Manau, kad prisimenu, kad „W“ taip pat buvo būdas pasiekti vartotojus ir modifikuoti ar pašalinti slaptažodį per „livecd“.

Žingsnis palikti mano padėką, jei reikia. Išvedei mane iš didelės bėdos. Aš patikrinau kitus tinklaraščius ir šis sprendimas buvo išsamiausias ir geriausiai paaiškintas.