Tiems, kurie nežino „Canonical“, tai yra Jungtinėje Karalystėje įsteigta įmonė, įkurta ir finansuojama Pietų Afrikos kilmės Marko Shuttlewortho. Bendrovė yra atsakinga už kompiuterių programinės įrangos kūrimą ir į tai orientuotų paslaugų rinką Ubuntu, operacinę sistemą „Gnu / Linux“ ir programos, pagrįstos nemokama programine įranga.

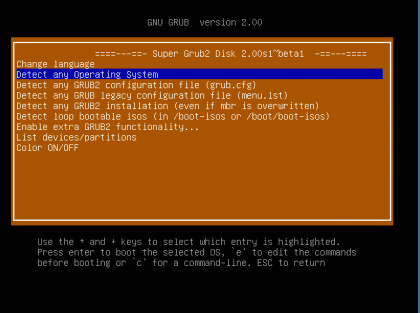

GRUB arba „GRand Unified Bootloader“Galime sakyti, kad jis naudojamas paleisti vieną ar kelias to paties kompiuterio operacines sistemas, tai yra tai, kas žinoma kaip įkrovos tvarkyklė, visiškai atviras šaltinis.

Dabar kalbėsime apie Nulinės dienos pažeidžiamumas GRUB2. Tai pirmą kartą nustatė Ismaelis Ripollas ir Hectoras Marco, du kūrėjai iš Valensijos universiteto Ispanijoje. Iš esmės tai yra netinkamas ištrynimo rakto naudojimas, kai įkrovos konfigūracija yra įdiegta slaptažodžio sauga. Tai neteisingas klaviatūros derinių naudojimas, kai paspaudus bet kurį klavišą galima apeiti slaptažodžio įrašą. Ši problema yra lokalizuota paketuose prieš srovę ir akivaizdu, kad jie kompiuteryje saugomą informaciją daro labai pažeidžiamą.

Tuo atveju, kai „Ubuntu“, kelios versijos pateikia šį pažeidžiamumo trūkumą, kaip ir daugelis juo paremtų paskirstymų.

Tarp paveiktų „Ubuntu“ versijų turime:

- Ubuntu 15.10

- Ubuntu 15.04

- 14.04 Ubuntu LTS

- 12.04 Ubuntu LTS

Problemą galima pašalinti atnaujinant sistemą šių paketų versijose:

- „Ubuntu 15.10“: „grub2-common“ 2.02 ~ beta2-29ubuntu0.2

- „Ubuntu 15.04“: „grub2-common“ 2.02 ~ beta2-22ubuntu1.4

- „Ubuntu 14.04 LTS“: „grub2-common“ 2.02 ~ beta2-9ubuntu1.6

- „Ubuntu 12.04 LTS“: „grub2-common“ 1.99

Po atnaujinimo būtina iš naujo paleisti kompiuterį, kad būtų atlikti visi reikalingi pakeitimai.

Atminkite, kad šį pažeidžiamumą galima naudoti norint apeiti GRUB slaptažodį, todėl rekomenduojama atlikti naujinimą, kad būtumėte saugūs.

Skirtingai nei „Windows“ ir „OS x“, kur šios klaidos taisomos per kelerius metus [http://www.cnnexpansion.com/tecnologia/2015/02/12/microsoft-corrige-falla-critica-en-windows-15-anos -after], GNU / Linux pažeidžiamumai pašalinami per kelias minutes ar valandas (jie ją pašalino tik atradę pažeidžiamumą)

Panašu, kad jūs net neskaitėte savo nuorodos.

Pažeidžiamumas buvo maždaug 15 metų, tačiau buvo atrastas prieš metus.

„Linux“ sistemoje dešimtmečius taip pat buvo paslėptų pažeidžiamumų, nors pamokslai užtikrino, kad pažeidžiamumai būtų atrasti greičiau arba nedelsiant, nes šaltinis buvo atviras.

Kai tik buvo pranešta apie pažeidžiamumą, „Microsoft“ pradėjo ieškoti sprendimo, kuris pasirodė lėtai dėl saugaus ir efektyvaus sprendimo ir bandymų sudėtingumo, ir nebuvo skubos, nes užpuolikai apie tai nežinojo.

Tai, kad kažkas yra greitai ištaisytas, reiškia tik tai, kad pataisos atlikimas nebuvo sudėtingas arba kad atleidus bet kokius kodo pakeitimus QA netaikomas, nieko daugiau.

Bet kanoninis nieko neatrado ... .. Tai tik daro įtaką jų distrosams, nieko kito

Kas kaip?

Prašau ištaisyti šį pavadinimą, nes tai yra didžiulis melas ... melas naujienų fakte ir melas straipsnio turinyje ...

GRUB buvo aptiktas pažeidžiamumas, tačiau „Canonical“ neturėjo nieko bendro. Šis pažeidžiamumas veikia bet kokį „Linux“ tipo platinimą, ne tik „Ubuntu“.

Kalbant apie foną, toks pažeidžiamumas nėra toks pavojingas, nes slaptažodžio naudojimas GRUB yra toks pat saugus, kaip ir slaptažodžio naudojimas BIOS. Jei vartotojas nori saugumo, akivaizdu, kad jis turės vartotojo slaptažodį ir disko šifravimą (tuo atveju, jei užpuolikas turi prieigą prie įrenginio).

Tai netaps daugiau nei anekdotu.

saludos

Tai nėra taip paprasta, kaip norisi tikėti.

Čia jie šiek tiek paaiškina, kodėl slaptažodis yra svarbus GRUB ir ar jis neišsprendžiamas vartotojo slaptažodžiu ar šifruojant dalykus.

https://blog.desdelinux.net/como-proteger-grub-con-una-contrasena-linux/

Be abejo

Kai kas nors atsitinka sistemoje „Linux“, pirmiausia tai nuvertinama, o tada pamirštama.

PS: ar jie sugriežtino cenzūrą? desdelinux kad siunčiant komentarai nebepasirodo?

ką?. Perskaitėte įrašą, kad jūsų citatos ... nieko nesako apie disko šifravimą ar vartotojo slaptažodį, tik paaiškina, kam jis skirtas ir kaip slaptažodis naudojamas GRUB2 ... Taip pat patvirtina, kad turite turėti prieigą prie įrenginys, skirtas pažeisti komandos saugumą (yra daug kitų efektyvesnių būdų nei per GRUB ...)

Nesvarbu, kiek jūs prieinate kaip administratorius per GRUB, jei turite gerai įtvirtintus skaidinių, vartotojo raktų ir LUKS šifravimo leidimus (be kita ko), jie nepasieks jūsų duomenų (jei, žinoma, turi prieigą prie jūsų įrenginio).

Todėl vis tiek nematau prasmės. (Nebent pasitikite tik GRUB slaptažodžiu, kad apsaugotumėte savo duomenis).

Savo nauju atsakymu jūs patvirtinate, kad nematote problemos prasmės, nes liekate paprastas ir net neįsivaizduojate paprastų galimybių iš tos spragos.

Aš, žinoma, perskaičiau, bet supratau ir tai.

O gal tai yra tai, kad aš galiu suvokti bet kokio atotrūkio padarinius ir mastą.

Atotrūkis, kurio neturėtų būti, spraga saugumo mechanizme, kuris buvo dėl kažko.

Perskaitę nuorodą sužinosite, kad kadangi šis saugumo prisijungimas yra praleidžiamas, galima prieiti prie sistemos kaip root, o tai nėra jūsų super vartotojo slaptažodis. Ir jei ką nors žinote apie tai, ką galvojate, neturėčiau paaiškinti, kad prisijungus kaip root būtų galima peržiūrėti ar redaguoti slaptažodžių maišos, redaguoti vartotojus, modifikuoti sistemą, kad būtų galima įkelti ar pakeisti procesus, kurie stebi visą vartotojo veiklą. kai jis yra patvirtintas, tai gali būti nuo slaptažodžių gaudymo iki iššifruotų duomenų paėmimo ir visų tų „namų“ siuntimo; be tūkstančių kitų dalykų, galinčių atsirasti užpuolikui, turinčiam daugiau žinių nei tokiems žmonėms kaip jūs, kurie gyvena pasitenkinimo, melagingo saugumo burbulais ir „jiems niekada nepavyks, jei turite gerai nusistovėjusią bla bla bla“.

Tai, kad tu negali galvoti apie dalykus, dar nereiškia, kad tu negali nieko padaryti.

Nesvarbu ir tai, kad yra daug „efektyvesnių“ metodų, problema ta, kad dabar yra dar vienas metodas, kurio neturėtų būti dėl pažeidžiamumo.

Ir tai yra labai prieinamas ir lengvas metodas, kurį vertina pažeidžiamumą vertinantys žmonės.

Jums nebereikia „Livecds“, USB, atrakinti BIOS, atidaryti dėžes, pašalinti kietuosius diskus, dėti išorinius diskus ir pan .; tiesiog atsistokite priešais klaviatūrą ir paspauskite VIENĄ mygtuką.

Nesijaudinkite, kad rytoj, kai bus žinia, kad šiandien jūsų super LUKS turi pažeidžiamumą, tokie žmonės kaip jūs išeis sakyti, kad „tikras rimtas škotas“ nepasitiki disko šifravimu, bet kitais dalykais (pavyzdžiui, net GRUB).

Žinoma …. dažnai antraštė: „„ Canonical “atranda GRUB2 pažeidžiamumą“. O koks būdas rašyti naujienas. Su šia naujiena galiausiai atrodys, kad „Canonical“ / „Ubuntu“ yra vieninteliai dalykai, atliekantys nemokamą programinę įrangą. Colinas Watsonas prižiūri „Debian“ paketą ir jau įkėlė jį į „Ubuntu“, kaip nurodyta paketo versijoje. Taip pat nėra komentarų, kaip suveikia pažeidžiamumas, ty 28 kartus paspaudus grįžimo klavišą.

Sveikinimai.

Man smerktina tai, kad komentuojama ir, beje, vėl ir vėl, kad pažeidžiamumas atsirado dėl „netinkamo klaviatūros naudojimo“. Tai skamba taip: „jie laiko„ iPhone “neteisingai“.

Ne, pažeidžiamumą sukelia netinkamas programavimas, kaip visada, laikotarpis. Nepateisinama, kad paspaudus klavišą X, praleidžiamas saugos prisijungimas.

Kokia antraštė, jie taip pat pasakys, kad nors „grub“ pradėjo klaidą, buvo rasta paspaudus „e“, aš taip pat bandžiau „Linux mint“ ir niekas nevyksta tik „ubuntu“.

PS: pirmiausia jie turi užeiti į mano namus, kad galėtų naudoti tą pažeidžiamumą. Pirma, aš pašalinu mėtą ir įdiegiu „Ubuntu“.

Jūsų rašyba palieka daug norimų rezultatų

Vietos pažeidžiamumas yra pažeidžiamumas.

Darbo stotyse, įmonėse ir kitose kritinėse aplinkose jie nebus linksmi dėl šio pažeidžiamumo ir juo labiau naudodamiesi „saugia linux“. Bet aš žaidžiu gerai, nes jie neįeina į tavo namus.

El taip pat yra rizika, kurią reikia užblokuoti. Nežinau, ar žinojai.

Hahaha Paco22, kaip gini šį pažeidžiamumą ...

Patikėkite, kad rimtoje įmonėje yra daugybė saugos protokolų, kuriais siekiama a) pasiekti fizinį įrenginį b) apsaugoti prieigą prie duomenų.

Ir jei jūsų interesas vis dar yra GRUB, lengviau jį užblokuoti, kad neturėtumėte prieigos ...

@Hugo

Neabejotina, kad „tikras rimtas škotas“ naudotųsi kitais saugumo protokolais, bet tai yra vienas iš tų protokolų ir tai nepavyksta. Beje, nepavykus, tai gali pakenkti likusiems, kaip ir jūsų minėtiems, prisiekdami, kad jie yra maksimali garantija.

Šiam pažeidžiamumui man nereikia jo ginti, nes jį atrado ir kvalifikavo specialistai, kurie išmano apie saugumą, o „wannabes“ nuvertėjimai supranta, kad naudojant „distro“ jie žino daug.

Suprantu, kad jiems skaudu, kad po truputį tas „saugaus„ linux “mitas yra griaunamas, net ir paspaudus vieną klavišą.

Paprastai jie niekada nesikeičia, visada būna vienodi, kad sumažintų „superlinux“ trūkumus.

žmogus gyvena ne tik „Ubuntu“