SSH mokymasis: geroji praktika, kurią reikia atlikti naudojant SSH serverį

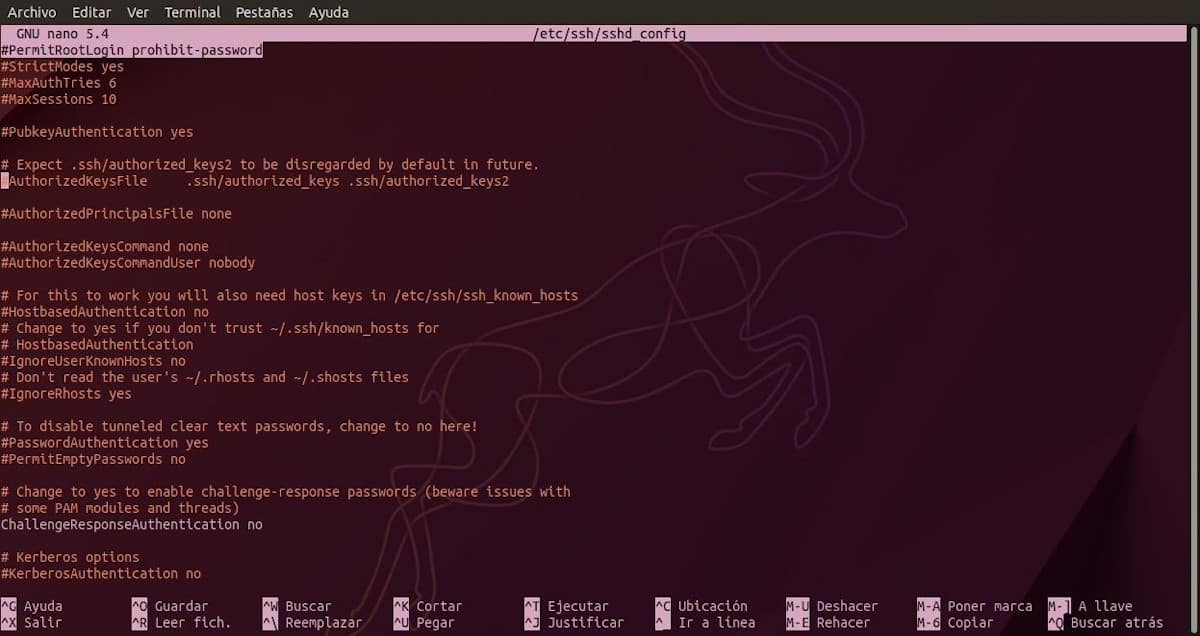

Šioje dabartyje šeštas ir paskutinis įrašas, iš mūsų įrašų serijos Mokymasis SSH mes praktiškai aptarsime konfigūraciją ir naudojimą punkte nurodytas parinktis OpenSSH konfigūracijos failas kurie tvarkomi šone ssh serveris, tai yra failas „SSHD konfigūracija“ (sshd_config). Apie ką mes kalbėjome ankstesnėje dalyje.

Taip, kad galėtume trumpai, paprastai ir tiesiogiai žinoti kai kuriuos iš geriausia geroji praktika (rekomendacijos ir patarimai), kada nustatyti SSH serverįtiek namuose, tiek biure.

Mokymasis SSH: SSHD konfigūracijos failo parinktys ir parametrai

Ir prieš pradedant šios dienos temą – apie geriausius „Geroji praktika, taikytina SSH serverio konfigūracijoms“, paliksime keletą nuorodų į susijusius leidinius, kad galėtumėte perskaityti vėliau:

Geroji praktika SSH serveryje

Kokia geroji praktika taikoma konfigūruojant SSH serverį?

Toliau ir remiantis parinktimis bei parametrais del SSHD konfigūracijos failas (sshd_config), anksčiau matytas ankstesniame įraše, tai būtų keletas geriausia geroji praktika atlikti dėl minėto failo konfigūracijos, į apsidrausti mūsų geriausi nuotoliniai ryšiai, gaunami ir išeinantys, nurodytame SSH serveryje:

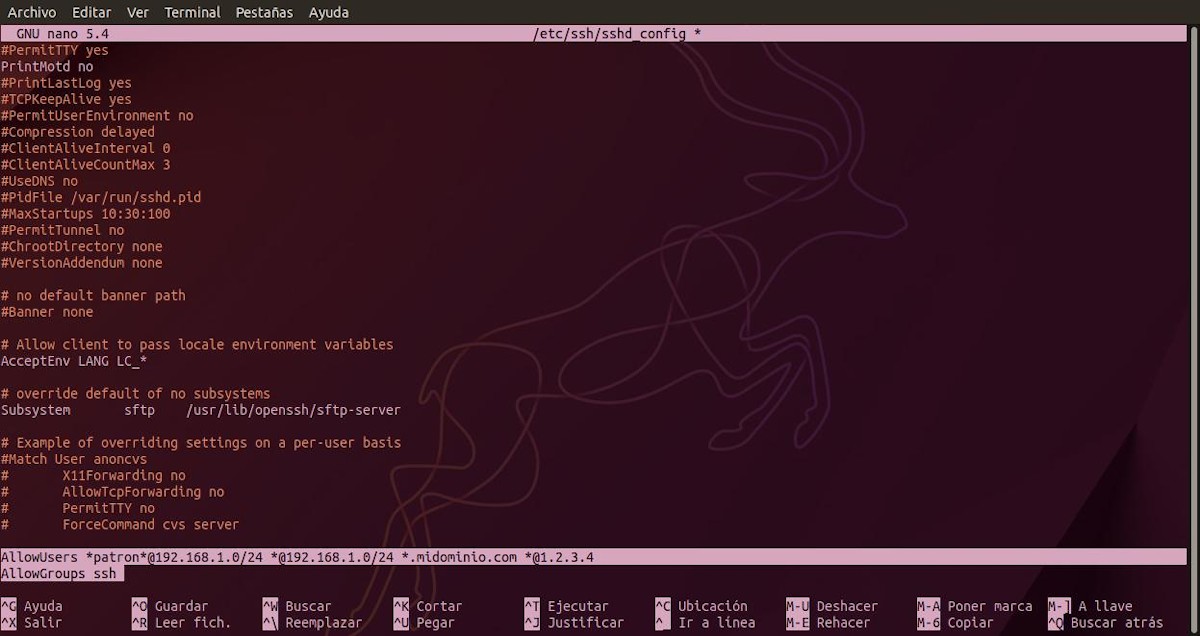

Nurodykite vartotojus, kurie gali prisijungti prie SSH naudodami parinktį „AllowUsers“

Kadangi ši parinktis ar parametras paprastai nėra įtrauktas į minėtą failą pagal numatytuosius nustatymus, jį galima įterpti jo pabaigoje. Pasinaudojus a vartotojo vardo šablonų sąrašas, atskirti tarpais. Taigi, jei nurodyta, prisijungimas, tada naudotojo vardo ir pagrindinio kompiuterio vardo atitiktyse, kurios atitinka vieną iš sukonfigūruotų šablonų, bus leidžiama tik ta pati.

Pavyzdžiui, kaip matyti toliau:

AllowUsers *patron*@192.168.1.0/24 *@192.168.1.0/24 *.midominio.com *@1.2.3.4

AllowGroups ssh

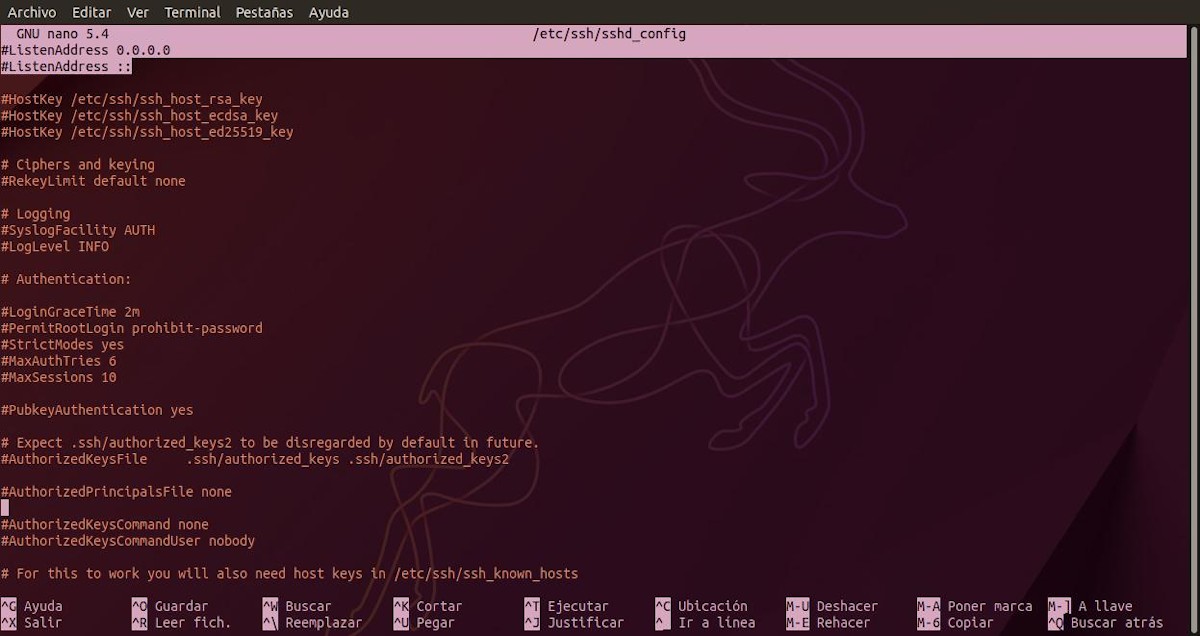

Nurodykite SSH, kurios vietinio tinklo sąsajos klausytis, naudodami parinktį ListenAddress

Norėdami tai padaryti, turite įjungti (atšaukti komentarą). pasirinkimas KlausytiAdresas, kuris kilęs iše numatytasis su reikšmė "0.0.0.0", bet jis iš tikrųjų veikia VISAS režimasty klausytis visose galimose tinklo sąsajose. Todėl tada minėta reikšmė turi būti nustatyta taip, kad būtų nurodyta, kuri ar vietiniai IP adresai juos naudos sshd programa, kad išklausytų ryšio užklausas.

Pavyzdžiui, kaip matyti toliau:

ListenAddress 129.168.2.1 192.168.1.*

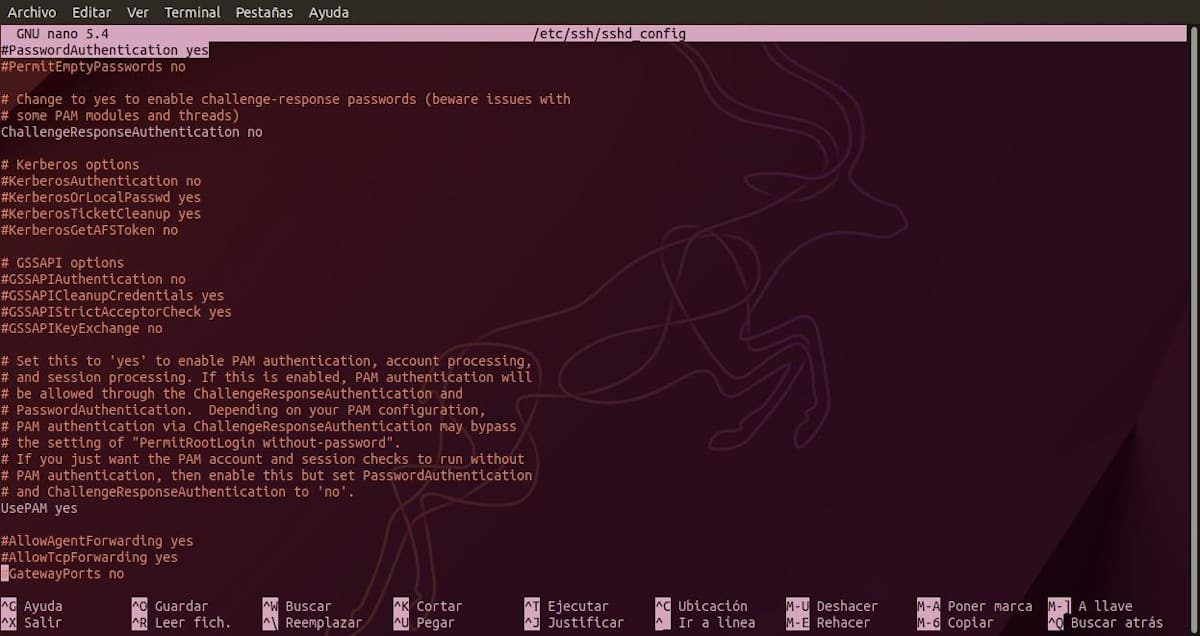

Nustatykite SSH prisijungimą naudodami raktus naudodami parinktį Slaptažodžio autentifikavimas

Norėdami tai padaryti, turite įjungti (atšaukti komentarą). pasirinkimas Slaptažodžio autentifikavimas, kuris kilęs iše numatytasis su taip vertė. Tada nustatykite šią vertę kaip "Nereikia", kad būtų reikalaujama naudoti viešuosius ir privačius raktus, kad būtų suteiktas prieigos prie konkretaus įrenginio leidimas. Pasiekti, kad tik nuotoliniai vartotojai galėtų įeiti iš anksčiau įgalioto kompiuterio ar kompiuterių. Pavyzdžiui, kaip matyti toliau:

PasswordAuthentication no

ChallengeResponseAuthentication no

UsePAM no

PubkeyAuthentication yes

Išjunkite root prisijungimą per SSH naudodami parinktį „PermitRootLogin“

Norėdami tai padaryti, turite įjungti (atšaukti komentarą). PermitRootLogin parinktis, kuris kilęs iše numatytasis su "uždrausti-slaptažodis" reikšmė. Tačiau jei norima, kad visa root naudotojui neleidžiama pradėti SSH seanso, reikia nustatyti reikšmę "Nereikia". Pavyzdžiui, kaip matyti toliau:

PermitRootLogin no

Pakeiskite numatytąjį SSH prievadą naudodami prievado parinktį

Norėdami tai padaryti, turite įjungti (atšaukti komentarą). uosto parinktis, kuris pagal numatytuosius nustatymus pateikiamas kartu su vertė "22". Nepaisant to, labai svarbu pakeisti minėtą prievadą į bet kurį kitą prieinamą prievadą, kad būtų sumažinta ir išvengta atakų, rankiniu būdu ar žiaurios jėgos, galimų per minėtą gerai žinomą prievadą, skaičiaus. Svarbu įsitikinti, kad šis naujas prievadas yra prieinamas ir jį gali naudoti kitos programos, kurios ketina prisijungti prie mūsų serverio. Pavyzdžiui, kaip matyti toliau:

Port 4568

Kitos naudingos parinktys, kurias reikia nustatyti

Galiausiai ir nuo to laiko SSH programa per plati, o ankstesnėje dalyje jau išsamiau aptarėme kiekvieną iš parinkčių, toliau parodysime tik keletą parinkčių su kai kuriomis reikšmėmis, kurios gali būti tinkamos įvairiais atvejais.

Tai yra šie:

- Reklamjuostė /etc/issue

- „ClientAliveInterval“ 300

- „ClientAliveCountMax“ 0

- „LoginGraceTime“ 30

- LogLevel INFORMACIJA

- MaxAuthTries 3

- Max Sessions 0

- Maksimalus paleidimas 3

- AllowEmptyPasswords Ne

- PrintMotd taip

- PrintLastLog taip

- Griežti režimai taip

- SyslogFacility AUTH

- X11 Persiuntimas taip

- X11DisplayOffset 5

PažymėtiPastaba: atkreipkite dėmesį, kad priklausomai nuo patirties ir kompetencijos lygio „SysAdmins“ ir kiekvienos technologijos platformos saugumo reikalavimus, daugelis šių parinkčių gali visiškai pagrįstai ir logiškai skirtis labai įvairiai. Be to, gali būti įjungtos kitos daug sudėtingesnės ar sudėtingesnės parinktys, nes jos yra naudingos arba būtinos įvairiose veiklos aplinkose.

Kitos geros praktikos

Tarp kitko geroji praktika, kurią reikia įdiegti SSH serveryje galime paminėti šiuos dalykus:

- Nustatykite įspėjimo el. pašto pranešimą apie visus arba konkrečius SSH ryšius.

- Apsaugokite SSH prieigą prie mūsų serverių nuo žiaurios jėgos atakų naudodami Fail2ban įrankį.

- Reguliariai tikrinkite Nmap įrankį SSH serveriuose ir kituose, ieškodami galimų neteisėtų arba reikalingų atvirų prievadų.

- Stiprinti IT platformos saugumą įdiegiant IDS (įsibrovimų aptikimo sistemą) ir IPS (įsibrovimų prevencijos sistemą).

Santrauka

Trumpai tariant, su šia naujausia dalimi „Mokytis SSH“ baigėme aiškinamąjį turinį apie viską, kas susiję su OpenSSH. Be abejo, per trumpą laiką pasidalinsime šiek tiek daugiau esminių žinių apie SSH protokolasir dėl jūsų naudoti konsolėje per "Shell scenarijus. Taigi mes tikimės, kad esate „Geroji praktika SSH serveryje“, pridėjo daug vertės tiek asmeniškai, tiek profesionaliai, naudojant GNU/Linux.

Jei jums patiko šis įrašas, būtinai pakomentuokite jį ir pasidalykite juo su kitais. Ir atminkite, apsilankykite pas mus «pagrindinis puslapis» ištirti daugiau naujienų ir prisijungti prie mūsų oficialaus kanalo Telegrama iš DesdeLinux, Vakarai grupė Norėdami gauti daugiau informacijos šios dienos tema.

Nekantriai laukiu antrosios šio straipsnio dalies, kurioje daugiau išskleisite paskutinį punktą:

Stiprinti IT platformos saugumą įdiegiant IDS (įsibrovimų aptikimo sistemą) ir IPS (įsibrovimų prevencijos sistemą).

Thank you!

Pagarbiai, Lhoqvso. Lauksiu jo realizavimo. Dėkojame, kad apsilankėte pas mus, skaitėte mūsų turinį ir komentuojate.