Tyrėjų komanda iš įvairių universitetų Amerikiečių, izraeliečių ir australų sukūrė tris išpuolius, nukreiptus į interneto naršykles, leidžiančias išgauti informaciją apie procesoriaus talpyklos turinį. Metodas veikia naršyklėse be „JavaScrip“t ir kiti du apeina esamus apsaugos metodus nuo atakų per trečiųjų šalių kanalus, įskaitant tuos, kurie naudojami naršyklėje „Tor“ ir „DeterFox“.

Išanalizuoti talpyklos turinį visų atakų metu naudojamas „Prime + Probe“ metodasKad apima talpyklos užpildymą etaloninių verčių rinkiniu ir pokyčių nustatymą matuojant prieigos laiką jiems įkraunant. Norint apeiti naršyklėse esančius saugos mechanizmus, kurie neleidžia tiksliai matuoti laiko, dviem versijomis reikalingas kontroliuojamas atakuojantis DNS arba „WebSocket“ serveris, kuris registruoja užklausų gavimo laiką. Viename įgyvendinimo variante fiksuotas DNS atsako laikas naudojamas kaip laiko nuoroda.

Matavimų, atliktų naudojant išorinius DNS serverius ar „WebSocket“, dėka klasifikavimo sistemos, pagrįstos mašininiu mokymusi, pakako, kad būtų galima prognozuoti vertes 98% tikslumu optimaliausiu atveju (vidutiniškai 80–90%). Atakos metodai buvo išbandyti įvairiose aparatinės įrangos platformose („Intel“, „AMD Ryzen“, „Apple M1“, „Samsung Exynos“) ir pasirodė esą universalūs.

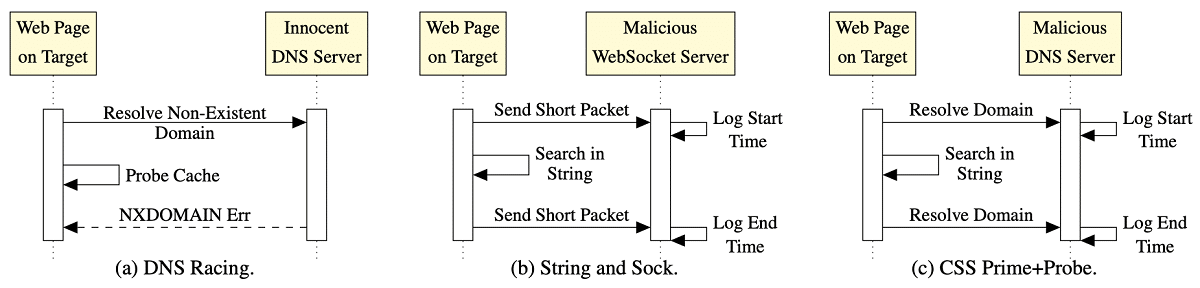

Pirmasis „DNS Racing“ atakos variantas naudoja klasikinį „Prime + Probe“ metodo įgyvendinimą naudojant „JavaScript“ masyvus. Skirtumai susiję su išorinio DNS pagrindu veikiančio laikmačio ir klaidų tvarkyklės naudojimu, kuris suveikia bandant įkelti vaizdą iš neegzistuojančio domeno. Išorinis laikmatis leidžia „Prime + Probe“ atakoms naršyklėse, kurios riboja arba visiškai išjungia „JavaScript“ laikmačio prieigą.

Manoma, kad DNS serveryje, priglobtame tame pačiame Ethernet tinkle, laikmačio tikslumas yra maždaug 2 ms, o to pakanka šoninio kanalo atakai atlikti (palyginimui: standartinio „JavaScript“ laikmačio tikslumas „Tor“ naršyklėje sumažinta iki 100 ms). Atakai nereikia valdyti DNS serveriokadangi operacijos vykdymo laikas parenkamas taip, kad DNS atsako laikas būtų signalas apie ankstyvą patikrinimo pabaigą (priklausomai nuo to, ar klaidų tvarkytuvas buvo suaktyvintas anksčiau, ar vėliau). daroma išvada, kad patikrinimo operacija su talpykla baigta) ...

Antroji „String and Sock“ ataka sukurta apeiti saugumo metodus kurie riboja žemo lygio „JavaScript“ masyvų naudojimą. Vietoj masyvų „String“ ir „Sock“ naudoja labai dideles eilučių operacijas, kurių dydis parenkamas taip, kad kintamasis apimtų visą LLC talpyklą (aukščiausio lygio talpyklą).

Toliau, naudojant „indexOf“ () funkciją, eilutėje ieškoma nedidelės eilutės, kurios iš pradžių nėra pirminėje eilutėje, tai yra, paieškos operacijos rezultatas yra iteracija per visą eilutę. Kadangi eilutės dydis atitinka LLC talpyklos dydį, nuskaitymas leidžia atlikti talpyklos tikrinimo operaciją, netvarkant masyvų. Norėdami įvertinti vėlavimus, vietoj DNS, tai yra apeliacija į užpuoliko valdomą atakuojantį „WebSocket“ serverį: prieš pradedant ir pasibaigus paieškos operacijai, grandinėje siunčiamos užklausos,

Trečioji atakos „CSS PP0“ versija per HTML ir CSS ir gali veikti naršyklėse su išjungta „JavaScript“. Šis metodas atrodo kaip „Stygos ir kojinės“, tačiau nėra susietas su „JavaScript“. Ataka sukuria CSS selektorių rinkinį, kuris ieško pagal kaukę. Puiki originali eilutė, užpildanti talpyklą nustatomas sukūrus „div“ žymą su labai dideliu klasės pavadinimu irn kurio viduje yra aibė kitų divų su savo identifikatoriais.

Kiekvienas iš šių įdėtųjų divų stilius yra parinkiklis, ieškantis substringo. Pateikiant puslapį, naršyklė pirmiausia bando apdoroti vidinius divus, todėl ieškoma didelėje eilutėje. Paieška atliekama naudojant akivaizdžiai trūkstamą kaukę ir gaunama visos eilutės iteracija, po kurios suveikia „ne“ sąlyga ir bandoma įkelti fono paveikslėlį.