Laba diena. Šodien es jums sniedzu dažus mazus padomus. Mēs apskatīsim atvērtās ostas, kas mums ir. Šim nolūkam mēs izmantosim NMap, tāpēc turpināsim to instalēt.

En Debian / Ubuntu:

# apt-get install nmap

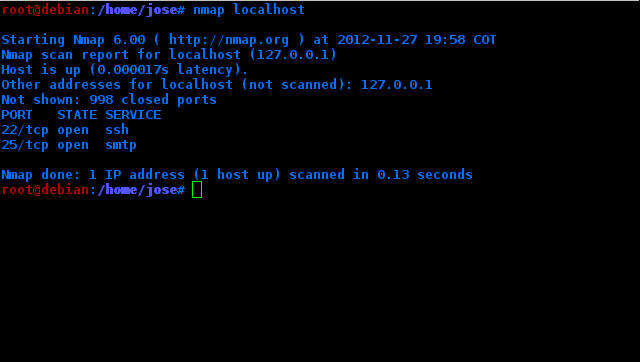

pēc tam, lai redzētu datorā atvērtās ostas. (Vietējā līmenī)

#nmap localhost

Tās ir porti, kas ir atvērti lokāli, tas ir, tie ne vienmēr iet uz internetu. Manā gadījumā ssh ir atvērts 22 un smtp - 25.

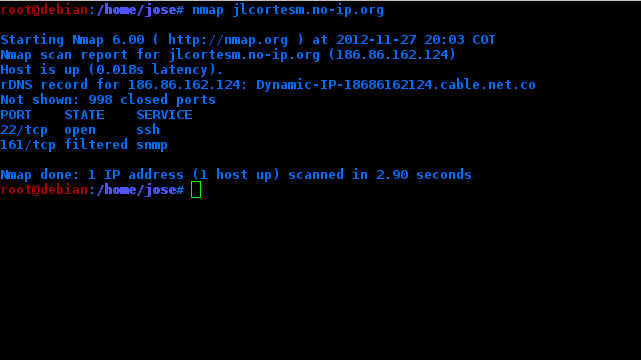

Lai redzētu atvērtos portus datorā, bet internetā, es daru to pašu nmap, bet ar savu ip adresi

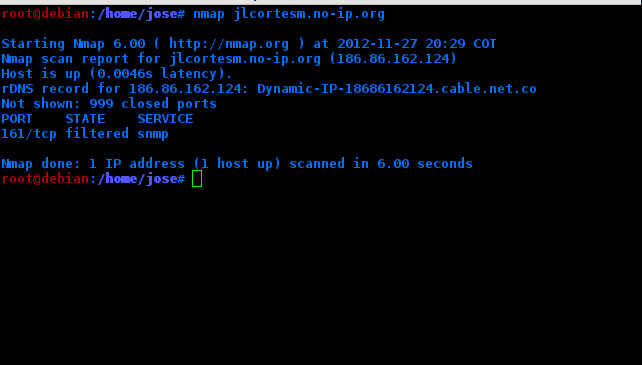

Manā gadījumā šķiet, ka resursdators ir ieslēgts, bet tas neredz nevienu atvērtu portu (tas skenē tikai 1000). Tas notiek tāpēc, ka, pat ja mans dators ir atvērts, maršrutētājs to filtrē.

Bet, ja es atveru attiecīgo maršrutētāja portu ...

Tas, ka viņi var redzēt, kuras ostas ir atvērtas manā datorā, rada zināmu risku manai mašīnai. Tāpēc es mazliet aizsargāšu savu ssh serveri. Šim nolūkam es mainīšu noklusējuma portu (22) jebkuram citam ...

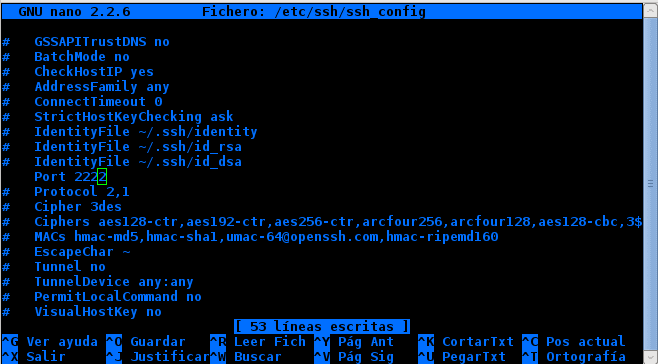

Es eju kā faila sakne / etc / ssh_config:

# nano /etc/ssh/ssh_config

ejam tur, kur teikts # port 22 .. mēs izdzēšam # un mainām portu vēlamajam ..

Manā gadījumā es izmantošu 2222

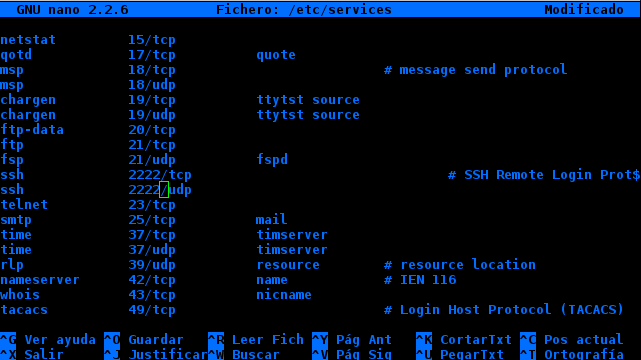

Mēs darām to pašu, meklējot vārdu "ports" failā / etc / ssh / sshd_config mainot to uz to pašu portu, kuru mēs izmantosim. Tagad mēs rediģējam / etc / pakalpojumi

Mēs meklējam ssh un mēs mainām abas ostas pret tām, kuras mainījām iepriekš.

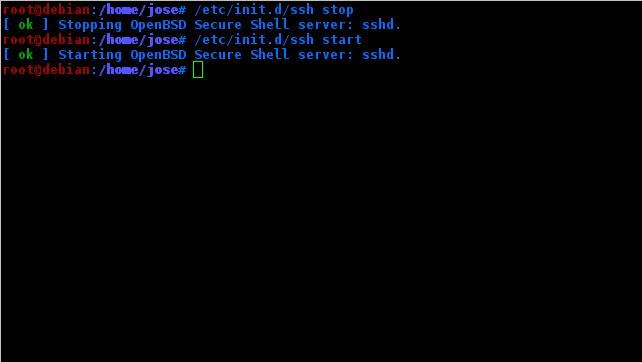

Tagad mēs atiestatījām pakalpojumu.

Un mēs to darām nmap vēlreiz.

Kā jūs redzat. Nekas par mūsu ostu un / vai ssh pakalpojumu neiznāk.

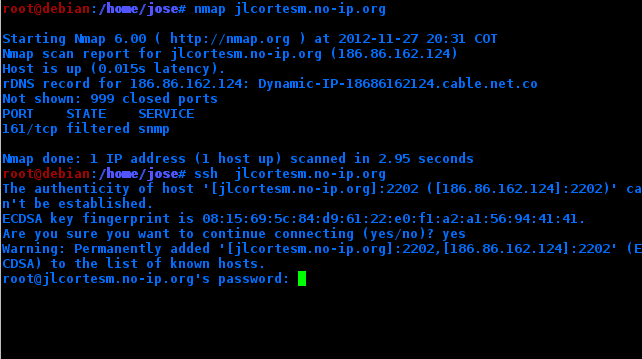

Bet vai ssh darbojas?

PROTAMS.

Svarīgi ir tas, ka, ja jūs gatavojaties ievadīt no cita datora, jums acīmredzami ir jānorāda izmantotais ports.

ssh -p 2222 IP (Piemēram)

Tātad jūs varat mainīt citu pakalpojumu ostas.

Priekā.!

Paldies par padomu, interesanti.

Un spāņu valodā? ha ha ha ha ha ha

Šī ir zinātne, es to izmēģināju, un tā vairs nebija savienota ar internetu, haha, draugs man palīdzēja to atrisināt pēc raksta izlasīšanas klēpī, viņam tas ļoti patika, un viņš savā klēpjdatorā instalē ubuntu, kad pirms viņš man teica, ka tas nav viņam.

Sveicieni

haha, es nezinu, ko tu esi nepareizi pārvietojis .. Bet es to izteicu pēc iespējas precīzāk. Bet, ja vēlaties, es varu jums izveidot videoklipu. 🙂

Naaaaah, man tiek liegts tīkls un angļu valoda, es jau sen esmu gribējis mācīties un tiešām neesmu atradis instruktoru, kurš būtu pacietīgs pret mani, iedomājies.

Māci 40 gadus vecam vīrietim, piemēram, 10 gadu vecumam, hahahaha

haha tas nekas .. Ar Hangout sesiju vai kaut ko .. Protams, ka tu mani saproti.

Laipni lūdzam šajā Hangout sesijā !!

^^

Tautietis, lielisks ieguldījums.

Es uzdrošinos uzsākt šo izaicinājumu, lai redzētu, vai 2222 oO osta neparādās

Palaist: sudo nmap -v -sS -A -p 1-65535 localhost

PS: skenēšana būs lēna ... Es pievienoju opciju "-v", lai jums nebūtu garlaicīgi skatīties, kā termināls kaut ko dara.

Skaidrs, ja .. Bet es runāju par normālu skenēšanu. Nmap ir daudz iespēju un iespēju, zinot, kā to izmantot. neviena osta no viņa neizbēg.

Bez tam vienmēr ir veids. Īpaši Linux nekas nav pilnīgi drošs. Tas ir tikai mazs padoms: p

Mans nolūks nebija mazināt maskēšanas taktiku, bet nmap komanda, kuru es atstāju, kad neatceros portu, kas tika izvēlēts kā noklusējuma aizstājējs, ir laba (grūti atcerēties ips un porti ...). Manā gadījumā man ir nācies attālināti pieslēgties caur VNC ar datoriem, kur to ports nav tipisks 5900 vai 5901; normāls skenējums man pateiktu, ka vnc nav klausīšanās porta, kāds ir risinājums? Atbilde: Izmantojiet nmap un piespiediet to vaicāt visās ostās. 😉

Protams, tālu no tā es neapvainojos, mēs zinām, ka viss nav pilnīgi droši. Ir tikai drošības līmeņi. Un vienmēr ir kaut kas ārpus tā ... vienmēr ir kaut kas tāds, kas pārkāpj drošību. Tas ir labs ieguldījums, jūs varētu veikt nelielu apmācību par nmap. 🙂 Sveiciens.

Lielisks papildinājums iepriekšējam ierakstam. Es nezinu, vai jūs to darījāt ar nodomu, bet tas izrādījās lieliski. 🙂

Tas ir tikai neskaidrības nodrošinājums, diemžēl ar nmap opciju -v tas identificē jūs, ka ievietotais ports atbilst nmap. Lai mēģinātu pasargāt sevi no nmap, jums jāizmanto iptables kārtulas, kas arī nevar pilnībā aizsargāt skenēšanu. Bet, hey, tas darbojas pret iesācēju uzlaušanu ...

Sveiki, jautājums, es nesaprotu, kāpēc nmap nenoņem portu pēc tā nomaiņas, vai tas pēc noklusējuma rada portu diapazonu skenēšanai?

Jā, pēc noklusējuma nmap skenē 1000 portus. Ja mēs zinām, kā ar to rīkoties, tas nav pietiekami, lai aizsargātu ssh vai jebkuru citu pakalpojumu no nmap sajūgiem. Vislabākais būtu fail2ban un psad.

@Jlcux

Ļaujiet man veikt dažus labojumus par jūsu ievietoto, es laboju pa daļām:

1.

"Šīs ir porti, kas ir atvērti lokāli, tas ir, tie ne vienmēr iet uz internetu. Manā gadījumā 22. ir atvērts ssh un 25. - smtp."

Tas tā nav. Tās ir porti, kas ir atvērti resursdatorā un kurus jūs skenēsit pirmo 1024 portu diapazonā, kas ir diapazons, kuru NMAP skenē pēc noklusējuma.

"Šīs ir ostas, kas ir atvērtas lokāli, tas ir, tās ne vienmēr izmanto internetu."

Jums jāprecizē, ka vienīgais veids, kā viņi "neiziet" tīklā, ir jūsu mašīna peldēšanas tīklā (NAT pēc savas definīcijas savukārt ir primitīvs ugunsmūris) un kamēr ierīcē nav atvērti porti, izveidojiet NAT (parasti maršrutētāju) un novirziet (FORWARDING) šīs porcijas, kas atvērtas jūsu datoram.

Protams, ja iekārta ir tieši savienota ar modemu, tā tiek pakļauta tīklam.

@Taregon publicētajai komandai, kas ir pareiza, lai skenētu un pieskarotos visām mašīnas portiem, jūs varat pievienot starp citām opcijām -sV, lai nmap mēģinātu atklāt, kurš pakalpojums darbojas katrā portā: sudo nmap -v -sS -sV -A -p 1-65535 vietējais saimnieks

piemērs:

Sākot Nmap 6.25 ( http://nmap.org ) plkst. 2012-12-06 13:39 ART

Nmap skenēšanas ziņojums vietnei localhost.localdomain (127.0.0.1)

Saimnieks darbojas (latentums ir 0.00021s).

Nav parādīts: 999 slēgtas ostas

OSTAS VALSTS PAKALPOJUMA VERSIJA

631 / tcp open ipp CUPS 1.6

2222 / TCP open ssh OpenSSH 6.1 (protokols 2.0)

2.

«Tas, ka viņi var redzēt, kuras ostas ir atvērtas manā datorā, rada zināmu risku manai mašīnai. Tāpēc es mazliet aizsargāšu savu ssh serveri. Šim nolūkam es mainīšu noklusējuma portu (22) jebkuram citam ...

Es eju kā sakne failā / etc / ssh_config:

# nano / etc / ssh / ssh_config

mēs ejam tur, kur rakstīts # ports 22 .. mēs izdzēšam # un mainām portu vēlamajam .. »

NĒ! Viena lieta nav saistīta ar otru!

/ etc / ssh / ssh_config apstrādā tikai klienta opcijas, tāpēc jūsu iestatītais ports būs tas, kuru ssh klients pēc noklusējuma izmanto, lai izveidotu savienojumu ar ssh serveriem, nevis 22. portu.

Jūs veicat meklētās klausīšanās porta maiņu tikai mainot opciju, kas minēta failā / etc / ssh / sshd_config.

Visbeidzot, ar šo tīmekļa rīku mēs varam pārbaudīt, kuras pieslēgvietas ir vai nav atvērtas mūsu mašīnā, kuras ir paslēptas, pārbaudiet, vai ping atbalss ir atspējots un dažas citas lietas: https://www.grc.com/x/ne.dll?bh0bkyd2

Sveicieni.

Ļoti laba atsauksme. man patika paldies 😀

Lieliska apmācība nmap

🙂 Sveiciens !!!

kolēģi, vai kāds zina, kā es varu darīt, lai zinātu citas personas atvērtās ostas ??? no mana datora ???

Izmantojiet komandu: nmap XXXX

Kur x ir datora skenējamais ip

Sveiki, vispirms paldies par dalīšanos.

Man ir problēma, cerams, ka jūs varat man palīdzēt: Veicot nmap ar manu ip no tās pašas mašīnas, tas man saka, ka ports 3306 ir atvērts un ar netstat es redzu, ka ports klausās; Tomēr, veicot skenēšanu ar nmap no cita datora, tas neliecina par atvērto 3306 portu.

Arī es jau nomainīju atkritnes adresi uz 0.0.0.0

Es mēģinu savienot Java lietojumprogrammu ar DB LAMP serverī, un programma darbojas, jo es jau esmu izveidojis vaicājumus citā datorā, kur testēšanai izveidoju WAMP serveri un viss ir kārtībā.

Kādas idejas? Es nezinu, ko vēl darīt