SSH apgūšana: laba prakse, kas jāveic SSH serverī

Šajā tagadnē, sestais un pēdējais ieraksts, no mūsu ziņu sērijas par SSH mācīšanās mēs praktiski pievērsīsimies konfigurācijai un lietošanai punktā norādītās iespējas OpenSSH konfigurācijas fails kas tiek apstrādāti sānos ssh-serveris, tas ir, fails "SSHD konfigurācija" (sshd_config). Par ko mēs runājām iepriekšējā daļā.

Tādā veidā, lai mēs varētu īsi, vienkārši un tieši uzzināt dažus no labāko labo praksi (ieteikumi un padomi), kad iestatīt SSH serverigan mājās, gan birojā.

SSH apgūšana: SSHD konfigurācijas faila opcijas un parametri

Un, pirms sākt šodienas tēmu, par labāko “labā prakse, ko izmantot SSH servera konfigurācijās”, mēs atstāsim dažas saites uz saistītajām publikācijām vēlākai lasīšanai:

Laba prakse SSH serverī

Kādas labās prakses piemēri tiek piemēroti, konfigurējot SSH serveri?

Tālāk, un pamatojoties uz opcijām un parametriem del SSHD konfigurācijas fails (sshd_config), Iepriekš redzēts iepriekšējā ierakstā, šie būtu daži no labāko labo praksi veikt saistībā ar minētā faila konfigurāciju, uz apdrošināt mūsu labākais attālie savienojumi, ienākošie un izejošie, noteiktā SSH serverī:

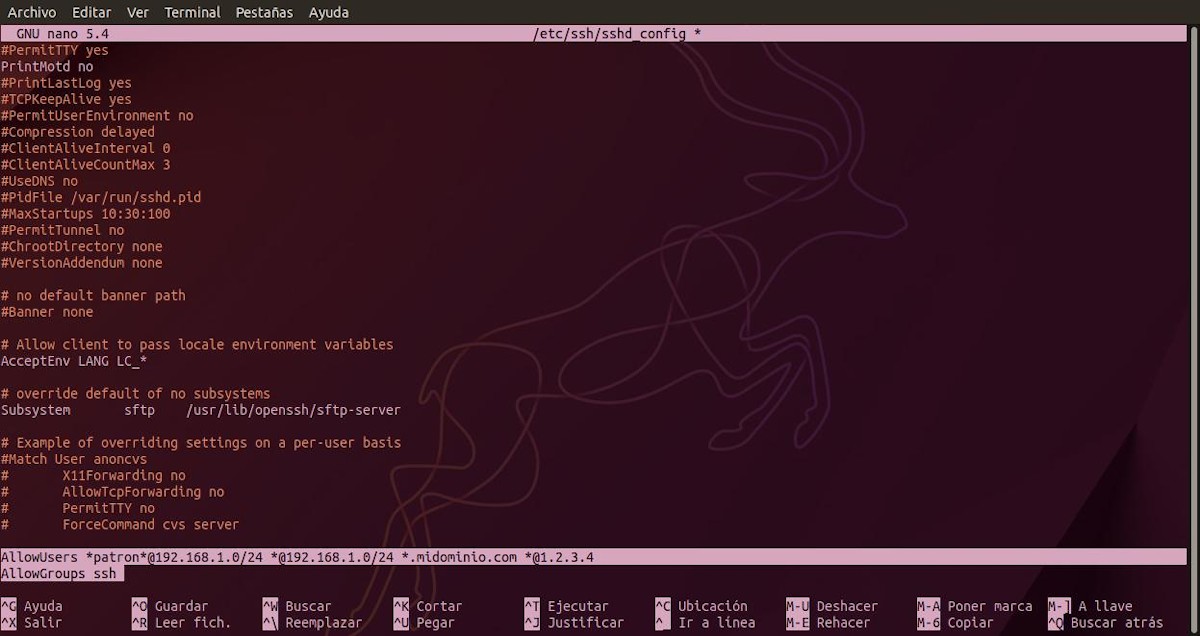

Norādiet lietotājus, kuri var pieteikties SSH, izmantojot opciju AllowUsers

Tā kā šī opcija vai parametrs parasti nav iekļauts pēc noklusējuma minētajā failā, to var ievietot tā beigās. Izmantojot a lietotājvārdu modeļu saraksts, atdalītas ar atstarpēm. Tātad, ja norādīts, pieteikšanās, tad tas pats tiks atļauts lietotājvārda un resursdatora nosaukuma atbilstībām, kas atbilst kādam no konfigurētajiem modeļiem.

Piemēram, kā redzams zemāk:

AllowUsers *patron*@192.168.1.0/24 *@192.168.1.0/24 *.midominio.com *@1.2.3.4

AllowGroups ssh

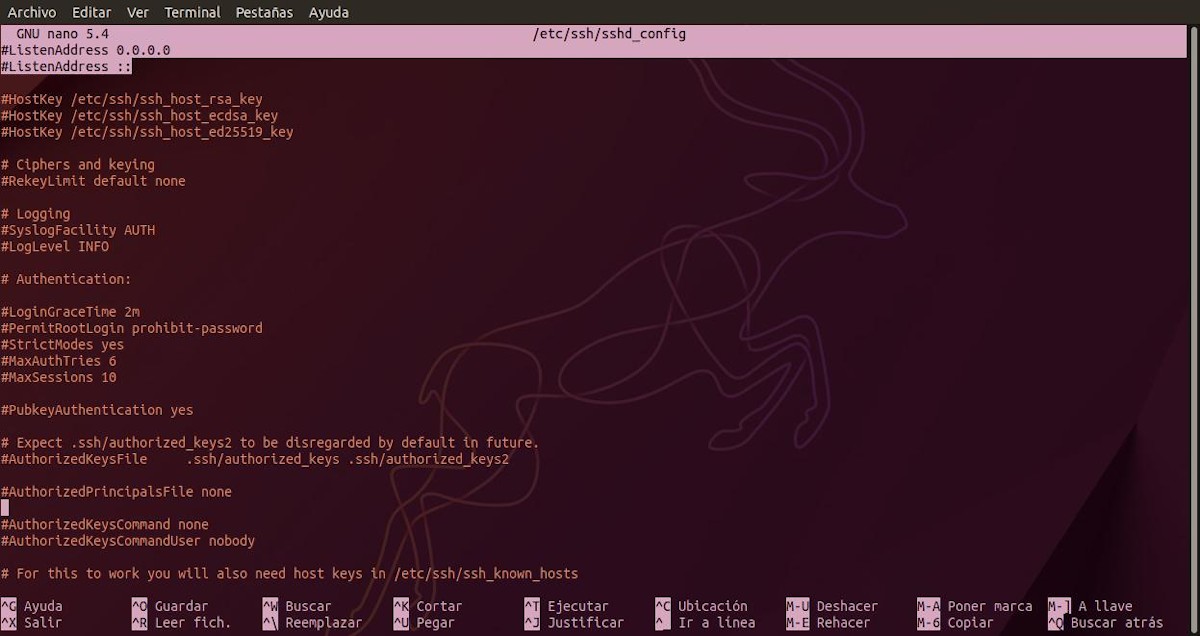

Norādiet SSH, kuru lokālā tīkla interfeisu klausīties, izmantojot opciju ListenAddress

Lai to izdarītu, jums ir jāiespējo (atceliet komentārus). izvēle Klausieties Adrese, kas nāk noe noklusējuma ar vērtība "0.0.0.0", bet tas faktiski darbojas ALL režīms, tas ir, klausieties visās pieejamajās tīkla saskarnēs. Tāpēc minētā vērtība ir jānosaka tā, lai būtu norādīts, kura vai vietējās IP adreses tos izmantos programma sshd, lai klausītos savienojuma pieprasījumus.

Piemēram, kā redzams zemāk:

ListenAddress 129.168.2.1 192.168.1.*

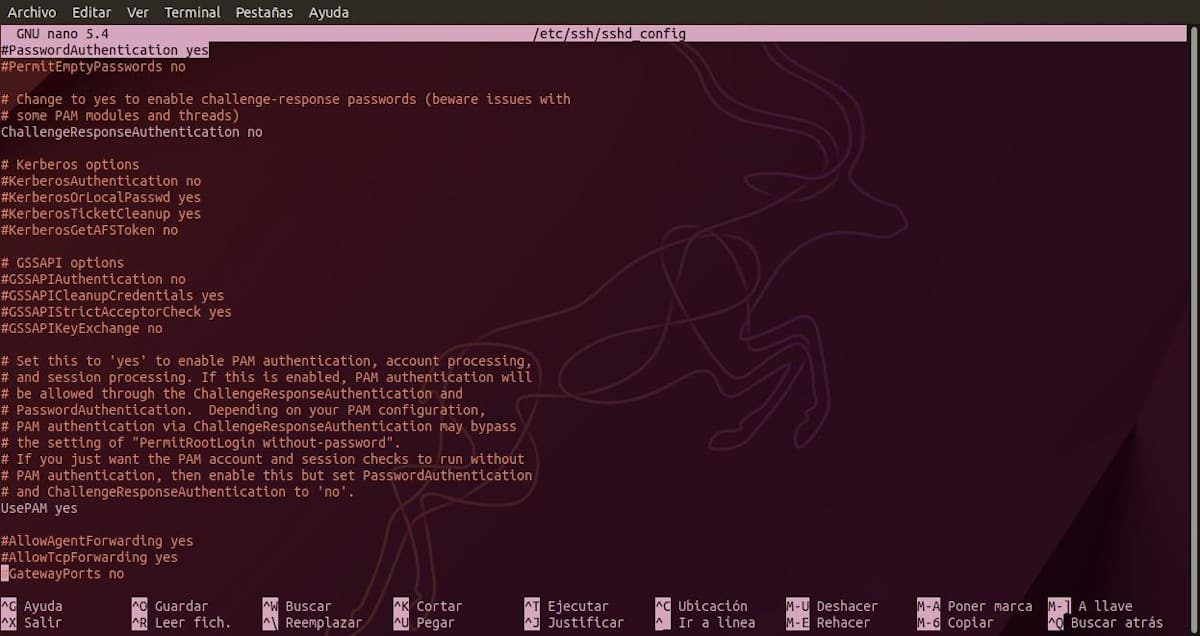

Iestatiet SSH pieteikšanos, izmantojot taustiņus, izmantojot opciju Paroles autentifikācija

Lai to izdarītu, jums ir jāiespējo (atceliet komentārus). izvēle Paroles autentifikācija, kas nāk noe noklusējuma ar jā vērtība. Un pēc tam iestatiet šo vērtību kā "Nē", lai pieprasītu izmantot publiskās un privātās atslēgas, lai iegūtu piekļuves atļauju konkrētai mašīnai. Panākt, ka tikai attālie lietotāji var ienākt no datora vai datoriem, kas iepriekš ir autorizēti. Piemēram, kā redzams zemāk:

PasswordAuthentication no

ChallengeResponseAuthentication no

UsePAM no

PubkeyAuthentication yes

Atspējojiet root pieteikšanos, izmantojot SSH, izmantojot opciju PermitRootLogin

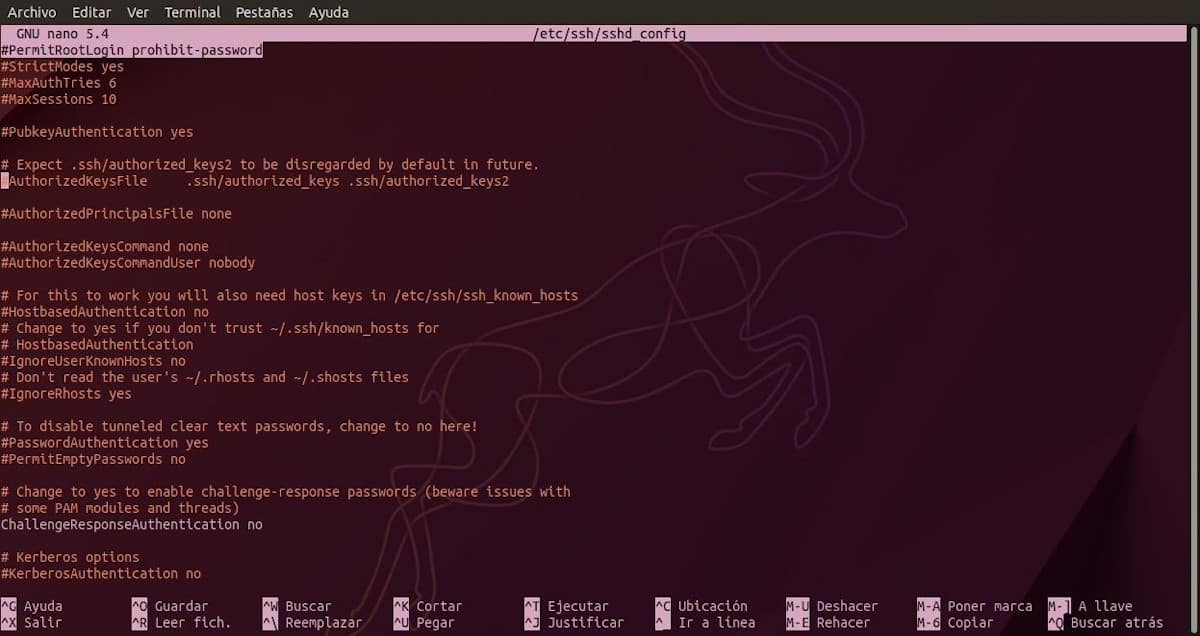

Lai to izdarītu, jums ir jāiespējo (atceliet komentārus). Opcija PermitRootLogin, kas nāk noe noklusējuma ar "Prohibit-password" vērtība. Tomēr, ja ir vēlme, lai pilnībā, root lietotājam nav atļauts sākt SSH sesiju, atbilstošā iestatāmā vērtība ir "Nē". Piemēram, kā redzams zemāk:

PermitRootLogin no

Mainiet noklusējuma SSH portu ar opciju Port

Lai to izdarītu, jums ir jāiespējo (atceliet komentārus). ostas opcija, kas pēc noklusējuma tiek piegādāts kopā ar vērtība "22". tomēr, ir svarīgi mainīt šo portu uz jebkuru citu pieejamu, lai mazinātu un izvairītos no manuālas vai brutāla spēka uzbrukumu skaita, ko var veikt, izmantojot šo labi zināmo portu. Ir svarīgi pārliecināties, vai šis jaunais ports ir pieejams un to var izmantot pārējās lietojumprogrammas, kuras izveidos savienojumu ar mūsu serveri. Piemēram, kā redzams zemāk:

Port 4568

Citas noderīgas iespējas, ko iestatīt

Visbeidzot, un kopš tā laika SSH programma ir pārāk plaša, un iepriekšējā daļā mēs jau aplūkojām katru no opcijām sīkāk, tālāk mēs parādīsim tikai dažas citas opcijas ar dažām vērtībām, kas varētu būt piemērotas vairākos un dažādos lietošanas gadījumos.

Un tie ir šādi:

- Reklāmkarogs /etc/issue

- ClientAliveInterval 300

- ClientAliveCountMax 0

- PieteikšanāsGraceTime 30

- LogLevel JAUNUMI

- MaxAuthTries 3

- MaxSessions 0

- Maksimālais starta skaits 3

- AllowEmptyPasswords Nē

- PrintMotd jā

- PrintLastLog jā

- StrictModes Jā

- SyslogFacility AUTH

- X11 Pārsūtīšana jā

- X11 Displeja nobīde 5

AtzīmētPiezīme: Lūdzu, ņemiet vērā, ka atkarībā no pieredzes un zināšanu līmeņa SysAdmins un katras tehnoloģiju platformas drošības prasības, daudzas no šīm iespējām var pilnīgi pamatoti un loģiski atšķirties ļoti dažādos veidos. Turklāt var iespējot arī citas daudz progresīvākas vai sarežģītākas opcijas, jo tās ir noderīgas vai nepieciešamas dažādās darbības vidēs.

Citas labās prakses

Starp citiem laba prakse, ko ieviest SSH serverī Varam pieminēt sekojošo:

- Iestatiet brīdinājuma e-pasta paziņojumu visiem vai noteiktiem SSH savienojumiem.

- Aizsargājiet SSH piekļuvi mūsu serveriem pret brutālu spēku uzbrukumiem, izmantojot rīku Fail2ban.

- Periodiski pārbaudiet ar Nmap rīku SSH serveros un citos, lai meklētu iespējamus nesankcionētus vai nepieciešamos atvērtos portus.

- Stiprināt IT platformas drošību, uzstādot IDS (Ielaušanās noteikšanas sistēma) un IPS (Ielaušanās novēršanas sistēma).

Kopsavilkums

Īsāk sakot, ar šo jaunāko daļu "Mācās SSH" mēs pabeidzām paskaidrojošo saturu par visu, kas saistīts ar OpenSSH. Protams, pēc neilga laika mēs dalīsimies ar nedaudz svarīgākām zināšanām par SSH protokols, un attiecībā uz viņa lietošana ar konsoli ar Shell skripti. Tāpēc mēs ceram, ka jūs esat “SSH servera labā prakse”, ir pievienojuši lielu vērtību gan personiski, gan profesionāli, izmantojot GNU/Linux.

Ja jums patika šis ieraksts, noteikti komentējiet to un kopīgojiet to ar citiem. Un atcerieties, apmeklējiet mūs «mājas lapa» izpētīt vairāk jaunumu, kā arī pievienoties mūsu oficiālajam kanālam Telegramma no DesdeLinux, Rietumi grupa lai iegūtu vairāk informācijas par šodienas tēmu.

Ar nepacietību gaidu šī raksta otro daļu, kurā jūs plašāk izvērsiet pēdējo punktu:

Stiprināt IT platformas drošību, uzstādot IDS (Ielaušanās noteikšanas sistēma) un IPS (Ielaušanās novēršanas sistēma).

Paldies!

Ar cieņu, Lhoqvso. Gaidīšu tās realizāciju. Paldies, ka apmeklējāt mūs, lasāt mūsu saturu un komentējat.