Sveiki draugi!. Lūdzu, es atkārtoju, izlasiet pirms «Ievads tīklā ar bezmaksas programmatūru (I): ClearOS prezentācija»Un lejupielādējiet ClearOS soli pa solim instalēšanas attēlu pakotni (1,1 mega), lai būtu informēts par to, par ko mēs runājam. Bez šīs lasīšanas mums būs grūti sekot.

Sistēmas drošības dienesta dēmons

Programma SSSD o Dēmons sistēmas drošības dienestam, ir Fedora, kas dzimis no cita projekta - arī no Fedora - sauc FreeIPA. Pēc pašu radītāju domām, īsa un brīvi tulkota definīcija būtu:

SSSD ir pakalpojums, kas nodrošina piekļuvi dažādiem identitātes un autentifikācijas nodrošinātājiem. To var konfigurēt vietējam LDAP domēnam (LDAP bāzes identitātes nodrošinātājam ar LDAP autentifikāciju) vai LDAP identitātes nodrošinātājam ar Kerberos autentifikāciju. SSSD nodrošina sistēmas saskarni, izmantojot NSS y PAM, un ievietojamu aizmuguri, lai izveidotu savienojumu ar vairākiem un dažādiem konta avotiem.

Mēs uzskatām, ka mums ir visaptverošāks un stabilāks risinājums reģistrēto lietotāju identifikācijai un autentifikācijai OpenLDAP, nekā tie, kas minēti iepriekšējos rakstos, un šis aspekts ir atstāts ikviena ziņā un viņu pašu pieredzē..

Šajā rakstā piedāvātais risinājums ir visieteicamākais mobilajiem datoriem un klēpjdatoriem, jo tas ļauj mums strādāt atvienoti, jo SSSD akreditācijas datus glabā vietējā datorā.

Tīkla piemērs

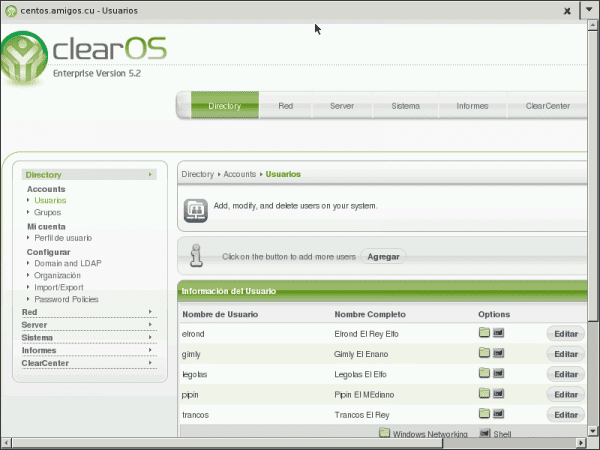

- Domēna kontrolleris, DNS, DHCP: ClearOS Enterprise 5.2sp1.

- Kontroliera nosaukums: CentOS

- Domēna vārds: draugi.cu

- Kontroliera IP: 10.10.10.60

- ---------------

- Debian versija: Sēkšana.

- Komandas nosaukums: 7. debian

- IP adrese: DHCP izmantošana

Mēs pārbaudām, vai LDAP serveris darbojas

Mēs pārveidojam failu /etc/ldap/ldap.conf un instalējiet pakotni ldap-utils:

: ~ # nano /etc/ldap/ldap.conf [----] PAMATOT dc = draugi, dc = cu URI ldap: //centos.amigos.cu [----]

: ~ # aptitude install ldap-utils: ~ $ ldapsearch -x -b 'dc = friends, dc = cu' '(objectclass = *)': ~ $ ldapsearch -x -b dc = friends, dc = cu 'uid = soļi ' : ~ $ ldapsearch -x -b dc = draugi, dc = cu 'uid = legolas' cn gidNumber

Ar pēdējām divām komandām mēs pārbaudām mūsu ClearOS OpenLDAP servera pieejamību. Labi apskatīsim iepriekšējo komandu izvadi.

Svarīgi: mēs arī esam pārbaudījuši, vai mūsu OpenLDAP servera identifikācijas pakalpojums darbojas pareizi.

Mēs instalējam sssd pakotni

Ieteicams arī instalēt pakotni pirksts lai čeki būtu dzeramāki par ldapsearch:

: ~ # aptitude instalēt sssd pirkstu

Pēc uzstādīšanas pabeigšanas pakalpojums ssd nesākas faila trūkuma dēļ /etc/sssd/sssd.conf. Instalācijas produkcija to atspoguļo. Tāpēc mums šis fails ir jāizveido un jāatstāj nākamais minimālais saturs:

: ~ # nano /etc/sssd/sssd.conf [sssd] config_file_version = 2 pakalpojumi = nss, pam # SSSD netiks startēts, ja nekonfigurēsit nevienu domēnu. # Pievienojiet jaunas domēna konfigurācijas kā [domēns / ] sadaļām un pēc tam # pievienojiet domēnu sarakstu (tādā secībā, kādā vēlaties, lai tie tiktu vaicāti) zemāk esošajā atribūtā "domēni" un noņemiet komentāru. domēni = amigos.cu [nss] filter_groups = saknes filter_users = saknes atjaunošanas mēģinājumi = 3 [pam] atkārtotas savienošanas mēģinājumi = 3 # LDAP domēns [domēns / amigos.cu] id_provider = ldap auth_provider = ldap chpass_provider = ldap # ldap_schema var iestatīt uz "rfc2307", kas grupas dalībnieku vārdus saglabā atribūtā # "memberuid", vai uz "rfc2307bis", kas grupas dalībnieku DN glabā atribūtā "member". Ja nezināt šo vērtību, jautājiet savam LDAP # administratoram. # darbojas ar ClearOS ldap_schema = rfc2307 ldap_uri = ldap: //centos.amigos.cu ldap_search_base = dc = draugi, dc = cu # Ņemiet vērā, ka uzskaites iespējošanai būs mērena ietekme uz veiktspēju. # Līdz ar to uzskaitījuma noklusējuma vērtība ir FALSE. # Sīkāku informāciju skatiet sssd.conf manā lapā. enumerate = false # Atļaut bezsaistes pieteikšanos, lokāli uzglabājot paroļu jaukumus (noklusējums: false). cache_credentials = patiess ldap_tls_reqcert = atļaut ldap_tls_cacert = /etc/ssl/certs/ca-certificates.crt

Kad fails ir izveidots, mēs piešķiram atbilstošās atļaujas un restartējam pakalpojumu:

: ~ # chmod 0600 /etc/sssd/sssd.conf : ~ # service sssd restart

Ja mēs vēlamies bagātināt iepriekšējā faila saturu, iesakām izpildīt cilvēks sssd.conf un / vai iepazīstieties ar esošo dokumentāciju internetā, sākot ar saitēm ziņas sākumā. Arī konsultējieties cilvēks sssd-ldap. Sūtījums ssd ietver piemēru /usr/share/doc/sssd/examples/sssd-example.conf, kuru var izmantot, lai autentificētos, izmantojot Microsoft Active Directory.

Tagad mēs varam izmantot visvairāk dzeramās komandas pirksts y nokļuvis:

: ~ $ pirkstu soļi Pieteikšanās: strides Nosaukums: Strides El Rey Directory: / home / strides Shell: / bin / bash Nekad nav pieteicies. Nav pasta. Nav plāna. : ~ $ sudo getent passwd legolas legolas: *: 1004: 63000: Legolas Elfs: / home / legolas: / bin / bash

Mēs joprojām nevaram autentificēties kā LDAP servera lietotājs. Pirms mums ir jāpārveido fails /etc/pam.d/common-session, lai lietotāja mape tiktu automātiski izveidota, kad viņi sāk savu sesiju, ja tāda nav, un pēc tam restartējiet sistēmu:

[----] nepieciešama sesija pam_mkhomedir.so skel = / etc / skel / umask = 0022 ### Iepriekš minētā rinda jāiekļauj PIRMS # šeit ir paketes moduļi (bloks "Primārais") [----]

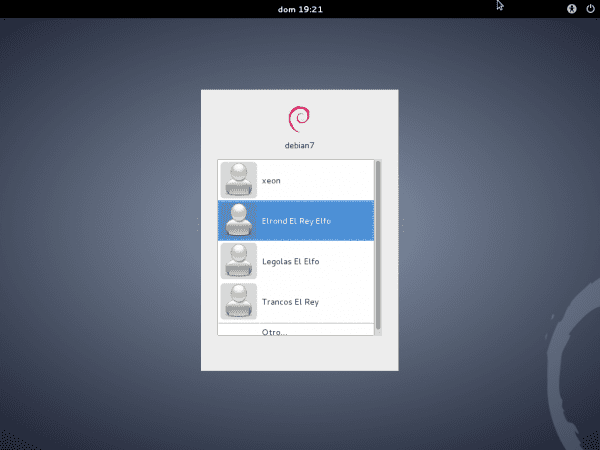

Mēs restartējam sēkšanu:

: ~ # atsāknēšana

Pēc pieteikšanās atvienojiet tīklu, izmantojot Connection Manager, un izrakstieties un atkal piesakieties. Ātrāk nekā. Palaist terminālī ifconfig un viņi redzēs, ka eth0 tas vispār nav konfigurēts.

Aktivizējiet tīklu. Lūdzu, izrakstieties un piesakieties vēlreiz. Pārbaudiet vēlreiz ar ifconfig.

Protams, lai strādātu bezsaistē, ir jāpiesakās vismaz vienu reizi, kamēr OpenLDAP ir tiešsaistē, lai akreditācijas dati tiktu saglabāti mūsu datorā.

Neaizmirsīsim padarīt OpenLDAP reģistrēto ārējo lietotāju par nepieciešamo grupu dalībnieku, vienmēr pievēršot uzmanību instalēšanas laikā izveidotajam lietotājam.

Atzīmēt:

Paziņot opciju ldap_tls_reqcert = nekad, failā /etc/sssd/sssd.conf, rada drošības risku, kā norādīts lapā SSSD - FAQ. Noklusējuma vērtība ir «pieprasījums«. Skat cilvēks sssd-ldap. Tomēr nodaļā 8.2.5 Domēnu konfigurēšana Fedora dokumentācijā ir norādīts:

SSSD neatbalsta autentifikāciju caur nešifrētu kanālu. Tātad, ja vēlaties autentificēties, izmantojot LDAP serveri, vai nu

TLS/SSLorLDAPSir nepieciešams.SSSD tas neatbalsta autentifikāciju caur nešifrētu kanālu. Tāpēc, ja vēlaties autentificēties, izmantojot LDAP serveri, tas būs nepieciešams TLS / SLL o LDAP.

Mēs personīgi domājam ka risinājums ir adresēts no drošības viedokļa tas ir pietiekams uzņēmuma LAN. Izmantojot WWW Village, mēs iesakām ieviest šifrētu kanālu, izmantojot TLS vai «Transporta drošības slānis »starp klienta datoru un serveri.

Mēs cenšamies to panākt, izmantojot pareizo paaudzes parakstīto sertifikātu vai «Pašparakstīts “ClearOS serverī, bet mēs to nevarējām. Faktiski tas ir gaidāms jautājums. Ja kāds lasītājs zina, kā to izdarīt, laipni lūdzam to izskaidrot!

Excellent.

Sveiciens ElioTime3000 un paldies par komentāriem !!!

Sveiciens eliotime3000 un paldies par raksta uzslavu !!!

Izcili! Es vēlos izteikt milzīgus apsveikumus publikācijas autoram par dalīšanos ar savām plašajām zināšanām un emuāram par atļauju to publicēt.

Liels paldies!

Liels paldies par uzslavām un komentāriem !!! Spēks, ko jūs man dodat, lai turpinātu dalīties zināšanās ar sabiedrību, kurā mēs visi mācāmies.

Labs raksts! Ņemiet vērā, ka attiecībā uz sertifikātu izmantošanu, ģenerējot sertifikātu, jums jāpievieno ldap konfigurācija (cn = config):

olcLocalSSF: 71

olcTLSCACertificateFile: / path / to / ca / cert

olcTLSCertificateFile: / path / to / public / cert

olcTLSCertificateKeyFile: / path / to / private / key

olcTLSVerifyClient: mēģiniet

olcTLSCipherSuite: + RSA: + AES-256-CBC: + SHA1

Ar šo (un sertifikātu ģenerēšanu) jums būs SSL atbalsts.

Sveicieni!

Paldies par ieguldījumu !!! Tomēr es publicēju 7 rakstus par OpenLDAP:

http://humanos.uci.cu/2014/01/servicio-de-directorio-con-ldap-introduccion/

https://blog.desdelinux.net/ldap-introduccion/

Tajos es uzsveru Start TLS izmantošanu pirms SSL, ko iesaka openldap.org. Sveiciens @phenobarbital, un liels paldies par komentāriem.

Mans e-pasts ir federico@dch.ch.gob.cu, ja vēlaties apmainīt vairāk. Piekļuve internetam man ir ļoti lēna.

TLS konfigurācija ir vienāda, atceroties, ka ar SSL transports tiek padarīts caurspīdīgs pa šifrētu kanālu, savukārt TLS tiek panākta divpusēja šifrēšana datu transportēšanai; izmantojot TLS, rokasspiedienu var sarunāt tajā pašā ostā (389), savukārt ar SSL sarunas notiek citā ostā.

Mainiet sekojošo:

olcLocalSSF: 128

olcTLSVerifyClient: atļaut

olcTLSCipherSuite: NORMĀLS

(ja jums ir paranoja par izmantoto drošību:

olcTLSCipherSuite: SECURE256:!AES-128-CBC:!ARCFOUR-128:!CAMELLIA-128-CBC:!3DES-CBC:!CAMELLIA-128-CBC)

un restartējiet, jūs redzēsiet vēlāk ar:

gnutls-cli-debug -p 636 ldap.ipm.org.gt

Notiek “ldap.ipm.org.gt” atrisināšana…

Tiek pārbaudīts SSL 3.0 atbalsts ... jā

Pārbauda, vai ir nepieciešams% COMPAT ... nē

Notiek TLS 1.0 atbalsta pārbaude ... jā

Notiek TLS 1.1 atbalsta pārbaude ... jā

Pārbauda atkāpšanos no TLS 1.1 līdz… N / A

Notiek TLS 1.2 atbalsta pārbaude ... jā

Tiek meklēts drošs atkārtotu sarunu atbalsts ... jā

Pārbauda drošu atkārtotu sarunu atbalstu (SCSV) ... jā

Ar kuru ir iespējots arī TLS atbalsts, TLS izmantojat 389 (vai 636) un SSL - 636 (ldaps); tie ir pilnīgi neatkarīgi viens no otra, un jums nav jābūt vienam invalīdam, lai izmantotu otru.

Sveicieni!