Dažas dienas atpakaļ Es viņiem pastāstīju par FlatPress, tīmekļa lietojumprogramma (CMS), caur kuru varat izveidot emuāru vai kaut ko līdzīgu, neizmantojot datu bāzes vai daudz ko sarežģot 🙂

Nu, manā klēpjdatorā ir FlatPress personīgajām piezīmēm - lietas, kuras nevēlos aizmirst, un tāpēc es tās rakstu šajā personīgajā emuārā. Bet, kā jau vairākiem no jums jau ir jāzina ... Es esmu mazliet paranojas ziņā par drošību, un, ja tas attiecas uz MANU domu drošību, jums nav ne mazākās nojausmas, cik paranojas es varu būt

Tāpēc es saskāros ar problēmu: Kā, izmantojot FlatPress, es varu aizsargāt visu tajā esošo saturu?

Es domāju par vairākām lietojumprogrammām, kas ļauj šifrēt datus, bet ... neviena nedarīja tieši to, ko es gribēju, tāpēc es pats uzņēmos uzdevumu programmēt to, ko vēlējos.

Tagad es jums parādīšu skriptu, kuru es izveidoju, un tas ir šāds:

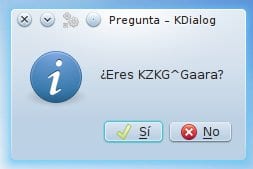

1. Tas parāda dialoglodziņu ar jautājumu, vai jūs esat KZKG ^ Gaara, ja nospiežat NĒ, skripts tiek aizvērts, ja nospiežat JĀ, viss turpinās kā parasti.

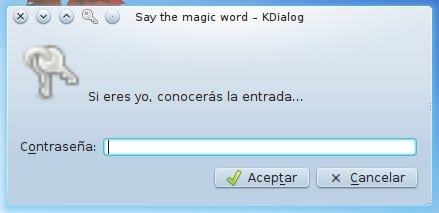

2. Parādiet tekstlodziņu ar jautājumu, kas ir parole:

3. Ja nospiedīsit Atcelt, skripts tiek aizvērts, tagad nāk viens no skripta trikiem 😉 ...

3.1. Loģika ir tāda, ka skripts salīdzina mūsu uzrakstīto paroli ar jau iepriekš definētu tajā pašā skriptā, un, ja paroles sakrīt, tas turpina darboties, un, ja paroles nesakrīt, parādīsies kļūdas ziņojums. Problēma ir tāda, ka, ja mēs tieši tāpat ievietojam pareizo paroli skripta iekšienē, ikviens, kurš atver skriptu ar teksta redaktoru, var ļoti skaidri redzēt pareizo paroli .. un tas, mani draugi, tā ir vienkārši nepiedodama kļūme

3.2. Lai izvairītos no šādas paroles ievietošanas vienkāršā tekstā skriptā, es izmantoju MD5. Tas ir, skripta sākumā es paziņoju, ka pareizā parole ir «2dac690b816a43e4fd9df5ee35e3790d«, Un tas ir MD5:desdelinux«. ... ES neko nesaprotu!! …😀

Sīkāk sīkāk. Ja es tagad rakstīšu failā (piemēram, ~ / pass.txt) teksta: desdelinux

Ja terminālā es rakstu: md5sum ~ / pass.txt

Tas atgriezīsies pie manis: 2dac690b816a43e4fd9df5ee35e3790d sum

Un ... kā redzat, šī pirmā kolonna, kurā ir daudz ciparu un burtu bez redzamas secības, ir identiska tai, kuru es ievietoju iepriekš, un tā ir deklarētajā skriptā.

Nu, šī pirmā kolonna ir MD5 desdelinux 😉

Ja viņi ievietos sekojošo, tā atgriezīs tikai pirmo kolonnu, kas mūs interesē: md5sum ~/pass.txt | awk '{print $1}'

4. Tātad skripta darbība šajā konkrētajā daļā ir:

4.1. Skripts paroli, kuru esat uzrakstījis, ievietos pagaidu failā ar nosaukumu temp.txt, un tas iegūs MD5 no šī faila satura, izmantojot komandu:

md5sum temp.txt | awk '{print $1}'

4.2. Ja tikko uzrakstītās paroles MD5 NAV tas pats, ko tā ir definējusi (tas ir, skriptā ierakstītā), tas tiks aizvērts un radīs kļūdu:

4.3. Ja parole sakrīt, ideāli ... skripts turpinās 😀

5. Kad parole sakrīt, skripts veiks vairākas darbības, manā gadījumā:

5.1. Tas iekļūs mapē / home / shared / hosted / - » cd / home / shared / hosted /

5.2. Mapi FlatPress sauc par "me", un tā ir saspiesta .RAR aizsargātā ar paroli (parole ir tāda pati, kā tā būtu jāiestata iepriekš), tāpēc skripts šo failu (me.rar) nošifrēs - » rar x me.rar -hp $ MWORD

rets x - »Tas tiek atspiests failos un mapēs, saglabājot to pašu secību, kāda viņiem ir.

es.rar - »Šis ir fails, kuru es vēlos noņemt.

-hp $ MWORD - »Šeit es jums saku, ka faila izpakošanai jāizmanto parole, un parole ir mainīgais $ MWORD (šis mainīgais ir parole, kuru ievadījām iepriekš)

5.3. Tātad, ja tas tika labi izvilkts, es pārietu, lai izdzēstu failu me.rar ... kāpēc? Nu, jo nav jēgas, ka .rar pastāv, ja es strādāju ar failiem, kas man bija iekšā, un šie faili mainās, jo es emuārā rakstu jaunas lietas - » rm man.rāl

5.4. Man jāmaina atļaujas, lai viss darbotos labi - » chmod 777 -R me / (atcerieties, ka mape me / ir tā, kas satur saspiesto me.rar)

5.5. Tas man parādīs logu, kurā norādīts, ka man ir 10 sekundes, lai atvērtu pārlūku "". WTF!, Ko tas nozīmē? ...

5.5 (a). Vienkārši, ļoti vienkārši ... 🙂 ... Es atveru pārlūku (šajā gadījumā rekonq) un es strādāju pie jauna ieraksta, taču, aizverot pārlūku, skripts atkal saspiež mapi me / map .rar (paliek manī.rar).

Tas ir iespējams, jo skripts ik pēc 3 sekundēm pārbauda, vai Rekonq ir atvērts vai nav, ja atklāj, ka tas ir atvērts, skripts neko nedara, bet, ja atklāj, ka NAV atvērts, izpilda: rar a me.rar -hp $ MWORD mani / * && rm -R mani /

Tas nozīmē, ka tas saspiedīs mapi es / en es.rar (un tas ieliks paroli, kas būtu tāda pati kā mēs jau redzējām), un pēc tam, kad to saspiedīsit, un, ja nebūs kļūdu, tas izdzēsīs mapi es / ar visu tā saturu.

5.5. Punkta b) apakšpunkts. Kā tas mums palīdz? ... vienkārši, tas ļauj mums atcerēties, ka mums atkal jāaizsargā mūsu saturs, jo mums jāpārtrauc tikai strādāt ar to (aizveriet pārlūku), un skripts veiks visu pārējo darbu the

6. Gatavs, tas viss ir izskaidrots vispārīgi 🙂

... lai gan joprojām ir vēl viena detaļa 😀

Skriptam ir vēl lielāka aizsardzība, aizsardzība, kas ir atspējota (komentēta), ir šādas:

if [ "$USER" != "$ME" ]; then

rm *.sh

kdialog --error "Sorry but u are not me. Auto-destroying..." --title "Im Me..."

exit

fi

Tas ir vienkārši. Mainīgais $ USER ir sistēmas globālais mainīgais lielums, ja tas ir terminālā:

echo $USER

Jūs redzēsiet, ko jūsu lietotājs jums parāda ... labi, šo līniju loģika ir vienkārša.

Ja $ USER neatbilst mainīgajam $ ME (un to es norādīju skriptā, un tas ir: "gaara"), skripts izdzēsīs VISUS failus .sh kas atrodas šajā mapē, tas ir, tas pašiznīcināsies 😉

Tas ir paredzēts, lai neļautu kādam citam izpildīt skriptu citā datorā hehehehe.

Un labi, es nedomāju, ka ir daudz ko vairāk izskaidrot, es atstāju skriptu:

Es zinu, ka daudziem tas būs ārkārtīgi sarežģīti, bet patiesībā tas biedē vairāk nekā vajadzētu ... skriptam ir patiešām vienkārša darba loģika vienkāršam mērķim.

Es to izdarīju, lai apmierinātu ļoti specifiskas manas vajadzības, es dalos ar to, cerot, ka kāda cita šeit izskaidrota līnija vai ideja var kādam noderēt 😉

Starp citu, skripts ir paredzēts KDE, jo tā parādītie dialoglodziņi (logi) ir no KDE (izmantojot KDialog), taču to var pielāgot Gnome / Unity / Cinnamon / Mate, izmantojot Zennessvai izmantojiet to 100% terminālā, vienkārši izmantojot dialoglodziņu.

Un jā, skriptam joprojām ir daži citi trūkumi, piemēram, ja skripts atvieno .rar un, pēc tam kāds ar varu aizver (nogalina) skriptu, .rar saturs būs neaizsargāts, vēl ir dažas detaļas pulēts ... bet, hei, mums arī jākontrolē, lai neviens nevarētu pārbaudīt mūsu datoru 😀

Visbeidzot, es vēlos precizēt, ka es NAV programmētājs, vēl jo vairāk, es neuzskatu sevi par tādu, es domāju, ka jūs varat optimizēt koda rindas vai izmantot kādu funkciju, lai uzlabotu skripta darbību ... bet es teica: Es neesmu programmētājs 😉

Jebkurus jautājumus, kas viņiem par to rodas, viņi man uzdod, lai gan skripts viņiem var netikt piemērots, jo viņiem tas nav vajadzīgs, viņi vienmēr var no tā uzzināt kādu citu padomu 😀

Sveicieni

PD: Es to zinu dzīvīgs viņš teiks, ka man ir pārāk paranojas ... vai ka es tērēju savu laiku, bet tas tā nav. Es gribēju kaut ko ļoti specifisku, ļoti specifisku drošības sistēmu, un pats to ieprogrammēju ... cik tas ir geeky? ... LOL !!

Tas ir interesanti, bet es domāju, ka jā / nē jautājums ir ļoti fart xD

Un ko jūs domājat, tā vietā, lai izmantotu patentētu rar un nepiedāvātu patiesu drošību, aizstājiet to ar gpg, kas ir vairāk nekā gadu gaitā pierādīta drošības programmatūra un pastāv praktiski visos rajonos 😉

Vēl viena lieta, jūs varat nodot md5sum virkni, jums nav nepieciešams izveidot pagaidu failu. Šeit es arī iesaku jums doties uz sha, kas ir daudz drošāks, izmēģiniet terminālā: shasum

Priekā!

Labdien un paldies par komentāru 😀

GPG ļauj man iesaiņot direktoriju ar visu tā saturu? Tas ir tas, ka es to patiešām izmantoju tikai atsevišķiem failiem, nevis direktorijiem, kas satur apakšdirektorijus un failus.

ooo ... lieliski par šasumu, es viņu nepazinu 😀

Es turpināšu modificēt skriptu, lai to izmantotu, un ... jā! taisnība, vienkārši: atbalss "$ PASSWORD" | šasums Es jau dabūju virkni, faktiski to nav nepieciešams rakstīt failā :)

Liels paldies par komentāru, es jau iemācījos kaut ko jaunu 🙂

Sveicieni

ir tas pats, ko es jautāju ...

Jums vajadzētu izdomāt, kā GPG šifrēt failu un nosūtīt tai paroli tajā pašā rindā ... piemēram:

gpg -e file.tar.gz –paroles paroles neatkarīgi

Vai ir kāda ideja, kā to izdarīt? 🙂

Lai šifrētu direktoriju c / gpg, vispirms tas jāiepako ar darvu.

tad šajā gadījumā ir ērti izmantot simetrisko šifrēšanu ar parametru -c (atšķirību starp simetrisko un asimetrisko šifrēšanu skatiet wikipedia).

tas tad būtu kaut kas līdzīgs:

tar -czf destination.tgz avota_direktorijs / && echo $ passwd | gpg –partija –kompresijas līmeņa 0 -c – parole-fd 0

tas izveidos saspiestu failu ar nosaukumu "destination.tgz" un šifrētu failu ar nosaukumu "destination.tgz.gpg". gan avota direktorijs, gan pats saspiestais drošības labad ir jānoņem (pārbaudiet komandu shred)

atšifrēt:

echo $ passwd | gpg –batch -d –passphrase-fd 0 encryption_file.tgz.gpg | darva -xz

kas izvilktu failus pašreizējā direktorijā (tad mv var izmantot, lai tos pārvietotu citur)

Ja jums ir kādi jautājumi, atbildiet uz šo komentāru 🙂

Sveicieni!

ehm, uzmanies no divkāršās defisēm (-) un atsevišķām defisēm (-) ... vai ir veids, kā kaut ko uzrakstīt tā, it kā tas būtu kods, lai formāts nemainītos?

prueba de codigo -- -[kods] testa kods - - [/ kods]

Es to iztērēju daudz vārdīgāk

saspiest un šifrēt:

tar -czf destino.tgz directorio_fuente/ && echo $passwd | gpg –batch –compress-level 0 -c –passphrase-fd 0Ņemiet vērā, ka šeit ir divas darbības: vispirms izveidojiet saspiestu failu un pēc tam, ja nebija kļūdas, turpiniet ar šifrēšanu (ķēdēšana ar &&)

atšifrēt un izpakot:

echo $passwd | gpg –batch -d –passphrase-fd 0 archivo_cifrado.tgz.gpg | tar -xzsveicieni!

Jā, patiesībā vakar mājās es izlasīju gpg man un tur bija viss, kas man vajadzīgs 😀

Patiesībā es to tā nedarīju, es neizmantoju atbalss vai saspiešanu, es par šo izveidoju ierakstu, es vienkārši ievietoju to.

Liels paldies par palīdzības draugu, es tiešām to daru.

Brīnišķīgi! Es tikai meklēju kaut ko tādu, un es uzgāju jūsu rakstu. Es to pārbaudīšu, lai aizsargātu savus datus. Runājot par datoru drošību, nekad nevar būt pārāk paranoisks. Paldies

Paldies haha.

Vai saprati, kā darbojas scenārijs, vai ne?

Tas šķiet daudz sarežģītāk, nekā patiesībā ir lol.

Paldies par komentāru, tiešām 😀

Sveicieni

PS: Patiešām, ar drošību nekad nepietiek hahaha.

Man vajadzēja mazliet to saprast (es to izlasīju 3 reizes), jo es Linux lietoju īsu laiku. Bet tas ir patiešām vienkārši, un vienmēr ir patīkami uzzināt šādas lietas. Sveiciens un vēlreiz paldies.

Svarīgi ir to saprast hehe. Es centos izskaidrot visu ārkārtīgi detalizēti, bet es domāju, ka es pagarināju pārāk daudz lol.

Paldies jums 🙂

Oho, skripts ir ļoti labs 🙂

PS: paranoja ir vairāk nekā 9000! xD

hahahahahahaha tas esmu es ... LOL !!

Aplūkojot jūsu skriptu, es domāju, ka to var izdarīt ar xdialog, ja jums nav kde :)! Priekā

Ak, es nezināju par xdialog ... Man būs jāpaskatās, lai redzētu 😀

Paldies par informāciju.

RAR vietā kāpēc neizmantot tar.xz / gz un gpg?

tas ir tāpēc, ka jums tas jau ir reti, kur jums ir sava CMS

Izcils @ KZKG ^ Gaara pirms dienām domāju par kaut ko tādu, bet es esmu eksāmenos, tāpēc man nav bijis laika neko, un pēkšņi es redzu jūsu rakstu ...

Pamēģināšu nākamnedēļ 🙂

Paldies, jebkura informācija šeit es esmu 😀

xD es neko nesapratu uu, bet, ja es vēlētos, kā pareizi izmantot kdialog skriptos, kā iegūt ziņojumu KDE paziņotājā

Lai saņemtu ziņojumus KDE paziņojumos, mēģiniet instalēt pakotni: libnotify-bin

Tad terminālā jūs ievietojat:

notify-send "texto texto texto"Jūs redzēsiet, cik forši 😀 ... un tas darbojas KDE, Gnome, Unity, Cinnamon, Mate un Xfce 😉

Tomēr šajā skriptā es neizmantoju paziņojumus kā tādus, bet tikai KDialog logus. Termināla tipā:

kdialogUn jūs tur redzēsiet palīdzību 😉

Sveiciens 😀

Liels paldies o /

Sveiki, labs ieraksts, tikai ieteikums, ir vērts, ka ar md5 tas netiek rādīts ar neapbruņotu aci, bet daži ziņkārīgie var izmantot varavīksnes tabulu, lai redzētu, vai tur ir iekšā par md5 pārveidotā parole, es iesaku izmantot bcrypt (http://bcrypt.sourceforge.net/), tas ir tikai ieteikums, to varat izmantot jebkuram gadījumam, Apsveikums.

Paldies 😀

Patiesībā jā, MD5 nav ideāls, un ir tādi, kuriem ir izdevies iegūt paroles, es apskatīšu šo lietojumprogrammu 😉

Paldies par komentāru.

ar simetrisko tikai kdialog tas prasa jums paroli

un ar asimetrisku, izmantojot publisko atslēgu.

Man jāprecizē, ka man nav programmētāja pēdas.

Jā, es jau paspēju šifrēt ar GPG (patiesībā es vienkārši ievietoju ziņu par šo) hehe.

KZKG ^ Gaara vienmēr lasīja jūsu ziņu.

Izveidojiet vienu lietošanai kopā ar XFCE.

Skūpsts. Dārgi

Sveiki un pirmkārt, laipni lūdzam emuārā 😀

hahaha paldies, es zinu, ka dažreiz tas ir grūti, jo es rakstu nedaudz tehniskas lietas, bet es vienmēr cenšos visu izskaidrot pēc iespējas skaidrāk

Nedaudz eksperimentēšu ar XDialog vai Zenity, lai redzētu, vai tas der Xfce haha, testus veikšu virtuālajā Xubuntu 🙂

Sveicieni

Diezgan noderīgs cilvēks, paldies!

Sveicieni!

Paldies, tas man ļoti palīdzēs aizsargāt dažus failus

Man tas bija jāpielāgo senitātei, jo man pašlaik nav kde: \

Šeit es atstāju skeletu, kuru es gatavojos izmantot, pielāgotam zenencei

http://paste.desdelinux.net/4641

Vēlreiz paldies un sveicieni 😀

oooo lieliski, liels paldies 😀 😀

Es atceros, ka kāds to lūdza, bet Xfce, ar Zenity tas darbotos Xfce, vai ne?

Jā, tikai komandu palika pievienot izpildāmās komandas pēc shasum vai md5 paroles nodošanas

Tas būtu jāpārveido atbilstoši katras personas atšķirīgajām vajadzībām, lai aizsargātu dažādas lietas dažādos maršrutos ar dažādām komandām

Vai varbūt pievienojat citu daļu (GUI), lai izveidotu mūsu faila drošības konfigurāciju

Sveiciens 😀

Man bija laiks un xfce (Archlinux), un es jau esmu pilnībā pielāgojis skriptu, kāds tas bija, attiecībā uz xfce, izmantojot zenity (es domāju), jo tas, ko es atstāju iepriekš, bija tikai tas skelets, kuru es izmantoju

http://paste.desdelinux.net/4644

Vai to var rediģēt, ja tajā ir kļūda no pastas?

Notiek tas, ka man ir vairākas grafiskās čaulas, un es nezinu, vai tas darbosies tīrā xfce, piemēram, xubuntu

Sveiciens 😀

Interesanti che !!! Labs ieguldījums !!!!!!

Esmu ļoti jauns programmēšanā, pamazām mācos BASH ... bet dažas lietas man ienāca prātā, un tās jums varētu būt noderīgas vai var nebūt noderīgas.

Kad jūs sakāt, ka mizotajā skriptā ir iekļauta parole, un kādam nebūtu piedodams to atvērt un lasīt no turienes ... jūs ierosināt visu šo MD5 iegulšanas triku kā aizsardzības pasākumu.

Kas ir diezgan labs kā pirmais solis, lai apgrūtinātu iespējamā iebrucēja dzīvi, taču pārbaudiet šādas idejas (kuras pat var pielietot viena virs otras)

IDEJA 1) Ko darīt, ja paroli saglabājat failā, kas atrodas jūsu datorā, nevis mitināt to skriptā?

EJ: txt ievietojiet atslēgu un saglabājiet to mapē / home / /bla/bla/key.txt

Savā skriptā jūs izsaucat atslēgu kā KEY = "$ (cat $ HOME / blah / bla / key.txt)", tad jūs izmetat if $ questionkey = $ KEY, tad .. utt utt

Tādā veidā jūs sasniedzat 3 lietas +1 priekšrocības:

1) ka parole nekad nav bijusi skriptā. (Jūs izvairāties no MD5)

2) Paroles ceļš ir atkarīgs no lietotājvārda. (Ikviens, kurš vēlas to atvērt, novirza to jebkur). 99.9% gadījumu skripts neizdosies.

3) Ja vēlaties lielāku drošību, noņemiet visas atļaujas failam key.txt visiem citiem lietotājiem, izņemot jūsu.

4) Priekšrocība: Pārnesamība mainīt paroli, kad vien vēlaties, bez rediģēšanas skripta. Tā kā verifikācija ir ārēja, izmantojot failu.

IDEJA 2) Kā būtu ar visa bash skripta apmulsināšanu, tāpēc to pat nevar atvērt?

Viens no veidiem, kā to izdarīt, ir izmantot faktu, ka C jums ir jāapkopo.

Pēc tam tā ievieš skriptu C kodā, un viss, ko tā dara, ir izsaukt šo skriptu (bet tas ir programmas iekšienē). Apkopošanas laikā ... viss ir palicis iekšā, un jūsu izvade ir izpildāms ... un vairs nav skripta. Ir cilvēks, kurš jau ir izveidojis "scenāriju", kas veic aizsegšanas procesu, kas ir ļoti praktiski.

Vairāk informācijas šeit: http://es.wikibooks.org/wiki/El_Manual_de_BASH_Scripting_B%C3%A1sico_para_Principiantes/Compilar_%28ofuscar%29_BASH_scripts_con_C_-_SHC

IDEJA 3) Kā būtu, ja skriptā ievietotu virtuālo nosacījumu, kur tam nepieciešama administratora parole?

Piemēram, izpildiet nosacījumu, izmantojot "sudo", un pēc tam turpiniet skriptu, ja ne apturiet to.

Tādā veidā visa aizsardzība samazināsies kā tilts pār jūsu ROOT paroli.

Nu nekas vairāk ...

Sveicieni!!!!!!!! un turiet BASH.

HAHAHAHA paldies 😀

Patiesībā tagad es izmantoju SHA512, jo tas ir daudz labāks nekā MD5: https://blog.desdelinux.net/como-saber-la-suma-md5-o-sha-de-una-palabra-oracion-o-archivo/

Kā arī GPG kā aizsardzības līdzeklis, nevis saspiešana ar .RAR: https://blog.desdelinux.net/como-proteger-datos-con-gpg-de-forma-simple/

Paroles ievietošanas citā failā problēma ir tā, ka tad tā paroli ievietotu citā vietā, jā, bet vai tā būtu vienkāršā tekstā? Ja man tas ir jāšifrē (kas ir ieteicams), es to atstāju tajā pašā skriptā, labi ... es tik ļoti šaubos, ka kāds var salauzt SHA512 hahahaha (skatiet 1. saiti, un jūs sapratīsit 😉)

Attiecībā uz atļaujām, ja kāds izmanto LiveCD, tad viņš var atvērt .txt, izmantojot LiveCD sakni, tāpēc atļaujas nav pilnībā labākā iespēja.

Par Bash koda apmulsināšanu ... jā, es biju par to domājis un ideja ir LIELA, problēma ir tā, ka es nezinu, kā to izdarīt, patiesībā es pat nezinu, vai to var izdarīt HAHAHA.

Ak, pagaidi ... tagad es izlasīju pārējo komentāru O_O ... hehe, es nezināju, ka tu to vari izdarīt. Man nav ne jausmas par C vai C ++, bet tas varētu būt vērts izmēģināt lol.

Par 3. ideju, nav slikta 😀

Kopš publicēju šo ierakstu, es esmu veicis vairākus uzlabojumus skriptā. 2 ir tie, kurus es pieminēju saitēs šī komentāra sākumā, vēl viens - ja jūs maināt kādu rakstzīmi skriptā, tas tiek dzēsts. Un tagad man tas ir jāmēģina, lai neskaidru kodu hahahaha.

Paldies par komentāru un ... jā, turies, bash !!! HAHA

WTF !!!

Es jau esmu izmantojis SHC ... GE-NI-AL !!!! O_O

Ļoti labs skripts, hei, un, ja izmantojat sakņu pārbaudītāju, lai varētu palaist skriptu kā sudo ./script

Jums vienkārši vajadzētu pievienot šo kodu sākumā

http://paste.desdelinux.net/4663

Sveiciens

KZKG ^ Gaara, mans draugs, es domāju, ka paskaidrojuma izstrāde nav problēma, tas nāk par labu tiem no mums, kuriem nav tik daudz zināšanu. Raksti, kas nemāca, ir publicēti tieši šeit, tie sniedz tikai informāciju par kaut ko, kas pastāv. Tāpēc neattaisnojieties un ļaujiet vēl vairāk ar paplašinātiem paskaidrojumiem.

Šādām lietām es to izmantoju http://www.truecrypt.org/

Vai kāds varētu koplietot skriptu? Es esmu ziņkārīgs, un visas saites ir uz leju. 🙁

Paldies.