Meta, la empresa matriz de Facebook e Instagram, no deja de utilizar todas las armas que consideran eficaces para lograr sus objetivos en materia de «privacidad» y ahora acaba de ser señalada nuevamente por prácticas de rastreo de usuarios en la web mediante la inyección de código en el navegador integrado en sus aplicaciones.

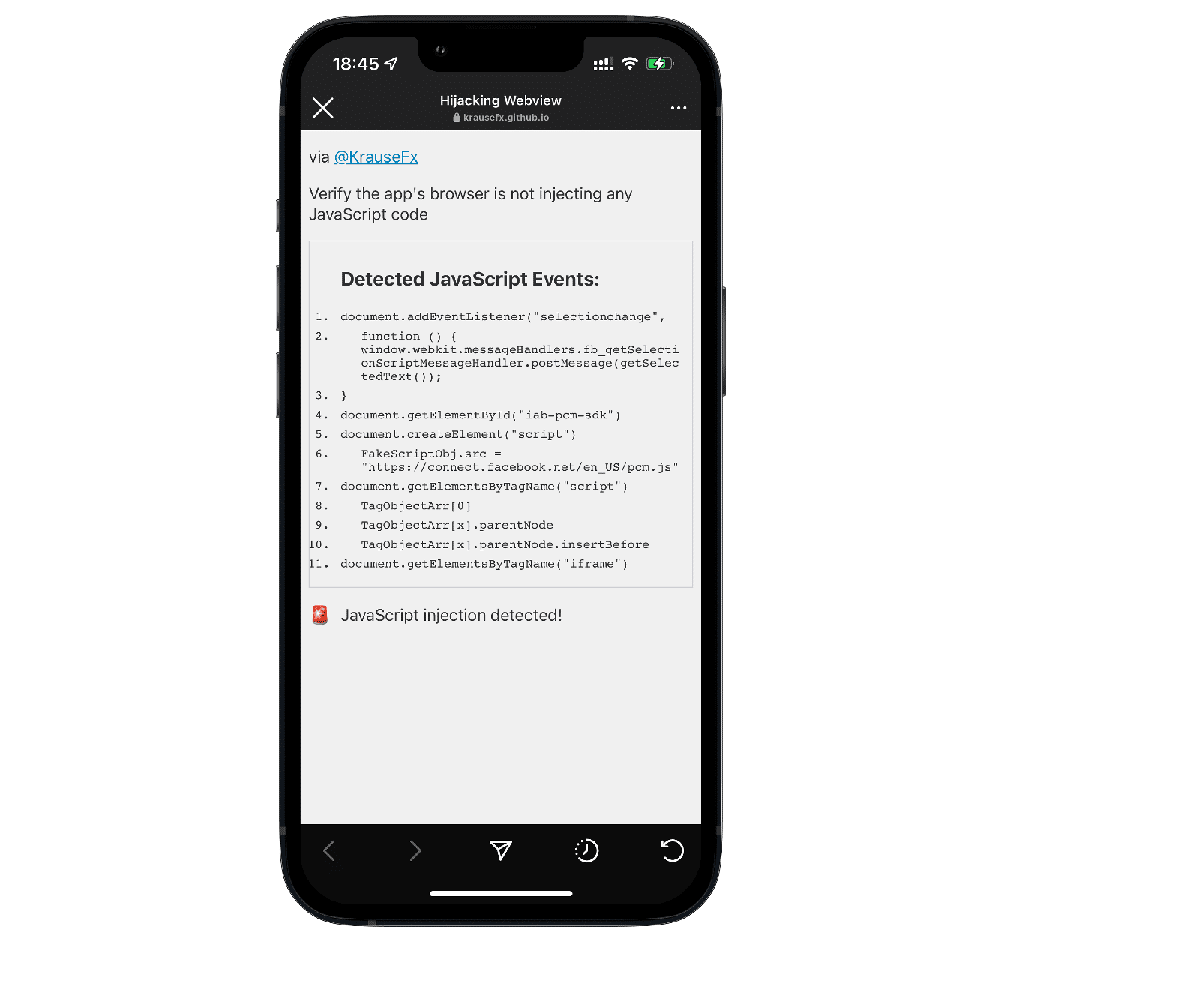

Este asunto fue puesto en conocimiento del público en general por Felix Krause, un investigador de privacidad. Para llegar a esta conclusión, Felix Krause diseñó una herramienta capaz de detectar si se inyecta código JavaScript en la página que se abre en el navegador integrado en las aplicaciones de Instagram, Facebook y Messenger cuando un usuario hace clic en un enlace que lo redirige a una página fuera de la aplicación.

Después de abrir la aplicación Telegram y hacer clic en un enlace que abre una página de un tercero, no se detectó ninguna inyección de código. Sin embargo, cuando repitió la misma experiencia con Instagram, Messenger, Facebook en iOS y Android la herramienta permitió insertar varias líneas de código JavaScript inyectado después de abrir la página en el navegador integrado en estas aplicaciones.

Según el investigador, el archivo JavaScript externo que inyecta la aplicación de Instagram es (connect.facebook.net/en_US/pcm.js), que es un código para crear un puente para comunicarse con la aplicación host.

Con más detalle, el investigador descubrió lo siguiente:

Instagram está agregando un nuevo detector de eventos para obtener detalles cada vez que el usuario selecciona texto en el sitio web. Esto, combinado con escuchar capturas de pantalla, le da a Instagram una visión general completa de la información específica que se seleccionó y compartió la aplicación de Instagram verifica si hay un elemento con el id iab-pcm-sdk que probablemente se refiera a «In App Browser».

Si no se encuentra ningún elemento con id iab-pcm-sdk, Instagram crea un nuevo elemento de secuencia de comandos y establece su fuente en https://connect.facebook.net/en_US/pcm.js

Luego encuentra el primer elemento de secuencia de comandos en su sitio web para insertar el archivo pcm JavaScript justo antes

Instagram también está buscando iframes en el sitio web, pero no se encontró información sobre lo que hace.

A partir de ahí, Krause explica que inyectar scripts personalizados en sitios web de terceros podría, incluso si no hay evidencia que confirme que la empresa lo está haciendo, permitir que Meta monitoree todas las interacciones de los usuarios, como interacciones con cada botón y enlace, selecciones de texto, capturas de pantalla y todas las entradas de formularios, como contraseñas, direcciones y números de tarjetas de crédito. Además, no hay forma de desactivar el navegador personalizado integrado en las aplicaciones en cuestión.

Después de la publicación de este descubrimiento, Meta habría reaccionado afirmando que la inyección de este código ayudaría a agregar eventos, como compras en línea, antes de que se utilicen para publicidad dirigida y medidas para la plataforma de Facebook. Según los informes, la compañía agregó que «para las compras realizadas a través del navegador de la aplicación, solicitamos el consentimiento del usuario para guardar la información de pago con fines de autocompletar».

Pero para el investigador, no existe una razón legítima para integrar un navegador en las aplicaciones de Meta y obligar a los usuarios a permanecer en ese navegador cuando quieren navegar en otros sitios que no tienen nada que ver con las actividades de la firma.

Además, esta práctica de inyectar código en páginas de otros sitios web generaría riesgos en varios niveles:

- Privacidad y análisis: la aplicación host puede rastrear literalmente todo lo que sucede en el sitio web, como cada toque, pulsación de tecla, comportamiento de desplazamiento, qué contenido se copia y pega, y los datos se ven como compras en línea.

- Robo de credenciales de usuario, direcciones físicas, claves API, etc.

- Anuncios y referencias: la aplicación host puede inyectar anuncios en el sitio web, o anular la clave API de anuncios para robar ingresos de la aplicación host, o anular todas las URL para incluir un código de referencia.

- Seguridad: los navegadores llevan años optimizando la seguridad de la experiencia del usuario en la web, como mostrar el estado del cifrado HTTPS, advertir al usuario sobre sitios web no cifrados, etc.

- Inyectar código JavaScript adicional en un sitio web de terceros puede causar problemas que pueden romper el sitio web

- Las extensiones del navegador y los bloqueadores de contenido del usuario no están disponibles.

- Los enlaces profundos no funcionan bien en la mayoría de los casos.

- A menudo, no es fácil compartir un enlace a través de otras plataformas (por ejemplo, correo electrónico, AirDrop, etc.)

Finalmente si estás interesado en poder conocer más al respecto, puedes consultar los detalles en el siguiente enlace.