मालिकेचा सामान्य अनुक्रमणिका: एसएमईंसाठी संगणक नेटवर्क: ओळख

हा लेख मिनीसरीजचा सातत्य आणि शेवटचा आहे:

- सेंटीओएस 7 वर स्क्विड + पीएएम प्रमाणीकरण.

- स्थानिक वापरकर्ता आणि गट व्यवस्थापन

- एनएसडी प्राधिकृत डीएनएस सर्व्हर + शोरवॉल

- प्रॉस्डी आयएम आणि स्थानिक वापरकर्ते

मित्र आणि मित्रांनो नमस्कार!

अगोदर निर्देश केलेल्या बाबीसंबंधी बोलताना उत्साही त्यांना त्यांचा स्वतःचा मेल सर्व्हर हवा आहे. "सर्व्हर" जेथे प्रश्नचिन्हे असतात त्या दरम्यान त्यांना सर्व्हर वापरू इच्छित नाहीत. आपल्या छोट्या सर्व्हरवर सेवा अंमलात आणण्याचा प्रभारी व्यक्ती या विषयावरील तज्ञ नाही आणि सुरुवातीला भविष्यातील आणि संपूर्ण मेल सर्व्हरचा मुख्य भाग स्थापित करण्याचा प्रयत्न करेल. फुल मेलसर्व्हर बनवण्याची "समीकरणे" समजून घेणे आणि लागू करणे थोडे अवघड आहे काय? 😉

समास भाष्ये

- मेलसर्व्हरमध्ये समाविष्ट असलेला प्रत्येक प्रोग्राम कोणत्या कार्ये करतो याबद्दल स्पष्ट असणे आवश्यक आहे. प्रारंभिक मार्गदर्शक म्हणून आम्ही त्यांना भेट दिली की घोषित उद्देशासह उपयुक्त दुव्यांची संपूर्ण मालिका देतो.

- आपण पूर्ण मेल सर्व्हिसची मॅन्युअली आणि स्क्रॅचपासून अंमलबजावणी करणे ही थकवणारी प्रक्रिया आहे, जोपर्यंत आपण दररोज या प्रकारचे कार्य करत असलेल्या "निवडलेल्या" पैकी एक नाही. एक मेल सर्व्हर तयार केला जातो - सामान्य मार्गाने- विविध प्रोग्रामद्वारे स्वतंत्रपणे हाताळला जातो SMTP, POP / IMAP, संदेशांचे स्थानिक संग्रह, च्या उपचाराशी संबंधित कार्ये स्पॅम, अँटीव्हायरस इ. त्या सर्व प्रोग्रामने एकमेकांशी योग्यरित्या संवाद साधला पाहिजे.

- वापरकर्त्यांचे व्यवस्थापन कसे करावे यावर सर्व काही किंवा "सर्वोत्कृष्ट पद्धती" बसत नाहीत. संदेश कोठे व कसे संग्रहित करावा किंवा सर्व घटक कसे कार्य करावे हे एकत्रीत आहे.

- एखाद्या मेलसर्व्हरचे असेंब्ली आणि फाइन-ट्यूनिंग परवानग्या आणि फाईल मालक या विशिष्ट प्रकरणात कोणता वापरकर्ता प्रभारी असेल आणि काही गूढ कॉन्फिगरेशन फाईलमध्ये केलेल्या छोट्या त्रुटींमध्ये यासारख्या गोष्टींमध्ये गोंधळ उडवते.

- आपण काय करीत आहात हे आपल्याला चांगले माहिती नसल्यास अंतिम परिणाम असुरक्षित किंवा किंचित विना-कार्यशील मेल सर्व्हरचा असेल. अंमलबजावणीच्या शेवटी ते कार्य करत नाही, शक्यतो सर्वात कमी दुष्कृत्ये असतील.

- मेल सर्व्हर कसा बनवायचा यावर आम्ही बर्याच पाककृती इंटरनेटवर शोधू शकतो. सर्वात पूर्ण एक -माझ्या अगदी वैयक्तिक मतानुसार- लेखकाद्वारे ऑफर केलेले एक आहे इवार अब्राहमसेन जानेवारी २०१ its च्या तेराव्या आवृत्तीत «जीएनयू / लिनक्स सिस्टमवर मेल सर्व्हर कसे सेट करावे".

- आम्ही लेख वाचण्याची शिफारस करतो «उबंटू 14.04 वर एक मेलसर्व्हर: पोस्टफिक्स, डोव्हकोट, मायएसक्यूएल«, किंवा "उबंटू 16.04 वर एक मेलसर्व्हर: पोस्टफिक्स, डोव्हकोट, मायएसक्यूएल".

- खरे. या संदर्भातील सर्वोत्कृष्ट दस्तऐवज इंग्रजीमध्ये सापडतील.

- आम्ही कधीही मेलसर्व्हर विश्वासाने मार्गदर्शित करीत नाही कसे ... मागील परिच्छेदामध्ये नमूद केले आहे, चरण-दर-चरण त्याचे पालन करण्यामागील वास्तविकतेमुळे आपल्याला कोणत्या परिस्थितीचा सामना करावा लागतो याची चांगली कल्पना येईल.

- आपण काही चरणांमध्ये एक संपूर्ण मेलसर्व्हर घेऊ इच्छित असल्यास, आपण प्रतिमा डाउनलोड करू शकता iRedOS-0.6.0-CentOS-5.5-i386.iso, किंवा अधिक आधुनिक शोधा, ते आयरिडोस असो किंवा आयरेडमेल. मी वैयक्तिकरित्या शिफारस करतो तो मार्ग आहे.

आम्ही स्थापित आणि कॉन्फिगर करणार आहोत:

- पोस्टफिक्स एक सर्व्हर म्हणून Mआयल Transport Aहळूवार (एसएमटीपी)

- डोव्हकोट पीओपी - आयएमएपी सर्व्हर म्हणून.

- माध्यमातून कनेक्शनसाठी प्रमाणपत्रे TLS.

- स्क्वेरमेलमेल वापरकर्त्यांसाठी वेब इंटरफेस म्हणून.

- «च्या तुलनेत डीएनएस रेकॉर्डप्रेषक धोरण फ्रेमवर्क"किंवा हे SPF.

- मॉड्यूल जनरेशन डिफी हिलमन ग्रुप एसएसएल प्रमाणपत्रांची सुरक्षा वाढविण्यासाठी.

हे करणे बाकी आहे:

किमान खालील सेवा अंमलात आणल्या पाहिजेतः

- पोस्टग्री: ग्रे लिस्टसाठी पोस्टफिक्स सर्व्हर धोरणे आणि जंक मेल नाकारा.

- अमाविस्ड-नवीन: स्क्रिप्ट जी एमटीए आणि व्हायरस स्कॅनर आणि सामग्री फिल्टर दरम्यान इंटरफेस तयार करते.

- क्लामाव्ह अँटीव्हायरस: अँटीव्हायरस सुट

- स्पॅमअस्सेन: जंक मेल काढा

- वस्तरा (पायझोर): वितरित आणि सहयोगी नेटवर्कद्वारे स्पॅम कॅप्चर. विपुल रेझर नेटवर्क जंक मेल किंवा स्पॅमच्या प्रसाराचे अद्ययावत कॅटलॉग ठेवते.

- डीएनएस रेकॉर्ड "डोमेनकीज ओळख मेल" किंवा डीकेआयएम.

पॅकेजेस पोस्टग्री, अमाविस्ड-न्यू, क्लेमव्ह, स्पॅमॅसॅसिन, वस्तरा y पायझोर ते प्रोग्राम रिपॉझिटरीजमध्ये आढळतात. आम्हाला प्रोग्रामही मिळेल openkim.

- डीएनएस नोंदी "एसपीएफ" आणि "डीकेआयएम" ची अचूक घोषणा करणे आवश्यक आहे जर आम्हाला आमचा मेल सर्व्हर नुकताच सुरू झाला नसेल तर स्पॅम किंवा जंक मेलचा अवांछित किंवा निर्माता घोषित करावा, जसे की इतर मेल सेवांद्वारे Gmail, Yअहो, हॉटमेल, इ.

प्रारंभिक धनादेश

लक्षात ठेवा की हा लेख इतरांच्या सुरूवातीस आहे सेंटीओएस 7 वर स्क्विड + पीएएम प्रमाणीकरण.

अंतर्गत नेटवर्कशी कनेक्ट केलेला एनएस 32 लॅन इंटरफेस

[रूट @ लिनक्सबॉक्स ~] # नॅनो / इत्यादी / सिस्कोन्फिग / नेटवर्क-स्क्रिप्ट्स / ifcfg-ens32

DEVICE=ens32

ONBOOT=yes

BOOTPROTO=static

HWADDR=00:0c:29:da:a3:e7

NM_CONTROLLED=no

IPADDR=192.168.10.5

NETMASK=255.255.255.0

GATEWAY=192.168.10.1

DOMAIN=desdelinux.फॅन DNS1=127.0.0.1

झोन = सार्वजनिक

[रूट @ लिनक्सबॉक्स ~] # इफडाउन एन्स् 32 आणि & आयएफअप एन्स् 32

इंटरनेटशी कनेक्ट केलेले एनएस 34 वॅन इंटरफेस

[रूट @ लिनक्सबॉक्स ~] # नॅनो / इत्यादी / सिस्कोन्फिग / नेटवर्क-स्क्रिप्ट्स / ifcfg-ens34

DEVICE=ens34 ONBOOT=होय BOOTPROTO=static HWADDR=00:0c:29:da:a3:e7 NM_CONTROLLED=no IPADDR=172.16.10.10 NETMASK=255.255.255.0 # या # ADSL राउटरशी # खालील पत्त्याशी कनेक्ट केलेले ADSL राउटर आहे IP GATEWAY=172.16.10.1 DOMAIN=desdelinux.फॅन DNS1=127.0.0.1

झोन = बाह्य

लॅनमधून डीएनएस रिझोल्यूशन

[root@linuxbox ~ # cat /etc/resolv.conf शोध desdelinux.फॅन नेमसर्व्हर 127.0.0.1 नेमसर्व्हर 172.16.10.30 [root@linuxbox ~]# होस्ट मेल ईमेल करा.desdelinux.fan हे लिनक्सबॉक्सचे उपनाव आहे.desdelinux.पंखा लिनक्सबॉक्सdesdelinux.fan चा पत्ता १९२.१६८.१०.५ लिनक्सबॉक्स आहे.desdelinux.फॅन मेल 1 मेलद्वारे हाताळला जातो.desdelinux.पंखा [root@linuxbox ~]# होस्टमेल.desdelinux.पंखा ईमेल करा.desdelinux.fan हे लिनक्सबॉक्सचे उपनाव आहे.desdelinux.पंखा लिनक्सबॉक्सdesdelinux.fan चा पत्ता १९२.१६८.१०.५ लिनक्सबॉक्स आहे.desdelinux.फॅन मेल 1 मेलद्वारे हाताळला जातो.desdelinux.पंखा

इंटरनेट वरून डीएनएस निराकरण

buzz@sysadmin:~$hostmail.desdelinux.फॅन १७२.१६.१०.३० डोमेन सर्व्हर वापरणे: नाव: 172.16.10.30 पत्ता: 172.16.10.30#53 उपनाम: मेल.desdelinux.फॅन हे उपनाव आहे desdelinux.पंखा desdelinux.फॅनचा पत्ता 172.16.10.10 आहे desdelinux.फॅन मेल 10 मेलद्वारे हाताळला जातो.desdelinux.पंखा

यजमाननाव स्थानिक पातळीवर सोडवताना समस्या «desdelinux.पंखा"

आपल्यास यजमाननाव सोडवताना समस्या येत असल्यास «desdelinux.पंखा" पासून लॅनफाइल फाईलवर भाष्य करण्याचा प्रयत्न करा /etc/dnsmasq.conf जिथे ते जाहीर केले आहे स्थानिक=/desdelinuxपंखा/. त्यानंतर, Dnsmasq रीस्टार्ट करा.

[रूट @ लिनक्सबॉक्स ~] # नॅनो /etc/dnsmasq.conf # खाली असलेल्या लाइनवर टिप्पणी द्या: # स्थानिक=/desdelinuxपंखा/ [रूट @ लिनक्सबॉक्स ~] # सेवा dnsmasq रीस्टार्ट / Bin / systemctl रीस्टार्ट dnsmasq.service वर पुनर्निर्देशित करत आहे [रूट @ लिनक्सबॉक्स ~] # सेवा dnsmasq स्थिती [root@linuxbox ~]# होस्ट desdelinux.पंखा desdelinux.फॅनचा पत्ता 172.16.10.10 आहे desdelinux.फॅन मेल 10 मेलद्वारे हाताळला जातो.desdelinux.पंखा

पोस्टफिक्स आणि डोव्हकोट

पोस्टफिक्स आणि डोव्हकोट यांचे बरेच विस्तृत दस्तऐवज येथे आढळू शकतात:

[रूट @ लिनक्सबॉक्स ~] # एलएस / ऑसर / शेअर / डॉक / पोस्टफिक्स २.१०.१/ बाऊंस.कफ.डेफॉल्ट लायसन्स रीडएमई-पोस्टफिक्स-एसएएसएल-रेडहॅट.टीएसटी कॉम्पिटीबिलिटी मेन.सीएफ.डेफॉल्ट TLS_ACKNOWLEDGEMENTS उदाहरणे README_FILES TLS_LICENSE [रूट @ लिनक्सबॉक्स ~] # एलएस / ऑसर / शेअर / डॉक / डोव्हकोट २.२.१०/२०१ लेखक कॉपी

CentOS 7 मध्ये, जेव्हा आम्ही इन्फ्रास्ट्रक्चर सर्व्हरचा पर्याय निवडतो तेव्हा डिफॉल्टनुसार पोस्टफिक्स एमटीए स्थापित केला जातो. आम्ही हे तपासणे आवश्यक आहे की SELinux संदर्भ स्थानिक संदेश रांगेत पोटफिक्स वर लिहिण्याची परवानगी देतो:

[रूट @ लिनक्सबॉक्स ~] # गेटसबूल -ए | ग्रेप पोस्टफिक्स

postfix_local_writ_mail_spool -> on

फायरवॉलडी मध्ये बदल

फायरवॉलडी कॉन्फिगर करण्यासाठी ग्राफिकल इंटरफेसचा वापर करून, आम्ही हमी दिली पाहिजे की प्रत्येक सेवांसाठी खालील सेवा आणि पोर्ट सक्षम आहेतः

# ------------------------------------------------- ----- फायरवॉलडी मधील # निर्धारण # ------------------------------------------------- ----- # फायरवॉल # सार्वजनिक क्षेत्र: http, https, imap, pop3, smtp सेवा # सार्वजनिक क्षेत्र: 80, 443, 143, 110, 25 पोर्ट # बाह्य क्षेत्र: HTTP, https, इमाप, पॉप 3, एसटीटीपी सेवा # बाह्य क्षेत्र: 80, 443, 143, 995, 25 पोर्ट

आम्ही डोव्हकोट आणि आवश्यक प्रोग्राम स्थापित करतो

[रूट @ लिनक्सबॉक्स ~] # यम स्थापित डोव्हेकोट मॉड_एसएसएल प्रोमेल मेल टेलनेट

किमान डोवकोट कॉन्फिगरेशन

[रूट @ लिनक्सबॉक्स ~] # नॅनो /etc/dovecot/dovecot.conf प्रोटोकॉल = इमॅप पॉप 3 एलएमटीपी ऐका =*, :: login_griting = डोव्हकोट तयार आहे!

आम्ही स्पष्टपणे डोव्हकोटची प्लेन टेक्स्ट प्रमाणीकरण अक्षम करतो:

[रूट @ लिनक्सबॉक्स ~] # नॅनो /etc/dovecot/conf.d/10-auth.conf

disable_plaintext_auth = होय

डोव्हकोटशी संवाद साधण्यासाठी आणि संदेशांच्या स्थानासह आम्ही आवश्यक विशेषाधिकारांसह गट जाहीर करतोः

[रूट @ लिनक्सबॉक्स ~] # नॅनो /etc/dovecot/conf.d/10-mail.conf मेल_लोकेशन = एमबॉक्स: ~ / मेल: INBOX = / var / मेल /% u mail_privileged_group = मेल mail_access_groups = मेल

डोव्हकोटसाठी प्रमाणपत्रे

डोव्हकोट फाईलमधील डेटाच्या आधारे स्वयंचलितपणे आपले चाचणी प्रमाणपत्रे व्युत्पन्न करते /etc/pki/dovecot/dovecot-openssl.cnf. आमच्या आवश्यकतांनुसार नवीन प्रमाणपत्रे तयार करण्यासाठी, आम्ही पुढील चरणांचे पालन केले पाहिजे:

[मूळ @ लिनक्सबॉक्स ~] # सीडी / इत्यादी / पीकी / डोव्हेकोट / [रूट @ लिनक्सबॉक्स डोव्हेकोट] # नॅनो डोवेकोट-ओपनस्ल.सीएनएफ [ req ] default_bits = 1024 encrypt_key = होय distinguished_name = req_dn x509_extensions = cert_type प्रॉम्प्ट = नाही [ req_dn ] # देश (2 अक्षरांचा कोड) C=CU # राज्य किंवा प्रांताचे नाव (पूर्ण नाव) ST=Cuba शहर # Name. ) L=Havana # संस्था (उदा. कंपनी) O=DesdeLinux.फॅन # संस्थात्मक युनिटचे नाव (उदा. विभाग) OU=उत्साही # सामान्य नाव (*.example.com देखील शक्य आहे) CN=*.desdelinux.fan # ईमेल संपर्क emailAddress=buzz@desdelinux.फॅन [ cert_type ] nsCertType = सर्व्हर

आम्ही चाचणी प्रमाणपत्रे काढून टाकतो

[रूट @ लिनक्सबॉक्स डोव्हेकोट] # आरएम प्रमाणपत्र / डोव्हेकोट.पीएम आरएम: नियमित फाइल "प्रमाणपत्रे / डोवेकोट.पीएम" हटवायची? (वाय / एन) वाय [रूट @ लिनक्सबॉक्स डोव्हेकोट] # आरएम खाजगी / डोव्हेकोट.पीएम rm: नियमित फाइल "खाजगी / dovecot.pem" हटवायची? (वाय / एन) वाय

आम्ही स्क्रिप्ट कॉपी आणि कार्यान्वित करतो mkcert.sh कागदपत्र निर्देशिका पासून

[रूट @ लिनक्सबॉक्स डोव्हेकोट] # सीपी / ऑसर / शेअर / डॉक / डोव्हकोट २.२.१०/mkcert.sh. [रूट @ लिनक्सबॉक्स डोव्हेकोट] # बॅश mkcert.sh 1024 बिट RSA प्रायव्हेट की व्युत्पन्न करत आहे......+++++ ................++++++ नवीन खाजगी की '/etc/ वर लिहित आहे pki/dovecot/private/dovecot.pem' ----- विषय= /C=CU/ST=Cuba/L=Havana/O=DesdeLinux.फॅन/OU=उत्साही/CN=*.desdelinux.fan/emailAddress=buzz@desdelinux.fan SHA1 Fingerprint=5F:4A:0C:44:EC:EC:EF:95:73:3E:1E:37:D5:05:F8:23:7E:E1:A4:5A [रूट @ लिनक्सबॉक्स डोव्हेकोट] # एलएस -एल प्रमाणपत्रे / एकूण 4-आरडब्ल्यू -------. 1 मूळ रूट 1029 मे 22 16:08 dovecot.pem [रूट @ लिनक्सबॉक्स डोव्हेकोट] # एलएस -एल खाजगी / एकूण 4-आरडब्ल्यू -------. 1 मूळ रूट 916 मे 22 16:08 dovecot.pem [रूट @ लिनक्सबॉक्स डोवेकोट] # सेवा डोव्हकोट रीस्टार्ट [रूट @ लिनक्सबॉक्स डोव्हेकोट] # सेवा डोव्हकोट स्थिती

पोस्टफिक्ससाठी प्रमाणपत्रे

[root@linuxbox ~]# cd /etc/pki/tls/ [root@linuxbox tls]# openssl req -sha256 -x509 -nodes -newkey rsa:4096 -days 1825 \ -out certs/desdelinux.fan.crt -keyout खाजगी/desdelinux.फॅन.की 4096 बिट RSA प्रायव्हेट की व्युत्पन्न करत आहे .........+ ..++ 'private/domain.tld.key' वर नवीन खाजगी की लिहित आहे ----- तुम्हाला माहिती प्रविष्ट करण्यास सांगितले जाणार आहे. ते तुमच्या प्रमाणपत्र विनंतीमध्ये समाविष्ट केले जाईल. तुम्ही जे प्रविष्ट करणार आहात त्याला प्रतिष्ठित नाव किंवा DN म्हणतात. काही फील्ड्स आहेत पण तुम्ही काही रिकामे सोडू शकता काही फील्ड्ससाठी डीफॉल्ट व्हॅल्यू असेल, जर तुम्ही '.' एंटर केले तर फील्ड रिक्त ठेवली जाईल. ----- देशाचे नाव (2 अक्षरांचा कोड) [XX]:CU राज्य किंवा प्रांताचे नाव (पूर्ण नाव) []:क्यूबा परिसराचे नाव (उदा., शहर) [डिफॉल्ट शहर]:हवाना संस्थेचे नाव (उदा. कंपनी) [ डीफॉल्ट कंपनी लिमिटेड]:DesdeLinux.फॅन ऑर्गनायझेशनल युनिटचे नाव (उदा., विभाग) []:उत्साही सामान्य नाव (उदा. तुमचे नाव किंवा तुमच्या सर्व्हरचे होस्टनाव) []:desdelinux.fan ईमेल पत्ता []:buzz@desdelinux.पंखा

किमान पोस्टफिक्स कॉन्फिगरेशन

आम्ही फाईलच्या शेवटी जोडतो / etc / aliases पुढील, पुढचे:

मूळ: buzz

बदल प्रभावी होण्यासाठी आम्ही पुढील आज्ञा कार्यान्वित करतो:

[रूट @ लिनक्सबॉक्स ~] # नवीनलीसेस

थेट फायलीचे संपादन करून पोझिफिक्स कॉन्फिगरेशन केले जाऊ शकते /etc/postfix/main.cf किंवा आदेशानुसार postconf -e आम्ही सुधारित करू इच्छित किंवा समाविष्ट करू इच्छित सर्व पॅरामीटर कन्सोलच्या एका ओळीत प्रतिबिंबित आहे याची काळजी घेतः

- प्रत्येकाने त्यांना समजलेले आणि आवश्यक असलेले पर्याय घोषित केले पाहिजेत!.

[root@linuxbox ~]# postconf -e 'myhostname = desdelinuxपंखा [root@linuxbox ~]# postconf -e 'mydomain = desdelinuxपंखा [रूट @ लिनक्सबॉक्स ~] # पोस्टकॉन्फ -इ 'मायओरगीन = $ मायडोमेन' [रूट @ लिनक्सबॉक्स ~] # पोस्टकॉन्फ-ई 'इनेट_इंटरफेस् = सर्व' . [मूळ @ लिनक्सबॉक्स ~] # पोस्टकॉन्फ-ई 'मायनेटवर्क्स = 192.168.10.0/24, 172.16.10.0/24, 127.0.0.0/8' [रूट @ लिनक्सबॉक्स ~] # पोस्टकॉन्फ-ई 'मेलबॉक्स_कॉमांड = / यूएसआर / बिन / प्रोकमेल -ए "$ विस्तार" " [रूट @ लिनक्सबॉक्स ~] # पोस्टकॉन्फ-ई 'एसएमटीपीडी_बॅनर = $ मायहोस्टनाव ईएसएमटीपी $ मेल_नाव ($ मेल_व्हर्शन)'

आम्ही फाईलच्या शेवटी जोडतो /etc/postfix/main.cf खाली दिलेला पर्याय. त्या प्रत्येकाचा अर्थ जाणून घेण्यासाठी आम्ही सोबत असलेले कागदपत्र वाचण्याची शिफारस करतो.

बिफ = नाही

append_dot_mydomain = नाही

विलंब_सर्व_ वेळ = 4 ता

readme_directory = नाही

smtpd_tls_cert_file=/etc/pki/certs/desdelinux.fan.crt

smtpd_tls_key_file=/etc/pki/private/desdelinux.फॅन.की

smtpd_use_tls = होय

smtpd_tls_session_cache_dat database = btree: $ {डेटा_निर्देशन} / smtpd_scache

श्रीमती

smtpd_relay_restrictions = परमिट_माईनेटवर्क्स परमिट_स्सल_अटॅन्टीकेटेड डिफेर_नाथ_डस्टिनेशन

# कमाल मेलबॉक्स आकार 1024 मेगाबाइट = 1 ग्रॅम आणि ग्रॅम

मेलबॉक्स_साइज_लिमिट = 1073741824

प्राप्तकर्ता_दिलीमीटर = +

कमाल_क्यू_जीवनास = 7 दि

header_checks = regexp: / etc / postfix / header_checks

बॉडी_चेक्स = रीजेक्सप: / इत्यादी / पोस्टफिक्स / बॉडी_चेक्स

# खाती जी इनकमिंग मेलची कॉपी दुसर्या खात्यावर पाठवतात

प्राप्तकर्ता_बीसीसी_मॅप्स = हॅश: / इत्यादी / पोस्टफिक्स / खाती_ फॉरवर्डिंग_कोपी

इतर सर्व्हरवर मेल आणि रिले कोण पाठवू शकते हे निर्धारित करण्यासाठी खालील ओळी महत्त्वपूर्ण आहेत, जेणेकरून आम्ही चुकून एखादा "ओपन रिले" कॉन्फिगर करीत नाही ज्यामुळे अनधिकृत वापरकर्त्यांना मेल पाठविण्याची परवानगी मिळते. प्रत्येक पर्यायाचा अर्थ काय आहे हे समजण्यासाठी आम्ही पोस्टफिक्स मदत पृष्ठांचा सल्ला घेतला पाहिजे.

- प्रत्येकाने त्यांना समजलेले आणि आवश्यक असलेले पर्याय घोषित केले पाहिजेत!.

smtpd_helo_restrictions = परमिट_ मायनेटवर्क्स,

चेतावणी_अ_अधिकृत करा

अस्वीकार_वैधानिक_सृष्टीकरण,

परवानगी

smtpd_seender_restrictions = परमिट_सस्ल_ प्रमाणित,

परमिट_मैनेटवर्क,

चेतावणी_इफ_रेजेक्ट रिजेक्ट_ऑन_फेकडीन_सेन्डर,

अस्वीकार_अज्ञात_सेंडर_डोमेन,

नाकारणे_उन्नथ_पाइलीनिंग,

परवानगी

smtpd_client_restrictions = अस्वीकार_rbl_client sbl.spamhaus.org,

अस्वीकार_आरबीएल_ क्लायंट ब्लॅकहोल.इसासनेट.एनएल

# टीप: पर्याय "चेक_पॉलिस_सेवा इनसेट: 127.0.0.1: 10023"

# पोस्टग्रे प्रोग्राम सक्षम करते आणि आम्ही त्यात समाविष्ट करू नये

# अन्यथा आम्ही पोस्टग्री वापरणार आहोत

smtpd_recipient_restrictions = अस्वीकार_नुथ_पाइलीनिंग,

परमिट_मैनेटवर्क,

परमिट_स्सल_ प्रमाणित,

अस्वीकार_अनुसूचित_फिक्डीन_रेसीपेंट,

अस्वीकार_अज्ञात_सूची_सृष्टी,

अस्वीकार_उन्नथ_दिशे,

चेक_पोलिस_सेवा इनसेट: 127.0.0.1: 10023,

परवानगी

smtpd_data_restrictions = अस्वीकार_नुथ_पाइलीनिंग

smtpd_relay_restrictions = अस्वीकार_उन्नथ_पाइलीनिंग,

परमिट_मैनेटवर्क,

परमिट_स्सल_ प्रमाणित,

अस्वीकार_अनुसूचित_फिक्डीन_रेसीपेंट,

अस्वीकार_अज्ञात_सूची_सृष्टी,

अस्वीकार_उन्नथ_दिशे,

चेक_पोलिस_सेवा इनसेट: 127.0.0.1: 10023,

परवानगी

smtpd_helo_required = होय

smtpd_delay_reject = होय

disable_vrfy_command = होय

आम्ही फायली तयार करतो / इत्यादी / पोस्टफिक्स / बॉडी_चेक y / इत्यादी / पोस्टफिक्स / खाती_ अग्रेषण_कोपी, आणि आम्ही फाईल सुधारित करतो / etc / postfix / header_checks.

- प्रत्येकाने त्यांना समजलेले आणि आवश्यक असलेले पर्याय घोषित केले पाहिजेत!.

[रूट @ लिनक्सबॉक्स ~] # नॅनो / इत्यादी / पोस्टफिक्स / बॉडी_चेक

# ही फाईल सुधारित केली असल्यास पोस्टमॅप चालविणे # आवश्यक नाही # नियमांची चाचणी घेण्यासाठी, मूळ म्हणून चालवा: # पोस्टमॅप -क्यू 'सुपर न्यू व्हीएग्रा' रीजेक्सपः / इत्यादी / पोस्टफिक्स / बॉडी_चेक

# परत यावे: # नियम नाकारा # 2 अँटी स्पॅम संदेशाचा मुख्य भाग

/ व्हायग्रा / नकार नियम # 1 संदेश मुख्य भागाचा अँटी स्पॅम

/ सुपर नवीन v [i1] आग्रा / नियम नाकारणे # 2 अँटी स्पॅम संदेशाचा मुख्य भाग

[रूट @ लिनक्सबॉक्स ~] # नॅनो / इत्यादी / पोस्टफिक्स / अकाउंट्स_फॉरवर्डिंग_कोपी

# सुधारित केल्यानंतर, आपण अंमलात आणले पाहिजे: # पोस्टमॅप / इत्यादी / पोस्टफिक्स / खाती_ अग्रेषण_कोपी

# आणि फाईल तयार केली किंवा मोजली: # /etc/postfix/accounts_forwarding_copy.db

# ------------------------------------------ # एक BCC फॉरवर्ड करण्यासाठी एक खाते कॉपी # BCC = ब्लॅक कार्बन कॉपी # उदाहरण: # webadmin@desdelinux.फॅन बझ@desdelinux.पंखा

[रूट @ लिनक्सबॉक्स ~] # पोस्टमॅप / इत्यादी / पोस्टफिक्स / खाती_ अग्रेषण_कोपी

[रूट @ लिनक्सबॉक्स ~] # नॅनो / इत्यादी / पोस्टफिक्स / शीर्षलेख_चेक

# फाईलच्या शेवटी जोडा # ते नियमित अभिव्यक्ती असल्याने पोस्टमॅपची आवश्यकता नाही

/ ^ विषय: =? Big5? / अस्वीकार चीनी एन्कोडिंग या सर्व्हरद्वारे स्वीकारले नाही

/ ^ विषय: =? EUC-KR? / या सर्व्हरद्वारे कोरिया कोरियन एन्कोडिंगला परवानगी नाही

/ ^ विषय: एडीव्ही: / नाकारणे या सर्व्हरद्वारे जाहिराती स्वीकारल्या नाहीत

/^From:.*\@.*\.cn/ अस्वीकृती क्षमस्व, चीनी मेल येथे परवानगी नाही

/^From:.*\@.*\.kr/ REJECT क्षमस्व, कोरियन मेल येथे परवानगी नाही

/^From:.*\@.*\.tr/ REJECT क्षमस्व, तुर्कीच्या मेलला येथे परवानगी नाही

/^From:.*\@.*\.ro/ REJECT क्षमस्व, रोमानियन मेलला येथे परवानगी नाही

/^( रेकॉर्डइपमेसेज-आयडीपीएक्स-(मेलरिकापेन्डसेंडर)) :.bbbAA( मेलोडीपीई- ब्रॉडकास्टरइपएमेलर प्लॅटिनम | थंडर सर्व्हर | eMarksman | एक्सट्रॅक्टर. ई-मर्ज | चोरी पासून [^.] | ग्लोबल मेसेंजर | ग्रुपमास्टर | मेलकास्ट | मेलकिनिंग | मॅच 10 | मास-मेल | मासमेल \ .पीएल | न्यूज ब्रेकर | पॉवरमेलर | क्विक शॉट | रेड एयम फायर | विंडोज

/ ^ कडून: "स्पॅमर / अस्वीकार

/ ^ कडून: "स्पॅम / अस्वीकार

/^Subject :.*viagra/ डिसकर्ड

# धोकादायक विस्तार

/ नेम = [^> इल्युमिनॅसीन * \. (बॅट | सेमीडी | एक्कम | कॉम | पीआयएफ | रेग. एसआर | व्हीबी | व्हीबी | व्हीबीएस) / अस्वीकार अस्वीकृती आम्ही या विस्तारांसह संलग्नक स्वीकारत नाही.

आम्ही सिंटॅक्स तपासतो, अपाचे आणि पॉसिटीक्स रीस्टार्ट करतो आणि डोव्कोट सक्षम आणि प्रारंभ करतो

[रूट @ लिनक्सबॉक्स ~] # पोस्टफिक्स चेक [रूट @ लिनक्सबॉक्स ~] # [रूट @ लिनक्सबॉक्स ~] # सिस्टमटीटीएल रीस्टार्ट करा httpd [रूट @ लिनक्सबॉक्स ~] # सिस्टमटीटीएल स्थिती httpd [रूट @ लिनक्सबॉक्स ~] # सिस्टमटीटीएल रीस्टार्ट पोस्टफिक्स [रूट @ लिनक्सबॉक्स ~] # सिस्टमटीटीएल स्थिती पोस्टफिक्स [रूट @ लिनक्सबॉक्स ~] # सिस्टमटीटीएल स्थिती डोव्हकोट Ve dovecot.service - डोव्हकोट आयएमएपी / पीओपी 3 ईमेल सर्व्हर लोड केले: लोड केलेले (/usr/lib/systemd/system/dovecot.service; अक्षम; विक्रेता प्रीसेट: अक्षम) सक्रिय: निष्क्रिय (मृत) [रूट @ लिनक्सबॉक्स ~] # सिस्टमटीएल डोव्हकोट सक्षम करते [रूट @ लिनक्सबॉक्स ~] # सिस्टमटीटीएल स्टार्ट डोव्हेकोट [रूट @ लिनक्सबॉक्स ~] # सिस्टमटीटीएल रीस्टार्ट डोवेकोट [रूट @ लिनक्सबॉक्स ~] # सिस्टमटीटीएल स्थिती डोव्हकोट

कन्सोल-स्तरीय तपासणी

- एसएमटीपी व पीओपी सेवांची किमान आवश्यक तपासणी करण्यासाठी इतर प्रोग्राम्सची स्थापना व कॉन्फिगरेशन चालू ठेवण्यापूर्वी हे खूप महत्वाचे आहे..

सर्व्हरमधूनच स्थानिक

आम्ही स्थानिक वापरकर्त्याला ईमेल पाठवितो लेगोलास.

[रूट @ लिनक्सबॉक्स ~] # इको "हॅलो. हा एक चाचणी संदेश आहे" | मेल-एस "टेस्ट" लीगोलास

आम्ही मेलबॉक्स तपासतो लेगोलास.

[रूट @ लिनक्सबॉक्स ~] # ओपनस्ल एस_क्लियंट -क्रिल्फ -कनेक्ट १२127.0.0.1.०.०.१.१०१०-स्टार्टल्स पॉप 110

संदेशानंतर डोव्हकोट सज्ज आहे! आम्ही पुढे जाऊ:

--- + ओके डोव्हकोट सज्ज आहे! USER legolas +OK PASS legolas +OK लॉग इन केले. STAT +OK 1 559 लिस्ट +OK 1 संदेश: 1 559 . RETR 1 +OK 559 ऑक्टेट्स रिटर्न-पाथ:desdelinux.fan> X-Original-To: legolas वितरित-ला: legolas@desdelinux.फॅन प्राप्त: द्वारे desdelinux.fan (पोस्टफिक्स, userid 0 वरून) id 7EA22C11FC57; सोम, 22 मे 2017 10:47:10 -0400 (EDT) तारीख: सोम, 22 मे 2017 10:47:10 -0400 ते: legolas@desdelinux.fan विषय: चाचणी वापरकर्ता-एजंट: Heirloom mailx 12.5 7/5/10 MIME-आवृत्ती: 1.0 सामग्री-प्रकार: मजकूर/साधा; charset=us-ascii सामग्री-हस्तांतरण-एनकोडिंग: 7बिट संदेश-आयडी: <20170522144710.7EA22C11FC57@desdelinux.fan> कडून: root@desdelinux.फॅन (रूट) नमस्कार. हा एक चाचणी संदेश आहे. पूर्ण सोडा [रूट @ लिनक्सबॉक्स ~] #

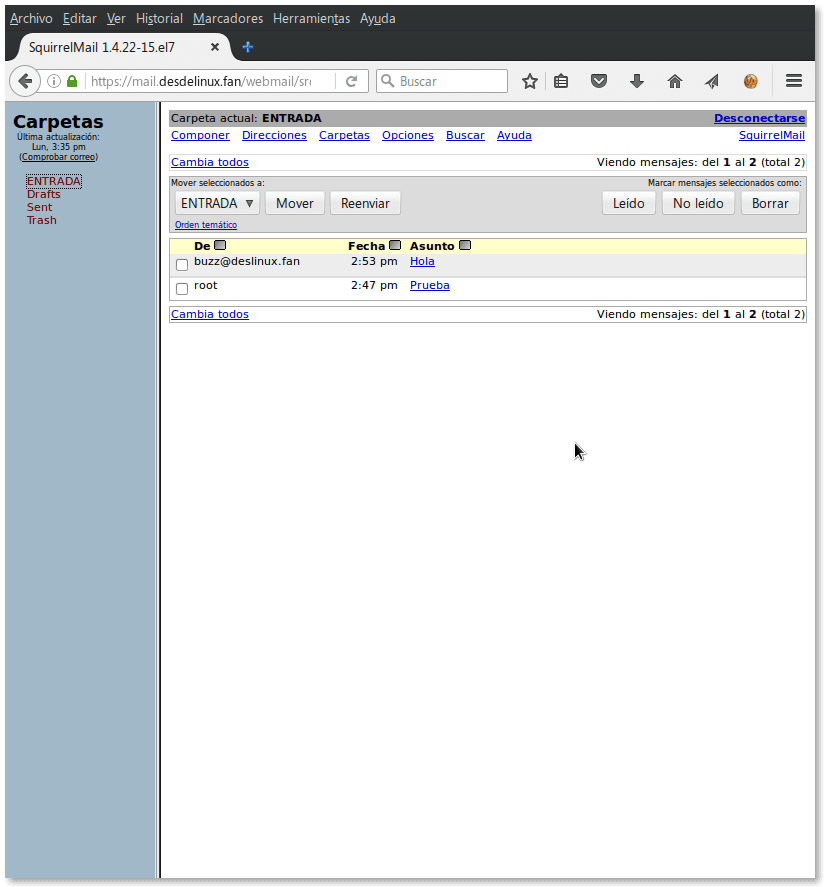

लॅनवरील संगणकावरील रिमोट

चला दुसरा संदेश पाठवू लेगोलास लॅनवरील दुसर्या संगणकावरून. टीएमएस सुरक्षा एसएमई नेटवर्कमध्ये काटेकोरपणे आवश्यक नसल्याचे लक्षात घ्या.

buzz @ sysadmin: ~ $ sendemail -f buzz@deslinux.fan $ -t legolas@desdelinuxचाहता\ -u "हॅलो" \ -m "आपल्या मित्र बझकडून शुभेच्छा लेगोलास" \ -चा ईमेल.desdelinux.fan -o tls=no मे 22 10:53:08 सिसॅडमिन सेंडमेल [5866]: ईमेल यशस्वीरित्या पाठविला गेला!

जर आम्ही संपर्क साधण्याचा प्रयत्न केला तर टेलनेट लॅनवरील होस्टपासून - किंवा इंटरनेटवरून, अर्थातच डोव्हकोटपर्यंत, खाली घडेल कारण आम्ही प्लेन टेक्स्ट ऑथेंटिकेशन अक्षम करतो:

buzz@sysadmin:~$ टेलनेट मेल.desdelinux.fan 110प्रयत्न करत आहे 192.168.10.5...

लिनक्सबॉक्सशी कनेक्ट केलेले.desdelinux.पंखा एस्केप कॅरेक्टर '^]' आहे. +ओके डोव्हकोट तयार आहे! वापरकर्ता नियम

-ईआरआर [एथ] असुरक्षित (एसएसएल / टीएलएस) कनेक्शनवर प्लेन टेक्स्ट प्रमाणीकरण नाकारले.

सोडा + ओके लॉग आउट करणे परदेशी होस्टद्वारे कनेक्शन बंद झाले.

buzz @ sysadmin: ~ $

आम्ही ते माध्यमातून केले पाहिजे openssl. कमांडचे संपूर्ण आउटपुट असे असेलः

buzz@sysadmin:~$ openssl s_client -crlf -कनेक्ट मेल.desdelinux.fan:110 -starttls pop3 कनेक्ट केलेले (00000003) depth=0 C = CU, ST = क्युबा, L = हवाना, O = DesdeLinux.फॅन, OU = उत्साही, CN = *.desdelinux.fan, emailAddress = buzz@desdelinux.पंखा त्रुटी सत्यापित करा: क्रमांक = 18: स्वत: ची स्वाक्षरी प्रमाणपत्र प्रमाणपत्र परत करा: 1 depth=0 C = CU, ST = क्युबा, L = हवाना, O = DesdeLinux.फॅन, OU = उत्साही, CN = *.desdelinux.fan, emailAddress = buzz@desdelinux.फॅन सत्यापित परतावा:1 --- प्रमाणपत्र साखळी 0 s:/C=CU/ST=Cuba/L=Havana/O=DesdeLinux.फॅन/OU=उत्साही/CN=*.desdelinux.fan/emailAddress=buzz@desdelinux.फॅन i:/C=CU/ST=Cuba/L=Havana/O=DesdeLinux.फॅन/OU=उत्साही/CN=*.desdelinux.fan/emailAddress=buzz@desdelinux.fan --- Server certificate -----BEGIN CERTIFICATE----- MIICyzCCAjSgAwIBAgIJAKUHI/2ZD+MeMA0GCSqGSIb3DQEBBQUAMIGbMQswCQYD VQQGEwJDVTENMAsGA1UECBMEQ3ViYTEPMA0GA1UEBxMGSGFiYW5hMRcwFQYDVQQK Ew5EZXNkZUxpbnV4LkZhbjEUMBIGA1UECxMLRW50dXNpYXN0YXMxGTAXBgNVBAMU ECouZGVzZGVsaW51eC5mYW4xIjAgBgkqhkiG9w0BCQEWE2J1enpAZGVzZGVsaW51 eC5mYW4wHhcNMTcwNTIyMjAwODEwWhcNMTgwNTIyMjAwODEwWjCBmzELMAkGA1UE BhMCQ1UxDTALBgNVBAgTBEN1YmExDzANBgNVBAcTBkhhYmFuYTEXMBUGA1UEChMO RGVzZGVMaW51eC5GYW4xFDASBgNVBAsTC0VudHVzaWFzdGFzMRkwFwYDVQQDFBAq LmRlc2RlbGludXguZmFuMSIwIAYJKoZIhvcNAQkBFhNidXp6QGRlc2RlbGludXgu ZmFuMIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQC7wckAiNNfYSz5hdePzKuZ m2MMuhGDvwrDSPDEcVutznbZSgJ9bvTo445TR+Bnk+OZ80lujS2hP+nBmqxzJbpc XR7E9eWIXxr4fP4HpRrCA8NxlthEsapVMSHW+lnPBqF2b/Bt2eYyR7gJhtlP6gRG V57MmgL8BdYAJLvxqxDIxQIDAQABoxUwEzARBglghkgBhvhCAQEEBAMCBkAwDQYJ KoZIhvcNAQEFBQADgYEAAuYU1nIXTbXtddW+QkLskum7ESryHZonKOCelfn2vnRl 8oAgHg7Hbtg/e6sR/W9m3DObP5DEp3lolKKIKor7ugxtfA4PBtmgizddfDKKMDql LT+MV5/DP1pjQbxTsaLlZfveNxfLRHkQY13asePy4fYJFOIZ4OojDEGQ6/VQBI8= -----END CERTIFICATE----- subject=/C=CU/ST=Cuba/L=Habana/O=DesdeLinux.फॅन/OU=उत्साही/CN=*.desdelinux.fan/emailAddress=buzz@desdelinux.फॅन जारीकर्ता=/C=CU/ST=Cuba/L=Havana/O=DesdeLinux.फॅन/OU=उत्साही/CN=*.desdelinux.fan/emailAddress=buzz@desdelinux.fan --- क्लायंट प्रमाणपत्र CA नावे पाठवली नाहीत सर्व्हर टेंप की: ECDH, secp384r1, 384 bits --- SSL हँडशेकने 1342 बाइट्स वाचले आणि 411 बाइट लिहिले --- नवीन, TLSv1/SSLv3, सायफर ECDHE-RSA-AES256 आहे -GCM-SHA384 सर्व्हर सार्वजनिक की 1024 बिट सुरक्षित पुनर्निगोशिएशन समर्थित आहे कॉम्प्रेशन: NONE विस्तार: NONE SSL-सत्र: प्रोटोकॉल: TLSv1.2 सिफर: ECDHE-RSA-AES256-GCM-SHA384 सत्र-आयडी: 745CFEct-Se4D : Master-Key: 0236204D16234C15B9CEA3F084125AF5989AF5D6C5295F4F2A73FD1904CD204F564BC76361BFF50373E8879F793NKFYIDONE: NSKF7 PSK ओळख इशारा: TLS सत्र तिकीट आजीवन संकेत: 7506 (सेकंद) TLS सत्र तिकीट: 04473777 - 6e 3503a f9 919 1a 837f 67 29-ee f309 a352526 5f fc ec 5e 300c N:.)zOcr...O..~. 0000 - 4c d3 be a8 be 29 7e ae-4 63e 72 7d 6 c4 7 a1 ,.....~.mE... 0010 - db 2a 4 8 df 92b dc 2d-f98 7f 87 a 6e45 .:.......hn.... 5 - 17 8 e0020 eb 3 b86 a80 8-8 b8 ea f1 68 f6 c7 3 .86......h...r ..y 0030 - 08 35a 5 e98 8 a4 98b da-e68 1a 7 c72 7 bf 1 79d .J(......z).w.". 5 - bd 0040c f89 4 28c a3 85 bd-cb 4 8 9 7a dc 29 7 .\.a.....77'fz.Q( 22 - b0 of 0050 bd 5b 6f d61 ec-d8 e1 14 c31 27 66 b7 51 ..28.+..... ...e ..1 0060 - 7 35 f2 de 0 da ae 4-3 bd f0 b14 e8 65c cf 03 1..H..35........ 5 - f5 0070 38 34 8 b48 31c db-aa ee 90a d6 0b 6c dd 9 .BV......Z..,.q 19 - 84a f1 0080 5 42 56 c13 88a-0 e8 5f 7c bf dc 1c a2 z..p.. ..b. ....< प्रारंभ वेळ: 71 कालबाह्य: 0090 (से) परतावा कोड सत्यापित करा: 7 (स्वयं स्वाक्षरी केलेले प्रमाणपत्र) --- + ओके डोव्हकोट सज्ज आहे! वापरकर्ता लेगोलास + ठीक आहे पास लेगोलास + ओके लॉग इन. LIST + ओके 1 संदेशः 1 1021. आरईटीआर 1 +ओके 1021 ऑक्टेट्स रिटर्न-पाथ: X-मूळ-ते: legolas@desdelinux.फॅन वितरीत-यांना: legolas@desdelinux.फॅन प्राप्त: sysadmin कडून.desdelinux.फॅन (गेटवे [१७२.१६.१०.१]) द्वारे desdelinuxसाठी ESMTP आयडी 51886C11E8C0 सह फॅन (पोस्टफिक्स)desdelinuxपंखा>; सोम, 22 मे 2017 15:09:11 -0400 (EDT) संदेश-आयडी: <919362.931369932-sendEmail@sysadmin> कडून: "buzz@deslinux.fan" प्रति: "legolas@desdelinux.पंखा"desdelinux.fan> विषय: नमस्कार तारीख: सोम, 22 मे 2017 19:09:11 +0000 X-मेलर: sendEmail-1.56 MIME-आवृत्ती: 1.0 सामग्री-प्रकार: मल्टीपार्ट/संबंधित; boundary="----MIME delimiter for sendEmail-365707.724894495" हा MIME फॉरमॅटमधला एक बहु-भाग संदेश आहे. हा संदेश योग्यरित्या प्रदर्शित करण्यासाठी तुम्हाला MIME-Version 1.0 अनुरूप ईमेल प्रोग्राम आवश्यक आहे. ------ sendEmail-365707.724894495 साठी MIME परिसीमक सामग्री-प्रकार: मजकूर/साधा; charset="iso-8859-1" Content-Transfer-Encoding: 7bit ग्रीटिंग्ज लेगोलास तुमच्या मित्राकडून Buzz ------ sendEmail-365707.724894495 साठी MIME डिलिमिटर-- . QUIT + ओके लॉग आउट. बंद buzz @ sysadmin: ~ $

स्क्वेरमेलमेल

स्क्वेरमेलमेल संपूर्णपणे PHP मध्ये लिहिलेले वेब क्लायंट आहे. यात आयएमएपी आणि एसएमटीपी प्रोटोकॉलसाठी नेटिव्ह पीएचपी समर्थन समाविष्ट आहे आणि वापरात असलेल्या भिन्न ब्राउझरसह जास्तीत जास्त सुसंगतता प्रदान करते. हे कोणत्याही IMAP सर्व्हरवर योग्यरित्या चालते. यात आपल्याकडे एमआयएमई समर्थन, अॅड्रेस बुक आणि फोल्डर व्यवस्थापनासह ईमेल क्लायंटकडून आवश्यक असलेली सर्व कार्यक्षमता आहे.

[रूट @ लिनक्सबॉक्स ~] # यम स्थापित स्क्वेरमेल

[रूट @ लिनक्सबॉक्स ~] # सेवा httpd रीस्टार्ट करा

[रूट @ लिनक्सबॉक्स ~] # नॅनो /etc/squirrelmail/config.php

$डोमेन = 'desdelinux.फॅन';

$imapServerAddress = 'मेल.desdelinux.फॅन';

$ इमेपपोर्ट = 143;

$smtpServerAddress = 'desdelinux.फॅन';

[रूट @ लिनक्सबॉक्स ~] # सेवा httpd रीलोड

डीएनएस पाठवा पॉलिसी फ्रेमवर्क किंवा एसपीएफ रेकॉर्ड

लेखात एनएसडी प्राधिकृत डीएनएस सर्व्हर + शोरवॉल आम्ही पाहिले की झोन «desdelinux.fan» खालीलप्रमाणे कॉन्फिगर केले होते:

root@ns:~# nano /etc/nsd/desdelinux.फॅन.झोन $ORIGIN desdelinux.पंखा $TTL 3H @ IN SOA क्र.desdelinux.पंखा मूळ.desdelinux.पंखा ( 1 ; अनुक्रमांक 1D ; 1H रीफ्रेश करा ; 1W पुन्हा प्रयत्न करा ; 3H कालबाह्य ); किमान किंवा ; जगण्यासाठी नकारात्मक कॅशिंग वेळ; @ IN NS ns.desdelinux.पंखा @ IN MX 10 ईमेल.desdelinux.पंखा @ IN TXT "v=spf1 a:mail.desdelinux.फॅन -सर्व" ; ; खोदलेल्या प्रश्नांचे निराकरण करण्यासाठी नोंदणी desdelinux.fan @ IN A 172.16.10.10 ; ns A 172.16.10.30 मध्ये CNAME मध्ये मेल desdelinux.पंखा CNAME मध्ये चॅट करा desdelinux.पंखा CNAME मध्ये www desdelinux.पंखा ; ; XMPP शी संबंधित SRV रेकॉर्ड _xmpp-server._tcp IN SRV 0 0 5269 desdelinux.पंखा _xmpp-client._tcp IN SRV 0 0 5222 desdelinux.पंखा _jabber._tcp IN SRV 0 0 5269 desdelinux.पंखा

त्यात रजिस्ट्री घोषित केली आहेः

@ IN TXT "v=spf1 a:mail.desdelinux.फॅन -सर्व"

एसएमई नेटवर्क किंवा लॅनसाठी समान पॅरामीटर कॉन्फिगर करण्यासाठी, आम्ही Dnsmasq कॉन्फिगरेशन फाईल खालीलप्रमाणे सुधारित करणे आवश्यक आहे:

# TXT रेकॉर्ड. आम्ही SPF रेकॉर्ड txt-record= देखील घोषित करू शकतोdesdelinux.fan,"v=spf1 a:mail.desdelinux.फॅन -सर्व"

मग आम्ही सेवा पुन्हा सुरू करू:

[रूट @ लिनक्सबॉक्स ~] # सेवा dnsmasq रीस्टार्ट [root@linuxbox ~]# सेवा dnsmasq स्थिती [root@linuxbox ~]# होस्ट -t TXT मेल.desdelinux.फॅन मेल.desdelinux.फॅन हे उपनाव आहे desdelinux.पंखा desdelinux.फॅन वर्णनात्मक मजकूर "v=spf1 a:mail.desdelinux.फॅन -सर्व"

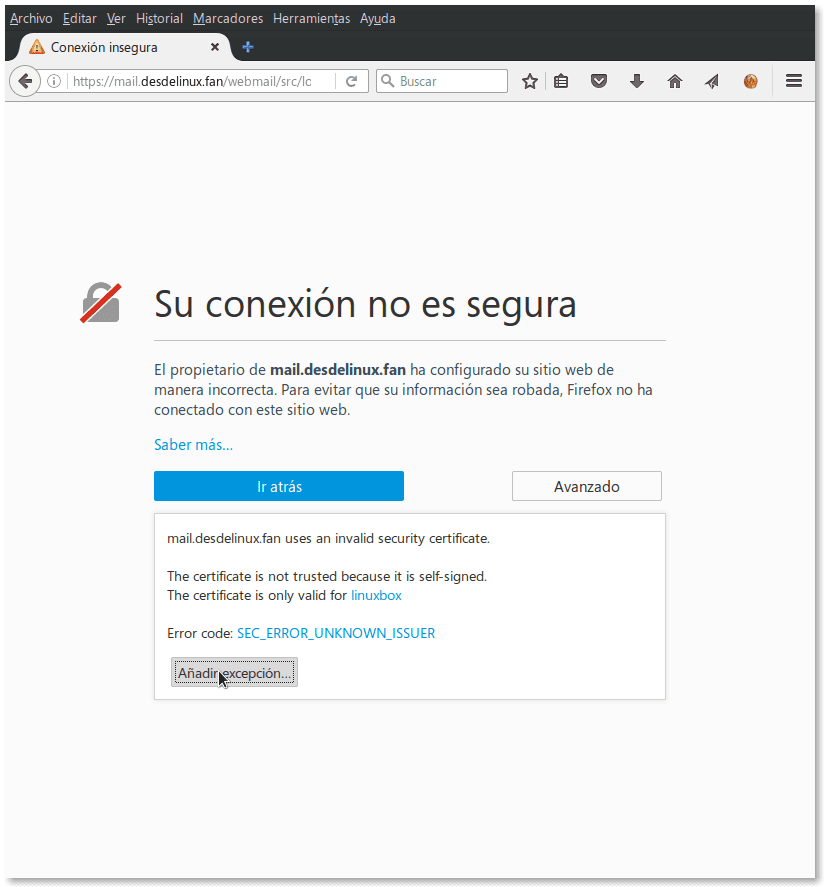

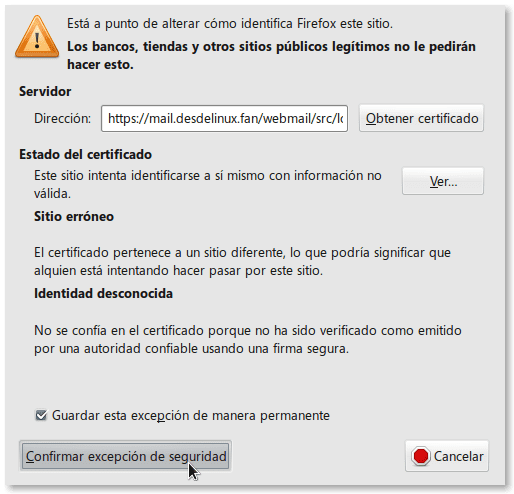

स्वत: ची स्वाक्षरी केलेली प्रमाणपत्रे आणि अपाचे किंवा httpd

जरी आपला ब्राउझर त्यास tells चा मालक सांगतो ईमेल करा.desdelinux.पंखा आपण आपली वेबसाइट चुकीची कॉन्फिगर केली आहे. आपली माहिती चोरीस जाऊ नये म्हणून, फायरफॉक्सने या वेबसाइटवर कनेक्ट केलेले नाही ”, पूर्वीचे व्युत्पन्न प्रमाणपत्र आयटी व्हॉलिड आहे, आणि आम्ही प्रमाणपत्र स्वीकारल्यानंतर क्लायंट आणि सर्व्हरमधील क्रेडेन्शियल कूटबद्ध प्रवास करण्यास अनुमती देईल.

आपली इच्छा असल्यास, आणि प्रमाणपत्रे एकत्रित करण्याचा एक मार्ग म्हणून, आपण अपाचेसाठी आपण पोस्टफिक्ससाठी घोषित केलेली समान प्रमाणपत्रे घोषित करू शकता, जे बरोबर आहे.

[रूट @ लिनक्सबॉक्स ~] # नॅनो /etc/httpd/conf.d/ssl.conf

SSLC CertificateFile /etc/pki/tls/certs/desdelinux.fan.crt

SSLCcertificateKeyFile /etc/pki/tls/private/desdelinux.फॅन.की

[रूट @ लिनक्सबॉक्स ~] # सेवा httpd रीस्टार्ट

[रूट @ लिनक्सबॉक्स ~] # सेवा httpd स्थिती

डिफी-हेलमन ग्रुप

सुरक्षिततेचा मुद्दा इंटरनेटवर दररोज अधिक कठीण होतो. कनेक्शनवरील सर्वात सामान्य हल्ल्यांपैकी एक SSL, आहे logjam आणि याचा बचाव करण्यासाठी एसएसएल कॉन्फिगरेशनमध्ये नॉन-स्टँडर्ड पॅरामीटर्स जोडणे आवश्यक आहे. या साठी आहे आरएफसी -3526 «अधिक मॉड्यूलर एक्सपोनेन्शल (एमओडीपी) डिफी-हेलमॅन गट इंटरनेट की एक्सचेंजसाठी (आयकेई)".

[मूळ @ लिनक्सबॉक्स ~] # सीडी / इत्यादी / पीकी / टीएलएस /

[रूट @ लिनक्सबॉक्स टीएलएस] # ओपनस्ल धपारेम -आऊट खाजगी / dhparams.pem 2048

[रूट @ लिनक्सबॉक्स टीएलएस] # chmod 600 खाजगी / dhparams.pem

आम्ही स्थापित केलेल्या अपाचेच्या आवृत्तीनुसार, आम्ही फाईलमधून डिफे-हेलमन ग्रुप वापरू /etc/pki/tls/dhparams.pem. जर ती आवृत्ती २.2.4.8.. किंवा नंतरची असेल तर आपल्याला फाईलमध्ये जोडावे लागेल /etc/httpd/conf.d/ssl.conf पुढील ओळ:

एसएसएलओपीएसएसएलकॉनएफसीएमडी डीएचपॅरामीटर "/etc/pki/tls/private/dhparams.pem"

आम्ही वापरत असलेल्या अपाचे आवृत्तीः

[रूट @ लिनक्सबॉक्स टीएलएस] # यम माहिती httpd

लोड केलेले प्लगइनः फास्टस्टिमिरर, लँगपॅक कॅश्ड होस्टफाईल स्थापित केलेल्या पॅकेजमधून मिरर वेग लोड करीत आहे नाव: httpd आर्किटेक्चर: x86_64

आवृत्ती: 2.4.6

रीलिझ: 45.el7.centos आकार: 9.4 एम रेपॉजिटरी: रेपॉजिटरी वरून स्थापित केले: बेस-रेपो सारांश: अपाचे HTTP सर्व्हर URL: http://httpd.apache.org/ परवाना: एएसएल 2.0 वर्णन: अपाचे एचटीटीपी सर्व्हर एक आहे सामर्थ्यवान, कार्यक्षम आणि एक्स्टेंसिबलः वेब सर्व्हर.

आमच्याकडे २.2.4.8..XNUMX च्या आधीची आवृत्ती असल्याने आम्ही आधी तयार केलेल्या सीआरटी प्रमाणपत्राच्या शेवटी, डिफि-हेल्मन समूहाची सामग्री जोडली:

[रूट @ लिनक्सबॉक्स टीएलएस] # मांजर खाजगी / dhparams.pem >> प्रमाणपत्रे/desdelinux.fan.crt

डीआरएच पॅरामीटर्स सीआरटी प्रमाणपत्रात योग्यरितीने जोडली गेली असल्याचे आपण तपासू इच्छित असल्यास, पुढील आज्ञा अंमलात आणा:

[रूट @ लिनक्सबॉक्स टीएलएस] # मांजर खाजगी / dhparams.pem ----- आरंभ डीएच साथीदार ----- MIIBCAKCAQEAnwfWSlirEuMwJft0hgAdB0km9d3qGGiErRXPfeZU+Tqp/ZFOCdzP /O6NeXuHI4vnsTDWEAjXmpRzq/z1ZEWQa6j+l1PgTgk2XqaMViD/gN+sFPnx2EmV keVcMDqG03gnmCgO9R4aLYT8uts5T6kBRhvxUcrk9Q7hIpGCzGtdgwaVf1cbvgOe 8kfpc5COh9IxAYahmNt+5pBta0SDlmoDz4Rk/4AFXk2mjpDYoizaYMPeIInGUzOv /LE6Y7VVRY/BJG9EZ5pVYJPCruPCUHkhvm+r9Tt56slk+HE2d52uFRSDd2FxK3n3 cN1vJ5ogsvmHayWUjVUA18LLfGSxEFsc4wIBAg== ----- डीएच साथीदारांचा अंत ----- [root@linuxbox tls]# मांजर प्रमाणपत्र/desdelinux.fan.crt -----BEGIN CERTIFICATE----- MIIGBzCCA++gAwIBAgIJANd9FLCkDBfzMA0GCSqGSIb3DQEBCwUAMIGZMQswCQYD VQQGEwJDVTENMAsGA1UECAwEQ3ViYTEPMA0GA1UEBwwGSGFiYW5hMRcwFQYDVQQK DA5EZXNkZUxpbnV4LkZhbjEUMBIGA1UECwwLRW50dXNpYXN0YXMxFzAVBgNVBAMM DmRlc2RlbGludXguZmFuMSIwIAYJKoZIhvcNAQkBFhNidXp6QGRlc2RlbGludXgu ZmFuMB4XDTE3MDUyMjE0MDQ1MloXDTIyMDUyMTE0MDQ1MlowgZkxCzAJBgNVBAYT AkNVMQ0wCwYDVQQIDARDdWJhMQ8wDQYDVQQHDAZIYWJhbmExFzAVBgNVBAoMDkRl c2RlTGludXguRmFuMRQwEgYDVQQLDAtFbnR1c2lhc3RhczEXMBUGA1UEAwwOZGVz ZGVsaW51eC5mYW4xIjAgBgkqhkiG9w0BCQEWE2J1enpAZGVzZGVsaW51eC5mYW4w ggIiMA0GCSqGSIb3DQEBAQUAA4ICDwAwggIKAoICAQCn5MkKRdeFYiN+xgGdsRn8 sYik9X75YnJcbeZrD90igfPadZ75ehtfYIxxOS+2U+omnFgr/tCKYUVJ50seq/lB idcLP4mt7wMrMZUDpy1rlWPOZGKkG8AdStCYI8iolvJ4rQtLcsU6jhRzEXsZxfOb O3sqc71yMIj5qko55mlsEVB3lJq3FTDQAY2PhXopJ8BThW1T9iyl1HlYpxj7OItr /BqiFhxbP17Fpd3QLyNiEl+exVJURYZkvuZQqVPkFAlyNDh5I2fYfrI9yBVPBrZF uOdRmT6jv6jFxsBy9gggcy+/u1nhlKssLBEhyaKfaQoItFGCAmevkyzdl1LTYDPY ULi79NljQ1dSwWgraZ3i3ACZIVO/kHcOPljsNxE8omI6qNFWqFd1qdPH5S4c4IR1 5URRuwyVNffEHKaCJi9vF9Wn8LVKnN/+5zZGRJA8hI18HH9kF0A1sCNj1KKiB/xe /02wTzR/Gbj8pkyO8fjVBvd/XWI8EMQyMc1gvtIAvZ00SAB8c1NEOCs5pt0Us6pm 1lOkgD6nl90Dx9p805mTKD+ZcvRaShOvTyO3HcrxCxOodFfZQCuHYuQb0dcwoK2B yOwL77NmxNH1QVJL832lRARn8gpKoRAUrzdTSTRKmkVrOGcfvrCKhEBsJ67Gq1+T YDLhUiGVbPXXR9rhAyyX2QIDAQABo1AwTjAdBgNVHQ4EFgQURGCMiLVLPkjIyGZK UrZgMkO0X8QwHwYDVR0jBBgwFoAURGCMiLVLPkjIyGZKUrZgMkO0X8QwDAYDVR0T BAUwAwEB/zANBgkqhkiG9w0BAQsFAAOCAgEAdy1tH1DwfCW47BNJE1DW8Xlyp+sZ uYTMOKfNdnAdeSag1WshR6US6aCtU6FkzU/rtV/cXDKetAUIzR50aCYGTlfMCnDf KKMZEPjIlX/arRwBkvIiRTU1o3HTniGp9d3jsRWD/AvB3rSus4wfuXeCoy7Tqc9U FaXqnvxhF8/ptFeeCeZgWu16zyiGBqMj4ZaQ7RxEwcoHSd+OByg8E9IE2cYrWP2V 6P7hdCXmw8voMxCtS2s++VRd1fGqgGxXjXT8psxmY2MrseuTM2GyWzs+18A3VVFz UXLD2lzeYs638DCMXj5/BMZtVL2a4OhMSYY4frEbggB3ZgXhDDktUb7YhnBTViM3 2sgJJOSTltOgAnyOPE0CDcyktXVCtu3PNUc+/AB3UemI9XCw4ypmTOMaIZ2Gl6Uo pmTk41fpFuf8pqW3ntyu43lC5pKRBqhit6MoFGNOCvFYFBWcltpqnjsWfY2gG/b5 8D5HsedueqkAsVblKPBFpv1BB9X0HhBUYsrz8jNGZGbkgR4XQoIoLbQZHEB35APU 4yT1Lzc3jk34yZF5ntmFt3wETSWwJZ+0cYPw7n4E6vbs1C7iKAMQRVy+lI5f8XYS YKfrieiPPdmQ22Zm2Tbkqi4zjJBWmstrw6ezzAQNaaAkiOiJIwvXU81KYsN37THh Nf0/JsEjPklCugE= -----END CERTIFICATE----- -----BEGIN DH PARAMETERS----- MIIBCAKCAQEAnwfWSlirEuMwJft0hgAdB0km9d3qGGiErRXPfeZU+Tqp/ZFOCdzP /O6NeXuHI4vnsTDWEAjXmpRzq/z1ZEWQa6j+l1PgTgk2XqaMViD/gN+sFPnx2EmV keVcMDqG03gnmCgO9R4aLYT8uts5T6kBRhvxUcrk9Q7hIpGCzGtdgwaVf1cbvgOe 8kfpc5COh9IxAYahmNt+5pBta0SDlmoDz4Rk/4AFXk2mjpDYoizaYMPeIInGUzOv /LE6Y7VVRY/BJG9EZ5pVYJPCruPCUHkhvm+r9Tt56slk+HE2d52uFRSDd2FxK3n3 cN1vJ5ogsvmHayWUjVUA18LLfGSxEFsc4wIBAg== ----- डीएच साथीदारांचा अंत -----

या बदलांनंतर, आम्ही पोस्टफिक्स आणि httpd सेवा पुन्हा सुरू केल्या पाहिजेत:

[रूट @ लिनक्सबॉक्स टीएलएस] # सेवा पोस्टफिक्स रीस्टार्ट [रूट @ लिनक्सबॉक्स टीएलएस] # सेवा पोस्टफिक्स स्थिती [रूट @ लिनक्सबॉक्स टीएलएस] # सेवा httpd रीस्टार्ट करा [रूट @ लिनक्सबॉक्स टीएलएस] # सेवा httpd स्थिती

आमच्या टीएलएस प्रमाणपत्रांमध्ये डिफी-हेल्मन ग्रुपचा समावेश एचटीटीपीएसद्वारे कनेक्ट करणे थोडा हळू शकतो, परंतु सुरक्षिततेची जोड ही फायद्याची आहे.

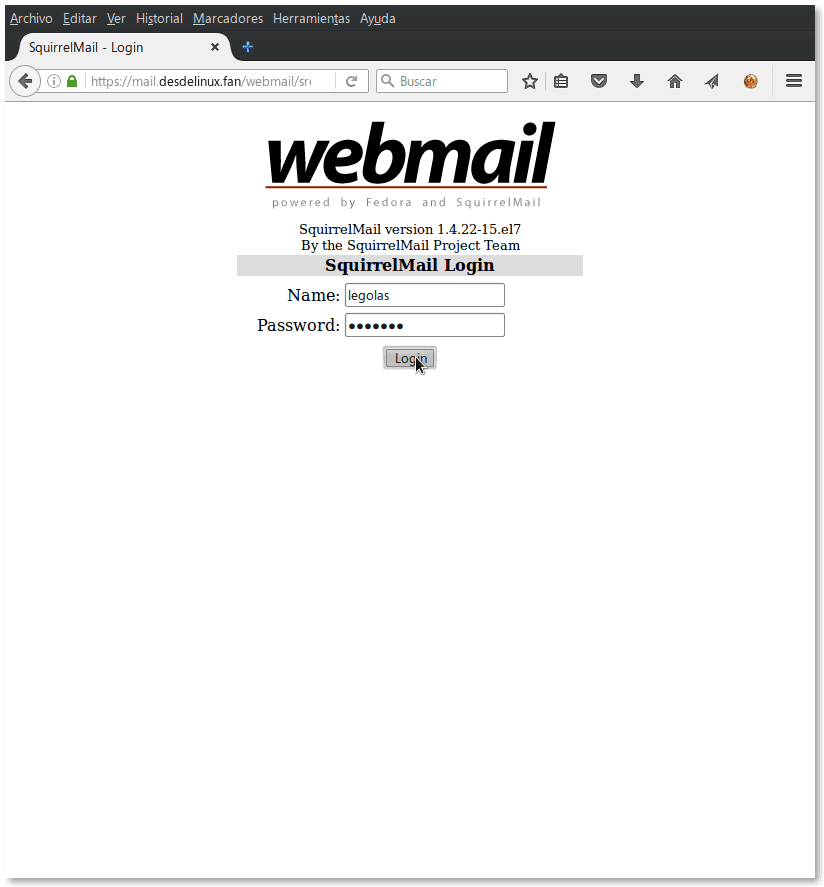

स्क्वेरमेलमेल तपासत आहे

मग प्रमाणपत्रे योग्यरित्या व्युत्पन्न झाली आहेत आणि आम्ही कन्सोल आज्ञा वापरल्याप्रमाणे त्यांचे योग्य ऑपरेशन तपासतो, आपल्या पसंतीच्या ब्राउझरला URL वर निर्देशित करा http://mail.desdelinux.fan/webmail आणि संबंधित प्रमाणपत्र स्वीकारल्यानंतर ते वेब क्लायंटशी कनेक्ट होईल. लक्षात ठेवा, जरी आपण एचटीटीपी प्रोटोकॉल निर्दिष्ट केले असले तरी ते HTTPS वर पुनर्निर्देशित केले जाईल, आणि हे सेन्टॉस स्क्वेअररेमेलसाठी ऑफर केलेल्या डीफॉल्ट कॉन्फिगरेशनमुळे आहे. फाईल पहा /etc/httpd/conf.d/squirrelmail.conf.

वापरकर्ता मेलबॉक्सेस बद्दल

डोव्हकोट फोल्डरमध्ये IMAP मेलबॉक्सेस तयार करते घर प्रत्येक वापरकर्त्याचे:

[रूट @ लिनक्सबॉक्स ~] # एलएस -la / home/legolas/mail/.imap/ एकूण 12 drwxrwx ---. 5 लीगोलास मेल 4096 मे 22 12:39. drwx ------. 3 लीगोलास लेगोलास 75 मे 22 11:34 .. -आरओ -------. 1 लीगोलास लेगोलास 72 मे 22 11:34 dovecot.mailbox.log -rw -------. 1 लीगोलास लेगोलास मे 8 22 12:39 डोवेकोट-युइडव्हॅलिटी -आर - आर - आर--. 1 लीगोलास लेगोलास 0 मे 22 10:12 डोव्हेकोट-युइडव्हॅलिडीटी .5922f1 डी 1 ड्रॉक्स्रॉक्स ---. 2 लेगोलास मेल 56 मे 22 10:23 इनबॉक्स ड्रॉक्स ------. 2 लेगोलास लेगोलास 56 मे 22 12:39 ड्रॉक्स ------ पाठविला. 2 लीगोलास लेगोलास 30 मे 22 11:34 कचरा

ते / var / मेल / मध्ये देखील संग्रहित आहेत.

[रूट @ लिनक्सबॉक्स ~] # कमी / वार / मेल / लेगोलास MAILER_DAEMON कडून सोमवार 22 मे 10:28:00 2017 तारीख: सोम, 22 मे 2017 10:28:00 -0400 प्रेषक: मेल सिस्टम अंतर्गत डेटा विषय: हा संदेश हटवू नका -- फोल्डर अंतर्गत डेटा संदेश-आयडी: <1495463280@linuxbox> . हे मेल सिस्टम सॉफ्टवेअरद्वारे स्वयंचलितपणे तयार केले जाते. हटविल्यास, महत्त्वाचा फोल्डर डेटा गमावला जाईल आणि प्रारंभिक मूल्यांवर डेटा रीसेट करून तो पुन्हा तयार केला जाईल. रूट@ कडूनdesdelinux.फॅन सोम 22 मे 10:47:10 2017 परतीचा मार्ग:desdelinux.fan> X-Original-To: legolas वितरित-ला: legolas@desdelinux.फॅन प्राप्त: द्वारे desdelinux.fan (पोस्टफिक्स, userid 0 वरून) id 7EA22C11FC57; सोम, 22 मे 2017 10:47:10 -0400 (EDT) तारीख: सोम, 22 मे 2017 10:47:10 -0400 ते: legolas@desdelinux.fan विषय: चाचणी वापरकर्ता-एजंट: Heirloom mailx 12.5 7/5/10 MIME-आवृत्ती: 1.0 सामग्री-प्रकार: मजकूर/साधा; charset=us-ascii सामग्री-हस्तांतरण-एनकोडिंग: 7बिट संदेश-आयडी: <20170522144710.7EA22C11FC57@desdelinux.fan> कडून: root@desdelinux.fan (रूट) X-UID: 7 स्थिती: RO नमस्कार. हा एक चाचणी संदेश आहे buzz@deslinux.fan कडून सोम 22 मे 10:53:08 2017 रिटर्न-पाथ: X-मूळ-ते: legolas@desdelinux.फॅन वितरीत-यांना: legolas@desdelinux.फॅन प्राप्त: sysadmin कडून.desdelinux.फॅन (गेटवे [१७२.१६.१०.१]) द्वारे desdelinuxसाठी ESMTP आयडी C184DC11FC57 सह फॅन (पोस्टफिक्स).desdelinuxपंखा>; सोम, 22 मे 2017 10:53:08 -0400 (EDT) संदेश-आयडी: <739874.219379516-sendEmail@sysadmin> कडून: "buzz@deslinux.fan" प्रति: "legolas@desdelinux.पंखा"desdelinux.fan> विषय: हॅलो तारीख: सोम, 22 मे 2017 14:53:08 +0000 X-मेलर: sendEmail-1.56 MIME-आवृत्ती: 1.0 सामग्री-प्रकार: मल्टीपार्ट/संबंधित; boundary="--- sendEmail-794889.899510057 साठी MIME परिसीमक / वार / मेल / लेगोलास

पीएएम मिनिस्ट्रीस सारांश

आम्ही मेलसर्व्हरच्या मुळाकडे पाहिले आहे आणि सुरक्षिततेवर थोडासा भर दिला आहे. आम्ही आशा करतो की हा लेख एखाद्या विषयासाठी एंट्री पॉईंट म्हणून काम करेल ज्यात जटिल आणि मेल सर्व्हरची स्वतः अंमलबजावणी म्हणून चुका करण्यात संवेदनशील आहे.

आम्ही स्थानिक वापरकर्ता प्रमाणीकरण वापरतो कारण आम्ही फाइल योग्यरित्या वाचल्यास /etc/dovecot/conf.d/10-auth.confशेवटी आपण हे समाविष्ट केले आहे.डीफॉल्टनुसार- सिस्टम वापरकर्त्यांची प्रमाणीकरण फाइल ! मध्ये auth-system.conf.ext समाविष्ट करा. तंतोतंत ही फाईल आपल्या शीर्षलेखात सांगते की:

[रूट @ लिनक्सबॉक्स ~] # कमी /etc/dovecot/conf.d/auth-system.conf.ext

सिस्टम वापरकर्त्यांसाठी # प्रमाणीकरण. 10-auth.conf वरून समाविष्ट. # # # # पीएएम प्रमाणीकरण. आजकाल बर्याच सिस्टमद्वारे प्राधान्य दिले जाते.

# पीएएम सामान्यत: एकतर यूएसआरडीबी पासडब्ल्यूडी किंवा यूएसआरडीबी स्टॅटिकसह वापरले जाते. # लक्षात ठेवाः आपल्यास /etc/pam.d/dovecot फाईल आवश्यक आहे जे प्रत्यक्षात कार्य करण्यासाठी पीएएम # प्रमाणीकरणासाठी तयार केले जाईल. पासडीबी {ड्राइव्हर = पॅम # [सत्र = होय] [सेटक्रेड = होय] [अपयश_शो_एमएसजी = होय] [जास्तीत जास्त_श्रेष्ठी = ] # [कॅशे_की = ] [ ] #args = कबुतराचे}

आणि इतर फाईल अस्तित्वात आहे /etc/pam.d/dovecot:

[रूट @ लिनक्सबॉक्स ~] # मांजर /etc/pam.d/dovecot #% PAM-1.0 लेखक आवश्यक pam_nologin.so प्रमाणीकरणात संकेतशब्द-प्रमाणित खात्यात संकेतशब्द-प्रमाणित सत्रात संकेतशब्द-प्रमाणित सत्र समाविष्ट असतो

आम्ही पीएएम प्रमाणीकरणाबद्दल काय सांगण्याचा प्रयत्न करीत आहोत?

- सेंटोस, डेबियन, उबंटू आणि इतर बरेच लिनक्स डिस्ट्रिब्युशन डीफॉल्टनुसार सक्षम केलेल्या स्थानिक प्रमाणीकरणासह पोस्टीफिक्स आणि डोव्हकोट स्थापित करतात.

- इंटरनेटवरील बरेच लेख मायएसक्यूएल वापरतात - आणि अगदी अलीकडेच मारियाडीबी - मेलसर्व्हरशी संबंधित वापरकर्ते आणि इतर डेटा संचयित करण्यासाठी. परंतु हे वापरकर्त्यांपैकी काहींसाठी सर्व्हर आहेत, आणि शेकडो वापरकर्त्यांसह क्लासिक एसएमई नेटवर्कसाठी नाहीत.

- आम्ही या मिनिस्ट्रींमध्ये पाहिल्याप्रमाणे, पीएएमद्वारे प्रमाणीकरण आवश्यक आहे आणि नेटवर्क सर्व्हर प्रदान करण्यासाठी जोपर्यंत ते एकाच सर्व्हरवर चालत नाहीत तोपर्यंत पुरेशी.

- एलडीएपी डेटाबेसमध्ये साठवलेले वापरकर्ते स्थानिक वापरकर्ते असल्यासारखे मॅप केले जाऊ शकतात आणि सेंट्रल ऑथेंटिकेशन सर्व्हरसाठी एलडीएपी क्लाएंट म्हणून काम करणा different्या वेगवेगळ्या लिनक्स सर्व्हरमधून नेटवर्क सर्व्हिसेस पुरवण्यासाठी पीएएम प्रमाणीकरण वापरले जाऊ शकते. अशा प्रकारे, आम्ही केंद्रीय एलडीएपी सर्व्हर डेटाबेसमध्ये संचयित केलेल्या वापरकर्त्यांच्या क्रेडेन्शियलसह कार्य करू आणि स्थानिक वापरकर्त्यांसह डेटाबेस राखणे आवश्यक नाही.

पुढील साहसी पर्यंत!

माझ्यावर विश्वास ठेवा की सराव मध्ये ही एक प्रक्रिया आहे जी एकापेक्षा जास्त सिसडमिन गंभीर डोकेदुखी देते, मला खात्री आहे की भविष्यात ज्याला स्वत: चे ईमेल व्यवस्थापित करायचे आहेत त्यांच्यासाठी हा एक मार्गदर्शक असेल, व्यावहारिक प्रकरण पोस्टफिक्स, डोव्हकोट, स्क्वेरमेलमेल एकत्रित करताना एबीसी मध्ये ..

तुमच्या प्रशंसनीय योगदानाबद्दल धन्यवाद,

पीजीपीसमवेत जेव्हा सुरक्षिततेची बाब येते तेव्हा मेलपाईल का वापरू नये? तसेच राउंडक्यूबमध्ये बरेच अंतर्ज्ञानी इंटरफेस आहेत आणि ते पीजीपीला समाकलित देखील करू शकतात.

3 दिवसांपूर्वी मी पोस्ट वाचले, धन्यवाद कसे माहित आहे ते मला माहित आहे. मी मेल सर्व्हर स्थापित करण्याची योजना आखत नाही परंतु प्रमाणपत्र तयार करणे नेहमीच उपयुक्त ठरेल, इतर अनुप्रयोगांसाठी उपयुक्त आहे आणि हे ट्यूटोरियल कठोरपणे कालबाह्य होईल (विशेषतः जेव्हा आपण सेन्टोस वापरता तेव्हा).

मॅन्युएल सिलेरोः पोस्टफिक्स आणि डोव्हकोट वर आधारित असलेल्या मेल सर्व्हरचा किमान आधारभूत हा लेख आपल्या ब्लॉगशी जोडण्याबद्दल आणि धन्यवाद.

सरडे: नेहमीप्रमाणे आपले मूल्यांकन खूप चांगले प्राप्त झाले आहे. धन्यवाद.

डार्को: माझ्या बहुतेक सर्व लेखांमध्ये मी कमी-अधिक प्रमाणात व्यक्त करतो की "प्रत्येकजण त्यांच्या आवडीच्या कार्यक्रमांसह सेवांची अंमलबजावणी करतो." टिप्पणी दिल्याबद्दल धन्यवाद.

मार्टिन: लेख वाचल्याबद्दल धन्यवाद, आणि ती तुम्हाला तुमच्या कामात मदत करेल अशी आशा आहे.

अप्रतिम लेख मित्र फेडरिको. अशा चांगल्या टुटोबद्दल तुमचे खूप खूप आभार.

मी प्रत्येक वेळी ईमेल जोडताना सिस्टम वापरकर्ता तयार करणे टाळण्यासाठी मी "व्हर्च्युअल यूजर्स" वापरणार असल्या तरी उत्कृष्ट, धन्यवाद मला बर्याच नवीन गोष्टी शिकायच्या आणि मी ज्या पोस्टची वाट पाहत होतो त्याचा हा प्रकार आहे

शुभ दुपार,

ते फेडोरा डिरेक्टरी सर्व्हर + पोस्टीफॅक्स + डोव्हेकोट + थंडरबर्ड किंवा आउटलुकद्वारे समान बनवण्याचे धाडस करतील.

माझ्याकडे एक भाग आहे पण मी अडकलो आहे, मी आनंदाने दस्तऐवज समुदायाला सामायिक करेन @desdelinux

ती 3000 पेक्षा जास्त भेटीपर्यंत पोहोचेल याची मी कल्पनाही केली नाही !!!

शुभेच्छा सरडे!

उत्कृष्ट प्रशिक्षण सहकारी.

सांब on वर आरोहित Directक्टिव्ह डिरेक्टरीच्या वापरकर्त्यांसह आपण डेबियन 10 साठी हे करू शकता ???

मी कल्पना करतो की हे जवळजवळ समान असेल परंतु प्रमाणिकरण प्रकार बदलत आहे.

आपण स्वाक्षरी केलेल्या प्रमाणपत्रांच्या निर्मितीसाठी आपण समर्पित केलेला विभाग खूप मनोरंजक आहे.