काही दिवसांपूर्वी एक आश्चर्यकारकपणे सोपी पद्धत सोडली गेली जी अनुप्रयोगांवर अवलंबून असलेल्या आक्रमणांवर अवलंबून राहते अंतर्गत पॅकेज रेपॉजिटरीचा वापर करून विकसित केले आहेत. ज्या संशोधकांनी समस्या ओळखली ते आपला कोड चालविण्यात सक्षम होते पेपल, मायक्रोसॉफ्ट, Appleपल, नेटफ्लिक्स, उबर, टेस्ला आणि शॉपिफाई यासह 35 कंपन्यांच्या अंतर्गत सर्व्हरवर.

हल्ला केलेल्या कंपन्यांशी समन्वय साधून हे हॅक बग बाउंटी प्रोग्रामचा एक भाग म्हणून चालविले गेले होते आणि दोषींना आधीपासूनच असुरक्षा ओळखण्यासाठी बोनस $ १,130.000,००० प्राप्त झाले आहेत.

पद्धत ही वस्तुस्थितीवर आधारित आहे बर्याच कंपन्या त्यांच्या अंतर्गत अनुप्रयोगांमध्ये एनपीएम, पायपीआय आणि रुबीगेम्सच्या मानक रिपॉझिटरी अवलंबित्व वापरतात, तसेच अंतर्गत अवलंबन जे सार्वजनिकपणे वितरीत केलेले नाहीत किंवा त्यांच्या स्वतःच्या रेपॉजिटरीमधून डाउनलोड केलेले नाहीत.

समस्या पॅकेज व्यवस्थापकांची आहे एनपीएम, पाईप आणि रत्न सारखे ते सार्वजनिक रेपॉझिटरीजमधूनही कंपन्यांची अंतर्गत अवलंबन डाउनलोड करण्याचा प्रयत्न करतात. हल्ल्यासाठी, अंतर्गत अवलंबित्व असलेल्या पॅकेजेसची नावे फक्त परिभाषित करा आणि त्याच नावांनी आपली स्वतःची पॅकेजेस तयार करा एनपीएम, पायपीआय आणि रुबीगेम्सच्या सार्वजनिक भांडारांमध्ये.

ही समस्या एनपीएम, पायपीआय आणि रुबीगेम्सशी संबंधित नाही आणि ती नुगेट, मॅव्हन आणि यार्न सारख्या इतर प्रणालींवर देखील प्रकट होते.

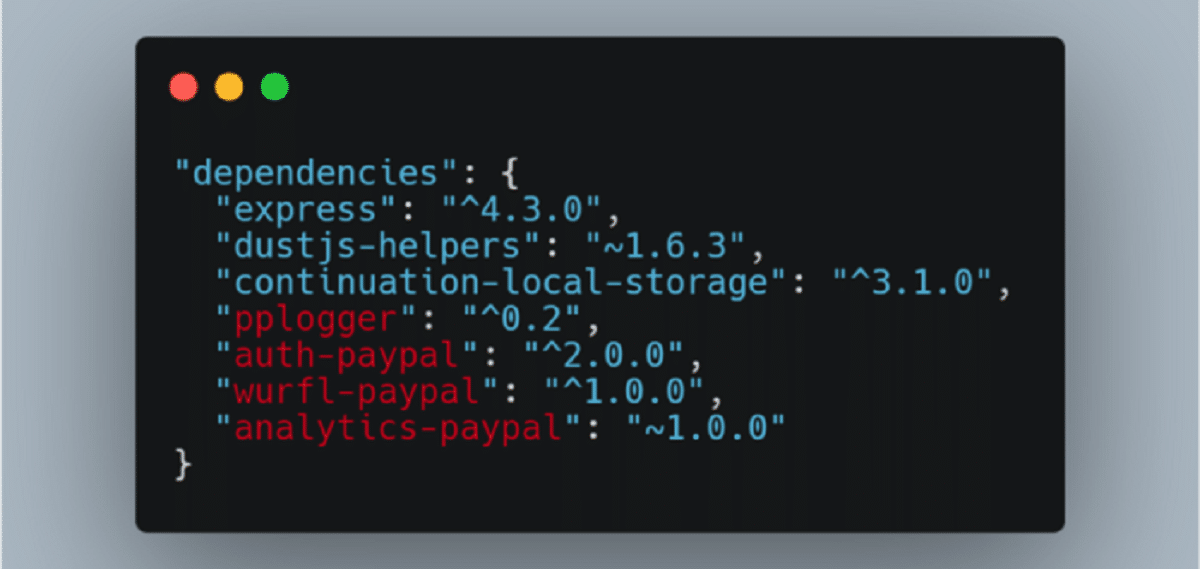

गिटहबवर सार्वजनिकपणे उपलब्ध कोडमध्ये चुकून एका संशोधकाच्या लक्षात आल्यानंतर प्रस्तावित पद्धतीची कल्पना आली. बर्याच कंपन्या त्यांच्या मॅनिफेस्ट फायलींमधून अतिरिक्त अवलंबनांचा उल्लेख काढत नाहीत अंतर्गत प्रकल्पांमध्ये किंवा विस्तारित कार्ये कार्यान्वित करताना वापरली जाते. वेब सर्व्हिसेससाठी जावास्क्रिप्ट कोड तसेच बर्याच कंपन्यांच्या नोड.जेएस, पायथन आणि रुबी प्रोजेक्टमध्येही असेच शोध सापडले आहेत.

मुख्य लीक सामग्री एम्बेडिंगशी संबंधित होते बिल्ड प्रक्रियेदरम्यान सार्वजनिकरित्या उपलब्ध जावास्क्रिप्ट कोडमधील पॅकेज.जेसन फायलींमधून तसेच आवश्यक () कॉलमधील वास्तविक पथ घटकांच्या वापरासह, ज्याचा अवलंबन नावांचा न्याय करण्यासाठी वापर केला जाऊ शकतो.

अनेक दशलक्ष कॉर्पोरेट डोमेन स्कॅन केल्यामुळे अनेक हजारो जावास्क्रिप्ट पॅकेज नावे उघडकीस आली जे एनपीएम रेपॉजिटरीमध्ये नव्हते. अंतर्गत पॅकेज नावांच्या डेटाबेसचे संकलन करून, संशोधकाने बग बाउंटी प्रोग्राममध्ये भाग घेणार्या कंपन्यांच्या पायाभूत सुविधांना हॅक करण्यासाठी एक प्रयोग करण्याचा निर्णय घेतला. परिणाम आश्चर्यकारकपणे प्रभावी होते आणि संशोधक सतत एकत्रीकरण प्रणालीवर आधारित इमारत किंवा चाचणीसाठी जबाबदार असलेल्या अनेक विकास संगणकांवर आणि सर्व्हरवर त्याचा कोड चालविण्यात सक्षम होता.

अवलंबित्व डाउनलोड करताना, पॅकेज व्यवस्थापक एनपीएम, पिप आणि रत्न प्रामुख्याने प्राथमिक सार्वजनिक रेपॉजिटरीज एनपीएम, पायपीआय आणि रुबीगेम्स कडून पॅकेजेस स्थापित करतात, ज्यांना उच्च प्राथमिकता समजली जात असे.

खाजगी कंपन्यांच्या भांडारात समान नावे असलेली समान पॅकेजेसची उपस्थिती दुर्लक्ष करून कोणताही इशारा न दर्शवता किंवा क्रॅश होऊ नये म्हणून दुर्लक्ष केले गेले यामुळे प्रशासकांचे लक्ष वेधले जाऊ शकते. पायपीआय मध्ये, डाउनलोड प्राधान्याने आवृत्ती क्रमांक (रेपॉजिटरीकडे दुर्लक्ष करून, पॅकेजची सर्वात अलीकडील आवृत्ती डाऊनलोड केली होती) द्वारे प्रभावित केले गेले. एनपीएम आणि रुबीगेम्समध्ये प्राधान्य फक्त रिपॉझिटरी अवलंबून होते.

संशोधकाने एनपीएम, पायपीआय आणि रुबीगेम्स रेपॉजिटरीजमध्ये पॅकेजेस ठेवल्या आहेत ज्या सापडलेल्या अंतर्गत अवलंबनांची नावे ओलांडत आहेत, सिस्टमबद्दल माहिती एकत्रित करण्यासाठी आणि एनपीएममध्ये प्री-इंस्टॉल केलेली स्थापना करण्यापूर्वी चालणार्या स्क्रिप्टमध्ये कोड जोडत आहेत. बाह्य होस्ट.

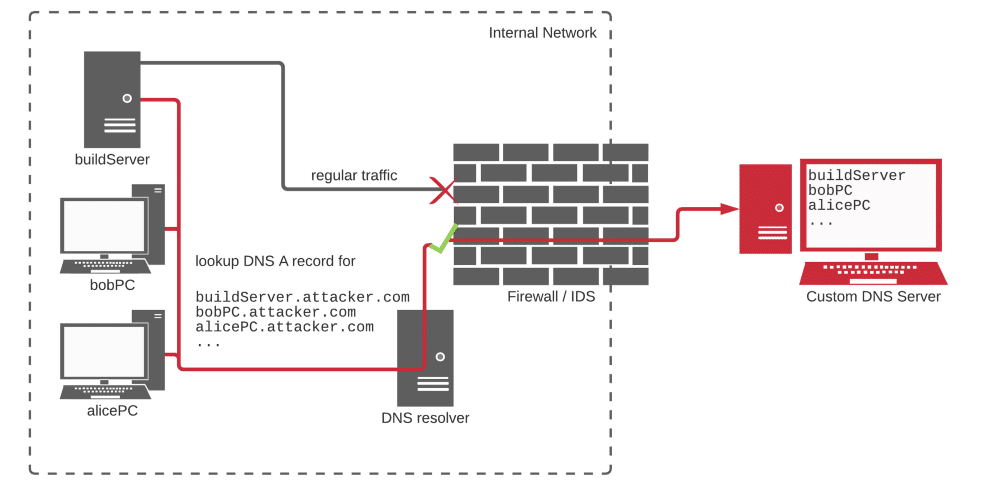

डीएएनएस प्रोटोकॉलवर गुप्त चॅनेल संप्रेषणे आयोजित करण्याची पद्धत, बाह्य रहदारी रोखत बायपास फायरवॉल, हॅकच्या यशाची माहिती देण्यासाठी. चालत असलेल्या कोडने हल्ला करणार्या डोमेनच्या नियंत्रणाखाली हल्ला करणार्या डोमेनमधील होस्टचे निराकरण केले ज्यामुळे डीएनएस सर्व्हरवरील यशस्वी ऑपरेशन्सविषयी माहिती संकलित करणे शक्य झाले. होस्ट, वापरकर्तानाव आणि सद्य मार्गाविषयी माहिती पुरविली गेली.

सर्व नोंदवलेल्या कोड अंमलबजावणींपैकी% 75% एनपीएम पॅकेज डाउनलोडशी संबंधित आहेत, प्रामुख्याने पायथन आणि रुबी अवलंबित्व नावेंपेक्षा जास्त आंतरिक जावास्क्रिप्ट मॉड्यूल नावे त्या वस्तुस्थितीमुळे होते.

स्त्रोत: https://medium.com/