ज्यांना कॅनोनिकल माहित नाही त्यांच्यासाठी ही युनायटेड किंगडममध्ये स्थापन केलेली एक कंपनी आहे, दक्षिण आफ्रिकेच्या मूळ मार्क शटलवर्थ यांनी स्थापना केली आणि वित्तपुरवठा केला. कंपनीकडे असलेल्या संगणक आणि बाजाराच्या सेवांसाठी सॉफ्टवेअर विकसित करण्याची जबाबदारी कंपनीवर आहे उबंटू ऑपरेटिंग सिस्टम Gnu / Linux आणि विनामूल्य सॉफ्टवेअरवर आधारित अनुप्रयोग.

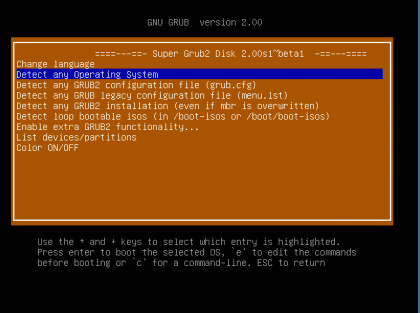

GRUB च्या बाबतीत किंवा ग्रँड युनिफाइड बूटलोडरआपण असे म्हणू शकतो की समान कॉम्प्यूटरसाठी एक किंवा अधिक ऑपरेटिंग सिस्टम सुरू करण्यासाठी याचा उपयोग केला जातो, हेच बूट मॅनेजर म्हणून ओळखले जाते, संपूर्णपणे ओपन सोर्स.

आता आपण त्याबद्दल बोलत आहोत शून्य-दिवस असुरक्षा GRUB2 मध्ये. स्पेनमधील वलेन्सीया विद्यापीठाचे दोन विकसक इस्माईल रिपोल आणि हेक्टर मार्को यांनी हे प्रथम शोधले. बूट कॉन्फिगरेशन संकेतशब्द सुरक्षा लागू केली जाते तेव्हा मुळात हे डिलीट कीचा गैरवापर आहे. कीबोर्डच्या जोड्यांचा चुकीचा वापर आहे, जेथे कोणतीही की दाबल्यास संकेतशब्द प्रविष्टीला बायपास करता येते. ही समस्या पॅकेजमध्ये स्थानिकीकृत आहे अपस्ट्रीम आणि अर्थातच ते संगणकावर संग्रहित केलेली माहिती अत्यंत असुरक्षित बनवतात.

च्या बाबतीत उबंटू, कित्येक आवृत्त्या या असुरक्षिततेचा दोष सादर करतातजसे की त्यावर आधारित अनेक वितरण.

उबंटूच्या प्रभावित भागांपैकी आमच्याकडेः

- उबंटू 15.10

- उबंटू 15.04

- उबंटू 14.04 एलटीएस

- उबंटू 12.04 एलटीएस

पुढील पॅकेजच्या आवृत्तीमध्ये सिस्टम अद्यतनित करून समस्या दूर केली जाऊ शकते:

- उबंटू 15.10: ग्रब 2-कॉमन ए 2.02 ~ बीटा 2-29बुंटू 0.2

- उबंटू 15.04: ग्रब 2-कॉमन ए 2.02 ~ बीटा 2-22बुंटू 1.4

- उबंटू 14.04 एलटीएस: ग्रब 2-कॉमन ए 2.02 ~ बीटा 2-9बुंटू 1.6

- उबंटू 12.04 एलटीएस: ग्रब 2-कॉमन ए 1.99-21बुंटु १.१

अद्यतनानंतर, सर्व समर्पक बदल करण्यासाठी संगणक पुन्हा सुरू करणे आवश्यक आहे.

लक्षात ठेवा की ही असुरक्षितता GRUB संकेतशब्दाला बायपास करण्यासाठी वापरली जाऊ शकते, म्हणून आपण स्वत: ला सुरक्षित ठेवण्यासाठी अद्यतनित करण्याची शिफारस केली जाते.

विंडोज आणि ओएस एक्सच्या विपरीत जिथे वर्षानुवर्षे या चुका दुरुस्त केल्या जातात [http://www.cnnexpansion.com/tecnologia/2015/02/12/microsoft-corrige-falla-critica-en-windows-15-anos -त्यानंतर], जीएनयू / लिनक्समधील असुरक्षा काही मिनिटांत किंवा काही तासांत निश्चित केली जातात (त्यांनी केवळ असुरक्षा शोधल्यानंतरच ते निश्चित केले)

असे दिसते आहे की आपण आपली स्वतःची लिंक देखील वाचलेली नाही.

असुरक्षितता सुमारे 15 वर्षे होती, परंतु 1 वर्षापूर्वी शोधली गेली.

लिनक्समध्ये दशकांपासून लपून असुरक्षा देखील आहेत, जरी उपदेशाने हे सुनिश्चित केले आहे की स्त्रोत ओपन असल्यामुळे असुरक्षा जलद किंवा त्वरित सापडली आहेत.

असुरक्षिततेची माहिती मिळताच मायक्रोसॉफ्टने सुरक्षित आणि प्रभावी उपाय आणि चाचण्यांच्या जटिलतेमुळे बाहेर येण्यास धीमे वाटणार्या समाधानावर काम करण्यास सुरवात केली आणि हल्लेखोरांना माहिती नसल्यामुळे कोणतीही निकड नव्हती.

काहीतरी द्रुतपणे निश्चित केले गेले आहे याचा अर्थ असा आहे की पॅच बनविणे जटिल नव्हते किंवा कोणताही कोड बदल सोडताना कोणताही क्यूए लागू केला जात नाही, आणखी काही नाही.

पण विहित काहीही शोधू शकले नाही ... .. हे फक्त त्यांच्या डिस्ट्रॉसवर परिणाम करते इतर काहीही नाही

काय? कसे?

कृपया ते शीर्षक दुरुस्त करा कारण ते एक जबरदस्त खोटे आहे… बातमीच्या तथ्यामध्ये खोटे आहे आणि लेखाच्या सामग्रीमधील खोटे आहे…

GRUB मध्ये एक असुरक्षितता शोधली गेली आहे, परंतु कॅनोनिकलचा यात काहीही संबंध नाही. ही असुरक्षा फक्त उबंटू नव्हे तर कोणत्याही लिनक्ससारख्या वितरणावर परिणाम करते.

पार्श्वभूमीबद्दल बोलल्यास, अशी असुरक्षितता तितकी धोकादायक नाही, कारण GRUB मध्ये संकेतशब्द वापरणे BIOS मधील संकेतशब्द वापरण्याइतकेच सुरक्षित आहे. वापरकर्त्यास सुरक्षा हवी असल्यास, स्पष्टपणे त्यांच्याकडे वापरकर्ता संकेतशब्द आणि डिस्क एन्क्रिप्शन असेल (जर हल्लेखोरांना डिव्हाइसमध्ये प्रवेश असेल तर).

हे एक किस्सा पेक्षा अधिक होणार नाही.

कोट सह उत्तर द्या

आपण विश्वास करू इच्छित हे सोपे नाही आहे.

येथे ते GRUB मध्ये संकेतशब्द का महत्त्वाचा आहे आणि ते वापरकर्ता संकेतशब्द किंवा एनक्रिप्टिंग गोष्टींनी निराकरण करीत नाही याबद्दल थोडेसे स्पष्ट करतात.

https://blog.desdelinux.net/como-proteger-grub-con-una-contrasena-linux/

निश्चितच

जेव्हा जेव्हा लिनक्समध्ये काही घडते तेव्हा प्रथम त्याचे अवमूल्यन केले जाते आणि नंतर विसरले जाते.

PD: ¿han endurecido la censura en desdelinux que ya los comentarios no salen al enviar?.

काय?. आपण नोंद वाचली आहे की आपले कोट ... डिस्क एन्क्रिप्शन किंवा वापरकर्त्याच्या संकेतशब्दाबद्दल काहीही सांगत नाही, ते फक्त GRUB2 मध्ये संकेतशब्द कसे वापरायचे आणि संकेतशब्द कसे वापरावे हे स्पष्ट करते ... हे देखील पुष्टी करते की सुरक्षिततेचे उल्लंघन करण्यासाठी आपल्याकडे डिव्हाइसवर प्रवेश असणे आवश्यक आहे कार्यसंघातील (GRUB व्यतिरिक्त इतर बरेच प्रभावी मार्ग आहेत ...)

आणि आपण GRUB द्वारे प्रशासक म्हणून कितीही प्रवेश करू शकत नाही, आपल्याकडे विभाजन, वापरकर्त्या की आणि LUKS कूटबद्धीकरण (इतर गोष्टींबरोबरच) स्थापित असल्यास, ते आपल्या डेटामध्ये प्रवेश करणार नाहीत (जर त्यांना आपल्या डिव्हाइसमध्ये प्रवेश असेल तर).

म्हणूनच, त्यामध्ये मला अजूनही काही समजत नाही. (जोपर्यंत आपल्याला केवळ आपला डेटा सुरक्षित करण्यासाठी GRUB संकेतशब्दावर विश्वास नाही तोपर्यंत).

आपल्या नवीन उत्तरासह, आपण पुष्टी करता की आपल्याला समस्येचा अर्थ दिसत नाही कारण आपण साधे राहता आणि त्या अंतरांमधून आपण सोप्या शक्यतांची कल्पना देखील करू शकत नाही.

अर्थात मी ते वाचले आहे, परंतु मला ते देखील समजले आहे.

किंवा कदाचित हेच आहे की मला कोणतेही अंतर उघडण्याचे परिणाम आणि व्याप्ती लक्षात येऊ शकतात.

तेथे नसावी अशी अंतर, एखाद्या गोष्टीसाठी असलेली सुरक्षा यंत्रणेतील अंतर.

जर आपण हा दुवा वाचला तर आपल्याला समजेल की हे सुरक्षितता लॉगिन वगळता येऊ शकत नसल्यामुळे, रूट म्हणून सिस्टममध्ये प्रवेश करणे शक्य आहे, ज्यासह आपला सुपर वापरकर्ता संकेतशब्द काहीही नाही. आणि आपण ज्यावर टिप्पणी देत आहात त्याबद्दल आपल्याला काही माहिती असल्यास, मी आपल्याला हे समजावून सांगू नये की जेव्हा आपण मूळ म्हणून लॉग इन करता तेव्हा संकेतशब्द हॅश पहाणे किंवा संपादित करणे, वापरकर्त्यांचे संपादन करणे, सिस्टम प्रमाणीकरण केल्यावर सर्व वापरकर्त्याच्या क्रियाकलापांवर नजर ठेवणारी प्रक्रिया लोड करणे किंवा पुनर्स्थित करणे शक्य होईल. हे त्यांचे संकेतशब्द कॅप्चर करण्यापासून त्यांचा डिक्रिप्ट केलेला डेटा घेण्यापर्यंत आणि त्या सर्व "होम" पाठविण्यापर्यंत जाऊ शकतो; आपल्यासारख्या लोकांमध्ये आत्मसंतुष्टता, खोट्या सुरक्षिततेच्या बुडबुड्यांमध्ये राहणा live्या लोकांपेक्षा जास्त माहिती असलेल्या आक्रमणकर्त्यास होणार्या इतर हजारो गोष्टींपैकी आणि "जर आपण ब्लाॅक ब्लेक स्थापित केले असेल तर ते कधीही यशस्वी होणार नाहीत."

आपण गोष्टींचा विचार करू शकत नाही याचा अर्थ असा नाही की आपण गोष्टी करू शकत नाही.

किंवा त्याही फरक पडत नाही की बर्याच "अधिक प्रभावी" पद्धती आहेत, समस्या अशी आहे की आता आणखी एक पद्धत आहे, जी असुरक्षा असल्यामुळे तेथे असू नये.

आणि ही एक अत्यंत प्रवेशयोग्य आणि सुलभ पद्धत आहे, जे असुरक्षिततेचे मूल्यांकन करतात अशा लोकांकडून रेटिंग केलेले.

आपल्याला यापुढे Livecds, USBs, BIOS अनलॉक, बॉक्स उघडा, हार्ड ड्राइव्ह्स काढून टाकणे, बाह्य ड्राइव्ह्स इ. ठेवण्याची आवश्यकता नाही; फक्त कीबोर्डसमोर उभे रहा आणि एक की दाबा.

आणि काळजी करू नका, कारण उद्या जेव्हा आपल्या सुपर एलयूकेएसला एक असुरक्षितता येईल अशी बातमी येईल तेव्हा आपल्यासारखे लोक बाहेर येतील की "वास्तविक गंभीर स्कॉट्समन" डिस्क एन्क्रिप्शनवर विश्वास ठेवत नाही तर इतर गोष्टींवर (जीआरयूबी सारखे देखील) .

नक्कीच…. बर्याचदा मथळा: "GRUB2 मध्ये विहितता भेदभाव शोधते." आणि बातमी लिहिण्याचा काय मार्ग आहे. या बातमीच्या शेवटी असे दिसून येईल की Canonical / Ubuntu हे फक्त विनामूल्य सॉफ्टवेअरसाठी गोष्टी करतात. कॉलिन वॉटसनने डेबियनसाठी पॅकेज सांभाळले आहे आणि पॅकेज आवृत्तीमध्ये सूचित केल्यानुसार संयोगाने ते उबंटूवर अपलोड केले आहे. बॅकस्पेस की 28 वेळा दाबून असुरक्षिततेस कसे चालना दिली जाते याबद्दल काहीही सांगितले जात नाही.

ग्रीटिंग्ज

माझ्यासाठी निषेध करणारी गोष्ट म्हणजे ती टिप्पणी केली गेली आणि पुन्हा पुन्हा असे म्हटले गेले की अशक्तपणा "कीबोर्डचा गैरवापर केल्यामुळे" होतो. असे वाटते: "ते आयफोन चुकीचे ठेवत आहेत."

नाही, असुरक्षितता खराब प्रोग्रामिंगमुळे होते, नेहमीप्रमाणे, कालावधी. हे अक्षम्य आहे की X वेळा की दाबल्यास सुरक्षा लॉगिन वगळले जाईल.

काय एक मथळा आहे, ते असेही म्हणतील की ग्रब सुरू असताना "ई" दाबताना एक बग सापडला, मी लिनक्स पुदीनामध्ये प्रयत्न केला आणि फक्त उबंटूमध्ये काहीही घडत नाही.

पुनश्च: प्रथम त्या असुरक्षा डोळा वापरण्यासाठी माझ्या घरात प्रवेश करावा लागेल प्रथम पुदीना विस्थापित करा आणि उबंटू स्थापित करा.

आपले शब्दलेखन इच्छिते भरपूर सोडते

स्थानिक असुरक्षा ही असुरक्षा आहेत.

वर्कस्टेशन्स मध्ये, कंपन्या आणि इतर गंभीर वातावरणात त्यांना या असुरक्षिततेबद्दल आणि "सुरक्षित लिनक्स" वापरुन अधिक आश्चर्य वाटणार नाही. पण मी छान खेळतो कारण ते तुझ्या घरात प्रवेश करत नाहीत.

ई देखील एक धोका आहे जो अवरोधित करणे आवश्यक आहे. तुला माहित आहे काय हे मला माहित नाही.

हाहााहा पको 22, आपण या असुरक्षिततेचा बचाव कसा कराल ...

माझ्यावर विश्वास ठेवा की एखाद्या गंभीर कंपनीत अ) भौतिक डिव्हाइसमध्ये प्रवेश करण्यासाठी बरेच सुरक्षा प्रोटोकॉल आहेत ब) डेटामध्ये प्रवेश संरक्षित करण्यासाठी.

आणि तरीही आपली स्वारस्य GRUB असल्यास, त्यावर प्रवेश करू नये म्हणून त्यास अवरोधित करणे सोपे आहे ...

@ ह्यूगो

हा प्रश्न नाही की "खरा गंभीर स्कॉट्समन" इतर सुरक्षा प्रोटोकॉल वापरेल, परंतु हा त्यापैकी एक आहे आणि तो अयशस्वी कालावधी आहे. आणि योगायोगाने, ते अपयशी ठरल्यास उर्वरित तडजोड करू शकते जसे आपण नमूद केले आहे की ते जास्तीत जास्त हमी आहेत.

या असुरक्षिततेचा बचाव करण्याची मला गरज नाही, कारण सुरक्षिततेबद्दल माहित असलेल्या तज्ञांकडून ते शोधले गेले आणि पात्र झाले आणि वॅनॅबचे अवमूल्यन समजले की त्यांना डिस्ट्रॉ वापरुन बरेच काही माहित नाही हे अप्रासंगिक आहे.

मला समजले की "सुरक्षित लिनक्स" ची मिथक अगदी एक किल्ली दाबूनही फुटत असताना थोड्या वेळाने त्यांना त्रास होतो.

ठराविक, ते कधीही बदलत नाहीत, सुपरलिनिक्स दोष कमी करण्यासाठी नेहमीच एकसारखे असतात.

माणूस फक्त उबंटूवर राहत नाही