हॅकिंग आणि पेन्टीसिंग: आपला जीएनयू / लिनक्स डिस्ट्रो या आयटी फील्डशी जुळवा

तरी हॅकिंग एक संगणक फील्ड आवश्यक नाही, पेटेस्टिंग जर ते पूर्णपणे असेल तर. तो हॅकिंग किंवा जात एक हॅकरत्याऐवजी, ही एक सामान्य संज्ञा आहे, जी सहसा विचार करण्याच्या पद्धती आणि जगण्याच्या मार्गाशी संबंधित असते. तथापि, या आधुनिक काळात जिथे सर्व काही संबद्ध आहे आयटी डोमेन, असा विचार करणे तर्कसंगत आहे की अ हॅकर हे एक आहे संगणक तज्ञ स्वभावाने किंवा व्यावसायिक अभ्यासाद्वारे.

तर, संज्ञा पेटेस्टिंग किंवा असू द्या पेन्स्टर, जर हे काहीतरी स्पष्टपणे संबद्ध असेल तर आयटी डोमेन, प्रामुख्याने सायबरसुरिटी आणि संगणक फॉरेन्सिक्स या विषयावर आधारित, विशेष आणि प्रगत संगणक अनुप्रयोगांचा ज्ञान, प्रभुत्व आणि आवश्यक वापर दिल्यास.

या विषयामध्ये पूर्णपणे प्रवेश करण्यापूर्वी आम्ही मागील 7 संबंधित प्रकाशने वाचण्याची शिफारस करतो GNU / Linux चा प्रगत वापर इतर आयटी क्षेत्रांमध्ये आणि 3 सध्याच्या विषयावर, म्हणजे या विषयावर हॅकिंग / हॅकर्स, त्यानंतरच्या वाचनाचे पूरक आणि ते खूप मोठे होण्यापासून प्रतिबंधित करण्यासाठी.

संबंधित खालील प्रकाशने GNU / Linux चा प्रगत वापर ते आहेत:

आणि संबंधित खालील प्रकाशने हॅकिंग / हॅकर स्कोप ते आहेत:

हॅकिंग आणि पेन्टीस्टिंग: आयटी क्षेत्रातील स्वारस्यपूर्ण

आम्ही खाली टर्म स्पष्टीकरण देऊ हॅकिंग / हॅकर आणि संज्ञा पेन्टिंग / पेन्स्टर या प्रश्नाचे उत्तर देण्यासाठी आवश्यक असलेल्या टिपा आणि शिफारसींसह पुढे जाण्यासाठी: आमच्या जीएनयू / लिनक्स डिस्ट्रोस हॅकिंग अँड पेन्स्टिंगच्या आयटी फील्डमध्ये कसे जुळवायचे?

हॅकिंग आणि हॅकर

संगणकाच्या दृष्टिकोनातून बोलणे, याची ब acceptable्यापैकी स्वीकार्य आणि सामान्य व्याख्या हॅकिंग आहे:

"संगणक प्रणाली, त्यांच्या सुरक्षा यंत्रणा, त्यांच्या असुरक्षा, या असुरक्षांचा कसा फायदा घ्यावा आणि ज्यांना हे कसे करावे हे माहित असलेल्या लोकांपासून स्वतःचे रक्षण करण्यासाठी कोणत्या यंत्रणा संबंधित आहेत त्या सर्व गोष्टींविषयी ज्ञान मिळवण्यासाठी कायमचा शोध.". हॅकिंग, क्रॅकिंग आणि इतर परिभाषा

परिणामी, ए हॅकर संगणक वैज्ञानिक ही अशी व्यक्ती आहेः

"सर्वच्या हितासाठी आवश्यक बदल करण्यासाठी ज्ञानाच्या स्रोतांकडे आणि विद्यमान नियंत्रण यंत्रणेत (सामाजिक, राजकीय, आर्थिक, सांस्कृतिक आणि तंत्रज्ञान) प्रभावी आणि प्रभावी प्रवेश मिळविण्यासाठी आयसीटींचा अनिवार्यपणे वापर आणि वर्चस्व असल्याचे म्हणतात.". हॅकर चळवळ: जीवनशैली आणि विनामूल्य सॉफ्टवेअर

पेन्टींग आणि पेन्स्टर

दरम्यान तो पेटेस्टिंग स्पष्टपणे सारांश म्हणून दिले जाऊ शकते:

"बाह्य हल्ले रोखण्यासाठी विद्यमान अपयश, असुरक्षा आणि इतर सुरक्षा त्रुटी ओळखण्यासाठी संगणक प्रणालीवर हल्ला करण्याची कृती किंवा क्रियाकलाप. याव्यतिरिक्त, पेन्टेस्टिंग खरोखरच हॅकिंगचा एक प्रकार आहे, केवळ ही प्रथा पूर्णपणे कायदेशीर आहे, कारण यात वास्तविक नुकसान होण्याच्या हेतूशिवाय या उपकरणांच्या मालकांची चाचणी घेण्याची परवानगी आहे.". पेन्टीस्टींग म्हणजे काय आणि सायबर हल्ले कसे शोधावे आणि कसे प्रतिबंधित करावे?

म्हणून, ए पेन्स्टर त्या व्यक्ती म्हणून परिभाषित केले जाऊ शकते:

"ज्याचे कार्य बर्याच प्रक्रिया किंवा विशिष्ट चरणांचे अनुसरण करणे आहे जे चांगल्या परीक्षेची हमी देते आणि अशा प्रकारे सिस्टममधील अपयश किंवा असुरक्षा याबद्दल सर्व शक्य चौकशी करण्यास सक्षम असेल. म्हणूनच, बर्याचदा त्याला सायबरसुरिटी ऑडिटर म्हणतात". पेटेस्टिंग म्हणजे काय?

आमच्या जीएनयू / लिनक्स डिस्ट्रोस हॅकिंग अँड पेन्स्टिंगच्या आयटी फील्डमध्ये कसे जुळवायचे?

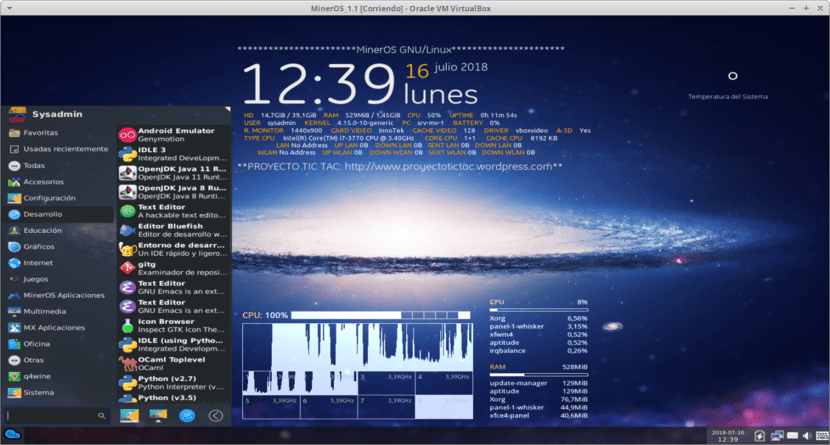

हॅकिंग आणि पेन्टीस्टिंगसाठी जीएनयू / लिनक्स डिस्ट्रो

नक्कीच सध्या बरेच आहेत जीएनयू / लिनक्स डिस्ट्रो विशेष समर्पित आयटी डोमेन अगोदर निर्देश केलेल्या बाबीसंबंधी बोलताना हॅकिंग आणि पेटेस्टिंगजसे की:

- काली: डेबियनवर आधारित -> https://www.kali.org/

- पोपट: डेबियन -> https://www.parrotlinux.org/ वर आधारित

- बॅकबॉक्स: उबंटूवर आधारित -> https://www.backbox.org/

- कॅन: उबंटूवर आधारित -> https://www.caine-live.net/

- राक्षस: डेबियनवर आधारित -> https://www.demonlinux.com/

- बगट्रॅक: उबंटू, डेबियन आणि ओपनस्यूएस -> http://www.bugtraq-apps.com/ वर आधारित

- आर्चस्ट्राइक: कमानावर आधारित -> https://archstrike.org/

- ब्लॅकआर्च: कमानावर आधारित -> https://blackarch.org/

- पेंटू: जेंटू वर आधारित -> https://www.pentoo.ch/

- फेडोरा सुरक्षा लॅब: फेडोरा वर आधारित -> https://pagure.io/security-lab

- वायफिसलॅक्स: स्लॅकवेअरवर आधारित -> https://www.wifislax.com/

- ड्रॅकोस: एलएफएस वर आधारित (स्क्रॅच पासून लिनक्स) -> https://dracos-linux.org/

- सामुराई वेब चाचणी फ्रेमवर्क: उबंटूवर आधारित -> https://github.com/SamuraiWTF/samuraiwtf

- नेटवर्क सुरक्षा टूलकिट: फेडोरा वर आधारित -> https://sourceforge.net/pro پروژې/nst/files/

- डेफ्ट: उबंटूवर आधारित -> http://na.mirror.garr.it/mirferences/deft/

- कांदा सुरक्षा: उबंटूवर आधारित -> https://securityonion.net/

- संतोकू: एलएफएसवर आधारित -> https://santoku-linux.com/

- इतर सोडलेले प्रकल्प: स्पायरोक, बेनी, झिओपानोस, लाइव्ह हॅकिंग, ब्लॅकबंटू, एसटीडी, नोडझेरो, मॅट्रिक्स, यूबीएनडीडी 2 आणि पीएचएलएके.

हॅकिंग आणि पेन्टीस्टिंगसाठी जीएनयू / लिनक्स डिस्ट्रो रेपॉजिटरी आयात करा

तथापि, आपल्यापैकी बरेचजण वापरतात जीएनयू / लिनक्स डिस्ट्रो माता किंवा पारंपारिक थेट, जसे डेबियन, उबंटू, आर्क, जेंटू किंवा फेडोरा, आणि आम्हाला फक्त स्थापित करावे लागेल हॅकिंग आणि पेन्स्टिंग अनुप्रयोग आमच्या माध्यमातून पॅकेज व्यवस्थापक समाविष्ट

आणि बर्याच पारंपारिक रेपॉजिटरीजमध्ये संपूर्ण किंवा अत्याधुनिक अद्ययावत साधने समाविष्ट नसतात, म्हणून आम्हाला त्यातील भांडार समाविष्ट केले पाहिजेत जीएनयू / लिनक्स डिस्ट्रो आमच्यावर आधारित समकक्ष विशेष कार्यक्रम, जर आपण ते वापरत असाल तर डेबियन जीएनयू / लिनक्स च्या रेपॉजिटरीज आयात करणे आवश्यक आहे काली आणि पोपट, उदाहरणार्थ, नंतर त्यांना स्थापित करण्यासाठी. च्या पॅकेज आवृत्त्यांचा आदर करणे डेबियन जीएनयू / लिनक्स पॅकेज किंवा संपूर्ण ऑपरेटिंग सिस्टमचा अपूरणीय मोडतोड टाळण्यासाठी या विशिष्ट डिस्ट्रोसह.

प्रक्रिया

आयात करण्यासाठी काळी रेपॉजिटरीज डेबियन वर खालील प्रक्रिया केली पाहिजे:

- आपल्या स्वतःच्या किंवा नवीन .लिस्ट फाइलमध्ये समाविष्ट करा, सांगितले डिस्ट्रोचा एक योग्य रेपॉजिटरी, त्यापैकी खालीलप्रमाणेः

# deb http://http.kali.org/kali kali-rolling main non-free contrib

# deb http://http.kali.org/kali kali-last-snapshot main non-free contrib

# deb http://http.kali.org/kali kali-experimental main non-free contrib- खाली दिलेल्या कमांडचा वापर करून रेपॉजिटरीज् वरुन विनंती केलेल्या की जोडा.

# sudo gpg --keyserver hkp://keys.gnupg.net --recv-key 7D8D0BF6

# sudo gpg -a --export ED444FF07D8D0BF6 | sudo apt-key add -आयात करण्यासाठी पोपट भांडार डेबियन वर खालील प्रक्रिया केली पाहिजे:

- आपल्या स्वतःच्या किंवा नवीन .लिस्ट फाइलमध्ये समाविष्ट करा, सांगितले डिस्ट्रोचा एक योग्य रेपॉजिटरी, त्यापैकी खालीलप्रमाणेः

# deb http://deb.parrotsec.org/parrot rolling main contrib non-free

# deb http://deb.parrotsec.org/parrot stable main contrib non-free

# deb https://deb.parrot.sh/parrot/ rolling main contrib non-free

# deb https://deb.parrot.sh/parrot/ rolling-security main contrib non-free

# deb http://mirrors.mit.edu/parrot/ parrot main contrib non-free # NORTEAMERICA

# deb https://mirror.cedia.org.ec/parrot/ parrot main contrib non-free # SURAMERICA

# deb https://ba.mirror.garr.it/mirrors/parrot/ parrot main contrib non-free # EUROPA

# deb https://mirror.yandex.ru/mirrors/parrot/ parrot main contrib non-free # ASIA

# deb http://mjnlk3fwben7433a.onion/parrot/ parrot main contrib non-free # RED TOR- खाली दिलेल्या कमांडचा वापर करून रेपॉजिटरीज् वरुन विनंती केलेल्या की जोडा.

# sudo gpg --keyserver hkp://keys.gnupg.net --recv-key 6EB1660A

# sudo gpg -a --export B56FFA946EB1660A | sudo apt-key add -यानंतर, आम्हाला फक्त आमची ज्ञात, आवडी आणि सर्वात अद्ययावत स्थापित करावी लागेल हॅकिंग आणि पेन्स्टिंग अनुप्रयोग या रिपॉझिटरीजचे, आमचे तुकडे होऊ नये याची काळजी घेत आहेत डेबियन जीएनयू / लिनक्स ऑपरेटिंग सिस्टम. उर्वरित साठी जीएनयू / लिनक्स डिस्ट्रो माता किंवा पारंपारिक, त्यांच्या समकक्ष सारख्याच केल्या पाहिजेत कमान खालील अनुसरण पुढील उदाहरण फसवणे ब्लॅकआर्च.

असल्याने, अन्यथा, शेवटचा पर्याय असेल डाउनलोड, संकलित आणि स्थापित प्रत्येक साधन हॅकिंग आणि पेन्स्टिंग त्यांच्या अधिकृत वेबसाइटपासून स्वतंत्रपणे, जे कधीकधी शिफारस केली जाते. आणि कोणाला कोणते उपकरण माहित नसल्यास हॅकिंग आणि पेन्स्टिंग आपण खालील क्लिक करू शकता हे जाणून घेणे आणि स्थापित करणे योग्य ठरेल दुवा प्रारंभ करण्यासाठी. जरी स्थापित करण्याची सोपी शक्यता देखील आहे «Fsociversity: हॅकिंग साधनांचा एक उत्कृष्ट पॅक".

निष्कर्ष

आम्हाला ही आशा आहे "उपयुक्त छोटी पोस्ट" याबद्दल «¿Cómo adaptar nuestras Distros GNU/Linux al ámbito TI del Hacking y el Pentesting?», स्वत: च्या किंवा बाह्य रेपॉजिटरीमधून अनुप्रयोगांची थेट स्थापना करणे किंवा स्वतंत्र उपलब्ध अनुप्रयोग वापरणे, अशा विविध पध्दतींचा किंवा विकल्पांचा शोध घेणे ही संपूर्ण स्वारस्य आणि उपयुक्तता आहे «Comunidad de Software Libre y Código Abierto» आणि अनुप्रयोगांच्या अद्भुत, अवाढव्य आणि वाढत्या परिसंस्थेच्या प्रसारास मोठा वाटा आहे «GNU/Linux».

आणि अधिक माहितीसाठी, कधीही कोणालाही भेट देण्यास संकोच करू नका ऑनलाइन लायब्ररी कसे ओपनलिब्रा y जेडीआयटी वाचणे पुस्तके (पीडीएफ) या विषयावर किंवा इतरांवर ज्ञान क्षेत्र. आत्तासाठी, जर आपल्याला हे आवडले असेल «publicación», ते सामायिक करणे थांबवू नका आपल्यासह इतरांसह आवडत्या वेबसाइट, चॅनेल, गट किंवा समुदाय सामाजिक नेटवर्कचे, शक्यतो विनामूल्य आणि म्हणून मुक्त मॅस्टोडन, किंवा सुरक्षित आणि खाजगी सारखे तार.

किंवा आमच्या मुख्य पृष्ठास येथे भेट द्या DesdeLinux किंवा अधिकृत चॅनेलमध्ये सामील व्हा च्या टेलीग्राम DesdeLinux यावर किंवा इतर मनोरंजक प्रकाशने वाचण्यासाठी आणि त्यांना मत देण्यासाठी «Software Libre», «Código Abierto», «GNU/Linux» आणि संबंधित इतर विषय «Informática y la Computación», आणि «Actualidad tecnológica».

फेडोरा / सेन्टोस / आरएचएल वापरकर्त्यांसाठी, फेडोरा सुरक्षा लॅब नावाची फिरकी सांभाळत असल्याने, आपण त्यास डाउनलोड करू शकता https://labs.fedoraproject.org/en/security/

हे कालीइतकेच पूर्ण नाही परंतु त्यात काही उपयोगिता आहेत.

किंवा जर तुम्ही यापूर्वी टर्मिनलवरुन फेडोरा स्थापित केले असेल

sudo dnf groupinstall "सुरक्षा लॅब"

किंवा रेपो आयात करणारे सेन्टो पासून.

फेडोरियानो 21 शुभेच्छा. उत्कृष्ट योगदान, आपल्या टिप्पणीबद्दल धन्यवाद.