जेव्हा आहे प्रणाली प्रशासक सहसा l आत असतातबहुतेक रोजची कामे ते सहसा करतात (ईमेल संकेतशब्द तयार आणि पुनर्प्राप्त करण्याव्यतिरिक्त), तेथे उपकरणांची देखभाल आणि देखरेख आहे.

जेथे सामान्यत: बर्याच अडचणी टाळण्यासाठी, अनुप्रयोग स्थापनेच्या दृष्टीने उपकरणांची कार्यक्षमता सामान्यत: मर्यादित असते आणि त्या व्यतिरिक्त व्यवसाय नेटवर्कमध्ये काही प्रतिबंध असतात. या सामान्य कार्यात बर्याच जण कर्मचार्यांना कमी लेखतात कोण फक्त उपकरणे वापरते, फक्त साधी मर्यादा करून.

काही प्रशासक प्रणाल्यांचा जे लिनक्स संगणकांवर स्वतःच कर्नल संकलित करण्यास जबाबदार आहेत निर्बंध करण्यास सक्षम होण्यासाठी, जेथे यूएसबी पोर्ट सामान्यत: बायपास केले जातात.

येथेच एक चांगले साधन येते. मला नेट सर्फिंगवर सापडले. त्याचे नाव आहे यूएसब्रीपजो त्याच्या निर्मात्याच्या शब्दात आहे

"हे सीएलआय इंटरफेसचे मुक्त स्त्रोत फॉरेन्सिक साधन आहे जे आपल्याला लिनक्स मशीनवर यूएसबी डिव्हाइस कृत्रिम वस्तू (म्हणजे यूएसबी इव्हेंट हिस्ट्री) चा मागोवा ठेवू देते."

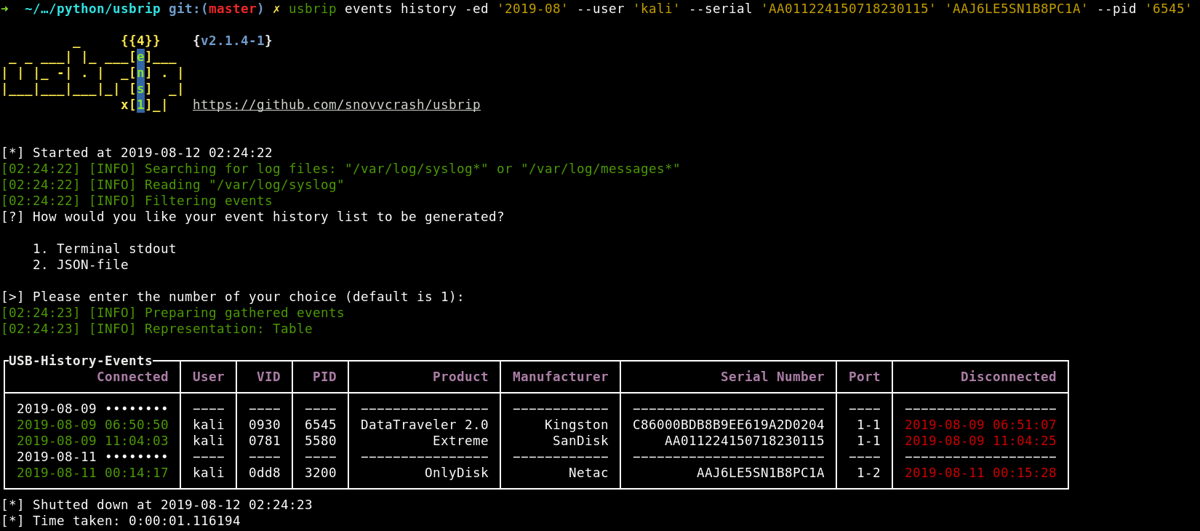

यूएसबीरीप आपल्याला पाहण्याची परवानगी देतो अधिक स्पष्टपणे पटकन लिनक्स लॉगचे विश्लेषण करून. शुद्ध पायथन 3 मध्ये लिहिलेले हे छोटे सॉफ्टवेअर (काही बाह्य मॉड्यूल्स वापरुन) जे लिनक्स लॉग फाइल्सचे विश्लेषण करते ( / var / लॉग / syslog * आणि / var / लॉग / संदेश * यूएसबी इव्हेंट इतिहास सारण्या तयार करण्यासाठी वितरणावर अवलंबून).

आपण प्रदान केलेल्या माहितीच्या आत, खाली प्रदर्शित केले आहे: लॉगिनची तारीख आणि वेळ, वापरकर्ता, प्रदाता आयडी, उत्पादन आयडी, निर्माता, अनुक्रमांक, पोर्ट आणि तारीख आणि लॉगआउटची वेळ.

याव्यतिरिक्त, आपण हे देखील करू शकता:

- एकत्रित केलेली माहिती JSON डंप म्हणून निर्यात करा (आणि नक्कीच असे डंप उघडा);

- JSON म्हणून अधिकृत (विश्वासार्ह) यूएसबी डिव्हाइसची सूची व्युत्पन्न करा (याला auth.json म्हणा).

- ऑथ.जेसन वर आधारित "उल्लंघन" इव्हेंट शोधा: इतिहासात दिसणारी आणि auth.json मध्ये दिसत नसलेली USB डिव्हाइस दर्शवा (किंवा JSON सह दुसरे निर्माण करा).

- -S * सह स्थापित केल्यावर ते क्रोंटॅबच्या मदतीने स्वयंचलितपणे यूएसबी इव्हेंट्सचा बॅक अप घेण्यासाठी आणि जमा करण्यासाठी एन्क्रिप्टेड स्टोरेज (7zip फाइल्स) तयार करते. त्याच्या व्हीआयडी आणि / किंवा पीआयडीवर आधारित विशिष्ट यूएसबी डिव्हाइसबद्दल अतिरिक्त तपशील शोधण्यात सक्षम होण्याव्यतिरिक्त.

लिनक्सवर यूएसब्रीप कसे स्थापित करावे?

ज्यांना हे साधन स्थापित करण्यात सक्षम होण्यात रस आहे त्यांच्यासाठी, पायथन 3 स्थापित केलेला असणे आवश्यक आहे तुमच्या सिस्टमवर तसेच पाइपवर (पायथनची पॅकेज मॅनेजमेंट सिस्टम)

यूएसब्रीप स्थापित करण्यासाठी फक्त टर्मिनल उघडा आणि त्यामध्ये खालील कमांड टाइप करा.

pip3 install usbrip

pip install terminaltables termcolor

pip install tqdm

आता तशाच प्रकारे ते प्रकल्प कोड डाउनलोड करू शकतात आणि तेथून साधन वापरू शकतात. हे करण्यासाठी त्यांना फक्त टर्मिनलवरुन टाइप करावे लागेल:

git clone https://github.com/snovvcrash/usbrip.git usbrip

आणि मग ते यासह निर्देशिका प्रविष्ट करतात:

cd usbrip

आणि यासह अवलंबन सोडवतो:

python3 -m venv venv && source venv/bin/activate

यूएसब्रीप वापर

हे साधन वापरणे तुलनेने सरळ आहे. जेणेकरून इव्हेंटचा इतिहास पहाण्यासाठी आम्ही फक्त पुढील आज्ञा चालवित आहोत:

usbrip events history

O

python3 usbrip.py events history

जिथे कार्यक्रम दर्शविले जातील. तशाच प्रकारे, ते दिवस किंवा विशेष श्रेणीद्वारे फिल्टर केले जाऊ शकतात.

उदाहरणार्थ

usbrip events history -e -d "Oct 10" "Oct 11" "Oct 12" "Oct 13" “Oct 14" "Oct 15"

O

python3 usbrip.py events history -e -d "Oct 10" "Oct 11" "Oct 12" "Oct 13" “Oct 14" "Oct 15"

या क्रियेद्वारे, उपकरणांपासून कनेक्ट केलेल्या सर्व बाह्य यूएसबी उपकरणांची माहिती 10 ते 15 ऑक्टोबर दरम्यान प्रदर्शित केली जाईल.

फिल्टरसह कार्य करण्यासाठी. फिल्टरिंगचे 4 प्रकार उपलब्ध आहेत: केवळ बाह्य यूएसबी इव्हेंट (डिव्हाइस सहजपणे काढले जाऊ शकतात -e); तारखेनुसार (-डी); फील्डद्वारे (seruser, idvid, idpid, – product, ufactmanनिर्माण, rialserial, –port) आणि आउटपुट (-n) म्हणून प्राप्त केलेल्या आदानांच्या संख्येनुसार.

कार्यक्रमांसह एक JSON फाइल व्युत्पन्न करण्यासाठी:

usbrip events gen_auth /ruta/para/el/archivo.json -a vid pid -n 10 -d '2019-10-30'

O

python3 usbrip.py events gen_auth /ruta/para/el/archivo.json -a vid pid -n 10 -d '2019-10-30'

ज्यात 10 ऑक्टोबर 30 रोजी कनेक्ट केलेल्या पहिल्या 2019 डिव्हाइसची माहिती असेल.

आपण या साधनाच्या वापराबद्दल अधिक जाणून घेऊ इच्छित असल्यास आपण हे करू शकता पुढील लिंक पहा.