लिलु हे एक नवीन रॅन्समवेअर आहे जे लिलोक आणि त्या नावाने देखील ओळखले जाते लिनक्स-आधारित सर्व्हरना संक्रमित करण्याचे उद्दीष्ट आहे, असे काहीतरी जे त्याने यशस्वीरित्या प्राप्त केले. जुलैच्या मध्यापासून खंडणीत सर्व्हरला संसर्ग होऊ लागला, परंतु गेल्या दोन आठवड्यात हल्ले वारंवार होत आहेत. बरेच अधिक वारंवार.

जेव्हा वापरकर्त्याने एक चिठ्ठी अपलोड केली तेव्हा लिलोक केलेल्या रॅन्समवेअरचे प्रथम ज्ञात प्रकरण उघडकीस आले आयडी रॅन्समवेअर, या प्रकारच्या दुर्भावनायुक्त सॉफ्टवेअरचे नाव ओळखण्यासाठी तयार केलेली वेबसाइट. आपले लक्ष्य सर्व्हर आहे आणि रूट प्रवेश मिळवा त्यांच्यात हा प्रवेश मिळविण्यासाठी वापरलेली यंत्रणा अद्याप अज्ञात आहे. आणि एक वाईट बातमी अशी आहे की, आता दोन महिन्यांपेक्षा कमी काळानंतर, लिलूला हजारो लिनक्स-आधारित सर्व्हर संक्रमित झाल्याचे ज्ञात आहे.

रूट प्रवेश मिळवण्यासाठी लिनू सर्व्हरवर हल्ला करते

लिलोक काय करतो, ज्याच्या नावावरून आपण अंदाज लावू शकतो ते एक ब्लॉक आहे. अधिक विशिष्ट म्हणजे एकदा सर्व्हरवर यशस्वी हल्ला झाल्यावर फायली एक .लॉक केलेल्या विस्तारासह लॉक केल्या आहेत. दुसर्या शब्दांत, द्वेषयुक्त सॉफ्टवेअर फायली सुधारित करते, विस्तार .lilॉक मध्ये बदलते आणि ते पूर्णपणे निरुपयोगी ठरतात… जोपर्यंत आपण त्या पुनर्संचयित करण्यासाठी देय देत नाही तोपर्यंत.

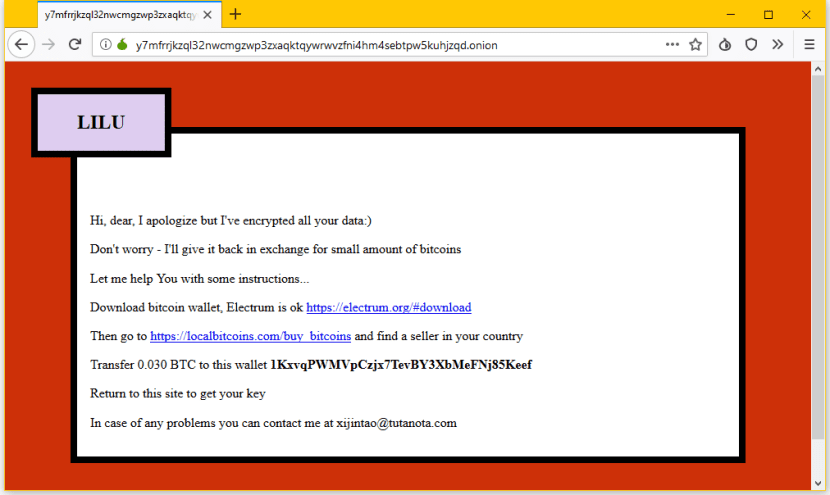

फाईल विस्तार बदलण्याव्यतिरिक्त, एक टीप देखील आढळते जी (इंग्रजीमध्ये) म्हणते:

Your मी तुमचा सर्व संवेदनशील डेटा कूटबद्ध केला आहे !!! हे मजबूत कूटबद्धीकरण आहे, म्हणून ते पुनर्संचयित करण्याचा प्रयत्न करीत भोळे होऊ नका;) »

एकदा नोटचा दुवा क्लिक झाल्यावर ती डार्क वेबवरील पृष्ठावर पुनर्निर्देशित केली जाते जी नोटमध्ये असलेली की प्रविष्ट करण्यास सांगते. जेव्हा की जोडली जाते तेव्हा, 0.03 बिटकोइन्स (€ 294.52) प्रविष्ट करण्याची विनंती केली जात आहे इलेक्ट्रोम वॉलेटमध्ये जेणेकरुन फायलींचे एन्क्रिप्शन काढले जाईल.

सिस्टम फायलींवर परिणाम होत नाही

लिलू सिस्टम फायलींवर परिणाम करीत नाही, परंतु एचटीएमएल, एसएचटीएमएल, जेएस, सीएसएस, पीएचपी, आयएनआय आणि इतर प्रतिमा स्वरूपांना अवरोधित केले जाऊ शकते. याचा अर्थ असा की प्रणाली सामान्यपणे कार्य करेललॉक केलेल्या फायली प्रवेश करण्यायोग्य नसतील इतकेच. ऑपरेटिंग सिस्टमचा वापर रोखण्याऐवजी "अपहरण" काही प्रमाणात "पोलिस व्हायरस" ची आठवण करून देणारी आहे.

सुरक्षा संशोधक बेंको म्हणतात की लिलॉक सुमारे 6.700 सर्व्हरवर परिणाम झाला आहे, एलत्यापैकी बर्याचजण Google शोध निकालांमध्ये कॅश्ड केलेले आहेत, परंतु असे बरेचसे प्रभावित होऊ शकतात जे प्रसिद्ध शोध इंजिनद्वारे अनुक्रमित नाहीत. हा लेख लिहिण्याच्या वेळी आणि आम्ही स्पष्ट केल्याप्रमाणे, लिलू काम करण्यासाठी वापरलेली यंत्रणा अज्ञात आहे, म्हणून लागू करण्यासाठी कोणतेही पॅच नाही. आम्ही सशक्त संकेतशब्द वापरणे आणि आम्ही सॉफ्टवेअर नेहमीच अद्ययावत ठेवण्याची शिफारस केली जाते.

नमस्कार! संक्रमण टाळण्यासाठी कोणती खबरदारी घ्यावी याची खबरदारी घेणे ही उपयोगी ठरेल. मी २०१ 2015 च्या लेखात वाचले होते की संसर्ग यंत्रणा अस्पष्ट होती परंतु कदाचित हा एक क्रूर शक्ती हल्ला होता. तथापि, मी विचार करतो की संक्रमित सर्व्हर्सची संख्या (6700) दिलेली आहे की, बरेचसे प्रशासक लहान, ब्रेक-टू-ब्रेक संकेतशब्द ठेवण्याइतके निष्काळजी असतील याची शक्यता नाही. साभार.

हे खरोखरच संशयास्पद आहे की असे म्हटले जाऊ शकते की लिनक्सला विषाणूचा संसर्ग झाला आहे आणि जावा मध्ये, हा विषाणू सर्व्हरमध्ये प्रवेश करण्यासाठी प्रथम त्यांनी राउटरची फायरवॉल व नंतर लिनक्स सर्व्हर ओलांडणे आवश्यक आहे, नंतर " स्वयं-चालवते "जेणेकरून ते रूट प्रवेश विचारेल?

जरी हे चालण्याचे चमत्कार साध्य करते असे गृहीत धरून, रूट प्रवेश मिळविण्यासाठी आपण काय करता? कारण रूट-मोडमध्ये देखील स्थापित करणे फारच अवघड आहे कारण ते रूट मोडमध्ये क्रोंटॅबमध्ये लिहिले जावे लागेल, म्हणजेच आपल्याला रूट की माहित असणे आवश्यक आहे की आपल्याला ते प्राप्त करण्यासाठी "कीलॉगर" सारख्या अनुप्रयोगाची आवश्यकता असेल. कीस्ट्रोकला "कॅप्चर करते", परंतु अद्याप हा अनुप्रयोग कसा स्थापित करायचा असा प्रश्न आहे.

एखादे तयार डाउनलोड वेबसाइटवर येईपर्यंत अनुप्रयोग "दुसर्या अनुप्रयोगात" स्थापित केला जाऊ शकत नाही हे नमूद करण्यास विसरू नका, परंतु पीसीपर्यंत येईपर्यंत तो बर्याचदा अद्ययावत केला जाईल, ज्यामुळे लिहिण्यात आलेली असुरक्षितता यापुढे प्रभावी नाही.

विंडोजच्या बाबतीत, हे खूपच वेगळे आहे कारण जावा स्क्रिप्टसह किंवा पीएचपीसह एचटीएमएल फाइल समान स्क्रिप्ट प्रकारची एक असामान्य .bat फाइल तयार करू शकते आणि मशीनवर स्थापित करू शकते कारण या प्रकारच्या प्रकारासाठी रूट असणे आवश्यक नाही. उद्देश