SSH शिकणे: SSHD कॉन्फिग फाइल पर्याय आणि पॅरामीटर्स

मागील मध्ये (चौथा) हप्ता वरील पोस्टच्या या मालिकेतील SSH शिकत आहे आम्ही संबोधित करतो मध्ये निर्दिष्ट केलेले पर्याय OpenSSH कॉन्फिगरेशन फाइल च्या बाजूला हाताळले जातात एसएसएच ग्राहक, म्हणजे, फाइल "SSHConfig" (ssh_config).

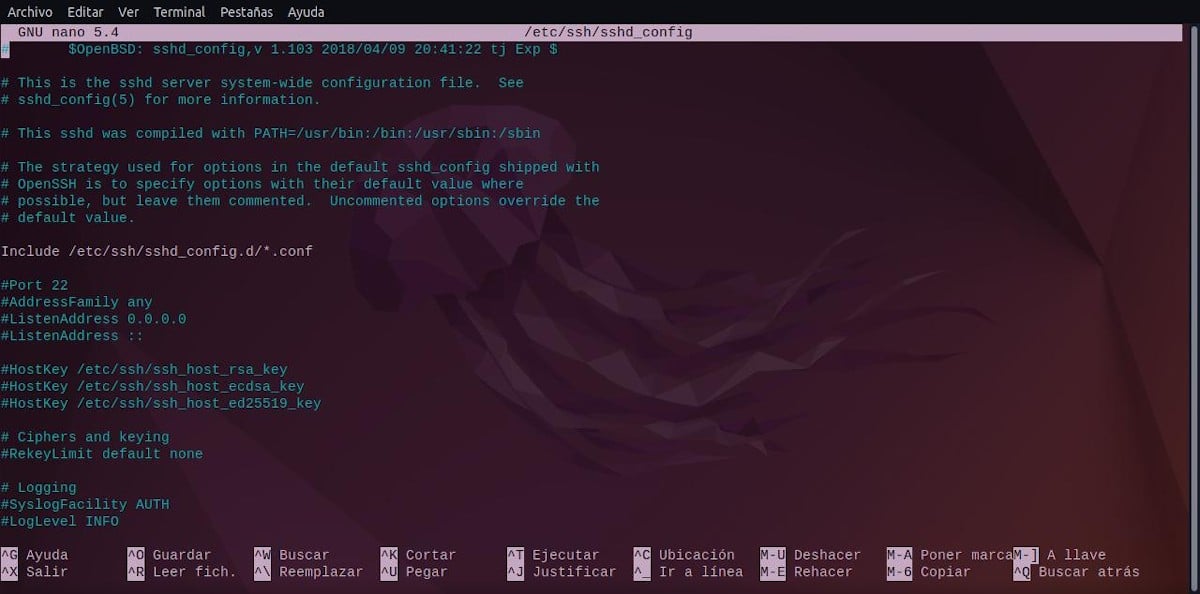

या कारणास्तव, आज आपण यामध्ये पुढे जाऊ अंतिम आणि पाचवी वितरण, मध्ये निर्दिष्ट केलेल्या पर्यायांसह OpenSSH कॉन्फिगरेशन फाइल च्या बाजूला हाताळले जातात ssh-सर्व्हर, म्हणजे, फाइल "एसएसएचडी कॉन्फिग" (sshd_config).

SSH शिकणे: SSH कॉन्फिग फाइल पर्याय आणि पॅरामीटर्स

आणि, आजचा विषय सुरू करण्यापूर्वी, फाइलच्या आटोपशीर सामग्रीबद्दल OpenSSH "SSHD कॉन्फिग" (sshd_config), आम्ही काही दुवे सोडू संबंधित पोस्ट:

SSHD कॉन्फिग फाइल पर्याय आणि पॅरामीटर्स (sshd_config)

OpenSSH साठी SSHD कॉन्फिग (sshd_config) फाइल काय आहे?

आपण मागील ट्यूटोरियलमध्ये व्यक्त केल्याप्रमाणे, OpenSSH मध्ये 2 कॉन्फिगरेशन फाइल्स आहेत. एक कॉल ssh_config च्या कॉन्फिगरेशनसाठी SSH क्लायंट बाजू आणि दुसरा कॉल sshd_config साइड कॉन्फिगरेशनसाठी ssh-सर्व्हर. दोन्ही, खालील पथ किंवा निर्देशिकेत स्थित आहेत: /etc/ssh.

म्हणून, हे सहसा अधिक महत्त्वाचे किंवा संबंधित असते, कारण ते आम्हाला अनुमती देते सुरक्षित SSH कनेक्शन आम्ही आमच्या सर्व्हरमध्ये परवानगी देणार आहोत. जे सहसा म्हणून ओळखल्या जाणार्या एखाद्या गोष्टीचा भाग असतो सर्व्हर हार्डनिंग.

या कारणास्तव, आज आपण या फाइलमधील अनेक पर्याय आणि पॅरामीटर्स कशासाठी आहेत हे दाखवू या मालिकेचा शेवटचा आणि सहावा भाग ऑफर अधिक व्यावहारिक आणि वास्तविक शिफारसी अशा पर्याय आणि पॅरामीटर्सद्वारे असे समायोजन किंवा बदल कसे करावे.

विद्यमान पर्याय आणि पॅरामीटर्सची सूची

फाइल प्रमाणे "SSH कॉन्फिग" (ssh_config), "SSHD कॉन्फिग" फाइल (sshd_config) अनेक पर्याय आणि पॅरामीटर्स आहेत, परंतु त्यापैकी एक सर्वोत्तम ज्ञात, वापरलेले किंवा महत्त्वाचे ते खालील आहेत:

वापरकर्त्यांना परवानगी द्या / वापरकर्ते नाकारतात

हा पर्याय किंवा पॅरामीटर सामान्यतः सांगितलेल्या फाईलमध्ये डीफॉल्टनुसार समाविष्ट केले जात नाही, परंतु त्यात समाविष्ट केले आहे, सामान्यत: त्याच्या शेवटी, ते शक्यता देते कोण किंवा कोण (वापरकर्ते) SSH कनेक्शनद्वारे सर्व्हरवर लॉग इन करू शकतात हे सूचित करा.

म्हणून, हा पर्याय किंवा पॅरामीटर वापरला जातो a सोबत वापरकर्तानाव नमुन्यांची यादी, रिक्त स्थानांनी विभक्त. जेणेकरून, निर्दिष्ट केल्यास, लॉगिन, नंतर ते फक्त एका नमुन्याशी जुळणार्या वापरकर्तानावांसाठी अनुमत असेल.

लक्षात ठेवा की डीफॉल्टनुसार, कोणत्याही होस्टवरील सर्व वापरकर्त्यांसाठी लॉगिन करण्याची परवानगी आहे. तथापि, जर असा नमुना सेट केला असेल "USER@HOST", म्हणून वापरकर्ता आणि होस्ट त्यांची स्वतंत्रपणे पडताळणी केली जाते, जे विशिष्ट होस्टमधील विशिष्ट वापरकर्त्यांसाठी लॉगिन प्रतिबंधित करते.

आणि साठी होस्ट, च्या स्वरूपात पत्ते IP पत्ता/CIDR मुखवटा. शेवटी, परवानगी द्या बदलले जाऊ शकते वापरकर्ते नाकारतात समान वापरकर्ता नमुने नाकारण्यासाठी.

ऐका पत्ता

तुम्हाला निर्दिष्ट करण्याची अनुमती देते स्थानिक आयपी पत्ते (सर्व्हर मशीनचे स्थानिक नेटवर्क इंटरफेस) ज्यावर sshd प्रोग्राम ऐकला पाहिजे. आणि यासाठी, कॉन्फिगरेशनचे खालील प्रकार वापरले जाऊ शकतात:

- ऐका पत्ता होस्टनाव | IPv4/IPv6 पत्ता [डोमेन]

- ऐका पत्ता होस्टनाव : पोर्ट [डोमेन]

- ऐका पत्ता IPv4/IPv6 पत्ता : पोर्ट [डोमेन]

- ListenAddress [होस्टनाव | IPv4/IPv6 पत्ता] : पोर्ट [डोमेन]

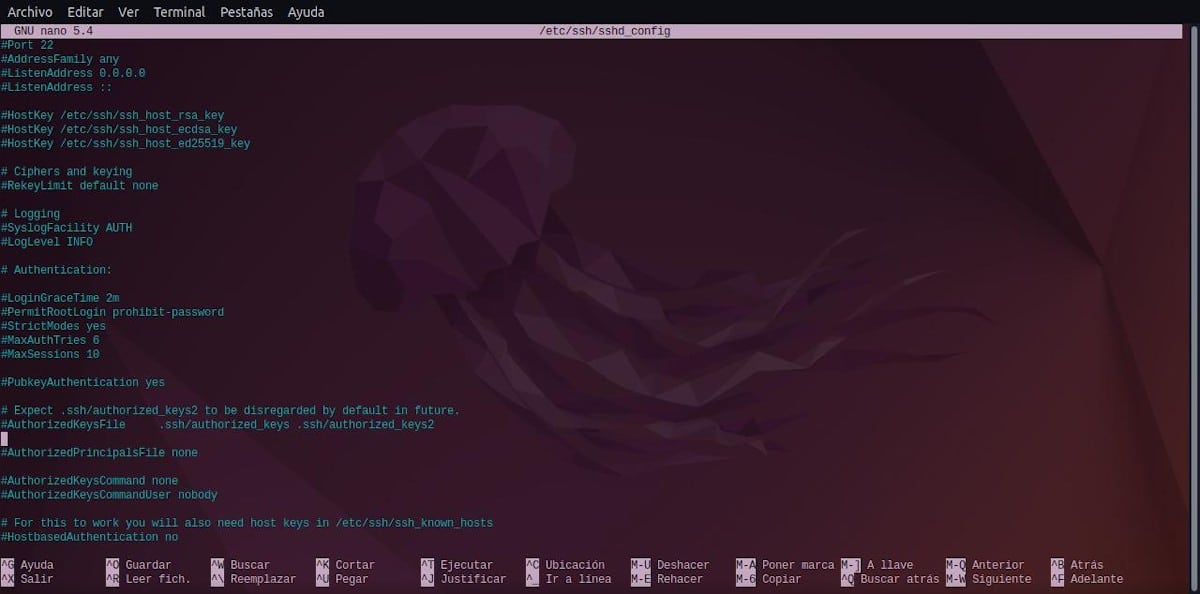

लॉगिनग्रेसटाइम

तुम्हाला a निर्दिष्ट करण्याची अनुमती देते वेळ (कृपेची), त्यानंतर, एसएसएच कनेक्शन बनवण्याचा प्रयत्न करणारा वापरकर्ता अयशस्वी झाल्यास, सर्व्हर डिस्कनेक्ट होतो. जर मूल्य शून्य (0) असेल, तर ते सेट केले जाते की वेळ मर्यादा नाही डीफॉल्ट 120 सेकंदांवर सेट केले आहे.

लॉग लेव्हल

तुम्हाला निर्दिष्ट करण्याची अनुमती देते शब्दशः पातळी sshd लॉग संदेशांसाठी. आणि तोव्यवस्थापित करण्यायोग्य मूल्ये आहेत: शांत, घातक, त्रुटी, माहिती, वर्बोस, डीबग, डीबग1, डीबग2 आणि डीबग3. असताना, आणिडीफॉल्ट मूल्य INFO आहे.

MaxAuthTries

प्रति कनेक्शन अनुमत प्रमाणीकरण प्रयत्नांची कमाल संख्या निर्दिष्ट करते. डीफॉल्टनुसार, त्याचे मूल्य 6 वर सेट केले आहे.

कमाल सत्रे

तुम्हाला प्रत्येक नेटवर्क कनेक्शन स्थापित केलेल्या ओपन शेल सत्रांची कमाल संख्या निर्दिष्ट करण्याची अनुमती देते, एकतर लॉगिनद्वारे किंवा वापरलेल्या उपप्रणालीद्वारे, उदाहरणार्थ sftp द्वारे. Eत्याचे मूल्य सेट करा 1 मुळे सत्र मल्टिप्लेक्सिंग अक्षम केले जाईल, तर ते 0 वर सेट केल्याने सर्व प्रकारचे कनेक्शन आणि सत्रे अवरोधित होतील. डीफॉल्टनुसार, त्याचे मूल्य 10 वर सेट केले आहे.

मॅक्सस्टार्टअप्स

आपल्याला निर्दिष्ट करण्यास अनुमती देते SSH डिमनला एकाचवेळी अनधिकृत कनेक्शनची कमाल संख्या, म्हणजे प्रति IP/होस्ट उघडता येणारी SSH कनेक्शनची संख्या. त्याचे डीफॉल्ट मूल्य सहसा 10, 30 किंवा 100 असते, जे सहसा उच्च मानले जाते, म्हणून कमी मूल्याची शिफारस केली जाते.

पासवर्ड ऑथेंटिकेशन

संकेतशब्द प्रमाणीकरण आवश्यक असेल किंवा नाही हे निर्दिष्ट करते. डीफॉल्टनुसार, त्याचे मूल्य "होय" वर सेट केले आहे.

परवानगी रिक्त पासवर्ड

रिकाम्या पासवर्ड स्ट्रिंगसह वापरकर्ता खात्यांमध्ये लॉग इन करणे सर्व्हर मंजूर (अधिकृत) करेल की नाही हे निर्दिष्ट करते. डीफॉल्टनुसार, त्याचे मूल्य "नाही" वर सेट केले आहे.

परमिट रूटलोगिन

रूट वापरकर्ता खात्यांवरील लॉगिन सत्रांना सर्व्हर मंजूर (अधिकृत) करेल की नाही हे निर्दिष्ट करण्यास तुम्हाला अनुमती देते. तरी, दिडीफॉल्टनुसार, त्याचे मूल्य "प्रतिबंधित-पासवर्ड" वर सेट केले जाते, आदर्शपणे "नाही" वर सेट केले जाते, जे पूर्णपणे सेट करते रूट वापरकर्त्याला SSH सत्र सुरू करण्याची परवानगी नाही.

पोर्ट

आपल्याला निर्दिष्ट करण्यास अनुमती देते पोर्ट क्रमांक ज्याद्वारे sshd प्रोग्राम सर्व SSH कनेक्शन विनंत्या ऐकत असेल. डीफॉल्टनुसार, त्याचे मूल्य "22" वर सेट केले आहे.

कठोर मोड

लॉगिन स्वीकारण्यापूर्वी SSH प्रोग्रामने फाइल मोड आणि वापरकर्त्याच्या होम डिरेक्टरी आणि फाइल्सची मालकी सत्यापित केली पाहिजे की नाही हे निर्दिष्ट करते. डीफॉल्टनुसार, त्याचे मूल्य "होय" वर सेट केले आहे.

SyslogFacility

SSH प्रोग्राममधून संदेश लॉग करताना वापरला जाणारा इंस्टॉलेशन कोड प्रदान करण्यास अनुमती देते. डीफॉल्टनुसार, त्याचे मूल्य "अधिकृतीकरण" (AUTH) वर सेट केले आहे.

नोट: वर अवलंबून SysAdmin आणि प्रत्येक तांत्रिक प्लॅटफॉर्मच्या सुरक्षा आवश्यकता, इतर अनेक पर्याय अतिशय उपयुक्त किंवा आवश्यक असू शकतात. आम्ही या मालिकेतील आमच्या पुढील आणि शेवटच्या पोस्टमध्ये पाहणार आहोत, जिथे आम्ही SSH वरील चांगल्या पद्धतींवर (टिपा आणि शिफारसी) लक्ष केंद्रित करू, जे आतापर्यंत दाखवलेल्या सर्व गोष्टी वापरून लागू केले जावे.

अधिक माहिती

आणि या चौथ्या हप्त्यात, ते ही माहिती विस्तृत करा आणि मध्ये उपलब्ध असलेल्या प्रत्येक पर्याय आणि पॅरामीटर्सचा अभ्यास करा कॉन्फिगरेशन फाइल "SSHD कॉन्फिग" (sshd_config)आम्ही खालील दुवे एक्सप्लोर करण्याची शिफारस करतो: OpenSSH सर्व्हरसाठी SSH कॉन्फिगरेशन फाइल y अधिकृत OpenSSH नियमावली, इंग्रजी मध्ये. आणि मागील तीन हप्त्यांप्रमाणेच पुढील गोष्टींचा शोध घेत आहोत अधिकृत सामग्री आणि बद्दल ऑनलाइन विश्वसनीय SSH आणि OpenSSH:

- डेबियन विकी

- डेबियन अॅडमिनिस्ट्रेटरचे मॅन्युअल: रिमोट लॉगिन / SSH

- डेबियन सिक्युरिटी मॅन्युअल: धडा 5. सेवा सुरक्षित करणे

Resumen

थोडक्यात, हा नवीन हप्ता चालू आहे "SSH शिकत आहे" आम्ही संबंधित प्रत्येक गोष्टीवर स्पष्टीकरणात्मक सामग्री जवळजवळ पूर्ण करत आहोत ओपनएसएसएच, कॉन्फिगरेशन फाइल्सबद्दल आवश्यक ज्ञान देऊन "SSHD कॉन्फिग" (sshd_config) y "SSH कॉन्फिग" (ssh_config). म्हणून, आम्हाला आशा आहे की ते वैयक्तिकरित्या आणि व्यावसायिकरित्या अनेकांसाठी उपयुक्त आहे.

जर तुम्हाला ही पोस्ट आवडली असेल तर त्यावर नक्की कमेंट करा आणि इतरांना शेअर करा. आणि लक्षात ठेवा, आमच्या भेट द्या «मुख्यपृष्ठ» अधिक बातम्या एक्सप्लोर करण्यासाठी तसेच आमच्या च्या अधिकृत चॅनेलमध्ये सामील होण्यासाठी च्या टेलीग्राम DesdeLinux, पश्चिम गट आजच्या विषयावर अधिक माहितीसाठी.