Saya menjelaskan beberapa masa lalu cara mengkonfigurasi perkhidmatan SSH agar berfungsi pada port yang berbeza daripada 22, yang merupakan port lalai. Objektif ini adalah bahawa semua bot, serangan retak ke SSH secara lalai ke port 22 (yang saya ulangi, adalah lalai), jadi dengan mengubah port kami akan memperoleh lebih banyak keamanan.

Tetapi apa yang perlu dilakukan jika saya ingin mengkonfigurasi SSH melalui port lain TETAPI menjaga SSH juga di port 22? Dengan kata lain, kerana perlunya pelayan mempunyai SSH di lebih dari satu port, katakanlah misalnya pada 22 dan juga pada 9122

Untuk ini kami mengubah suai fail konfigurasi daemon SSH:

nano /etc/ssh/sshd_config

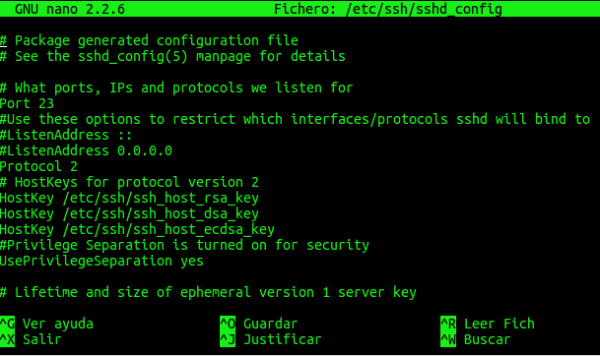

Di sana kita akan melihat sesuatu seperti ini:

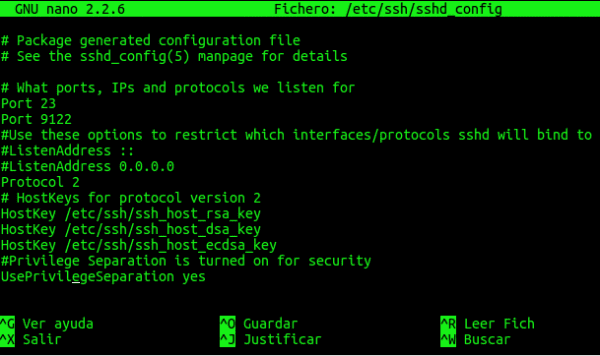

Anda akan melihat bahawa pada baris 5 ada sesuatu yang mengatakan: "Port 22", baik, kita hanya perlu menggandakan baris di bawah dan menukar nombor port. Dengan kata lain, untuk perkhidmatan SSH kami juga berfungsi untuk 9122, kita mesti membiarkannya seperti ini:

Maka kita mesti memulakan semula perkhidmatan:

service ssh restart

Sekiranya mereka menggunakan Arch adalah:

systemctl restart sshd

Apabila anda ingin menyambung melalui port selain 22 ingat, anda mesti menambah -p $ PORT di talian sambungan, seperti ini:

ssh usuario@servidor -p 9122

By the way, saya cadangkan anda periksa fail sshd_config dari sebelumnya, ada beberapa pilihan yang sangat menarik 😉

salam

Petua bagus untuk menukar port lalai ssh ... untuk mengelakkan serangan ke port 22.

Saya fikir hanya satu port yang harus ditinggalkan ... dan ini mesti berbeza dari 22 sehingga serangan tidak memberi kesan.

berkaitan

Terima kasih kerana membaca 🙂

Penemuan terbaru saya ialah:

PermitRootLogin no

y

AllowUsers john jack chester…. dan lain-lain

Dengan ini saya cukup membatasi kemungkinan retak, jika anda menambah iptables yang baik ... baiklah.

Sebenarnya, saya lebih gemar menggunakan PortKnocking 😀

Seperti biasa KZKG ^ Gaara, baiklah artikel anda di SSH. Dengan panduan anda, kami kehilangan ketakutan TERMINAL

Terima kasih

OOOOOOOhhhh !!!!

Artikel yang sangat bagus, liar !!!

Selain menukar nombor port, untuk membatasi pilihan penyerang lebih jauh, disarankan juga untuk mematikan log masuk dengan PENGGUNA: LULUS

Pengesahan Kata Laluan No.

dan menggunakan pengesahan kunci peribadi / awam.

Pos yang baik.

Salu2