Berapa banyak dari kita yang perlu "membatasi akses" ke file-file yang terdapat dalam direktori / folder tertentu atau kita hanya perlu mencegah beberapa orang melihat, menghapus atau mengubah isi file tertentu? Lebih daripada satu, bukan? Bolehkah kita mencapainya dalam penguin yang kita sayangi? Jawapannya ialah: Sudah tentu YA : D.

pengenalan

Sebilangan besar dari kita yang berasal dari Windows, terbiasa menangani "masalah" ini dengan cara yang sangat berbeza, untuk mencapai objektif ini kita harus menggunakan "teknik" yang tidak ortodoks, seperti menyembunyikan fail melalui atributnya, memindahkan maklumat ke tempat paling jauh dari pasukan kami (dalam 20,000 folder) untuk cuba menghalang XD "musuh" kami, mengubah atau menghapuskan peluasan fail, atau amalan yang paling "biasa", muat turun program yang membolehkan kami " tutup ”direktori kami di belakang kotak dialog yang bagus yang meminta kata laluan untuk mengaksesnya. Kami mempunyai alternatif yang jauh lebih baik? Tidak.

Saya sangat menyesal untuk rakan-rakan "Windoleros" saya (saya mengatakannya dengan penuh kasih sayang sehingga tidak ada yang tersinggung, ok ?;)), Tetapi hari ini saya harus mengajar diri saya sedikit dengan Windows: P, kerana saya akan menerangkan mengapa OS ini tidak membenarkan asli fungsi ini.

Berapa banyak daripada anda yang menyedari bahawa ketika kita berada di belakang komputer "Windows" (walaupun bukan milik kita) kita secara automatik menjadi pemilik semua yang terdapat di dalam komputer (gambar, dokumen, program, dll.)? Apa maksud saya? Baiklah, dengan mengambil "kawalan Windows", kita dapat menyalin, memindahkan, menghapus, membuat, membuka atau mengubah folder dan fail ke kiri dan kanan, tidak kira sama ada kita "pemilik" maklumat ini atau tidak. Ini mencerminkan kelemahan keselamatan utama dalam sistem operasi, bukan? Ini semua kerana sistem operasi Microsoft tidak dirancang dari awal hingga menjadi pengguna pelbagai. Apabila versi MS-DOS dan beberapa versi Windows dilepaskan, mereka sepenuhnya mempercayai bahawa pengguna akhir akan bertanggungjawab untuk "menjaga" komputer masing-masing sehingga tidak ada pengguna lain yang dapat mengakses maklumat yang tersimpan di dalamnya ... naif ¬ ¬. Kini rakan WinUsers, anda sudah tahu mengapa ada "misteri" ini: D.

Sebaliknya, GNU / Linux, sebagai sistem yang dirancang secara mendasar untuk rangkaian, keselamatan maklumat yang kami simpan di komputer kami (belum lagi di pelayan) sangat penting, kerana banyak pengguna akan memiliki atau mungkin memiliki akses ke sebahagian daripada sumber perisian (kedua-dua aplikasi dan maklumat) dan perkakasan yang diuruskan pada komputer ini.

Sekarang kita dapat melihat mengapa perlunya sistem izin? Mari masuk ke topik;).

Di GNU / Linux, izin atau hak yang dapat dimiliki pengguna terhadap fail tertentu yang terkandung di dalamnya ditetapkan dalam tiga tahap yang dibezakan dengan jelas. Ketiga-tiga tahap ini adalah seperti berikut:

<° Permit Pemilik.

<° Kebenaran kumpulan.

<° Kebenaran pengguna selebihnya (atau juga disebut "yang lain").

Untuk menjadi jelas mengenai konsep-konsep ini, dalam sistem rangkaian (seperti penguin) selalu ada sosok pentadbir, superuser atau root. Pentadbir ini bertanggungjawab untuk membuat dan membuang pengguna, serta menetapkan hak istimewa yang akan dimiliki oleh setiap mereka dalam sistem. Keistimewaan ini ditetapkan baik untuk direktori HOME setiap pengguna dan untuk direktori dan fail yang ditentukan oleh pentadbir yang boleh diakses oleh pengguna.

Kebenaran pemilik

Pemiliknya adalah pengguna yang menghasilkan atau membuat file / folder di dalam direktori kerja mereka (HOME), atau di beberapa direktori lain di mana mereka mempunyai hak. Setiap pengguna memiliki kekuatan untuk membuat, secara default, file yang mereka inginkan dalam direktori kerja mereka. Pada prinsipnya, hanya dia dan satu-satunya orang yang dapat mengakses maklumat yang terdapat dalam fail dan direktori yang ada di dalam direktori RUMAH anda.

Kebenaran kumpulan

Perkara yang paling biasa ialah setiap pengguna tergolong dalam kumpulan kerja. Dengan cara ini, apabila kumpulan dikendalikan, semua pengguna yang menjadi miliknya diuruskan. Dengan kata lain, lebih mudah untuk mengintegrasikan beberapa pengguna ke dalam kumpulan yang hak istimewa diberikan dalam sistem, daripada memberikan hak istimewa secara bebas kepada setiap pengguna.

Kebenaran pengguna selebihnya

Akhirnya, keistimewaan fail yang terdapat dalam direktori mana pun juga dapat dimiliki oleh pengguna lain yang tidak tergolong dalam kumpulan kerja di mana fail tersebut disatukan. Dengan kata lain, pengguna yang tidak tergolong dalam kumpulan kerja di mana fail berada, tetapi yang termasuk dalam kumpulan kerja lain, disebut pengguna sistem lain.

Sangat bagus, tetapi bagaimana saya dapat mengenal pasti semua ini? Ringkas, buka terminal dan lakukan perkara berikut:

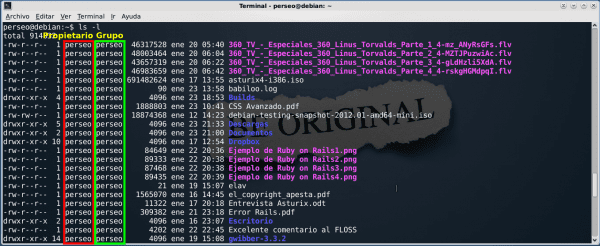

$ ls -l

Nota: mereka adalah huruf kecil "L" 😉

Nampaknya seperti berikut:

Seperti yang anda lihat, perintah ini memaparkan atau "menyenaraikan" kandungan RUMAH saya, yang kita hadapi adalah garis merah dan hijau. Kotak merah menunjukkan kepada kita siapa pemiliknya dan kotak hijau menunjukkan kumpulan mana setiap fail dan folder yang disenaraikan di atas tergolong. Dalam kes ini, pemilik dan kumpulan disebut "Perseus", tetapi mereka mungkin pernah bertemu dengan kumpulan yang lain seperti "penjualan". Untuk selebihnya, jangan risau buat masa ini, kita akan lihat kemudian: D.

Jenis kebenaran dalam GNU / Linux

Sebelum mengetahui cara menetapkan izin di GNU / Linux, kita harus mengetahui bagaimana jenis fail yang dapat dimiliki oleh sistem dapat dibezakan.

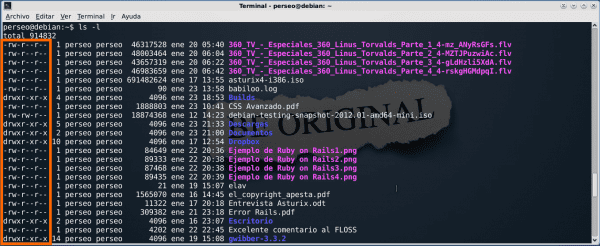

Setiap fail di GNU / Linux dikenal pasti oleh 10 aksara, yang dipanggil topeng. Dari 10 aksara ini, yang pertama (dari kiri ke kanan) merujuk kepada jenis fail. 9 berikut, dari kiri ke kanan dan di blok 3, merujuk kepada izin yang diberikan, masing-masing, kepada pemilik, kumpulan dan yang lain atau yang lain. Tangkapan skrin untuk menunjukkan semua perkara ini:

Karakter pertama fail boleh menjadi berikut:

| Maafkan saya | Kenal pasti |

| - | arkib |

| d | Direktori |

| b | Fail Sekatan Khas (Fail Khas Peranti) |

| c | Fail watak khas (peranti, pencetak ...) |

| l | Pautan fail atau pautan (pautan lembut / simbolik) |

| p | Fail khas saluran (paip atau paip) |

Sembilan watak seterusnya adalah kebenaran yang diberikan kepada pengguna sistem. Setiap tiga watak, pemilik, kumpulan, dan izin pengguna lain dirujuk.

Karakter yang menentukan kebenaran ini adalah berikut:

| Maafkan saya | Kenal pasti |

| - | Tanpa kebenaran |

| r | Baca kebenaran |

| w | Tulis kebenaran |

| x | Kebenaran pelaksanaan |

Kebenaran fail

<° Membaca: pada dasarnya membolehkan anda melihat kandungan fail.

<° Tulis: membolehkan anda mengubah kandungan fail.

<° Pelaksanaan: membolehkan fail dijalankan seolah-olah itu adalah program yang dapat dilaksanakan.

Kebenaran direktori

<° Baca: Ini memungkinkan untuk mengetahui fail dan direktori apa yang terkandung dalam kebenaran ini.

<° Tulis: membolehkan anda membuat fail dalam direktori, sama ada fail biasa atau direktori baru. Direktori boleh dihapus, fail disalin ke direktori, dipindahkan, dinamakan semula, dll.

<° Pelaksanaan: membolehkan anda memeriksa direktori untuk dapat memeriksa kandungannya, menyalin fail dari atau ke dalamnya. Sekiranya anda juga mempunyai kebenaran membaca dan menulis, anda boleh melakukan semua kemungkinan operasi pada fail dan direktori.

Nota: Sekiranya anda tidak mempunyai izin pelaksanaan, kami tidak akan dapat mengakses direktori tersebut (walaupun kami menggunakan perintah "cd"), kerana tindakan ini akan ditolak. Ini juga memungkinkan pembatasan penggunaan direktori sebagai bagian dari jalur (seperti ketika kita melewati jalur file yang terdapat di direktori itu sebagai rujukan. Misalkan kita ingin menyalin file "X.ogg" yang ada di folder " / home / perseo / Z "-untuk folder" Z "tidak memiliki izin pelaksanaan-, kami akan melakukan yang berikut:

$ cp /home/perseo/Z/X.ogg /home/perseo/Y/

mendapatkan dengan ini ralat yang memberitahu kami bahawa kami tidak mempunyai kebenaran yang mencukupi untuk mengakses fail: D). Sekiranya kebenaran pelaksanaan direktori dinonaktifkan, anda akan dapat melihat isinya (jika anda mempunyai izin membaca), tetapi anda tidak akan dapat mengakses salah satu objek yang terdapat di dalamnya, kerana direktori ini adalah bahagian dari jalan yang diperlukan untuk menyelesaikan lokasi objek anda.

Pengurusan kebenaran dalam GNU / Linux

Sejauh ini, kami telah melihat kebenaran untuk GNU / Linux, di bawah ini kami akan melihat cara menetapkan atau mengurangkan kebenaran atau hak.

Sebelum memulakan, kita harus ingat bahawa apabila kita mendaftar atau membuat pengguna dalam sistem, kita secara automatik memberikan mereka hak istimewa. Keistimewaan ini, tentu saja, tidak akan total, iaitu pengguna biasanya tidak akan mempunyai izin dan hak pengguna yang sama. Semasa pengguna dibuat, sistem menghasilkan secara lalai hak pengguna untuk pengurusan fail dan pengurusan direktori. Jelas, ini dapat diubah suai oleh pentadbir, tetapi sistem menghasilkan hak yang kurang lebih sah untuk kebanyakan operasi yang akan dilakukan oleh setiap pengguna di direktori mereka, fail mereka dan pada direktori dan fail pengguna lain. Ini adalah kebenaran berikut:

<° Untuk fail: - rw-r-- r--

<° Untuk direktori: - rwx rwx rwx

Nota: mereka bukan kebenaran yang sama untuk semua pengedaran GNU / Linux.

Keistimewaan ini membolehkan kami membuat, menyalin dan memadam fail, membuat direktori baru, dll. Mari kita lihat semua ini dalam praktik: D:

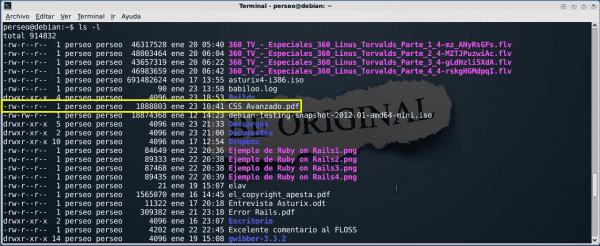

Mari kita ambil fail "Advanced CSS.pdf" sebagai contoh. Mari kita perhatikan bahawa ia muncul seperti berikut: -rw-r--r-- ... CSS.pdf lanjutan. Mari kita perhatikan lebih dekat.

| Jenis | pengguna | Kumpulan | Pengguna selebihnya (yang lain) | Nama fail |

| - | rw- | r-- | r-- | CSS lanjutan.pdf |

Ini bermakna:

<° Jenis: arkib

<° Pengguna boleh: Baca (lihat kandungan) dan tulis (ubah suai) failnya.

<° Kumpulan yang menjadi milik pengguna boleh: Baca (sahaja) fail.

<° Pengguna lain boleh: Baca (sahaja) fail.

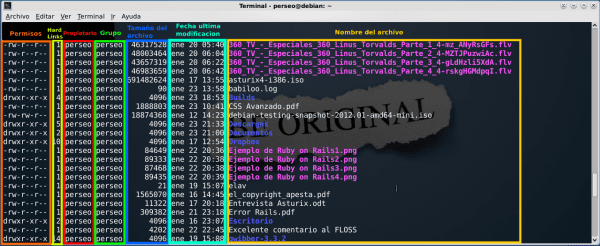

Bagi mereka yang ingin tahu yang ingin tahu apa bidang rujukan lain yang diperoleh oleh ls -l, berikut adalah jawapannya:

Sekiranya anda ingin mengetahui lebih lanjut mengenai pautan keras dan lembut / simbolik, berikut adalah penjelasan dan tautannya perbezaan.

Kawan-kawan, kita sampai pada bahagian yang paling menarik dan berat dari topik yang dipersoalkan ...

Penyerahan kebenaran

Perintah itu Chmod ("Mod Ubah") memungkinkan pengubahsuaian topeng sehingga operasi lebih kurang dapat dilakukan pada fail atau direktori, dengan kata lain, dengan chmod anda dapat menghapus atau menghapus hak untuk setiap jenis pengguna. Sekiranya jenis pengguna yang ingin kita hapus, tetapkan atau berikan hak istimewa tidak ditentukan, apa yang akan berlaku ketika melakukan operasi adalah mempengaruhi semua pengguna secara serentak.

Perkara asas yang perlu diingat ialah kita memberi atau membuang kebenaran pada tahap ini:

| Parameter | Nivel | Huraian |

| u | pemilik | pemilik fail atau direktori |

| g | kumpulan | kumpulan yang menjadi milik fail |

| o | lain | semua pengguna lain yang bukan pemilik atau kumpulan |

Jenis kebenaran:

| Maafkan saya | Kenal pasti |

| r | Baca kebenaran |

| w | Tulis kebenaran |

| x | Kebenaran pelaksanaan |

Beri kebenaran pemilik untuk melaksanakan:

$ chmod u+x komodo.sh

Keluarkan izin pelaksanaan dari semua pengguna:

$ chmod -x komodo.sh

Beri kebenaran membaca dan menulis kepada pengguna lain:

$ chmod o+r+w komodo.sh

Biarkan hanya kebenaran membaca kepada kumpulan tempat fail tersebut:

$ chmod g+r-w-x komodo.sh

Kebenaran dalam format angka oktal

Ada cara lain untuk menggunakan perintah chmod yang, bagi banyak pengguna, adalah "lebih selesa", walaupun secara apriori agak rumit untuk difahami ¬.

Kombinasi nilai setiap kumpulan pengguna membentuk nombor oktal, bit "x" adalah 20 yang 1, bit bit adalah 21 yang 2, bit r adalah 22 yang 4, kita kemudian:

<° r = 4

<° w = 2

<° x = 1

Gabungan bit aktif atau mati dalam setiap kumpulan memberikan lapan kemungkinan kombinasi nilai, iaitu jumlah bit pada:

| Maafkan saya | Nilai Oktal | Huraian |

| - - - | 0 | anda tidak mempunyai kebenaran |

| - - x | 1 | melaksanakan kebenaran sahaja |

| - w - | 2 | kebenaran menulis sahaja |

| - wx | 3 | menulis dan melaksanakan kebenaran |

| r - - | 4 | kebenaran membaca sahaja |

| r - x | 5 | membaca dan melaksanakan kebenaran |

| rw - | 6 | kebenaran membaca dan menulis |

| rwx | 7 | semua kebenaran menetapkan, membaca, menulis dan melaksanakan |

Apabila anda menggabungkan kebenaran pengguna, kumpulan, dan lain-lain, anda mendapat nombor tiga digit yang membentuk kebenaran fail atau direktori. Contoh:

| Maafkan saya | Valor | Huraian |

| rw- --- -- | 600 | Pemiliknya mempunyai kebenaran membaca dan menulis |

| rwx --x --x | 711 | Pemilik membaca, menulis dan melaksanakan, kumpulan dan yang lain hanya melaksanakan |

| rwx rx rx | 755 | Pemilik, kumpulan dan yang lain yang membaca, menulis dan melaksanakannya dapat membaca dan melaksanakan fail tersebut |

| rwx rwx rwx | 777 | Fail boleh dibaca, ditulis dan dilaksanakan oleh sesiapa sahaja |

| r-- --- -- | 400 | Hanya pemilik yang dapat membaca fail tersebut, tetapi tidak ada yang dapat mengubah atau melaksanakannya dan tentu saja kumpulan atau yang lain tidak dapat melakukan apa-apa di dalamnya. |

| rw-r-- --- | 640 | Pengguna pemilik boleh membaca dan menulis, kumpulan dapat membaca fail, dan yang lain tidak dapat berbuat apa-apa |

Kebenaran khas

Masih ada jenis izin lain yang perlu dipertimbangkan. Ini adalah bit kebenaran SUID (Tetapkan ID Pengguna), bit kebenaran SGID (Set Kumpulan ID) dan bit melekit (bit kebenaran ketekunan).

tetapkan masa

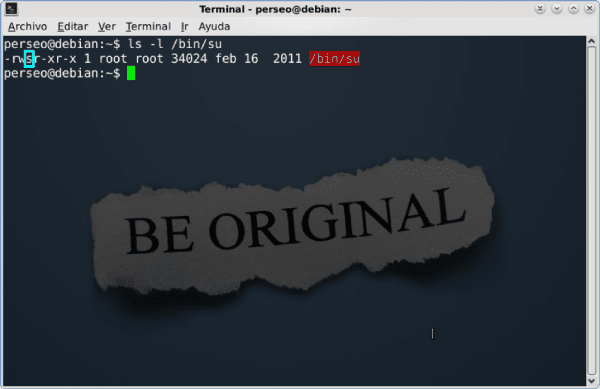

Setuid bit dapat ditugaskan ke file yang dapat dieksekusi, dan memungkinkan apabila pengguna menjalankan file tersebut, prosesnya memperoleh izin pemilik file yang dieksekusi. Contoh paling jelas dari fail yang boleh dilaksanakan dengan bit setuid adalah:

$ su

Kita dapat melihat bahawa bit ditetapkan sebagai "s" dalam tangkapan berikut:

Untuk menetapkan bit ini ke fail adalah:

$ chmod u+s /bin/su

Dan untuk membuangnya:

$ chmod u-s /bin/su

Nota: Kita mesti menggunakan bit ini dengan sangat berhati-hati kerana ia boleh menyebabkan peningkatan hak istimewa dalam sistem kita ¬.

setgid

Setid bit memungkinkan untuk memperoleh keistimewaan kumpulan yang diberikan kepada fail, ia juga boleh diberikan kepada direktori. Ini akan sangat berguna apabila beberapa pengguna kumpulan yang sama perlu bekerja dengan sumber dalam direktori yang sama.

Untuk menetapkan bit ini, kami melakukan perkara berikut:

$ chmod g+s /carpeta_compartida

Dan untuk membuangnya:

$ chmod g-s /carpeta_compartida

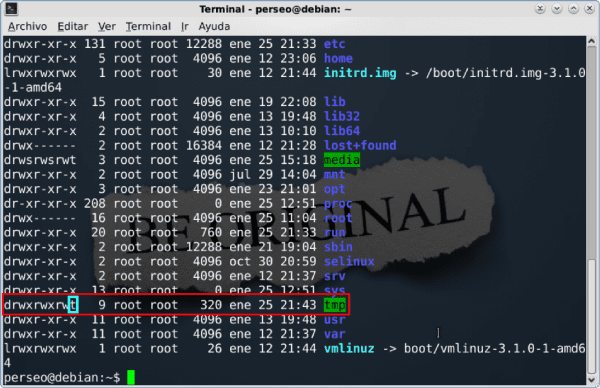

melekit

Bit ini biasanya ditugaskan dalam direktori yang dapat diakses oleh semua pengguna, dan ini memungkinkan untuk mengelakkan pengguna daripada menghapus fail / direktori pengguna lain dalam direktori tersebut, kerana semua mempunyai izin menulis.

Kita dapat melihat bahawa bit ditetapkan sebagai "t" dalam tangkapan berikut:

Untuk menetapkan bit ini, kami melakukan perkara berikut:

$ chmod o+t /tmp

Dan untuk membuangnya:

$ chmod o-t /tmp

Sahabat, sekarang anda tahu bagaimana melindungi maklumat anda dengan lebih baik, dengan ini saya harap anda berhenti mencari alternatif untuk Folder Lock o Penjaga Folder bahawa di GNU / Linux kita sama sekali tidak memerlukannya.

P.S: Artikel khusus ini diminta oleh jiran sepupu rakan XD, saya harap saya dapat menyelesaikan keraguan anda ...…

Artikel yang sangat baik, dijelaskan dengan sangat baik.

Terima kasih kawan 😀

Perseus yang sangat baik, saya tidak tahu mengenai kebenaran dalam format angka oktal (yang merupakan perkara kecil yang sangat menarik) atau kebenaran khas (setuid / setgid / sticky).

Saya hampir mati tidur tetapi ini membuatkan saya sedikit bangun, saya sudah mahu mengambil konsol 😀 +1000

Perkara yang berguna untuk anda, Salam 😉

Hebat, penerangannya sangat jelas, terima kasih banyak.

setgid

Sedikit tetapkan masa membolehkan anda memperoleh hak istimewa

di bahagian itu terdapat kesalahan kecil.

Terima kasih atas pemerhatian dan komen anda, kadang-kadang jari saya menjadi "kusut" XD ...

Salam 😉

Saya sudah diperbetulkan 😀

Artikel yang sangat baik, Perseus. Walau apa pun, saya ingin membuat beberapa pemerhatian agar maklumatnya lebih lengkap:

Berhati-hatilah semasa memohon kebenaran secara berulang (chmod -R) kerana kita mungkin akhirnya memberi fail terlalu banyak kebenaran. Salah satu cara untuk mengatasi ini adalah dengan menggunakan perintah find untuk membezakan antara fail atau folder. Sebagai contoh:

find /var/www -type d -print0 | xargs -0 chmod 755find /var/www -type f -print0 | xargs -0 chmod 644

Perkara lain: menetapkan keistimewaan pada direktori atau fail bukanlah kaedah yang salah untuk melindungi maklumat, kerana dengan LiveCD atau meletakkan cakera keras di PC lain, tidak sukar untuk mengakses folder. Untuk melindungi maklumat sensitif, perlu menggunakan alat penyulitan. Sebagai contoh, TrueCrypt sangat bagus dan juga cross-platform.

Dan akhirnya: hanya kerana kebanyakan pengguna tidak mengubah hak istimewa sistem fail di Windows tidak bermakna mustahil untuk melakukannya. Sekurang-kurangnya sistem fail NTFS dapat diamankan seperti EXT, saya tahu kerana dalam kerja saya mempunyai partisi yang lengkap tanpa pelaksanaan atau kebenaran menulis, dll. Ini dapat dicapai melalui tab keselamatan (yang biasanya disembunyikan). Masalah utama dengan Windows ialah tetapan lalainya membenarkan semuanya.

Terima kasih banyak kerana mengembangkan topik;). Sebagai:

[...] establecer privilegios sobre directorios o archivos no es un método infalible para proteger la información, ya que con un LiveCD o poniendo el disco duro en otra PC no es difícil acceder a las carpetas [...]Anda betul, walaupun dengan Menang perkara yang sama berlaku, mungkin kemudian kita akan membincangkan pelbagai alat yang membantu kita menyulitkan maklumat kita.

Salam 😀

Hugo kawan apa khabar 😀

Masalah dengan TrueCrypt ... adakah lesen adalah sesuatu yang "pelik" yang dimiliki, bolehkah anda memberitahu kami lebih lanjut mengenai perkara itu? 🙂

Salam perkenalan

Lesen TrueCrypt akan agak pelik, tetapi sekurang-kurangnya versi 3.0 dari lesen (yang sekarang) membenarkan penggunaan peribadi dan komersial di stesen kerja tanpa had, dan juga membolehkan menyalin, mengkaji kod sumber, membuat pengubahsuaian dan menyebarkan derivatif berfungsi (selagi dinamakan semula), jadi jika tidak 100% percuma, terus terang ia hampir hampir.

Perseus lama meninggalkan kami pasukan yang lain dengan artikelnya yang lengkap.

Tiada siapa di sini yang lebih baik daripada tiada siapa ya? Dan jauh lebih baik daripada saya JAJAJAJAJAJAJA

hahahaha, hati-hati kawan, ingat kita berada dalam kapal yang sama 😀

Terima kasih atas komen 😉

Permit adalah sesuatu yang anda pelajari dari hari ke hari, bukan dari satu hari ke hari berikutnya, jadi mari kita belajar hahaha

Artikel yang sangat baik Perseus.

Petua: tidak perlu menulis tanda pada setiap simbol, cukup untuk menunjukkannya sekali sahaja. Contoh:

$ chmod o + r + w komodo.sh

Ia boleh kelihatan seperti

$ chmod o + rw komodo.sh

sama dengan

$ chmod g + rwx komodo.sh

ia juga boleh kelihatan seperti

$ chmod g + r-wx komodo.sh

mengikut format itu anda boleh melakukan ini

$ a-rwx, u + rw, g + w + atau example.txt

nota: a = semua.

Greetings.

Wah kawan, saya tidak tahu itu, terima kasih kerana berkongsi 😀

Artikel yang sangat baik, semuanya dijelaskan dengan baik.

Lebih selesa bagi saya untuk menukar kebenaran fail secara lapan, lebih jelas. Saya cukup faham dengan cara lain tetapi ini sudah lama hahaha

Helo orang, perseus; Saya sangat menyukai halaman. Saya ingin bekerjasama dengannya. Adakah mungkin? Dengan mengklik nick saya, anda mempunyai rujukan !! haha.

Saya biasanya membuat penerbitan sporadis, dan saya semakin banyak aktivis SL, sesuatu yang tidak akan saya tinggalkan dalam hidup saya selagi saya ada dan mempunyai beberapa jari. Saya rasa mereka mempunyai e-mel saya. pelukan dan kekuatan dengan projek yang nampaknya saya «blogger bersatu!», ACA ES LA TRENDENCIA !! Ini adalah bagaimana web masa depan dibuat.

Hahahahaha, dengan senang hati anda akan sertai kami, biarkan elav atau gaara melihat permintaan anda 😉

Berhati-hati dan saya harap dapat berjumpa dengan anda di sini tidak lama lagi 😀

Saya akan menghantar e-mel kepada anda sekarang (ke alamat yang anda masukkan dalam komen) 🙂

Saya mempunyai keraguan. Bagaimana anda boleh menggunakan kebenaran untuk direktori dan ini tidak mengubah atributnya, terlepas dari pengguna yang mengubahnya, termasuk root.

Greetings.

Mungkin artikel ini Saya jelaskan sedikit ..

Baiklah menulis artikel ini, terima kasih kerana berkongsi pengetahuan

Betapa baiknya ia berguna, kami berharap dapat melihat anda di sini lagi. Salam 😉

Artikel yang sangat bagus.

Saya sangat gembira kerana ia berguna untuk anda, salam 😉

Kebenaran saya tidak setuju dalam linux memindahkan fail ke folder Sistem adalah sakit kepala. anda mesti memberikan kebenaran untuk semuanya dan memasukkan kata laluan anda. dalam windows memindahkan fail adalah mudah, walaupun dalam folder windows yang sama. keseluruhan prosedur untuk memindahkan fail ke folder di linux ketika di windows lebih mudah untuk menyalin dan menampal. Saya menggunakan kedua-dua sistem operasi. pudina 2 Maya kayu manis dan tingkap 13

Saya telah menggunakan Linux selama beberapa tahun sekarang, dan sejujurnya saya sudah lama tidak menghadapi masalah ini.

Saya boleh memindahkan fail / folder tanpa masalah, dan HDD saya berpartisi dalam 2. Jelas sekali, untuk mengakses partisi lain pada kali pertama saya harus memasukkan kata laluan, tetapi tidak sekali lagi.

Sekiranya anda mempunyai masalah yang jarang berlaku, beritahu kami, kami dengan senang hati akan membantu anda 😉

Artikel yang betul mengenai bahagian Linux. Dalam komen anda mengenai pengurusan kebenaran di Windows: Anda sama sekali tidak tahu bagaimana kebenaran ditetapkan. Pengendalian kuasa yang jauh lebih tinggi (kecuali dalam versi 16 bit, Windows 95, 98, Me dan telefon bimbit) kepada bagaimana ia dikendalikan dalam sistem penguin dan butiran yang halus, dan untuk rekod bahawa saya menangani kedua-dua sistem operasi tiada mania terhadap salah satu daripada mereka.

Nasihat saya: lakukan penggalian sedikit dan anda akan sedar, tidak ada program luaran yang diperlukan sama sekali. Untuk semua sangat baik. 😉

Artikel yang sangat bagus. Subjek kebenaran adalah perkara yang menarik untuk dipelajari. Pernah sekali saya tidak dapat mengakses fail dalam jarak yang panjang, kerana saya tidak mempunyai kebenaran dalam salah satu direktori. Ia juga bagus untuk mengetahui sekurang-kurangnya adanya kebenaran khas seperti Sticky bit.

PS: Saya telah lama mengikuti blog tetapi saya belum mendaftar. Mereka mempunyai artikel yang sangat menarik tetapi yang paling menarik perhatian saya adalah perlakuan antara pengguna. Di luar fakta bahawa mungkin ada perbezaan, secara umum, setiap orang berusaha untuk saling membantu dengan menyumbang pengalaman mereka. Itu sesuatu yang luar biasa, tidak seperti laman web lain yang penuh dengan troll dan flamewars 😉

Sangat menarik, tetapi saya mempelajarinya secara berbeza mengenai kebenaran, bukannya di Octal, di Binary, jadi jika, misalnya, "7" adalah 111, ini bermaksud bahawa ia mempunyai semua izin, jadi jika anda memasukkan 777 Anda memberikan semua kebenaran kepada semua pengguna, kumpulan ...

Sesuatu ucapan.

Kesan, ringkas, jelas dan topik.

Apa artikel yang baik, selamat dan terima kasih atas semua penjelasan… ..

hi2.

Woow jika saya belajar banyak dengan tutorial anda, saya merasa seperti belalang kecil dalam bidang besar ini iaitu Linux, tetapi mengehadkan apa yang pernah dikatakan oleh Hugo di sini, di barisan komen ini jika kita meletakkan cd langsung dan jika fail kita tidak disulitkan tidak banyak yang perlu dilindungi, selain itu di Windows saya rasa tidak banyak masalah untuk membuat pengguna pentadbir dan akaun terhad dalam sistem operasi win dan dengan itu melindungi data akaun pentadbir anda…. Tetapi terima kasih banyak untuk artikel ini saya lebih berpengetahuan dalam hal ini terima kasih kepada anda ...…

Yang benar adalah bahawa saya ingin menjalankan xD yang boleh dilaksanakan dan ia memberitahu saya kebenaran yang ditolak semasa membuka dan menulis fail x tetapi saya membaca sedikit di sini dan mempelajari sesuatu dan berfungsi untuk melihat kebenaran bahawa folder yang mengandungi fail dan yang boleh dilaksanakan mempunyai perkara terakhir yang saya ingat bahawa Saya lakukan adalah bahawa saya ingin mengakses folder dan kerana namanya panjang saya menukarnya dan antara xD yang mudah, kemudian saya melihat kebenaran dan melihat sesuatu yang mengatakan mengenai adm. Saya pergi ke fail yang saya letakkan harta dan memilih sesuatu yang mengatakan adm kemudian tanpa membuang sifat Masukkan folder dan kemudian jalankan yang boleh dieksekusi dan ia boleh bermula tanpa masalah sekarang apa yang saya tidak tahu adalah apa yang saya buat sebenarnya, saya tidak tahu itu kerana saya menukar nama folder tetapi saya tidak tahu dan terima kasih saya dapat melaksanakannya Tiada masalah.

Halo saya ada beberapa soalan,

Saya mempunyai sistem web yang mesti menulis gambar ke pelayan linux,

perinciannya adalah bahawa ia tidak memungkinkan untuk mendaftarkannya, cuba ubah kebenaran tetapi tidak mungkin,

Saya baru dalam hal ini, kerana saya ingin anda membimbing saya, terima kasih.

Oleh kerana ini telah membantu saya, terima kasih banyak atas sumbangannya.

Secara peribadi, dokumentasi membantu saya belajar, yang dijadikan amalan dalam aktiviti dalam pekerjaan saya.

Amalan yang berkaitan yang saya lakukan adalah di Debian. Tahniah dan salam sejahtera.

Tutorial yang sangat baik mengenai kebenaran dalam GNU / Linux. Pengalaman saya sebagai pengguna Linux dan sebagai pentadbir pelayan berdasarkan sebilangan pengedaran GNU / Linux adalah banyak masalah teknikal yang mungkin timbul adalah berdasarkan pengurusan kebenaran untuk kumpulan dan pengguna. Ini adalah sesuatu yang mesti diambil kira. Saya mengucapkan tahniah kepada Perseus di blognya dan saya juga berminat untuk menyertai pasukan GNU di blog ini. Salam dari Mexico, kawan!

Halo, pertama-tama saya mengucapkan tahniah kepada anda kerana artikel ini dan saya berunding bahawa saya mempunyai kes ini: 4 ———- 1 root root 2363 19 Feb 11:08 / etc / shadow dengan 4 penerusan bagaimana kebenaran ini akan dibaca.

Terima kasih

Windows: Pilih folder, butang kanan, sifat> Tab keselamatan, di sana anda dapat menambahkan atau menghapus pengguna atau kumpulan, dan masing-masing meletakkan izin yang anda inginkan (baca, tulis, kawalan penuh, dll.). Saya tidak tahu apa maksud awak

Ngomong-ngomong, saya menggunakan linux setiap hari, saya menggunakan SD, berdasarkan ubuntu.

Pergi dengan baik

luar biasa ia adalah artikel yang dijelaskan dengan baik

terima kasih

rakan:

Sumbangan yang sangat baik, banyak membantu saya.

Terima kasih.

Anak jalang, ini tidak berjaya.

Berapa ramai di antara anda yang menyedari bahawa ketika kita duduk di belakang komputer "Windows" Bahagian itu benar-benar bohong, kerana sejak Windows NT, bahkan sebelum Windows 98 dan masalah yang anda tidak mempunyai keselamatan sama sekali salah.

Keselamatan dalam Windows adalah sesuatu yang dianggap sangat serius oleh Microsoft kerana suatu sebab, ia adalah sistem operasi desktop yang paling banyak digunakan sekarang.

Artikel ini dijelaskan dengan baik mengenai kebenaran GNU / Linux tetapi anda telah berpaling seperti biasa dalam artikel ini bahawa orang yang menulisnya tidak menggunakan Windows atau tidak tahu menggunakannya kerana mereka tidak menyukainya dan hanya mendapat ulasan negatif.

Apa yang mesti ditekankan ialah Windows sangat selamat dalam sistem failnya dengan ciri ACL (Access Control List) yang ia bawa di Windows dari semua Windows NT yang menjadikan sistem fail sangat selamat. Di GNU / Linux mereka juga telah melaksanakannya.

Sejak Windows Vista, fitur UAC (Kawalan Akaun Pengguna) dilaksanakan dan menjadikannya selesa untuk menggunakan Windows tanpa harus menjadi pentadbir untuk menggunakannya dengan selesa.

Bagi saya satu ciri baik yang mereka laksanakan kerana menggunakan Windows XP sebagai pengguna tanpa kebenaran pentadbiran adalah mungkin, tetapi di rumah siapa yang menggunakannya seperti itu? hampir tiada siapa kerana betapa tidak selesa kerana tidak mempunyai sesuatu seperti UAC.

Bagaimana jika sudah jelas bagi saya bahawa sesiapa yang menulis artikel itu telah mengetahui apa yang ditulisnya walaupun dia belum menjelaskan GNU / Linux ACL.

Hello kawan, info bagus, cuma nak tanya

Adakah terdapat cara untuk melakukan ini, berada dalam metasploit, di dalam mesin mangsa?

Bolehkah ia dilakukan dengan kebenaran ini untuk menjadikan fail itu tidak layak, atau adakah mustahil, maksud saya berada di dalam metasploit?

Terima kasih banyak untuk blog ini, maklumat yang sangat baik.