Selamat hari. Hari ini saya membawakan beberapa petua kecil, kami akan melihat port terbuka yang kami ada. Untuk melakukan ini, kami akan menggunakan NMap sehingga kami terus memasangnya.

En Debian / Ubuntu:

# apt-get install nmap

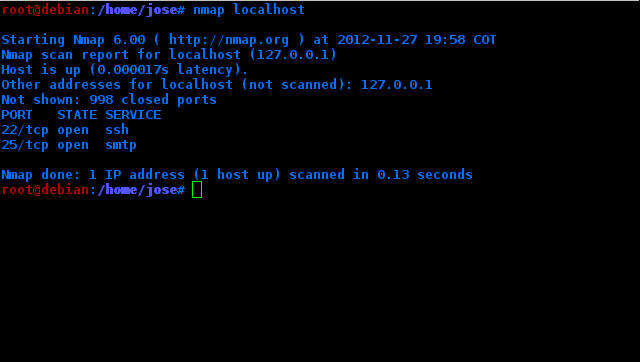

kemudian untuk melihat port terbuka di komputer anda. (Dalam tempatan)

#nmap localhost

Ini adalah port yang dibuka secara tempatan, iaitu tidak semestinya masuk ke internet. Dalam kes saya, 22 dibuka, iaitu untuk ssh dan 25 untuk smtp.

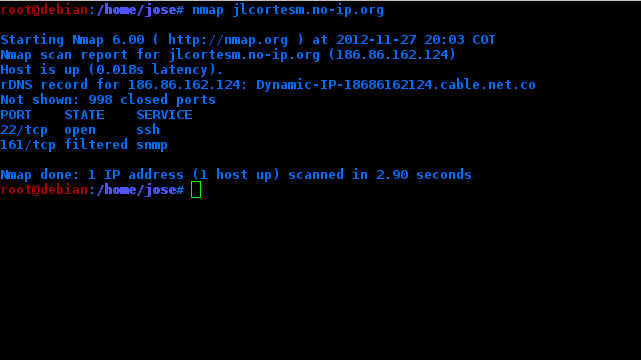

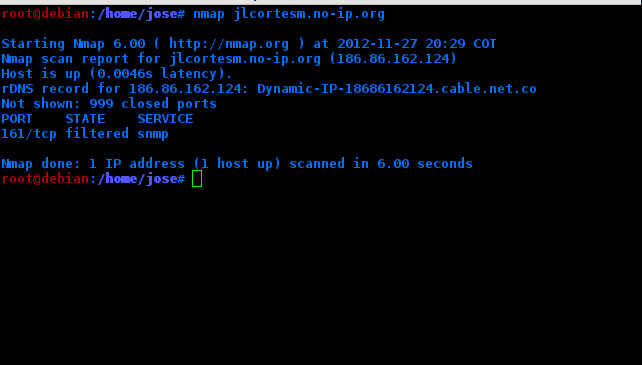

Untuk melihat port terbuka di komputer saya tetapi di internet saya melakukan nmap yang sama tetapi dengan alamat ip saya

Dalam kes saya nampaknya host dihidupkan tetapi tidak melihat port terbuka (hanya mengimbas 1000). Ini kerana walaupun port terbuka di komputer saya, Router menyaringnya.

Tetapi jika saya membuka port masing-masing pada penghala ...

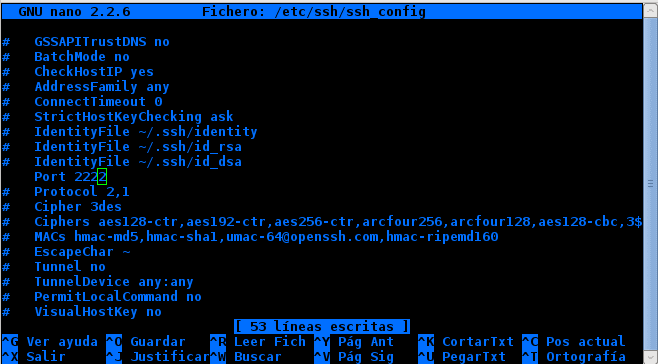

Fakta bahawa mereka dapat melihat port mana yang terbuka di komputer saya menimbulkan risiko pada mesin saya. Oleh itu, saya akan melindungi pelayan ssh saya sedikit. Untuk ini saya akan menukar port lalai (22) untuk yang lain ...

Saya pergi sebagai root ke fail / etc / ssh_config:

# nano /etc/ssh/ssh_config

mari pergi ke mana yang dikatakan # port 22 .. kami memadamkan # dan menukar port untuk yang kami mahukan ..

Dalam kes saya, saya akan menggunakan 2222

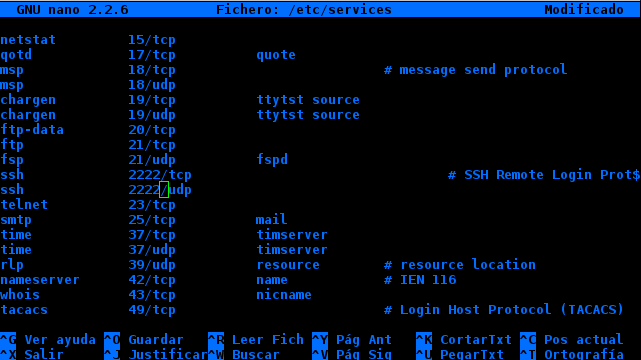

Kami melakukan perkara yang sama untuk mencari perkataan "port" dalam fail / etc / ssh / sshd_config menukarnya ke port yang sama yang akan kita gunakan. Sekarang kita edit / etc / services

Kami mencari ssh dan kami menukar dua port untuk yang kami ubah sebelumnya.

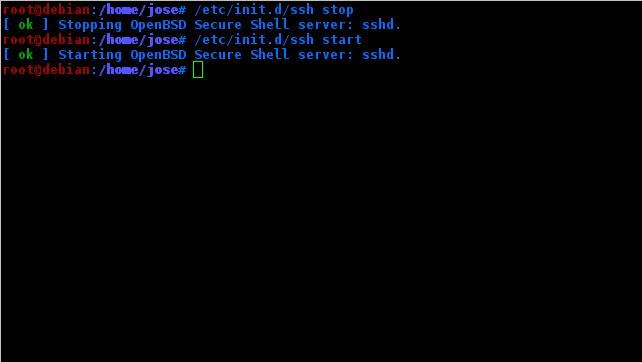

Sekarang kami menetapkan semula perkhidmatan.

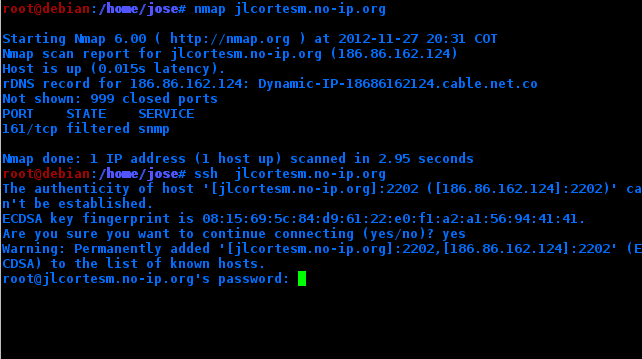

Dan kita lakukan nmap lagi.

Seperti yang anda lihat. Tiada apa-apa mengenai perkhidmatan pelabuhan dan / atau ssh kami.

Tetapi adakah ssh berfungsi?

SUDAH TENTU.

Yang penting ialah jika anda hendak masuk dari komputer lain, anda pasti harus menunjukkan port yang anda gunakan.

ssh -p 2222 IP (Sebagai contoh)

Oleh itu, anda boleh menukar port perkhidmatan lain.

Ceria.!

Terima kasih atas petua, menarik.

Dan dalam bahasa Sepanyol? ha ha ha ha ha ha

Ini adalah sains, saya mencubanya dan tidak lagi bersambung ke internet, haha, seorang rakan menolong saya menyelesaikannya setelah membaca artikel di pangkuannya, dia sangat menyukainya dan dia memasang ubuntu di komputer riba, ketika sebelum dia memberitahu saya tidak untuk dia.

salam

haha Saya tidak tahu apa yang anda salahkan .. Tetapi saya menyatakannya sebagai yang eksplisit mungkin. Tetapi jika anda mahu saya boleh membuat video untuk anda. 🙂

Naaaaah, saya ditolak untuk rangkaian dan bahasa Inggeris, saya ingin belajar sejak sekian lama dan saya sebenarnya tidak menemui pengajar yang mempunyai kesabaran untuk saya, bayangkan.

Ajar lelaki berusia 40 tahun seperti dia berusia 10 tahun, hahahaha

haha Bukan apa-apa .. Dengan hangout atau seumpamanya .. Pasti anda faham saya.

Selamat datang ke hangout itu !!

^^

Countryman, sumbangan yang sangat baik.

Saya berani melancarkan cabaran ini untuk melihat apakah port 2222 oO tidak muncul

Jalankan: sudo nmap -v -sS -A -p 1-65535 localhost

PS: imbasan akan lambat ... Saya menambah pilihan «-v» supaya anda tidak bosan menonton terminal melakukan apa-apa.

Jelas jika .. Tetapi saya bercakap mengenai imbasan biasa. Nmap mempunyai banyak pilihan dan ciri, mengetahui cara menggunakannya. tiada pelabuhan yang melarikan diri daripadanya.

Selain itu selalu ada jalan .. Terutama di linux, tidak ada yang benar-benar selamat .. Ini hanya tip kecil: h

Tujuan saya bukan untuk memperkecilkan taktik cloaking tetapi perintah nmap yang saya tinggalkan apabila seseorang tidak mengingat port yang dipilih sebagai pengganti lalai adalah baik (sukar untuk mengingat ips dan port ...). Dalam kes saya, saya terpaksa menyambung dari jauh melalui VNC ke PC di mana port mereka bukan 5900 atau 5901 biasa; imbasan biasa akan memberitahu saya bahawa tidak ada port mendengar untuk vnc jadi apakah penyelesaiannya? Jawapan: Gunakan nmap dan paksa untuk meminta semua port. 😉

Pasti, saya tidak tersinggung jauh dari itu, kita tahu bahawa semuanya tidak selamat sepenuhnya. Hanya ada tahap keselamatan. Dan selalu ada sesuatu di luar ... selalu ada sesuatu yang melanggar keselamatan. Ini adalah sumbangan yang baik, anda boleh melakukan sedikit tutorial mengenai nmap. 🙂 Salam.

Pelengkap yang sempurna untuk catatan sebelumnya. Saya tidak tahu sama ada anda melakukannya dengan sengaja, tetapi ternyata hebat. 🙂

Ini hanya keselamatan untuk ketidakjelasan, malangnya dengan pilihan -v dari nmap itu menunjukkan anda bahawa port yang anda letakkan sesuai dengan nmap. Untuk cuba melindungi diri anda dari nmap, anda harus menggunakan peraturan iptables, yang tidak dapat melindungi imbasan sepenuhnya. Tapi hei, ia berfungsi menentang penggodam pemula ...

Hai, satu soalan, saya tidak faham mengapa nmap tidak mengeluarkan port setelah menukarnya, adakah ia membawa jarak port untuk diimbas secara lalai?

Ya, nmap secara default mengimbas 1000 port. Sekiranya kita tahu cara mengatasinya, ini tidak mencukupi untuk melindungi ssh atau perkhidmatan lain dari cengkaman nmap. Yang terbaik adalah fail2 fail dan psad.

@Jlcmux

Izinkan saya membuat beberapa pembetulan mengenai apa yang anda hantar, saya perbetulkan dalam beberapa bahagian:

1.

"Ini adalah pelabuhan yang dibuka secara tempatan, iaitu, tidak semestinya masuk ke internet. Dalam kes saya, yang ke-22 dibuka untuk ssh dan ke-25 untuk smtp."

Ini tidak begitu. Itu adalah port yang terbuka di host yang akan anda scan dalam julat 1024 port pertama, yang merupakan range yang NMAP scan secara lalai.

"Ini adalah pelabuhan yang dibuka secara tempatan, iaitu tidak semestinya masuk ke internet .."

Anda harus menjelaskan bahawa satu-satunya cara agar mereka tidak "keluar" ke jaring adalah dengan menjadi mesin anda di rangkaian renang (NAT dengan definisi tersendiri adalah firewall primitif) dan selagi port tidak dibuka pada peranti yang buat NAT (biasanya penghala) dan hala ulang (MENGHADAPI) port tersebut terbuka ke mesin anda.

Sudah tentu, jika mesin disambungkan secara langsung ke modem maka ia terkena jaring.

Pada perintah yang diterbitkan oleh @taregon, yang betul untuk mengimbas dan mengetuk semua port mesin, anda boleh menambah, antara pilihan lain, -sV sehingga nmap cuba mengetahui perkhidmatan mana yang berjalan di setiap port: sudo nmap -v -sS -sV -A -p 1-65535 localhost

Contoh:

Bermula Nmap 6.25 ( http://nmap.org ) pada 2012-12-06 13:39 SENI

Laporan imbasan Nmap untuk localhost.localdomain (127.0.0.1)

Host meningkat (latensi 0.00021s).

Tidak ditunjukkan: 999 port tertutup

VERSI PERKHIDMATAN NEGERI PELABUHAN

631 / tcp buka ipp CUPS 1.6

2222 / tcp open ssh OpenSSH 6.1 (protokol 2.0)

2.

"Fakta bahawa mereka dapat melihat port mana yang terbuka di komputer saya menimbulkan risiko pada mesin saya. Oleh itu, saya akan melindungi pelayan ssh saya sedikit. Untuk ini saya akan menukar port lalai (22) untuk yang lain ...

Saya pergi sebagai root ke fail / etc / ssh_config:

# nano / etc / ssh / ssh_config

kita pergi ke tempat yang dinyatakan # port 22 .. kita memadamkan # dan kita menukar port untuk yang kita inginkan .. »

TIDAK! Satu perkara tidak ada kaitan dengan yang lain!

/ etc / ssh / ssh_config hanya mengendalikan pilihan klien sehingga port yang anda tetapkan di sana akan menjadi yang digunakan oleh klien ssh secara lalai untuk menyambung ke pelayan ssh dan bukannya port 22.

Anda hanya melakukan pertukaran port pendengaran yang anda cari dengan menukar pilihan yang disebutkan dalam fail / etc / ssh / sshd_config.

Akhirnya, dengan alat web ini kita dapat menguji port mana yang terbuka atau tidak terbuka pada mesin kita, mana yang tersembunyi, periksa apakah ping echo dilumpuhkan, dan beberapa perkara lain: https://www.grc.com/x/ne.dll?bh0bkyd2

Greetings.

Ulasan yang sangat baik. saya suka terima kasih 😀

Tutorial hebat untuk nmap

🙂 Salam !!!

rakan sekerja, adakah ada yang tahu bagaimana yang boleh saya lakukan untuk mengetahui port terbuka orang lain ??? dari komputer saya ???

Gunakan arahan: nmap XXXX

Di mana x adalah ip komputer untuk mengimbas

Helo, pertama sekali terima kasih kerana berkongsi.

Saya menghadapi masalah, semoga anda dapat membantu saya: Semasa melakukan nmap dengan ip saya dari mesin yang sama, ini menunjukkan bahawa port 3306 terbuka dan dengan netstat saya melihat bahawa port tersebut sedang mendengar; Walau bagaimanapun, semasa melakukan imbasan dengan nmap dari komputer lain, ia tidak menunjukkan port terbuka 3306.

Juga saya sudah menukar alamat bin menjadi 0.0.0.0

Saya cuba menyambungkan aplikasi java dengan DB pada pelayan LAMP dan aplikasinya berfungsi kerana saya sudah membuat pertanyaan di komputer lain di mana saya menyediakan pelayan wamp untuk diuji dan semuanya baik-baik saja.

Ada idea? Saya tak tahu nak buat apa lagi