Pembelajaran SSH: Pilihan dan Parameter Fail Konfig SSHD

dalam sebelumnya ansuran (keempat). siri siaran ini pada Belajar SSH kami menangani pilihan yang dinyatakan dalam Fail konfigurasi OpenSSH yang dikendalikan di sebelah Pelanggan SSH, iaitu fail "SSHConfig" (ssh_config).

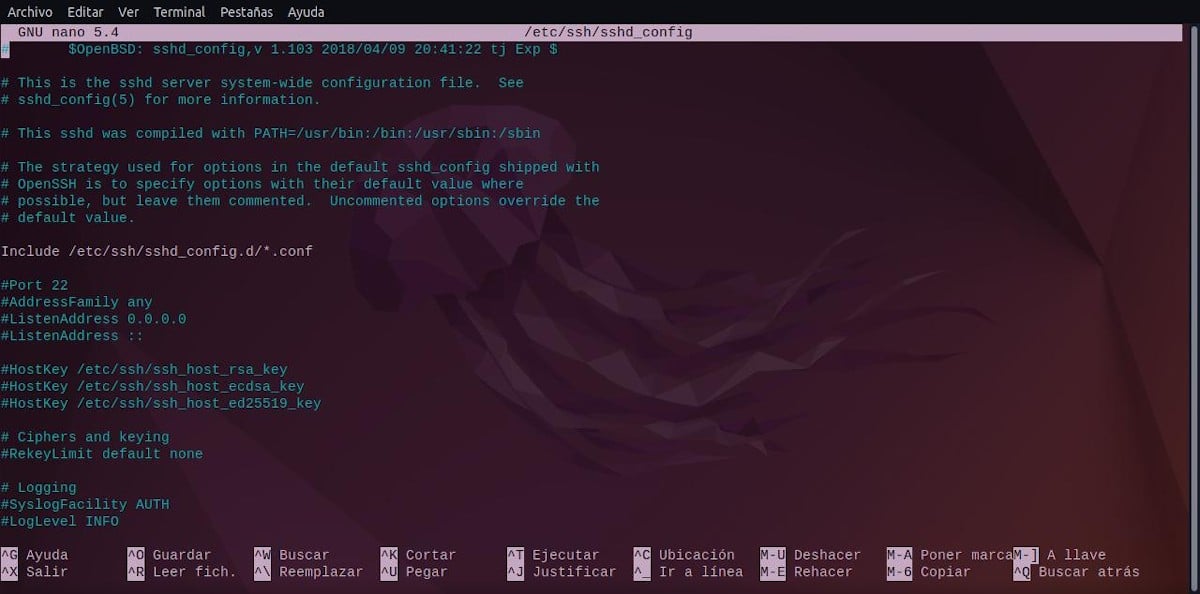

Atas sebab ini, hari ini kita akan meneruskan perkara ini hantaran kedua dan kelima, dengan pilihan yang dinyatakan dalam Fail konfigurasi OpenSSH yang dikendalikan di sebelah ssh-server, iaitu fail "Konfigurasi SSHD" (sshd_config).

Belajar SSH: Pilihan dan Parameter Fail Config SSH

Dan, sebelum memulakan topik hari ini, tentang kandungan terurus fail OpenSSH "SSHD Config" (sshd_config), kami akan meninggalkan beberapa pautan jawatan berkaitan:

Pilihan dan Parameter Fail Konfig SSHD (sshd_config)

Apakah fail SSHD Config (sshd_config) untuk OpenSSH?

Seperti yang kami nyatakan dalam tutorial sebelumnya, OpenSSH mempunyai 2 fail konfigurasi. seorang dipanggil ssh_config untuk konfigurasi sisi pelanggan SSH dan panggilan lain sshd_config untuk konfigurasi sisi ssh-server. Kedua-duanya, terletak di laluan atau direktori berikut: /etc/ssh.

Oleh itu, ini biasanya lebih penting atau relevan, kerana ia membolehkan kita sambungan SSH selamat yang akan kami benarkan dalam Pelayan kami. Yang biasanya sebahagian daripada sesuatu yang dikenali sebagai Pengerasan Pelayan.

Atas sebab ini, hari ini kami akan menunjukkan untuk apa banyak pilihan dan parameter dalam fail tersebut, dalam kami ansuran terakhir dan keenam siri ini tawaran cadangan yang lebih praktikal dan nyata bagaimana untuk membuat pelarasan atau perubahan sedemikian melalui pilihan dan parameter tersebut.

Senarai pilihan dan parameter sedia ada

seperti dalam fail "SSH Config" (ssh_config), fail "SSHD Config" (sshd_config) mempunyai banyak pilihan dan parameter, tetapi salah satu daripadanya paling terkenal, digunakan atau penting adalah seperti berikut:

BenarkanPengguna / DenyUsers

Pilihan atau parameter ini biasanya tidak disertakan secara lalai dalam fail tersebut, tetapi dimasukkan ke dalamnya, biasanya pada penghujungnya, ia menawarkan kemungkinan menunjukkan siapa atau siapa (pengguna) boleh log masuk ke pelayan melalui sambungan SSH.

Oleh itu, pilihan atau parameter ini digunakan disertai dengan a senarai corak nama pengguna, dipisahkan oleh ruang. Jadi, jika dinyatakan, log masuk, maka perkara yang sama hanya akan dibenarkan untuk nama pengguna yang sepadan dengan salah satu corak.

Ambil perhatian bahawa secara lalai, log masuk dibenarkan untuk semua pengguna pada mana-mana hos. Walau bagaimanapun, jika corak ditetapkan seperti ini "USER@HOST", begitu PENGGUNA dan HOST ia disahkan secara berasingan, yang mengehadkan log masuk kepada pengguna tertentu daripada hos tertentu.

Dan untuk HOST, alamat dalam format Alamat IP/topeng CIDR. Menjelang terakhir, Benarkan Pengguna boleh digantikan dengan DenyUsers untuk menafikan corak pengguna yang sama.

DengarAlamat

Membolehkan anda untuk menentukan alamat IP tempatan (antara muka rangkaian tempatan mesin pelayan) di mana program sshd harus mendengar. Dan untuk ini, bentuk konfigurasi berikut boleh digunakan:

- Nama hos ListenAddress | Alamat IPv4/IPv6 [domain ]

- Nama hos ListenAddress : port [domain ]

- Alamat IPv4/IPv6 ListenAddress : port [domain ]

- ListenAddress [nama hos | Alamat IPv4/IPv6] : port [domain]

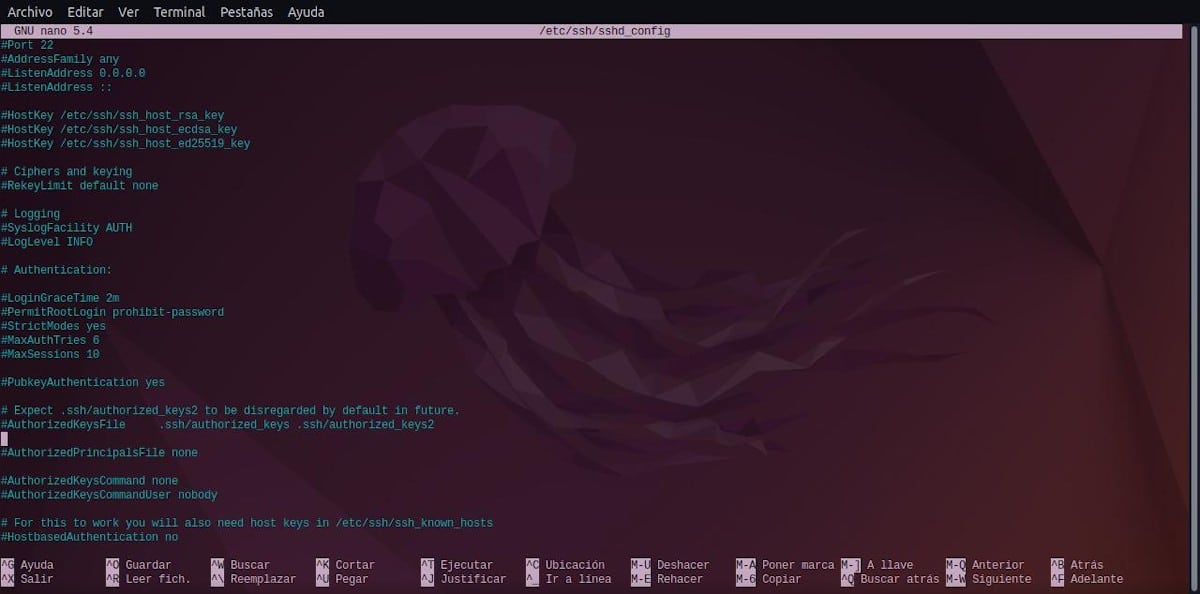

Log MasukGraceTime

Membolehkan anda untuk menentukan a masa (rahmat), selepas itu, pelayan memutuskan sambungan, jika pengguna yang cuba membuat sambungan SSH tidak berjaya. Jika nilai adalah sifar (0), ia ditetapkan bahawa tiada had masa, manakala Lalai ditetapkan kepada 120 saat.

LogLevel

Membolehkan anda untuk menentukan tahap verbositi untuk mesej log sshd. dan diaNilai yang boleh diurus ialah: QUIET, FATAL, ERROR, INFO, VERBOSE, DEBUG, DEBUG1, DEBUG2 dan DEBUG3. Sementara, danNilai lalai ialah INFO.

MaxAuthTries

Menentukan bilangan maksimum percubaan pengesahan yang dibenarkan bagi setiap sambungan. Secara lalai, nilainya ditetapkan kepada 6.

MaxSessions

Membolehkan anda menentukan bilangan maksimum sesi Shell terbuka bagi setiap sambungan rangkaian yang diwujudkan, sama ada melalui log masuk atau subsistem yang digunakan, contohnya melalui sftp. Etetapkan nilainya kepada 1 akan menyebabkan pemultipleksan sesi dilumpuhkan, manakala menetapkannya kepada 0 akan menyekat semua jenis sambungan dan sesi. Secara lalai, nilainya ditetapkan kepada 10.

MaxStartups

Membolehkan anda untuk menentukan bilangan maksimum sambungan tidak sahih serentak kepada daemon SSH, iaitu bilangan sambungan SSH yang boleh dibuka bagi setiap IP/Hos. Nilai lalainya biasanya 10, 30 atau 100, yang sering dianggap tinggi, jadi nilai yang lebih rendah disyorkan.

Pengesahan Kata Laluan

Menentukan sama ada pengesahan kata laluan akan diperlukan. Secara lalai, nilainya ditetapkan kepada "Ya".

AllowEmptyPasswords

Menentukan sama ada pelayan akan meluluskan (membenarkan) log masuk ke akaun pengguna dengan rentetan kata laluan kosong. Secara lalai, nilainya ditetapkan kepada "Tidak".

PermitRootLogin

Membolehkan anda untuk menentukan sama ada pelayan akan meluluskan (membenarkan) memulakan sesi log masuk pada akaun pengguna root. Walaupun, dSecara lalai, nilainya ditetapkan kepada "melarang-kata laluan", idealnya ditetapkan kepada "Tidak", yang menetapkan sepenuhnya bahawa pengguna root tidak dibenarkan memulakan sesi SSH.

Port

Membolehkan anda untuk menentukan nombor port yang melaluinya program sshd akan mendengar semua permintaan sambungan SSH. Secara lalai, nilainya ditetapkan kepada "22".

Mod Ketat

Menentukan sama ada program SSH harus mengesahkan mod fail dan pemilikan direktori rumah dan fail pengguna sebelum menerima log masuk. Secara lalai, nilainya ditetapkan kepada "Ya".

SyslogFacility

Membenarkan kod pemasangan disediakan yang digunakan semasa mengelog mesej daripada program SSH. Secara lalai, nilainya ditetapkan kepada "Kebenaran" (AUTH).

Nota: Bergantung kepada SysAdmin dan keperluan keselamatan setiap platform teknologi, banyak pilihan lain boleh menjadi sangat berguna atau perlu. Seperti yang akan kita lihat dalam siaran seterusnya dan terakhir kami dalam siri ini, di mana kami akan menumpukan pada amalan baik (nasihat dan cadangan) pada SSH, untuk memohon menggunakan semua yang ditunjukkan setakat ini.

maklumat lanjut

Dan dalam ansuran keempat ini, untuk meluaskan maklumat ini dan kaji setiap satu daripada pilihan dan parameter yang tersedia dalam fail konfigurasi "Konfigurasi SSHD" (sshd_config)Kami mengesyorkan anda meneroka pautan berikut: Fail konfigurasi SSH untuk Pelayan OpenSSH y Manual OpenSSH Rasmi, dalam Bahasa Inggeris. Dan sama seperti dalam tiga ansuran sebelumnya, teroka yang berikut kandungan rasmi dan boleh dipercayai dalam talian tentang SSH dan OpenSSH:

- Debian Wiki

- Manual Pentadbir Debian: Log Masuk Jauh / SSH

- Manual Keselamatan Debian: Bab 5. Menjaga Perkhidmatan

Ringkasan

Pendek kata, dengan ansuran baharu ini "Belajar SSH" kami hampir menyelesaikan kandungan penerangan tentang semua yang berkaitan dengan OpenSSH, dengan menawarkan pengetahuan penting tentang fail konfigurasi "Konfigurasi SSHD" (sshd_config) y "SSH Config" (ssh_config). Oleh itu, kami berharap ia berguna kepada ramai, sama ada secara peribadi dan profesional.

Jika anda menyukai siaran ini, pastikan anda mengulasnya dan berkongsi dengan orang lain. Dan ingat, kunjungi kami «laman utama» untuk meneroka lebih banyak berita, serta menyertai saluran rasmi kami Telegram daripada DesdeLinux, Barat kumpulan untuk maklumat lanjut mengenai topik hari ini.