El Proksi Serangan Zed (ZAP) adalah alat percuma yang ditulis dalam Java yang datang dari Projek OWASP untuk menjalankan, pertama, ujian penembusan dalam aplikasi web, walaupun dapat juga digunakan oleh pemaju dalam pekerjaan harian mereka. Sehingga hari ini, terdapat dalam versi 2.1.0 dan keperluannya Java 7 untuk dijalankan, walaupun saya menggunakannya Debian GNU / Linux di bawah OpenJDK 7. Bagi kita yang mulai dalam dunia keselamatan aplikasi web, ini adalah alat yang sangat baik untuk menggilap kemahiran kita.

Antara banyak ciri ZAP, Saya akan mengulas perkara berikut:

- Proksi pemintasan: Sesuai untuk kita yang masih baru dalam bidang keselamatan ini, dikonfigurasikan dengan cara yang betul, ini memungkinkan untuk melihat semua lalu lintas antara penyemak imbas dan pelayan web pada masa ini, dengan menunjukkan dengan mudah tajuk dan isi HTTP mesej tanpa mengira kaedah yang digunakan (HEAD, GET, POST, dll). Di samping itu kita dapat ubah lalu lintas HTTP sesuka hati dalam kedua-dua arah komunikasi (antara pelayan web dan penyemak imbas).

- Labah-labah: Ini adalah ciri yang membantu mencari URL baru di laman web yang diaudit. Salah satu cara melakukannya adalah dengan menguraikan kod HTML halaman untuk menemui tag. dan ikuti sifat mereka href.

- Melayari Paksa: Cuba mencari fail dan direktori yang tidak diindeks di laman web seperti halaman log masuk. Untuk mencapainya, secara default ia mempunyai rangkaian kamus yang akan digunakannya untuk membuat permintaan ke server yang menunggu kod status tindak balas 200.

- Imbasan Aktif: Secara automatik menjana serangan web yang berbeza terhadap laman web seperti CSRF, XSS, SQL Injection antara lain.

- Dan banyak lagi yang lain: Sebenarnya terdapat banyak ciri lain seperti: Sokongan untuk soket web dari versi 2.0.0, AJAX Spider, Fuzzer, dan banyak lagi yang lain.

Konfigurasi dengan Firefox

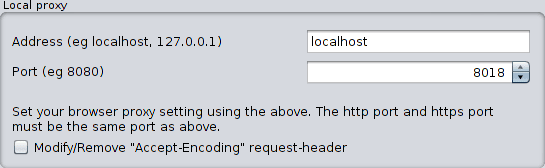

Kita boleh mengkonfigurasi soket yang akan didengar oleh ZAP jika kita mahu Alat -> Pilihan -> Proksi Tempatan. Dalam kes saya, saya mendengarnya di port 8018:

Konfigurasi «Proksi tempatan»

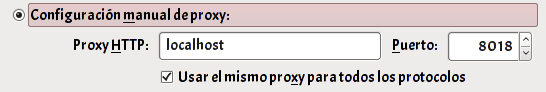

Kemudian kami membuka pilihan Firefox dan kami akan melakukannya Lanjutan -> Rangkaian -> Konfigurasi -> Konfigurasi proksi manual. Kami menunjukkan soket yang sebelumnya kami konfigurasikan dalam ZAP:

Konfigurasikan proksi di Firefox

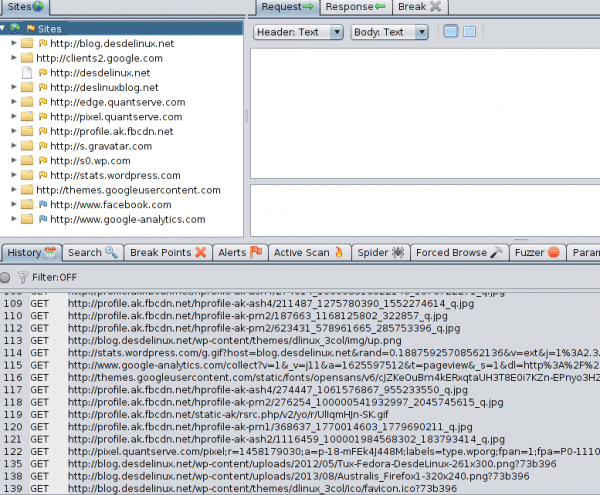

Sekiranya semuanya berjalan lancar, kami akan menghantar semua trafik HTTP kami ke ZAP dan ia akan mengarahkannya semula seperti mana proksi. Sebagai contoh, saya memasukkan blog ini dari penyemak imbas dan melihat apa yang berlaku di ZAP:

Kita dapat melihat bahawa lebih daripada 100 mesej HTTP (kebanyakan menggunakan kaedah GET) telah dihasilkan untuk memuatkan halaman sepenuhnya. Seperti yang kita lihat di tab Laman Bukan sahaja trafik dihasilkan ke blog ini, tetapi juga ke halaman lain. Salah satunya adalah Facebook dan ia dihasilkan oleh pemalam sosial di bahagian bawah halaman «Ikuti kami di Facebook". Begitu juga google Analytics yang menunjukkan adanya alat tersebut untuk analisis dan visualisasi statistik blog ini oleh pentadbir laman web ini.

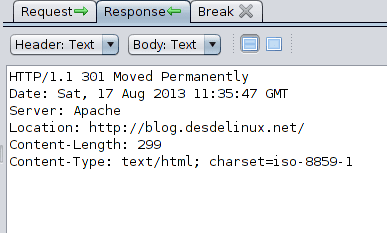

Kita juga dapat memerhatikan secara terperinci setiap mesej HTTP yang ditukar, mari kita lihat respons yang dihasilkan oleh pelayan web blog ini ketika saya memasukkan alamat http://desdelinux.net memilih permintaan HTTP GET masing-masing:

Perincian mesej HTTP

Kami perhatikan bahawa a kod status 301, yang menunjukkan pengalihan yang diarahkan ke https://blog.desdelinux.net/.

ZAP menjadi alternatif percuma yang sangat baik untuk Suite Burp Bagi kita yang bermula dalam dunia keselamatan web yang menarik ini, kita pasti akan menghabiskan berjam-jam di hadapan alat ini untuk mempelajari teknik penggodaman web yang berbeza, Saya membawa beberapa. 😛

Itu adalah sesuatu yang harus saya lakukan, kebanyakannya untuk membuktikan apa yang saya lakukan.

Ia cukup menarik

Alat ini kelihatan lebih lengkap daripada Monitor Rangkaian Microsoft. Sumbangan dihargai.

Hebat, terima kasih banyak atas maklumat dan penjelasannya.

Greetings.

IMHO, saya rasa alat ini harus dibiarkan untuk keselamatan, dan tidak diterbitkan di blog linux. Ada orang yang dapat menggunakannya secara tidak bertanggungjawab atau tidak sedar.

Alat selalu menjadi alat bermata dua, kerana ia digunakan oleh yang baik dan yang buruk, sayangnya itu tidak dapat dielakkan. OWASP ZAP adalah alat yang diakui oleh komuniti EH dalam bidang keselamatan web dan digunakan untuk audit web. Ingat, "Dengan kekuatan yang besar datang tanggungjawab yang besar."

Saya menerbitkan entri ini kerana saya belajar sendiri untuk menawarkan perkhidmatan HD pada masa akan datang dan saya fikir ia akan menarik minat pembaca lain. Kesudahannya bukan kerana mereka menggunakannya secara haram, apalagi peringatan pada awal posting.

¡Saludos!

PD1 ->: itu mencurigakan: Troll dikesan? Saya mempunyai keraguan….

PD2 -> Jhahaha Tolong jangan biarkan ini menjadi perang api dari sini ke bawah seperti dalam catatan lain.