Indeks umum siri: Rangkaian Komputer untuk PKS: Pengenalan

Helo rakan-rakan dan rakan-rakan!

Dengan artikel ini, kami bermaksud untuk memberikan Gambaran Keseluruhan topik Pengesahan melalui PAM. Kami terbiasa menggunakan Workstation kami setiap hari dengan sistem operasi Linux / UNIX dan pada beberapa kesempatan kami berhenti untuk mengkaji bagaimana mekanisme pengesahan berlaku setiap kali kami memulakan sesi. Adakah kita tahu mengenai kewujudan arkib / etc / passwd, Dan / etc / bayangan yang merupakan pangkalan data utama Pengesahan Pengesahan pengguna tempatan. Kami berharap bahawa setelah membaca catatan ini, anda akan mendapat - sekurang-kurangnya - idea yang jelas tentang bagaimana PAM berfungsi.

Pengesahan

Pengesahan - untuk tujuan praktikal - adalah cara pengguna disahkan terhadap sistem. Proses pengesahan memerlukan kehadiran satu set identiti dan bukti kelayakan - nama pengguna dan kata laluan - yang dibandingkan dengan maklumat yang disimpan dalam pangkalan data. Sekiranya kelayakan yang dikemukakan sama dengan yang disimpan dan akaun pengguna aktif, pengguna tersebut dikatakan sahih berjaya atau berjaya lulus pengesahan.

Setelah pengguna disahkan, maklumat tersebut akan dihantar ke perkhidmatan kawalan akses untuk menentukan apa yang pengguna dapat lakukan dalam sistem dan sumber apa yang mereka ada kebenaran untuk mengaksesnya.

Maklumat untuk mengesahkan pengguna dapat disimpan dalam pangkalan data tempatan pada sistem, atau sistem setempat dapat merujuk ke pangkalan data yang ada pada sistem jauh, seperti pangkalan data LDAP, Kerberos, NIS, dan sebagainya.

Sebilangan besar sistem operasi UNIX® / Linux mempunyai alat yang diperlukan untuk mengkonfigurasi perkhidmatan pengesahan pelanggan / pelayan untuk jenis pangkalan data pengguna yang paling biasa. Beberapa sistem ini mempunyai alat grafik yang sangat lengkap seperti Red Hat / CentOS, SUSE / openSUSE, dan sebaran lain.

PAM: Modul Pengesahan Pluggable

The Modul yang Disisipkan untuk Pengesahan Kami menggunakannya setiap hari ketika kami masuk ke Desktop kami dengan sistem operasi berdasarkan Linux / UNIX, dan pada banyak kesempatan lain ketika kami mengakses perkhidmatan tempatan atau jarak jauh yang memiliki modul PAM tempatan tertentu dimasukkan untuk pengesahan terhadap perkhidmatan tersebut.

Idea praktikal bagaimana Modul PAM Dimasukkan dapat diperoleh melalui urutan keadaan pengesahan en satu pasukan dengan Debian dan en lain dengan CentOS yang kita kembangkan seterusnya.

Debian

dokumentasi

Sekiranya kita memasang pakej libpam-doc kami akan mempunyai dokumentasi yang sangat baik yang terdapat di dalam direktori / usr / share / doc / libpam-doc / html.

root @ linuxbox: ~ # aptitude install libpam-doc root @ linuxbox: ~ # ls -l / usr / share / doc / libpam-doc /

Terdapat juga lebih banyak dokumentasi mengenai PAM di direktori:

root @ linuxbox: ~ # ls -l / usr / share / doc / | grep pam drwxr-xr-x 2 root root 4096 Apr 5 21:11 libpam0g drwxr-xr-x 4 root root 4096 Apr 7 16:31 libpam-doc drwxr-xr-x 2 root root 4096 Apr 5 21:30 libpam-gnome- keyring drwxr-xr-x 3 root root 4096 Apr 5 21:11 libpam-modules drwxr-xr-x 2 root root 4096 Apr 5 21:11 libpam-modules-bin drwxr-xr-x 2 root root 4096 Apr 5 21: 11 libpam-runtime drwxr-xr-x 2 root root 4096 Apr 5 21:26 libpam-systemd drwxr-xr-x 3 root root 4096 Apr 5 21:31 python-pam

Kami percaya bahawa sebelum mencari dokumentasi di Internet, kami harus menyemak yang sudah dipasang atau yang dapat kami pasang terus dari repositori program yang ada untuk sesuatu dan dalam banyak kesempatan kami menyalinnya ke cakera keras kami. Contohnya adalah seperti berikut:

root @ linuxbox: ~ # kurang / usr / share / doc / libpam-gnome-keyring / BACA gnome-keyring adalah program yang menyimpan kata laluan dan rahsia lain untuk pengguna. Ia dijalankan sebagai daemon dalam sesi, mirip dengan ssh-agen, dan aplikasi lain mencarinya melalui pemboleh ubah persekitaran atau D-Bus. Program ini dapat menguruskan beberapa keyrings, masing-masing dengan kata laluan induknya sendiri, dan ada juga keyring sesi yang tidak pernah disimpan ke disk, tetapi dilupakan ketika sesi berakhir. Libgnome-keyring perpustakaan digunakan oleh aplikasi untuk berintegrasi dengan sistem keyring GNOME.

Yang diterjemahkan dengan bebas ingin menyatakan:

- gnome-keyring adalah program yang bertanggungjawab menyimpan kata laluan dan rahsia lain untuk pengguna. Dalam setiap sesi itu dijalankan sebagai daemon, mirip dengan ssh-agent, dan ke aplikasi lain yang terletak melalui pemboleh ubah lingkungan - lingkungan atau melalui D-Bus. Program ini dapat menangani beberapa kekunci, masing-masing dengan kata laluan induknya sendiri. Terdapat juga sesi keyring yang tidak pernah disimpan di hard disk dan dilupakan ketika sesi berakhir. Aplikasi menggunakan library libgnome-keyring untuk berintegrasi dengan sistem keyring GNOME.

Debian dengan Sistem Operasi Pangkalan

Kami bermula dari komputer yang baru sahaja kita pasangkan Debian 8 "Jessie" sebagai Sistem Operasi dan semasa proses pemasangannya kita hanya memilih "Utiliti sistem asas", tanpa menandakan pilihan lain untuk memasang tugas - tugas atau pakej yang telah ditentukan seperti pelayan OpenSSH. Sekiranya selepas memulakan sesi pertama, kami melaksanakan:

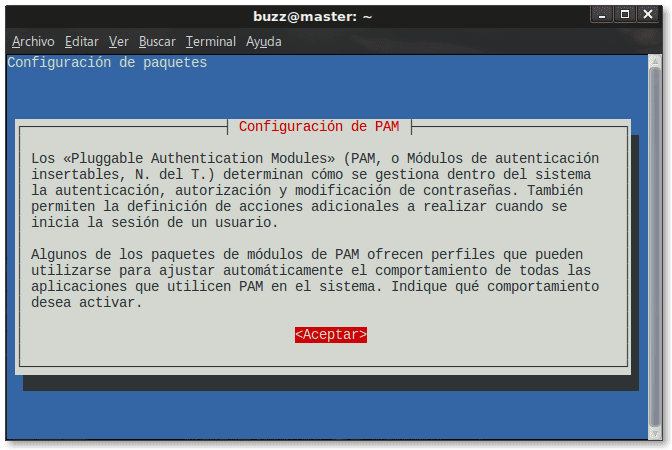

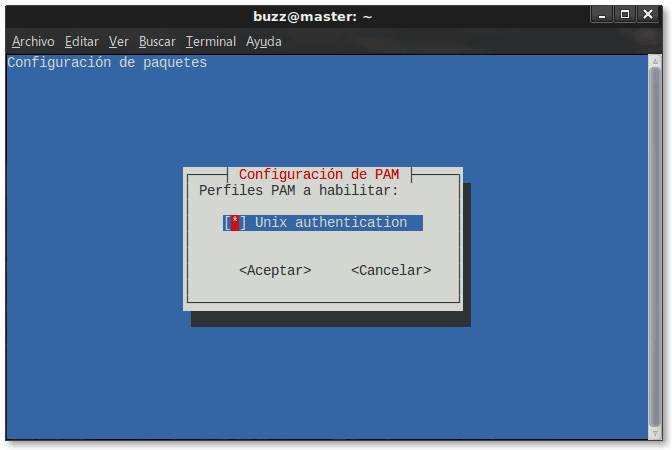

root @ master: ~ # pam-auth-kemas kini

kami akan memperoleh output berikut:

Yang menunjukkan kepada kita bahawa satu-satunya Modul PAM yang digunakan sehingga saat itu adalah Pengesahan UNIX. Utiliti kemas kini pam-auth membolehkan kami mengkonfigurasi dasar pengesahan pusat untuk sistem semasa menggunakan Profil Predefined yang disediakan oleh Modul PAM. Untuk maklumat lebih lanjut, lihat man pam-auth-kemas kini.

Oleh kerana kita belum memasang pelayan OpenSSH, kita tidak akan menemui modul PAMnya di dalam direktori /etc/pam.d/, yang akan mengandungi modul dan profil PAM yang dimuat hingga saat ini:

root @ master: ~ # ls -l /etc/pam.d/ jumlah 76 -rw-r - r-- 1 root root 235 30 Sep 2014 atd -rw-r - r-- 1 root root 1208 6 Apr 22:06 common-account -rw-r - r-- 1 root root 1221 6 Apr 22:06 common-auth -rw-r - r-- 1 root root 1440 Apr 6 22:06 common-password -rw-r - r-- 1 root root 1156 6 Apr 22 06:1 common-session -rw -r - r-- 1154 root root 6 22 Apr 06:1 common-session-noninteractive -rw-r - r-- 606 root root 11 Jun 2015 1 cron -rw-r - r - 384 root root 19 2014 Nov 1 chfn -rw-r - r-- 92 root root 19 Nov 2014 1 chpasswd -rw-r - r-- 581 root root 19 Nov 2014 1 chsh -rw-r-- r-- 4756 root root 19 Nov 2014 1 log masuk -rw-r - r-- 92 root root 19 Nov 2014 1 newusers -rw-r - r-- 520 root root 6 Jan 2016 1 lain -rw-r- -r-- 92 root root 19 Nov 2014 1 passwd - rw-r - r-- 143 root root 29 Mar 2015 1 runuser -rw-r - r-- 138 root root 29 Mar 2015 1 runuser-l -rw -r - r-- 2257 root root 19 Nov 2014 1 su - rw-r - r-- 220 root root 2 Sep 2016 XNUMX systemd-user

Contohnya, menggunakan modul PAM /etc/pam.d/chfn sistem mengkonfigurasi perkhidmatan Bayang-bayang, semasa melalui /etc/pam.d/cron daemon dikonfigurasikan cron. Untuk mengetahui lebih banyak lagi, kita dapat membaca kandungan setiap fail ini yang sangat memberi pengajaran. Sebagai contoh yang kami berikan di bawah kandungan modul /etc/pam.d/cron:

root @ master: ~ # kurang /etc/pam.d/cron # Fail konfigurasi PAM untuk cron daemon @sertakan common-auth # Menetapkan sesi atribut proses loginuid yang diperlukan pam_loginuid.so # Membaca pemboleh ubah persekitaran dari fail lalai pam_env, / etc / environment # dan /etc/security/pam_env.conf. sesi diperlukan pam_env.so # Selain itu, baca sesi maklumat maklumat sistem diperlukan pam_env.so envfile = / etc / default / locale @sertakan akaun biasa @sertakan sesi biasa-tidak interaktif # Tetapkan had pengguna, sila tentukan had untuk tugas cron # hingga /etc/security/limits.conf sesi diperlukan pam_limits.so

Urutan penyataan dalam setiap fail adalah penting. Secara umum, kami tidak mengesyorkan mengubahnya kecuali kami tahu betul apa yang kami lakukan.

Debian dengan OS dasar + OpenSSH

root @ master: ~ # aptitude pasang task-ssh-server

Pakej BARU berikut akan dipasang: openssh-server {a} openssh-sftp-server {a} task-ssh-server

Kami akan mengesahkan bahawa modul PAM telah ditambahkan dan dikonfigurasi dengan betul SSHD:

root @ master: ~ # ls -l /etc/pam.d/sshd -rw-r - r-- 1 root root 2133 22 Jul 2016 /etc/pam.d/sshd

Sekiranya kami ingin mengetahui kandungan profil tersebut:

root @ master: ~ # kurang /etc/pam.d/sshd

Dengan kata lain, ketika kita cuba memulakan sesi jauh dari komputer lain menggunakan ssh, pengesahan pada komputer tempatan dilakukan melalui modul PAM SSHD terutamanya, tanpa melupakan aspek kebenaran dan keselamatan lain yang terlibat dalam perkhidmatan ssh seperti itu.

Omong-omong, kami menambah bahawa fail konfigurasi utama perkhidmatan ini adalah / etc / ssh / sshd_config, dan sekurang-kurangnya di Debian dipasang secara lalai tanpa membenarkan log masuk pengguna interaktif akar. Untuk membenarkannya, kita mesti mengubah suai fail / etc / ssh / sshd_config dan ubah garis:

PermitRootLogin tanpa kata laluan

oleh

PermitRootLogin ya

dan kemudian mulakan semula dan periksa status perkhidmatan dengan:

root @ master: ~ # systemctl mulakan semula ssh root @ master: ~ # systemctl status ssh

Debian dengan desktop LXDE

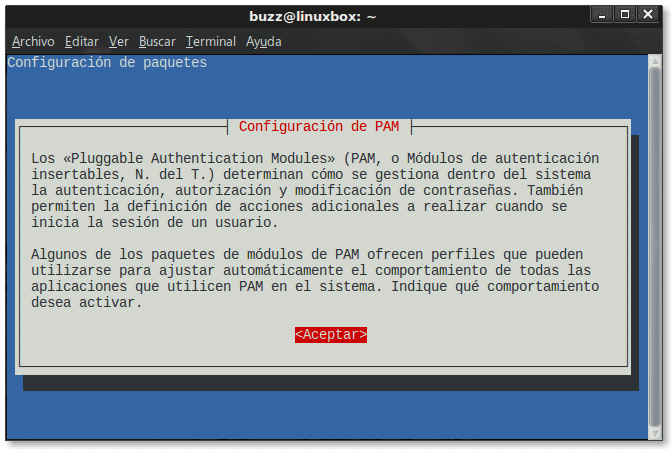

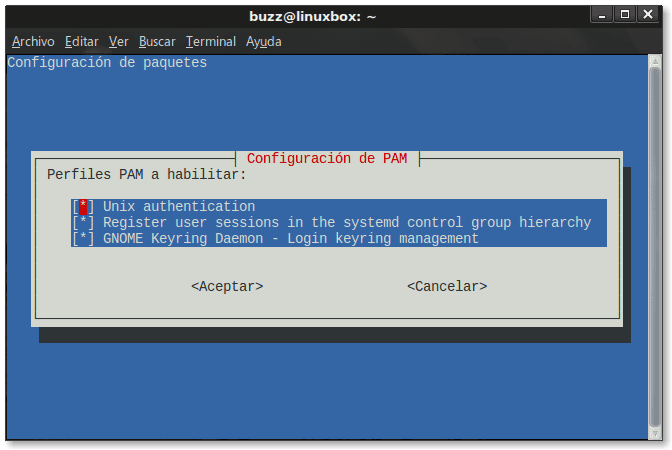

Kami meneruskan pasukan yang sama - kami menukar nama mereka atau nama hos oleh "kotak linux»Untuk kegunaan masa depan- yang mana kami selesai memasang Desktop LXDE. Jom lari kemas kini pam-auth dan kami akan memperoleh output berikut:

Sistem ini telah mengaktifkan semua Profil -Modul- yang diperlukan untuk pengesahan yang betul semasa pemasangan desktop LXDE, yang berikut:

- Modul Pengesahan UNIX.

- Modul yang merekod sesi pengguna dalam Kumpulan Kawalan Hierarki sistem.

- Modul Daemon Keyring GNOME

- Kami mengambil kesempatan ini untuk mengesyorkan bahawa dalam semua kasus, ketika kami diminta "profil PAM untuk diaktifkan", kami memilih pilihan Kecuali kita tahu betul apa yang kita lakukan. Sekiranya kita mengubah konfigurasi PAM yang dibuat secara automatik oleh Sistem Operasi itu sendiri, kita dapat dengan mudah mematikan log masuk di komputer.

Dalam kes di atas yang kita bicarakan Pengesahan Setempat atau Pengesahan terhadap komputer tempatan seperti yang berlaku ketika kita memulakan sesi jauh melalui ssh.

Sekiranya kita melaksanakan kaedah Pengesahan Jauh dalam pasukan tempatan Bagi pengguna yang mempunyai kelayakan mereka disimpan di pelayan OpenLDAP jauh atau dalam Direktori Aktif, sistem akan mengambil kira bentuk pengesahan baru dan akan menambahkan modul PAM yang diperlukan.

Fail utama

- / etc / passwd: Maklumat Akaun Pengguna

- / etc / bayangan: Maklumat Selamat Akaun Pengguna

- /etc/pam.conf: Fail yang hanya boleh digunakan jika direktori tidak ada /etc/pam.d/

- /etc/pam.d/: Direktori tempat program dan perkhidmatan memasang modul PAM mereka

- /etc/pam.d/passwd: Konfigurasi PAM untuk passwd.

- /etc/pam.d/common-account: Parameter keizinan biasa untuk semua perkhidmatan

- /etc/pam.d/common-auth: Parameter pengesahan biasa untuk semua perkhidmatan

- /etc/pam.d/common-password: Modul PAM biasa untuk semua perkhidmatan yang berkaitan dengan kata laluan - kata laluan

- /etc/pam.d/common-session: Modul PAM biasa untuk semua perkhidmatan yang berkaitan dengan sesi pengguna

- /etc/pam.d/common-session-noninteractive: Modul PAM biasa untuk semua perkhidmatan yang berkaitan dengan sesi tidak interaktif atau yang tidak memerlukan campur tangan pengguna, seperti tugas yang dilaksanakan pada awal dan akhir sesi tidak interaktif.

- / usr / share / doc / passwd /: Direktori dokumentasi.

Kami mengesyorkan membaca halaman manual dari passwd y bayang-bayang melalui lelaki passwd y bayangan lelaki. Ia juga sihat untuk membaca kandungan fail akaun biasa, pengesahan-sama, kata laluan biasa, sesi biasa y sesi-umum-tidak interaktif.

Modul PAM ada

Untuk mendapatkan idea mengenai modul PAM yang ada a priori Di repositori Debian standard, kami menjalankan:

buzz @ linuxbox: ~ $ aptitude carian libpam

Senarai panjang dan kami hanya akan menggambarkan modul yang menunjukkan seberapa luasnya:

libpam-afs-session - PAM module to set up a PAG and obtain AFS tokens libpam-alreadyloggedin - PAM module to skip password authentication for logged users libpam-apparmor - changehat AppArmor library as a PAM module libpam-barada - PAM module to provide two-factor authentication based on HOTP libpam-blue - PAM module for local authenticaction with bluetooth devices libpam-ca - POSIX 1003.1e capabilities (PAM module) libpam-ccreds - Pam module to cache authentication credentials libpam-cgrou - control and monitor control groups (PAM) libpam-chroot - Chroot Pluggable Authentication Module for PAM libpam-ck-connector - ConsoleKit PAM module libpam-cracklib - PAM module to enable cracklib support libpam-dbus - A PAM module which asks the logged in user for confirmation libpam-duo - PAM module for Duo Security two-factor authentication libpam-dynalogin - two-factor HOTP/TOTP authentication - implementation libs libpam-encfs - PAM module to automatically mount encfs filesystems on login libpam-fprintd - PAM module for fingerprint authentication trough fprintd libpam-geo - PAM module checking access of source IPs with a GeoIP database libpam-gnome-keyring - PAM module to unlock the GNOME keyring upon login libpam-google-authenticator - Two-step verification libpam-heimdal - PAM module for Heimdal Kerberos libpam-krb5 - PAM module for MIT Kerberos libpam-krb5-migrate-heimdal - PAM module for migrating to Kerberos libpam-lda - Pluggable Authentication Module for LDA libpam-ldapd - PAM module for using LDAP as an authentication service libpam-mkhomedir - libpam-mklocaluser - Configure PAM to create a local user if it do not exist already libpam-modules - Pluggable Authentication Modules for PAM libpam-modules-bin - Pluggable Authentication Modules for PAM - helper binaries libpam-mount - PAM module that can mount volumes for a user session libpam-mysql - PAM module allowing authentication from a MySQL server libpam-nufw - The authenticating firewall [PAM module] libpam-oath - OATH Toolkit libpam_oath PAM module libpam-ocaml - OCaml bindings for the PAM library (runtime) libpam-openafs-kaserver - AFS distributed filesystem kaserver PAM module libpam-otpw - Use OTPW for PAM authentication libpam-p11 - PAM module for using PKCS#11 smart cards libpam-passwdqc - PAM module for password strength policy enforcement libpam-pgsql - PAM module to authenticate using a PostgreSQL database libpam-pkcs11 - Fully featured PAM module for using PKCS#11 smart cards libpam-pold - PAM module allowing authentication using a OpenPGP smartcard libpam-pwdfile - PAM module allowing authentication via an /etc/passwd-like file libpam-pwquality - PAM module to check password strength libpam-python - Enables PAM modules to be written in Python libpam-python-doc - Documentation for the bindings provided by libpam-python libpam-radius-auth - The PAM RADIUS authentication module libpam-runtime - Runtime support for the PAM library libpam-script - PAM module which allows executing a script libpam-shield - locks out remote attackers trying password guessing libpam-shish - PAM module for Shishi Kerberos v5 libpam-slurm - PAM module to authenticate using the SLURM resource manager libpam-smbpass - pluggable authentication module for Samba libpam-snapper - PAM module for Linux filesystem snapshot management tool libpam-ssh - Authenticate using SSH keys libpam-sshauth - authenticate using an SSH server libpam-sss - Pam module for the System Security Services Daemon libpam-systemd - system and service manager - PAM module libpam-tacplus - PAM module for using TACACS+ as an authentication service libpam-tmpdir - automatic per-user temporary directories libpam-usb - PAM module for authentication with removable USB block devices libpam-winbind - Windows domain authentication integration plugin libpam-yubico - two-factor password and YubiKey OTP PAM module libpam0g - Pluggable Authentication Modules library libpam0g-dev - Development files for PAM libpam4j-java - Java binding for libpam.so libpam4j-java-doc - Documentation for Java binding for libpam.so

Buat kesimpulan anda sendiri.

CentOS

Sekiranya semasa proses pemasangan kami memilih pilihan «Pelayan dengan GUI«, Kami akan memperoleh platform yang baik untuk melaksanakan perkhidmatan yang berbeza untuk Rangkaian UKM. Tidak seperti Debian, CentOS / Red Hat® menawarkan rangkaian alat konsol dan grafik yang menjadikan kehidupan lebih mudah bagi Pentadbir Sistem atau Rangkaian.

dokumentasi

Dipasang secara lalai, kami dapati dalam direktori:

[root @ linuxbox ~] # ls -l /usr/share/doc/pam-1.1.8/ jumlah 256 -rw-r - r--. 1 root root 2045 18 Jun 2013 Hak cipta drwxr-xr-x. 2 root root 4096 9 Apr 06:28 html -rw-r - r--. 1 root root 175382 5 Nov 19:13 Linux-PAM_SAG.txt -rw-r - r--. 1 root root 67948 18 Jun 2013 rfc86.0.txt drwxr-xr-x. 2 root root 4096 9 Apr 06:28 txt

[root @ linuxbox ~] # ls /usr/share/doc/pam-1.1.8/txts/ README.pam_access README.pam_exec README.pam_lastlog README.pam_namespace README.pam_selinux README.pam_timestamp README.pam_console README.pam_faildelay README.pam_limits README.pam_nologin README.pam_sepermit README.pam_tty_audit README.pam_cracklib README.pam_faillock README.pam_listfile README.pam_permit README. pam_shells README.pam_umask README.pam_chroot README.pam_filter README.pam_localuser README.pam_postgresok README.pam_stress README.pam_unix README.pam_debug README.pam_ftp README.pam_loginuid README.pam_pwhistory README.pam_succeed_if README.pam_userdb README.pam_deny README.pam_group README.pam_mail README .pam_rhosts README.pam_tally README.pam_warn README.pam_echo README.pam_issue README.pam_mkhomedir README.pam_rootok README.pam_tally2 README.

Ya, kami juga memanggil pasukan CentOS "linuxbox" seperti Debian, yang akan melayani kami untuk artikel-artikel di masa depan mengenai SMB Networks.

CentOS dengan GNOME3 GUI

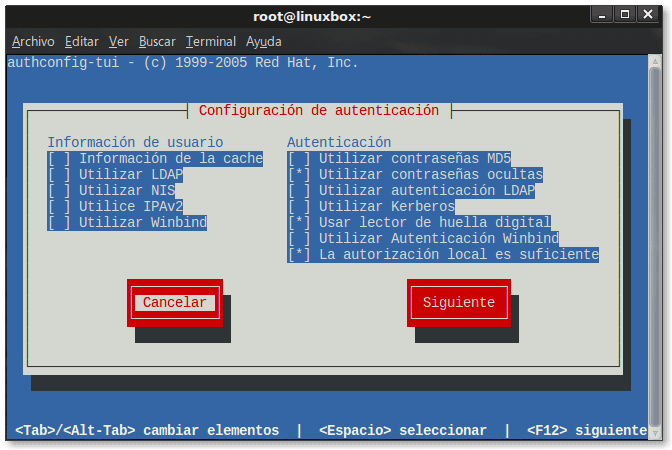

Apabila kita memilih semasa pemasangan pilihan «Pelayan dengan GUI«, Desktop GNOME3 dan utiliti dan program asas lain dipasang untuk membangunkan pelayan. Di peringkat konsol, untuk mengetahui status pengesahan yang kami laksanakan:

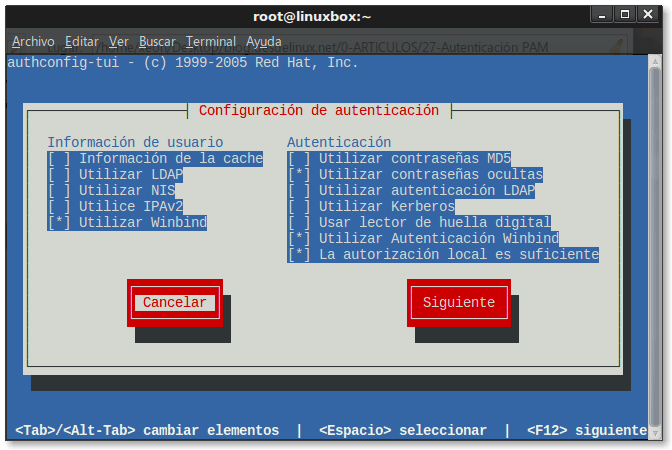

[root @ linuxbox ~] # authconfig-tui

Kami memastikan bahawa hanya modul PAM yang diperlukan untuk konfigurasi pelayan semasa yang diaktifkan, bahkan modul untuk membaca cap jari, sistem pengesahan yang kami dapati di beberapa model Laptop.

CentOS dengan GNOME3 GUI bergabung dengan Microsoft Active Directory

Seperti yang kita lihat, modul yang diperlukan telah ditambahkan dan diaktifkan -winbind- untuk pengesahan terhadap Direktori Aktif, sementara kami sengaja mematikan modul untuk membaca cap jari, kerana tidak perlu.

Dalam artikel yang akan datang, kami akan membahas secara terperinci bagaimana cara menggabungkan klien CentOS 7 ke Direktori Aktif Microsoft. Kami hanya menjangkakannya melalui alat tersebut autoconfig-gtk Pemasangan pakej yang diperlukan, konfigurasi pembuatan automatik direktori pengguna domain yang mengesahkan secara tempatan, dan proses untuk bergabung dengan klien ke Domain dari Active Directory sangat automatik. Mungkin selepas penyatuan, hanya perlu menghidupkan semula komputer.

Fail utama

Fail yang berkaitan dengan CentOS Authentication terdapat di dalam direktori /etc/pam.d/:

[root @ linuxbox ~] # ls /etc/pam.d/ atd liveinst smartcard-auth-ac authconfig login smtp authconfig-gtk other smtp.postfix authconfig-tui passwd sshd config-util password-auth su crond password-auth-ac sudo cups pluto sudo-i chfn polkit-1 su-l chsh postlogin system-auth cap jari-auth postlogin-ac system-auth-ac fingerprint-auth-ac ppp system-config-authentication gdm-autologin remote systemd-user gdm-fingerprint runuser vlock gdm-launch-environment runuser-l vmtoolsd gdm-password samba xserver gdm-pin setup gdm-smartcard smartcard-auth

Modul PAM ada

Kami mempunyai repositori asas, centosplus, epel, y update. Di dalamnya kita dapati - antara yang lain - modul berikut menggunakan perintah yum cari pam-, yum cari pam_, Dan yum cari libpam:

nss-pam-ldapd.i686: Modul nsswitch yang menggunakan pelayan direktori nss-pam-ldapd.x86_64: Modul nsswitch yang menggunakan pelayan direktori ovirt-guest-agent-pam-module.x86_64: Modul PAM untuk pam Agen Tetamu oVirt -kwallet.x86_64: Modul PAM untuk KWallet pam_afs_session.x86_64: token AFS PAG dan AFS pada log masuk pam_krb5.i686: Modul Pengesahan yang Dapat Dilampirkan untuk Kerberos 5 pam_krb5.x86_64: Modul Authentication PAP yang dapat ditempelkan di Kerberos untuk Kerberos .x5_86: Modul PAM untuk pengesahan log masuk yang boleh dipasang untuk OATH pam_pkcs64.i86: Modul masuk PKCS # 64 / NSS PAM pam_pkcs11.x686_11: PKCS # 11 / modul log masuk PAM NSS pam_radius.x86_64: Modul PAM untuk RADIUS Authentication pam modul untuk melaksanakan skrip pam_snapper.i11: modul PAM untuk memanggil snapper pam_snapper.x86_64: Modul PAM untuk memanggil snapper pam_ssh.x86_64: Modul PAM untuk digunakan dengan kekunci SSH dan ssh-agen pam_ssh_agent_686 86: Modul PAM untuk pengesahan dengan ssh-agen pam_ssh_agent_auth.x64_86: Modul PAM untuk pengesahan dengan ssh-agen pam_url.x64_686: Modul PAM untuk mengesahkan dengan pelayan HTTP pam_wrapper.x86_64: Alat untuk menguji aplikasi PAM dan modul PAM pam_yubico.x86_64 Modul Pengesahan Pluggable untuk yubikeys libpamtest-doc.x86_64: Dokumentasi API libpamtest python-libpamtest.x86_64: Pembungkus python untuk libpamtest libpamtest.x86_64: Alat untuk menguji aplikasi PAM dan modul PAM Aplikasi PAM dan modul PAM

Ringkasan

Penting untuk memiliki pengetahuan minimum mengenai PAM jika kita ingin memahami secara umum bagaimana Pengesahan dilakukan setiap kali kita masuk ke komputer Linux / UNIX kita. Juga penting untuk mengetahui bahawa hanya dengan Pengesahan Setempat kita dapat memberikan perkhidmatan kepada komputer lain dalam rangkaian PKS kecil seperti Proksi, Mail, FTP, dll., Semuanya tertumpu pada satu pelayan. Semua perkhidmatan sebelumnya - dan banyak lagi seperti yang kita lihat sebelumnya - mempunyai modul PAM mereka.

Sumber yang dimaklumkan

- Manual arahan - halaman lelaki.

- Pengesahan: Halaman Wikipedia dalam bahasa Sepanyol

- Modul Pengesahan Boleh Dipasang

- Red_Hat_Enterprise_Linux-6-Deployment_Guide-en-US

Versi PDF

Muat turun versi PDF di sini.

Sehingga artikel seterusnya!

Pengarang: Federico A. Valdes Toujague

federicotoujague@gmail.com

https://blog.desdelinux.net/author/fico

Artikel yang sangat terperinci mengenai pengesahan menggunakan PAM, saya mengaku tidak mengetahui secara terperinci operasi pengesahan dan sebilangan besar aplikasi yang lebih terperinci dan selamat yang dapat kami berikan kepada anda. Ini adalah artikel hebat yang membolehkan anda melihat skop Pengesahan PAM, yang juga boleh mempunyai pelbagai objektif di UKM.

Satu lagi sumbangan besar anda, terima kasih banyak untuk Bahan Fico yang bagus

Terima kasih atas komen anda, Luigys yang dikasihi. Tujuan artikel ini adalah untuk membuka minda pembaca mengenai PAM dan modulnya. Saya fikir jawatan itu berjaya.

Dengan cara ini saya memberitahu anda bahawa komen tidak sampai kepada saya melalui surat.

hehehe, saya terlupa menulis alamat e-mel saya di komen sebelumnya. Itulah sebabnya Anonymous keluar. 😉

Artikel hebat, seperti biasa.

Federico yang sangat instruktif, saya terpaksa berurusan dengan PAM lebih dari sekali dan saya mengagumi rekaannya, sangat berguna untuk dapat memasukkan fungsi ke dalam cangkuk yang diizinkannya, misalnya perkara terakhir yang saya lakukan adalah REST API di Python / Labu yang mengumpulkan log masuk dan log keluar pengguna domain saya (gaya kakak, untuk mengetahui segalanya), kerana mereka tidak meneka di mana saya membuat panggilan untuk melengkung untuk memberitahu api? Baiklah, dengan PAM.

Terima kasih HO2GI untuk penilaian siaran.

Dhunter: Salam lagi. Seperti biasa anda melakukan perkara yang sangat menarik. Tidak ada, entri ini adalah salah satu yang saya katalog "untuk membuka minda."