Helo kawan !. Secara langsung, bukan sebelum membaca artikel «Pengenalan Rangkaian dengan Perisian Percuma (I): Pembentangan ClearOS»Dan muat turun pakej gambar pemasangan ClearOS Step by Step (1,1 mega), untuk mengetahui apa yang sedang kita bicarakan. Tanpa pembacaan itu akan sukar untuk mengikuti kita. Baik? Kebiasaan putus asa.

Daemon Perkhidmatan Keselamatan Sistem

Program ini SSSD o Daemon untuk Perkhidmatan Keselamatan Sistem, adalah projek dari Fedora, yang lahir dari projek lain -juga dari Fedora- dipanggil PercumaIPA. Menurut penciptanya sendiri, definisi pendek dan bebas diterjemahkan adalah:

SSSD adalah perkhidmatan yang menyediakan akses kepada penyedia Identiti dan Pengesahan yang berbeza. Ia boleh dikonfigurasi untuk domain LDAP asli (penyedia identiti berasaskan LDAP dengan pengesahan LDAP), atau untuk penyedia identiti LDAP dengan pengesahan Kerberos. SSSD menyediakan antara muka ke sistem melalui NSS y PAM, dan Back End yang boleh disisipkan untuk menyambung ke pelbagai akaun asal dan berbeza.

Kami percaya bahawa kami menghadapi penyelesaian yang lebih komprehensif dan mantap untuk pengenalan dan pengesahan pengguna berdaftar dalam OpenLDAP, daripada yang dibahas dalam artikel sebelumnya, aspek yang diserahkan kepada budi bicara setiap orang dan pengalaman mereka sendiri..

Penyelesaian yang dicadangkan dalam artikel ini adalah yang paling disyorkan untuk komputer mudah alih dan komputer riba, kerana ia membolehkan kita bekerja terputus, kerana SSSD menyimpan bukti kelayakan pada komputer tempatan.

Rangkaian contoh

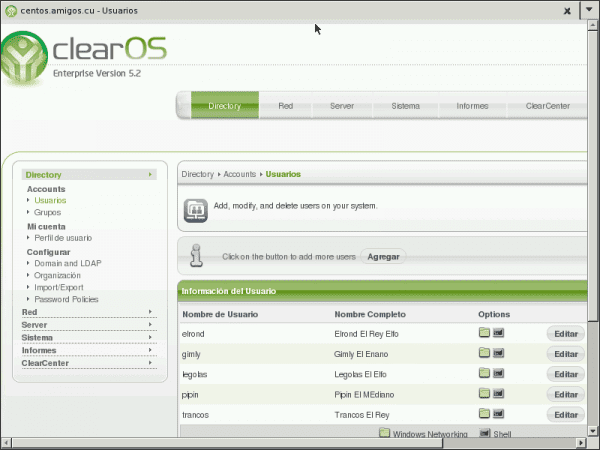

- Domain Controller, DNS, DHCP: ClearOS Enterprise 5.2sp1.

- Nama Pengawal: CentOS

- Nama domain: rakan.cu

- IP Pengawal: 10.10.10.60

- ---------------

- Versi Ubuntu: Desktop Ubuntu 12.04.2 tepat.

- Nama pasukan: tepat

- Alamat IP: Menggunakan DHCP

Kami menyediakan Ubuntu kami

Kami mengubah suai fail /etc/lightdm/lightdm.conf untuk menerima log masuk manual, dan kami meninggalkan anda dengan kandungan berikut:

[SeatDefaults] greeter-session = united-greeter user-session = ubuntu greeter-show-manual-login = true greeter-hide-users = true allow-guest = palsu

Setelah menyimpan perubahan, kami mulakan semula lightdm di konsol yang dipanggil oleh Ctrl+Alt+F1 dan di dalamnya kita laksanakan, setelah log masuk, perkhidmatan sudo mulakan semula lightdm.

Disarankan juga untuk mengedit fail / Etc / tuan rumah dan biarkan dengan kandungan berikut:

127.0.0.1 localhost 127.0.1.1 tepat.amigos.cu tepat [----]

Dengan cara ini kita memperoleh respons yang sesuai terhadap perintah nama hos y nama hos –fqdn.

Kami memeriksa bahawa pelayan LDAP berfungsi

Kami mengubah suai fail /etc/ldap/ldap.conf dan pasangkan pakej ldap-perkakas:

: ~ $ sudo nano /etc/ldap/ldap.conf [----] BASE dc = kawan, dc = cu URI ldap: //centos.amigos.cu [----]

: ~ $ sudo aptitude install ldap-utils: ~ $ ldapsearch -x -b 'dc = friends, dc = cu' '(objectclass = *)': ~ $ ldapsearch -x -b dc = friends, dc = cu 'uid = langkah ' : ~ $ ldapsearch -x -b dc = kawan, dc = cu 'uid = legolas' cn gidNumber

Dengan dua perintah terakhir, kami memeriksa ketersediaan pelayan OpenLDAP ClearOS kami. Mari kita perhatikan output dari arahan sebelumnya.

Penting: kami juga telah mengesahkan bahawa Perkhidmatan Pengenalan di pelayan OpenLDAP kami berfungsi dengan betul.

Kami memasang pakej sssd

Anda juga disyorkan untuk memasang pakej jari supaya pemeriksaan lebih banyak diminum daripada carian ldaps:

: ~ $ sudo aptitude install sssd finger

Setelah selesai pemasangan, perkhidmatan ssd tidak bermula kerana fail hilang /etc/sssd/sssd.conf. Output pemasangan mencerminkan ini. Oleh itu, kita mesti membuat fail itu dan meninggalkannya dengan kandungan minimum seterusnya:

: ~ $ sudo nano /etc/sssd/sssd.conf [sssd] config_file_version = 2 services = nss, pam # SSSD tidak akan bermula jika anda tidak mengkonfigurasi domain apa pun. # Tambahkan konfigurasi domain baru sebagai [domain / ] bahagian, dan # kemudian tambahkan senarai domain (mengikut urutan yang anda mahukan untuk # ditanyakan) ke atribut "domain" di bawah dan tanggalkannya. domain = amigos.cu [nss] filter_groups = root filter_users = root reconnection_retries = 3 [pam] reconnection_retries = 3 # LDAP domain [domain / amigos.cu] id_provider = ldap auth_provider = ldap chpass_provider = ldap # ldap_schema dapat diatur ke "rfc2307", yang menyimpan nama anggota kumpulan dalam atribut # "memberuid", atau ke "rfc2307bis", yang menyimpan DN anggota kumpulan dalam atribut # the "member". Sekiranya anda tidak mengetahui nilai ini, tanyakan kepada pentadbir # LDAP anda. # berfungsi dengan ClearOS ldap_schema = rfc2307 ldap_uri = ldap: //centos.amigos.cu ldap_search_base = dc = friends, dc = cu # Perhatikan bahawa mengaktifkan penghitungan akan memberi kesan prestasi sederhana. # Akibatnya, nilai lalai untuk penghitungan adalah SALAH. # Rujuk halaman lelaki sssd.conf untuk maklumat lengkap. enumerate = false # Benarkan log masuk luar talian dengan menyimpan hash kata laluan secara tempatan (lalai: false). cache_credentials = benar ldap_tls_reqcert = izinkan ldap_tls_cacert = /etc/ssl/certs/ca-certificate.crt

Setelah fail dibuat, kami memberikan kebenaran yang sesuai dan memulakan semula perkhidmatan:

: ~ $ sudo chmod 0600 /etc/sssd/sssd.conf : ~ $ sudo perkhidmatan sssd mulakan semula

Sekiranya kami ingin memperkaya kandungan fail sebelumnya, kami mengesyorkan untuk melaksanakannya lelaki sssd.conf dan / atau rujuk dokumentasi yang ada di Internet, bermula dengan pautan di awal siaran. Rujuk juga lelaki sssd-ldap. Pakej itu ssd merangkumi contoh dalam /usr/share/doc/sssd/examples/sssd-example.conf, yang dapat digunakan untuk mengesahkan terhadap Direktori Aktif Microsoft.

Sekarang kita boleh menggunakan perintah yang paling banyak diminum jari y mendapat perhatian:

: ~ $ langkah jari Log masuk: strides Nama: Strides El Rey Direktori: / home / strides Shell: / bin / bash Jangan pernah log masuk. Tiada surat. Tanpa Rancangan. : ~ $ sudo dapatkan passwd legolas legolas: *: 1004: 63000: Legolas The Elf: / rumah / legolas: / bin / bash

Kami masih tidak dapat menghantar diri untuk menjalankan dan cuba mengesahkan sebagai pengguna di pelayan LDAP. Sebelum kita mesti mengubah suai fail /etc/pam.d/common-session, supaya folder pengguna dibuat secara automatik ketika anda memulakan sesi anda, jika tidak ada, dan kemudian reboot sistem:

[----] sesi diperlukan pam_mkhomedir.so skel = / etc / skel / umask = 0022 ### Garis di atas mesti disertakan SEBELUM # berikut adalah modul per-paket (blok "Utama") [----]

Sekarang jika kita mulakan semula:

: ~ $ sudo reboot

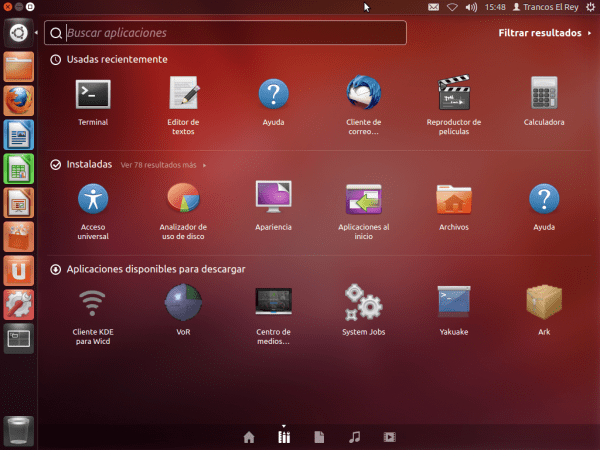

Setelah log masuk, putuskan sambungan rangkaian menggunakan Connection Manager dan log keluar dan masuk semula. Tidak lebih cepat. Berlari di terminal ifconfig dan mereka akan melihat bahawa eth0 ia sama sekali tidak dikonfigurasi.

Aktifkan rangkaian. Sila log keluar dan log masuk sekali lagi. Semak semula dengan ifconfig.

Sudah tentu, untuk bekerja di luar talian, perlu memulakan sesi sekurang-kurangnya sekali semasa OpenLDAP berada dalam talian, supaya kelayakan disimpan di komputer kita.

Jangan lupa menjadikan pengguna luaran yang didaftarkan di OpenLDAP sebagai anggota kumpulan yang diperlukan, sentiasa memperhatikan pengguna yang dibuat semasa pemasangan.

Sekiranya peralatan tidak mahu dimatikan menggunakan applet kemudian jalankan di konsol kuasa sudo dimatikan untuk mematikan, dan sudo reboot untuk memulakan semula. Masih ada untuk mengetahui mengapa perkara di atas kadang-kadang berlaku.

Nota:

Menyatakan pilihan ldap_tls_reqcert = tidak pernah, dalam Fail /etc/sssd/sssd.conf, merupakan risiko keselamatan seperti yang dinyatakan di halaman SSSD - Soalan Lazim. Nilai lalai adalah «permintaan«. Lihat lelaki sssd-ldap. Walau bagaimanapun, dalam bab tersebut 8.2.5 Mengkonfigurasi Domain Dari dokumentasi Fedora, berikut dinyatakan:

SSSD tidak menyokong pengesahan melalui saluran yang tidak disulitkan. Oleh itu, jika anda ingin mengesahkan terhadap pelayan LDAP, sama ada

TLS/SSLorLDAPSadalah diperlukan.SSSD ia tidak menyokong pengesahan melalui saluran yang tidak disulitkan. Oleh itu, jika anda ingin mengesahkan terhadap pelayan LDAP, itu perlu TLS / SLL o LDAP.

Kami secara peribadi berfikir bahawa penyelesaian itu ditangani memadai untuk LAN Enterprise, dari sudut keselamatan. Melalui WWW Village, kami mengesyorkan menggunakan saluran yang dienkripsi menggunakan TLS atau «Lapisan Keselamatan Pengangkutan », antara komputer pelanggan dan pelayan.

Kami cuba mencapainya dari generasi sijil Self Signed yang betul atau «Tanda Diri "Pada pelayan ClearOS, tetapi kami tidak dapat. Ini memang masalah yang belum selesai. Sekiranya ada pembaca yang tahu bagaimana melakukannya, selamat datang untuk menerangkannya!

Artikel lain untuk Penanda Halaman 😀

Terima kasih kerana memberi komen dan Salam !!!

Hai. Saya cuba menjadikannya berfungsi dengan pelayan ubuntu dan ubuntu lain sebagai pelanggan, dan menghubungkan semuanya berfungsi dengan baik, tetapi apabila saya menghentikan pelayan atau memutuskan rangkaian, ia tidak menerima kata laluan pengguna. Saya tidak tahu apa yang saya boleh buat salah. Mungkinkah kerana saya tidak mempunyai pelayan ldap yang dikonfigurasi untuk menggunakan keamanan (SSL)?

Itulah sebabnya, kerana anda tidak mempunyai saluran yang dienkripsi, ia tidak akan menerima kata laluan anda.