Enkele dagen geleden Ik vertelde ze over FlatPers, een webapplicatie (CMS) waarmee u een blog of iets dergelijks kunt hebben zonder dat u databases hoeft te gebruiken of veel ingewikkelder kunt maken 🙂

Nou, ik heb op mijn laptop een FlatPers voor persoonlijke notities, dingen die ik niet wil vergeten en daarom schrijf ik ze in deze persoonlijke blog. Maar, zoals velen van jullie misschien al weten… Ik ben een beetje paranoïde over veiligheid, en als het over de veiligheid van MIJN gedachten gaat, heb je geen idee hoe paranoïde ik kan zijn 😀

Dus ik stond voor het probleem: hoe kan ik met FlatPress alle inhoud beschermen?

Ik dacht aan verschillende toepassingen waarmee je gegevens kunt versleutelen, maar... geen van hen deed precies wat ik wilde, dus gaf ik mezelf de taak om te programmeren wat ik wilde.

Nu zal ik je een script laten zien dat ik heb gemaakt en dat het volgende doet:

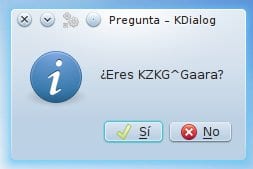

1. Toont een dialoogvenster met de vraag of u KZKG^Gaara bent, als u op NEE drukt, wordt het script gesloten, als u op JA drukt, gaat alles gewoon door.

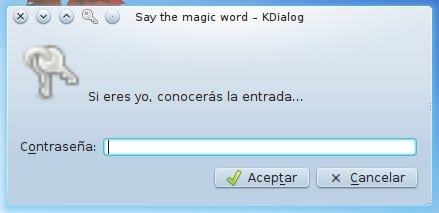

2. Toont een tekstvak waarin wordt gevraagd wat het wachtwoord is:

3. Als je op Annuleren drukt, wordt het script gesloten, nu komt een van de trucs van het script 😉…

3.1. De logica is dat het script het wachtwoord dat we schrijven vergelijkt met een wachtwoord dat al vooraf is gedefinieerd in hetzelfde script, en als de wachtwoorden overeenkomen, blijft het doorlopen en als de wachtwoorden niet overeenkomen, verschijnt er een foutmelding. Het probleem is dat, als we het juiste wachtwoord zomaar in het script plaatsen, iedereen die het script opent met een teksteditor het juiste wachtwoord heel duidelijk kan zien ... en dit mijn vrienden, het is gewoon een onvergeeflijke mislukking

3.2. Om te voorkomen dat het wachtwoord op deze manier in platte tekst in het script wordt geplaatst, heb ik MD5 gebruikt. Dat wil zeggen, aan het begin van het script verklaarde ik dat het juiste wachtwoord "2dac690b816a43e4fd9df5ee35e3790d«, En dit is de MD5 van:«desdelinux«. ... Ik begrijp niets!! …

Laten we wat meer details geven. Als ik nu naar een bestand schrijf (bijvoorbeeld ~ / pass.txt) van tekst: desdelinux

Als ik in een terminal schrijf: md5sum ~ / pass.txt

Het zal naar mij terugkeren: 2dac690b816a43e4fd9df5ee35e3790d sum

En ... zoals je kunt zien, is die eerste kolom met een aantal cijfers en letters zonder duidelijke volgorde identiek aan de kolom die ik hierboven heb gezet, en het is degene die in het script is aangegeven.

Nou, die eerste kolom is de MD5 van desdelinux ????

Als ze het volgende plaatsen, wordt alleen de 1e kolom geretourneerd, die ons interesseert: md5sum ~/pass.txt | awk '{print $1}'

4. De werking van het script in dit specifieke deel is dus:

4.1. Het script plaatst het wachtwoord dat u hebt getypt in een tijdelijk bestand met de naam temp.txt, en zal de MD5 van de inhoud van dat bestand verwijderen met behulp van de opdracht:

md5sum temp.txt | awk '{print $1}'

4.2. Als de MD5 van het wachtwoord dat u zojuist hebt geschreven NIET identiek is aan het wachtwoord dat hij heeft gedefinieerd (dat wil zeggen, het wachtwoord dat in het script is geschreven), wordt het gesloten en wordt een fout weergegeven:

4.3. Als het wachtwoord overeenkomt, perfect... gaat het script verder 😀

5. Wanneer het wachtwoord overeenkomt, voert het script een reeks stappen uit, in mijn geval:

5.1. Het zal de map openen / home / shared / hosted / - » cd / home / shared / hosted /

5.2. De FlatPress-map heet "me" en is gecomprimeerd in een met een wachtwoord beveiligd .RAR-bestand (het wachtwoord is hetzelfde als het wachtwoord dat je eerder hebt ingevoerd), dus het script zal dat bestand (me.rar) decomprimeren -" rar x me.rar -hp $ MWORD

zeldzaam x -» Wat het doet, is bestanden en mappen uitpakken met behoud van dezelfde volgorde.

mij.rar - »Dit is het bestand dat ik wil uitpakken.

-hp $ MWORD -» Hier geef ik aan dat je een wachtwoord moet gebruiken om het bestand uit te pakken, en het wachtwoord is de variabele $MWORD (deze variabele is het wachtwoord dat we eerder hebben ingevoerd)

5.3. Dus als het goed is uitgepakt, ga ik verder met het verwijderen van het me.rar-bestand... waarom?Nou, omdat het geen zin heeft dat het .rar-bestand bestaat als ik werk met de bestanden die het bevatte, en die bestanden veranderen omdat ik nieuwe dingen op de blog schrijf -» rm mij.rar

5.4. Ik moet de machtigingen wijzigen om alles goed te laten werken -» chmod 777 -R mij / (onthoud dat de map me / de gecomprimeerde me.rar bevat)

5.5. Het zal me een venster laten zien dat me vertelt dat ik 10 seconden heb om "de" browser te openen…. WTF!, wat betekent dit? …

5.5 (a). Simpel, heel simpel… 🙂 … ik open de browser (in dit geval rekonq) en ik werk aan een nieuw bericht, maar wanneer ik de browser sluit, comprimeert het script de map me/ opnieuw in .rar (blijft in me.rar).

Dit is mogelijk omdat het script elke 3 seconden controleert of Rekonq open is of niet, als het detecteert dat het open is, doet het script niets, maar als het detecteert dat het NIET open is, gaat het verder met uitvoeren: rar a me.rar -hp $ MWORD me / * && rm -R me /

Wat betekent dat het de map comprimeert me/ en mij.rar (en het zal een wachtwoord plaatsen, dat hetzelfde zou zijn als we al hebben gezien), en als het eenmaal is gecomprimeerd en als er geen fouten waren, zal het de map verwijderen me/ met al zijn inhoud.

5.5 (b). Hoe helpt dit ons? …simpel, dit voorkomt dat we eraan moeten denken om onze inhoud opnieuw te beschermen, we hoeven er alleen maar mee te stoppen (de browser sluiten) en het script doet de rest van het werk 😉

6. Klaar, dit is op een algemene manier uitgelegd 🙂

... hoewel er nog een ander detail is 😀

Het script heeft een nog hogere bescherming, bescherming die is uitgeschakeld (uitgecommentarieerd) zijn deze regels:

if [ "$USER" != "$ME" ]; then

rm *.sh

kdialog --error "Sorry but u are not me. Auto-destroying..." --title "Im Me..."

exit

fi

Wat het doet is eenvoudig. De variabele $USER is een globale systeemvariabele, als u in een terminal plaatst:

echo $USER

U zult zien wat uw gebruiker u laat zien... nou, de logica van deze regels is eenvoudig.

Als $USER niet overeenkomt met de variabele $ME (en het is door mij in het script aangegeven en het is: "gaara"), zal het script ALLE bestanden verwijderen .sh die zich in die map bevinden, dat wil zeggen, het zal zichzelf vernietigen 😉

Dit is om te voorkomen dat iemand anders het script op een andere computer uitvoert lol.

En nou, ik denk niet dat er veel meer uit te leggen valt, ik laat je het script achter:

Ik weet dat velen het buitengewoon ingewikkeld zullen vinden, maar het is eigenlijk enger dan het zou moeten zijn... het script heeft een heel eenvoudige werklogica, voor een eenvoudig doel.

Ik deed dit om aan een heel specifieke behoefte van mij te voldoen, ik deel het in de hoop dat een andere regel of idee dat hier wordt uitgelegd iemand kan helpen 😉

Trouwens, het script is bedoeld voor KDE, omdat de dialoogvensters (vensters) die het weergeeft van KDE zijn (met KDialog), maar het kan worden aangepast voor Gnome/Unity/Cinnamon/Mate met Zeniteit, of gebruik het 100% in terminal door simpelweg de dialoogopdracht te gebruiken.

En ja, het script heeft nog steeds een andere fout, bijvoorbeeld als het script de .rar decomprimeert en vervolgens iemand het script met geweld sluit (killt), zal de inhoud van de .rar onbeschermd zijn, dit zijn enkele details die nog moeten worden opgepoetst... maar ach, we moeten er ook voor zorgen dat niemand onze computer kan checken 😀

Tot slot wil ik verduidelijken dat ik GEEN programmeur ben, laat staan dat ik mezelf niet als een programmeur beschouw, ik stel me voor dat je regels in de code kunt optimaliseren, of een functie kunt gebruiken om de werking van het script te verbeteren... maar dat zei, ik ben geen programmeur 😉

Vertel me alle vragen die je erover hebt, hoewel het script misschien niet voor jou werkt omdat je het niet nodig hebt, je kunt er altijd een andere tip van leren 😀

groeten

PD: ik weet dat levendig Hij zal zeggen dat ik te paranoïde ben... of dat ik mijn tijd verspil, maar dat ben ik niet. Ik wilde iets heel specifieks, een heel specifiek beveiligingssysteem, en ik heb het zelf geprogrammeerd... hoe nerd is dat? … LOL!!

Het is interessant, maar ik denk dat de ja/nee-vraag te scheet xD is

En wat denk je, in plaats van rar te gebruiken, dat eigen is en geen echte beveiliging biedt, vervang het door gpg, beveiligingssoftware die zich in de loop der jaren meer dan bewezen heeft en in vrijwel alle distro's bestaat 😉

Nog iets, je kunt een string doorgeven aan md5sum, je hoeft geen tijdelijk bestand te maken. Hier raad ik je ook aan om over te schakelen naar sha, wat veel veiliger is, probeer het in de terminal: shasum

Saludos!

Hallo en bedankt voor je reactie 😀

Met GPG kan ik een map met al zijn inhoud inpakken? Het is dat ik het in werkelijkheid alleen voor afzonderlijke bestanden heb gebruikt, niet voor mappen die submappen en bestanden bevatten.

ooo ... geweldig over shasum, ik kende hem niet 😀

Ik ga verder met het aanpassen van het script om dit te gebruiken, en... ja!! waar, met simpelweg: echo "$ PASSWORD" | shasum Ik krijg de string al, inderdaad, het is niet nodig om het naar een bestand te schrijven 😀

Echt heel erg bedankt voor je reactie, ik heb al iets nieuws geleerd 🙂

groeten

is hetzelfde wat ik vroeg ...

Wat ik nodig zou hebben, is uitzoeken hoe GPG een bestand kan coderen en het wachtwoord op dezelfde regel kan doorgeven ... bijvoorbeeld:

gpg -e file.tar.gz –password elpassword wat dan ook

Enig idee hoe het moet? 🙂

Om een directory met gpg te versleutelen, moet je deze eerst tarren.

dan is het in dit geval handig om symmetrische codering te gebruiken, met de parameter -c (zie het verschil tussen symmetrische en asymmetrische codering op wikipedia).

dit zou dan zoiets zijn als:

tar -czf target.tgz source_directory/ && echo $passwd | gpg --batch --compress-level 0 -c --passphrase-fd 0

Hierdoor wordt een gecomprimeerd bestand met de naam "target.tgz" en het gecodeerde bestand met de naam "target.tgz.gpg" gemaakt. zowel de bronmap als de gecomprimeerde map moeten voor de veiligheid worden verwijderd (controleer de shred-opdracht)

decoderen:

echo $wachtwoord | gpg –batch -d –wachtwoordzin-fd 0 versleuteld_bestand.tgz.gpg | teer -xz

dat zal de bestanden uitpakken in de huidige map (je kunt dan mv gebruiken om ze ergens anders heen te verplaatsen)

Eventuele vragen, beantwoord deze opmerking 🙂

Groeten !!

ehm, pas op met de dubbele koppeltekens (–) en de enkele (-)... is er een manier om iets te schrijven alsof het code is zodat het formaat niet verandert?

prueba de codigo -- -[code] testcode - - [/ code]

Ik geef het meer uitgebreid uit

comprimeren en versleutelen:

tar -czf destino.tgz directorio_fuente/ && echo $passwd | gpg –batch –compress-level 0 -c –passphrase-fd 0Merk op dat er hier twee stappen zijn: maak eerst het gecomprimeerde bestand en ga vervolgens, als er geen fout is opgetreden, verder met de codering (ketenen met &&)

decoderen en unzippen:

echo $passwd | gpg –batch -d –passphrase-fd 0 archivo_cifrado.tgz.gpg | tar -xzgroet!

Yep, eigenlijk heb ik gisteren thuis de gpg man gelezen en daar zat alles in wat ik nodig had 😀

Eigenlijk heb ik het helemaal niet zo gedaan, ik heb geen echo of compressie gebruikt, ik heb er een post over gemaakt, ik heb het gewoon gepubliceerd.

Heel erg bedankt voor de hulpvriend, echt waar.

Prachtig! Ik was net op zoek naar zoiets en ik kwam je artikel tegen. Ik ga het proberen om mijn gegevens te beschermen. Als het om computerbeveiliging gaat, is men nooit te paranoïde. Bedankt

Bedankt haha.

Heb je begrepen hoe het script werkt, toch?

Het lijkt veel ingewikkelder dan het in werkelijkheid is lol.

Bedankt voor de reactie, echt waar 😀

groeten

PS: Zeker, veiligheid is nooit genoeg hahaha.

Het kostte me een tijdje om het te begrijpen (ik heb het 3 keer gelezen) omdat ik linux al een hele tijd niet meer gebruik. Maar eigenlijk is het simpel en het is altijd leuk om dit soort dingen te leren. Groetjes en nogmaals bedankt.

Het belangrijkste is om het te begrijpen hehe. Ik heb geprobeerd alles tot in detail uit te leggen, maar ik denk dat ik te lang ging lol.

Dankzij jou 🙂

Wauw, het script is erg goed 🙂

PS: Paranoia is meer dan 9000! xD

hahahahahahaha dat ben ik… LOL !!

Als ik je script zie, denk ik dat het kan worden gedaan met xdialog voor het geval je geen kde hebt :)! groeten

Oh, ik kende xdialog niet... Ik zal er eens naar moeten kijken om het te zien 😀

Bedankt voor de informatie.

Waarom zou je in plaats van rar geen tar.xz/gz en gpg gebruiken?

het is omdat je het al in rar hebt waar je je CMS hebt

Uitstekend @KZKG^ Gaara dagen geleden dacht ik aan zoiets, maar ik zit in examens, dus ik heb nergens tijd voor gehad, en plotseling zie ik je artikel….

Ik zal het volgende week proberen 🙂

Bedankt, alle details hier ben ik 😀

xD Ik begreep er niets van uu maar ik zou graag willen weten hoe ik kdialog correct in de scripts kan gebruiken, hoe ik een bericht in de KDE-melding kan krijgen

Probeer het pakket te installeren om berichten in KDE-meldingen te verwijderen: libnotify-bin

Vervolgens zet je in een terminal:

notify-send "texto texto texto"En je zult zien hoe cool 😀 … en dit werkt voor KDE, Gnome, Unity, Cinnamon, Mate en Xfce 😉

In dit script gebruik ik echter niet de meldingen als zodanig, maar alleen KDialog-vensters. In een terminaltype:

kdialogEn daar zie je de hulp 😉

Groeten 😀

Heel erg bedankt o /

Hallo, goed bericht, slechts een suggestie, het is oké dat het met md5 niet met het blote oog kan worden gezien, maar sommige nieuwsgierige mensen kunnen een regenboogtabel gebruiken om te zien of het wachtwoord dat naar md5 is geconverteerd daar binnenin zit, ik raad aan om bcrypt te gebruiken (http://bcrypt.sourceforge.net/), het is slechts een suggestie, je kunt het voor elke gelegenheid gebruiken, Groeten.

Bedankt 😀

Eigenlijk ja, MD5 is niet perfect en er zijn mensen die wachtwoorden hebben weten te bemachtigen, ik zal deze applicatie eens bekijken 😉

Bedankt voor je reactie.

met de symmetrische zodra in kdialog het u om het wachtwoord vraagt

en met de asymmetrische met een openbare sleutel.

Ik moet verduidelijken dat ik niet de minste programmeur heb.

Yep, het is me al gelukt om te versleutelen met GPG (eigenlijk heb ik er net een bericht over geplaatst) hehe.

KZKG ^ Gaara las altijd je bericht.

Bouw er een om te gebruiken met XFCE.

Kus. Duur

Hallo en allereerst welkom op de blog 😀

hahaha bedankt, ik weet dat het soms moeilijk is omdat ik technische dingen schrijf, maar ik probeer altijd alles zo duidelijk mogelijk uit te leggen 🙂

Ik zal een beetje experimenteren met XDialog of Zenity om te zien of het werkt voor Xfce haha, ik doe de tests in een virtuele Xubuntu 🙂

groeten

Heel nuttige man, bedankt!

Groeten!

Bedankt, het zal me enorm helpen om sommige bestanden te beschermen

Ik moest het aanpassen aan zenity omdat ik momenteel geen kde heb :\

Hier laat ik het skelet dat ik ga gebruiken, aangepast aan de zeniteit

http://paste.desdelinux.net/4641

Nogmaals bedankt en groeten 😀

oooo geweldig, heel erg bedankt 😀 😀

Ik herinner me dat iemand hierom vroeg, maar voor Xfce zou het met Zenity werken in Xfce, toch?

Ja, alleen de commandovolgorde bleef over om de uit te voeren commando's toe te voegen, na het doorgeven van het shasum- of md5-wachtwoord

Het zou moeten worden aangepast aan de verschillende behoeften van elke persoon, om verschillende dingen op verschillende routes met verschillende commando's te beschermen

Of misschien een ander onderdeel (GUI) toevoegen om de beveiligingsconfiguratie van ons bestand te maken

Groeten 😀

Ik had tijd en xfce (in Archlinux) en ik heb het script al volledig aangepast zoals het was, voor xfce met zenity (denk ik) aangezien degene die ik hierboven achterliet alleen het skelet was dat ik gebruikte

http://paste.desdelinux.net/4644

Kan het worden bewerkt als het een bug uit de pasta bevat?

Wat er gebeurt, is dat ik verschillende grafische shells heb en ik weet niet of het zal werken in schone xfce, bijvoorbeeld in xubuntu

Groeten 😀

Interessante che !!! Goede bijdrage !!!!!!

Ik ben erg nieuw in programmeren, ik leer BASH beetje bij beetje... maar sommige dingen vielen me op en ze kunnen je wel of niet helpen...

Als je zegt dat het gestripte script het wachtwoord bevat en het onvergeeflijk zou zijn als iemand het zou openen en van daaruit zou lezen... dan breng je deze hele truc van het insluiten van MD5 ter sprake als een beveiligingsmaatregel.

Wat best een goede eerste stap is om het de potentiële indringer het leven moeilijk te maken, maar kijk eens naar de volgende ideeën (die zelfs over elkaar heen kunnen worden toegepast)

IDEE 1) Wat als u het wachtwoord opslaat in een bestand op uw computer en het niet host in het script?

EJ: in een txt stop je de sleutel en sla je deze op in /home/ /bla/bla/key.txt

In je script noem je de sleutel als CLAVE="$(cat $HOME/bla/bla/clave.txt)", dan gooi je de if $clavereguntada = $KEY, dan.. etc etc

Op deze manier bereikt u 3 dingen + 1 voordeel:

1) Dat het wachtwoord nooit in het script stond. (Je vermijdt MD5)

2) De route waar de sleutel zich bevindt, is afhankelijk van de gebruikersnaam. (Iedereen die het wil openen, leidt ze overal om) In 99.9% van de gevallen zal het script mislukken.

3) Als u meer beveiliging wilt, verwijdert u alle machtigingen voor het key.txt-bestand voor alle andere gebruikers behalve de uwe.

4) Voordeel: Overdraagbaarheid om het wachtwoord te veranderen wanneer je maar wilt, zonder het script te bewerken. Omdat de verificatie extern is via een bestand.

IDEE 2) Hoe zit het met het verdoezelen van het hele bash-script, zodat het niet eens geopend kan worden?

Een manier om dit te doen is om te profiteren van het feit dat C moet worden gecompileerd.

Het zet het script dus in een C-code die het alleen maar Script noemt (maar het zit in het programma). Tijdens het compileren... zit alles erin en is je uitvoer een uitvoerbaar bestand... en niet langer een script. Er is een persoon die al een "script" heeft geschreven dat het verduisteringsproces uitvoert, wat erg praktisch is.

Meer info hier: http://es.wikibooks.org/wiki/El_Manual_de_BASH_Scripting_B%C3%A1sico_para_Principiantes/Compilar_%28ofuscar%29_BASH_scripts_con_C_-_SHC

IDEE 3) Wat als u een virtuele voorwaarde in het script plaatst waarvoor een beheerderswachtwoord vereist is?

Voer bijvoorbeeld een voorwaarde uit met "sudo" en ga dan verder met het script, zo niet, stop het dan.

Op deze manier zou alle bescherming als een brug over uw ROOT-wachtwoord vallen.

Nou, niets meer ...

Proost !!!!!!!! en houd BASH vast.

HAHAHAHA Bedankt

Eigenlijk gebruik ik nu SHA512 omdat het veel beter is dan MD5: https://blog.desdelinux.net/como-saber-la-suma-md5-o-sha-de-una-palabra-oracion-o-archivo/

Evenals GPG als beschermingsmiddel in plaats van comprimeren met .RAR: https://blog.desdelinux.net/como-proteger-datos-con-gpg-de-forma-simple/

Het probleem met het plaatsen van het wachtwoord in een ander bestand is dat het wachtwoord dan op een andere plaats zou worden geplaatst, ja, maar zou het in platte tekst zijn? Als ik het moet coderen (wat wordt aanbevolen), laat ik het in hetzelfde script, nou... Ik betwijfel ten zeerste of iemand SHA512 kan breken hahahaha (kijk naar de 1e link en je zult het begrijpen 😉 )

Wat betreft de machtigingen: als iemand een LiveCD gebruikt, kunnen ze de .txt openen met de root van de LiveCD, dus machtigingen zijn helemaal niet de beste optie.

Over het verdoezelen van de Bash-code ... ja, ik had hierover nagedacht en het idee is GEWELDIG, het probleem is dat ik niet weet hoe ik het moet doen, sterker nog, ik weet niet eens of het kan HAHAHA.

Oh wacht… nu lees ik de rest van de reactie O_O… hehe, ik wist niet dat je dat kon. Ik heb geen idee van C of C++, maar het zou het proberen waard zijn hahaha.

Over idee 3, niet slecht 😀

Ik heb verschillende verbeteringen aan het script aangebracht sinds ik dit bericht heb gepubliceerd, 2 zijn degenen die ik heb genoemd in de links aan het begin van deze opmerking, een andere is dat als een personage in het script verandert, het wordt verwijderd. En nu moet ik dit ding nog proberen over het verdoezelen van de code hahahaha.

Bedankt voor je reactie en... ja, hou vol bash!!! HA HA

WTF !!!

Ik heb SHC al gebruikt… GE-NI-AL !!!! O_O

Het script is erg goed, luister en als je een root-checker gebruikt, om het script als sudo ./script uit te kunnen voeren

U hoeft deze code gewoon aan het begin toe te voegen

http://paste.desdelinux.net/4663

Een groet

KZKG^Gaara, vriend, ik denk dat jezelf uitbreiden in een uitleg niet het probleem is, dat is goed voor degenen onder ons die niet zoveel kennis hebben. Er zijn hier artikelen gepubliceerd die niet leren, ze geven alleen informatie over iets dat bestaat. Dus excuseer jezelf niet en laat er meer zijn met uitgebreide uitleg.

Voor dit soort dingen gebruik ik http://www.truecrypt.org/

Kan iemand het script delen? Ik ben benieuwd en alle links zijn down. 🙁

Dank u.