Heeft iemand ooit tegen je gezegd «Laat je wifi gratis, hou je niet van gratis?""Wees niet egoïstisch»En zo veel dingen. De waarheid is dat ik persoonlijk geen enkel probleem zie om mijn wifi met iemand te delen. Het probleem is de gevaren van iemand op uw draadloze netwerk, of erger nog, verbinding te maken met openbare netwerken van deze in parken, cafés, enz ...

Vandaag kom ik u iets vertellen over een van deze gevaren. Ik stel je voor:

ARP-spoofin

Volgens Wikipedia.

«Is een techniek die wordt gebruikt om een netwerk te infiltreren Ethernet geschakeld (gebaseerd op schakelaars en niet in hubs), waarmee de aanvaller datapakketten op het LAN kan lezen (lokaal netwerk), wijzig het verkeer of stop het zelfs. "

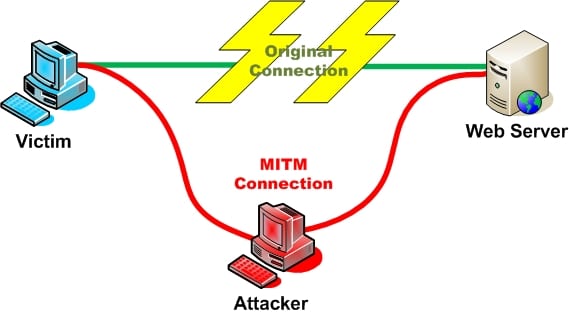

Door @Jlcmux (Ik bedoel: D) Arp Spoofin probeert de router of het toegangspunt te verwarren door het te vertellen of liever erop te staan dat ik de MAC van de slachtoffercomputer heb, zodat het apparaat de pakketten die naar het slachtoffer gaan eerst naar mij stuurt. Dus ik kan deze pakketten omleiden of wijzigen voordat ze het slachtoffer bereiken. Dat is wanneer ik al het verkeer van het slachtoffer kan zien of het gewoon kan stoppen (Denial of services)

Tot slot, zoals de foto laat zien. We creëren een alternatief kanaal tussen het netwerk en het slachtoffer, zodat al het verkeer via de aanvaller gaat voordat het naar het slachtoffer gaat

Op deze manier kunnen verschillende soorten software worden gebruikt, zoals msnspion of anderen waarmee u gesprekken van MSN, Facebook of anderen kunt zien, wachtwoorden zien, cookies kapen en vele soorten aanvallen die aanzienlijk worden vergemakkelijkt doordat al het verkeer via uw computer gaat.

Met tools als Wireshark konden we al dit verkeer zien. of gebruik een ander type Sniffer om verschillende soorten pakketten te vangen.

Hoewel er tools en methoden zijn om jezelf te bevrijden van dit soort aanvallen ... Laten we eerlijk zijn. Wie gebruikt ze? Vrijwel niemand.

Maar we gaan enkele tools noemen om deze aanvallen te stoppen.

ARPON - Een kleine tutorial

ArpWatch (in opslagplaatsen) Een tutorial

Groeten.

Het onderwerp is erg interessant, ik zal het op mijn pagina delen. Dank je.

Zeer goed. Ik hou er niet van om mijn thuisnetwerk open te hebben, wat meer is, ik heb het met WPA2, een vrij lang wachtwoord en MAC gefilterd. Ik weet dat je dat allemaal kunt overslaan, maar op dit gebied gaat niemand het doen hahaha

Groeten!

Oké, dus ik kan maar beter doorgaan met mijn paranoia die blijkbaar gerechtvaardigd is ...

Laat mijn wifi open ?? !! Hahaha nee. Als ik misschien een superbandbreedte had, maar met mijn lage snelheid heb ik die 😉 nodig

Goed bericht, zoals altijd. Maar als ze internet willen, laat ze dan lol betalen. Lieg, er is niets mis met delen.

zeer goede info ... ik moest het controleren, maar dan, in mijn huis is er niemand die dat weet (goed dat ik zeg), lol maar het is toch handig om te weten ... 🙂

Goed artikel. Het is goed dat mensen zich bewust worden van het belang van beveiliging in informatietechnologie. Helaas negeren velen het liever, totdat ze het slachtoffer worden van een aanval. Het is voldoende om de sporen van een firewall te observeren om te controleren of er altijd mensen zijn die proberen uw pc binnen te komen vanaf de plaatsen die u het minst verwachtte: Rusland, China, Korea, Brazilië, Argentinië, Zuid-Afrika, enz.

In mijn stad is er een harde wifi, zoals 10 AP in een brug en het duurt bijna de hele stad, mensen nemen het om wow te spelen, maar een paar vrienden en ik willen een sociaal netwerk plaatsen, status.net enz ...

Momenteel is de beveiliging door mac-filter, maar dat is voor nieuwkomers, dus ze zijn van plan een radiusserver op te zetten, er valt niets te hacken omdat het een lokaal netwerk is en het alleen een wow-server en een jabber heeft, later zul je je zorgen moeten maken, maar als je een account wilt hacken wow ga je gang, het moet leuk zijn om het harnas uit te doen en een string om een alliantiestrijder te doen.

Dit artikel is erg interessant. Bij mij thuis hebben we een D-Link-router en ik heb een wachtwoord ingesteld met WEP2 en een heel lang wachtwoord met vreemde tekens, cijfers, hoofdletters en kleine letters. Ik zou echter graag meer willen weten over het veilig configureren van het draadloze netwerk.

Als dit een YouTube-opmerking was, zou het kunnen vragen om zoiets als "duimen omhoog als je wilt dat de auteur een video maakt (in dit geval een artikel) om ons te leren hoe we de router veilig kunnen configureren", heh heh heh. En degenen die het lazen, konden scoren zodat het verzoek door de auteur in aanmerking werd genomen.

xD. Persoonlijk rotzooi ik er niet veel mee. Ik houd het gewoon verborgen. met een WPA2-PSK, en ik controleer het constant.

Iets wat ik deed, was het een paar dagen open laten staan en alle mensen die verbinding maakten, werden verbannen door de MAC. 😀

Je kunt ook DHCP uitschakelen en alleen MAC's autoriseren met een IP van de router en op die manier werkt het niet, zelfs niet door mij zelf een IP toe te wijzen.

Een muis kan dit allemaal schenden. Maar we gaan. ze worden moe na 4 dagen proberen

Als je de portemonnee hebt geactiveerd, hoewel het soms vervelend is, zal deze om het wachtwoord vragen wanneer ze proberen het netwerk binnen te gaan. XD.

Hoewel het maken van een VPN ook geen slecht idee is.

Het onderwerp is erg interessant, ik ga een beetje onderzoeken ...

Het enige probleem met wifi-netwerken is elektromagnetische straling, vanwege de toename en mate van blootstelling als expert op dit gebied, kan ik je vertellen dat je het kunt controleren door na een dag los te koppelen en verbinding te maken en je zult merken dat het via de kabel is onschadelijk en onschendbaar, laat u niet misleiden

youtube downloader

Wat een lange tijd

Ik heb dit probleem, ik heb een laptop met windows 7 en zonealarm blokkeert dit voor mij, maar toch zie ik in zowel Wirehark als Networkminer de fout die me werpt als ik wil veranderen, de mac van mijn laptop bij het adres van router xx. xx.xxx.xx blah blah blah. In Wireshark laat het me zien hoe de router mac arp doet naar mijn laptop, een voorbeeld: mijn mac-router is 00.00.00.00.00.00 en de laptop is 11.11.11.11.11.11. Mijn vraag is dit, voordat ik de laptop op de wifi aansluit, voer ik uit als admin, wirehark en ik kies altijd alles, zowel lan als wifi. Dit is wat ik zie als ik zoiets als dit aansluit:

GemtekTe_xx: xx: xx ARP ect ect .. en dan het adres waar bijvoorbeeld 192.168.1.x is gevonden of de mac van mijn router, met de vraag wie er is verbonden op dat adres ect .., nu probeer ik in ubuntu netwerkminer te installeren en alles is in orde, maar als de grafische interface tevoorschijn komt, zie ik de start- en stopknoppen niet.