SSH leren: SSHD configuratiebestand opties en parameters

in de vorige (vierde) termijn van deze serie berichten op SSH leren wij adresseren de opties gespecificeerd in OpenSSH-configuratiebestand die aan de kant van de SSH-client, dat wil zeggen, het bestand "SSHConfig" (ssh_config).

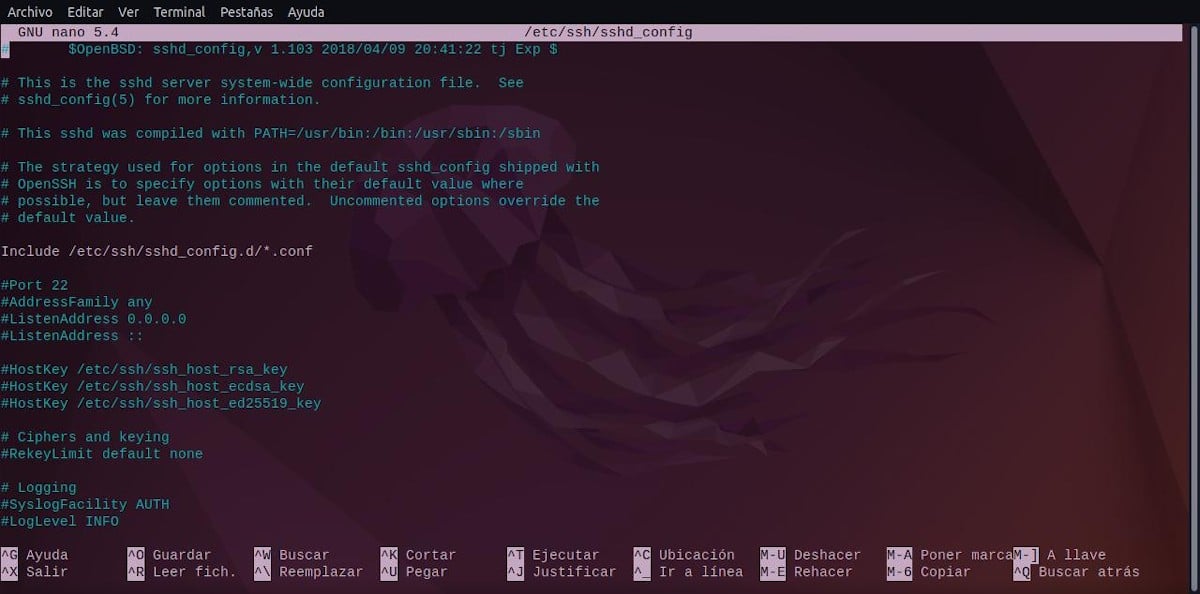

Om deze reden gaan we vandaag verder in deze voorlaatste en vijfde levering, met de opties gespecificeerd in de OpenSSH-configuratiebestand die aan de kant van de ssh-server, dat wil zeggen, het bestand "SSHD-configuratie" (sshd_config).

SSH leren: SSH-configuratiebestand opties en parameters

En, voordat we aan het onderwerp van vandaag beginnen, over de beheersbare inhoud van het bestand OpenSSH "SSHD Config" (sshd_config), we zullen enkele links achterlaten van gerelateerde berichten:

Opties en parameters voor SSHD-configuratiebestand (sshd_config)

Wat is het SSHD Config-bestand (sshd_config) voor OpenSSH?

Zoals we in de vorige tutorial al aangaven, heeft OpenSSH 2 configuratiebestanden. een genaamd ssh_config voor de configuratie van SSH-clientzijde en nog een oproep sshd_config voor zijconfiguratie: ssh-server. Beide, bevinden zich in het volgende pad of de volgende map: /etc/ssh.

Daarom is dit meestal belangrijker of relevanter, omdat het ons in staat stelt om: beveiligde SSH-verbindingen die we gaan toestaan in onze Servers. Wat meestal deel uitmaakt van iets dat bekend staat als Serververharding.

Om deze reden zullen we vandaag laten zien waar veel van de opties en parameters in dat bestand voor zijn, in onze laatste en zesde deel van deze serie aanbod meer praktische en echte aanbevelingen hoe u dergelijke aanpassingen of wijzigingen kunt maken via dergelijke opties en parameters.

Lijst met bestaande opties en parameters

zoals in het bestand "SSH Config" (ssh_config), het "SSHD Config"-bestand (sshd_config) heeft veel opties en parameters, maar een van de meest bekend, gebruikt of belangrijk zijn:

Gebruikers toestaan / Gebruikers weigeren

Deze optie of parameter is meestal niet standaard in het bestand opgenomen, maar ingevoegd, meestal aan het einde ervan, biedt het de mogelijkheid om aangeven wie of wie (gebruikers) via SSH-verbinding kunnen inloggen op de server.

Daarom wordt deze optie of parameter gebruikt vergezeld van a lijst met gebruikersnaampatronen, gescheiden door spaties. Zodat, indien gespecificeerd, de login, dan is hetzelfde alleen toegestaan voor gebruikersnamen die overeenkomen met een van de patronen.

Merk op dat inloggen standaard is toegestaan voor alle gebruikers op elke host. Als het patroon echter zo is opgezet "GEBRUIKER@HOST", dus GEBRUIKER en HOST ze worden afzonderlijk geverifieerd, waardoor aanmeldingen worden beperkt tot bepaalde gebruikers van bepaalde hosts.

En voor HOST, adressen in het formaat van IP-adres/CIDR-masker. Tot slot, Gebruikers toestaan kan worden vervangen door Gebruikers weigeren om dezelfde gebruikerspatronen te ontkennen.

LuisterAdres

Hiermee kunt u de . specificeren lokale IP-adressen (lokale netwerkinterfaces van de servermachine) waarop het sshd-programma moet luisteren. En hiervoor kunnen de volgende vormen van configuratie worden gebruikt:

- LuisterAdres hostnaam | IPv4/IPv6-adres [domein ]

- ListenAddress hostnaam: poort [domein]

- ListenAddress IPv4/IPv6-adres: poort [domein]

- LuisterAdres [hostnaam | IPv4/IPv6-adres]: poort [domein]

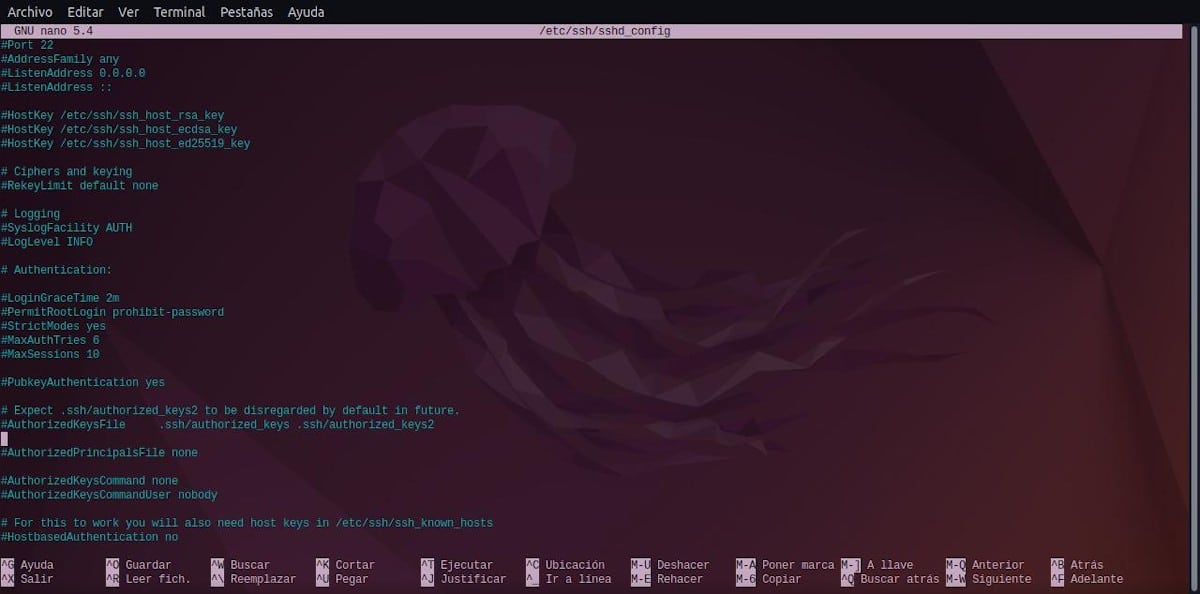

InloggenGraceTime

Hiermee kunt u een specificeren tijd (van genade), waarna de server de verbinding verbreekt als de gebruiker die een SSH-verbinding probeert te maken, niet succesvol is. Als de waarde nul (0) is, wordt ingesteld dat er geen tijdslimiet is, terwijl Standaard is ingesteld op 120 seconden.

LogLevel

Hiermee kunt u de . specificeren breedsprakigheid niveau voor sshd-logberichten. en hijBeheersbare waarden zijn: QUIET, FATAL, ERROR, INFO, VERBOSE, DEBUG, DEBUG1, DEBUG2 en DEBUG3. terwijl, enDe standaardwaarde is INFO.

MaxAuthTries

Specificeert het maximum aantal toegestane verificatiepogingen per verbinding. Standaard is de waarde ingesteld op 6.

MaxSessies

Hiermee kunt u het maximale aantal open Shell-sessies per tot stand gebrachte netwerkverbinding specificeren, hetzij door aanmeldingen of per subsysteem dat wordt gebruikt, bijvoorbeeld via sftp. Estel de waarde in op 1 zorgt ervoor dat sessie-multiplexing wordt uitgeschakeld, terwijl het instellen op 0 alle soorten verbindingen en sessies blokkeert. Standaard is de waarde ingesteld op 10.

MaxStartups

Hiermee kunt u specificeren: het maximale aantal gelijktijdige niet-geverifieerde verbindingen met de SSH-daemon, d.w.z. het aantal SSH-verbindingen dat per IP/Host kan worden geopend. De standaardwaarde is meestal 10, 30 of 100, wat vaak als hoog wordt beschouwd, dus een lagere waarde wordt aanbevolen.

Wachtwoordverificatie

Geeft aan of wachtwoordverificatie vereist is. Standaard is de waarde ingesteld op "Ja".

Vergunning Lege Wachtwoorden

Geeft aan of de server het inloggen op gebruikersaccounts met lege wachtwoordreeksen goedkeurt (machtigt). Standaard is de waarde ingesteld op "Nee".

ToestemmingRootLogin

Hiermee kunt u specificeren of de server het starten van inlogsessies op root-gebruikersaccounts goedkeurt (machtigt). Hoewel, dStandaard is de waarde ingesteld op "prohibit-password", idealiter ingesteld op "Nee", waarmee dat volledig wordt ingesteld een rootgebruiker mag geen SSH-sessie starten.

Haven

Hiermee kunt u specificeren: het poortnummer waardoor het sshd-programma luistert naar alle SSH-verbindingsverzoeken. Standaard is de waarde ingesteld op "22".

Strikte Modi

Geeft aan of het SSH-programma de bestandsmodi en het eigendom van de thuismap en bestanden van de gebruiker moet verifiëren voordat de aanmelding wordt geaccepteerd. Standaard is de waarde ingesteld op "Ja".

SyslogFaciliteit

Hiermee kan de installatiecode worden opgegeven die wordt gebruikt bij het loggen van berichten uit het SSH-programma. Standaard is de waarde ingesteld op "Autorisatie" (AUTH).

notitie: Afhankelijk van SysAdmin en de beveiligingseisen van elk technologisch platform, kunnen vele andere opties zeer nuttig of noodzakelijk zijn. Zoals we zullen zien in onze volgende en laatste post in deze serie, waar we ons zullen concentreren op goede praktijken (adviezen en aanbevelingen) over SSH, om toe te passen met alles wat tot nu toe is getoond.

Meer informatie

En in deze vierde aflevering, om deze informatie uitbreiden en bestudeer alle opties en parameters die beschikbaar zijn binnen de configuratiebestand "SSHD-configuratie" (sshd_config)We raden aan om de volgende links te verkennen: SSH-configuratiebestand voor OpenSSH Server y Officiële OpenSSH-handleidingen, in Engels. En net als in de vorige drie afleveringen, onderzoekt u het volgende: officiële inhoud en betrouwbaar online over SSH en OpenSSH:

- Debian Wiki

- Debian Beheerdershandleiding: Inloggen op afstand / SSH

- Debian Beveiligingshandleiding: Hoofdstuk 5. Beveiligingsdiensten

Overzicht

Kortom, met deze nieuwe aflevering op "SSH leren" we zijn bijna klaar met de verklarende inhoud over alles wat te maken heeft met OpenSSH, door essentiële kennis over configuratiebestanden aan te bieden "SSHD-configuratie" (sshd_config) y "SSH-configuratie" (ssh_config). Daarom hopen we dat het nuttig is voor velen, zowel persoonlijk als professioneel.

Als je dit bericht leuk vond, zorg er dan voor dat je erop reageert en het met anderen deelt. En vergeet niet, bezoek onze «startpagina» om meer nieuws te ontdekken en om lid te worden van ons officiële kanaal van Telegram van DesdeLinux, West groep voor meer informatie over het onderwerp van vandaag.