Goede dag. Vandaag breng ik je wat kleine tips, we gaan kijken naar de open poorten die we hebben. Hiervoor zullen we NMap gebruiken, dus we gaan verder met de installatie ervan.

En Debian / Ubuntu:

# apt-get install nmap

vervolgens om de open poorten op uw pc te zien. (In lokaal)

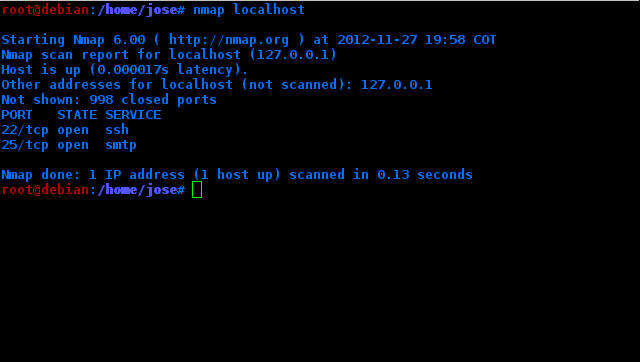

#nmap localhost

Dit zijn de poorten die lokaal open zijn, dat wil zeggen dat ze niet noodzakelijkerwijs naar het internet gaan In mijn geval is 22 open voor ssh en 25 voor smtp.

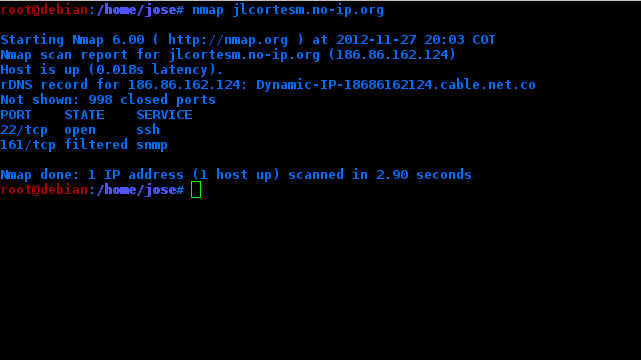

Om de open poorten op mijn pc te zien, maar op internet, doe ik dezelfde nmap maar met mijn ip-adres

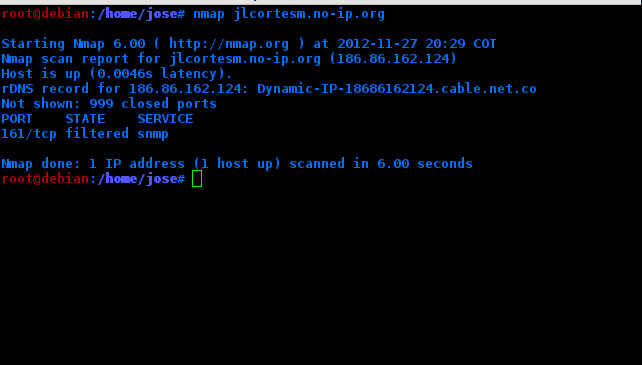

In mijn geval lijkt het erop dat de host is ingeschakeld, maar hij ziet geen open poorten (hij scant alleen 1000). Dit komt doordat, hoewel de poort op mijn pc open is, de router deze filtert.

Maar als ik de respectieve poort op de router open ...

Het feit dat ze kunnen zien welke poorten open zijn op mijn pc vormt een risico voor mijn computer. Dus ik ga mijn ssh-server een beetje beveiligen. Hiervoor ga ik de standaardpoort (22) wijzigen voor een andere ...

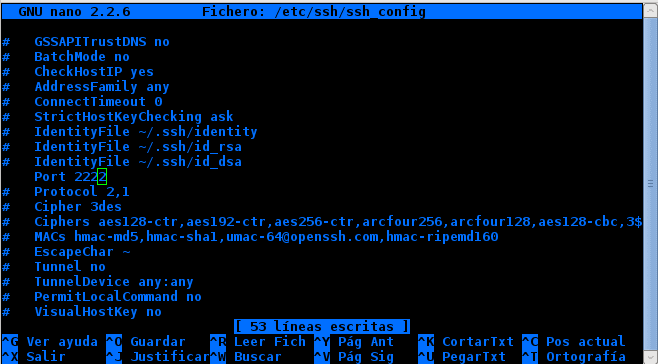

Ik ga als root naar het bestand / etc / ssh_config:

# nano /etc/ssh/ssh_config

laten we gaan waar het staat # port 22 .. we verwijderen de # en wijzigen de poort voor degene die we willen ..

In mijn geval zal ik 2222 gebruiken

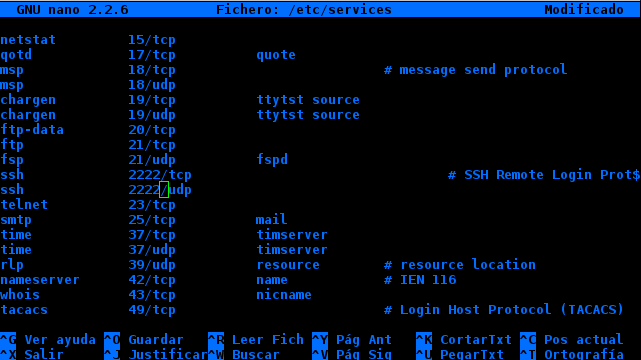

We zoeken hetzelfde naar het woord "poort" in het bestand / Etc / ssh / sshd_config verander het naar dezelfde poort die we gaan gebruiken. Nu gaan we bewerken / Etc / services

We zijn op zoek naar ssh en we veranderen de twee poorten voor degene die we eerder hebben gewijzigd.

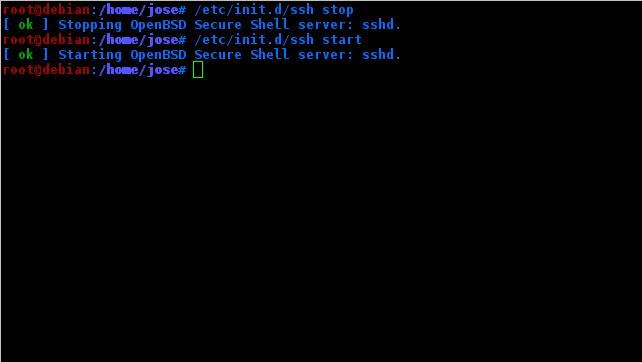

Nu hebben we de service gereset.

En we doen nmap weer.

Zoals je kunt zien. Er komt niets uit over onze haven en / of de ssh-service.

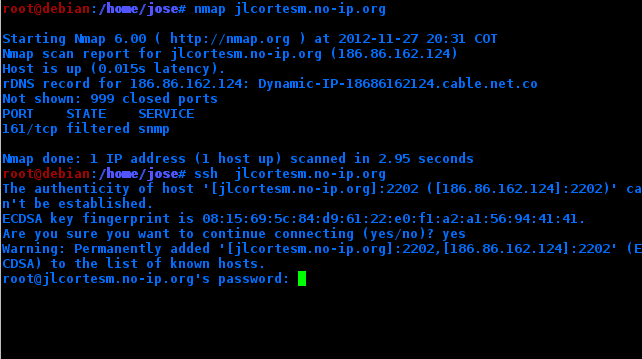

Maar werkt de SSH?

NATUURLIJK.

Belangrijk is dat als je vanaf een andere computer naar binnen gaat, je uiteraard de poort moet aangeven die je gebruikt.

ssh -p 2222 IP (Bijvoorbeeld)

U kunt dus de poorten van elke andere service wijzigen.

Proost.!

Bedankt voor de tip, interessant.

En in het Spaans? ha ha ha ha ha ha

Dit is een wetenschap, ik heb het geprobeerd en het was niet meer verbonden met internet, haha, een vriend hielp me om het op te lossen na het lezen van het artikel op zijn schoot, hij vond het erg leuk en hij installeert ubuntu op zijn laptop, toen eerder hij vertelde me dat het niet voor hem was.

groeten

haha ik weet niet wat je verkeerd hebt bewogen .. Maar ik zeg het zo expliciet mogelijk. Maar als je wilt, kan ik een video voor je maken. 🙂

Naaaaah, ik word geweigerd voor netwerken en Engels, ik wilde al heel lang leren en ik heb niet echt een instructeur gevonden die geduld voor me heeft, stel je voor.

Leer een 40-jarige man alsof hij 10 is, hahahaha

haha Het is niks .. Met een hangout of zoiets .. Natuurlijk begrijp je me.

Welkom bij die ontmoetingsplaats !!

^^

Landgenoot, uitstekende bijdrage.

Ik durf deze challenge te lanceren om te zien of poort 2222 oO niet verschijnt

Voer uit: sudo nmap -v -sS -A -p 1-65535 localhost

PS: de scan zal traag zijn ... Ik voeg de "-v" optie toe zodat je je niet verveelt als je de terminal iets ziet doen.

Duidelijk als ... Maar ik heb het over een normale scan. De nmap heeft veel opties en functies, wetende hoe deze te gebruiken. geen haven ontsnapt hem.

Daarnaast is er altijd een manier .. Vooral in linux is niets helemaal veilig .. Het is maar een kleine tip: p

Mijn bedoeling was niet om de cloaking-tactiek te kleineren, maar het nmap-commando dat ik verlaat als men de poort die werd gekozen als de standaardvervanging niet herinnert, is goed (het is moeilijk om ips en ports te onthouden ...). In mijn geval moest ik op afstand verbinding maken via VNC met pc's waarvan hun poort niet de typische 5900 of 5901 is; een normale scan zou me vertellen dat er geen luisterpoort is voor vnc, dus wat is de oplossing? Antwoord: gebruik nmap en forceer het om alle poorten te doorzoeken. 😉

Natuurlijk was ik er niet verre van beledigd, we weten dat niet alles helemaal veilig is. Er zijn alleen beveiligingsniveaus. En er is altijd iets voorbij ... er is altijd iets dat de beveiliging schendt. Het is een goede bijdrage, je zou een kleine tutorial over nmap kunnen doen. 🙂 Groeten.

Een perfecte aanvulling op het vorige bericht. Ik weet niet of je het expres hebt gedaan, maar het is geweldig geworden. 🙂

Dit is alleen beveiliging voor obscuriteit, helaas met de optie -v van de nmap identificeert het u dat de poort die u plaatst overeenkomt met de nmap. Om te proberen uzelf tegen nmap te beschermen, moet u iptables-regels gebruiken, die een scan ook niet volledig kunnen beschermen. Maar goed, het werkt tegen beginnende hackers ...

Hallo, een vraag, ik begrijp niet waarom nmap de poort niet verwijdert nadat deze is gewijzigd, levert het standaard een poortbereik op om te scannen?

Ja, nmap scant standaard 1000 poorten. Als we weten hoe we ermee moeten omgaan, is dit niet genoeg om ssh of een andere service te beschermen tegen de klauwen van nmap. Het beste zou een fail2ban en een psad zijn.

@Jlcmux

Sta me toe enkele correcties aan te brengen op wat je hebt gepost, ik corrigeer in delen:

1.

"Dit zijn de poorten die lokaal open zijn, dat wil zeggen dat ze niet noodzakelijkerwijs naar het internet gaan. In mijn geval is de 22e open voor ssh en de 25e voor smtp."

Dit is niet zo. Dat zijn de poorten die open zijn op de host die u gaat scannen binnen het bereik van de eerste 1024 poorten, het bereik dat NMAP standaard scant.

"Dit zijn de poorten die lokaal open zijn, dat wil zeggen dat ze niet noodzakelijkerwijs naar internet gaan .."

U moet verduidelijken dat de enige manier waarop ze niet "uitgaan" naar het net is door uw machine in een zwemmend netwerk te zijn (NAT door zijn eigen definitie is op zijn beurt een primitieve firewall) en zolang de poorten niet open zijn op het apparaat dat NAT (meestal de router) maakt en deze poorten omleidt (FORWARDING) naar uw machine.

Als de machine rechtstreeks op de modem is aangesloten, wordt deze natuurlijk blootgesteld aan het net.

Aan het commando gepubliceerd door @taregon, dat de juiste is om alle poorten van een machine te scannen en erop te tikken, kun je onder andere -sV toevoegen zodat nmap probeert te ontdekken welke service op elke poort draait: sudo nmap - v -sS -sV -A -p 1-65535 localhost

voorbeeld:

Nmap 6.25 starten ( http://nmap.org ) op 2012-12-06 13:39 ART

Nmap-scanrapport voor localhost.localdomain (127.0.0.1)

Host is up (0.00021s latentie).

Niet getoond: 999 gesloten poorten

PORT STATE SERVICE VERSIE

631 / tcp open ipp CUPS 1.6

2222 / tcp open ssh OpenSSH 6.1 (protocol 2.0)

2.

«Het feit dat ze kunnen zien welke poorten open zijn op mijn pc vormt een risico voor mijn computer. Dus ik ga mijn ssh-server een beetje beveiligen. Hiervoor ga ik de standaardpoort (22) wijzigen voor een andere ...

Ik ga als root naar het bestand / etc / ssh_config:

# nano / etc / ssh / ssh_config

we gaan waar het staat # poort 22 .. we verwijderen de # en veranderen de poort voor degene die we willen .. »

NEE! Het een heeft niets met het ander te maken!

/ etc / ssh / ssh_config behandelt alleen de client-opties, dus de poort die je daar instelt, zal degene zijn die de ssh-client standaard gebruikt om verbinding te maken met ssh-servers in plaats van poort 22.

U verandert alleen de luisterpoort waarnaar u op zoek bent door de optie te wijzigen die wordt vermeld in het bestand / etc / ssh / sshd_config.

Ten slotte kunnen we met deze webtool testen welke poorten wel of niet open zijn op onze machine, welke verborgen zijn, controleren of de ping-echo is uitgeschakeld, en enkele andere dingen: https://www.grc.com/x/ne.dll?bh0bkyd2

Groeten.

Zeer goede recensie. ik vond leuk bedankt 😀

Geweldige tutorial van nmap

🙂 Groeten !!!

metgezellen, weet iemand hoe ik kan doen om de open poorten van een andere persoon te kennen ??? vanaf mijn computer ???

Gebruik het commando: nmap XXXX

Waar de x-en de ip zijn van de te scannen computer

Hallo, allereerst bedankt voor het delen.

Ik heb een probleem, hopelijk kun je me helpen: als ik een nmap doe met mijn ip van dezelfde machine, geeft het aan dat poort 3306 open is en met netstat zie ik dat de poort luistert; Als je echter een scan doet met nmap vanaf een andere pc, geeft dit niet de open poort 3306 aan.

Ook heb ik het bin-adres al gewijzigd in 0.0.0.0

Ik probeer een Java-applicatie te verbinden met een DB op een LAMP-server en de applicatie werkt omdat ik al vragen heb gemaakt op een andere pc waar ik een wamp-server heb opgezet om te testen en alles is in orde.

Om het even welke ideeën? Ik weet niet wat ik anders moet doen