TILBAKE ANGANG MED TILBAKESPOR 5 R3 TIL WEP-, WPA- og WPA2-NETTVERK MED WPS STANDARDRUTER.

WPS-systemet mislykkes i en av metodene som standarden har når du legger til nytt utstyr til WiFi-nettverket vårt, spesielt den som bruker et PIN-nummer, siden klienten som prøver å koble til nettverket, kan sende et hvilket som helst PIN-nummer på 8 sifre og hvis det samsvarer ikke med tilgangspunktet, det indikerer feilen, men det er blitt oppdaget at å sende bare de første 4 sifrene gir et svar. Dermed faller antall muligheter for å finne ut tallet fra 100 millioner kombinasjoner til ikke mindre enn 11.000, så det handler om å oppnå det med et brute force-angrep i løpet av noen timer.

prosessen

TRINN 1.

I utgangspunktet ser vi de eksisterende nettverkskortene.

kommando: airom-ng

2. TRINN.

Skjermmodus er aktivert.

kommando airmon-ng start wlan0, må mon0-grensesnittet være aktivert, som er det reaverangrepet vil bli startet med.

Graf trinn 1 og 2 ..

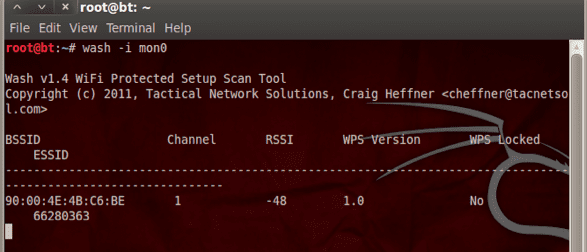

TRINN 3.

Vi sjekker nettverkene som har WPS ulåst som kan angripes (merk at hvis du ikke gir kommandoen noe nettverk, betyr det at det ikke er noen nettverk med disse egenskapene i området).

kommando vask -i mon0

4. OG SISTE TRINN.

Vi startet angrepet vårt, som ikke er av pakker som de forrige, det er med pinner, systemet tester alle mulige kombinasjoner av en gruppe på 8 sifre (merk i nettverkene som ble krenket, pinnen var 12345670), hvis det er en annen kombinasjon, det tar 1 til 2 timer) du trenger tilgang til nøkkelen.

kommando reaver -i mon0 -b (bssid) -c (kanal) -vv

hvordan kan du se at pinnen er 12345670

og nøkkelen er 364137324339... OG NETTVERKET ER EN WPA.

Jubel.!

En grunn til å bruke BackTrack.

Vel, den kommentaren er litt malplassert ... enhver distro kan tilpasses for å bruke de nødvendige verktøyene for å gjøre dette og mer ... det ville bare være nok at du slutter å være et lite lag 8

Enhver distro kan brukes, men ærlig talt virker det latterlig at det publiseres innlegg om hvordan du gjør det, fordi vi allerede vet at folk flest, når de leser disse innleggene, bruker dem til å stjele wifi fra naboen xDDD ..., da noen vil lure på hvorfor vi ikke lenger bruker wifi, og vi passerer internett gjennom PLC'S XD

Jeg er enig. Å stjele Wi-Fi ser ut til å være en av de mest nedverdigende handlingene en datalog kan gjøre. Dette er en guide for Lammers.

ps gå til det gamle kablet internett og irritasjonen din vil ende, ps hvis noe er på gaten og den bærbare datamaskinen min oppdager det, og jeg antar passordet ditt, jeg tror ikke det er begått noe forbrytelse

Samtidig er jeg enig, men mange har internett bare fordi det er inkludert i pakken og de ikke aner hva det er til, og jeg tror at så lenge du kobler til uten å misbruke eller skade andre, bør det ikke være et problem.

Ingen grunn til å bruke PLS 🙂

Disse tingene skjer ved å aktivere ting som ikke er nødvendig, og som a priori virker veldig behagelige.

Jeg personlig aktiverer aldri noe som (som om underbevisstheten varsler meg) får meg til å mistenke sårbarheter.

For eksempel når det gjelder Wi-Fi, vet jeg at wps er veldig praktisk, men jeg deaktiverer det alltid første gang jeg har tilgang til ruteren min. For meg at de kobler seg til uten å be om noe bare ved å trykke på en knapp, gjorde meg allerede forbanna. Det er det samme som sudo-sårbarheter, fra tid til annen dukker det opp noe som eskalerer privilegier og det er ikke behov for noen å gi meg råd om sikkerhet, det er enkel logikk. Hvis du eskalerer privilegier, vil du sannsynligvis være sårbar. Jeg har faktisk aldri konfigurert sudo og vil aldri.

Kort sagt, enhver komfort som tillater meg å gjøre noe utenom sikkerhetstiltakene for meg, er grunn nok til å tvile på bruken, og derfor ber den meg om mulig å deaktivere den hvis mulig. Noe ubehag er bedre enn å åpne inngangsdøren til en fremmed.

Jeg må bruke plc-er, rett og slett fordi jeg ikke kan bruke vpa, i ruteren, av en eller annen grunn henger ruteren min hvis jeg bruker wpa og en av mine 3 usb-wifi-adaptere, som jeg bruker i linux, hvis jeg bruker dem i windows skjer ingenting ... at jeg i Linux er forpliktet til å bruke wep ... og selvfølgelig. Vi vet alle hvor enkelt det er å bryte en wep-nøkkel, og hver dag mer med tusenvis av innlegg som oppfordrer folk til å gjøre disse tingene.

Til slutt måtte jeg velge å bruke 50 euro, og bruke 3 plc-er og problemet ferdig. Hva blir neste? Lær hvordan du lager et hull i naboens vegg og stjeler internett gjennom kraftledningen? xd

Hva det er å lese. Så hvis de publiserer en håndbok om hvordan du kan skjerpe en barberhøvel, publiserer de den så folk kan stjele på gaten?

Hvor mye tull, takk.

Og @ pandev92, bruker du pengene på å kjøpe PLCer og ikke bruker pengene på en anstendig ruter, med tilstrekkelige sikkerhetstiltak? Av erfaring vet jeg helt sikkert at PLS-er gir mindre ytelse enn en Wifi N, spesielt hvis den elektriske installasjonen er gammel eller slurvete.

Huset mitt er nybygd, den andre tingen er at jeg bruker oransje og ser etter en ruter med ip-stemme, det er ikke så lett, og hvis jeg finner det, aner ikke hvordan jeg skal konfigurere det til å overføre stemme.

forresten annubis, kommentaren din om å slipe kniven er ikke helt korrekt, i dette tilfellet vil det være sammenlignbart med: »manuell å vite hvordan man stikker en person» xD

Dessverre er det få mennesker som kjenner verktøy som er for infiltrasjon som Backtrack, som ikke bare tjener til å stjele naboens WiFi, men også for å skaffe databaser med svak sikkerhet og selvfølgelig gjør DDoS-angrep på en mer effektiv måte.

BackTrack vil alltid se ut som GNU / Linux-distro som har verktøy for å kunne gjøre den slags ting, selv om den mest kjente bruken er å stjele WiFi som jeg nevnte tidligere.

Et spørsmål: Og hvis nettverket har et IP-filter, hvordan kan jeg oppdage at det har den slags filter, og hvordan kan det brytes?

Jeg antar at du mener at hvis ruteren har MAC-filtrering aktivert (ikke IP-er). I dette "hypotetiske" tilfellet, hva du bør gjøre er å bruke vanlige nettverksskanningsverktøy, vente til du finner en tillatt klient som er tilknyttet AP, så bør du kopiere MAC til nevnte klient for å sette den på nettverkskortet ditt i et verktøy som MAC Charger eller lignende, det vil si endre MAC på kortet ditt for det til klienten som er aktivert å assosiere.

Derfra er trinnene allerede litt uklare, siden "hypotetisk" kan du gå inn i ruteren for å legge til den opprinnelige MAC-en, eller fjerne den filtreringen, etc, etc, men med tanke på at folk vanligvis ikke vanligvis aktiverer det alternativet for filtrering Du bør anta at hvis de har gjort det, er det fordi jo mindre de vet hvordan de skal gå inn i ruteren og konfigurere noe, så sjansene for at de merker spoofing er ganske høye.

Vel, jeg bruker fysisk (eller MAC) adressefiltrering for å forhindre at Wi-Fi-signalet mitt blir stjålet og dermed gjøre livet elendig for lammere som vil stjele det trådløse nettverket. Imidlertid er verktøy som MAC Charger vanligvis ubrukelige når modellen, merkevaren og / eller brikkesettet til nettverkskortene vanligvis identifiseres med den adressen, så selv om de maskerer deres virkelige MAC-adresser, ville det være ubrukelig å endre MAC.

Takk for at du har avklart min tvil.

selv om du har filtrering av mac ved å klone en klient-mac, kan du få tilgang til nettverket ditt

Så kaller du "crackers" lammers ... Det virker utrolig at noen som kjenner bruken av et Linux-system forberedt for administrasjon og nettverksadministrasjon ikke vet at de tre første blokkene på MAC er de som er angitt av produsenten og den andre 3 er tilfeldige ... brikkesettet er bare interessert i kontrolleren og er ikke angitt i MAC, IP er tildelt av DHCP eller MANUELL, så det har ingenting å gjøre med det du sier, noen ting hvis de gjør det. slikke er det bedre å informere deg selv, lære og deretter dele.

Ingen dårlig tro ønsker, hilsener, og jeg håper denne kommentaren motiverer deg til å forbedre din kunnskap.

Det ville være fint å kunne gjøre det fra android 4.1 for de av oss som ikke har et wifi-nettverkskort (faktisk er programmene som sier at du gjør dette i android søppel)

Problemet er ikke Android, ved å installere en terminal og ha datamaskinen rotfestet, kan du installere og kjøre denne typen programvare.

Problemet med mobiltelefoner er at deres Wi-Fi-kort er grunnleggende, og de fleste tillater ikke skjermmodus som er viktig for å bruke denne programvaren.

Jeg leste et sted at S2 hadde klart å sette den i skjermmodus ... men jeg vet ikke hvor den hadde vært.

Hilsener.-

PS: Jeg har ikke betalt internett på mange år.

Interessant veldig interessant

Hei venner,

Hvordan installerer jeg pakker og avhengigheter på en Ubuntu 12.04? Jeg har lagt merke til at de ikke er i repoer ...

Takk

Google-venn ... den er full av installasjonsveiledninger

Installasjonsveiledningene er fordi noen laget dem, det skader ikke å undervise i stedet for å ha frekkheten til en opplæringsside som sender noen til Google ...

Det er godt å vite hvor sårbare vi er og hvordan de gjør det ... og nå, de som ikke visste det også.

Et innlegg om sikkerhet ville ikke være dårlig. Jeg vet at de ikke er like attraktive som sårende, men det ville være å "krølle krøllen."

Hilsener.

@Jlcmux I trinn 1 skrev du ved et uhell "airom-ng" i stedet for "airmon-ng". Jeg er overrasket over at ingen la merke til det, XD!

LOL.

Og hvis nettverket har deaktivert WPS, hva kan du gjøre? For trinnene som er forklart i innlegget, fungerer ikke lenger.

Ingenting, fortsett å bruke de klassiske ordbokmetodene, brute force og vent avhengig av nøkkelens kompleksitet, spesielt hvis det er en WPA2.

Og mer hvis det er filtrert med MAC-adresser.

ikura

Det får meg til å le når jeg tenker at vi alltid ser etter den negative siden av mennesker. Derfor sier de at det er dårlig eller umoralsk å skaffe seg Wi-Fi-nøkler. Hvis vi setter oss inn i den planen, må vi bare gå med paranoia for å være redd for alle, for når alt kommer til alt, hvem kan vi stole på ...

Hvis "stjele" eller "hacke" wifi er dårlig eller ikke, overlater vi det til hver enkelt samvittighet. I tillegg, når noen velger å bruke en type teknologi, er det obligatorisk å utdanne seg til hvordan de skal håndtere den teknologien. Trenger ikke noen som kjøper bil å kjenne (de mest grunnleggende) trafikklovene i landet sitt? Eller kan det være at jeg som eier av et kjøretøy ikke har noe ansvar ...

Når vi anskaffer en tjeneste for noe (wifi i dette tilfellet), er det logisk å tenke at vi må utdanne oss til hvordan vi kan beskytte oss mot angrepene som denne typen systemer kan lide.

Hvis de er av rent numerisk karakter, er det veldig raskt som å ta en WEP, men hvis det er heksadesimalt, tar det mye lenger tid ... det kan være timer.

Takk, jeg tester wifi-nettverket mitt, det kom ut at dette alternativet som standard er konfigurert, og jeg visste ikke engang xD

Takk.

Bra, jeg gjør noen tester med wifislax 4.6 i nettverket mitt, men jeg vet ikke hva som skjer at det er knyttet til ruteren min, men det gir ikke en pin, og jeg har wps aktivert, jeg forstår ikke jeg har prøvd med wifiway, wifislax, backtrack, bare det som er knyttet til ruteren min, det tar 1 eller 2 timer at ingen pin kommer ut, er det noen som vet hva det kan være?

Hei, kan du fortelle meg hvilke programmer jeg trenger for å installere dette programmet siden jeg så flere opplæringsprogrammer, og de sier ikke hva som brukes til å installere det

LOOL! Det er ikke et program, det er et operativsystem, en Linux-basert distribusjon, dette er viktig fordi det allerede forteller deg at du kan bruke LiveCD-versjonen 🙂

I det første trinnet er det: airmon-ng NO airom-ng, og i det andre trinnet limte du inn all 'airmon-ng start wlan0, det må' takk for tute og hilsen Linux-venner! 0 /

Jeg gjorde dette angrepet, og naboen innså at jeg deaktiverte wps. Det som fanger oppmerksomheten min er hvordan visste han at han ble angrepet? så vidt jeg vet er disse angrepene skjult. Jeg vil undersøke dette: - /

Ja, på mobiltelefonen min kan jeg. Introdusere. PIN-koden. nevnt. til. motta nøkkelen

Movistar-rutere, som mottar som standard firmwareoppdateringer fra selskapet selv, fordi hvis denne prosessen var avhengig av brukeren, ville prosentandelen av oppdateringer være veldig lav, de har nylig blitt oppdatert med en enkel løsning for å unngå dette angrepet. Ruteren tillater bare et begrenset antall forsøk før du fortsetter testen, noe som forlenger denne prosessen sterkt, noe som gjør det å foretrekke å gå tilbake til tradisjonelle metoder for å finne ut disse typer nøkler. Alltid for pedagogiske formål og uten å begå noen form for ulovlig handling, selvfølgelig;).

Hilsener.

Min venn, unnskyld meg, kan du sende meg bactrak-programmet til e-posten min? Jeg har allerede sett etter det på internett og jeg fant den offisielle siden og det står at det ikke lenger er her, nå er det en berømt kali, men jeg vil baktraket

Beklager, men BackTrack er / var navnet på en distro som ble brukt til blant annet å revidere (eller bryte) nettverk, datamaskiner osv.

For en tid siden sluttet den å bli kalt BackTrack og heter Kali, men den er faktisk nesten den samme, den har de samme applikasjonene, den tjener samme formål, bare den endret navnet.

Det er en DVD, umulig å sende på e-post.

Last ned Kali og følg veiledningene du finner på nettet, de vil tjene deg det samme.

Good!

Jeg er en selvlært nybegynner i alt dette, og jeg har funnet ut at når jeg sjekker nettverk med wps ulåst, gir det meg ikke resultater, men vi vet at det er fordi en venn fikk det til å fungere med den bærbare datamaskinen, og det fungerte for ham. Vet du hvilke andre muligheter det kan være?

Hallo! TIL ALLE.

Bare for å kommentere dette til folk som ikke er enige i å krenke nettverkene til sine naboer, vil jeg fortelle dem at sett fra etisk synspunkt er det riktig at hver person betaler for sin egen internettjeneste for ikke å må stjele det. til naboen, dessverre i noen land har mange mennesker ikke muligheten til å ansette denne typen tjenester, jeg har vært en av de menneskene i lang tid, heldigvis og takk og Gud fant jeg en anstendig jobb og jeg hadde måten å betale for nevnte tjeneste, nå herrer, hvis flertallet i dette forumet må betale sin egen tjeneste, bra for deg, men vær så snill å ikke uttrykke deg dårlig av de som ikke har mulighet til å gjøre det, siden sikkert vet du ikke hvilken nødvendighet og hvilke ting man må gjøre for å overleve i denne verden som blir stadig dyrere å leve i.

men denne vps-enheten er deaktivert som du gjør med en aktivert

Jeg har lest mange kommentarer (ikke alle) og min ærlige mening er at hvis noen har Wi-Fi, bestråler jeg huset ditt med Wi-Fi, det kommer inn i rommet ditt RF-bølgene passerer deg konstant, hvis du definerer en koding eller en bruk for det signalet, velkommen vær. For eksempel betaler GPS ved triangulering GSM aldri en tjeneste, men utnytter RF-strålingen til GSM-repeatere. Det jeg vil komme til er at å stjele Wi-Fi aldri kommer til å være ulovlig, og det virker ikke som en kriminell eller nedverdigende handling for meg i det hele tatt. Jeg håper kommentaren min hjelper deg

Jeg tror det samme som deg Roberto. I mange år har signalene blitt satt i huset mitt uansett hvor jeg flytter ... og jeg utnytter dem 😛

Hilsen, jeg har utført alle trinnene dine til eprfeksjonen når du utfører kommandoen «reaver -i mon0 -b (bssid) -c (kanal) -vv» pakkene starter, men den forblir stille i: »[+] Watting for fyrtårn fra «(TARGET MAC)»

Er det noen som vet hvorfor?

Takkhilsen!

venn, verken vask eller reaver-kommandoen fungerer for meg, jeg er sikker på at jeg trenger å installere noe, vær så snill å hjelpe meg, takk på forhånd

hva er verre?

Å finne signaler i luften er ikke dårlig, det er verre å måtte betale som slave for livet, ikke sant?

Amen bror

godt bidrag til vitenskap

For meg skjer det ikke med vanning av fyrtårn derfra, det gjenstår fordi det vil være

La oss se ... Så er det mulig å få tak i WPA-nøkkelen fra et modem med WPS? Og er det mulig? Og spiller det noen rolle om personen du angriper, trykket på WPS-knappen eller ikke?

Jeg elsker å stjele wifi bare for å stjele og vi la det være der for en måned siden, jeg venter på at internett skal installeres, jeg trenger internett og jeg elsker å stjele wifi Hahaha

Det fungerer perfekt nå har jeg gratis internett ^^

Tusen takk for den klare instruksjonen. i morgen lover jeg å fortelle deg hvordan det gikk.

Jeg har testet Reaver på en Linux-VM i over en måned med flere Wi-Fi-nettverk, og det sprakk meg ikke i det hele tatt.

Noe sent xD, det er vanskelig å gjøre WiFi-angrep gjennom en virtuell maskin, det beste er (og jeg håper du har gjort det) å prøve fra en live usb som har perfekt tilgang til nettverkskortet ditt

Etter å ha gjort dette angrepet, hvordan slår jeg wifi på igjen? eller må jeg starte datamaskinen på nytt?