Noen ganger trenger vi å vite om X-porten er åpen på en ekstern datamaskin (eller server), for øyeblikket har vi ikke få alternativer eller verktøy å bruke:

nmap

Den første løsningen som mange av oss tenker er: nmap , se artikkel kalt: Se åpne porter med NMap og tiltak for å beskytte oss selv

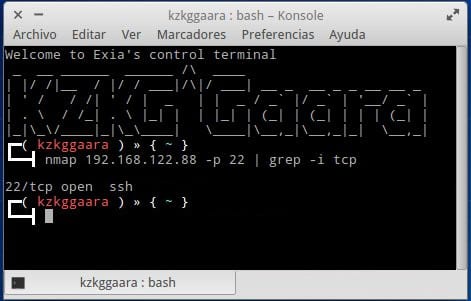

I tilfelle du ikke vil gjøre en hel skanning, men bare vil vite om en bestemt port er åpen på X-datamaskin / server, vil det være slik:

nmap {IP_O_DOMINIO} -p {PUERTO} | grep -i tcp

Eksempel:

nmap localhost -p 22 | grep -i tcp

O brønn:

nmap 127.0.0.1 -p 22 | grep -i tcp

Hva er dette enkelt, det spør IP-en eller verten om den gitte porten er åpen eller ikke, så filtrerer grep og viser bare linjen de vil lese, den som forteller dem om den er åpen (åpen) eller lukket (lukket) den porten:

Vel ... ja, nmap (Network exploration and port probing tool) fungerer for oss, men det er fortsatt andre varianter der du må skrive mindre 🙂

nc

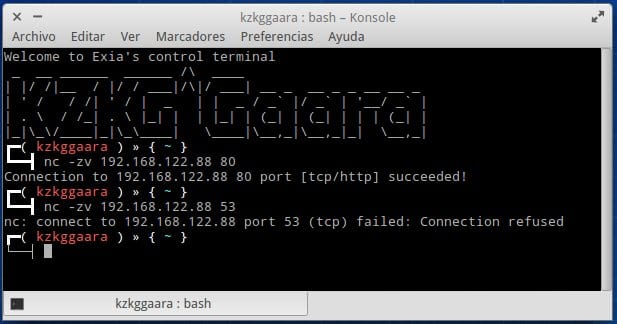

nc eller netcat, det er et mye enklere alternativ å vite om en port er åpen eller ikke:

nc -zv {IP_O_DOMINIO} {PUERTO}

Det er:

nc -zv 192.168.122.88 80

Her er et skjermbilde som gjør en test til en port som er åpen (80) og en annen til en annen port som ikke er (53):

El -zv hva det gjør er enkelt, det v lar oss se om porten er åpen eller ikke, mens z lukker forbindelsen så snart porten er sjekket, hvis vi ikke setter z da måtte vi gjøre en Ctrl + C å lukke nc.

telnet

Dette er den varianten jeg brukte en stund (på grunn av uvitenhet om det nevnte), i sin tur tjener telnet oss mye mer enn bare å vite om en port er åpen eller ikke.

telnet {IP_O_HOST} {PUERTO}

Her er et eksempel:

telnet 192.168.122.88 80

Problemet med telnet lukker forbindelsen. Med andre ord, ved visse anledninger vil vi ikke kunne lukke telnetforespørselen, og vi vil bli tvunget til å lukke den terminalen, eller på annen måte i en annen terminal gjøre en telnet killall eller noe lignende. Derfor unngår jeg å bruke telnet med mindre jeg virkelig trenger det.

Slutten!

Uansett håper jeg dette har vært interessant for deg, hvis noen vet noen annen måte å vite om en port er åpen eller ikke på en annen datamaskin, la den være i kommentarene.

Hilsen

Disse kommandoene vil være nyttige for meg når jeg kobler til via SSH!

Takk!

Er det en grafisk applikasjon for å gjøre det samme?

Vel, du kan alltid installere zenmap som bruker nmap bakfra :)

Hvis det er med nmapfe, er det det grafiske grensesnittet som følger med nmap.

Med netcat forteller det meg at z er et ugyldig alternativ, uten at det fungerer perfekt, og i $ man nc vises det heller ikke. Hvor kom det fra?

https://blog.desdelinux.net/wp-content/uploads/2013/12/Captura-de-pantalla-de-2013-12-29-011908.png

-z: Spesifiserer at nc bare skal skanne etter lyttedemoner, uten å sende noen data til dem. Det er en feil å bruke dette alternativet sammen med alternativet -l.

Med nc ja får jeg O_O

Og hvordan kobler jeg til en VPS over SSL?

Det jeg alltid gjør er å kjøre nmapfe host-ip slik at det gir meg alle TCP-porter, nå for å se de åpne UDP-portene du må kjøre:

nmap -sU vert-ip

Jeg har også brukt telnet mer enn noe annet på windows hvis jeg ikke har nmap installert, netcat-varianten appellerer ikke til meg ...

Hilsen

Jeg vil gjerne vite mer om dette, jeg håper du kan støtte meg. Jeg har veldig grunnleggende kunnskaper og jeg vil gjerne vite mer for å bruke denne typen kunnskap i arbeidet mitt.

Jeg oppdaget nettopp at jeg ikke har portene jeg trenger åpne, nå må jeg undersøke hvordan jeg kan åpne dem for å gjøre det jeg trenger. Takk for bidraget, det har hjulpet meg veldig.

Veldig interessant artikkel! Foruten netcat, fungerer det også på vmware ESXi:

http://www.sysadmit.com/2015/09/prueba-de-conexion-un-puerto-desde-VMWare-Windows-Linux.html

sudo få installere nmap

namp 192.168.0.19 -s 21 | grep -i tcp

hjem til lokal bruker srv / ftp

start på nytt med sudo service vsftpd restart

write_enable = JA, slik at lokale brukere kan laste opp filer.

Å bur anonyme i hjemmet sitt

chroot_local_user = ja

chroot_list_enable = ja

allow_writreable_chroot = ja

no_annon_password = nei for den anonyme å sette pass som en høflighet

deny_email_enable = ja

banned_email_file = / etc / vsftpd.banned_emails For å nekte en anonym via e-post.

____—————————————————————–

burbruker mindre enn de på listen

chroot_local_user = ja

chroot_lits_enable = ja

chroot_list_file = / etc / vsftpd.chroot_list.

For å legge til brukere sudo adduser navn

deaktiver lokalt local_enable = nei

bur dere som standard

anonym bur i srv / ftp

lokaler i hjemmet ditt

Veldig bra! Hvis vi ikke har nmap, telnet eller netcat, kan vi bruke cat og proc-katalogen:

katt </ dev / tcp / HOST / PORT

Eksempel: http://www.sysadmit.com/2016/03/linux-cat-y-proc-prueba-de-conexion.html

Takk, veldig god forklaring