Samy kamkar (en kjent sikkerhetsforsker kjent for å lage forskjellige sofistikerte angrepsenheter, for eksempel en keylogger på en USB-telefonlader) har introdusert en ny angrepsteknikk kalt "NAT slipstreaming".

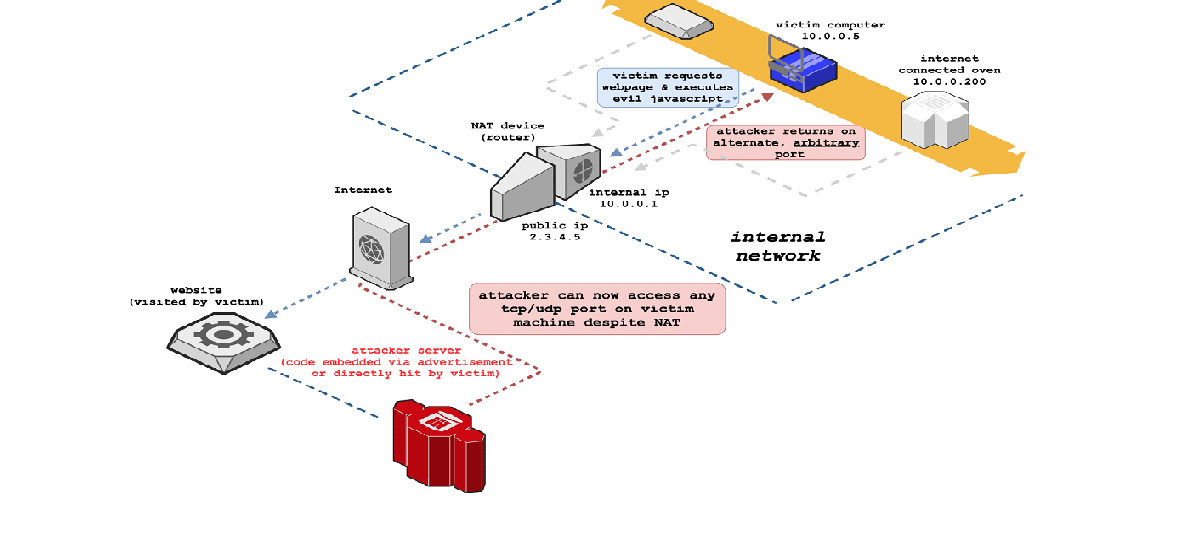

Angrepet tillater når du åpner en side i en nettleser, å opprette en forbindelse fra angriperens server til hvilken som helst UDP- eller TCP-port på brukerens system som ligger bak adresseoversetteren. Attack Toolkit er publisert på GitHub.

Metoden er avhengig av å lure ALG-forbindelsessporingsmekanismen (Application Level Gateways) i adresseoversettere eller brannmurer, som brukes til å organisere NAT-videresending av protokoller som bruker flere nettverksporter (en for data og en for kontroll), for eksempel SIP. H323, IRC DCC og FTP.

Angrepet gjelder for brukere som kobler seg til nettverket bruker interne adresser fra intranettområdet (192.168.xx, 10.xxx) og lar alle data sendes til hvilken som helst port (ingen HTTP-overskrifter).

For å utføre et angrep, det er tilstrekkelig for offeret å utføre JavaScript-koden utarbeidet av angriperenFor eksempel ved å åpne en side på angriperens nettside eller se en ondsinnet annonse på et legitimt nettsted.

I en første etappe, angriperen får informasjon om brukerens interne adresse, Dette kan bestemmes av WebRTC eller, hvis WebRTC er deaktivert, av brute force-angrep med måling av responstid når du ber om et skjult bilde (for eksisterende verter er et forsøk på å be om et bilde raskere enn for ikke-eksisterende pga. timeout før du returnerer et TCP RST-svar).

I den andre fasen, JavaScript-koden henrettet i offerets nettleser genererer en stor HTTP POST-forespørsel (som ikke passer i en pakke) til angriperens server ved hjelp av et ikke-standard nettverksportnummer for å starte innstilling av TCP-fragmenteringsparametere og MTU-størrelse på offerets TCP-stabel.

Som svar, angriperens server returnerer en TCP-pakke med MSS-alternativet (Maksimal segmentstørrelse), som bestemmer den maksimale størrelsen på den mottatte pakken. I tilfelle UDP er manipulasjonen lik, men er avhengig av å sende en stor WebRTC TURN-forespørsel for å utløse fragmentering på IP-nivå.

«NAT Slipstreaming utnytter brukerens nettleser i forbindelse med Application Level Gateway (ALG) tilkoblingssporingsmekanisme innebygd i NAT, rutere og brannmurer ved å kjede intern IP-ekstraksjon gjennom et tidsangrep eller WebRTC, fragmentering av automatisert ekstern IP og MTU, TCP-pakkestørrelsesmassering, misbruk av TURN-autentisering, presis kontroll av pakkegrenser og protokollforvirring fra nettlesermisbruk, "sa Kamkar i en analyse.

Hovedideen er det, å vite fragmenteringsparametrene, kan send en stor HTTP-forespørsel, hvis kø vil falle på den andre pakken. Samtidig velges køen som går inn i den andre pakken slik at den ikke inneholder HTTP-overskrifter og kuttes på data som helt tilsvarer en annen protokoll som NAT traversal støttes for.

I det tredje trinnet, ved hjelp av manipulasjonen ovenfor, genererer og sender JavaScript-koden en spesielt valgt HTTP-forespørsel (eller TURN for UDP) til TCP-port 5060 på angriperens server, som etter fragmentering blir delt i to pakker: a pakke med HTTP-overskrifter og en del av dataene og en gyldig SIP-pakke med den interne IP-en til offeret.

Systemet for sporing av tilkoblinger på nettverksstakken vil vurdere denne pakken som begynnelsen på en SIP-økt og det vil tillate videresending av pakker for hvilken som helst port valgt av angriperen, forutsatt at denne porten brukes til dataoverføring.

Angrepet kan utføres uavhengig av hvilken nettleser du bruker. For å løse problemet foreslo Mozilla-utviklere å blokkere muligheten til å sende HTTP-forespørsler til nettverksporter 5060 og 5061 tilknyttet SIP-protokollen.

Utviklerne av Chromium, Blink og WebKit-motorene planlegger også å implementere et lignende beskyttelsestiltak.

Fuente: https://samy.pl