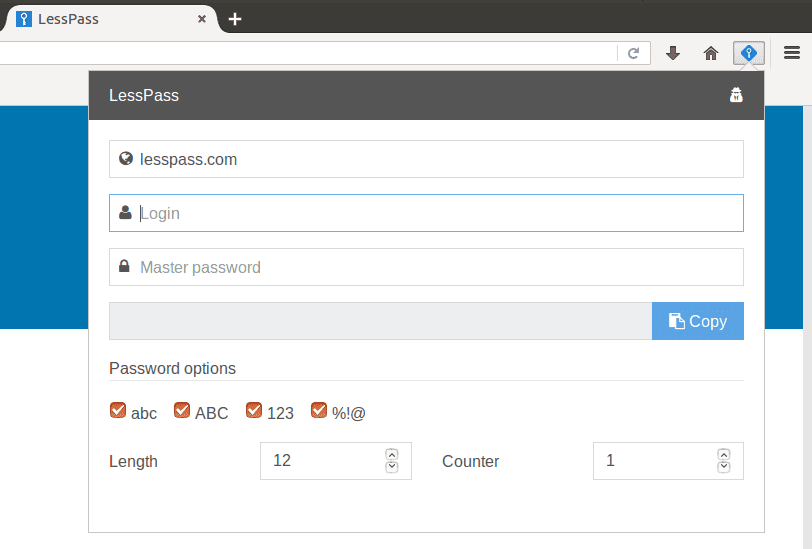

LessPass: Un excelente administrador de contraseñas Open Source

En un mundo donde nos vemos obligados a registrarnos en cientos de sitios con un usuario y una contraseña, además,…

En un mundo donde nos vemos obligados a registrarnos en cientos de sitios con un usuario y una contraseña, además,…

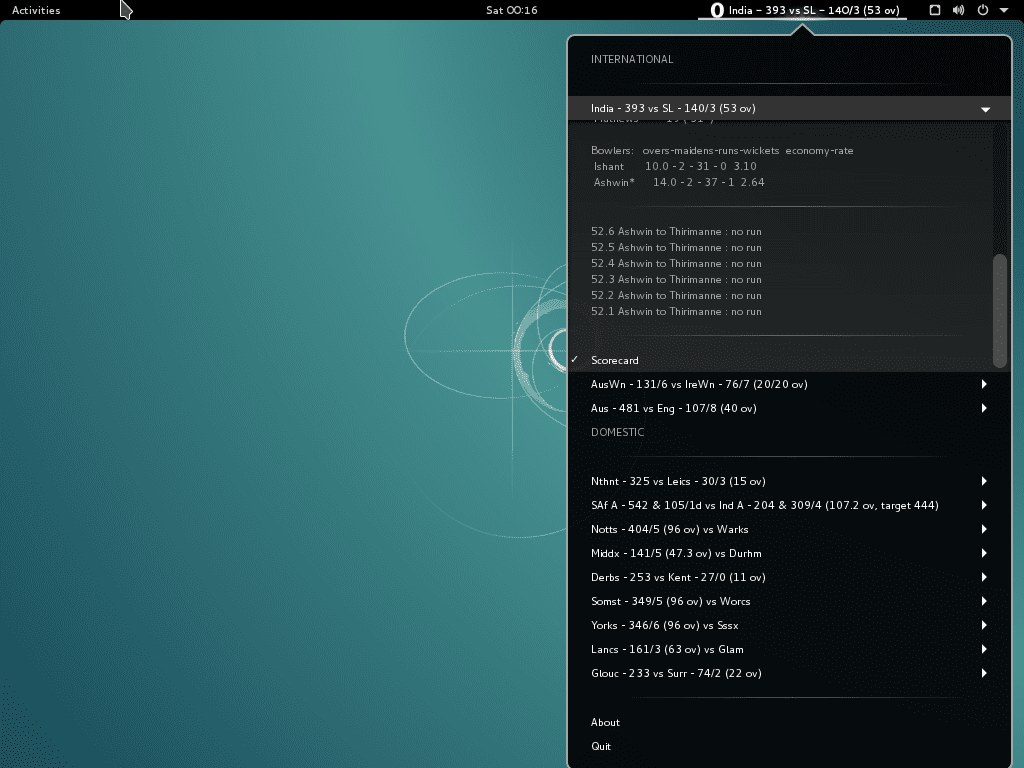

Muchos son los amantes del popular juego Cricket, navegando he conocido la forma de ver todos los resultados de los partidos…

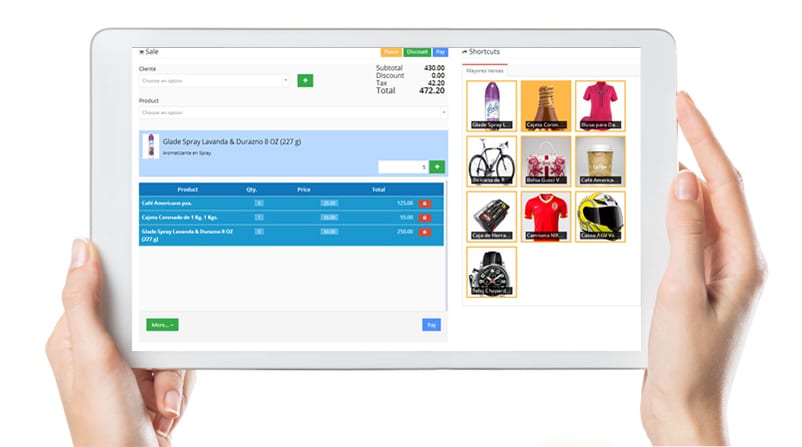

Hace tiempo usemoslinux nos habló sobre El mejor software libre para tu Terminal de Punto de Venta (TPV/POS), en el mismo,…

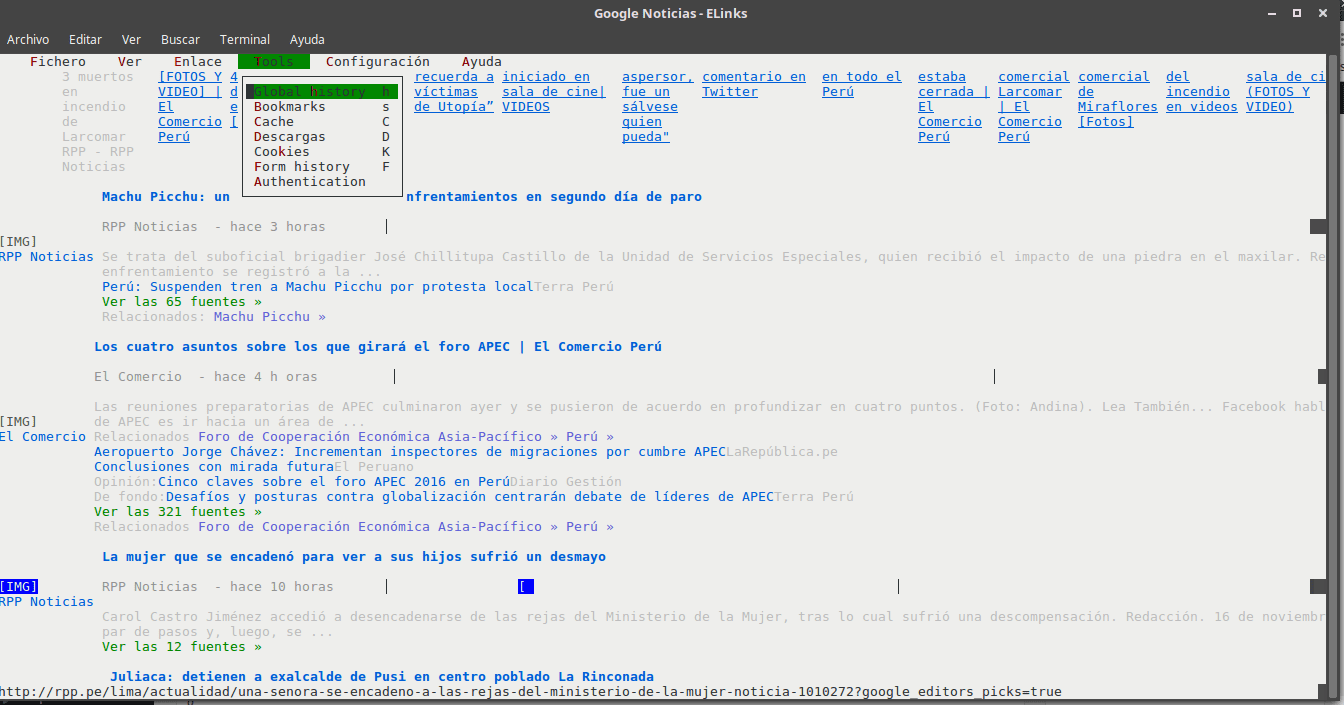

En estos últimos días, mis problemas de conectividad han crecido de una manera acelerada, contando en la actualidad, con una…

Muchos han visto con mucha desconfianza los reiterados intentos de Microsoft para acercarse al Software Libre, pasando por su propia…

Nos enteramos por Softpedia que está disponible para su descarga el KDE Frameworks en su versión 5.28.0, que es una…

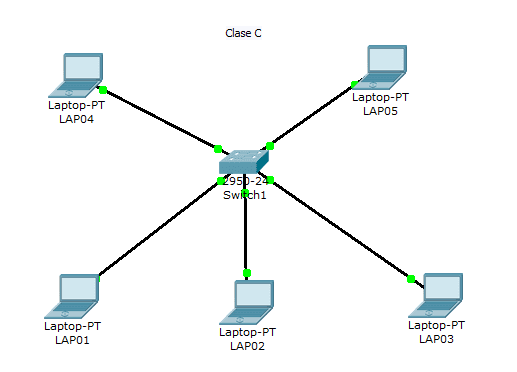

Índice general de la serie: Redes de Computadoras para las PYMES: Introducción Introducción ¡Hola amigos! Tengo un colega que administró…

¡Hola amigos!. Después de mas de 2 años y medio de ausencia de este espacio digital, del que tanto disfrutamos…

A través del RSS de Wine nos enteramos, que ya está disponible para su descarga la versión Wine 1.9.23 de…

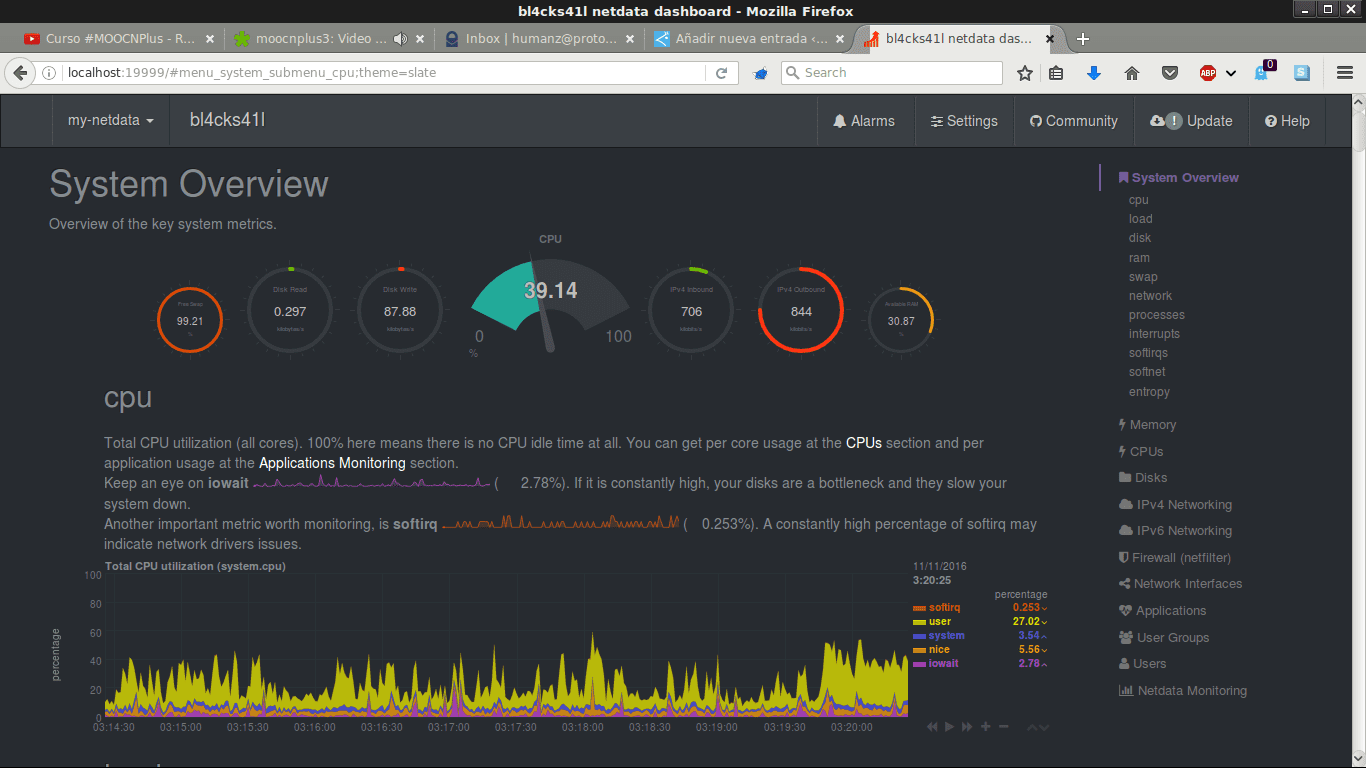

Navegando en Internet un día encontré un programa para monitorizar de manera gráfica los procesos, red, memoria y otras cosas…

Mucho se habla de Docker, el proyecto de código abierto que nos permite manejar contenedores, con cierto parecido a una máquina…