Indeks ogólny serii: Sieci komputerowe dla MŚP: wprowadzenie

Cześć przyjaciele!. Aby poprawnie zrozumieć i śledzić ten artykuł, jest niezbędny czytając jego poprzedników:

Wyjaśniają koncepcje teoretyczne i praktyczne, do których w tym nie będziemy się odwoływać. W bieżącym roku zmienimy dystrybucję na Debian 8.6 „Jessie” i będziemy kontynuować z tymi samymi parametrami, których używamy w BIND i Active Directory®.

- Procedura opisana w tym poście dotyczy również CentOS 7. Plik konfiguracyjny / etc / dnsmasq jest taki sam. Deklaruję to, ponieważ uważam za zbędne tworzenie osobnego artykułu dla Dnsmasq i Active Directory® oparty na CentOS. Na szczęście katalogi związane z dokumentacją i konfiguracją są takie same,

- Dnsmaq jest dziełem Simon Kelley

Ograniczenia w korzystaniu z Dnsmasq

Ze względu na jego znaczenie powtarzamy LIMITY który obsługuje Dnsmasq -run człowiek dnsmasq- co odzwierciedla dokładnie Następny:

LIMITY

- Domyślne wartości limitów zasobów są ogólnie ostrożne i odpowiednie do stosowania na urządzeniach typu router. utknąłem z wolnymi procesorami i małą ilością pamięci. W sprzęcie więcej w stanie zwiększyć limity i obsługiwać wiele innych klienci. Poniższe dotyczy dnsmasq-2.37: poprzednie wersje nie wspinali się tak dobrze.

- Dnsmasq może obsługiwać DNS i DHCP co najmniej tysiąc (1,000) klienci. Czasy najmu nie powinny być zbyt krótkie (mniej niż jeden czas). Wartość –dns-forward-max można zwiększyć: zacznij od odpowiednik liczby klientów i zwiększ ją, jeśli plik DNS. Zauważ, że wydajność DNS zależy również od serwerów Upstream DNS. Rozmiar pamięci podręcznej DNS można zwiększyć: limit Wymagane jest 10,000 150 nazw, a wartość domyślna (1) jest bardzo niska. Wysyłanie SIGUSRXNUMX do dnsmasq powoduje powstanie informacji bitacore przydatne do dostrajania rozmiaru pamięci podręcznej. Zobacz sekcję UWAGI, aby uzyskać szczegółowe informacje.

- Wbudowany serwer TFTP może obsługiwać wiele transferów jednoczesnych plików: bezwzględny limit jest związany z liczbą uchwytów plików dozwolonych dla procesu i możliwościami systemuwywołanie funkcji select () do obsługi dużej liczby uchwytów plików. Jeśli limit jest ustawiony zbyt wysoko za pomocą –tftp-max, zostanie on zdekskalowany, a rzeczywisty limit zostanie zarejestrowany podczas uruchamiania. Zauważ, że więcej transferów są możliwe, gdy wysyłany jest ten sam plik, co przy każdym transferencia wysyła inny plik. Możliwe jest użycie dnsmasq do odrzucenia reklam internetowych przy użyciu listy dobrze znane serwery banerów, wszystkie w rozdzielczości 127.0.0.1 lub 0.0.0.0 w / etc / hosts lub w dodatkowym pliku hosts. Lista może być bardzo długi. Dnsmasq został pomyślnie przetestowany z milionami nazw. Ten rozmiar pliku wymaga procesora 1 GHz i jest przybliżony60 MB pamięci RAM.

- Dnsmasq może obsługiwać DNS i DHCP co najmniej tysiąc (1,000) klientela.

Zainstalujmy i skonfigurujmy Jessie i Dnsmasq

Zaczniemy od nowej i czystej instalacji serwera opartego na Debian 8 „Jessie”. Innymi słowy, system operacyjny bez żadnego interfejsu graficznego lub innego zainstalowanego pakietu. Parametry sieci będą takie same, jak te użyte w artykule BIND i Active Directory®:

Nazwa domeny mordor.fan Sieć LAN 10.10.10.0/24 ==================================== ========================================== Adres IP serwerów Cel (serwery z systemem operacyjnym Windows) ================================================= =============================== sauron.mordor.fan. 10.10.10.3 Active Directory® 2008 SR2 mamba.mordor.fan. 10.10.10.4 Serwer plików systemu Windows dns.mordor.fan 10.10.10.5 Serwer DnsMasq na Jessie darklord.mordor.fan. 10.10.10.6 Serwer proxy, brama i firewall na Kerios troll.mordor.fan. 10.10.10.7 Blog oparty na ... nie pamiętam shadowftp.mordor.fan. 10.10.10.8 Serwer FTP blackelf.mordor.fan. 10.10.10.9 Pełna obsługa poczty e-mail blackspider.mordor.fan. 10.10.10.10 Serwis WWW palantir.mordor.fan. 10.10.10.11 Czat w Openfire dla Windows Real CNAME ============================== sauron ad-dc mamba fileserver darklord proxyweb troll blog shadowftp ftpserver blackelf mail blackspider www palantir openfire

Wstępne ustawienia serwera dns.mordor.fan

root @ dns: ~ # nano / etc / hostname dns root @ dns: ~ # nano / etc / hosts 127.0.0.1 localhost 10.10.10.5 dns.mordor.fan dns # Następujące wiersze są pożądane dla hostów obsługujących IPv6: 1 localhost ip6-localhost ip6-loopback ff02 :: 1 ip6-allnodes ff02 :: 2 ip6-allrouters root @ dns: ~ # nano / etc / network / interfaces # Ten plik opisuje interfejsy sieciowe dostępne w twoim systemie # i jak je aktywować. Aby uzyskać więcej informacji, zobacz interfaces (5). source /etc/network/interfaces.d/* # Interfejs sieciowy pętli zwrotnej auto lo iface lo inet loopback # Główny interfejs sieciowy allow-hotplug eth0 iface eth0 inet adres statyczny 10.10.10.5 maska sieci 255.255.255.0 sieć 10.10.10.0 emisja 10.10.10.255. Brama 10.10.10.1 127.0.0.1 # dns- * opcje są implementowane przez pakiet resolvconf, jeśli jest zainstalowany dns-nameservers XNUMX dns-search mordor.fan

Zainstalujmy Dnsmasq i htop

root @ dns: ~ # aptitude install dnsmasq htop

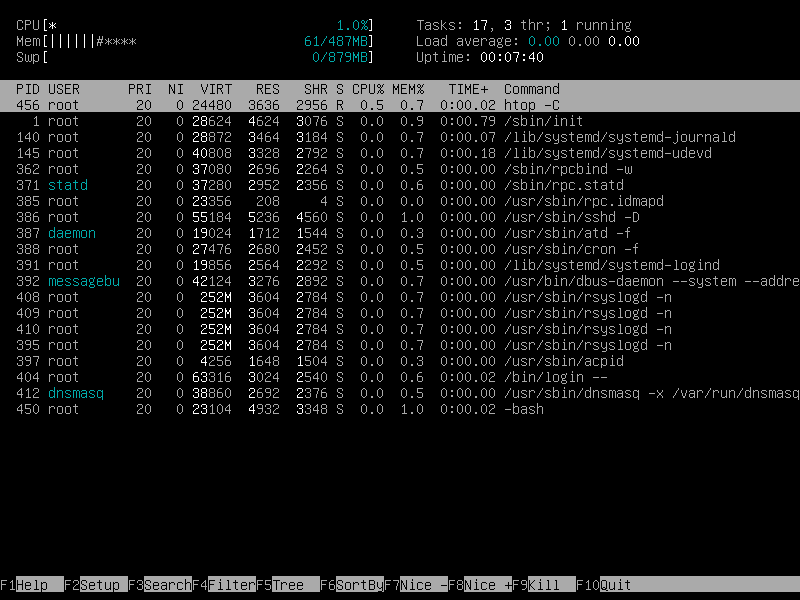

Po zainstalowaniu pakietu htop możemy sprawdzić zużycie procesora i pamięci sprzętu. Zużywał tylko około 71 megabajtów pamięci RAM. Jeśli chcemy jeszcze bardziej obniżyć zużycie, możemy zainstalować pakiet SSMTP -prosty MTA- co z kolei czyści pakiet exim4 że Debian zawsze instaluje się domyślnie i którego naprawdę nie potrzebujemy w zależności od przeznaczenia, jakie nadamy temu serwerowi:

root @ dns: ~ # aptitude install ssmtp root @ dns: ~ # aptitude purge ~ c root @ dns: ~ # aptitude clean root @ dns: ~ # aptitude autoclean root @ dns: ~ # systemctl reboot

Po ponownym uruchomieniu komputera zużycie jest następujące:

Nisko, prawda? Przejdźmy dalej.

Zaznaczmy, że Dnsmasq konsultuje się również z Microsft® DNS

Aby przetestować możliwe konfiguracje Dnsmasq na twoim komputerze dns.mordor.fan, musimy dołączyć oświadczenie wskazujące, że konsultowano serwer DNS firmy Microsoft sauron.mordor.fan. Możemy to zrobić, uwzględniając dyrektywę serwer = / mordor.fan / 10.10.10.3 w archiwum dnsmasq.conf -jak zobaczymy później- lub dodanie linii 10.10.10.3 nameserver w archiwum / Etc / resolv.conf. Ponieważ nie skonfigurowaliśmy jeszcze Dnsmasq zgodnie z naszymi potrzebami, wybieramy drugi sposób:

root @ dns: ~ # nano /etc/resolv.conf

domena mordor.fan

127.0.0.1 nameserver

10.10.10.3 nameserver

Możemy teraz rozwiązywać zapytania DNS

Z domyślną konfiguracją Dnsmasq dostarczoną przez jego główny plik /etc/dnasmq.confiz tym, co jest zadeklarowane w pliku / Etc / resolv.conf z samego serwera «dns«, Dowolny klient podłączony do sieci LAN - i zadeklarowany jako serwer DNS dns.mordor.fan- możesz rozwiązywać zapytania DNS kosztem Microsoft® DNS Na razie…

- Bardzo ważne jest, aby sprawdzić szybkość odpowiedzi Dnsmasq podczas wyświetlania jego statusu jako Spedytor przez samo włączenie adresu IP 10.10.10.3 do pliku / Etc / resolv.conf.

Z mojego stanowiska administracyjnego i obsługi wszystkich akcesoriów, przez które piszę, uruchamiam:

buzz @ sysadmin: ~ $ cat /etc/resolv.conf # Wygenerowane przez domenę NetworkManager mordor.fan nameserver 10.10.10.5 buzz @ sysadmin: ~ $ nslookup > dns Serwer: 10.10.10.5 Adres: 10.10.10.5 # 53 Nazwa: dns.mordor.fan Adres: 10.10.10.5 > Sauron Serwer: 10.10.10.5 Adres: 10.10.10.5 # 53 Nieautorytatywna odpowiedź: Nazwa: sauron.mordor.fan Adres: 10.10.10.3 > 03296249-82a1-49aa-a4f0-28900f5d256b._msdcs.mordor.fan Serwer: 10.10.10.5 Adres: 10.10.10.5 # 53 03296249-82a1-49aa-a4f0-28900f5d256b._msdcs.mordor.fan nazwa kanoniczna = sauron.mordor.fan. Nazwa: sauron.mordor.fan Adres: 10.10.10.3 > 10.10.10.3 Serwer: 127.0.0.1 Adres: 127.0.0.1 # 53 3.10.10.10.in-addr.arpa name = sauron.mordor.fan. > 10.10.10.9 Serwer: 127.0.0.1 Adres: 127.0.0.1 # 53 9.10.10.10.in-addr.arpa nazwa = blackelf.mordor.fan. > 10.10.10.5 Serwer: 127.0.0.1 Adres: 127.0.0.1 # 53 5.10.10.10.in-addr.arpa nazwa = dns.mordor.fan. > poczta Serwer: 10.10.10.5 Adres: 10.10.10.5 # 53 Odpowiedź nieautorytatywna: mail.mordor.fan nazwa kanoniczna = blackelf.mordor.fan. Nazwa: blackelf.mordor.fan Adres: 10.10.10.9> wyjście buzz @ sysadmin: ~ $

Przyjrzyjmy się bliżej następującym aspektom:

- dns.mordor.fan bezpośrednio odpowiada na zapytania DNS, które może rozwiązać zgodnie z bieżącymi ustawieniami Dnsmasq. Jeśli nie możesz ich rozwiązać, działa to tak Spedytor i pyta IP 10.10.10.3, czy może odpowiedzieć na zapytanie. Zapytany o adres IP urządzenia «dns«, Odpowiada bezpośrednio. Kiedy Dnsmasq jest pytany, kto jest «Sauron",?, robić przekierowanie do 10.10.10.3 -Nie możesz odpowiedzieć bezpośrednio, ponieważ jeszcze jej nie zarejestrowałeś- kto zwraca poprawną odpowiedź nieautorytarną.

- Na pytanie, kto jest «03296249-82a1-49aa-a4f0-28900f5d256b._msdcs.mordor.fan"?, robić przekierowanie ponownie i tym razem otrzymasz autorytatywną odpowiedź od Microsoft® DNS.

- Wysoka szybkość odpowiedzi Dnsmasq na wszelkiego rodzaju zapytania.

To drobne szczegóły, które sprawiają, że miłość jest świetna ;-).

Podstawowe różnice między Dnsmasq i BIND zintegrowanymi z Active Directory®

Uruchommy kilka zapytań DNS dotyczących rekordów SOA y NS domeny mordor.fan, do każdego z zaangażowanych serwerów nazw:

buzz @ sysadmin: ~ $ host -t SOA mordor.fan 10.10.10.3 Korzystanie z serwera domeny: Nazwa: 10.10.10.3 Adres: 10.10.10.3 # 53 Aliasy: mordor.fan ma rekord SOA sauron.mordor.fan. hostmaster.mordor.fan. 56 900 600 86400 3600 XNUMX buzz @ sysadmin: ~ $ host -t SOA mordor.fan 10.10.10.5 Korzystanie z serwera domeny: Nazwa: 10.10.10.5 Adres: 10.10.10.5 # 53 Aliasy: mordor.fan ma rekord SOA sauron.mordor.fan. hostmaster.mordor.fan. 56 900 600 86400 3600 XNUMX buzz @ sysadmin: ~ $ host -t NS mordor.fan 10.10.10.5 Korzystanie z serwera domeny: Nazwa: 10.10.10.5 Adres: 10.10.10.5 # 53 Aliasy: serwer nazw mordor.fan sauron.mordor.fan. buzz @ sysadmin: ~ $ host -t NS mordor.fan 10.10.10.3 Korzystanie z serwera domeny: Nazwa: 10.10.10.3 Adres: 10.10.10.3 # 53 Aliasy: serwer nazw mordor.fan sauron.mordor.fan.

Odpowiedzi są identyczne - co jest logiczne - ponieważ zawsze Odpowiedz sauron.mordor.fan. przed zapytaniem DNS dotyczącym rekordów SOA o NS, Chociaż wygląda jak co on odpowiada dns.mordor.fan. Jednak różni się od tego, co widać w artykule BIND i Active Directory®, gdzie całkowicie usunęliśmy funkcjonalność Microsoft® DNS. W tym artykule WSZYSTKIE zapytania DNS dotyczące przestrzeni nazw Domino mordor.fan BIND odpowiedział na nie, ponieważ skonfigurowaliśmy go w ten sposób i ponieważ BIND odpowiada na zapytania SOA y NS oprócz zezwolenia na program Mistrz - niewolnik, Transfer stref itp., Dlatego jest to bardziej kompletny serwer DNS - złożony.

Być może to są główne różnice między DNSami Dnsmasq i BIND ... ale BIND - zawsze może istnieć jedno lub więcej ale - nie ma serwera DHCP, który bezproblemowo integruje się z serwerem DNS w jednym demoni bez kluczy TSIG, plików konfiguracyjnych, baz danych stref, itp., jak widzieliśmy w poprzednich artykułach.

- Myślę, że do tej pory Drodzy Czytelnicy zdali sobie sprawę, że nie nienawidzę BIND lub wolę Dnsmasq od BIND. Przyszłe dyskusje na ten temat są całkowitą stratą czasu, ponieważ ma wiele wspólnego z potrzebami, wymaganiami, gustami, preferencjami i .... każde rozwiązanie ma swój urok ;-).

- W podobnych scenariuszach pozwól wszystkim zainstalować i skonfigurować wybrane przez siebie oprogramowanie, aby wiedzieć więcej. i że wszystko działa zgodnie z oczekiwaniami.

Zalety połączenia Dnsmasq + Active Directory®

Dzięki takiemu połączeniu mamy pełen zakres odpowiedzi na zapytania DNS i efektywne sposoby dzierżawy adresów IP dla naszej sieci LAN dla małych i średnich przedsiębiorstw. Jak zobaczymy później, działa poprawnie w każdej sytuacji związanej z przyłączeniem komputera do kontrolera domeny Microsoft® Active Directory®. Dodatkowo posiadamy serwer DNS i DNS Spedytor par excellence plus bardzo szybki serwer DHCP. A wszystko to przy niewielkim zapotrzebowaniu na zasoby. Chcesz więcej?

Czy to możliwe Dnsmasq + BIND?

Zdecydowanie tak. Chociaż polecam je instalować na różnych komputerach, aby nie było kolizji z powodu uwielbianego portu 53 usługi DNS. Może zobaczymy coś na ten temat, kiedy dojdziemy do AD-DC opartego na Sambie 4. Kto wie?

Wskazówki dotyczące Dnamasq

- Podstawowe pliki robocze dla Dnsmasq do świadczenia usług DHCP i DNS w sieci LAN to: /etc/dnsmasq.conf, / Etc / hosts, /var/lib/misc/dnsmasq.leasesI / Etc / resolv.conf. Plik dnsmasq.leases jest tworzony, gdy wydzierżawisz swój pierwszy adres IP.

- Inny plik zadania, którego możesz użyć, to / etc / ethers. Jeśli taki plik istnieje, dyrektywa czytaj-etery zadeklarowany w pliku konfiguracyjnym, informuje Dnsmasq, aby go przeczytał. Jest to bardzo przydatne, gdy się odnosimy Adresy MAC / nazwy hostów do określonych celów.

- Usługę DNS można całkowicie wyłączyć za pomocą dyrektywy port = 0 w dnsmasq.conf.

- Usługę DHCP dla jednego lub więcej interfejsów sieciowych można wyłączyć za pomocą dyrektyw -jeden dla każdej linii- no-dhcp-interface = eth0, no-dhcp-interface = eth1, i tak dalej. Bardzo przydatne, gdy jesteśmy przed zespołem z 2-lub więcej-interfejsami sieciowymi i chcemy, aby usługa DHCP była dostarczana tylko przez jednego z nich lub przez żadną. Oczywiście, jeśli wyłączymy usługę DHCP dla wszystkich interfejsów, pozostawimy uruchomioną tylko usługę DNS. Jeśli wyłączymy obie usługi, po co nam Dnsmasq? 😉

- Aby zadeklarować to innym serwerom DNS Domain Name Nie są publiczne lub zewnętrzne w stosunku do sieci LAN - tak jak w przypadku Microsoft DNS - robimy to za pośrednictwem dyrektywy serwer = / nazwa domeny / IP serwera DNS w archiwum /etc/dnsmasq.conf. Przykład: serwer = / mordor.fan / 10.10.10.3.

- Aby poinformować Dnsmasq, że odpowiedzi na zapytania dotyczące domen lokalnych są odbierane tylko z pliku / Etc / hosts lub poprzez twój DHCP, musimy dodać dyrektywę local = / localnet / w głównym pliku konfiguracji. Przykład: local = / mordor.fan /.

- Aby poprawnie skonfigurować plik / Etc / resolv.conf - rezolwer sugerujemy przeczytanie jego instrukcji za pomocą polecenia man resolv.conf. Jeśli zainstalujesz Debiana 8.6 „Jessie”, zauważysz, że jest dobrze napisany po hiszpańsku.

- Dnsmasq nie używa plików Zone do odpowiadania na zapytania bezpośrednie lub odwrotne.

- Aby poznać znaczenie każdego pola «specjalny»To jest używane w deklaracji rekordu zasobów SRV, należy się z nią zapoznać BIND i Active Directory®. Składnia rekordów SRV w pliku /etc/dnsmasq.conf Jest to następujące:

srv-host = , , , ,

Czytelnicy, którzy chcą dowiedzieć się więcej, powinni uważnie przeczytać oryginalny plik /etc/dnsmasq.conf lub istniejące dokumenty w katalogu / usr / share / doc / dnsmasq-base.

root @ dns: ~ # ls -l / usr / share / doc / dnsmasq-base / łącznie 128 -rw-r - r-- 1 root root 883 5 maja 2015 copyright -rw-r - r-- 1 root root 36261 5 2015 maja 1 changelog.archive.gz -rw-r - r-- 11297 root root 5 2015 maja 1 changelog.Debian.gz -rw-r - r-- 26014 root root 5 2015 maja 1 changelog.gz -rw-r - r-- 2084 root root 5 2015 maja 1 DBus-interface. gz -rw-r - r-- 4297 root root 5 2015 maja 2 doc.html drwxr-xr-x 4096 root root 19 17 lutego 52:1 przykłady -rw-r - r-- 9721 root root 5 2015 maja 1 FAQ.gz -rw-r - r-- 4180 root root 5 2015 maja 1 README.Debian -rw-r - r-- 12019 root root 5 2015 maja XNUMX setup.html

Skonfigurujmy Dnsmasq i Resolver

Jako wstępny przewodnik weźmiemy oczywiście zmianę nazw i innych - plik konfiguracyjny użyty w artykule «Dnsmasq na CentOS 7.3".

Nie zapominajmy o kolejnym kroku:

[root @ dns ~] # mv /etc/dnsmasq.conf /etc/dnsmasq.conf.original

Stałe adresy IP

Adresy serwerów lub urządzeń, które wymagają stałego adresu IP IPv4 jako IPv6- są zadeklarowane w pliku / Etc / hosts:

[root @ dns ~] # nano / etc / hosts 127.0.0.1 localhost # Następujące wiersze są pożądane dla hostów obsługujących IPv6: 1 localhost ip6-localhost ip6-loopback ff02 :: 1 ip6-allnodes ff02 :: 2 ip6-allrouters # Serwery i komputery ze stałymi adresami IP. 10.10.10.1 sysadmin.mordor.fan 10.10.10.3 sauron.mordor.fan 10.10.10.4 mamba.mordor.fan 10.10.10.5 dns.mordor.fan 10.10.10.6 darklord.mordor.fan 10.10.10.7 troll.mordor.fan 10.10.10.8 10.10.10.9 shadowftp.mordor.fan 10.10.10.10 blackelf.mordor.fan 10.10.10.11 blackspider.mordor.fan XNUMX palantir.mordor.fan

Utwórzmy plik /etc/dnsmasq.conf

[root @ dns ~] # nano /etc/dnsmasq.conf

# ------------------------------------------------- ------------------ # OPCJE OGÓLNE # ----------------------------- -------------------------------------- Wymagana domena # Nie przekazuj nazw bez części domeny fałszywe-priv # Nie przekazuj adresów w niekierowanej przestrzeni expand-hosts # Automatycznie dodaj domenę do hosta interface = eth0 # Interface. UWAGA na interfejs # oprócz-interface = eth1 # NIE nasłuchiwać ścisłej kolejności tej karty sieciowej # Kolejność, w jakiej sprawdzasz plik /etc/resolv.conf # Dołącz o wiele więcej opcji konfiguracyjnych # poprzez plik lub lokalizując # pliki konfiguracyjne dodatkowo w katalogu # conf-file = / etc / dnsmasq.more.conf conf-dir = / etc / dnsmasq.d # Odnoszące się do domeny Domain Name = mordor.fan # Domain Name # Serwer czasu to 10.10.10.1. 10.10.10.1 address = / time.windows.com / XNUMX # Wyślij pustą opcję wartości WPAD. Wymagane, aby klienci # Windos 7 i nowszych działali poprawnie. ;-) dhcp-option = 252, "\ n" # Plik, w którym zadeklarujemy HOSTY, które będą "zbanowane" addn-hosts = / etc / banner_add_hosts # Skonsultuj się z serwerem DNS Microsoft® "sauron", jeśli # pozwolimy mu działać server = / mordor.fan / 10.10.10.3 # Odpowiedzi na zapytania o domeny lokalne będą udzielane # z / etc / hosts lub przez lokalny DHCP = / mordor.fan / # Na zapytania o PTR lub Reverse rekordy będą odpowiadać # serwery „dns” i „sauron” w tej kolejności server = / 10.10.10.in-addr.arpa / 10.10.10.5 server = / 10.10.10.in-addr.arpa / 10.10.10.3 # ------- -------------------------------------------------- ---------- # REGISTROSCNAMEMXTXT # ------------------------------------- ------------------------------ # Ten typ rejestracji wymaga wpisu # w pliku / etc / hosts #, np .: 10.10.0.7 troll.mordor.fan troll # cname = ALIAS, REAL_NAME cname = ad-dc.mordor.fan, sauron.mordor.fan cname = fileserver.mordor.fan, mamba.mordor.fan cname = proxyweb.mordor.fan , darklord.mordor.fan cname = blog.mordor .fan, troll.mordor.fan cname = ftpserver.mordor.fan, shadowftp.mordor.fan cname = mail.mordor.fan, blackelf.mordor.fan cname = www.mordor.fan, blackspider.mordor.fan cname = opendire .mordor.fan, palantir.mordor.fan # MX RECORDS # Zwraca rekord MX o nazwie "mordor.fan" przeznaczony # do zespołu blackelf.mordor.fan i priorytetem 10 mx-host = mordor.fan, mail. mordor.fan, 10 # Domyślnym miejscem docelowym dla rekordów MX utworzonych # przy użyciu opcji localmx będzie: mx-target = mail.mordor.fan # Zwraca rekord MX wskazujący na mx-target dla WSZYSTKICH # lokalnych maszyn localmx # Rekordy TXT.

dhcp-lease-max = 222 # Maksymalna liczba adresów do wynajęcia

# domyślnie to 150

# Zakres IPV6 # dhcp-range = 1234 ::, ra-only # Opcje dla RANGE # OPTIONS dhcp-option = 1,255.255.255.0 # NETMASK dhcp-option = 3,10.10.10.253 # ROUTER GATEWAY dhcp-option = 6,10.10.10.5 .15 # Serwery DNS dhcp-option = 19,1, mordor.fan # Nazwa domeny DNS dhcp-option = 28,10.10.10.255 # option ip-forwarding ON dhcp-option = 42,10.10.10.1 # BROADCAST dhcp-option = 40. 41,10.10.10.3 # NTP # dhcp-option = 44,10.10.10.3, MORDOR # NIS Domain Name # dhcp-option = 45,10.10.10.3 # NIS Server # dhcp-option = 73,10.10.10.3 # WINS # dhcp-option = 46,8 # Datagramy NetBIOS # dhcp-option = XNUMX # Finger Server # dhcp-option = XNUMX # NetBIOS node dhcp-authoritative # Autorytatywne DHCP w podsieci # ------------- -------------------------------------------------- ---- # --------------------------------------------- ---------------------- # LOGOWANIE tail -f / var / log / syslog lub journalctl -f # ------------ -------------------------------------------------- ----- log-queries # ----------------------------------------- -------------------------- # Re Rekordy A i SRV odpowiadające usłudze Active Directory # ----------------------------------------- --------------------------

# Rekordy A

address = / gc._msdcs.mordor.fan / 10.10.10.3 address = / DomainDnsZones.mordor.fan / 10.10.10.3 address = / ForestDnsZones.mordor.fan / 10.10.10.3

# Rekord CNAME strefy Microsoft DNS _msdcs.mordor.fan

cname=03296249-82a1-49aa-a4f0-28900f5d256b._msdcs.mordor.fan,sauron.mordor.fan

# Rekordy SRV

# srv-host = , , , ,

# Katalog globalny # Strefa Microsoft DNS _msdcs.mordor.fan

srv-host = _ldap._tcp.gc._msdcs.mordor.fan, sauron.mordor.fan, 3268,0,0 srv-host = _ldap._tcp.Default-First-Site-Name._sites.gc._msdcs.mordor .fan, sauron.mordor.fan, 3268,0,0

# Strefa Microsoft DNS mordor.fan

srv-host = _gc._tcp.mordor.fan, sauron.mordor.fan, 3268,0,0 srv-host = _gc._tcp.Default-First-Site-Name._sites.mordor.fan, sauron.mordor.fan .3268,0,0

# Zmodyfikowany i prywatny LDAP Active Directory

# Strefa Microsoft DNS _msdcs.mordor.fan

srv-host=_ldap._tcp.Default-First-Site-Name._sites.dc._msdcs.mordor.fan,sauron.mordor.fan,389,0,0

srv-host=_ldap._tcp.dc._msdcs.mordor.fan,sauron.mordor.fan,389,0,0

srv-host=_ldap._tcp.18d3360d-8fdb-40cf-a678-d7c420b6d775.domains._msdcs.mordor.fan,sauron.mordor.fan,389,0,0

srv-host=_ldap._tcp.pdc._msdcs.mordor.fan,sauron.mordor.fan,389,0,0

# Strefa Microsoft DNS mordor.fan

srv-host=_ldap._tcp.mordor.fan,sauron.mordor.fan,389,0,0

srv-host=_ldap._tcp.Default-First-Site-Name._sites.DomainDnsZones.mordor.fan,sauron.mordor.fan,389,0,0

srv-host=_ldap._tcp.DomainDnsZones.mordor.fan,sauron.mordor.fan,389,0,0

srv-host=_ldap._tcp.Default-First-Site-Name._sites.mordor.fan,sauron.mordor.fan,389,0,0

srv-host=_ldap._tcp.Default-First-Site-Name._sites.ForestDnsZones.mordor.fan,sauron.mordor.fan,389,0,0

srv-host=_ldap._tcp.ForestDnsZones.mordor.fan,sauron.mordor.fan,389,0,0

#

# KERBEROS zmodyfikowany i prywatny z Active Directory

srv-host=_kerberos._tcp.Default-First-Site-Name._sites.mordor.fan,sauron.mordor.fan,88,0,0

srv-host=_kerberos._tcp.mordor.fan,sauron.mordor.fan,88,0,0

srv-host=_kpasswd._tcp.mordor.fan,sauron.mordor.fan,464,0,0

srv-host=_kerberos._udp.mordor.fan,sauron.mordor.fan,88,0,0

srv-host=_kpasswd._udp.mordor.fan,sauron.mordor.fan,464,0,0

# KONIEC pliku /etc/dnsmasq.conf

# ------------------------------------------------- ------------------

Utwórzmy plik / etc / banner_add_host

[root @ dns ~] # nano / etc /banner_add_hosts 127.0.0.1 windowsupdate.com 127.0.0.1 ctldl.windowsupdate.com 127.0.0.1 ocsp.verisign.com 127.0.0.1 csc3-2010-crl.verisign.com 127.0.0.1 www.msftncsi.com 127.0.0.1 ipv6.msftncsi.com 127.0.0.1 teredo.ipv6.microsoft.com 127.0.0.1 ds.download.windowsupdate.com 127.0.0.1 download.microsoft.com 127.0.0.1 fe2.update.microsoft.com 127.0.0.1 crl.microsoft.com 127.0.0.1 www .download.windowsupdate.com 127.0.0.1 win8.ipv6.microsoft.com 127.0.0.1 spynet.microsoft.com 127.0.0.1 spynet1.microsoft.com 127.0.0.1 spynet2.microsoft.com 127.0.0.1 spynet3.microsoft.com 127.0.0.1. 4 spynet127.0.0.1.microsoft.com 5 spynet127.0.0.1.microsoft.com 15 office127.0.0.1client.microsoft.com 127.0.0.1 addons.mozilla.org XNUMX crl.verisign.com [root @ dns ~] # dnsmasq --test dnsmasq: sprawdzanie składni OK. [root @ dns ~] # systemctl zrestartuj dnsmasq.service [root @ dns ~] # systemctl status dnsmasq.service

Zmodyfikujmy plik /etc/resolv.conf - Resolver

root @ dns: ~ # nano /etc/resolv.conf

domena mordor.fan szukaj mordor.fan

Dlaczego nie mamy zadeklarowanych zwykłych linii w pliku rozwiąż.konf? Ponieważ deklarujemy w dnsmasq.conf następujące dyrektywy:

# Skonsultuj się z serwerem Microsoft® DNS „sauron”, jeśli # pozwolimy mu działać serwer = / mordor.fan / 10.10.10.3 # Odpowiedzi na pytania dotyczące domen lokalnych będą # z / etc / hosts lub przez DHCP local = / mordor.fan / # Na zapytania dotyczące rekordów PTR lub Reverse będą odpowiadać # serwery „dns” i „sauron” w tej kolejności server = / 10.10.10.in-addr.arpa / 10.10.10.5 server = / 10.10.10.in-addr.arpa / 10.10.10.3

Zapytania z sysadmin.mordor.fan

plik / Etc / resolv.conf tego zespołu to:

buzz @ sysadmin: ~ $ cat /etc/resolv.conf # Wygenerowane przez wyszukiwarkę NetworkManager mordor.fan nameserver 10.10.10.5

buzz @ sysadmin: ~ $ host -t Do spynet4.microsoft.com spynet4.microsoft.com ma adres 127.0.0.1 buzz @ sysadmin: ~ $ host -t Do www.download.windowsupdate.com www.download.windowsupdate.com ma adres 127.0.0.1 brzęczenie@sysadmin: ~ $ dig dns buzz @ sysadmin: ~ $ dig dns.mordor.fan ;; PYTANIA :; dns.mordor.fan. W ;; SEKCJA ODPOWIEDZI: dns.mordor.fan. 0 IN A 10.10.10.5 buzz @ sysadmin: ~ $ host -t SRV _ldap._tcp.gc._msdcs buzz @ sysadmin: ~ $ host -t SRV _ldap._tcp.gc._msdcs.mordor.fan _ldap._tcp.gc._msdcs.mordor.fan ma rekord SRV 0 0 3268 sauron.mordor.fan. buzz @ sysadmin: ~ $ dig _ldap._tcp.gc._msdcs.mordor.fan ;; SEKCJA PYTANIA :; _ldap._tcp.gc._msdcs.mordor.fan. W ;; SEKCJA ODPOWIEDZI: _ldap._tcp.gc._msdcs.mordor.fan. 0 IN A 10.10.10.3 buzz @ sysadmin: ~ $ dig mordor.fan axfr buzz @ sysadmin: ~ $ dig 10.10.10.in-addr.arpa axfr

I w ten sposób ile konsultacji potrzebujemy

Klienci Dnsmasq + Active Directory® + Microsoft® Windows

Zmiana nazwy klienta Microsoft® Windows

siódemka.mordor.fan dzierżawiony adres IP:

root @ dns: ~ # cat /var/lib/misc/dnsmasq.leases 1488006009 00:0c:29:d6:14:36 10.10.10.115 seven 01:00:0c:29:d6:14:36

Zmieńmy nazwę «siedem»-Który nie jest przyłączony do domeny Active Directory- przez«eukaliptus«. Po zmianie i restarcie sprawdzamy:

root @ dns: ~ # cat /var/lib/misc/dnsmasq.leases 1488006633 00:0c:29:d6:14:36 10.10.10.115 eucaliptus 01:00:0c:29:d6:14:36

Historię zmian można zobaczyć w "sysadmin":

buzz @ sysadmin: ~ $ host -t Siedem seven.mordor.fan ma adres 10.10.10.115

Po zmianie nazwy

buzz @ sysadmin: ~ $ host -t Siedem siedem nie ma rekordu A buzz @ sysadmin: ~ $ host -t A eucaliptus eucaliptus.mordor.fan ma adres 10.10.10.115

Zapytania od klienta eucaliptus.mordor.fan

Microsoft Windows [Wersja 6.1.7601] Copyright (c) 2009 Microsoft Corporation. Wszelkie prawa zastrzeżone. C: \ Users \ buzz> nslookup Serwer domyślny: dns.mordor.fan Adres: 10.10.10.5 > sauron Serwer: dns.mordor.fan Adres: 10.10.10.5 Nazwa: sauron.mordor.fan Adres: 10.10.10.3 > mordor.fan Serwer: dns.mordor.fan Adres: 10.10.10.5 Nazwa: mordor.fan Adres: 10.10.10.3 > eukaliptus Serwer: dns.mordor.fan Adres: 10.10.10.5 Nazwa: eucaliptus.mordor.fan Adres: 10.10.10.115 > 03296249-82a1-49aa-a4f0-28900f5d256b._msdcs.mordor.fan Serwer: dns.mordor.fan Adres: 10.10.10.5 Nazwa: sauron.mordor.fan Adres: 10.10.10.3 Aliasy: 03296249-82a1-49aa-a4f0-28900f5d256b._msdcs.mordor.fan > ustaw typ = SRV > _kerberos._udp.mordor.fan Serwer: dns.mordor.fan Adres: 10.10.10.5 _kerberos._udp.mordor.fan Lokalizacja usługi SRV: priorytet = 0 waga = 0 port = 88 nazwa hosta svr = sauron.mordor.fan adres internetowy sauron.mordor.fan = 10.10.10.3. XNUMX > _ldap._tcp.18d3360d-8fdb-40cf-a678-d7c420b6d775.domains._msdcs.mordor.fan Serwer: dns.mordor.fan Adres: 10.10.10.5 _ldap._tcp.18d3360d-8fdb-40cf-a678-d7c420b6d775.domains._msdcs.mordor.fan Lokalizacja usługi SRV: priorytet = 0 waga = 0 port = 389 nazwa hosta svr = sauron .mordor.fan sauron.mordor.fan adres internetowy = 10.10.10.3 > wyjdź C: \ Users \ buzz>

Rejestracja klientów Windows w Microsoft® DNS

Klienci Windows nie są przyłączeni do domeny Active Directory®

Musimy sprawdzić, czy adresy IP dzierżawione przez różnych klientów Windows od Dnsmasq są poprawnie zarejestrowane w Microsoft® DNS. To może mieć wpływ sposób, w jaki włączamy aktualizacje dynamiczne - Dynamiczne aktualizacje w strefach Microsoft® DNS usługi Active Directory®. Zaczynamy od domyślnej konfiguracji Microsoft DNS, która pozwala tylko na bezpieczne aktualizacje dynamiczne - Aktualizacje dynamiczne -> Tylko bezpieczne, w każdej ze swoich stref.

Zwróć uwagę, że klient z aktualną wersją FQDN eukaliptus.mordor.fan Nie jest dołączony do domeny Active Directory (lub AD-DC Samba4) i jest wyjątkiem od reguły Microsoft, że «Tylko klienci zarejestrowani w Mojej domenie będą mieli pozwolenie poprzez Mój mechanizm aktualizacji - który tylko znam - aby zarejestrować się w Moim DNS«. Dobrze, że Samba4 AD-DC czegoś nas o tym uczy.

eukaliptus.mordor.fan IP dzierżawione 10.10.10.115:

buzz @ sysadmin: ~ $ host -t A eucaliptus eucaliptus.mordor.fan ma adres 10.10.10.115

Zmieńmy jego nazwę na «mahoń«, Zrestartujmy Windows 7 i zobaczmy, co się stanie, gdy poprosimy o nazwy«eukaliptus"Y"mahoń»Do każdego serwera DNS, najpierw do Microsoft DNS, a następnie do Dnsmasq:

buzz @ sysadmin: ~ $ host -t A eucaliptus.mordor.fan 10.10.10.3 Korzystanie z serwera domeny: Nazwa: 10.10.10.3 Adres: 10.10.10.3 # 53 Aliasy: Nie znaleziono hosta eucaliptus.mordor.fan: 3 (NXDOMAIN) buzz @ sysadmin: ~ $ host -t A mahogany.mordor.fan 10.10.10.3 Korzystanie z serwera domeny: Nazwa: 10.10.10.3 Adres: 10.10.10.3 # 53 Aliasy: Host mahogany.mordor.fan not found: 3 (NXDOMAIN) buzz @ sysadmin: ~ $ host -t A eucaliptus.mordor.fan 10.10.10.5 Korzystanie z serwera domeny: Nazwa: 10.10.10.5 Adres: 10.10.10.5 # 53 Aliasy: Nie znaleziono hosta eucaliptus.mordor.fan: 3 (NXDOMAIN) buzz @ sysadmin: ~ $ host -t A mahogany.mordor.fan 10.10.10.5 Korzystanie z serwera domeny: Nazwa: 10.10.10.5 Adres: 10.10.10.5 # 53 Aliasy: mahogany.mordor.fan ma adres 10.10.10.115

Możemy zmienić nazwę klienta Windows 7 Nie jest dołączony do domeny mordor.fan usługi Active Directory® tyle razy, ile chcemy, że Microsoft® DNS nie dowie się o tych zmianach lub o istnieniu takiego klienta. Czy to możliwe, że to tylko dlatego, że wybraliśmy tę opcję Aktualizacje dynamiczne -> Tylko bezpieczne w każdej strefie Micorosft DNS?

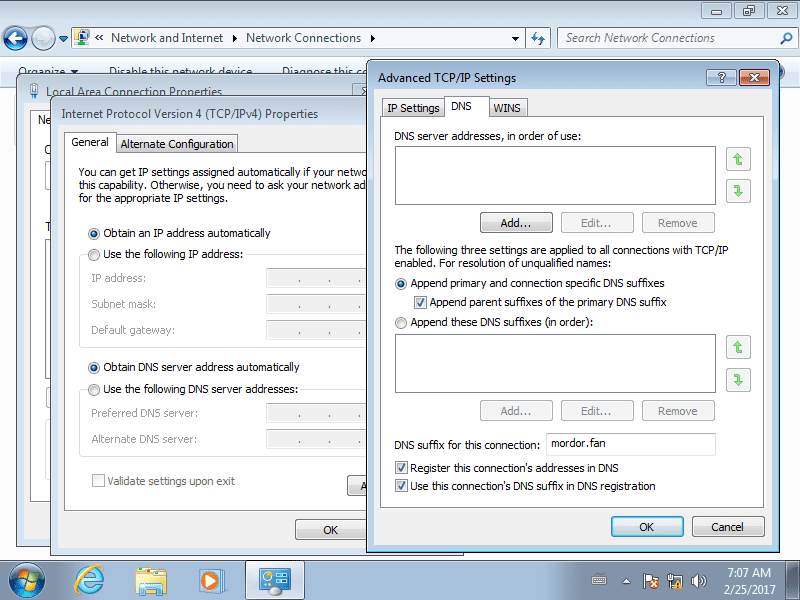

Aby Mr. Microsoft® DNS wiedział o zmianach, musimy dokonać wyboru Dynamiczne aktualizacje -> Niezabezpieczone i bezpieczne. Ta opcja, Drodzy Czytelnicy, wskazuje na znaczną lukę w zabezpieczeniach każdego szanowanego serwera nazw domen, czy to Microsft®, czy UNIX® / Linux. Microsoft® DNS ostrzega przed luką, ponieważ ostatecznie oferuje nam tylko zmodyfikowany i sprywatyzowany BIND «Bezpieczeństwo dla ciemności«. Jeśli nie, dlaczego zalecasz oszczędzanie na swoim sławnym rejestracja wszystkie ustawienia DNS i rekordy serwera Microsoft® DNS podczas wdrażania usługi Active Directory®? Oprócz obsługi niezabezpieczonych aktualizacji Microsoft® DNS wymagana jest następująca modyfikacja konfiguracji karty sieciowej klienta systemu Windows 7:

Sprawdźmy:

buzz @ sysadmin: ~ $ host -t A mahogany.mordor.fan 10.10.10.3 Korzystanie z serwera domeny: Nazwa: 10.10.10.3 Adres: 10.10.10.3 # 53 Aliasy: mahogany.mordor.fan ma adres 10.10.10.115 buzz @ sysadmin: ~ $ host 10.10.10.115 10.10.10.3 Korzystanie z serwera domeny: Nazwa: 10.10.10.3 Adres: 10.10.10.3 # 53 Aliasy: 115.10.10.10.in-addr.arpa wskaźnik nazwy domeny mahogany.mordor.fan. buzz @ sysadmin: ~ $ host -t Mahoń 10.10.10.5 Korzystanie z serwera domeny: Nazwa: 10.10.10.5 Adres: 10.10.10.5 # 53 Aliasy: mahogany.mordor.fan ma adres 10.10.10.115 buzz @ sysadmin: ~ $ host 10.10.10.115 10.10.10.5 Korzystanie z serwera domeny: Nazwa: 10.10.10.5 Adres: 10.10.10.5 # 53 Aliasy: 115.10.10.10.in-addr.arpa wskaźnik nazwy domeny mahogany.mordor.fan.

Tak teraz. Cóż za miła synchronizacja dla dwóch serwerów DNS, które w żaden sposób nie są zsynchronizowane!

Klienci Windows dołączeni do domeny Active Directory®

Zjednoczmy klienta mahoń.mordor.fan do Domeny, ale nie wcześniej niż wyeliminowaliśmy modyfikację, którą dokonaliśmy w konfiguracji Twojej karty sieciowej, jeśli kiedykolwiek zrobiliśmy to, aby zweryfikować punkt z poprzedniego rozdziału. Usuń także wpis dotyczący «mahoń»W Microsoft® DNS i zwróć aktualizacje dynamiczne do ich punktu początkowego «Tylko bezpieczne«. Nawiasem mówiąc, ponowne uruchomienie usługi Microsoft jest prawidłowe® DNS.

Po dołączeniu do domeny i pomimo naszych wysiłków, klient «mahoń»Nie jest zarejestrowany w Microsoft® DNS. Zadeklarowaliśmy nawet w dnsmasq.conf -czasowo- że pierwszy serwer DNS to 10.10.10.3.

Microsoft Windows [Wersja 6.1.7601]

Copyright (c) 2009 Microsoft Corporation. Wszelkie prawa zastrzeżone.

C: \ Users \ saruman> ipconfig / all

Nazwa hosta konfiguracji IP systemu Windows. . . . . . . . . . . . : MAHOŃ Sufiks podstawowej nazwy domeny. . . . . . . : mordor.fan Typ węzła. . . . . . . . . . . . : Hybrydowy routing IP włączony. . . . . . . . : Brak włączonego serwera proxy WINS. . . . . . . . : Brak listy wyszukiwania sufiksów DNS. . . . . . : mordor.fan Adapter Ethernet Połączenie lokalne: sufiks DNS specyficzny dla połączenia. : mordor.fan Opis. . . . . . . . . . . : Adres fizyczny połączenia sieciowego Intel (R) PRO / 1000 MT. . . . . . . . . : 00-0C-29-D6-14-36 DHCP włączone. . . . . . . . . . . : Tak Autokonfiguracja włączona. . . . : Tak Lokalny adres IPv6 dla łącza. . . . . : fe80 :: 352a: b954: 7eba: 963e% 12 (preferowany) adres IPv4. . . . . . . . . . . : 10.10.10.115 (preferowana) Maska podsieci. . . . . . . . . . . : 255.255.255.0 Uzyskano dzierżawę. . . . . . . . . . : Sobota, 25 lutego 2017 8:19:05 Dzierżawa wygasa. . . . . . . . . . : Sobota, 25 lutego 2017 4:20:36 Brama domyślna. . . . . . . . . : 10.10.10.253 Serwer DHCP. . . . . . . . . . . : 10.10.10.5 DHCPv6 IAID. . . . . . . . . . . : 251661353 DUID klienta DHCPv6. . . . . . . . : 00-01-00-01-20-3B-69-81-00-0C-29-D6-14-36

Serwery DNS. . . . . . . . . . . : 10.10.10.3

10.10.10.5

NetBIOS przez Tcpip. . . . . . . . : Włączony adapter tunelu isatap.mordor.fan: Stan nośnika. . . . . . . . . . . : Media odłączone Sufiks DNS specyficzny dla połączenia. : mordor.fan Opis. . . . . . . . . . . : Adres fizyczny adaptera Microsoft ISATAP. . . . . . . . . : 00-00-00-00-00-00-00-E0 DHCP włączone. . . . . . . . . . . : Brak włączonej automatycznej konfiguracji. . . . : Tak Adapter tunelu Połączenie lokalne * 9: Stan mediów. . . . . . . . . . . : Media odłączone Sufiks DNS specyficzny dla połączenia. : Opis. . . . . . . . . . . : Adres fizyczny adaptera tunelowania Microsoft Teredo. . . . . . . . . : 00-00-00-00-00-00-00-E0 DHCP włączone. . . . . . . . . . . : Brak włączonej automatycznej konfiguracji. . . . : I to jest

C: \ Users \ saruman>

buzz @ sysadmin: ~ $ host -t A mahogany.mordor.fan 10.10.10.3

Korzystanie z serwera domeny: Nazwa: 10.10.10.3 Adres: 10.10.10.3 # 53 Aliasy: Nie znaleziono hosta caoba.mordor.fan: 3 (NXDOMAIN)

brzęczenie@sysadmin: ~ $ host -t To mahogany.mordor.fan

mahogany.mordor.fan ma adres 10.10.10.115

- Jedyny sposób rejestracji klienta «mahoń»W Microsft® DNS modyfikuje twoją kartę sieciową jak wskazanoó na poprzednim obrazkuczyli jednoznaczne stwierdzenie, że: sufiks DNS dla połączenia to mordor.fan, że rejestruje on adres połączenia w DNS i używa zadeklarowanego sufiksu DNS podczas rejestracji połączenia.

buzz @ sysadmin: ~ $ host -t A mahogany.mordor.fan 10.10.10.3 Korzystanie z serwera domeny: Nazwa: 10.10.10.3 Adres: 10.10.10.3 # 53 Aliasy: mahogany.mordor.fan ma adres 10.10.10.115 buzz @ sysadmin: ~ $ host -t A mahoń.mordor.fan mahogany.mordor.fan ma adres 10.10.10.115

Zmieńmy nazwę z „mahoń” na „cedr”

buzz @ sysadmin: ~ $ host -t A mahogany.mordor.fan 10.10.10.3 Korzystanie z serwera domeny: Nazwa: 10.10.10.3 Adres: 10.10.10.3 # 53 Aliasy: Nie znaleziono hosta caoba.mordor.fan: 3 (NXDOMAIN) buzz @ sysadmin: ~ $ host -t To cedar.mordor.fan 10.10.10.3 Korzystanie z serwera domeny: Nazwa: 10.10.10.3 Adres: 10.10.10.3 # 53 Aliasy: cedro.mordor.fan ma adres 10.10.10.115 buzz @ sysadmin: ~ $ host -t A mahogany.mordor.fan 10.10.10.5 Korzystanie z serwera domeny: Nazwa: 10.10.10.5 Adres: 10.10.10.5 # 53 Aliasy: Nie znaleziono hosta caoba.mordor.fan: 3 (NXDOMAIN) buzz @ sysadmin: ~ $ host -t To cedar.mordor.fan 10.10.10.5 Korzystanie z serwera domeny: Nazwa: 10.10.10.5 Adres: 10.10.10.5 # 53 Aliasy: cedro.mordor.fan ma adres 10.10.10.115

I wszystko normalne, ponieważ klienci Microsoft® i Microsoft® DNS lubią rzeczy.

Pracujmy z Microsoft® DHCP i Microsoft® DNS

Drodzy Czytelnicy, ten rozdział wyjęty jest z kontekstu bloga poświęconego Wolnemu Oprogramowaniu. Zobacz pomoc firmy Microsoft®. Nie wierzą? 😉

Wnioski

Istnieje kilka sposobów pracy z Microsoft® DNS, gdy sprawimy, że będzie on współistniał w sieci SME z Dnsmasq. Wśród nich wymienimy tylko:

- Całkowicie zatrzymaj usługę Microsoft® DNS na komputerze, na którym jest uruchomiona, wskazując później, że jej uruchamianie jest wyłączone. Odznacz w konfiguracji karty sieciowej każdego klienta Microsoft® opcję Zarejestruj adres połączenia w DNS. Usuń z pliku /etc/dnsmasq.conf Dyrektywa serwer = / mordor.fan / 10.10.10.3. Banknoty:

- Nawet jeśli pytania dotyczące rekordów nie zostaną udzielone SOA y NS, sieć będzie działać poprawnie, podobnie jak połączenie różnych klientów - Microsoft® i Linux- z domeną Active Directory®.

- Ma tę zaletę, że w sieci LAN dla małych i średnich przedsiębiorstw będzie tylko jeden serwer nazw domen -machote- i będzie to Dnsmasq. ;-). Z drugiej strony eliminowana jest możliwość wystąpienia niespójności między rekordami DNS przechowywanymi w Microsoft® DNS a tymi dostępnymi przez Dnsmasq.

- Pozostaw uruchomiony serwer Microsoft® DNS, aby odpowiadać tylko na zapytania DNS dotyczące rekordów SOA i NS. uwagas:

- Zmodyfikuj konfigurację karty sieciowej każdego klienta Windows, odznaczając opcję Zarejestruj adres połączenia w DNS.

- Myślimy że to rozwiązanie to marnotrawstwo zasobów.

- Skonfiguruj usługi tak, jak widzieliśmy w całym artykule, co pokazuje rozwiązanie bardziej odpowiadające filozofii firmy Microsoft® - a nie FreeBSD / Linux - OK?

streszczenie

- Propozycja Microsoft® DNS jest bardzo zamknięta. Nie pozostawia miejsca na inne rozwiązania, które nie są zgodne z jej hermetyczną filozofią.

- Matka Natura uczy nas, że istniejemy w różnorodnym wszechświecie. Normalną rzeczą jest posiadanie mieszanej sieci LAN, zmierzającej w kierunku wolnego oprogramowania, bogatej w życie i różnorodność.

- Wydaje się, że dla Microsoft® klienci, którzy nie łączą się z jego filozofią, są wyrzutkami i dlatego nie powinni zawracać sobie głowy braniem ich pod uwagę.

- Jak trudno jest pracować z oprogramowaniem prywatnym! Wolałbym poświęcić trochę pracy na konfigurację wolnego oprogramowania i być naprawdę wolnym, do cholery!

„Najlepszym kryterium prawdy jest praktyka”.

Świetny artykuł, który napisałeś, Federico!

Ogromny artykuł, moja droga. A podsumowanie to najlepszy XD

Wagi;

Myślę, że nie widziałem bardziej kompletnego i szczegółowego przewodnika po sysadmin w Internecie (w języku hiszpańskim), praca, którą wykonujesz w Sieci dla MŚP, polega na tworzeniu ram.

Chociaż praca jest żmudna, a osiągnięcie tego poziomu szczegółowości to kwestia wielu godzin, uważam, że tworzysz punkt odniesienia, który będzie używany, gdy stanie się znany wielu SysAdminom, którzy mają klucz w Twoim nauczycielu artykułów wielu czynności, z którymi mierzy się każdego dnia.

Jeśli chodzi o dnsmasq i active directory, myślę, że nigdy nie miałem okazji pracować z obydwoma, ale w moim laboratorium, przy braku klienta Windows, wszystko wydaje się być w porządku i nic dziwnego po tym doskonałym kroku krok.

Uratuj swoje zdanie «Jak trudno jest pracować z prywatnym oprogramowaniem!. Wolałbym raczej poświęcić trochę pracy na konfigurację wolnego oprogramowania i być naprawdę wolnym, do cholery! »… Spędzając trochę czasu na konfigurowaniu wolnego oprogramowania, przeskakuje z czasem, głównie w przypadku dokumentacji takiej jak twoja i od wielu innych osób, jak również z ciągłą humanizacją wolnego oprogramowania.

Gratulacje FIco… Idziemy dalej.

Zodiak: Twoje słowa są zachętą do dalszego pisania. Nie zwlekaj, wiele dobrych godzin - pośladki są potrzebne, żeby napisać taki skromny artykuł jak ten.

Julio León: Ciebie również pozdrawiam, drogi Julio. Miejmy nadzieję, że kontynuujesz z nami ścieżkę wiedzy o wolnym oprogramowaniu.

Lagarto: Spędzone dni i godziny są tego warte, kiedy czytam komentarze, takie jak te w tym poście. To najlepsza nagroda za naszą pracę. Przekazałem link do artykułu samemu Simonowi Kelleyowi, który był na tyle uprzejmy, aby mi odpowiedzieć.

Chciałbym wykorzystać tę przestrzeń, aby powiedzieć, że w kwestii DNS i DHCP zaczynamy - od strategii - od skomplikowanych do łatwych. Dnsmasq to bardzo ważne rozwiązanie dla sieci MŚP i jest znacznie łatwiejsze do wdrożenia niż duet BIND + Isc-Dhcp-Server. Wielu czytelnikom temat może wydawać się nieco techniczny. Z czasem i praktyką zdadzą sobie sprawę, że tak nie jest. Warto zapoznać się z Zasadami serwera infrastruktury, tytułem obejmującym 6 artykułów o usługach DNS i DHCP, nie zapominając o NTP.

Gratulujemy wszystkim… Ruszamy!

Dzięki Federico za kolejny świetny artykuł z ogromnymi szczegółami i obszerną teorią na temat Dnsmasq, narzędzia, które już widzimy, jest niezwykle przydatne dla administratorów.

WSPANIAŁE wszystko, co wiąże się z wstawieniem strefy Microsoft DNS „_msdcs.mordor.fan” do pliku konfiguracyjnego /etc/dnsmasq.conf za pośrednictwem rekordów SRV korzystających z usług: _gc, _ldap, _kerberos i _kpasswd z celem jest użycie Microsoft DNS (instrukcja „server = / mordor.fan / 10.10.10.3”) oprócz Dnsmasq (instrukcja „local = / mordor.fan /”) w celu rozwiązywania zapytań DNS.

GREAT jest również przykładem, że aby Microsoft DNS zarejestrował klientów Windows ze zmianami adresu IP w sieci LAN, musisz wybrać w konfiguracji DNS, „Dynamiczne aktualizacje” jako „Niezabezpieczone i bezpieczne” i co to implikuje w luce w zabezpieczeniach bezpieczeństwo każdego szanowanego serwera nazw domen, czy to Microsoft czy UNIX / Linux. Oprócz tego konieczna jest modyfikacja konfiguracji karty sieciowej klienta Windows.

Nic, co z każdym nowym postem podnosisz stop! Z niecierpliwością czekam na kolejne artykuły!

Bardzo dziękuję za ocenę i komentarz, IWO. W każdym publikowanym artykule zawsze czekam na Twoją opinię, popartą Twoim zawodem, wiedzą i praktyką. Gratulacje IWO. Do zobaczenia w następnym artykule

Bardzo dobra robota, jak zawsze publikowanie tych klejnotów dla administratorów systemów. Dzięki za tysiąc!

Daj DNS Microsoft szansę, nawet nie pokazałeś tego. Nie wiemy, czy jeszcze żyje, czy nawet czy został mu wstyd. Świetny artykuł.

Klejnot inny niż wszystkie, zapisany w ulubionych do konsultacji. Świetny artykuł.

Dziękuję HO2Gi za ocenę. Polecam - i ogólnie WSZYSTKIM - wizytę https://blog.desdelinux.net/redes-computadoras-las-pymes-introduccion/. Został ponownie zredagowany z indeksem wszystkich opublikowanych postów i tematów do omówienia. Pozdrowienia i kontynuuj z nami.

Doskonały dokument, taki jak ten dostępny w https://blog.desdelinux.net/bind-active-directory/

Chcę tylko przedstawić zalecenie i proszę potraktować to jako konstruktywną krytykę; Aby zilustrować konfigurację, byłoby lepiej, gdybym zamiast używać sieci 10.10.10.0/24, użyłbym takiej, w której każdy blok ma inne numery, na przykład sieć 192.168.1.0/24.

Dzięki temu byłoby bardziej przejrzyste punkty, w których adresy sieciowe są odwrócone, na przykład gdy trzeba dodać wartości typu „.in-addr.arpa”

Dziękuję za podzielenie się tak dobrą jakością wiedzy.

Z poważaniem.