Wreszcie możemy powiedzieć, że mamy wystarczająco duży udział w rynku, aby twórcy złośliwego oprogramowania zwrócili na nas uwagę. Tylko w tym przypadku nie jest to złośliwe oprogramowanie dla Androida, ale złośliwe oprogramowanie dla dystrybucji Linuksa na komputery stacjonarne.

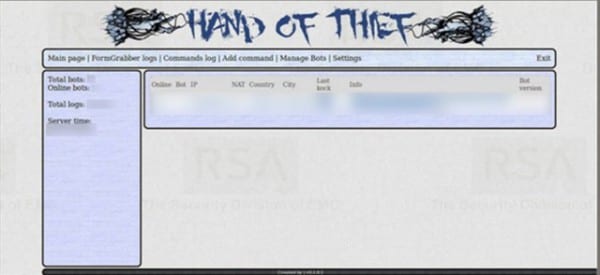

Ręka złodzieja to trojan bankowy opracowany w Rosji, który został pomyślnie przetestowany na 15 dystrybucjach, w tym Ubuntu, Debian i Fedora oraz na 8 środowiskach graficznych (w tym oczywiście GNOME i KDE) i można go podkraść do dowolnej przeglądarki (w tym Firefox i Chrome)

A jakie zło on robi? Trojan bankowy jest jak keylogger zaprojektowany do wykrywania wzorców ciągów. Kradnij pliki cookie, zbieraj dane komputera i przeglądania, nawet przy użyciu protokołu HTTPS, i blokuj zainfekowanym maszynom dostęp do witryn oferujących aktualizacje zabezpieczeń. Nie jest jasne, w jaki sposób udaje mu się infekować swoje ofiary (mówią o linkach i przechwytywaniu formularzy, ale nie określono konkretnej ścieżki lub luki).

Wspomina się również, że złośliwe oprogramowanie można sprzedawać (tak jakby to było oprogramowanie do codziennego użytku) na niektórych podziemnych forach za 2000 dolarów, co jest dość wysoką ceną w porównaniu z ceną płaconą za złośliwe oprogramowanie dla systemu Windows, ale rozsądną, biorąc pod uwagę łatwość złamania zabezpieczeń systemu Windows.

Źródła:

http://muyseguridad.net/2013/08/09/hand-of-thief-troyano-bancario-linux/

Właśnie czytałem wiadomości w źródle i jedyną rzeczą, która mnie wywołała, był uśmiech.

Nie zapłaciłbym 2,000 dolarów za złośliwe oprogramowanie, które w końcu musi zostać zainstalowane przez użytkownika z jego hasłem, aby działało 🙂

Co więcej, możesz zobaczyć, jak działa, gdy uruchomisz przeglądarkę procesów TOP.

Z AUR muszę uważać

Zaletą Linuksa jest to, że jego użytkownicy są zwykle bardziej świadomi konsekwencji instalacji zewnętrznego oprogramowania. Ci, którzy używają Linuksa w sposób amatorski lub czytają lub wierzą, że bez ostrożności coś może im się przydarzyć (jak mówi Cabj o AUR).

Myślę, że prawda jest taka, że poświęcają nam tyle uwagi, az drugiej strony bardzo trudno jest zrobić w Linuksie, że ktoś płaci 2,000 dolarów tylko za małą informację, nie sądzę, że będzie to bardzo komercyjne, ale ty zawsze trzeba uważać.

Przypuszczam, że jeśli nie popełnię idiotyzmu popadania w socjotechniczne sztuczki, zainstalowałem Firewall i jestem ostrożny z tym, co instaluję z AUR / Launchpad, nie muszę się martwić, prawda?

Nie sądzę.

@Diazepan pachnie jak żółta nuta lol Nie lubię tego, nawet jeśli nie masz zapory sieciowej ani programu antywirusowego (nigdy nie instalowałem takiego dla Linuksa) i systemu uprawnień ??? jeśli w Windowsie i Macu pyta za każdym razem, gdy coś próbuje wejść do systemu i coś zapisać, po co miałby wchodzić do linuxa, który jest mniej liberalny ??? dla mnie to kłamstwa uu

Dla innych notatka jest żółtawa, ponieważ jak dobrze wiadomo w GNU / Linuksie, chyba że poświęcasz bardzo mało czasu na instalowanie oprogramowania ze stron lub repozytoriów wątpliwego pochodzenia, nie ma możliwości, że wpłynie to na ciebie, a przyczyna jest bardzo prosta: „Wirus trojański” nie może zainfekować komputera, chyba że podasz mu hasło sudo (tu wstaw śmiech).

Nie pozwólmy nikomu, kto ma jakąś rozwagę i inteligencję, zainstalować program, który zdziała cuda z Twoim Linuksem lub który obiecuje uczynić Cię bogatym z dnia na dzień, ponieważ jak mówi ten sam „doradca ds. Sprzedaży” trojana: „Sugeruję użycie poczty elektronicznej i mediów społecznościowych inżynieria jako wektor infekcji. » więc @gato, tak, masz całkowitą rację ze swoim komentarzem.

To, co mówię, jedynym programem antywirusowym jest użytkownik, od fabryki zależy, czy jest dobry, czy zły (werset xD).

Myślę, że to jeden z tych rosyjskich oszustw.

Większość wychodzi źle.

Nie martw się, większość programów AUR jest nadzorowana przez innych użytkowników, wystarczy spojrzeć na URL pobierania PKGBUILD.

Cóż, prawda jest taka, że Linux zyskuje coraz więcej na rynku, a 2000 dolarów to właściwie dość mało biorąc pod uwagę, że większość serwerów na świecie to Linux, jeśli ktoś ma dostęp do zawartych w nich informacji, może to spowodować spore szkody jak na przykład obszar bankowy ... ale jak to zwykle bywa później, cała społeczność musi rozwiązać ten problem ... xD

Nie wiem, ale to po prostu pachnie jak plotki xD, nadal nie rozumiem, jak mnie zainfekowało, nie rozumiem, czytałem już prawie wszystkie blogi, które mówią o trojanie, ale to nie jest jasne, jak to działa, pojawi się okno z poleceniem podania hasła roota w celu kradzieży danych? Czy zabije firewalld, czy uniemożliwi mi korzystanie z żadnego z terminala? i jak czytałem w komentarzach do notatki w języku angielskim, gdzie została opublikowana, mówili, że użytkownikom GNU bardzo trudno jest wpaść w tego typu ataki, prawda jest taka, że mają inną kulturę przeglądania Internetu, jeśli można to tak nazwać, roztargnionym nie brakuje 😛

Na razie wiadomo o tym „trojanie”, że jest on niczym innym jak keyloggerem z tylnym wejściem.

Czy i skąd bierzesz oprogramowanie, w jaki sposób omija hasło roota, zaporę ogniową i jak wyłącza aktualizacje zabezpieczeń, czy usuwa sources.list czy co? nikt nie mówi, jak to działa, są szaleni. Jeśli robi to wszystko minimum, musiałby wiedzieć, jak naruszyć root.

Prawdziwe. Widziałem też sporo programów, które używają SUDO, aby móc instalować zależności (nawet Steam go używa), przez co system jest nieco bardziej podatny na ataki i dlatego wolę używać roota niż sudo.

Jeśli narusza root i demony jądra, użyj BSD. Na razie nie widziałem żadnych odpowiednich luk w zabezpieczeniach, które sprawiłyby, że nie ufasz temu systemowi.

Jak wirus wpływa na Linuksa, jeśli nie ma on naszego roota, jak wpłynąłby na jądro i różne demony w usługach, które zawsze obsługują system ... Miałem czas z Linuksem i nigdy nie miałem problemów w tym sensie. Najbardziej może się zdarzyć, że wpłynie to na sam system z pewną konfiguracją ...

masz rację, użytkownik jest największą słabością nie tylko Linuksa, ale każdego systemu operacyjnego.

Jeśli nie, zobacz, że prawie 5 lat temu nieświadomie wykonałem to polecenie w / home i /:

dd if = / dev / zero of = / dev / hdd bs = 8192

Możesz sobie wyobrazić, co stało się później.

A jeśli i tak nie podasz hasła roota, wygeneruje to klucz, aby móc kontynuować wrażliwe funkcje, takie jak demony.

mmmm, ale wirusy już się pojawiły dla Linuksa, ale trojany mnie nie zauważyły.

puff Nie pamiętam, który to był rok 2009-2012 Nie pamiętam, który to był rok, wypuszczono 50 wirusów dla Linuksa, a rozwiązanie i zainstalowanie wszystkich niezbędnych poprawek zajęło około 7 miesięcy.

Hoy en 2013 veo algo nuevo gracias desdelinux, casi llegue a pensar que linux es indestructible.

pozdrowienia

PS: Byłoby dobrze, gdybyś porozmawiał trochę o FREE BSD, aby poznać opinię ekspertów.

Jeśli huśtałeś się z tym. W tamtych latach nie było wirusów dla Linuksa. I wątpię, czy w całej historii powstało więcej niż 10. Ponadto mówimy tutaj o trojanach, ich programowanie nie jest bardziej złożone i nie zależy od awarii systemu, jest to po prostu jeszcze jedna aplikacja z funkcjonalnościami, których użytkownik nie jest świadomy.

W tym się z tobą zgadzam.

Przyjacielu, systemy Posix nie obsługują wirusów. Wirus z definicji jest SAMOODPORNY, a to jest po prostu poza kontekstem w systemach POSIX.

Szkodliwe oprogramowanie ile chcesz, bo tam zależy to od niezdarności i idiotyzmu użytkownika.

+1 człowieku, tego typu notatki to nic innego jak tabloid w najlepszym wydaniu.

50 wirusów Linuksa, a łatka zajęła 7 miesięcy? LOL!

Czy na pewno używasz Linuksa lub Windowsa?

W swoim życiu słyszałem wirusy Linuksa i mam nadzieję, że ich nie słyszę 😀

Jeśli to złośliwe oprogramowanie wymaga dostępu do SUDO, jestem bezpieczny [OK, nie].

Cóż, mam nadzieję, że spośród wszystkich znanych dystrybucji dokonają oni odpowiednich recenzji, aby jak najszybciej opublikować aktualizacje, a tym samym uniknąć znajdowania exploitów.

Byłem rozbawiony tą wiadomością, gdy zobaczyłem ją na okładce, z prostego faktu, że kilka miesięcy temu testowałem program antywirusowy clamtk. Podczas rekurencyjnego skanowania katalogu .mozilla zdziwiłem się, że moja przeglądarka została zainfekowana złośliwym oprogramowaniem typu „phishing” i czymś związanym z „bankiem”.

Z tego powodu czytanie tej wiadomości było dla mnie zabawne, dlatego z ciekawości zapraszam do analizy swojego zespołu.

Phishing na ogół nie działa w ten sposób, ponieważ jego głównym celem jest skłonienie ofiary do samodzielnego podania żądanych informacji. Rezultatem, jaki rzucił ci clamtk, może być to, że w twoich tymczasowych pracownikach był jakiś kod skryptu jakiegoś phishingu, który działa w Internecie, a jest ich wiele, ale walka z tym złem jest bardzo prosta, za każdym razem, gdy wchodzisz na stronę banku lub jakąś prywatną usługę, wyczyść swoje tymczasowe i rozwiązany problem.

Narzędzia takie jak HTTPS Everywhere, WOT i NoScript sprawią, że Twój system będzie bardziej zabezpieczony przed tego typu rzeczami, kolejną rzeczą, która pomaga, a dużo to po prostu sprawdzenie, czy adresy odwiedzanych stron internetowych przed podaniem informacji.

Najbardziej namacalnym narzędziem w takich przypadkach jest wchodzenie na nieznane strony w trybie ukrytym (incognito w Chrome, prywatna zakładka w Operze i Firefox / Iceweasel). To praktycznie zadziałało dla mojego brata i nigdy więcej go nie okradli.

Cóż, tak, tryb incognito był świetnym narzędziem pod względem bezpieczeństwa w tej kwestii.

Dowiedzieli się, co się stało z lavabit.com, weszli na stronę i zobaczyli. Poszedłem czytać pocztę i przekazałem… Czy to z powodu sprawy Edwarda Snowdena?

Lavabit, usługa pocztowa używana przez Snowdena, zostaje zamknięta

Tak, oto alternatywa, która jest płatna, ale oferuje to samo i ma siedzibę w Szwajcarii

https://mykolab.com/

Dobra opcja, choć na mój pech (raczej zły wybór), ponad 8 lat temu poświęciłem swoją prywatność.

Robi się o tym dużo szumu i to po prostu program, który cię wkurza, jak każdy inny. Różnica polega na tym, że ten chce cię skrzywdzić.

Ten, kto tego nie rozumie, wierzy, że programy są tworzone samodzielnie.

Zawsze znajdzie się ktoś, kto zainstaluje coś, co nie zna jego odniesienia.

Teraz z AUR, Launchpadem i tym podobnymi, cóż, zawsze musisz być ostrożny (i łatwo jest wiedzieć, że pakiet AUR zostanie zainstalowany dla ciebie), również na pewno, że w mgnieniu oka Mozilla i ludzie Chromium zamykają zabezpieczenia Dziura, a zwłaszcza druga, że płacenie Google 2.000 $ to mała reszta XD

Dla nich wygodnie jest zainwestować 2000 dolarów w przekazanie go pierwszemu crackerowi, który znajdzie piętę achillesową ich przeglądarki (Chromium / Chrome) i, nawiasem mówiąc, jądra GNU / Linux.

Myślę, że jest to trudne, aby pewnego dnia ujrzeć Linuksa tak pełnego złośliwego oprogramowania jak Windows, ale kula śnieżna zaczęła działać ... chociaż trochę wolno.

Zawsze musimy uważać podczas korzystania z naszego sprzętu, nie ma znaczenia, czy mamy Linuksa, Windowsa, OSX itp.

Oczywiście, ponieważ jest chroniony uprawnieniami użytkownika, a prawda jest taka, że dość często umieszcza się te nieudane próby wirusów.

Co więcej, jądro Linuksa jest wzorcem jakości w porównaniu z jądrem BSD.

Właśnie wysłałem prośbę do Linusa Torvaldsa z jego Google+, czy uda mu się naprawić tę lukę w nowym jądrze Linuksa 3.11, aby sprawdzić, czy może, abyśmy mogli żyć bez ręki złodzieja, która nas śledzi.

Przynajmniej Linus musiał się śmiać, słysząc ten komentarz 😀

Nie wiem, czy jest to pierwszy naprawdę działający wirus dla Linuksa, czy jest to najbardziej przekonujące oszustwo internetowe, które powstało w ostatnich latach.

Twierdzę, że jest to oszustwo, rzeczywiście bardzo naciągane.

To musi być. Zobacz, czy potrafią to rozgryźć.

Szkodliwe oprogramowanie dla systemów UNIX istnieje od dawna. Czy to backdoory, rootkity czy keyloggery. Ale zazwyczaj instaluje się je po złamaniu zabezpieczeń systemu.

Salu2

Cóż, jak mówią, najsłabszą częścią bezpieczeństwa systemu operacyjnego jest użytkownik.

Według Angel Le Blanc.

do diabła, to sprawia, że myślę i może nadejdą złe czasy

Nie martw się, w systemie GNU / Linux wirusy praktycznie nie działają z powodu systemu uprawnień w systemie.

Złośliwe oprogramowanie w systemie GNU / Linux?

lol

Cóż, myślę, że wszystko zależy również od użytkownika i środków ostrożności, jakie mają, jeśli pozostaje się czujnym, nie ma potrzeby się martwić