Bramka, firma macierzysta Facebooka i Instagrama, nie przestaje używać wszystkich broni które uważają za skuteczne aby osiągnąć swoje cele „prywatności” a teraz został ponownie wyróżniony ze względu na praktyki śledzenia użytkowników w sieci poprzez wstrzykiwanie kodu do przeglądarki osadzonej w ich aplikacjach.

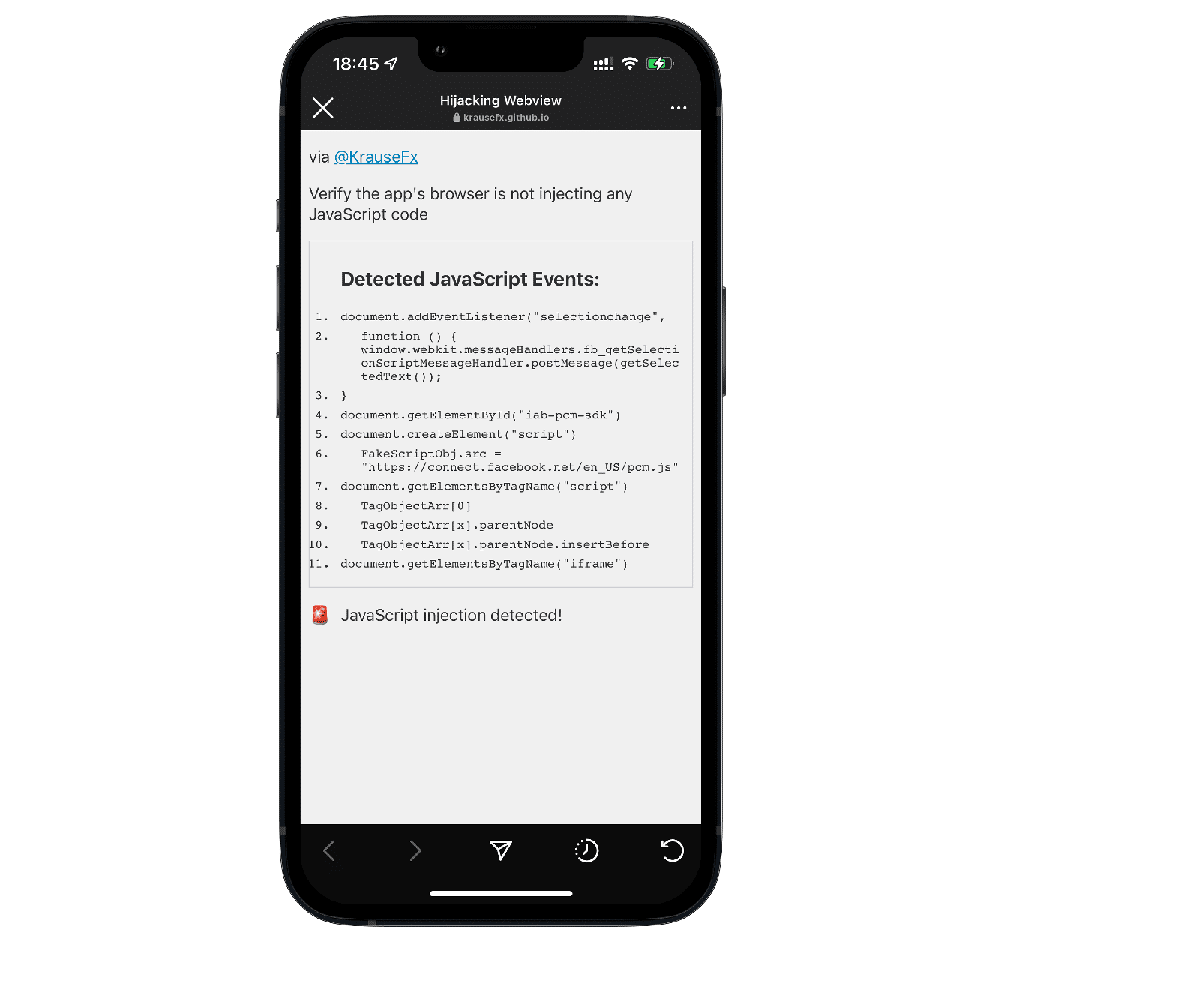

Sprawa ta została zwrócona do opinii publicznej przez: Feliks krause, badacz prywatności. Dochodząc do tego wniosku, Felix Krause zaprojektował narzędzie zdolne do wykrywania wstrzykiwania kodu JavaScript na stronie, która otwiera się we wbudowanej przeglądarce w aplikacjach Instagram, Facebook i Messenger, gdy użytkownik kliknie łącze, które przeniesie go na stronę poza aplikacją.

Po otwarciu aplikacji Telegram i kliknięciu linku otwierającego stronę innej firmy nie wykryto wstrzyknięcia kodu. Jednak powtarzając to samo doświadczenie z Instagramem, Messengerem, Facebookiem na iOS i Androidzie, narzędzie umożliwiało wstawienie kilku linijek wstrzykniętego kodu JavaScript po otwarciu strony w przeglądarce wbudowanej w te aplikacje.

Zdaniem badacza zewnętrzny plik JavaScript, który wstrzykuje aplikacja Instagram (connect.facebook.net/en_US/pcm.js), który jest kodem tworzącym most do komunikacji z aplikacją hosta.

Więcej szczegółów, Badacz odkrył, co następuje:

Instagram dodaje nowy detektor zdarzeń, aby uzyskać szczegółowe informacje za każdym razem, gdy użytkownik wybierze tekst na stronie. To, w połączeniu ze słuchaniem zrzutów ekranu, daje Instagramowi pełny przegląd wybranych i udostępnionych konkretnych informacji. aplikacja Instagram szuka elementu o identyfikatorze iab-pcm-sdk, który prawdopodobnie odnosi się do „w przeglądarce aplikacji”.

Jeśli nie zostanie znaleziony żaden element o identyfikatorze iab-pcm-sdk, Instagram tworzy nowy element skryptu i ustawia jego źródło na https://connect.facebook.net/en_US/pcm.js

Następnie znajduje pierwszy element skryptu w Twojej witrynie, aby wstawić plik JavaScript pcm tuż przed

Instagram również szuka ramek iframe na stronie, ale nie znaleziono żadnych informacji na temat tego, co robi.

Stamtąd Krause wyjaśnia, że wstrzykiwanie niestandardowych skryptów do stron internetowych osób trzecich może:, nawet jeśli nie ma dowodów na to, że firma to robi, pozwól Meta monitorować wszystkie interakcje użytkowników, takie jak interakcje z każdym przyciskiem i łączem, zaznaczenia tekstu, zrzuty ekranu i wszystkie dane wejściowe formularzy, takie jak hasła, adresy i numery kart kredytowych. Ponadto nie ma możliwości wyłączenia niestandardowej przeglądarki wbudowanej w dane aplikacje.

Po opublikowaniu tego odkrycia Meta zareagowałaby twierdząc, że wstrzyknięcie tego kodu pomogłoby dodać zdarzenia, takich jak zakupy online, zanim zostaną wykorzystane do ukierunkowanej reklamy i środków na platformie Facebooka. Firma podobno dodała, że „w przypadku zakupów dokonywanych za pośrednictwem przeglądarki aplikacji prosimy użytkownika o zgodę na zapisanie informacji o płatnościach do celów autouzupełniania”.

Ale dla badacza nie ma uzasadnionego powodu, aby integrować przeglądarkę z aplikacjami Meta i zmuszać użytkowników do pozostania w tej przeglądarce, gdy chcą przeglądać inne witryny, które nie mają nic wspólnego z działalnością firmy.

Ponadto ta praktyka wstrzykiwania kodu na strony innych witryn generowałaby ryzyko na kilku poziomach:

- Prywatność i analityka: aplikacja hosta może śledzić dosłownie wszystko, co dzieje się na stronie, takie jak każde dotknięcie, naciśnięcie klawisza, przewijanie, jakie treści są kopiowane i wklejane oraz dane przeglądane jako zakupy online.

- Kradzież danych uwierzytelniających użytkownika, adresów fizycznych, kluczy API itp.

- Reklamy i odesłania: aplikacja hosta może umieszczać reklamy w witrynie lub zastępować klucz interfejsu ads API, aby ukraść przychody z aplikacji hosta, lub zastępować wszystkie adresy URL, aby zawierały kod skierowania.

- Bezpieczeństwo: przeglądarki poświęciły lata na optymalizację bezpieczeństwa korzystania z Internetu przez użytkownika, np. wyświetlanie stanu szyfrowania HTTPS, ostrzeganie użytkownika o niezaszyfrowanych stronach internetowych itp.

- Wstrzyknięcie dodatkowego kodu JavaScript do witryny innej firmy może spowodować problemy, które mogą spowodować uszkodzenie witryny

- Rozszerzenia przeglądarki i blokery treści użytkownika nie są dostępne.

- W większości przypadków precyzyjne linki nie działają dobrze.

- Często nie jest łatwo udostępnić łącze za pośrednictwem innych platform (np. poczty e-mail, AirDrop itp.)

W końcu Jeśli chcesz dowiedzieć się więcej na ten temat, możesz się skonsultować szczegóły w poniższym linku.