Nauka SSH: opcje i parametry pliku konfiguracyjnego SSHD

w poprzednim (czwarta) rata z tej serii postów na Nauka SSH zwracamy się do opcje określone w Plik konfiguracyjny OpenSSH które są obsługiwane z boku Klient SSHczyli plik „Konfiguracja SSH” (ssh_config).

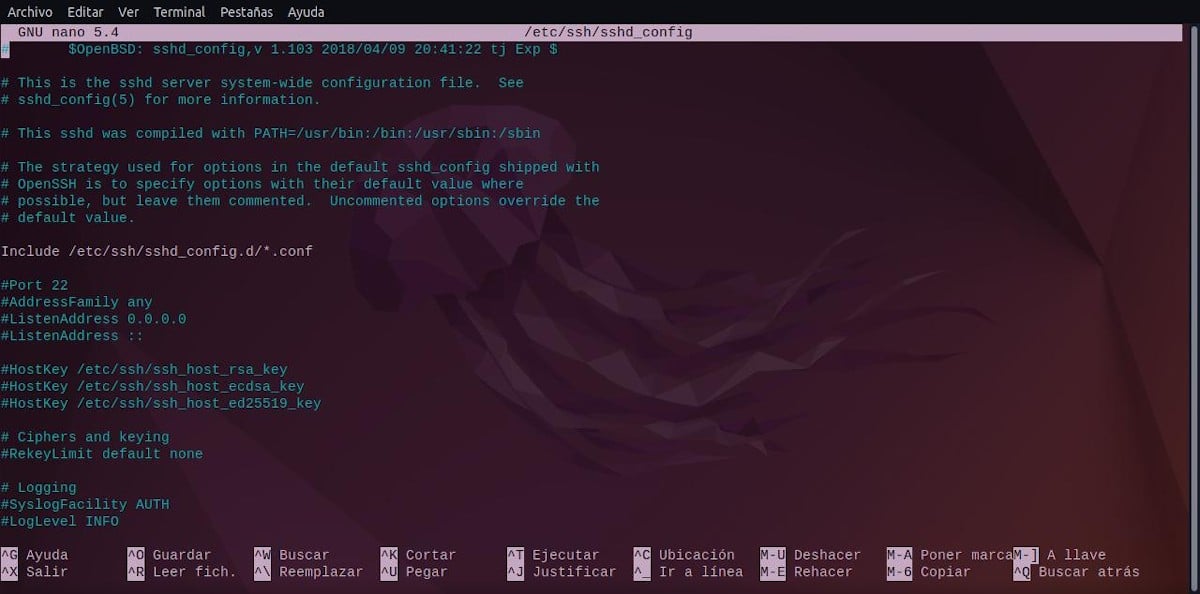

Z tego powodu dzisiaj będziemy w tym kontynuować przedostatnia i piąta dostawa, z opcjami określonymi w Plik konfiguracyjny OpenSSH które są obsługiwane z boku serwer sshczyli plik „Konfiguracja SSHD” (sshd_config).

Nauka SSH: Opcje i parametry pliku konfiguracyjnego SSH

A przed rozpoczęciem dzisiejszego tematu o zawartości pliku, którą można zarządzać OpenSSH „Konfiguracja SSHD” (sshd_config), zostawimy kilka linków do powiązane posty:

Opcje i parametry pliku konfiguracyjnego SSHD (sshd_config)

Co to jest plik konfiguracji SSHD (sshd_config) dla OpenSSH?

Jak wyraziliśmy w poprzednim samouczku, OpenSSH ma 2 pliki konfiguracyjne. jeden zwany ssh_config do konfiguracji Strona klienta SSH i kolejny telefon sshd_config do konfiguracji bocznej serwer ssh. Oba znajdują się w następującej ścieżce lub katalogu: /etc/ssh.

Dlatego jest to zwykle ważniejsze lub bardziej istotne, ponieważ pozwala nam: bezpieczne połączenia SSH które zamierzamy zezwolić na naszych serwerach. Co zwykle jest częścią czegoś znanego jako Utwardzanie serwera.

Z tego powodu dzisiaj pokażemy, do czego służy wiele opcji i parametrów w tym pliku, w naszym ostatnia i szósta odsłona tej serii oferta bardziej praktyczne i realne rekomendacje jak dokonać takich dostosowań lub zmian za pomocą takich opcji i parametrów.

Lista istniejących opcji i parametrów

jak w pliku „Konfiguracja SSH” (ssh_config), plik „Konfiguracja SSHD” (sshd_config) ma wiele opcji i parametrów, ale jeden z nich najbardziej znane, używane lub ważne są:

Zezwól Użytkownikom / Odmów użytkownikomUser

Ta opcja lub parametr zwykle nie jest domyślnie zawarty we wspomnianym pliku, ale wstawiany do niego, zazwyczaj na końcu, daje możliwość wskazać kto lub kto (użytkownicy) może logować się do serwera przez połączenie SSH.

Dlatego tej opcji lub parametrowi towarzyszy a lista wzorców nazw użytkowników, oddzielone spacjami. Aby, jeśli określono, login, to samo będzie dozwolone tylko w przypadku nazw użytkowników, które pasują do jednego z wzorców.

Zauważ, że domyślnie logowanie jest dozwolone dla wszystkich użytkowników na dowolnym hoście. Jeśli jednak wzór jest skonfigurowany w ten sposób „UŻYTKOWNIK@HOST”, więc UŻYTKOWNIK i HOST są one weryfikowane osobno, co ogranicza logowanie do poszczególnych użytkowników z poszczególnych hostów.

Y HOST, adresy w formacie Adres IP/maska CIDR. Na koniec, Zezwól Użytkownikom może być zastąpiony przez Odmów użytkownikomUser aby odrzucić te same wzorce użytkownika.

Adres słuchania

Umożliwia określenie lokalne adresy IP (lokalne interfejsy sieciowe serwera), na których powinien nasłuchiwać program sshd. W tym celu można zastosować następujące formy konfiguracji:

- Adres nasłuchiwania nazwa hosta | Adres IPv4/IPv6 [domena ]

- ListenAddress nazwa hosta : port [domena ]

- Adres nasłuchu Adres IPv4/IPv6: port [domena]

- Adres nasłuchiwania [nazwa hosta | Adres IPv4/IPv6] : port [domena]

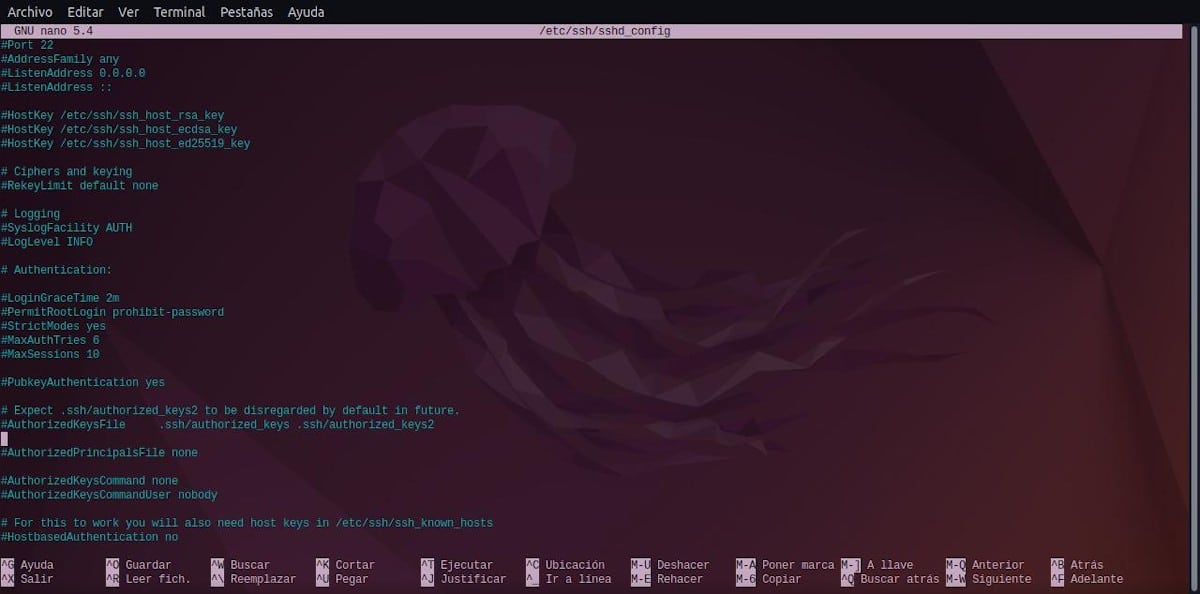

ZalogujGraceTime

Pozwala określić czas (łaski), po czym serwer rozłącza się, jeśli użytkownik próbujący nawiązać połączenie SSH nie powiedzie się. Jeśli wartość wynosi zero (0), oznacza to, że nie ma limitu czasu, podczas gdy Domyślnie jest ustawiony na 120 sekund.

LogLevel

Umożliwia określenie poziom gadatliwości dla komunikatów dziennika sshd. i onWartości, którymi można zarządzać to: QUIET, FATAL, ERROR, INFO, VERBOSE, DEBUG, DEBUG1, DEBUG2 i DEBUG3. Chociaż iWartość domyślna to INFO.

MaxAuthTries

Określa maksymalną liczbę prób uwierzytelnienia dozwoloną na połączenie. Domyślnie jego wartość jest ustawiona na 6.

Maksymalna liczba sesji

Pozwala określić maksymalną liczbę otwartych sesji powłoki na ustanowione połączenie sieciowe, za pomocą loginów lub używanego podsystemu, na przykład przez sftp. Eustaw jego wartość na 1 spowoduje wyłączenie multipleksowania sesji, natomiast ustawienie go na 0 spowoduje zablokowanie wszystkich typów połączeń i sesji. Domyślnie jego wartość jest ustawiona na 10.

MaxStartupy

Pozwala określić maksymalna liczba jednoczesnych nieuwierzytelnionych połączeń z demonem SSH, czyli liczba połączeń SSH, które można otworzyć na IP/Host. Jego wartość domyślna to zwykle 10, 30 lub 100, co często jest uważane za wysoką, dlatego zalecana jest niższa wartość.

Uwierzytelnianie hasła

Określa, czy będzie wymagane uwierzytelnianie hasłem. Domyślnie jego wartość jest ustawiona na „Tak”.

Zezwól na puste hasła

Określa, czy serwer zatwierdzi (autoryzuje) logowanie do kont użytkowników z pustymi ciągami haseł. Domyślnie jego wartość jest ustawiona na „Nie”.

ZezwolenieRootZaloguj

Umożliwia określenie, czy serwer ma zatwierdzać (autoryzować) uruchamianie sesji logowania na kontach użytkowników root. Chociaż, dDomyślnie jego wartość jest ustawiona na „prohibit-password”, najlepiej na „Nie”, co w pełni ustawia to użytkownik root nie może rozpocząć sesji SSH.

Port

Pozwala określić numer portu, przez który program sshd będzie nasłuchiwał wszystkich żądań połączeń SSH. Domyślnie jego wartość jest ustawiona na „22”.

Tryby ścisłe

Określa, czy program SSH powinien weryfikować tryby plików i własność katalogu domowego użytkownika i plików przed zaakceptowaniem logowania. Domyślnie jego wartość jest ustawiona na „Tak”.

Narzędzie Syslog

Umożliwia podanie kodu instalacyjnego, który jest używany podczas rejestrowania wiadomości z programu SSH. Domyślnie jego wartość jest ustawiona na „Authorization” (AUTH).

uwaga: W zależności od Sysadmin i wymagania bezpieczeństwa każdej platformy technologicznej, wiele innych opcji może być bardzo przydatnych lub koniecznych. Jak zobaczymy w naszym następnym i ostatnim poście z tej serii, w którym skupimy się na dobrych praktykach (wskazówek i rekomendacjach) dotyczących SSH, które należy zastosować przy użyciu wszystkiego, co do tej pory pokazano.

więcej informacji

A w tej czwartej części, aby rozwiń te informacje i przestudiuj każdą z opcji i parametrów dostępnych w ramach plik konfiguracyjny „Konfiguracja SSHD” (sshd_config)Zalecamy zapoznanie się z następującymi linkami: Plik konfiguracyjny SSH dla serwera OpenSSH y Oficjalne instrukcje OpenSSH, po angielsku. I podobnie jak w poprzednich trzech częściach, zapoznaj się z poniższymi oficjalna treść i godne zaufania online o SSH i OpenSSH:

- Debian Wiki

- Podręcznik administratora Debiana: Zdalne logowanie / SSH

- Podręcznik bezpieczeństwa Debiana: Rozdział 5. Zabezpieczanie usług

streszczenie

Krótko mówiąc, z tą nową ratą na „Nauka SSH” prawie kończymy wyjaśniającą treść wszystkiego, co dotyczy OpenSSH, oferując niezbędną wiedzę na temat plików konfiguracyjnych „Konfiguracja SSHD” (sshd_config) y „Konfiguracja SSH” (ssh_config). Dlatego mamy nadzieję, że przyda się on wielu osobom, zarówno osobistym, jak i zawodowym.

Jeśli podobał Ci się ten post, koniecznie skomentuj go i udostępnij innym. I pamiętaj, odwiedź naszą «strona główna» aby poznać więcej wiadomości, a także dołączyć do naszego oficjalnego kanału Telegram z DesdeLinux, Zachód grupa aby uzyskać więcej informacji na dzisiejszy temat.