To jest mój pierwszy post i przedstawiam ci samouczek dotyczący instalacji i używania tego narzędzia o nazwie Pęknięcia Wep, interfejs dla aircrack-ng.

Cóż, wyjaśnię, o co chodzi w tym programie własnymi słowami:

Wielu by powiedział Pęknięcia Wep Jest przeznaczony do nielegalnego lub niewłaściwego użycia ze względu na fakt, że wieszasz się w innych sieciach, które nie są nawet twoje, ponieważ prawda jest taka, jeśli istnieje jakikolwiek powód.

Ale co by się stało, gdybyś z jakiegoś powodu nie mógł zapłacić rachunku za internet, a oni go odcięli? Nie wszystkim się to zdarzyło, zostaniesz bez przeglądania przez kilka dni, aż spłacisz dług i ponownie uruchomią Internet, a uwierz mi, że dziś desperacko jest być bez tej usługi.

Czy to dlatego zamierzasz ukraść Internet swojego sąsiada? Cóż, nawet jeśli postrzegamy to jako „złe”, możesz zobaczyć siebie w potrzebie zrobienia tego. Jeśli twój sąsiad jest mądry, chroń jego WiFi 🙂

instalacja

Przede wszystkim pobieramy program:

Szukamy go w naszym folderze pobierania i dwukrotnie klikamy nasz pakiet:

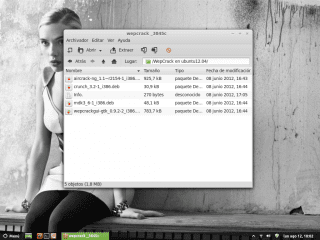

Teraz przystąpimy do instalacji każdego z paczek, które do nas trafią, jest ich 4 i są one oznaczone czerwoną kropką. Klikamy go dwukrotnie jeden po drugim i mamy nadzieję, że zainstalują, więc zrobimy to ze wszystkimi.

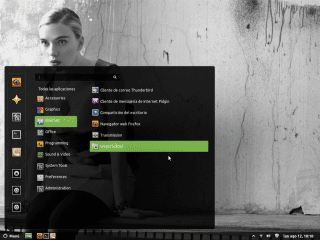

Jak widać po wykonaniu poprzednich kroków, mamy już nasz WepCrack zainstalowany na naszym Linuksie i umieszczony w menu, jak mówi obraz.

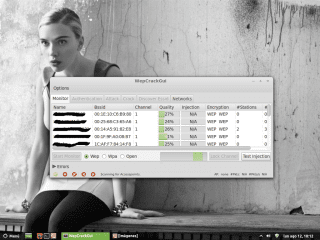

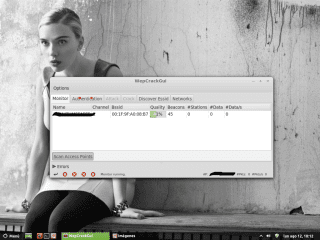

Cóż, już mając go w naszym Linuksie, zamierzamy go uruchomić, a pierwszym oknem, które się nie pojawi, jest to, które pokazuje nam sieci, które nas wykrywa, w tym wybieramy sieć i dwukrotnie ją klikamy.

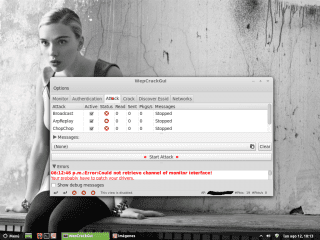

Po wybraniu sieci klikamy „Uwierzytelnianie”

Teraz przechodzimy do miejsca, w którym jest napisane „Atak” i klikamy „Rozpocznij atak”.

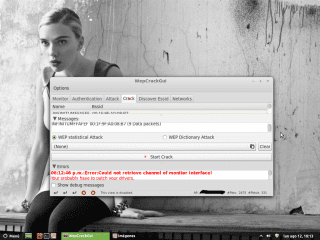

Prawie skończyliśmy, wystarczy kliknąć „Start Crack” i poczekać, aż KLUCZ się nie pojawi.

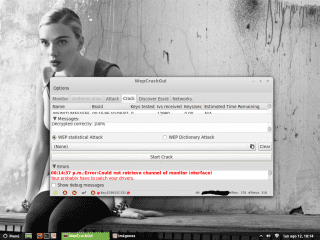

GOTOWY!! Jak widać, już teraz pokazuje nam KLUCZ sieci, którą wybieramy, i to byłby cały proces, w którym możemy zamknąć program lub, jeśli chcą, mogą kontynuować z innymi sieciami, ale to wszyscy.

Próbując jak najmniej urazić:

Z mojego skromnego punktu widzenia ten artykuł w ogóle nie jest dydaktyczny, wyjaśnia jedynie, jak kliknąć na .deb i jak „ukraść” wifi od sąsiada (każdy wie, co robi i na co wskazuje ich moralność, szczególnie to mało dla mnie ważne, ale jako autor artykułu nie możesz powiedzieć: „Cóż, nawet jeśli widzimy to„ źle ”, to widzisz siebie w potrzebie tego”). Myślę, że gdybyś porozmawiał trochę więcej o aircrack-ng lub o prawdziwym celu narzędzia, dostarczyłoby ci to więcej treści. Z drugiej strony istnieje kilka błędów ortograficznych i gramatycznych.

Zwykle nie piszę komentarzy, jeśli nie mam nic dobrego do powiedzenia, ale uważam, że jakość artykułów jest kluczowa.

Myślę, że jesteś dobry, więc pozwolę ci zrobić temat dobrze

Jest więcej lammerów i interesujących narzędzi, takich jak fern-wifi-cracker, dodaje to wsparcie dla ataków wps, wpa2 i przejmowania sesji, uzyskuje pozycję na mapie zaatakowanej sieci itp.

Jeśli ktoś chroni swoje Wi-Fi za pomocą WEP, zasługuje na złamanie zabezpieczeń, kropka!

Moje Wi-Fi w przeszłości musiałem zostawić je w Internecie, w przeciwnym razie moje adaptery Wi-Fi w systemie Linux rozłączały się po 30 minutach używania wpa.

Dodaj dodatkową warstwę bezpieczeństwa, zastosuj filtrowanie adresów MAC i przypisz statyczne adresy IP i to wszystko.

Dobry post, ponieważ wielu denerwuje się korzystaniem z konsoli. Prawda jest taka, że jest to naprawdę praktyczne, jeśli nie chcesz używać Live CD Backtrack do tego zadania, ale każdy jest odpowiedzialny za swoje działania.

Jeśli chodzi o kradzież Wi-Fi, używam WPA2, filtra adresów MAC i statycznego adresu IP, więc próbowałem z Beini (narzędzie Live CD do lamowania kradzieży Wi-Fi) i nie mogłem nic zrobić.

Niekoniecznie, niektórzy dostawcy usług internetowych w Kolumbii domyślnie opuszczają punkt dostępu z szyfrowaniem WEP i nikt nie może nic zrobić, aby to zmienić, więc zadzwoń do pomocy technicznej, aby go zmienić, tak jak w moim przypadku. Co mam do zrobienia? Skrypt [1] zapewniający, że w mojej sieci nie ma nikogo obcego.

[1] http://pablox.co/script-centinela/

Usunięcie komentarza bez jego obrony to się ze mną zgadzać, ale cóż….

Cofam to.

Dlatego zawsze używam kabla lub mojego PLC i pieprzę sąsiadów. Kiedy nie miałem internetu w domu, wiesz, co zrobiłem? zapłać za szpikulec z tych 3g i voila. Wystarczająco dużo chorizar xD

Ale zwolnij Wi-Fi, aby się połączyć i rób mitm… .. to jest fajniejsze!

Wydaje mi się, że to post, który powinien zostać usunięty. Moim zdaniem reklamowanie „tego typu narzędzi” jest całkowicie nielegalne.

Zostawiam otwarty sygnał z przefiltrowanymi adresami mac, dzięki czemu router zezwala na połączenie tylko komputerom, które wcześniej wybrałem, podczas gdy sąsiedzi grają głupio.

Podobnie!! wpa2 i filter by mac, to bard stawiać jeden po drugim, ale teraz, gdy telefony z Wi-Fi są obfite, ale nadal jest najlepsze.

A ten artykuł to „porażka”, wystarczy powiedzieć, że jego celem był audyt. Po każdym jest inny problem. Ale wydaje się, że ktokolwiek pisze taki program, pierwszą rzeczą, o której myślę, jest okraść sąsiada (na pewno pies sąsiada srał na chodniku lol).

Z kismet i macchanger jesteś już zepsuty. XD

To prawda, i nie oszczędza się pęknięcia, nawet jeśli używasz WPA2 / AES, chociaż warstwa bezpieczeństwa zapewniana przez filtrowanie MAC i WPA2 / AES również powstrzymuje większość dzieciaków skryptów.

To samo jest zauważalne bardzo szybko, gdy kradną Twoje Wi-Fi…, szczególnie w przypadku prędkości pobierania XD.

To jest całkowicie prawdziwe.

To jest wporządku? Jeśli zasubskrybuję, dostaję komentarze dodane przez użytkowników i usunięte przez moderatorów, czy to w porządku, żeby tak działało?

Uzasadnienie korzystania z tego sprawia, że jestem trochę głupi, ponieważ odcięli ci internet i nie musisz za to płacić, a tym samym bez pozwolenia odbierają sygnał sąsiada.

Tak proste, jak dwie rzeczy:

1.- Przedstaw artykuł i zastosowanie programu do testowania bezpieczeństwa sieci.

2.- Poproś sąsiada o pozwolenie na użycie ich sygnału i spróbuj tylko normalnie nawigować bez pobierania plików, które obciążają pasmo.

Zupełnie prawdziwe.

Po prostu go nie używaj, kropka.

pozdrowienia

Jeśli tylko odszyfrowuje wpe, nie mówiąc o tym w ten sposób, służy bardziej uświadomieniu nam, jak niechronieni jesteśmy, niż do wykorzystania w złych celach.

wep *

Myślę, że tej publikacji nie powinno tam być, ponieważ dotyczy tematów nielegalnych i karanych,

Nie mówię, że tego nie robią, ale że ten blog nie powinien tego publikować, każdy jest darmowy, ale myślę, że są dla niego inne fora i konkretne blogi.

Jeśli zamierzasz zamieścić taki post, wpisz przynajmniej „Nie jestem odpowiedzialny”, „żeby mogli sprawdzić swoje bezpieczeństwo”….

Jak powiedziałem wcześniej, jeśli ci się to nie podoba lub nie lubisz, nie używaj tego, kropka.

pozdrowienia

Zobaczmy, czy teraz wszyscy nie będziemy w stanie opłacić marnego połączenia internetowego najbardziej unirmalita, będziemy chodzić po domu, ale wtedy, jeśli za inne wady mamy już pod dostatkiem, a nad nim nie. boli wydać na to. Nie bądźmy hipokryty i mniej dydaktyczne, jak „Barcenas”, a więcej artykułów jakościowych i edukacyjnych, oczywiście nie w tym sensie.

Módlcie się więc

Myślę, że tego typu posty tylko wzmacniają stereotyp, że użytkownicy GNU / Linuksa używają go tylko dlatego, że jest bezpłatny.

Zobaczmy… Dlaczego nie przedstawimy rozwiązania problemu, jak w wielu komentarzach powyżej, zamiast krytykować, czy post jest zły, dobry lub nieprzyzwoity? Dlaczego nie powiemy, co możemy zrobić, aby się chronić?

Wracamy do przykładu noża: Tylko dlatego, że jest ci sprzedany w sklepie, nie oznacza, że musisz go kupić, żeby kogoś zabić.

Kradzież jest brzydka, nie powinno się jej robić, ale narzędzie istnieje, znajduje się w repozytoriach, a posty takie jak te próbują tylko nauczyć ich używać. To, czy go używamy, czy nie, pozostaje w naszym sumieniu.

Również mój lud: Ten, który jest wolny od grzechu, rzucił pierwszy kamień.

Myślę, że mój komentarz nie został dobrze zrozumiany, wyjaśniam, że kwestia moralności sprawy mało mnie obchodzi, przeszkadza mi sposób podejścia do tematu, a wulgarność artykułu nie jest na takim poziomie, na jakim użytkownik Linux spodziewałbym się.

Jest to artykuł na forum Windos, dla użytkownika, który chce nacisnąć następny, następny, następny i zdobyć przepustkę, niczego się nie ucząc.

A co zyskujesz mówiąc to wszystko? Jeśli nie podoba ci się temat, możesz pójść tak prosto

Jeśli piszesz w tak niejednoznaczny sposób, jak przed chwilą, rozumiesz, dlaczego są tego rodzaju problemy.

Właściwie, zatytułowałbyś swój artykuł jako „Przetestuj bezpieczeństwo swojej sieci bezprzewodowej za pomocą WepCrack na Linux Mint 13”, dzięki czemu unikniesz tego typu niepotrzebnych skarg (i mówię to z własnego doświadczenia).

masz rację, ale ten prosty, który nie lubi wychodzić postu

Myślę, że post i to, jak już skomentowali, zanim narzędzia istniały, i że każdy używa ich dla swojej wygody i wiedzy, że każdy używa go tak, jak chce i uważam, że poziom użytkownika Linuksa składa się tylko z jestem zachęcany do zmiany lub nie wiem, na jakim poziomie będę musiał z tego skorzystać ……. czy możesz mi powiedzieć, co mam robić ???? …………. Cóż, nawet jeśli powiesz mi, jak system, którego używam, jestem BEZPŁATNY !!!!!

Bardzo mi zależy na moralnym aspekcie sprawy, kradzież jest nie tylko brzydka, to przestępstwo.

Jedną rzeczą jest zgłosić, że to narzędzie istnieje, a zupełnie inną jest nauczenie, jak je zainstalować i jak z niego korzystać. Wręcz przeciwnie, post akceptowalny moralnie, o czym powinno informować, jak się bronić przed tym „narzędziem”. Dlatego przykład noża u mnie nie działa, to tak, jakby sprzedawca «noża» nauczył cię, jak skutecznie poderżnąć komuś gardło i powiedział, bo jeśli kogoś zabijesz, to zależy od ciebie. Powtarzam, że ten post powinien zostać usunięty.

pozdrowienia

Cóż, każdy ma swoje zdanie i ja szanuję Twoje 😉

No cóż, po sprawie noża dali mi broń i nauczyli mnie sprawnie jej używać, żeby cel nie chybił. Powiedz mi, to czyni mnie niebezpieczną osobą. Naprawdę w to wątpię, przyjacielu.

To, co powiedział @elav, ma swoją wagę, i to, co powiedziałeś, też ma (kradzież jest zła, to przestępstwo, łamanie Wifi sąsiada, dlatego też jest przestępstwem), ale fakt, że opublikowałem ten temat tak, jak to zostało zrobione , niekoniecznie jest to powód, by wskazywać kogoś palcem i mówić, że jest złodziejem. Jak już zostało powiedziane, kto jest wolny od grzechu, rzuć pierwszy kamień, bo powiedz mi, kto w swoim życiu nigdy, ale NIGDY nie korzystał z pirackiego programu lub gry? ... Proszę, niepotrzebny moralizm może to zatrzymać dobrze strzeżony.

Szanuję to, co powiedział Elav, każdy ma swoje zdanie i moje jest bardzo jasne.

Reklamowanie programu wykorzystywanego do popełniania przestępstwa wydaje mi się złą praktyką w przypadku «Desde LInux», i to mnie martwi, bo lubię tego bloga i myślę, że może to mieć wpływ na jego ponad sprawdzoną jakość. Gdybym nie przejmował się tym blogiem, nawet nie zawracałbym sobie głowy komentowaniem.

Idąc za przykładem noża, nie mam wątpliwości, że jesteś bardziej niebezpieczny ode mnie, nie wiem, jak go używać. Co nie oznacza, że zamierzasz kogoś zabić.

Nie mogę sobie wyobrazić, że informacje o najbardziej odpowiednim sposobie zabicia kogoś nożem zostały udostępnione każdemu i tak się dzieje, jeśli są publikowane w Internecie.

Wyobrażam sobie, że ktokolwiek nauczył cię posługiwać się nożem, zrobił to, ponieważ był dość pewny, że użyjesz tej wiedzy odpowiedzialnie i nie zamierzasz dźgnąć pierwszej osoby, którą spotkałeś na ulicy.

Problem jest w centrum zainteresowania artykułu, który, jak wskazało wielu użytkowników, nie tylko nie poświęca ani jednej linii na to, jak uniknąć ataków, ale także uzasadnia kradzież sygnału od sąsiada.

To tak, jakbym miał uszkodzony samochód lub został przejęty, a gdy mój problem jest rozwiązany, kradnę auto sąsiadowi. Podsumowując, skoro jest głupi i nie założył alarmu, ani pewniejszego zamka, to świetnie, że go ukradłem, zasługuje na to!

Myślę, że moralnie ten post nie ma uzasadnienia i powinien zostać zmodyfikowany lub usunięty.

Kwestia rozwiązania tego problemu powinna znaleźć się w poście na kursie hakerskim, który zrobiłem: «Gdybym cię nauczył naruszać system, byłoby to przestępstwem, ale jeśli też nauczę naruszać, uczę chroń się, tak to się nazywa bezpieczeństwo systemu i nie jest to prawnie karalne »wystarczyło powiedzieć, że używają WPA, aby nie generować całego zamieszania, post i to tylko uczy kradzieży

Wydaje mi się to poprawne i warto byłoby pokazać, jak poprawnie zainstalować i skonfigurować WPA.

Całkowicie się zgadzam.

Temat był jasny, przykłady, które zostały użyte dla tego programu, to co jest złe, elav, i nie ma na to żadnego punktu obrony.

Trzeba być poważnym, nie chodzi o to, że „trzeba na to spojrzeć od ładnej strony”, prezentacja tego programu w tym artykule jest niewłaściwa.

Dzięki elav intencja postu jest dobra, ale równie wielu uważa za najlepsze, ponieważ zaczynają krytykować zamiast wnosić wkład, a ktokolwiek jest niezadowolony z tego typu programów, które lepiej go nie pobierać, kropka, jakby wszyscy byli świętymi

pufff nie możesz umieścić pliku w innym miejscu, np. mega, ponieważ 4shared prosi mnie o zarejestrowanie się w celu pobrania pliku

czy to tylko dla i386 ???

Najlepiej wyciągnąć wnioski z artykułu:

1. Nie używaj szyfrowania WEP (nawet dzieci je hakują)

2. Używaj WPA, ale jeśli twój router ma włączony WPS, jesteś narażony.

3. Używaj długich kodów zawierających litery, cyfry i symbole, aby uniknąć ataku za pomocą słowników.

4. Jeśli to możliwe, użyj filtru MAC

5. Od czasu do czasu zmieniaj hasło.

Pozdrowienia.

bardzo prości ludzie, którym nie podoba się post ani sposób jego publikacji, lepiej idźcie ... pozdrawiam

Hahahaha Co za sposób radzenia sobie z opiniami czytelników: - /

Nie widzę problemu z publikacją instalacji tego typu narzędzi (tak, dla Script Kiddies, które nazywają), poza tym jest to to samo, co pakiet aircrack-ng, który jest łatwiejszy w użyciu niż inni nie usuwać Są to to samo, tego typu narzędzia nie powinny być demonizowane, ponieważ to, co każdy z nich robi, jest inne.

Jak kiedyś rozmawialiśmy na tym blogu o możliwości, że armia gringo koloruje GNU / Linuksa w swoich słynnych dronach.

Moim zdaniem nie musisz tak bardzo polegać na filtrowaniu adresów MAC, ponieważ zrobienie fałszowania warstwy 2 jest w rzeczywistości proste (np. Macchanger), a atakujący mógłby użyć airodump-ng, aby zobaczyć, jakie adresy MAC są powiązane z punktem dostępu.

Dla mnie ideałem byłoby:

1. WPA / WPA2 (bez WPS)

2. Silne hasło, aby uniknąć ataków słownikowych

3. Regularnie zmieniaj hasło, aby uniknąć ataków siłowych.

pozdrowienia

Hey.

Mam Linux Mint Olivia (wersja Kde).

Podczas instalacji generuje błąd ……… jakieś rozwiązanie?

Saludos y gracias

Dzięki bracie, to mi bardzo pomogło. Twoje zdrowie

Witam mam problem, mam router lanpro lp5420g, nie mam nazwy użytkownika ani hasła, powiedziano mi co w to wstawiłem i muszę się dowiedzieć jak mogliby mi pomóc Mam linuxmint13