WordPress: 10 najlepszych praktyk w kwestiach bezpieczeństwa

WordPress (WP) jest znany jako najpopularniejszy CMS, między innymi, został zaprojektowany z naciskiem na dostępność, wydajność i łatwość użytkowania, będąc w ciągłym rozwoju (aktualna wersja 5.2), mają ogromną społeczność użytkowników w wielu językach i mają ogromne możliwości dostosowywania dzięki wykorzystaniu własnych lub zewnętrznych motywów i dodatków.

Również za to, że jest bardzo bezpiecznyale w tym celu, tak jak w przypadku każdej aplikacji lub systemu, należy przestrzegać dobrych praktyk, aby osiągnąć bezpieczne, długoterminowe wdrożenie. W tym poście chcemy przedstawić kilka podstawowych zaleceń w tym zakresie.

Wprowadzenie

WP to najpopularniejszy CMS do budowy stron internetowych, jest też często częstym celem ataków komputerowych, więc oprócz ciągłej aktualizacji, wymaga częstej konserwacji, aktualizacji i procedur bezpieczeństwa dla w ten sposób unikaj słabych punktów wynikających z luk w dodatkach, słabych haseł, nieaktualnego oprogramowania i wielu innych powodów, czyli osiągnąć znacznie zmniejszają podatność na zamierzony lub nieprzewidziany atak.

Ponadto WP, jak każdy inny system zarządzania treścią (CMS), pozwala szybko i sprawnie zbudować stronę internetową, a następnie umieścić ją w Internecie. Jego wysoka zdolność do pracy i rozwoju, dzięki modułom, uzupełniającym się tematom, sprawia, że osiągnięcie tego zadania jest łatwiejsze niż kiedykolwiek, ale bez potrzeby długich lat nauki, które są zwykle do tego wymagane.

Jednak efekt uboczny nic przyjemnego nie może z tego wyniknąć, może się zdarzyć, że zwykle niektórzy menadżerowie tego narzędzia bypass, środki niezbędne do zapewnienia bezpieczeństwa tworzonej lub utrzymywanej strony internetowej. Z tego powodu ważne jest, aby pamiętać o pewnych ogólnych i szczegółowych środkach (dobrych praktykach), o WP lub jakimkolwiek innym CMS i stronie internetowej, aby zapewnić bezpieczeństwo.

Dobre praktyki

1. - Ogólnie wzmocnij swoje bezpieczeństwo

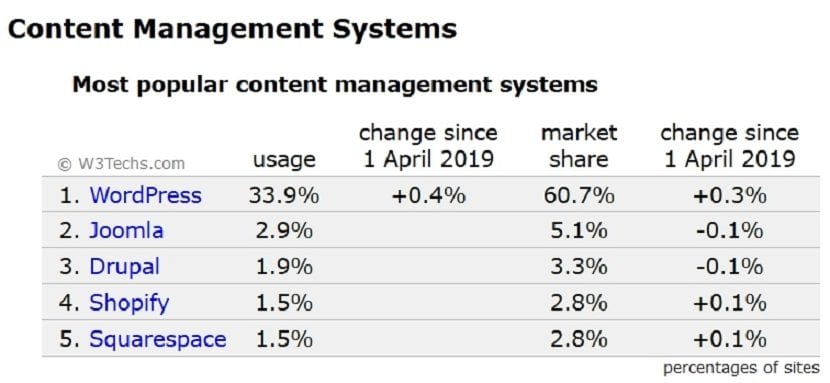

WP z pewnością z łatwością przekracza obecnie 30% bazy aktywnych stron internetowych w Internecie, co czyni go ulubionym celem najeźdźców i / lub napastników (hakerów / crackerów) o dobrych lub złych zamiarach. Dlatego znana i już z powodzeniem wykorzystana luka w podobnej witrynie z WP zostanie wypróbowana na innych podobnych witrynach z WP.

Jeśli więc zarządzasz i / lub korzystasz z jednej lub więcej witryn z WP, upewnij się, że jesteś bardziej ostrożny, dokładny i świadomy ich bezpieczeństwa online. Należy pamiętać, że większość naruszeń bezpieczeństwa analizowanych i zgłaszanych na stronach internetowych z WP miała niewiele lub nic wspólnego z samym rdzeniem aplikacji, ale dużo wspólnego ze wszystkim, co dotyczy jej wdrożenia, konfiguracji i ogólnego utrzymania przeprowadzone nieprawidłowo przez programistów lub administratorów ”.

2.- Poznaj swoje słabości

WordPress ma około 4.000 znanych luk w zabezpieczeniach, rozmieszczonych w następujący sposób: WP Core (37%), wtyczki (52%) i motywy (11%), zgodnie z niedawnym raportem ze strony internetowej WPScans, która obecnie nosi nazwę WPSec (od 01-05-2019). Zbadaj luki w zabezpieczeniach Twojej witryny i znajdź rozwiązanie, aby rozwiązać te problemy. Unikaj uruchamiania niezabezpieczonych wersji WP Core lub jego wtyczek i motywów.

Skoncentruj się na następujących tematach bezpieczeństwa w swoim WP lub witrynie internetowej, czyli na Różne typy Ataki z:

- Brutalna siła: Wzmocnienie bezpieczeństwa na Twojej stronie logowania.

- Dołączanie plików: Wzmocnienie bezpieczeństwa pliku konfiguracyjnego wp-config.php.

- Wstrzyknięcie SQL: Wzmocnienie bezpieczeństwa Twojej bazy danych MySQL związanej z WP.

- Skrypty między witrynami: Wzmocnienie bezpieczeństwa używanych wtyczek WP.

- Infekcja złośliwym oprogramowaniem: Wzmocnienie ogólnego bezpieczeństwa Twojej witryny, aby zapobiec nieautoryzowanemu dostępowi, umieszczaniu złośliwego oprogramowania i późniejszemu zbieraniu poufnych danych przez te złośliwe kody. Najczęstsze złośliwe oprogramowanie lub ataki to zazwyczaj: Backdoor, Spam SEO, HackTool, Mailer, Defacement i Phishing. Postaraj się chronić swoją witrynę przed każdym z tych typów złośliwego oprogramowania lub ataku.

Pamiętaj, że gdy jakakolwiek witryna zostanie naruszona, jej ranking SEO może ucierpieć. Ponieważ wyszukiwarki mają tendencję do szybkiego rejestrowania zainfekowanych witryn internetowych, tak aby przeglądarki sygnalizowały odwiedzającym znaki ostrzegawcze lub całkowicie blokowały ich możliwość poruszania się po tych witrynach.

3. - Poznaj infrastrukturę swojego dostawcy usług hostingowych

Jeśli Twoja witryna korzysta z hostingu zewnętrznego, czyli wynajmowanego poza Twoją infrastrukturą, nie oszczędzaj na kosztach, aby zapewnić jakość usług od swojego dostawcy hostingu. Przede wszystkim, jeśli hostuje swoją witrynę w ramach schematu „hostingu współdzielonego”.

Od niskiej jakości „hosting współdzielony” może sprawić, że Twoja witryna będzie bardziej podatna na ataki gdy jedna z kilku witryn internetowych przechowywanych na tym samym serwerze jest zagrożona. Oznacza to, że w przypadku włamania do witryny internetowej na serwerze z „hostingiem współdzielonym” osoby atakujące mogą również uzyskać dostęp do innych witryn i ich danych.

4. - znać einternetowe specyfikacje techniczne od dostawcy usług hostingowych

Jeśli chodzi o ocenę dostawcy usług hostingowych, jego infrastruktura to nie wszystko. Istotne są również techniczne specyfikacje sieciowe stosowane przez dostawcę usług hostingowych w celu zapewnienia lepszego bezpieczeństwa hostowanych witryn internetowych. Upewnij się, że jest zgodny z następującymi zalecanymi wskazówkami bezpieczeństwa dotyczącymi hostowania witryny:

- Łatwa instalacja certyfikatów SSL

- Aktywne zarządzanie wersjami oprogramowania serwera WWW.

- Ochrona firewall

- Zapis wejść na stronę internetową

- Rutynowe audyty bezpieczeństwa

- Wykrywanie złośliwej aktywności

- Wsparcie dla SFTP (nie tylko FTP), TLS 1.2 i 1.3 oraz PHP 5.6, przynajmniej, chociaż zalecane jest 7.0 i nowsze wersje.

Wszystko to jest konieczne co najmniej, aby zwiększyć bezpieczeństwo Twojej witryny z WP lub bez WP jako używanego CMS.

5.- Uważaj na używane motywy i dodatki

Zainstalowane wtyczki i motywy mają duże znaczenie na poziomie bezpieczeństwa. Staraj się używać tylko oficjalnych motywów i wtyczek z certyfikatem WP lub społeczności, dobrze znanych repozytoriów komercyjnych lub bezpośrednio od renomowanych programistów. Ponieważ wiele z nich (niecertyfikowanych) może zawierać złośliwy kod.

Nie ma znaczenia, jak bardzo chronisz swoją witrynę przed WP, jeśli zainstalujesz złośliwe oprogramowanie. Przeprowadź swoje badania przed pobraniem i zainstalowaniem jakichkolwiek motywów i wtyczek lub ich witryny dewelopera lub promotora i dokonaj rezerwacji z tymi bezpłatnymi lub przecenionymi.

6.- Staraj się często aktualizować swój CMS

Aktualizacje Twojej platformy internetowej są bardzo ważne dla Twojego bezpieczeństwa. Zarówno WPROWADZANIE CMS lub nie, nieaktualne wersje rdzenia, motywu lub wtyczek mogą prowadzić do znanych luk w Twojej witrynie. W przypadku WP, które jest open source, w rdzeniu aplikacji istnieje zespół specjalnie poświęcony temu zagadnieniu.

Każda luka w zabezpieczeniach wykryta w WP jest natychmiast korygowana i eliminowana w celu rozwiązania każdego nowego problemu bezpieczeństwa wykrytego w WP. Z powodu tej aktualizacji WP i wszystkie jego motywy i wtyczki do najnowszej wersji są istotnym elementem skutecznej strategii bezpieczeństwa.

7.- Znalazłem odpowiednie hasło

Jakość lub siła naszych haseł w witrynach internetowych jest bardzo ważna. Logowanie do naszych witryn internetowych jest preferowanym celem wykorzystywania luk w zabezpieczeniach, ponieważ zapewnia najłatwiejszy dostęp do strony administracyjnej witryny.

Ataki siłowe to najczęstsza metoda wykorzystania Twojego loginu, odkrywając kombinacje nazwy użytkownika i hasła w celu uzyskania dostępu do strony internetowej. W konkretnym przypadku WP domyślnie nie ogranicza liczby nieudanych prób logowania, które ktoś może wykonać, dlatego najbardziej zalecane jest użycie złożonego hasła do logowania administratora WP.

Wybierając hasło, weź pod uwagę te 3 podstawowe wymagania w oparciu o format CLU (Złożone, długie, wyjątkowe):

- ZŁOŻONY: Hasła powinny być jak najbardziej losowe i jak najmniej związane z Administratorem sieci lub Witryną.

- DŁUGO: Hasła muszą mieć 12 lub więcej znaków. I wzmocniony ograniczeniami lub ograniczeniami liczby nieudanych prób połączenia.

- TYLKO: Nie używaj ponownie haseł. Każde hasło musi być niepowtarzalne w czasie. Ta prosta zasada radykalnie ogranicza wpływ każdego złamanego hasła.

zalecenie: Użyj menedżera haseł, takiego jak „LastPass” (online) i „KeePass 2” (offline), aby wygenerować i przechowywać wszystkie hasła w zaszyfrowanym formacie.

8.- Zawsze miej przygotowany plan przeciwdziałający katastrofom

Jeśli używasz WP, pamiętaj, że nie ma wbudowanego systemu tworzenia kopii zapasowych. Uwzględnij jeden jako priorytet, aby zawsze mieć aktualną kopię zapasową swojej witryny. Kopie zapasowe są krytyczne i stanowią ogólną strategię bezpieczeństwa do wdrożenia.

Nie zapominaj, że powinieneś nie tylko twórz kopie zapasowe używanych witryn i baz danychale wszystko ustawienia całego serwera poprzez zautomatyzowane zadania ze skryptami lub sklonowanymi systemami obrazów, aby ułatwić niezbędne przywrócenie i ponowne instalacje w jak najkrótszym czasie.

9.- Zwiększ swoje bezpieczeństwo za pomocą 2FA

Wzmocnij logowanie administratora WP lub witrynę internetową, korzystając z mechanizmu uwierzytelniania dwuskładnikowego (2FA), który jest obecnie jednym z najlepszych sposobów zabezpieczenia Twojej witryny. Uwierzytelnianie dwuskładnikowe zapewnia dodatkową warstwę ochrony logowania do witryny internetowej, wymagając, aby użycie hasła wymagało dodatkowego wrażliwego czasowo kodu z innego urządzenia, takiego jak smartfon, w celu pomyślnego zalogowania.

W przypadku WP który domyślnie nie oferuje tej funkcji osadzić to samo za pomocą wtyczkitakie jak iThemes Security, aby dodać to samo.

10.- Użyj wszelkich niezbędnych akcesoriów zabezpieczających

Większość systemów CMS, takich jak WP, wykorzystuje wtyczki w celu zwiększenia własnego potencjału bezpieczeństwa. W konkretnym przypadku WP zalecane jest użycie wtyczki zabezpieczającej o nazwie iThemes Security. aby jeszcze bardziej chronić swoją witrynę. Ta wtyczka blokuje WP, naprawia znane dziury, zatrzymuje automatyczne ataki i wzmacnia poświadczenia użytkownika.

Ma wersję darmową (iThemes Security) i płatną (iThemes Security Pro) co oczywiście zapewnia więcej funkcji bezpieczeństwa, takich jak 2FA, zaplanowane skanowanie złośliwego oprogramowania, rejestracja użytkowników.

Wnioski

Niezależnie od tego, czy chodzi o WP, czy inny CMS, możesz uniknąć większości problemów związanych z bezpieczeństwem witryny, po prostu postępując zgodnie z tymi najlepszymi praktykami lub dobrymi praktykami. Twoja witryna zasługuje i musi mieć niezbędne środki bezpieczeństwa, aby zagwarantować lub zminimalizować jej nienaruszalność w czasach tak niepokojonych przez działania hakerów i crackerów.

Wreszcie i jako dodatek, zalecamy przeczytanie tego drugiego artykułu na naszym blogu na temat wzmocnienia bezpieczeństwa Twojej strony internetowej, tzw. Uprawnienia systemu Linux dla administratorów systemu i programistów.